“อีเมลสเปียร์ฟิชชิ่งเพียงอีเมลเดียวที่มีมัลแวร์ที่ปรับเปลี่ยนเล็กน้อยสามารถข้ามผ่านโซลูชันการรักษาความปลอดภัยระดับองค์กรมูลค่าหลายล้านดอลลาร์ได้ หากผู้ไม่หวังดีหลอกพนักงานที่ไม่ใส่ใจในสุขอนามัยในโลกไซเบอร์ให้เปิดไฟล์แนบหรือคลิกลิงก์ที่เป็นอันตราย และด้วยเหตุนี้จึงเป็นการประนีประนอมเครือข่ายทั้งหมด”

เจมส์ สก็อตต์ เพื่อนอาวุโส สถาบันเทคโนโลยีโครงสร้างพื้นฐานที่สำคัญ

เมื่อสัปดาห์ที่แล้ว แรนซัมแวร์ที่เรียกว่า Defray กำหนดเป้าหมายไปที่กลุ่มองค์กรระดับสูงที่ได้รับเลือกซึ่งเรียกร้องเงิน 5,000 ดอลลาร์เมื่อติดไวรัส เป็นโทรจันเข้ารหัสไฟล์ที่เขียนด้วยภาษา C++ ซึ่งใช้อัลกอริธึมการเข้ารหัสขั้นสูง

ชื่อ Defray อ้างอิงจากโฮสต์เซิร์ฟเวอร์คำสั่งและการควบคุมในการโจมตีที่ติดตามครั้งแรก:'defrayable-listings'

เป็นที่รู้จักกันในชื่ออื่น Glushkov Ransomware ชื่อนี้อาจใช้เป็นข้อมูลอ้างอิงถึงบัญชีอีเมล "admin@wsxdn.com," "glushkov®tutanota.de," และ "admin@wsxdn.com" ที่ใช้ในการแพร่กระจายภัยคุกคามและใช้ในการติดต่อกับแฮ็กเกอร์

มันกระจายการโจมตีขนาดเล็กและแบบเลือกสองครั้งและได้รับการยอมรับว่าเป็นภัยคุกคามการเข้ารหัสลับที่ยอดเยี่ยม ภัยคุกคามดังกล่าวเปรียบได้กับสายพันธุ์ Petya และ WannaCry

ตามรายงาน ภัยคุกคามมุ่งเป้าไปที่เครือข่ายโรงพยาบาลและสถาบันการศึกษาเป็นส่วนใหญ่และเข้ารหัสข้อมูล

การโจมตีครั้งแรกมุ่งเป้าไปที่องค์กรด้านการดูแลสุขภาพและการศึกษา ในขณะที่เป้าหมายอื่นๆ มุ่งเป้าไปที่สถาบันการผลิตและเทคโนโลยี

การแพร่กระจายเป็นอย่างไร

img src: gbhackers

โปรแกรมติดตั้งที่ใช้ในการแพร่กระจายมัลแวร์กำลังใช้เอกสาร Word ซึ่งมีคลิปวิดีโอปฏิบัติการฝังอยู่ (O LE packager shell object)

เมื่อผู้รับพยายามเล่นวิดีโอแบบฝังซึ่งเป็นรูปภาพ Defray Ransomware จะได้รับการติดตั้งและเปิดใช้งาน หลังจากติดตั้ง ระบบจะเริ่มเข้ารหัสข้อมูลและแสดงข้อความเรียกค่าไถ่ โดยประกาศว่าจะต้องจ่ายค่าไถ่เพื่อให้เข้าถึงได้อีกครั้ง

อีเมลฟิชชิ่งและอีเมลฟิชชิ่งแบบกำหนดเป้าหมายถูกใช้เพื่อดึงดูดพนักงานในสำนักงาน จากนั้นพวกเขาจะถูกบังคับให้อ่านเอกสารที่ติดไวรัส อีเมลจะส่งถึงบุคคลหรือกลุ่ม และประกอบด้วยข้อความที่ออกแบบมาเพื่อหลอกล่อเป้าหมายโดยเฉพาะ

แคมเปญนี้เกิดขึ้นครั้งแรกเมื่อวันที่ 15 สิงหาคม โดยกำหนดเป้าหมายไปที่ผู้เชี่ยวชาญด้านการผลิตและเทคโนโลยี ต่อมาในวันที่ 22 ส.ค. มีการเปิดตัวแคมเปญอื่นและมีการส่งอีเมลปลอมไปยังองค์กรด้านการดูแลสุขภาพและการศึกษา อีเมลนี้มีรายงานผู้ป่วยจากผู้อำนวยการฝ่ายจัดการข้อมูลและเทคโนโลยีของโรงพยาบาลแห่งหนึ่ง

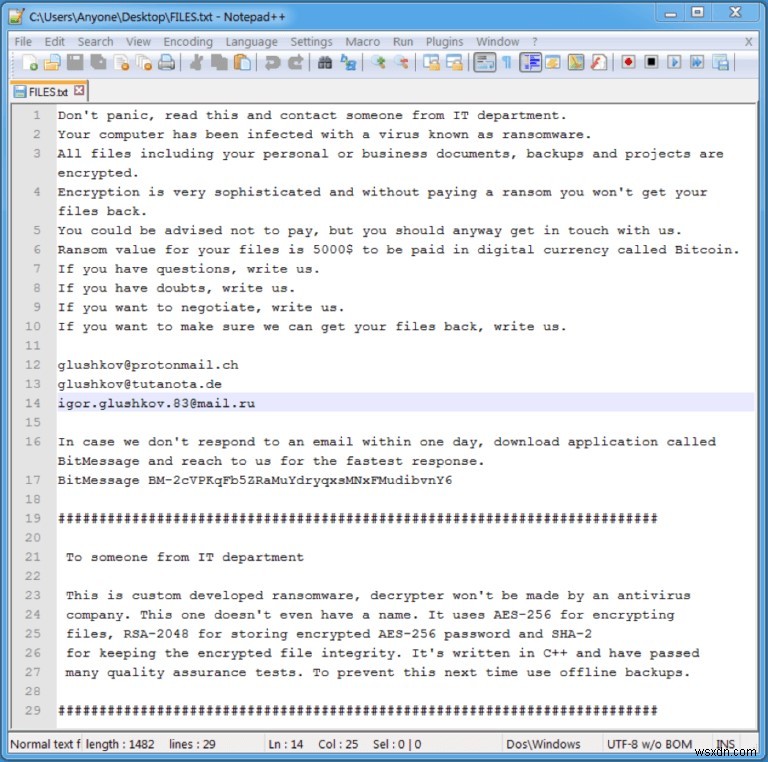

img src: จุดพิสูจน์

อีเมลปลอมเหล่านี้เชื้อเชิญให้มัลแวร์ได้รับการติดตั้งบนเครื่อง มันเหมือนกับการต้อนรับแวมไพร์เข้ามาในบ้านของคุณแล้วปล่อยให้เขารับเลือดของคุณ

หลังจากทั้งหมดนี้มีข้อความเรียกค่าไถ่ปรากฏบนเดสก์ท็อปของคุณ เหยื่อจะถูกขอให้จ่ายเงิน 5,000 ดอลลาร์ในรูปแบบของ Bitcoins

บันทึกค่าไถ่สามารถพบได้ในไฟล์สองไฟล์ชื่อ "Files.TXT" และ "HELP.TXXR" และสรุป:

“นี่คือแรนซัมแวร์ที่พัฒนาขึ้นเอง โปรแกรมถอดรหัสจะไม่ถูกสร้างโดยบริษัทแอนตี้ไวรัส อันนี้ไม่มีแม้แต่ชื่อ ใช้ AES-256 สำหรับเข้ารหัสไฟล์, RSA-2048 สำหรับจัดเก็บรหัสผ่าน AES-256 ที่เข้ารหัส และ SHA-2 สำหรับการรักษาความสมบูรณ์ของไฟล์ที่เข้ารหัส เขียนด้วยภาษา C++ และผ่านการทดสอบรับรองคุณภาพมากมาย เพื่อป้องกันปัญหานี้ในครั้งต่อไป ให้ใช้การสำรองข้อมูลแบบออฟไลน์”

ที่มา: ทริปไวร์

Defray Ransomware เข้ารหัสไฟล์ด้วยนามสกุลต่อไปนี้:

.001, .3ds, .7zip, .MDF, .NRG, .PBF, .SQLITE, .SQLITE2, .SQLITE3, .SQLITEDB, .SVG, .UIF, .WMF, .abr, .accdb, .afi , .arw, .asm, .bkf, .c4d, .cab, .cbm, .cbu, .class, .cls, .cpp, .cr2, .crw, .csh, .csv, .dat, .dbx, . dcr, .dgn, .djvu, .dng, .doc, .docm, .docx, .dwfx, .dwg, .dxf, .exe, .fla, .fpx, .gdb, .gho, .ghs, .hdd, .html, .iso, .iv2i, .java, .key, .lcf, .lnk, .matlab, .max, .mdb, .mdi, .mrbak, .mrimg, .mrw, .nef, .odg, .ofx , .orf, .ova, .ovf, .pbd, .pcd, .pdf, .php, .pps, .ppsx, .ppt, .pptx, .pqi, .prn, .psb, .psd, .pst, . ptx, .pvm, .pzl, .qfx, .qif, .r00, .raf, .rar, .raw, .reg, .rw2, .s3db, .skp, .spf, .spi, .sql, .sqlite- วารสาร, .stl, .sup, .swift, .tib, .txf, .u3d, .v2i, .vcd, .vcf, .vdi, .vhd, .vmdk, .vmem, .vmwarevm, .vmx, .vsdx, .wallet, .win, .xls, .xlsm, .xlsx, .zip

ที่มา: ซอฟต์แวร์ปริศนา

การโจมตีด้วยแรนซัมแวร์ทั้งหมดนี้เป็นสัญญาณเตือนให้ได้รับการปกป้องและตระหนักอยู่เสมอ เราควรหลีกเลี่ยงการเปิดอีเมลที่ได้รับจากแหล่งที่ไม่ระบุชื่อและอีเมลที่เราไม่แน่ใจ เราไม่ควรเปิดไฟล์แนบทั้งหมดที่เราได้รับในอีเมล นอกจากนี้ จากมุมมองด้านความปลอดภัย ควรติดตั้งโปรแกรมป้องกันไวรัสที่อัปเดตแล้วในเครื่องของคุณ