คุณอาจเคยได้ยินเกี่ยวกับ WannaCry แรนซัมแวร์ที่ทำให้คอมพิวเตอร์ NHS พิการในเดือนพฤษภาคม 2017 และการโจมตีของ Petya randsomware ที่เกิดขึ้นเมื่อปลายเดือนมิถุนายน 2017 เป็นเวลานานแล้วที่กรณีที่มีชื่อเสียงเหล่านี้เป็นอันตรายต่อผู้ใช้พีซีเท่านั้น แต่คุณอาจสงสัยว่าในฐานะผู้ใช้ Mac คุณควรทำทุกอย่างเพื่อปกป้องตัวเองจากภัยคุกคามดังกล่าวหรือไม่ และจะแก้ไขอย่างไรหากคุณโดนแรนซัมแวร์โจมตี

นี่คือทุกสิ่งที่คุณจำเป็นต้องรู้เกี่ยวกับการตรวจจับ การหลีกเลี่ยง และการลบแรนซัมแวร์บน Mac

แรนซัมแวร์คืออะไร

ก่อนที่เราจะดูกรณีของ Ransomware บน Mac เราจะอธิบายว่าจริง ๆ แล้ว Ransomware คืออะไร เป็นประเภทของการโจมตีของมัลแวร์ที่ไฟล์ของคุณได้รับการเข้ารหัสตามความปรารถนาของคุณและความต้องการเรียกค่าไถ่จะบอกให้คุณจ่ายค่าธรรมเนียมหากคุณต้องการให้ไฟล์ถอดรหัสอีกครั้ง

ตามที่กล่าวไว้ข้างต้น Ransomware เป็นปัญหาสำหรับผู้ใช้ Windows โดยที่ WannaCry และ Petya เป็นตัวอย่างที่รู้จักกันดีบนแพลตฟอร์มดังกล่าว แต่จะมีอะไรน่าเป็นห่วงไหมหากคุณใช้ Mac

ถ้าคุณใช้ Windows บนเครื่อง Mac คุณควรระมัดระวังเหมือนกับที่คุณใช้ Windows บนพีซี แต่ถ้าคุณใช้ macOS Apple มีมาตรการด้านความปลอดภัยจำนวนหนึ่งซึ่งป้องกันคุณได้ใช่ไหม

น่าเสียดายที่ Macs ยังได้รับผลกระทบจากการโจมตีของ Ransomware แม้ว่าจะพบได้น้อยมากก็ตาม คุณจะเห็นได้ว่าหากอ่านต่อ

นี่เป็นหนึ่งในบทความเชิงลึกของ Macworld ที่เกี่ยวข้องกับความปลอดภัยของ Mac หากคุณกำลังมองหาคำแนะนำในการซื้อ AV อ่านบทสรุปของเราเกี่ยวกับโปรแกรมป้องกันไวรัสสำหรับ Mac ที่ดีที่สุดและ Mac ติดไวรัสหรือไม่?; คำแนะนำทั่วไปสามารถพบได้ในเคล็ดลับความปลอดภัยของ Mac; และผู้ที่คิดว่าตนเองถูกไวรัสควรลองวิธีลบไวรัส Mac เรายังมีรายชื่อไวรัส Mac ทั้งหมดอยู่ที่นี่

Mac สามารถรับแรนซัมแวร์ได้หรือไม่

Mac สามารถติดแรนซัมแวร์ได้หรือไม่? เคยมีกรณีของ Mac ransomware หรือไม่

คำตอบคือใช่ แต่มันเกิดขึ้นน้อยมาก จนถึงปัจจุบันมีตัวอย่างแรนซัมแวร์ Mac จำนวนหนึ่งที่ระบุโดยนักวิจัยด้านความปลอดภัย แต่ไม่มีตัวอย่างใดที่นำไปสู่การแพร่ระบาดร้ายแรง และมีเพียงไม่กี่ชิ้นหาก Mac ได้รับผลกระทบ อย่างไรก็ตาม รายการดังกล่าวทำให้การอ่านน่าสนใจเพื่อเรียนรู้ว่าการแพร่ระบาดของแรนซัมแวร์ในอนาคตอาจแพร่กระจายได้อย่างไร และมันอาจทำงานอย่างไร

ThiefQuest / EvilQuest (มิถุนายน/กรกฎาคม 2020)

Malwarebytes เน้นว่าโค้ดที่เป็นอันตรายกำลังแพร่กระจายในสำเนาของ Little Snitch และโปรแกรม Mac อื่นๆ ที่ละเมิดลิขสิทธิ์บนฟอรัมทอร์เรนต์ของรัสเซีย Rutracker

โปรแกรมพยายามติดตั้งตัวเองในหลายตำแหน่งในระบบที่ซ่อนอยู่หลังชื่อ เช่น "com.apple.questd" และ "CrashReporter" หากคุณติดตั้งบนคอมพิวเตอร์ของคุณ โปรแกรมจะเริ่มเข้ารหัสไฟล์ก่อนที่จะแสดงข้อความแบล็กเมล์เพื่อขอเงิน $50 bitcoin เพื่อถอดรหัสไฟล์ อ่านเพิ่มเติมได้ที่นี่:Mac ransomware สามารถเข้ารหัส Mac ของคุณได้

คิดว่าองค์ประกอบ ransomware ของมัลแวร์นี้อาจเป็นเพียงส่วนหนึ่งของจุดประสงค์ - มัลแวร์ดูเหมือนจะค้นหาไฟล์บางประเภทก่อนที่จะส่งไปยังเซิร์ฟเวอร์กลางก่อนที่ไฟล์ใด ๆ จะได้รับการเข้ารหัส

FileCoder / Filezip / Patcher (กุมภาพันธ์ 2017)

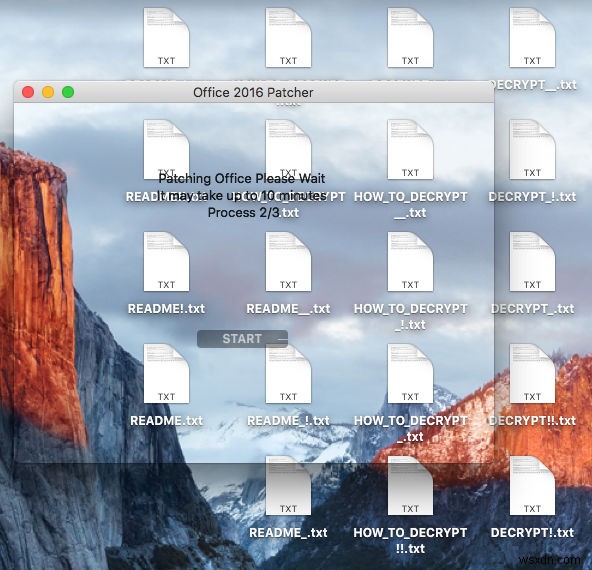

นักวิจัยด้านความปลอดภัยค้นหาและระบุการปลอมแปลง Filezip ransomware เป็นแอป "แพทช์" ที่สามารถดาวน์โหลดได้จากเว็บไซต์ละเมิดลิขสิทธิ์ แอป Patcher ได้รับการออกแบบมาเพื่อแก้ไขซอฟต์แวร์เชิงพาณิชย์ยอดนิยมอย่าง Adobe Photoshop หรือ Microsoft Office อย่างผิดกฎหมาย เพื่อให้สามารถใช้งานได้โดยไม่ต้องซื้อและ/หรือรหัสใบอนุญาต

เมื่อผู้ใช้พยายามใช้แอพตัวแก้ไข Filezip จะเข้ารหัสไฟล์ของผู้ใช้แทนแล้ววางไฟล์ "README!.txt", "DECRYPT.txt" หรือ "HOW_TO_DECRYPT.txt" ในแต่ละโฟลเดอร์ที่มีรายการความต้องการเรียกค่าไถ่ (0.25 BitCoin; ประมาณ 335 ปอนด์ ณ เวลาที่เขียนในเดือนพฤษภาคม 2017) โดยเฉพาะอย่างยิ่ง เช่นเดียวกับตัวอย่างแรนซัมแวร์ที่ใช้ Windows หลายๆ ตัวอย่าง Filezip ไม่สามารถถอดรหัสไฟล์ใดๆ ได้จริง ดังนั้นการจ่ายเงินค่าไถ่จึงไม่มีประโยชน์

KeRanger (มีนาคม 2016)

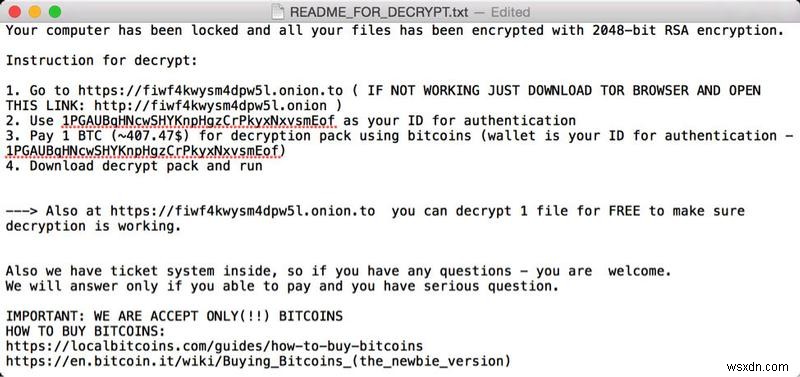

นักวิจัยด้านความปลอดภัยค้นหาและระบุ KeRanger ransomware ภายในการอัปเดตที่ได้รับอนุญาตสำหรับไคลเอนต์ Transmission BitTorrent ตัวอย่างแรกของ Mac ransomware ที่แท้จริง คราวนี้ผู้สร้าง ransomware ได้พยายามสร้างภัยคุกคามที่แท้จริงอย่างชัดเจน

KeRanger ลงนามด้วยใบรับรองความปลอดภัยที่ได้รับอนุญาต ดังนั้นจึงไม่ถูกบล็อกโดยระบบความปลอดภัยของ macOS Gatekeeper เป็นต้น KeRanger เข้ารหัสไฟล์แล้วปล่อยไฟล์ README_FOR_DECRYPT.txt ไว้ในไดเรกทอรีซึ่งมีการเรียกค่าไถ่ (หนึ่ง BitCoin ประมาณ 1,338.62 ปอนด์ ณ เวลาที่เขียนในเดือนพฤษภาคม 2017)

อย่างไรก็ตาม ด้วยการดำเนินการอย่างรวดเร็วของนักวิจัยและ Apple ที่เพิกถอนใบรับรองความปลอดภัยทันที KeRanger จึงถูกระงับก่อนที่จะกลายเป็นภัยคุกคามร้ายแรง อย่างไรก็ตาม หากเอเจนซี่ทั้งสองไม่ได้ดำเนินการอย่างรวดเร็วขนาดนั้น ก็อาจเป็นเรื่องที่แตกต่างกันมาก

Gopher (กันยายน 2015) และ Mabouia (พฤศจิกายน 2015)

นักวิจัยด้านความปลอดภัยสองคนทำงานแยกกันสร้าง Gopher และ Mabouia ซึ่งเป็นตัวอย่างแรนซัมแวร์สองตัวอย่างที่กำหนดเป้าหมายไปที่ Mac โดยเฉพาะ อย่างไรก็ตาม ทั้งสองเป็นเพียงการสาธิตแนวคิด โดยมีจุดประสงค์เพื่อแสดงให้เห็นว่าแรนซัมแวร์ที่มีคุณสมบัติครบถ้วนบน Mac นั้นเป็นไปได้ทั้งหมด

นอกจากสำเนาที่แชร์กับนักวิจัยด้านความปลอดภัยเพื่อให้เรียนรู้แล้ว คอมพิวเตอร์ของนักวิจัยจะไม่ละทิ้งเลย ดังนั้นจึงไม่สามารถแพร่ระบาดได้

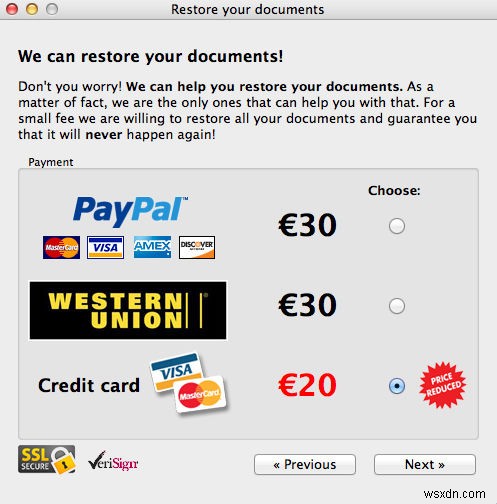

FileCoder (มิถุนายน 2014)

นักวิจัยด้านความปลอดภัยพบและระบุ FileCoder ผ่านเว็บไซต์สแกนไวรัส Virus Total แม้ว่า ณ จุดนั้น FileCoder จะเก่าแล้ว แต่เครื่องสแกนมัลแวร์ของเว็บไซต์ตรวจพบครั้งแรกเมื่อสองปีก่อน

FileCoder ที่กำหนดเป้าหมายไปยัง OS X/macOS โดยเฉพาะนั้นยังไม่เสร็จและไม่ใช่ภัยคุกคาม เนื่องจากไม่ได้เข้ารหัสข้อมูลของผู้ใช้จริงๆ มันแสดงหน้าต่างแอพที่เรียกร้องค่าไถ่ €30 (ค่อนข้างหน้าด้าน ส่วนลดนี้เหลือ €20 หากใช้บัตรเครดิตแทน PayPal หรือ Western Union)

ไม่ทราบว่า FileCoder มีต้นกำเนิดมาจากที่ใด หรือมีจุดประสงค์เพื่อเผยแพร่อย่างไร

กลโกง FBI (กรกฎาคม 2013)

เป็นเวลากว่าทศวรรษแล้วที่แรนซัมแวร์บนเว็บไซต์ได้พยายามรีดไถเงินจากผู้ใช้ Windows ที่ใจง่ายด้วยการ "ล็อก" เว็บเบราว์เซอร์ไปยังเว็บไซต์ที่บังคับใช้กฎหมายโดยอ้างว่า อย่างไรก็ตาม นี่เป็นเพียงควันและกระจกเสมอ และสามารถเอาชนะได้อย่างง่ายดาย

แต่ในเดือนกรกฎาคม 2556 นักวิจัยด้านความปลอดภัยได้ค้นพบกลลวงที่คล้ายกันซึ่งกำหนดเป้าหมายไปที่เบราว์เซอร์ Safari ของ Mac โดยเฉพาะ ผู้ใช้ถูกล็อกไปยังหน้าเว็บ "FBI" ปลอมผ่านกล่องโต้ตอบที่ไม่ยอมให้พวกเขาออกจากไซต์ และต้องมี "ค่าปรับ" 300 เหรียญสหรัฐฯ เพื่อปลดล็อกระบบ

การออกจากเบราว์เซอร์เป็นไปไม่ได้ หากผู้ใช้บังคับออกจาก Safari หน้า ransomware จะโหลดซ้ำในครั้งต่อไปที่ Safari เริ่มทำงาน

ตั้งแต่นั้นมา Apple ได้แก้ไข Safari บนทั้ง Mac และ iPhone/iPad เพื่อให้แรนซัมแวร์บนเบราว์เซอร์ทำงานในลักษณะนี้ได้ง่ายขึ้น อย่างไรก็ตาม คุณอาจยังคงพบตัวอย่างที่มีความรุนแรงน้อยกว่า

Mac สามารถใช้ WannaCry ได้หรือไม่

พูดง่ายๆ คือ ไม่ WannaCry ใช้ประโยชน์จากจุดบกพร่องในระบบแชร์ไฟล์เครือข่ายของ Microsoft Windows ซึ่งเป็นเทคโนโลยีที่เรียกว่า SMB เมื่อ WannaCry เข้าสู่คอมพิวเตอร์เครื่องเดียวในเครือข่าย ซึ่งโดยปกติแล้วเป็นเพราะบุคคลเปิดไฟล์แนบอีเมลปลอม จากนั้นจึงใช้จุดบกพร่องใน SMB เพื่อแทรกตัวเองลงในคอมพิวเตอร์เครื่องอื่นๆ ทั้งหมดในเครือข่ายที่ยังไม่ได้รับการแก้ไข

Mac ยังใช้ SMB เป็นเทคโนโลยีแชร์ไฟล์บนเครือข่ายเริ่มต้น ดังนั้นในตอนแรกคุณอาจคิดว่า Mac อาจได้รับผลกระทบเช่นกัน อย่างไรก็ตาม Apple ใช้ SMB ตามความต้องการของตนเอง แม้ว่าสิ่งนี้จะเข้ากันได้อย่างสมบูรณ์กับเวอร์ชันของ Microsoft แต่ก็ไม่ได้รับผลกระทบจากจุดบกพร่องหรือช่องโหว่ด้านความปลอดภัยแบบเดียวกัน จึงไม่ได้รับผลกระทบจาก WannaCry หรืออย่างน้อยก็ไม่ใช่ในเวอร์ชันปัจจุบันของ WannaCry

iPhone, iPad, Apple TV และแม้แต่ Apple Watch ไม่ได้ใช้การแชร์ไฟล์ SMB ดังนั้นจึงไม่มีความเสี่ยงจาก WannaCry ในทางทฤษฎี

Mac สามารถรับ Petya ได้หรือไม่

Petya เป็นการโจมตี Ransomware อีกรูปแบบหนึ่งที่คล้ายกับ WannaCry ซึ่งโจมตีคอมพิวเตอร์ในยุโรปและสหรัฐอเมริกาเมื่อสิ้นเดือนมิถุนายน 2017

Petya โจมตีบริษัทขนาดใหญ่บางแห่ง และเช่นเดียวกับการโจมตีแรนซัมแวร์ WannaCry ก่อนหน้านี้ที่ส่งผลกระทบต่อ NHS ในสหราชอาณาจักร มันแพร่กระจายอย่างรวดเร็วไปยังคอมพิวเตอร์ที่ใช้ Windows ในเครือข่ายเดียวกัน

คอมพิวเตอร์ติดไวรัสเนื่องจากช่องโหว่ใน Windows ซึ่ง Microsoft ได้เปิดตัวแพตช์

บริษัทแอนตี้ไวรัสส่วนใหญ่ได้อัปเดตซอฟต์แวร์เพื่อป้องกัน Petya

Petya ransomware เรียกร้องให้จ่าย $300 ใน Bitcoins เป็นค่าไถ่เพื่อให้สามารถเข้าถึงคอมพิวเตอร์ได้อีกครั้ง อย่างไรก็ตาม ผู้กระทำความผิดคิดว่าเป็นมือสมัครเล่นเนื่องจากบันทึกค่าไถ่ให้ที่อยู่ Bitcoin เดียวกันสำหรับเหยื่อทุกรายและมีที่อยู่อีเมลเพียงแห่งเดียวสำหรับการติดต่อ - ซึ่งแน่นอนว่าปิดตัวลงแล้ว

การโจมตีอาจมุ่งเป้าไปที่รัฐบาลยูเครน แทนที่จะเป็นวิธีการทำเงิน

วิธีป้องกัน Mac จากแรนซัมแวร์

แม้ว่าในขณะที่เขียนบทความนี้ จะยังไม่มีการระบาดของแรนซัมแวร์ที่ร้ายแรงบน Mac (หรือฮาร์ดแวร์ของ Apple) นักวิจัยด้านความปลอดภัยก็ถือว่าเป็นไปได้จริง

Aleksandr Yampolskiy ซีอีโอของ SecurityScorecard กล่าวถึงโปรแกรม 'Squawk Box' ของ CNBC เกี่ยวกับการโจมตีแรนซัมแวร์ชื่อดังของ WannaCry ยืนยันว่าผู้ใช้ Apple มีความเสี่ยงต่อการโจมตีประเภท WannaCry แม้ว่าเหตุการณ์นั้นจะส่งผลกระทบต่อระบบ Windows เท่านั้น

“มันเกิดขึ้นที่การโจมตีครั้งนี้มุ่งเป้าไปที่คอมพิวเตอร์ที่ใช้ Windows” เขากล่าว "แต่ Apple เสี่ยงอย่างยิ่งต่อการโจมตีประเภทเดียวกัน"

สมมุติสมมุติว่าคุณติดเชื้อแล้ว คุณควรทำอย่างไร?

ขั้นตอนที่ 1:อย่าตกใจ

ใช้เวลาของคุณและหลีกเลี่ยงปฏิกิริยาหัวเข่า

ขั้นตอนที่ 2:ทำความสะอาด

ใช้เครื่องสแกนมัลแวร์ เช่น Bitdefender Virus Scanner ฟรีเพื่อค้นหาแรนซัมแวร์และลบออก

ไม่น่าเป็นไปได้ที่คุณจะเป็นคนเดียวที่ได้รับผลกระทบจากแรนซัมแวร์ ดังนั้นคอยดูเว็บไซต์อย่าง Macworld เพื่อเรียนรู้เพิ่มเติมเกี่ยวกับธรรมชาติของการติดแรนซัมแวร์ คุณมักจะพบคำแนะนำเฉพาะเกี่ยวกับวิธีการล้างการติดไวรัส หากเครื่องสแกนไวรัสไม่สามารถทำได้

คุณอาจพบว่านักวิจัยด้านความปลอดภัยพบวิธีถอดรหัสไฟล์ของคุณได้ฟรี ซึ่งเป็นสิ่งที่เกิดขึ้นกับตัวอย่างล่าสุดจากการติดแรนซัมแวร์จำนวนหนึ่งที่ระบุใน Mac

ขั้นตอนที่ 3:ไม่ต้องจ่าย

ดังที่คุณจะเห็นในภายหลังเมื่อเราตรวจสอบการระบาดของแรนซัมแวร์ที่มีอยู่จำนวนหนึ่งซึ่งส่งผลต่อ Mac มีโอกาสดีที่การจ่ายเงินจะไม่กู้คืนไฟล์ของคุณ!

ขั้นตอนที่ 4:ถอดปลั๊กและถอดที่เก็บข้อมูล

ตัวอย่างหนึ่งของแรนซัมแวร์ที่มีประสิทธิภาพซึ่งเห็นบน Mac คือ KeRanger พยายามเข้ารหัสข้อมูลสำรอง Time Machine เพื่อพยายามทำให้ผู้ใช้ไม่สามารถกู้คืนไฟล์จากข้อมูลสำรองได้อย่างง่ายดาย

ดังนั้น เมื่อพบว่า Mac ของคุณติดไวรัสแรนซัมแวร์ คุณควรลดความเป็นไปได้ที่ข้อมูลสำรองจะถูกเข้ารหัสด้วยโดยถอดปลั๊กที่จัดเก็บข้อมูลแบบถอดได้ออกทันที เช่น ฮาร์ดดิสก์ภายนอก และยกเลิกการเชื่อมต่อจากการแชร์เครือข่ายโดยคลิกที่ไอคอนนำออกข้างๆ รายการในแถบด้านข้างของ เครื่องมือค้นหา

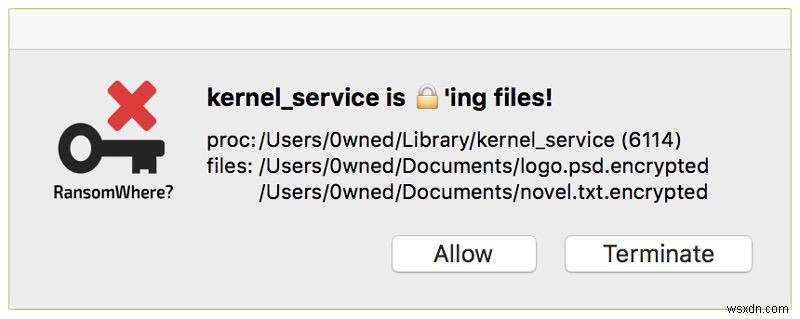

ขั้นตอนที่ 5:ติดตั้ง RansomWhere? แอป

พิจารณาติดตั้ง RansomWhere? แอป. แอปฟรีนี้ทำงานในเบื้องหลังและคอยดูกิจกรรมใดๆ ที่คล้ายกับการเข้ารหัสไฟล์อย่างอาละวาด เช่น สิ่งที่เกิดขึ้นระหว่างการโจมตีของแรนซัมแวร์ จากนั้นจะหยุดกระบวนการและบอกคุณว่าเกิดอะไรขึ้น โอเค ดังนั้นไฟล์บางไฟล์ของคุณอาจถูกเข้ารหัส แต่หวังว่าจะไม่มาก

ขั้นตอนที่ 6:ปฏิบัติตามกฎการป้องกันฟิชชิ่งขั้นพื้นฐาน

เช่นเดียวกับตัวอย่างมากมายของแรนซัมแวร์และมัลแวร์ WannaCry เริ่มโจมตีเครือข่ายคอมพิวเตอร์ผ่านการโจมตีแบบฟิชชิ่ง อย่าเปิดไฟล์แนบอีเมลที่คุณไม่คาดคิด แม้ว่าจะดูเหมือนมาจากคนที่คุณรู้จัก และไม่ว่าจะดูมีความสำคัญ น่าสนใจ หรือน่าขยะแขยงเพียงใด

7 กันยายน:อย่าใช้ซอฟต์แวร์ที่หลบเลี่ยง

Mac ransomware ล่าสุดพยายามที่จะแพร่กระจายผ่านแอพ "แคร็ก" หรือโปรแกรมแก้ไขที่ออกแบบมาเพื่อให้คุณใช้ซอฟต์แวร์เชิงพาณิชย์ได้ฟรี ดังนั้น ให้หลีกเลี่ยงซอฟต์แวร์ที่หลบๆ ซ่อนๆ แบบนี้

ขั้นตอนที่ 8:ตรวจสอบให้แน่ใจว่าระบบและแอปของคุณอัปเดตอยู่เสมอ

สำหรับ Mac คุณสามารถกำหนดค่าการอัปเดตอัตโนมัติได้โดยเปิดแอป System Preferences ซึ่งคุณจะพบในรายการ Applications ของ Finder แล้วเลือกไอคอน App Store จากนั้นให้ทำเครื่องหมายข้าง Automatically Check for Updates และทำเครื่องหมายในช่องทั้งหมดใต้หัวข้อนี้โดยตรง

ขั้นตอนที่ 9:ติดตั้งจากเว็บไซต์ทางการเท่านั้น

หากคุณเห็นป๊อปอัปแจ้งว่าปลั๊กอินของเบราว์เซอร์ตัวใดตัวหนึ่งของคุณล้าสมัย ให้อัปเดตจากหน้าเว็บอย่างเป็นทางการของปลั๊กอินนั้นเท่านั้น เช่น เว็บไซต์ของ Adobe หากเป็นปลั๊กอิน Flash อย่าเชื่อถือลิงก์ที่ให้ไว้ในหน้าต่างป๊อปอัป! แฮกเกอร์มักใช้ป๊อปอัปและเว็บไซต์ปลอมดังกล่าวเพื่อแพร่กระจายแรนซัมแวร์และมัลแวร์อื่นๆ

ขั้นตอนที่ 10:สำรองข้อมูลบ่อยๆ และยกเลิกการเชื่อมต่อ

หากคุณมีข้อมูลสำรองของไฟล์ ไม่สำคัญหรอกว่าแรนซัมแวร์โจมตีเพราะคุณสามารถกู้คืนได้ อย่างไรก็ตาม การระบาดของแรนซัมแวร์ KeRanger พยายามเข้ารหัสข้อมูลสำรอง Time Machine ดังนั้นคุณอาจเลือกใช้แอปของบุคคลที่สาม เช่น Carbon Copy Cloner แทนเพื่อสำรองไฟล์ของคุณ อ่านเพิ่มเติม:วิธีสำรองข้อมูล Mac

แค่สำรองข้อมูล Mac ของคุณก็ยังไม่เพียงพอ เพื่อความปลอดภัยจริงๆ คุณควรยกเลิกการเชื่อมต่อไดรฟ์สำรองของคุณหลังจากที่ Mac ได้สำรองข้อมูลไว้แล้ว ซึ่งจะทำให้ไม่สามารถเข้ารหัสไดรฟ์ในการโจมตีได้

ฉันจะปกป้อง iPhone หรือ iPad ของฉันจากแรนซัมแวร์ได้อย่างไร

อุปกรณ์ iOS เช่น iPhones และ iPads ถูกสร้างขึ้นจากพื้นฐานเพื่อให้มีความปลอดภัยมากกว่า Mac และ ransomware ที่แท้จริงผ่านการติดมัลแวร์บางประเภทจะดึงออกได้ยากมาก จนถึงขณะนี้ยังไม่มีตัวอย่างใดๆ หรืออย่างน้อยบนอุปกรณ์ iOS ที่ยังไม่ได้เจลเบรค

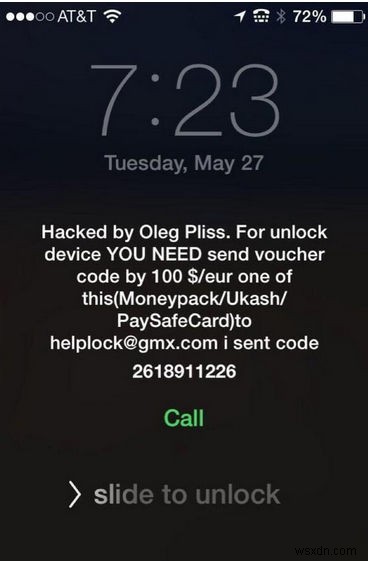

อย่างไรก็ตาม iPhone, iPads และแม้แต่ Mac อาจถูกจี้ iCloud ซึ่งเป็นการโจมตีแบบเรียกค่าไถ่ที่แฮ็กเกอร์ใช้รหัสผ่านซ้ำที่ค้นพบผ่านการละเมิดความปลอดภัยขนาดใหญ่จำนวนหนึ่งเพื่อลงชื่อเข้าใช้และควบคุมบัญชี iCloud ของผู้ใช้ จากนั้นพวกเขาก็เปลี่ยนรหัสผ่านและใช้บริการ Find my iPhone เพื่อล็อกอุปกรณ์ iOS หรือ Mac จากระยะไกล โดยส่งคำขอให้ผู้ใช้เรียกค่าไถ่เพื่อกู้คืนการควบคุม

บ่อยครั้งที่พวกเขาขู่ว่าจะล้างข้อมูลอุปกรณ์หรือ Mac จากระยะไกลนอกเหนือจากนี้ การโจมตีในลักษณะนี้ครั้งแรกคือการโจมตี Oleg Pliss ในปี 2014

การจี้ iCloud ถูกขัดขวางอย่างง่ายดายโดยการตั้งค่าการตรวจสอบสิทธิ์แบบสองปัจจัย และคุณควรดำเนินการทันที!

อย่างไรก็ตาม ไม่ว่าการติดมัลแวร์เรียกค่าไถ่จะเกิดขึ้นจริงหรือไม่ก็ตาม ควรตรวจสอบให้แน่ใจว่าได้อัปเดต iPhone หรือ iPad ของคุณอย่างสมบูรณ์ (อ่านวิธีอัปเดต iOS บน iPhone หรือ iPad) เพื่อให้สามารถป้องกันภัยคุกคามที่อาจเกิดขึ้นได้ดีที่สุด เมื่อมีการอัปเดต iOS ใหม่ การแจ้งเตือนจะปรากฏขึ้นข้างแอปการตั้งค่า และคุณจะสามารถอัปเดตได้โดยเปิดการตั้งค่า จากนั้นแตะทั่วไป> อัปเดตซอฟต์แวร์ (โปรดทราบว่าไม่มีวิธีกำหนดค่าการอัปเดตระบบอัตโนมัติบน iOS)

แอปที่อ้างว่าให้บริการสแกนไวรัสสำหรับอุปกรณ์ iOS นั้นน่าจะเป็นเรื่องที่น่าสงสัยมากที่สุด เนื่องจากแอป iOS ทั้งหมดอยู่ในแซนด์บ็อกซ์ ดังนั้นจึงไม่สามารถสแกนระบบหรือแอปอื่นๆ เพื่อหามัลแวร์ได้

ฉันควรเปิดแอปป้องกันไวรัสตลอดเวลาหรือไม่

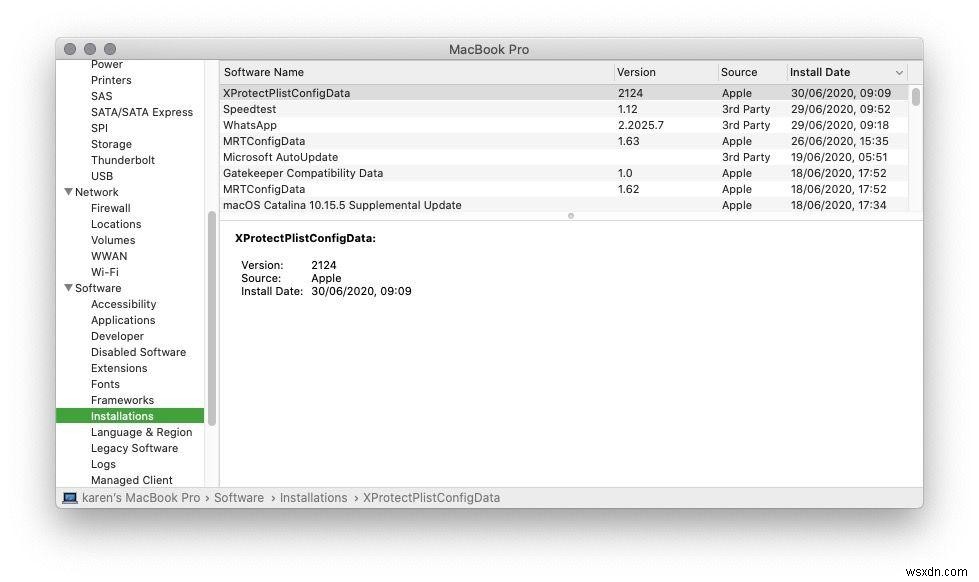

อาจทำให้คุณประหลาดใจ แต่ Mac มีมัลแวร์ในตัวอยู่แล้ว โดยได้รับความอนุเคราะห์จาก Apple

XProtect ทำงานโดยมองไม่เห็นในพื้นหลังและสแกนไฟล์ใดๆ ที่คุณดาวน์โหลดซึ่งเป็นส่วนหนึ่งของกระบวนการกักกันไฟล์มาตรฐาน XProtect ได้รับการอัปเดตเป็นประจำโดย Apple ด้วยคำจำกัดความของมัลแวร์ใหม่ และคุณสามารถดูความถี่ของการอัปเดตได้โดยทำตามขั้นตอนเหล่านี้:

- เปิดแอปข้อมูลระบบโดยคลิก Apple> เกี่ยวกับ Mac เครื่องนี้ จากนั้นคลิกปุ่มรายงานระบบ

- เลือกหัวข้อซอฟต์แวร์ในรายการทางด้านซ้าย จากนั้นเลือกหัวข้อการติดตั้งด้านล่าง

- คลิกส่วนหัวคอลัมน์วันที่ติดตั้งเพื่อจัดเรียงรายการตามล่าสุด และค้นหารายการที่อ่าน XProtectPlistConfigData

XProtect เป็นวิธีที่ Apple สามารถเอาชนะ KeRanger ซึ่งอาจเป็นภัยคุกคามแรนซัมแวร์บน Mac ที่ร้ายแรงที่สุด ก่อนที่มันจะมีโอกาสเกิดเฉพาะถิ่น นอกจากนี้ Filezip แรนซัมแวร์ Mac รุ่นล่าสุดก็ถูกเพิ่มใน XProtect ด้วย

เมื่อรวมกับการป้องกันในตัวอื่นๆ เช่น การกักกันไฟล์และ Gatekeeper ซึ่งทั้งสองอย่างนี้จะหยุดผู้ใช้ที่เรียกใช้แอปหรือเปิดเอกสารที่ดาวน์โหลดจากเว็บไซต์แปลก ๆ Mac ได้รับการปกป้องจากแรนซัมแวร์ได้ดีกว่าที่คุณคิด

อย่างไรก็ตาม การเรียกใช้โปรแกรมสแกนไวรัสตามต้องการ เช่น Bitdefender Virus Scanner เป็นครั้งคราว แม้ว่าสิ่งนี้อาจพบผลบวกปลอมจำนวนมากในรูปแบบของไวรัส Windows ในสิ่งต่าง ๆ เช่นไฟล์แนบเมล ไวรัส Windows ไม่เป็นอันตรายต่อผู้ใช้ Mac อ่านเกี่ยวกับซอฟต์แวร์ป้องกันไวรัส Mac ที่ดีที่สุดได้ที่นี่