มียูทิลิตี้กราฟิกที่มีประโยชน์อยู่สองสามตัวสำหรับจัดการเครือข่ายของคุณบน macOS แต่สำหรับประสิทธิภาพที่แท้จริง คุณจะต้องใช้ Terminal แม้ว่าสิ่งนี้อาจฟังดูน่ากลัวหากคุณไม่คุ้นเคย แต่คุณไม่จำเป็นต้องเป็นวิซาร์ดทางเทคนิคเพื่อค้นหาข้อมูลเพิ่มเติมเกี่ยวกับเครือข่ายของคุณด้วยเทอร์มินัล ภายใต้ประทุน macOS ใช้งาน Unix ที่หลากหลาย ซึ่งหมายความว่าคุณมีเครื่องมือเครือข่ายมากมาย หนึ่งในสิ่งที่ทรงพลังที่สุดคือ nmap ซึ่งสามารถบอกคุณได้มากมายเกี่ยวกับเครือข่ายของคุณร่วมกับคำสั่งอื่นๆ สองสามคำสั่ง

Scan-Your-Local-Network's-Open-Ports-with-nmap

-"> สแกนพอร์ตเปิดของเครือข่ายท้องถิ่นของคุณด้วย nmapnmap เป็นราชาแห่งเครื่องสแกนพอร์ตบรรทัดคำสั่งบน macOS แต่คุณจะต้องติดตั้งก่อน

ติดตั้ง nmap ด้วย Homebrew

หากคุณติดตั้งตัวจัดการแพ็คเกจ Homebrew ไว้ ให้เรียกใช้

brew install nmap

เพื่อดาวน์โหลดและติดตั้ง nmap และการอ้างอิงที่จำเป็น

สแกนด้วย nmap

nmap สร้างขึ้นเพื่อสแกนชื่อโฮสต์หรือที่อยู่เครือข่ายที่ให้ไว้และส่งคืนรายการพอร์ตที่เปิดอยู่ ชื่อย่อมาจาก “network mapper” แต่เป็น port mapper มากกว่า

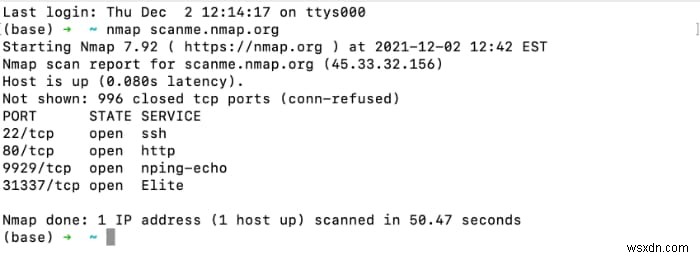

วิธีที่ง่ายที่สุดในการรัน nmap คือการใช้ที่อยู่ IP หรือช่วงของที่อยู่ IP ที่ระบุเป็นเป้าหมาย แทนที่ด้วยที่อยู่ IP ที่เหมาะสมเพื่อสแกนบนเครือข่ายท้องถิ่นของคุณ คำสั่งเฉพาะนี้จะสแกนเซิร์ฟเวอร์ทดสอบทางการศึกษาของ nmap ที่ scanme.org

nmap scanme.nmap.org

หากต้องการสแกนหาพอร์ตที่เปิดอยู่บนช่วงของที่อยู่ IP ให้ใช้เครื่องหมายทับ

nmap 192.168.0.0/24

หากต้องการค้นหาที่อยู่ IP ของเราเตอร์และอุปกรณ์ต่างๆ ในเครือข่ายของคุณ คุณสามารถเรียกใช้ arp หรือ ipconfig .

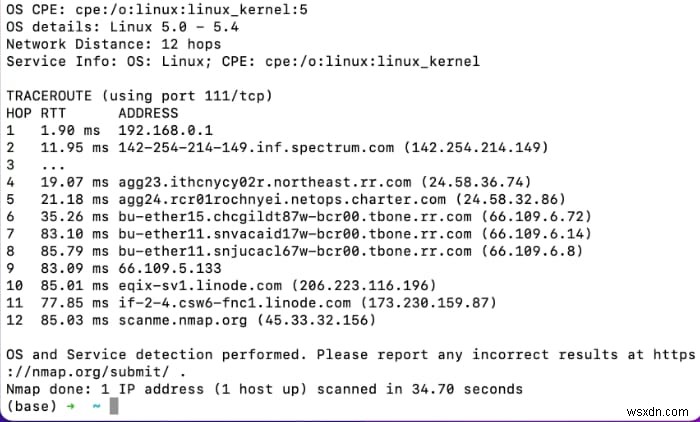

sudo nmap -A scanme.nmap.org

การใช้ -A แฟล็กจะบังคับให้ nmap สแกนในเชิงรุก ส่งคืนข้อมูลมากขึ้นอย่างมีนัยสำคัญ แต่เปิดเผยสถานะของคุณในบันทึกของเซิร์ฟเวอร์อย่างโปร่งใส -A ต้องเรียกใช้แฟล็กด้วย sudo หากคุณไม่สามารถใช้หรือไม่ต้องการใช้คำสั่ง sudo โปรดดูคำแนะนำในการรัน nmap โดยไม่ต้องใช้ sudo หรือ root

sudo nmap -O scanme.nmap.org

การดำเนินการนี้จะสแกนที่อยู่ IP ที่กำหนดไว้สำหรับระบบปฏิบัติการ (-O ). ต้องรันด้วย sudo อีกครั้ง

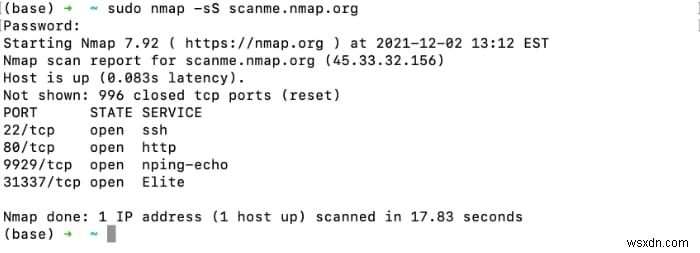

หากคุณต้องการเรียกใช้ nmap อย่างลับ ๆ ล่อ ๆ ให้ใช้ -sS ธง:

sudo nmap -sS scanme.nmap.org

สิ่งนี้มีผลของการบังคับให้สแกน "ครึ่งเปิด" และส่งแพ็กเก็ต TCP SYN เพื่อตรวจสอบว่าพอร์ตเปิดอยู่หรือไม่ แต่ไม่ตอบสนองด้วยแพ็กเก็ต ACK เมื่อได้รับการตอบกลับยืนยัน ด้วยเหตุนี้ เซิร์ฟเวอร์ระยะไกลจึงไม่บันทึกการสแกน

-sS แฟล็กและสวิตช์โหมดการสแกนอื่นๆ ต้องรันด้วย sudo ตัวอย่างเช่น -sP สวิตช์โหมดจะสแกนหาที่อยู่ IP แต่ไม่ใช่พอร์ต ซึ่งทำงานเหมือนกับ arp ด้านล่าง ดูหน้าคน nmap สำหรับโหมดการสแกนเพิ่มเติม

เพื่อให้ได้ผลลัพธ์ที่ละเอียดยิ่งขึ้น ให้เพิ่ม -vv หรือ -v3 แท็ก การดำเนินการนี้จะเปิดระดับการบันทึกที่ละเอียดมากขึ้น ทำให้ได้เอาต์พุตมาตรฐานที่อ่านง่ายขึ้นแต่ยาวขึ้น ธงเหล่านี้อาจช่วยคุณค้นหาได้ ทั้งนี้ขึ้นอยู่กับสิ่งที่คุณกำลังมองหา

แน่นอน คุณสามารถไพพ์ผลลัพธ์ของ nmap ลงใน grep . ได้เสมอ เพื่อค้นหาผลลัพธ์ที่เฉพาะเจาะจง ตัวอย่างเช่น หากคุณต้องการตรวจสอบพอร์ต 22 เท่านั้น คุณอาจเรียกใช้คำสั่งด้านล่าง:

nmap scanme.nmap.org | grep "22/tcp"

การดำเนินการนี้จะไม่ส่งคืนบรรทัดใด ๆ หากพอร์ตไม่พร้อมใช้งาน และส่งคืนบรรทัดสถานะของพอร์ต หากมี

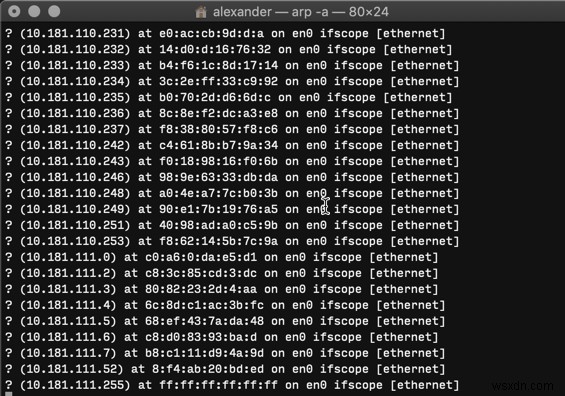

สแกนที่อยู่ IP ที่ใช้งานของเครือข่ายท้องถิ่นของคุณด้วย arp

arp สแกนเครือข่ายท้องถิ่นของคุณสำหรับอุปกรณ์ที่เชื่อมต่อ เนื่องจาก arp ได้รับการออกแบบมาเพื่อสร้างและแก้ไขโปรโตคอลความละเอียดที่อยู่ จึงมีเครื่องมือที่จำกัดสำหรับการสแกนเครือข่ายของคุณ แต่จะจัดส่งใน Mac ทุกเครื่อง และเป็นวิธีที่รวดเร็วในการรับข้อมูลเฉพาะ

หากต้องการดูรายการอุปกรณ์ตอบสนองทั้งหมดที่เชื่อมต่อกับเครือข่ายของคุณ ให้เปิด Terminal และเรียกใช้:

arp -a

ส่งคืนรายการอุปกรณ์ทั้งหมดที่เชื่อมต่อกับเครือข่ายของคุณ ซึ่งรายงานโดยที่อยู่ IP และที่อยู่ MAC

ไม่มีอะไรมากไปกว่า arp คุณสามารถเรียกใช้ arp -a -i en0 เพื่อรับรายงานจากอินเทอร์เฟซเครือข่ายของคุณ en0 เท่านั้น แต่นั่นคือทั้งหมด

คำถามที่พบบ่อย

1. nmap เป็นเครื่องมือแฮ็คหรือไม่

แม้ว่า nmap สามารถใช้เพื่อจุดประสงค์ที่ชั่วร้าย แต่ก็ไม่มีอะไรเกี่ยวกับ nmap ที่ทำให้เป็นเครื่องมือแฮ็คด้วยตัวเอง การใช้งานนั้นไม่ผิด โดยเฉพาะอย่างยิ่งหากคุณใช้งานบนเครือข่ายของคุณเอง

2. ฉันจำเป็นต้องติดตั้ง nmap ด้วย Homebrew หรือไม่

ไม่ ในขณะที่การติดตั้งด้วยคำสั่ง brew นั้นทำได้ง่าย คุณยังสามารถติดตั้ง nmap ด้วยตัวติดตั้ง macOS ได้จากเว็บไซต์ nmap

3. nmap ใช้ได้เฉพาะบน macOS หรือไม่

ไม่ นอกจาก macOS แล้ว nmap ยังมีให้ใช้งานบน Windows, Linux และ Unix รุ่นอื่นๆ เช่น FreeBSD, Solaris และอื่นๆ

4. นี่คือทั้งหมดที่ nmap สามารถทำได้หรือไม่

การครอบคลุมทุกอย่างที่ nmap สามารถทำได้นั้นต้องใช้หลายบทความ สำหรับข้อมูลเพิ่มเติม โปรดดูคู่มือ nmap

ชุดเครื่องมือเครือข่าย

แม้ว่า nmap จะเป็นหนึ่งในเครื่องมือเครือข่ายที่ทรงพลังที่สุด แต่ก็ไม่ใช่ซอฟต์แวร์เดียวที่คุณต้องการในชุดเครื่องมือของคุณ ตัวอย่างเช่น ipconfig มีประโยชน์ในการรับข้อมูลเกี่ยวกับอินเทอร์เฟซเครือข่าย ในขณะที่คำสั่ง arp มีประโยชน์สำหรับการเรียกใช้อุปกรณ์ทั้งหมดในเครือข่ายของคุณอย่างรวดเร็ว

สำหรับตัวเลือกเพิ่มเติมใน macOS โปรดดูวิธีติดตั้งบนไดรฟ์ USB