สารตั้งต้นอาจดูเหมือน Blackberry แบบยาว แต่มีความสามารถมากกว่านั้นมาก ทุกองค์ประกอบของอุปกรณ์นี้สามารถตรวจสอบและควบคุมได้จนถึง Field-programmable Gate Array (FPGA) ที่เป็นแกนหลัก

สมาร์ทโฟนสมัยใหม่เป็นแพลตฟอร์มปิดที่ซับซ้อน โดยมีซอฟต์แวร์และฮาร์ดแวร์แยกตัวออกจากผู้ใช้ สารตั้งต้นดูเหมือนว่าจะไปในอีกทิศทางหนึ่งเท่าที่จะทำได้

แพลตฟอร์มการพัฒนา FPGA บนมือถือ

Precursor คือโปรเจ็กต์ฮาร์ดแวร์แบบเปิดล่าสุดจาก Sutajio Ko-Usagi ซึ่งเป็นคู่หูของแฮ็กเกอร์และนักพัฒนาฮาร์ดแวร์ฝังตัวในสิงคโปร์ เป็นชุดพัฒนาฮาร์ดแวร์โอเพ่นซอร์ส FPGA แบบคู่ซึ่งมีจุดมุ่งหมายเพื่อให้แพลตฟอร์มการพัฒนาอุปกรณ์เคลื่อนที่มีความปลอดภัยสูงสุด

ชุดพัฒนานี้บรรจุอยู่ในตัวเครื่องอะลูมิเนียมกลึงซึ่งมีแป้นพิมพ์จริงและจอแสดงผลขาวดำขนาด 536 x 336 พร้อมแบตเตอรี่ลิเธียมไอออนขนาด 1100 mAh แบบเปลี่ยนได้ ไม่มีไมโครโฟนในตัวอุปกรณ์ แต่มีพอร์ตเสียง 3.5 มม. และลำโพงแจ้งเตือน 0.7 W และมอเตอร์สั่น

ทุกแง่มุมของโครงการเป็นโอเพ่นซอร์ส จนถึงซอร์สโค้ดของระบบบนชิป (SoC) ที่โฮสต์บน FPGA ซึ่งหมายความว่าคุณสามารถคอมไพล์โปรเซสเซอร์ของคุณเองและรู้ว่าไม่มีโค้ดที่เป็นอันตรายอยู่ในตัว

โครงการดังกล่าวได้รับการประกาศครั้งแรกเมื่อต้นเดือนที่แล้ว แต่หน้า Crowd Supply ของมันถูกเผยแพร่แล้วและได้สะสมไปแล้วกว่า 117,000 ดอลลาร์จากเป้าหมายการระดมทุน 222,000 ดอลลาร์ในขณะที่เขียน

คำมั่นสัญญา Early Bird ได้รับการอ้างสิทธิ์แล้ว แต่ Precursor ระดับปกติ $512 ยังคงมีอยู่

สารตั้งต้น:ข้อกำหนดฉบับเต็ม

หากคุณหยุดคิดว่านี่เป็นโทรศัพท์ คุณจะเริ่มเห็นว่า Precursor เป็นชุดอุปกรณ์ FPGA สำหรับอุปกรณ์พกพาที่มีคุณสมบัติครบถ้วน:

- FPGA: Xilinx XC7S50 ระบบหลักบนชิป (SoC) FPGA โดยใช้เกรดความเร็ว -L1 เพื่ออายุการใช้งานแบตเตอรี่ที่ยาวนานขึ้น ทดสอบกับ 100 MHz VexRISC-V, RV32IMAC + MMU, 4k L1 I/D cacheLattice Semi iCE40UP5K FPGA ควบคุมพลังงาน สแตนด์บาย และการชาร์จ ทดสอบกับ 18 MHz VexRISC-V, RV32I ไม่มีแคช

- หน่วยความจำระบบ: SRAM ภายนอก 16 MB

- ที่เก็บข้อมูล: แฟลช 128 MB

- จอแสดงผล: LCD ขาวดำ 536 x 336 พร้อมไฟพื้นหลัง 200ppi

- เสียง: ลำโพงแจ้งเตือน 0.7 W มอเตอร์สั่น แจ็คหูฟัง 3.5 มม.

- การเชื่อมต่อ: 802.11 b/g/n WiFi ผ่านชิปเซ็ต Silicon Labs WF200C แบบแซนด์บ็อกซ์เพื่อการประหยัดแบตเตอรี่

- USB: 1x พอร์ต USB 2.0 Type-C สำหรับข้อมูลและการชาร์จ

- การป้อนข้อมูลของผู้ใช้: แป้นพิมพ์แบบมีไฟพื้นหลังจริงพร้อมการซ้อนทับเลย์เอาต์ที่เปลี่ยนแปลงได้ (QWERTZ, AZERTY และ Dvorak)

- เซนเซอร์: มาตรความเร่งและไจโรสโคป

- การขยาย: Flex PCB breakout สำหรับ 8x FPGA GPIO ผ่านช่องใส่แบตเตอรี่

- การดีบัก: Custom Raspberry Pi HAT และสายเคเบิลของนักพัฒนาสำหรับ GDB + Chipscope และเฟิร์มแวร์กะพริบสาย USB ผ่านช่องสัญญาณ wishbone สำหรับการดีบักมิดเดิลแวร์

- ความปลอดภัย: ฮาร์ดแวร์คู่ TRNG

- คุณสมบัติป้องกันการงัดแงะ: กระป๋องโลหะที่ผู้ใช้ปิดได้สำหรับส่วนประกอบที่เชื่อถือได้ นาฬิกาเรียลไทม์เฉพาะ (RTC) พร้อมการตรวจสอบความสมบูรณ์ของนาฬิกาขั้นพื้นฐาน รีเซ็ตการเดินทางของจอภาพในกรณีที่ไฟฟ้าขัดข้อง มาตรความเร่ง/ไจโรเปิดตลอดเวลาเพื่อตรวจจับการเคลื่อนไหวในโหมดสแตนด์บาย รองรับการลบข้อมูลอย่างปลอดภัยในทันทีผ่านคีย์ AES ที่สำรองแบตเตอรีและตัวเอง -ทำลายวงจร

- แบตเตอรี่: แบตเตอรี่ Li-Ion ขนาด 1,100 mAh แบบถอดเปลี่ยนได้พร้อมสแตนด์บาย 100 ชั่วโมงพร้อม Wi-Fi + ตัวควบคุมแบบฝัง + เปิดใช้งานการแสดงผลแบบคงที่หรือใช้งานต่อเนื่อง 5.5 ชั่วโมง

- ขนาด: 138 x 69 x 7.2 มม.

- น้ำหนัก: 96 กรัม

สมาร์ทโฟนโอเพ่นซอร์สอีกเครื่องหนึ่งหรือไม่

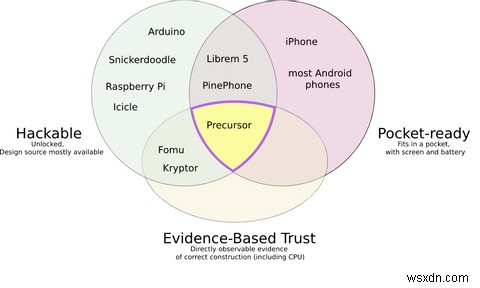

การโทรหา Precursor ทางโทรศัพท์นั้นดูไม่สมเหตุสมผล แต่มีบางสิ่งที่เหมือนกันกับอุปกรณ์อัจฉริยะโอเพนซอร์สอื่นๆ เช่น Pine Phone หรือ Librem 5 ซึ่งแตกต่างออกไปคือการตัดสินใจโฮสต์ SoC บน FPGA

โดยพื้นฐานแล้วโปรเซสเซอร์เป็นวงจรขนาดเล็กและซับซ้อน ซึ่งคุณสามารถโต้ตอบโดยใช้สถาปัตยกรรมตามคำสั่ง คุณไม่สามารถควบคุมสิ่งที่อยู่ภายในได้ คุณเพียงแค่ให้การคำนวณเพื่อดำเนินการโดยใช้ชุดคำสั่งที่จัดทำโดยผู้ผลิต คุณเพียงแค่ต้องยอมรับคำพูดของผู้สร้างชิปเมื่อพวกเขากล่าวว่าพวกเขาปลอดภัย

สิ่งนี้มักได้รับการพิสูจน์ว่าผิด เช่นเดียวกับในกรณีของช่องโหว่ที่สำคัญที่พบในชิป AMD Ryzen เมื่อนานมาแล้ว

FPGA เป็นวงจรรวมที่สามารถกำหนดค่าใหม่ได้โดยใช้รหัส สิ่งนี้อาจไม่ฟังดูแตกต่างไปจากเดิมอย่างสิ้นเชิง แต่แทนที่จะให้คำแนะนำ FPGA เช่นเดียวกับที่คุณทำกับโปรเซสเซอร์ทั่วไป คุณกำลังกำหนดค่าวงจรเอง

นี่คือที่มาของแนวคิด "ความเชื่อถือตามหลักฐาน" ที่เป็นศูนย์กลางของโครงการ Precursor คุณจะรู้ได้จนถึงลอจิกเกตสุดท้ายใน CPU ว่าอุปกรณ์ของคุณปลอดภัย 100 เปอร์เซ็นต์

เปลี่ยนให้เป็นโทรศัพท์ย้อนยุคที่ปลอดภัยที่สุดที่มีอยู่ หรือทำให้เป็นแพลตฟอร์มการพัฒนาอุปกรณ์พกพาสำหรับการเข้ารหัสและการตรวจสอบสิทธิ์แบบสองปัจจัย ความเป็นไปได้มีครั้งเดียวที่ไม่มีที่สิ้นสุดจริงๆ ใกล้แล้วครับ