คุณยังไม่ได้อัปเกรดเป็น Android 4.4 KitKat หรือไม่ นี่คือสิ่งที่อาจให้กำลังใจคุณเล็กน้อยในการเปลี่ยน:ปัญหาร้ายแรงเกี่ยวกับเบราว์เซอร์สต็อกบนโทรศัพท์รุ่นก่อน KitKat ถูกค้นพบแล้ว และอาจทำให้เว็บไซต์ที่เป็นอันตรายสามารถเข้าถึงข้อมูลของเว็บไซต์อื่นได้ ฟังดูน่ากลัว? นี่คือสิ่งที่คุณต้องรู้

ปัญหา - ซึ่งค้นพบครั้งแรกโดยนักวิจัย Rafay Baloch - เห็นว่าเว็บไซต์ที่เป็นอันตรายสามารถแทรก JavaScript ตามอำเภอใจในเฟรมอื่น ๆ ซึ่งอาจเห็นคุกกี้ถูกขโมย หรือโครงสร้างและมาร์กอัปของเว็บไซต์ถูกแทรกแซงโดยตรง

นักวิจัยด้านความปลอดภัยกังวลอย่างยิ่งกับสิ่งนี้ โดย Rapid7 ซึ่งเป็นผู้ผลิตเฟรมเวิร์กการทดสอบความปลอดภัยยอดนิยม Metasploit อธิบายว่ามันเป็น 'ฝันร้ายเกี่ยวกับความเป็นส่วนตัว' อยากรู้ว่ามันทำงานอย่างไร ทำไมคุณถึงต้องกังวล และคุณสามารถทำอะไรกับมันได้บ้าง? อ่านต่อ

หลักการรักษาความปลอดภัยขั้นพื้นฐาน:บายพาส

หลักการพื้นฐานที่ควรป้องกันไม่ให้การโจมตีนี้เกิดขึ้นตั้งแต่แรกเรียกว่านโยบายต้นกำเนิดเดียวกัน กล่าวโดยย่อ หมายความว่า JavaScript ฝั่งไคลเอ็นต์ที่ทำงานในเว็บไซต์หนึ่งไม่ควรสามารถรบกวนเว็บไซต์อื่นได้

นโยบายนี้เป็นพื้นฐานของการรักษาความปลอดภัยของเว็บแอปพลิเคชัน นับตั้งแต่เปิดตัวครั้งแรกในปี 2538 ด้วย Netscape Navigator 2 ทุกเว็บเบราว์เซอร์ได้นำนโยบายนี้มาใช้เป็นคุณสมบัติความปลอดภัยพื้นฐาน และด้วยเหตุนี้จึงหายากมากที่จะเห็นเช่นนี้ ความอ่อนแอในป่า

http://www.youtube.com/watch?v=WnjZJ38YEB4

สำหรับข้อมูลเพิ่มเติมเกี่ยวกับวิธีการทำงานของ SOP คุณอาจต้องการชมวิดีโอด้านบน ภาพนี้ถ่ายที่งาน OWASP (Open Web App Security Project) ในเยอรมนี และเป็นหนึ่งในคำอธิบายที่ดีที่สุดของโปรโตคอลที่ฉันเคยเห็น

เมื่อเบราว์เซอร์เสี่ยงต่อการโจมตีแบบบายพาส SOP ก็มีโอกาสเกิดความเสียหายได้มากมาย ผู้โจมตีสามารถทำได้ทุกอย่าง ตั้งแต่ใช้ Location API ที่นำมาใช้กับข้อกำหนด HTML5 เพื่อค้นหาตำแหน่งของเหยื่อ ไปจนถึงการขโมยคุกกี้

โชคดีที่นักพัฒนาเบราว์เซอร์ส่วนใหญ่ใช้การโจมตีประเภทนี้อย่างจริงจัง ซึ่งทำให้เห็นการจู่โจม 'ในป่า' เป็นสิ่งสำคัญยิ่งขึ้น

วิธีการโจมตี

ดังนั้นเราจึงทราบดีว่า Same Origin Polity มีความสำคัญ และเรารู้ว่าความล้มเหลวอย่างมากของเบราว์เซอร์ Android ในสต็อกอาจนำไปสู่ผู้โจมตีที่หลีกเลี่ยงมาตรการรักษาความปลอดภัยที่สำคัญนี้ แต่มันทำงานอย่างไร?

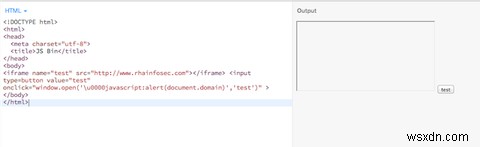

การพิสูจน์แนวคิดของ Rafay Baloch มีลักษณะดังนี้:

[ไม่มีให้บริการอีกต่อไป]

แล้วเรามีอะไรที่นี่? มี iFrame นี่คือองค์ประกอบ HTML ที่ใช้เพื่อให้เว็บไซต์สามารถฝังหน้าเว็บอื่นภายในหน้าเว็บอื่นได้ พวกเขาไม่ได้ใช้มากเท่าที่เคยเป็นมา ส่วนใหญ่เป็นเพราะพวกเขาเป็นฝันร้ายของ SEO อย่างไรก็ตาม คุณยังคงพบอยู่บ่อยครั้ง และสิ่งเหล่านี้ยังคงเป็นส่วนหนึ่งของข้อกำหนด HTML และยังไม่ได้เลิกใช้งาน

ถัดจากนั้นคือแท็ก HTML ที่แสดงถึงปุ่มอินพุต ไฟล์นี้มี JavaScript ที่ออกแบบมาเป็นพิเศษ (โปรดสังเกตว่า '\u0000' ต่อท้าย?) ซึ่งเมื่อคลิก จะแสดงชื่อโดเมนของเว็บไซต์ปัจจุบัน อย่างไรก็ตาม เนื่องจากข้อผิดพลาดในเบราว์เซอร์ Android จึงเข้าถึงแอตทริบิวต์ของ iFrame และลงเอยด้วยการพิมพ์ 'rhaininfosec.com' เป็นช่องแจ้งเตือน JavaScript

ใน Google Chrome, Internet Explorer และ Firefox การโจมตีประเภทนี้จะทำให้เกิดข้อผิดพลาด มัน (ขึ้นอยู่กับเบราว์เซอร์) ยังสร้างบันทึกในคอนโซล JavaScript เพื่อแจ้งว่าเบราว์เซอร์บล็อกการโจมตี ยกเว้นด้วยเหตุผลบางประการ เบราว์เซอร์หุ้นในอุปกรณ์รุ่นก่อน Android 4.4 จะไม่ทำเช่นนั้น

การพิมพ์ชื่อโดเมนนั้นไม่ได้น่าทึ่งมาก อย่างไรก็ตาม การเข้าถึงคุกกี้และเรียกใช้ JavaScript ตามอำเภอใจในเว็บไซต์อื่นนั้นค่อนข้างน่าเป็นห่วง โชคดีที่มีบางอย่างที่สามารถทำได้

ทำอะไรได้บ้าง

ผู้ใช้มีตัวเลือกสองสามอย่างที่นี่ ประการแรก หยุดใช้เบราว์เซอร์หุ้น Android มันเก่า ไม่ปลอดภัย และมีตัวเลือกที่น่าสนใจกว่านี้อีกมากในตลาดตอนนี้ Google ได้เปิดตัว Chrome สำหรับ Android (แต่สำหรับอุปกรณ์ที่ใช้ Ice Cream Sandwich ขึ้นไป) และยังมี Firefox และ Opera เวอร์ชันสำหรับอุปกรณ์พกพาอีกด้วย

โดยเฉพาะอย่างยิ่ง Firefox Mobile นั้นควรค่าแก่การใส่ใจ นอกจากจะมอบประสบการณ์การท่องเว็บที่น่าทึ่งแล้ว ยังให้คุณเรียกใช้แอปพลิเคชันสำหรับระบบปฏิบัติการมือถือของ Mozilla, Firefox OS รวมไปถึงติดตั้งส่วนเสริมที่ยอดเยี่ยมมากมาย

http://www.youtube.com/watch?v=zCe_1DxBQDc

หากคุณต้องการเป็นคนหวาดระแวงเป็นพิเศษ มีแม้กระทั่งการย้าย NoScript สำหรับ Firefox Mobile แม้ว่าควรสังเกตว่าเว็บไซต์ส่วนใหญ่พึ่งพา JavaScript อย่างมากในการแสดงข้อมูลที่ดีในฝั่งไคลเอ็นต์ และการใช้ NoScript จะทำให้เว็บไซต์ส่วนใหญ่เสียหายอย่างแน่นอน นี่อาจอธิบายได้ว่าทำไม James Bruce อธิบายว่ามันเป็นส่วนหนึ่งของ 'trifecta of evil'

สุดท้าย หากเป็นไปได้ คุณควรอัปเดตเบราว์เซอร์ Android เป็นเวอร์ชันล่าสุด นอกเหนือจากการติดตั้งระบบปฏิบัติการ Android เวอร์ชันล่าสุด เพื่อให้แน่ใจว่าหาก Google เผยแพร่การแก้ไขข้อบกพร่องนี้ต่อไป คุณจะได้รับการปกป้อง

แม้ว่าจะเป็นที่น่าสังเกตว่ามีเสียงดังก้องว่าปัญหานี้อาจส่งผลกระทบต่อผู้ใช้ Android 4.4 KitKat อย่างไรก็ตาม ไม่พบสิ่งใดที่เพียงพอสำหรับฉันที่จะแนะนำให้ผู้อ่านเปลี่ยนเบราว์เซอร์

ข้อบกพร่องด้านความเป็นส่วนตัวที่สำคัญ

อย่าพลาด นี่เป็นปัญหาด้านความปลอดภัยของสมาร์ทโฟนที่สำคัญ อย่างไรก็ตาม เมื่อเปลี่ยนไปใช้เบราว์เซอร์อื่น คุณจะกลายเป็นผู้คงกระพันอย่างแท้จริง อย่างไรก็ตาม ยังมีคำถามจำนวนหนึ่งเกี่ยวกับความปลอดภัยโดยรวมของระบบปฏิบัติการ Android

คุณจะเปลี่ยนไปใช้บางอย่างที่ปลอดภัยกว่านี้ไหม เช่น iOS ที่มีความปลอดภัยสูง หรือ (รายการโปรดของฉัน) Blackberry 10 หรือบางทีคุณอาจจะภักดีต่อ Android และติดตั้ง ROM ที่ปลอดภัยเช่น Paranoid Android หรือ Omirom? หรือบางทีคุณอาจไม่ได้กังวลขนาดนั้น

มาคุยกันรู้เรื่อง ช่องแสดงความคิดเห็นอยู่ด้านล่าง ฉันรอฟังความคิดของคุณไม่ไหวแล้ว