Apple เคยทำการตลาดผลิตภัณฑ์เดสก์ท็อปในอดีตว่าไม่ผ่านมัลแวร์อาละวาดที่สร้างปัญหาให้กับระบบของ Microsoft ในช่วงต้นทศวรรษ 2000 แต่ความนิยมอย่างล้นหลามของ iPhone ทำให้เป็นเป้าหมายหลัก

ตามรายงาน มัลแวร์ที่ส่งผลกระทบ "หลายพัน" ของ iPhone สามารถขโมยข้อมูลรับรองของ App Store ได้ แต่ผู้ใช้ iOS ส่วนใหญ่ยังคงปลอดภัยอย่างสมบูรณ์ นี่คือสิ่งที่คุณต้องรู้เกี่ยวกับมัลแวร์และแนวทางของ Apple ในการรักษาความปลอดภัยอุปกรณ์เคลื่อนที่

มัลแวร์คืออะไร

มัลแวร์เป็นกระเป๋าหิ้วของ "ซอฟต์แวร์ที่เป็นอันตราย" และ "ซอฟต์แวร์" และหมายถึงซอฟต์แวร์ใดๆ ที่บังคับเข้าถึง รวบรวมข้อมูล หรือขัดขวางการทำงานปกติของอุปกรณ์ ซึ่งมักส่งผลเสียหาย

ลักษณะการทำงานของมัลแวร์แตกต่างกันไป เช่นเดียวกับความรุนแรงของการติดมัลแวร์ ตัวแปรบางตัว เช่น Cryptolocker และ Torrentlocker เฉพาะของออสซี่ - เข้ารหัสไฟล์และบังคับให้ผู้ที่ตกเป็นเหยื่อจ่ายค่าไถ่เพื่อรับไฟล์กลับคืนมา คนอื่นๆ จับภาพทุก ๆ การกดปุ่ม และส่งต่อกลับไปยังผู้โจมตีที่เจาะข้อมูลเพื่อมองหาชื่อผู้ใช้ รหัสผ่าน และรายละเอียดบัตรเครดิต

ซอฟต์แวร์ที่เป็นอันตรายเหล่านี้มีความเกี่ยวข้องกับระบบปฏิบัติการเดสก์ท็อปมานานแล้ว แต่โดยส่วนใหญ่แล้ว iOS ได้หลีกเลี่ยงสิ่งที่เลวร้ายที่สุด ทำไม ตัวเลือกการออกแบบที่ชาญฉลาดบางอย่างในส่วนของ Apple

เหตุใด iOS จึงปลอดภัย

Apple ออกแบบ iOS โดยเน้นที่ความปลอดภัย และทำการตัดสินใจด้านสถาปัตยกรรมหลายอย่างที่ทำให้เป็นระบบที่มีความปลอดภัยขั้นพื้นฐาน ด้วยเหตุนี้ Apple จึงมั่นใจได้ว่ามัลแวร์บน iOS จะเป็นข้อยกเว้น ไม่ใช่กฎ

กำแพงสวน

Apple ได้ใช้การควบคุมแพลตฟอร์มของพวกเขาอย่างเหลือเชื่อ สิ่งนี้ขยายไปถึงแหล่งที่มาที่ผู้ใช้สามารถดาวน์โหลดแอปได้ ที่เดียวที่ได้รับการสนับสนุนและได้รับอนุญาตอย่างเป็นทางการในการรับแอปพลิเคชันของบุคคลที่สามคือแม้ว่า App Store อย่างเป็นทางการของ Apple

สิ่งนี้ได้ดำเนินการหลายอย่างเพื่อป้องกันไม่ให้ผู้ใช้ดาวน์โหลดมัลแวร์โดยไม่ได้ตั้งใจขณะท่องเว็บผ่านช่องที่มืดที่สุดของอินเทอร์เน็ต แต่นั่นไม่ใช่ทั้งหมด Apple มีกระบวนการรักษาความปลอดภัยที่เข้มงวดจำนวนหนึ่งที่ป้องกันไม่ให้มัลแวร์เข้าสู่ App Store ตั้งแต่แรก ซึ่งรวมถึงการวิเคราะห์แบบคงที่ของซอร์สโค้ดที่ส่งมาทั้งหมด

ที่กล่าวว่าระบบนี้ไม่สามารถเข้าใจผิดได้ ในปี 2013 นักวิจัยจาก Georgia Tech สามารถส่งโปรแกรมที่เป็นอันตรายไปยัง App Store มันถูกขนานนามว่า 'เจคิลล์' มันสามารถโพสต์ทวีต ส่งอีเมล และโทรออก ทั้งหมดนี้โดยไม่ได้รับอนุญาตจากผู้ใช้ Jekyll ถูกลบออกจาก App Store เมื่อไม่นานนี้ปีที่แล้ว

แซนด์บ็อกซ์

แอปพลิเคชันทั้งหมดที่ติดตั้งบน iPhone จะแยกจากกันและจากระบบปฏิบัติการพื้นฐาน ดังนั้น แอปพลิเคชันที่ติดตั้งจะไม่สามารถลบไฟล์ระบบที่สำคัญได้ และจะไม่สามารถดำเนินการกับแอปพลิเคชันบุคคลที่สามโดยไม่ได้รับอนุญาต ยกเว้นผ่านการเรียก API ที่ได้รับอนุญาต

เทคนิคนี้เรียกว่าแซนด์บ็อกซ์ และเป็นส่วนสำคัญของกระบวนการรักษาความปลอดภัย iOS แอปพลิเคชัน iOS ทั้งหมดได้รับการแซนด์บ็อกซ์จากกันและกัน ทำให้มั่นใจได้ว่าช่องทางสำหรับกิจกรรมที่เป็นอันตรายจะถูกจำกัด

การอนุญาต

แกนหลักของ iOS คือตัวแปรของ UNIX ที่เรียกว่า BSD เช่นเดียวกับลูกพี่ลูกน้อง Linux BSD ปลอดภัยจากการออกแบบ ส่วนหนึ่งเป็นเพราะสิ่งที่เรียกว่าโมเดลความปลอดภัย UNIX สิ่งนี้สำคัญอย่างยิ่งต่อการอนุญาตที่ควบคุมอย่างระมัดระวัง

ใน UNIX ผู้ที่สามารถอ่าน เขียน ลบ หรือรันไฟล์ได้ถูกกำหนดอย่างระมัดระวังในสิ่งที่เรียกว่าสิทธิ์ของไฟล์ ไฟล์บางไฟล์เป็นของ 'root' ซึ่งเป็นผู้ใช้ที่มีประสิทธิผล 'การอนุญาตจากพระเจ้า' อย่างมีประสิทธิภาพ หากต้องการเปลี่ยนการอนุญาตหรือเข้าถึงไฟล์เหล่านี้ จะต้องเปิดไฟล์ดังกล่าวในฐานะผู้ใช้ "รูท"

การเข้าถึงรูทยังสามารถใช้เพื่อรันโค้ดโดยอำเภอใจ ซึ่งอาจเป็นอันตรายต่อระบบ Apple ตั้งใจปฏิเสธไม่ให้ผู้ใช้ root access สำหรับผู้ใช้ iOS ส่วนใหญ่ ไม่จำเป็นจริงๆ

อันเป็นผลมาจากสถาปัตยกรรมความปลอดภัยของ Apple มัลแวร์ที่ส่งผลกระทบต่ออุปกรณ์ iOS นั้นหาได้ยากอย่างเหลือเชื่อ แน่นอนว่ามีข้อยกเว้นอยู่อย่างหนึ่ง: อุปกรณ์ที่เจลเบรคแล้ว

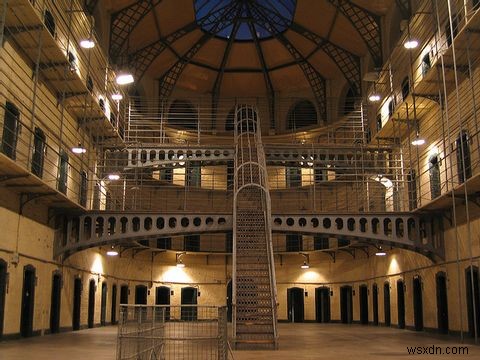

การแหกคุกคืออะไรและเหตุใดจึงแย่ได้

การเจลเบรกเป็นคำที่ใช้อธิบายกระบวนการลบข้อจำกัดที่ Apple ใส่ไว้ในระบบปฏิบัติการ

อนุญาตให้ผู้ใช้เข้าถึงส่วนต่างๆ ของระบบปฏิบัติการที่เคยถูกจำกัดไว้ ดาวน์โหลดแอปจากแหล่งบุคคลที่สาม เช่น Cydia ใช้แอปที่ Apple แบน (เช่น แอป Grooveshark) และปรับแต่งหรือปรับแต่งระบบปฏิบัติการหลัก

มีความเสี่ยงด้านความปลอดภัยที่ร้ายแรงหลายประการที่เกี่ยวข้องกับการเจลเบรกอุปกรณ์ iOS และเราได้สรุปสาเหตุบางประการที่คุณอาจต้องการหลีกเลี่ยงเมื่อไม่นานนี้

แอปพลิเคชันที่ยังไม่ผ่านขั้นตอนการทดสอบความปลอดภัยที่เข้มงวดของ Apple อาจเป็นอันตรายและอาจส่งผลต่อความปลอดภัยของแอปพลิเคชันที่ติดตั้งแล้ว รหัสผ่านเริ่มต้นของ iOS เป็นที่รู้จักกันดีและแทบไม่มีการเปลี่ยนแปลง ซึ่งเป็นเรื่องที่น่ากังวลอย่างแท้จริงสำหรับทุกคนที่ติดตั้งซอฟต์แวร์จากแหล่งบุคคลที่สาม Apple มีความชัดเจนเกี่ยวกับนโยบายเกี่ยวกับการเจลเบรก: ไม่สามารถติดตั้งการอัปเดตได้หากไม่เปลี่ยนกลับเป็น iOS ในสต็อก

ในปัจจุบัน มีภัยคุกคามที่แท้จริงจากมัลแวร์ที่กำหนดเป้าหมายอุปกรณ์ที่ถูกเจลเบรกที่เรียกว่า AppBuyer และการติดไวรัสอาจทำให้คุณต้องเสียค่าใช้จ่ายอย่างมาก

มัลแวร์ของ iPhone ตกอยู่ในอันตราย

บริษัทรักษาความปลอดภัยเครือข่าย PaloAlto Networks ที่เป็นที่รู้จักและเป็นที่เคารพพบเมื่อเร็วๆ นี้กับไวรัส iOS ที่แพร่ระบาดไป พัน ของอุปกรณ์ iOS พวกเขาเรียกมันว่า AppBuyer เนื่องจากขโมยข้อมูลประจำตัวของ App Store แล้วจึงซื้อแอปพลิเคชัน

ยังไม่ได้รับการพิสูจน์อย่างแน่ชัดว่าอุปกรณ์แพร่เชื้อได้อย่างไร แต่คืออะไร ที่ทราบกันคือมันสามารถแพร่เชื้อได้เฉพาะอุปกรณ์ที่ได้รับการเจลเบรคแล้วเท่านั้น เมื่อติดตั้งแล้ว AppBuyer จะรอให้เหยื่อเชื่อมต่อกับ App Store ที่ถูกต้องตามกฎหมาย และสกัดกั้นชื่อผู้ใช้และรหัสผ่านระหว่างทาง จากนั้นจะส่งต่อไปยังเซิร์ฟเวอร์คำสั่งและการควบคุม

ไม่นานหลังจากนั้น มัลแวร์จะดาวน์โหลดซอฟต์แวร์ที่เป็นอันตรายเพิ่มเติมซึ่งปลอมแปลงเป็นยูทิลิตี้สำหรับการปลดล็อกไฟล์ .GZIP การดำเนินการนี้ใช้ข้อมูลรับรองของผู้ใช้เพื่อซื้อแอปพลิเคชันหลายรายการจาก App Store อย่างเป็นทางการ

ไม่มีทางที่ชัดเจนในการลบ AppBuyer คำแนะนำอย่างเป็นทางการจาก Palo Alto Networks คืออย่าเจลเบรกอุปกรณ์ iOS ของคุณตั้งแต่แรก หากคุณติดเชื้อ คุณควรรีเซ็ตข้อมูลรับรอง Apple และติดตั้งระบบปฏิบัติการ iOS ในสต็อกใหม่

รายละเอียดระดับล่างเกี่ยวกับวิธีการทำงานของ AppBuyer มีการอธิบายเพิ่มเติมในบล็อกโพสต์ที่ยอดเยี่ยมจาก Palo Alto Networks

ภัยคุกคามที่ไม่ชัดเจนแต่ในปัจจุบัน

กล่าวโดยย่อ:ใช่ iPhone ของคุณอาจติดมัลแวร์ได้ แต่ในความเป็นจริง เป็นไปได้ก็ต่อเมื่อคุณเจลเบรกเท่านั้น ต้องการ iPhone ที่ปลอดภัยหรือไม่? อย่าแหกคุกมัน ต้องการ iPhone ที่มีความปลอดภัยสูงหรือไม่? อ่านให้แข็ง

คุณเจลเบรคโทรศัพท์ของคุณหรือไม่ มีปัญหาด้านความปลอดภัยหรือไม่? บอกฉันในช่องแสดงความคิดเห็นด้านล่าง

เครดิตภาพ: Denys Prykhodov / Shutterstock.com, Kilmainham Gaol (Sean Munson), 360b / Shutterstock.com