รองจากคอมพิวเตอร์และอุปกรณ์อัจฉริยะ ระบบ pneumatic tube ในโรงพยาบาลที่ใช้ในการขนส่งตัวอย่างเลือดและยารักษาโรคมีความเสี่ยงต่อการโจมตีทางไซเบอร์ที่สำคัญ ช่องโหว่ทั้ง 9 ชุดเรียกว่า PwnedPiper ซึ่งสามารถรับผิดชอบการครอบครองระบบโรงพยาบาลทั้งหมด

จุดอ่อนนี้ได้รับการเปิดเผยโดย Armis บริษัทรักษาความปลอดภัยทางไซเบอร์ของอเมริกา ซึ่งอ้างว่าระบบ Translogic PTS ที่ติดตั้งโดย Swisslog Healthcare มีความเสี่ยงที่จะถูกโจมตี ระบบนี้ซึ่งเป็นหนึ่งในระบบที่ดีที่สุดในโลก ได้รับการติดตั้งในโรงพยาบาลใหญ่ๆ ประมาณ 80% ในสหรัฐอเมริกา และโรงพยาบาลประมาณ 3,000 แห่งทั่วโลก

ช่องโหว่เหล่านี้แย่แค่ไหน

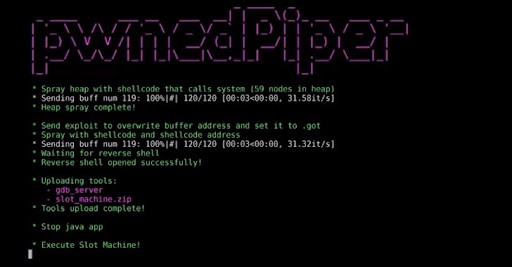

ทีมวิจัยของ Armis ประกอบด้วยผู้เชี่ยวชาญ Ben Seri และ Barak Hadad ซึ่งอ้างว่าผู้คุกคามสามารถเจาะเข้าสู่สถานี Translogic PTS และเข้าครอบครองเครือข่าย PTS ทั้งหมดของโรงพยาบาลเป้าหมาย นอกจากนี้ ผู้โจมตียังสามารถทำให้ข้อมูลของโรงพยาบาลรั่วไหลหรือเริ่มกระบวนการสำหรับการโจมตีด้วยแรนซัมแวร์

อย่างที่คุณทราบกันดีว่า PTS ได้รับการออกแบบให้เป็นระบบโลจิสติกส์ภายในและระบบขนส่งที่ใช้ในการขนส่งเลือด เนื้อเยื่อ และตัวอย่างในห้องปฏิบัติการอื่นๆ ไปยังห้องปฏิบัติการวินิจฉัย หากระบบนี้ถูกโจมตีสำเร็จ ข้อมูลสำคัญอาจรั่วไหล ข้อมูลอาจถูกจัดการ แรนซัมแวร์ติดตั้งและดำเนินการโจมตีแบบ MitM (คนอยู่ตรงกลาง) ที่สามารถปิดการดำเนินงานของโรงพยาบาล

สำหรับรายงานฉบับสมบูรณ์เกี่ยวกับ PwnedPiper คลิกที่นี่

Swisslog Healthcare ตอบสนองอย่างไร

Swisslog Healthcare ตอบโต้ด้วยการระบุว่าสถานีรถไฟใต้ดินระบบนิวเมติกส์จะถูกบุกรุกได้ก็ต่อเมื่อผู้ประสงค์ร้ายสามารถเข้าถึงเครือข่ายเทคโนโลยีสารสนเทศของโรงพยาบาลได้ เฟิร์มแวร์ถูกปรับใช้ที่โหนด PTS ซึ่งหมายความว่าแฮ็กเกอร์สามารถสร้างความเสียหายเพิ่มเติมได้ก็ต่อเมื่อเขา/เธอสามารถใช้ช่องโหว่เหล่านี้ได้

นอกจากนี้ยังแนะนำให้ลูกค้าทุกคนอัปเดตเฟิร์มแวร์ล่าสุดซึ่งเป็น Nexus Control Panel เวอร์ชัน 7.2.5.7 สิ่งนี้จะช่วยปัดเป่าความเสี่ยงที่อาจเกิดขึ้นเนื่องจากข้อบกพร่องในสถานการณ์จริง

Armis และ Swisslog ทำงานร่วมกันอย่างไรในเรื่องนี้?

Armis ติดต่อ Swisslog เมื่อวันที่ 1 พฤษภาคม 2021 และส่งรายงาน พวกเขาทำงานร่วมกันตั้งแต่นั้นเป็นต้นมาเพื่อพัฒนาแพตช์ที่สามารถรักษาความปลอดภัยของ PTS ทั่วโลกเพียงแค่อัปเดตเฟิร์มแวร์ ทีมงานได้ทำงานทั้งกลางวันและกลางคืนเพื่อแก้ไขช่องโหว่นี้และตรวจสอบให้แน่ใจว่าระบบปลอดภัยจากผู้โจมตี

การค้นพบที่น่าสนใจอีกประการหนึ่งแสดงให้เห็นข้อเท็จจริงที่ว่าช่องโหว่ถูกจำกัดไว้ที่

แผงวงจร HMI-3 ถูกวางไว้ในแผง NexusTM เพื่อเชื่อมต่อกับอีเธอร์เน็ต เครื่องประเภทนี้มีการใช้งานในโรงพยาบาลที่ตั้งอยู่ในภูมิภาคอเมริกาเหนือเป็นหลัก

หัวหน้าเจ้าหน้าที่ความเป็นส่วนตัวของ Swisslog Healthcare คือ Jennie McQuade ซึ่งได้ระบุข้อเท็จจริงที่ว่าช่องโหว่เหล่านี้เกิดขึ้นเมื่อมีชุดค่าผสมของตัวแปรบางอย่างเท่านั้น และไม่ได้เกิดขึ้นในอุปกรณ์ทั้งหมด นอกจากนี้ เธอยังระบุด้วยว่าสถานีรถไฟใต้ดินระบบนิวเมติกส์ที่อาจเกิดการประนีประนอมได้จะเป็นจริงก็ต่อเมื่อผู้ไม่ประสงค์ดีสามารถเข้าถึงเครือข่ายไอทีของโรงพยาบาลได้อย่างง่ายดาย ซึ่งเป็นข้อผิดพลาดที่ส่วนท้ายของสถานที่

บริษัทได้ทำการ “วิจัย ตรวจสอบ และยืนยันช่องโหว่ที่อาจเกิดขึ้นซึ่งอาจส่งผลกระทบต่อสถานพยาบาลที่ใช้ฮาร์ดแวร์ที่มีแผง HMI3 ในปัจจุบันเมื่อเชื่อมต่อผ่านอีเทอร์เน็ต” เธอกล่าว “Swisslog Healthcare มุ่งมั่นที่จะตรวจสอบโปรแกรมความปลอดภัยและแนวโน้มอุตสาหกรรมของเราอย่างต่อเนื่องเพื่อนำเสนอเชิงรุก ปกป้องลูกค้าของเรา” เธอกล่าว “เรารู้สึกขอบคุณที่ได้เป็นผู้ให้บริการที่เชื่อถือได้ของสถานพยาบาลทั่วโลก”

ช่องโหว่ดังกล่าวได้ถูกลบออกโดยการปล่อยซอฟต์แวร์ที่จะอัปเดตเฟิร์มแวร์ การบรรเทาช่องโหว่ที่เหลือทำได้โดยการจัดทำเอกสารรายละเอียดใน Network Communications and Deployment Guide ของบริษัทที่พร้อมให้ลูกค้าใช้งาน

ทีมดูแลลูกค้าของ Swisslog พร้อมให้บริการแก่ลูกค้าปัจจุบันตลอด 24 ชั่วโมง 7 วันต่อสัปดาห์ เพื่อตอบคำถามใดๆ โดยโทรไปที่ 800-396-9666

คำพูดสุดท้ายเกี่ยวกับโรงพยาบาลกำลังเผชิญกับภัยคุกคามด้านความปลอดภัยเหนือสถานี PTS

โรงพยาบาลให้ความสำคัญกับการดูแลผู้ป่วยด้วยเทคโนโลยีและยาที่ดีที่สุดมาโดยตลอด อย่างไรก็ตาม พวกเขายังต้องให้ความสำคัญกับการดำเนินงานและโครงสร้างพื้นฐาน เนื่องจากจะช่วยรักษาสภาพแวดล้อมด้านการดูแลสุขภาพ นอกจากผู้ป่วยแล้ว ข้อมูลใด ๆ เกี่ยวกับผู้ป่วยยังเป็นความรับผิดชอบของโรงพยาบาล และเพื่อรักษาความเป็นส่วนตัวและความลับนี้ โรงพยาบาลต้องอัปเดตระบบอยู่เสมอ ติดตามเราบนโซเชียลมีเดีย – Facebook, Instagram และ YouTube