โดย

- ลินดา โรเซนแรนซ์

- เอมี่ คูชาริก จาก TechTarget

เผยแพร่:10 กันยายน 2019

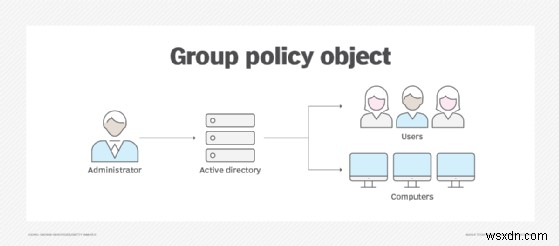

Group Policy Object (GPO) ของ Microsoft คือชุดการตั้งค่านโยบายกลุ่มที่กำหนดว่าระบบจะมีหน้าตาเป็นอย่างไรและจะทำงานอย่างไรสำหรับกลุ่มผู้ใช้ที่กำหนด

Microsoft มีโปรแกรมสแนปอินที่ให้คุณใช้ Group Policy Management Console (GPMC) ได้ การเลือกส่งผลให้วัตถุนโยบายกลุ่ม GPO จะเชื่อมโยงกับคอนเทนเนอร์ Active Directory ที่เลือก เช่น เว็บไซต์ โดเมน หรือหน่วยองค์กร (OU) GPMC ช่วยให้คุณสร้าง GPO ที่กำหนดนโยบายตามรีจิสทรี ตัวเลือกความปลอดภัย ตัวเลือกการติดตั้งและการบำรุงรักษาซอฟต์แวร์ ตัวเลือกสคริปต์ และตัวเลือกการเปลี่ยนเส้นทางโฟลเดอร์

ประเภทของ GPO

GPO มีสามประเภท:ในพื้นที่ ไม่ใช่ในพื้นที่ และเริ่มต้น

- วัตถุนโยบายกลุ่มภายในเครื่อง วัตถุนโยบายกลุ่มภายในหมายถึงคอลเลกชันของการตั้งค่านโยบายกลุ่มที่ใช้เฉพาะกับคอมพิวเตอร์ในระบบและกับผู้ใช้ที่เข้าสู่ระบบคอมพิวเตอร์เครื่องนั้น GPO ภายในจะใช้เมื่อจำเป็นต้องใช้การตั้งค่านโยบายกับคอมพิวเตอร์ Windows หรือผู้ใช้เครื่องเดียว GPO ภายในเครื่องมีอยู่ตามค่าเริ่มต้นในคอมพิวเตอร์ Windows ทุกเครื่อง

- ออบเจ็กต์นโยบายกลุ่มที่ไม่ใช่ภายในเครื่อง ออบเจ็กต์นโยบายกลุ่มที่ไม่ใช่ในเครื่องจะใช้เมื่อต้องใช้การตั้งค่านโยบายกับคอมพิวเตอร์หรือผู้ใช้ Windows อย่างน้อย 1 เครื่อง GPO ที่ไม่ใช่ภายในเครื่องจะมีผลกับคอมพิวเตอร์หรือผู้ใช้ Windows เมื่อเชื่อมโยงกับออบเจ็กต์ Active Directory เช่น ไซต์ โดเมน หรือหน่วยขององค์กร

- วัตถุนโยบายกลุ่มเริ่มต้น เปิดตัวใน Windows Server 2008 GPO เริ่มต้นคือเทมเพลตสำหรับการตั้งค่านโยบายกลุ่ม ออบเจ็กต์เหล่านี้ช่วยให้ผู้ดูแลระบบสามารถสร้างและมีกลุ่มการตั้งค่าที่กำหนดไว้ล่วงหน้าซึ่งแสดงถึงพื้นฐานสำหรับนโยบายในอนาคตที่จะถูกสร้างขึ้น

ความปลอดภัยของข้อมูลและวัตถุนโยบายกลุ่ม

มีการตั้งค่านโยบายกลุ่มบางอย่างที่สามารถช่วยรักษาความปลอดภัยเครือข่ายของบริษัทได้ ตัวอย่างเช่น องค์กรสามารถเรียกใช้สคริปต์ หยุดผู้ใช้ไม่ให้เข้าถึงทรัพยากรบางอย่าง และดำเนินการง่ายๆ ผ่านนโยบายกลุ่มได้ เช่น บังคับให้เปิดหน้าแรกเฉพาะสำหรับผู้ใช้เครือข่ายทุกคน

มาตรการรักษาความปลอดภัยบางส่วนได้แก่:

- การจำกัดการเข้าถึงแผงควบคุม -- ผ่านแผงควบคุม บริษัทสามารถควบคุมทุกด้านของคอมพิวเตอร์ได้ การจำกัดผู้ที่สามารถเข้าถึงคอมพิวเตอร์ทำให้องค์กรสามารถเก็บข้อมูลและทรัพยากรอื่นๆ ได้อย่างปลอดภัย

- ปิดการใช้งานพร้อมรับคำสั่ง -- บริษัทสามารถใช้ Command Prompts เพื่อรันคำสั่งที่ให้สิทธิ์การเข้าถึงระดับสูงแก่ผู้ใช้ และข้ามข้อจำกัดอื่นๆ ของระบบได้ นั่นเป็นเหตุผลว่าทำไมจึงควรปิดการใช้งาน Command Prompt เพื่อรับรองความปลอดภัยของทรัพยากรระบบ หากผู้ใช้พยายามเปิดหน้าต่างคำสั่งหลังจากที่ปิดใช้งาน Command Prompt แล้ว ระบบจะแสดงข้อความที่ระบุว่าการตั้งค่าบางอย่างกำลังป้องกันสิ่งนี้

- ป้องกันการติดตั้งซอฟต์แวร์ -- หากผู้ใช้ได้รับอนุญาตให้ติดตั้งซอฟต์แวร์ พวกเขาอาจติดตั้งแอปพลิเคชันหรือมัลแวร์ที่ไม่ต้องการซึ่งอาจเป็นอันตรายต่อระบบของบริษัท ด้วยเหตุนี้ จึงควรป้องกันการติดตั้งซอฟต์แวร์ผ่าน Group Policy จะดีกว่า

การแสดงภาพของวัตถุนโยบายกลุ่ม

การแสดงภาพของวัตถุนโยบายกลุ่ม ประโยชน์ของวัตถุนโยบายกลุ่ม

การนำ GPO ไปใช้นอกเหนือจากการรักษาความปลอดภัยมีประโยชน์หลายประการ รวมถึง:

- การจัดการที่มีประสิทธิภาพมากขึ้น -- GPO ที่มีอยู่แล้วใช้สภาพแวดล้อมที่เป็นมาตรฐานกับผู้ใช้ใหม่และคอมพิวเตอร์ทั้งหมดที่เข้าร่วมโดเมนขององค์กร ซึ่งช่วยประหยัดเวลาในการตั้งค่า

- ความง่ายในการดูแลระบบ -- ผู้ดูแลระบบสามารถติดตั้งซอฟต์แวร์ แพตช์ และการอัปเดตอื่นๆ ผ่านทาง GPO ได้

- การบังคับใช้นโยบายรหัสผ่านที่ดีกว่า -- GPO จะกำหนดความยาวของรหัสผ่าน กฎการใช้ซ้ำ และสร้างข้อกำหนดอื่นๆ สำหรับรหัสผ่านเพื่อรักษาเครือข่ายของบริษัทให้ปลอดภัย

- การกำหนดค่าการเปลี่ยนเส้นทางโฟลเดอร์ -- GPO ช่วยให้บริษัทต่างๆ มั่นใจได้ว่าผู้ใช้จะเก็บไฟล์สำคัญของบริษัทไว้ในระบบจัดเก็บข้อมูลแบบรวมศูนย์และได้รับการตรวจสอบ ตัวอย่างเช่น องค์กรสามารถเปลี่ยนเส้นทางโฟลเดอร์เอกสารของผู้ใช้ซึ่งโดยปกติจะจัดเก็บไว้ในไดรฟ์ในเครื่องไปยังตำแหน่งเครือข่าย

ข้อจำกัดของ GPO

ข้อจำกัดของวัตถุนโยบายกลุ่มได้แก่:

- สิ่งเหล่านี้ทำงานตามลำดับ -- GPO ประมวลผลการดำเนินการทีละรายการ ดังนั้น หากต้องกำหนดค่า GPO จำนวนมาก ผู้ใช้อาจใช้เวลานานในการเข้าสู่ระบบ

- ความยืดหยุ่นมีจำกัด -- GPO สามารถใช้ได้กับผู้ใช้หรือคอมพิวเตอร์เท่านั้น ดังนั้นจึงมีข้อจำกัดในการใช้การตั้งค่าตามบริบท

- ทริกเกอร์ที่จำกัด -- GPO สามารถใช้ได้เฉพาะเมื่อเริ่มต้นระบบคอมพิวเตอร์ เมื่อผู้ใช้เข้าสู่ระบบหรือตามช่วงเวลาที่กำหนด GPO ไม่สามารถตอบสนองต่อการเปลี่ยนแปลงในสภาพแวดล้อม เช่น การตัดการเชื่อมต่อเครือข่ายหรือเชื่อมต่อใหม่

- รักษายาก -- ไม่มีตัวเลือกการค้นหาหรือตัวกรองในตัวเพื่อค้นหาการตั้งค่าเฉพาะภายใน GPO ทำให้ยากต่อการค้นหาหรือแก้ไขปัญหาเกี่ยวกับการตั้งค่าที่มีอยู่

- ไม่มีการควบคุมเวอร์ชัน -- การเปลี่ยนแปลงการตั้งค่า GPO จะไม่ได้รับการตรวจสอบ ดังนั้น หากทำการเปลี่ยนแปลงที่ไม่ถูกต้อง ก็เป็นไปไม่ได้ที่จะบอกว่าการเปลี่ยนแปลงคืออะไรหรือใครเป็นผู้ดำเนินการ

ลำดับการประมวลผลของ GPO

ลำดับการประมวลผลของนโยบายกลุ่มจะส่งผลต่อการตั้งค่าที่ใช้กับคอมพิวเตอร์หรือผู้ใช้ปลายทาง ใบสั่งประมวลผลนี้เรียกว่า LSDOU:ท้องถิ่น ไซต์ โดเมน หน่วยองค์กร อันดับแรก นโยบายคอมพิวเตอร์ภายในเครื่องจะได้รับการประมวลผล ตามด้วยนโยบาย Active Directory จากระดับไซต์หนึ่งไปยังอีกโดเมน จากนั้นจึงเข้าสู่ OU (GPO ในหน่วยองค์กรที่ซ้อนกันจะใช้จาก OU ที่ใกล้กับรากที่สุดก่อน และดำเนินการต่อจากที่นั่น) หากมีข้อขัดแย้ง นโยบายที่ใช้ล่าสุดจะมีผล

ตัวอย่างของ GPO

ต่อไปนี้เป็นตัวอย่างของวัตถุนโยบายกลุ่ม:

- GPO อาจระบุหน้าแรกที่จะแสดงเป็นครั้งแรกเมื่อผู้ใช้เปิด Internet Explorer เมื่อผู้ใช้เข้าสู่ระบบโดเมน ออบเจ็กต์นโยบายกลุ่มนั้นจะถูกดึงข้อมูลและนำไปใช้กับการกำหนดค่า Internet Explorer ของผู้ใช้

- องค์กรสามารถปรับใช้การเชื่อมต่อเครื่องพิมพ์เครือข่ายที่ใช้ร่วมกันกับผู้ใช้จาก OU เฉพาะของ Active Directory ได้โดยใช้นโยบายกลุ่ม ดังนั้นเมื่อผู้ใช้เข้าสู่ระบบ Windows เครื่องพิมพ์เครือข่ายที่กำหนดจะปรากฏในรายการเครื่องพิมพ์ที่มีอยู่โดยอัตโนมัติ

- ผู้ดูแลระบบสามารถใช้นโยบายกลุ่มเพื่อปรับการตั้งค่า เช่น การปิดจอแสดงผลคอมพิวเตอร์เป็นระยะเวลาหนึ่ง การเลือกโปรแกรมเริ่มต้น และการป้องกันไม่ให้ผู้ใช้เปลี่ยนตัวเลือกการเชื่อมต่ออินเทอร์เน็ต

แนวทางปฏิบัติที่ดีที่สุด

แนวทางปฏิบัติที่ดีที่สุดบางประการสำหรับ GPO ได้แก่:

- สร้างโครงสร้างหน่วยขององค์กรที่ออกแบบมาอย่างดีใน Active Directory เพื่อลดความซับซ้อนในการใช้และแก้ไขปัญหา Group Policy

- ตั้งชื่อที่สื่อความหมายให้กับ GPO เพื่อให้ผู้ดูแลระบบสามารถระบุได้อย่างรวดเร็วว่า GPO แต่ละตัวทำอะไร

- เพิ่มความคิดเห็นให้กับ GPO แต่ละแห่งโดยอธิบายว่าเหตุใดจึงถูกสร้างขึ้น วัตถุประสงค์คืออะไร และการตั้งค่าคืออะไร

- อย่าตั้งค่า GPO ในระดับโดเมน เนื่องจากจะถูกนำไปใช้กับคอมพิวเตอร์และออบเจ็กต์ผู้ใช้ทั้งหมด ซึ่งอาจทำให้การตั้งค่าบางอย่างมีผลกับวัตถุบางอย่างโดยไม่จำเป็น

- อย่าใช้คอมพิวเตอร์รูทหรือโฟลเดอร์ผู้ใช้ใน Active Directory เนื่องจากไม่ใช่หน่วยขององค์กรและไม่สามารถเชื่อมโยงกับ GPO ได้ เมื่อผู้ใช้หรือวัตถุคอมพิวเตอร์ใหม่ปรากฏในโฟลเดอร์เหล่านี้ ควรไปที่ OU ที่เหมาะสมทันที

- อย่าปิดการใช้งาน GPO แต่ให้ลบลิงก์ออกจาก OU แทนการปิดใช้ GPO หากคุณไม่ต้องการให้นำไปใช้ การปิดใช้งาน GPO จะป้องกันไม่ให้มีการใช้ GPO กับโดเมนโดยสิ้นเชิง นั่นอาจเป็นปัญหาเพราะหากใช้นโยบายกลุ่มนั้นใน OU อื่น มันจะไม่ทำงานที่นั่นอีกต่อไป

ขั้นตอนถัดไป

วิธีเปิดใช้งานนโยบายรหัสผ่านแบบละเอียดของ Active Directory

อ่านต่อเกี่ยวกับ Group Policy Object (GPO) คืออะไร และเหตุใดจึงสำคัญ

- GPO ของคุณใช้งานได้หรือไม่ ใช้สคริปต์ PowerShell นี้เพื่อค้นหา

- เรียนรู้พื้นฐานนโยบายกลุ่มสำหรับผู้ดูแลระบบ Windows

- เทมเพลตการดูแลระบบ Microsoft Group Policy

- คำแนะนำนโยบายกลุ่ม Windows Server 2016

เจาะลึกการดำเนินงานด้านไอทีและการจัดการโครงสร้างพื้นฐาน

-

ไอทีสามารถใช้คำสั่ง gpresult เพื่อตรวจสอบ GPO ได้อย่างไร

โดย:เดมอน การ์น

-

วิธีใช้ Windows Update สำหรับธุรกิจด้วยนโยบายกลุ่ม

โดย:เดมอน การ์น

-

วิธีสร้างการสำรองข้อมูล Group Policy ใน Windows Server

โดย:เดมอน การ์น

-

นโยบายกลุ่ม

โดย:โรเบิร์ต เชลดอน