เผยแพร่เมื่อวันที่ 31 ตุลาคม 2025 เวลา 13:01 น. EDT

Gavin เป็นหัวหน้ากลุ่มธุรกิจด้านเทคโนโลยีที่อธิบาย ความปลอดภัย อินเทอร์เน็ต สตรีมมิ่ง และความบันเทิง อดีตพิธีกรร่วมใน Really Useful Podcast และเป็นผู้วิจารณ์ผลิตภัณฑ์บ่อยครั้ง เขาได้รับปริญญาด้านการเขียนร่วมสมัยที่ปล้นสะดมจากเนินเขาเดวอน มีประสบการณ์การเขียนระดับมืออาชีพมากกว่าทศวรรษ และผลงานของเขาได้ปรากฏใน How-To Geek, บทวิจารณ์ของผู้เชี่ยวชาญ, บทวิจารณ์ที่เชื่อถือได้, เคล็ดลับเทคโนโลยีออนไลน์ และ Help Desk Geek และอื่นๆ อีกมากมาย Gavin ได้เข้าร่วมงาน CES, IFA, MWC และงานแสดงสินค้าเทคโนโลยีอื่นๆ เพื่อรายงานตรงจากพื้นที่งาน ซึ่งรวบรวมขั้นตอนต่างๆ นับแสนขั้นตอนในกระบวนการนี้ เขารีวิวหูฟัง เอียร์บัด และคีย์บอร์ดแบบกลไกมากกว่าที่เขาอยากจะจำ และเพลิดเพลินกับชา เกมกระดาน และฟุตบอลมากมาย

"หลังควอนตัม VPN" ดูเหมือนจะเป็นกลไกทางการตลาดอีกอย่างหนึ่งที่ทีมการตลาด VPN ผู้เพ้อฝันผลักดันเรา แต่ความจริงก็คือ VPN หลังควอนตัมมีความสำคัญต่อความเป็นส่วนตัวของเราจริงๆ และเกือบจะกลายเป็นส่วนสำคัญของอนาคตของการประมวลผลอย่างแน่นอน

ปรากฎว่าการเข้ารหัสหลังควอนตัมไม่ได้เกี่ยวกับความเร็ว ราคา หรือแม้แต่แฮกเกอร์ในปัจจุบัน เป็นเรื่องเกี่ยวกับการปกป้องข้อมูลของคุณจากคอมพิวเตอร์ที่ยังไม่มีอยู่ในทางเทคนิค แต่วันหนึ่งอาจทำลายทุกสิ่งที่เราพึ่งพาสำหรับการรักษาความปลอดภัยออนไลน์ได้

แม้ว่าทุกอย่างจะฟังดูล้ำสมัยไปบ้าง แต่การพัฒนาคอมพิวเตอร์ควอนตัมในปี 2568 ได้ยกระดับไทม์ไลน์เหล่านั้นแล้ว ทำให้บริการที่ปลอดภัยด้วยควอนตัมมีความสำคัญมากกว่าที่คิดไว้ก่อนหน้านี้ และเมื่อพูดถึงความเป็นส่วนตัวของคุณ คุณคงไม่อยากเสี่ยง

คอมพิวเตอร์ควอนตัมจะถอดรหัสการเข้ารหัสส่วนใหญ่โดยไม่ต้องคิด

และจะไม่จำกัดอยู่เพียง "คนดี"

เครดิต:Gavin Phillips / MakeUseOf

เครดิต:Gavin Phillips / MakeUseOf คุณคงเคยเห็นหัวข้อข่าวเกี่ยวกับคอมพิวเตอร์ควอนตัม ซึ่งเป็นเครื่องจักรขนาดใหญ่ที่สัญญาว่าจะแก้ปัญหาที่คอมพิวเตอร์ทั่วไปไม่สามารถสัมผัสได้ แทนที่จะใช้บิตธรรมดาที่เป็น 0 หรือ 1 คอมพิวเตอร์ควอนตัมจะใช้ qubit ซึ่งสามารถเป็น 0 และ 1 ในเวลาเดียวกันได้ การทับซ้อนที่แปลกประหลาดนั้นหมายความว่าพวกเขาสามารถทดสอบความเป็นไปได้นับไม่ถ้วนในคราวเดียว

การทับซ้อนกันยังหมายความว่าในทางทฤษฎีแล้วคอมพิวเตอร์ควอนตัมสามารถถอดรหัสอัลกอริธึมการเข้ารหัสที่ทันสมัยที่สุดได้ภายในเวลาไม่กี่ชั่วโมง อัลกอริธึม เช่น RSA และ ECC ซึ่งเป็นรากฐานของ HTTPS, VPN และการเข้ารหัสทางธนาคาร ขึ้นอยู่กับปัญหาทางคณิตศาสตร์ที่ยากสำหรับคอมพิวเตอร์ทั่วไป แต่ระบบควอนตัมสามารถตัดผ่านสมการเหล่านั้นได้อย่างง่ายดาย

ปัจจุบัน AES-256 และ RSA-2056 ถูกใช้ในแอปพลิเคชันที่ปลอดภัยที่สุด มาตรฐานการเข้ารหัสที่เรียกว่า "ระดับทหาร" เหล่านี้ที่เราใช้เพื่อปกป้องข้อมูลที่สำคัญที่สุดของเราอาจถูกกวาดล้างไปได้อย่างง่ายดาย เป็นการเปลี่ยนแปลงครั้งสำคัญจากมาตรฐานการประมวลผลในปัจจุบัน ซึ่งอาจต้องใช้เวลาหลายพันปีในการถอดรหัสคีย์เข้ารหัสเพียงคีย์เดียว

มีปัญหาใหญ่อีกประการหนึ่งเกี่ยวกับการคำนวณควอนตัม ไม่ใช่แค่อนาคตของข้อมูลเท่านั้นที่มีความเสี่ยง มันคือทุกสิ่งที่มีมาบนอินเทอร์เน็ตแล้วเช่นกัน สิ่งใดก็ตามที่เข้ารหัสด้วยมาตรฐานการเข้ารหัสระดับทหารเหล่านั้นไม่สามารถเข้ารหัสได้ ไม่ต้องพูดถึงสิ่งใดก็ตามที่ใช้มาตรฐานที่อ่อนแอกว่า

การเข้ารหัสแบบ “หลังควอนตัม” มีความหมายอย่างไรต่อ VPN จริงๆ

การเปลี่ยนแปลงครั้งใหญ่กำลังจะเกิดขึ้นกับการเข้ารหัส

ดังนั้น แก่นของปัญหาที่ทุกคนต้องเผชิญ ไม่ใช่แค่ VPN เท่านั้น คือแนวคิดของการเข้ารหัสแบบต้านทานควอนตัม หรือการเข้ารหัสหลังควอนตัม ใช้โครงสร้างทางคณิตศาสตร์ใหม่ๆ ที่คอมพิวเตอร์ควอนตัมพยายามแก้ไข ทำให้เกิดการเข้ารหัสที่ยากกว่ามากที่จะคุ้มทุนด้วยฮาร์ดแวร์แห่งอนาคต

ตอนนี้เป็นงานที่อยู่ระหว่างดำเนินการ ในปี 2022 สถาบันมาตรฐานและเทคโนโลยีแห่งชาติของสหรัฐอเมริกา (NIST) ได้อนุมัติอัลกอริธึมต้านทานควอนตัมสี่ตัวแรกสำหรับการทดสอบ ได้แก่ CRYSTALS‑Kyber (สำหรับการห่อหุ้มคีย์) และรูปแบบลายเซ็น CRYSTALS‑Dilithium, FALCON และ SPHINCS+

จากนั้นในปี 2024 NIST ได้แบ่งกระบวนการออกเป็น 3 ขั้นตอนสุดท้าย:

- FIPS 203 (อิงตาม Kyber)

- FIPS 204 (อิงตามไดลิเธียม)

- FIPS 205 (อิงตาม SPHINCS+)

แต่ละรายการใช้ปัญหาแบบ Lattice ที่ซับซ้อนซึ่งไม่แตกสลายภายใต้การโจมตีแบบควอนตัม กล่าวง่ายๆ ก็คือ สมการนี้จะแทนที่สมการที่คอมพิวเตอร์ควอนตัมเก่งด้วยสมการที่พวกเขาพยายามจะพัง ซึ่งก็คือสิ่งสำคัญของอัลกอริธึมการเข้ารหัส

ในกรณีส่วนใหญ่ พวกเขาจะใช้การเข้ารหัสแบบไฮบริด เมื่อ VPN ของคุณเชื่อมต่อ มันจะทำการแฮนด์เชคสองครั้ง—อันแรกใช้การเข้ารหัสแบบดั้งเดิม (เช่น RSA หรือ ECC) และอีกอันใช้อัลกอริธึมหลังควอนตัม (เช่น Kyber) ทั้งสองสร้างคีย์เซสชันที่ปลอดภัย ในการถอดรหัสข้อมูลของคุณ ผู้โจมตีจะต้องทำลายทั้งสองระบบพร้อมกัน ซึ่งเป็นงานที่แทบจะเป็นไปไม่ได้เลยแม้แต่กับการประมวลผลขั้นสูง

แนวทางแบบไฮบริดนี้ควรรักษา VPN ของคุณ (และบริการที่ใช้การเข้ารหัสอื่นๆ) ให้ปลอดภัยเมื่อคอมพิวเตอร์ควอนตัมเพิ่มมากขึ้น

VPN กำลังใช้การเข้ารหัสหลังควอนตัมแล้ว

ก็มีบ้าง

แน่นอนว่า VPN บางตัวกำลังคุกคามโลกการเข้ารหัสหลังควอนตัมอย่างจริงจังมากกว่าตัวอื่น

ตัวอย่างเช่น ProtonVPN เริ่มทดสอบโปรโตคอล WireGuard VPN เวอร์ชันหลังควอนตัมในปี 2023 ซึ่งทำให้มาตรฐานของการเข้ารหัส ChaCha20-Poly1305 มีความแข็งแกร่งขึ้นอย่างมาก ในปี 2025 ExpressVPN ได้ปรับใช้ WireGuard เวอร์ชันหลังควอนตัม พร้อมด้วยการจับมือที่รัดกุมยิ่งขึ้น, IP แบบไดนามิก, คีย์เข้ารหัสที่มีอายุสั้น, การแลกเปลี่ยนคีย์ไฮบริด และอื่นๆ อีกมากมาย

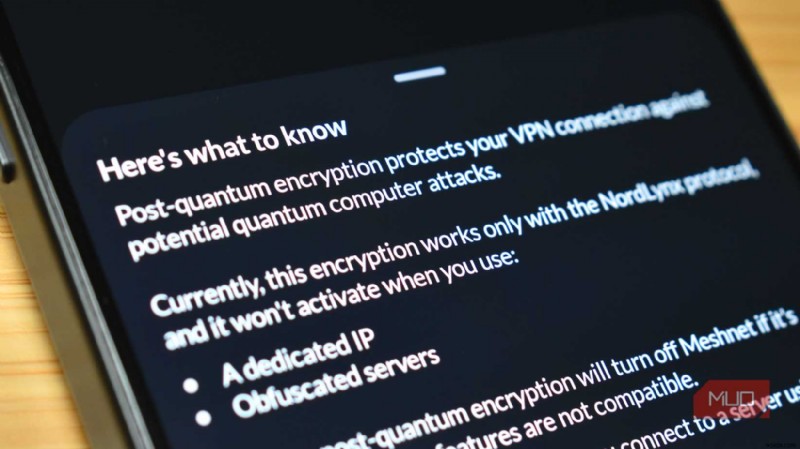

ในทำนองเดียวกัน NordVPN เปิดเผยว่าการเข้ารหัสหลังควอนตัมจะพร้อมใช้งานสำหรับแอปทั้งหมดภายในปี 2025 โดยอัปเกรดโปรโตคอล NordLynx ภายในของบริษัทซึ่งใช้ WireGuard

มันไม่ได้แก้ปัญหาที่ค่อนข้างเหนือจริงของ VPN หลังควอนตัมได้ในทันที แต่ได้วางองค์ประกอบหลายอย่างที่จำเป็นเข้าที่ ด้วยเหตุนี้ VPN ที่พิสูจน์ควอนตัมจำนวนมากกำลังสร้างเลเยอร์ที่แข็งแกร่งขึ้นเพื่อป้องกันการประมวลผลควอนตัม กล่าวโดยสรุป หากชั้นหนึ่งล้มเหลว อีกชั้นหนึ่งควรจะสามารถเข้ามาแทนที่และปกป้องข้อมูลของคุณได้

โลกหลังควอนตัมมีความสำคัญมากกว่าที่คุณคิด

เมื่อการเข้ารหัส "พ่ายแพ้" เราทุกคนจะมีเวลาที่ไม่ดี

มันเป็นภัยคุกคามความปลอดภัยที่ยากมากที่จะเข้าใจนะ บริษัท VPN กำลังป้องกันภัยคุกคามในอนาคตที่พวกเราหลายคนไม่สามารถเข้าใจได้ในขณะนี้

ความยากในการทำความเข้าใจทำให้ยากจะมองข้ามปัญหาไป ท้ายที่สุดแล้ว ไม่มีใครถอดรหัสพอร์ทัลธนาคารของคุณในขณะนี้ กระเป๋าเงิน Bitcoin ของคุณยังคงปลอดภัย แต่ความจริงก็คือข้อมูลบางอย่างจำเป็นต้องรักษาความเป็นส่วนตัวมานานหลายทศวรรษ ลองนึกถึงการสื่อสารของรัฐบาล ทรัพย์สินทางปัญญา เอกสารทางกฎหมาย หรือไฟล์ทางการแพทย์

นั่นเป็นสาเหตุที่กลยุทธ์การเก็บเกี่ยวตอนนี้ถอดรหัสในภายหลังจึงเป็นภัยคุกคาม อาชญากรไซเบอร์และผู้มีบทบาทของรัฐกำลังรวบรวมข้อมูลที่เข้ารหัสอยู่แล้ว โดยพนันได้เลยว่าวันหนึ่งพวกเขาจะมีเครื่องมือในการอ่านข้อมูลดังกล่าว การเข้ารหัสหลังควอนตัมเป็นวิธีเดียวที่จะรักษาความปลอดภัย

นอกจากนี้ยังใกล้กว่าที่พวกเราหลายคนสนใจที่จะพิจารณา ในขณะที่ค้นคว้าบทความนี้ Google ได้เปิดเผยอัลกอริธึม Quantum Echoes ซึ่งเป็นก้าวสำคัญในการคำนวณควอนตัม แซงหน้าซูเปอร์คอมพิวเตอร์ที่เร็วที่สุดประมาณ 13,000 เท่า และน่าจะเป็นก้าวต่อไปของการประมวลผลควอนตัม

แม้ว่าแอปพลิเคชันในโลกแห่งความเป็นจริงจะใช้เวลาหลายปี แต่เราจำเป็นต้องสร้างบล็อกป้องกันทันที รวมถึง VPN ของคุณด้วย