มัน เกือบ 4 เดือนแล้วที่คนทั้งโลกถูกคุกคามจากแรนซัมแวร์ Petya และ NotPetya ตอนนี้แรนซัมแวร์ตัวใหม่ที่รู้จักกันในชื่อ BadRabbit ได้ปรากฏขึ้นในหลายพื้นที่ของรัสเซียและยูเครน ตามรายงานเบื้องต้น ransomware ได้โจมตีระบบคอมพิวเตอร์ที่ติดตั้งที่สนามบินนานาชาติ Odessa และสถานีรถไฟใต้ดิน Kiev ในเมืองหลวงของยูเครน สำนักข่าว Interfax ของรัสเซียทวีตว่าเซิร์ฟเวอร์และระบบคอมพิวเตอร์บางส่วนได้รับผลกระทบจากแรนซัมแวร์นี้เช่นกัน และพวกเขากำลังใช้มาตรการที่มีประสิทธิภาพทั้งหมดเพื่อดึงสิ่งต่าง ๆ กลับคืนมา

มันเข้าสู่ระบบได้อย่างไร:

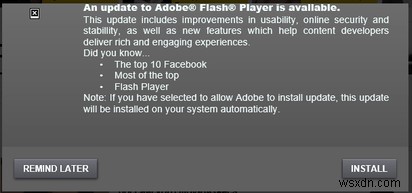

สำหรับตอนนี้ คาดการณ์ว่าแรนซัมแวร์นี้มาจากผู้เขียนคนเดียวกันที่ออกแบบ Petya และ NotPetya เนื่องจากใช้วิธีเดียวกันในการส่งแรนซัมแวร์นี้ ยักษ์ใหญ่ด้านความปลอดภัยทางไซเบอร์อย่าง Kaspersky และ Eset ระบุว่าแรนซัมแวร์แพร่กระจายผ่านไดรฟ์โดยการโจมตีแบบดาวน์โหลด โปรแกรมติดตั้ง Adobe Flash ซึ่งปลอมแปลงเป็นเหยื่อที่ถูกกฎหมาย หลอกลวงให้เหยื่อรันมัลแวร์นี้ ซึ่งจะล็อกระบบด้วยการเข้ารหัสไฟล์ files.bh

มีการถามแรนซัมแวร์มากแค่ไหน:

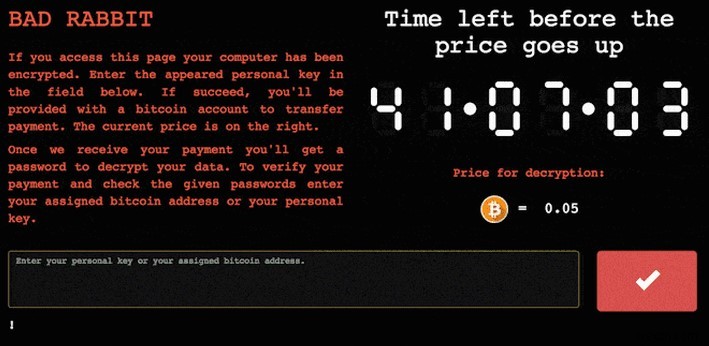

ค่าไถ่ที่ BadRabbit เรียกร้องให้ถอดรหัสไฟล์คือ 0.05 bitcoin ซึ่งมีมูลค่าประมาณ $280 อย่างไรก็ตาม ยังไม่มีความมั่นใจว่าไฟล์จะถูกปลดล็อคหลังจากจ่ายเงินให้แรนซัมแวร์นั้น นอกจากนี้ นาฬิกายังเดินอยู่ภายในข้อความเตือนโดยให้กำหนดเวลา 41 ชั่วโมง ซึ่งเมื่อผ่านไปแล้วจะส่งผลให้ค่าไถ่เพิ่มขึ้น

วิธีแก้ปัญหา?

ข่าวที่น่าปวดหัวที่สุดคือการที่ซอฟต์แวร์ต่อต้านมัลแวร์และแอนตี้ไวรัสชั้นนำยังคงไม่สามารถตรวจพบสิ่งนี้ได้ อย่างไรก็ตาม ในระหว่างข่าวร้ายทั้งหมดนี้ นักวิจัยด้านความปลอดภัยที่ Cybereason พบว่าทวีตว่าเขามีช่องโหว่สำหรับแรนซัมแวร์นี้แล้ว

ฉันยืนยันได้ – การฉีดวัคซีนสำหรับ #badrabbit:

สร้างไฟล์ต่อไปนี้ c:\windows\infpub.dat &&c:\windows\cscc.dat – ลบสิทธิ์ทั้งหมด (สืบทอด) และตอนนี้คุณได้รับการฉีดวัคซีนแล้ว 🙂

เขาได้ให้คำอธิบายโดยละเอียดที่เว็บไซต์ของเขา

อย่างไรก็ตาม แม้ว่านี่จะยังไม่ใช่วิธีแก้ปัญหาอย่างเป็นทางการ แต่ก็หวังว่าจะช่วยเหยื่อได้ นอกจากนี้ ผู้เชี่ยวชาญด้านความปลอดภัยทั้งหมดกำลังแนะนำให้ผู้ที่ตกเป็นเหยื่อไม่จ่ายค่าไถ่ใดๆ เนื่องจากการจ่ายเงินไม่ได้ให้การรับประกันการกำจัดแรนซัมแวร์

อ่านถัดไป: Locky Ransomware 'กลับมาจากความตาย'

ในระหว่างนี้ เราขอแนะนำให้คุณสำรองข้อมูลสำคัญทั้งหมดของคุณและอัปเดตซอฟต์แวร์ป้องกันไวรัสและมัลแวร์ เพราะการป้องกันย่อมดีกว่าการรักษาเสมอ