ความปลอดภัยของ Bluetooth เป็นหนึ่งในหัวข้อความปลอดภัยที่มีการประเมินต่ำที่สุดในปัจจุบัน ในขณะที่พวกเราส่วนใหญ่มีอุปกรณ์ที่สามารถใช้งานสีน้ำเงินได้อย่างน้อยหนึ่งเครื่อง เราก็แทบจะไม่เคยใส่ใจกับสิ่งที่พวกเขาทำและวิธีการกำหนดค่าอุปกรณ์เหล่านั้น บนอุปกรณ์พกพาของเรา บลูทูธมักจะเปิดเป็นค่าเริ่มต้น และเราไม่เคยกังวลกับการเปลี่ยนรหัส PIN เริ่มต้นจากชุดค่าผสม 4 หลักที่เป็นค่าเริ่มต้น โดยปกติแล้วจะเป็นเช่น 0000, 1234 หรือคล้ายกัน

เป็นการเตือนให้คุณนึกถึงผู้ที่ทิ้งเราเตอร์ไร้สายไว้ด้วยรหัสผ่านเริ่มต้นและไม่มีการเข้ารหัส อุปกรณ์เหล่านี้มักถูกใช้งานในทางที่ผิด บางครั้งอาจเกิดขึ้นโดยบังเอิญ เนื่องจากคอมพิวเตอร์เชื่อมต่ออัตโนมัติกับเครือข่ายที่สะดวกที่สุดที่มีอยู่ ซึ่งโดยปกติแล้วจะเป็นแอคเซสพอยต์ที่ไม่ปลอดภัย ไม่มีการเข้ารหัส และฟรีสำหรับทุกคน

แท้จริงแล้ว ในเรื่องนี้ บลูทูธก็เหมือนกับความปลอดภัยของเราเตอร์ แต่ยิ่งไปกว่านั้น ทำไม เราเตอร์ของเราอยู่ที่บ้าน แต่โทรศัพท์ อุปกรณ์ปาล์ม และแล็ปท็อปของเราไปได้ทุกที่ ทำให้เสี่ยงต่อการถูกคุกคามมากขึ้น

ในบทความนี้ ฉันจะพยายามพูดถึงแง่มุมพื้นฐานของความปลอดภัยของบลูทูธ และวิธีการประเมินและลบล้างความเสี่ยงที่อาจเกิดขึ้นโดยปฏิบัติตามหลักปฏิบัติง่ายๆ ฉันจะพยายามทำสิ่งนี้โดยไม่ใช้เทคนิคมากเกินไป

มาดูกันว่าคุณจะทำอย่างไรเพื่อป้องกันไม่ให้อุปกรณ์บลูทูธของคุณเปิดเผยลำคอดิจิทัลที่เป็นที่เลื่องลือของพวกเขาต่อเขี้ยวอันชั่วร้ายของเว็บ

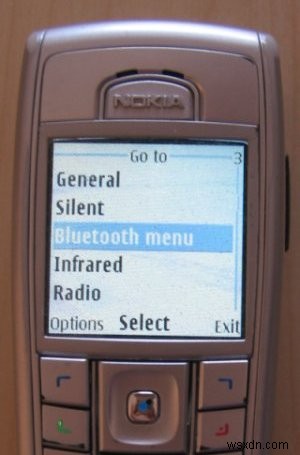

การจับคู่อุปกรณ์

นี่คือส่วนที่สำคัญที่สุดและเปราะบางที่สุดของการสื่อสารผ่านบลูทูธ:การแลกเปลี่ยนคีย์เริ่มต้นระหว่างอุปกรณ์สองเครื่องที่ต้องการสื่อสารระหว่างกัน

เพื่อสร้างการเปรียบเทียบที่ดี ให้นึกถึงความปลอดภัยไร้สายของเราเตอร์ของคุณ คุณต้องการเข้ารหัสการรับส่งข้อมูลแบบไร้สายเพื่อไม่ให้ใครสามารถถอดรหัสเนื้อหาของข้อมูลที่ไหลระหว่างเราเตอร์และอุปกรณ์ต่างๆ ที่เชื่อมต่อกับเครือข่ายภายในของเราเตอร์ รวมถึงเดสก์ท็อป แล็ปท็อป อุปกรณ์เคลื่อนที่ ฯลฯ

ในการทำให้การสื่อสารไร้สายของเราเตอร์ของคุณปลอดภัย คุณต้องสร้างรหัสผ่าน และรหัสผ่านนี้ถูกแทรกลงในเว็บอินเตอร์เฟสของเราเตอร์เป็นข้อความล้วน! ลองคิดดูสิ คุณเชื่อมต่อกับเราเตอร์ของคุณผ่านเบราว์เซอร์ โดยปกติจะใช้ที่อยู่เช่น 192.168.x.x หรือ 10.x.x.x และระบุข้อมูลรับรองที่จำเป็น ซึ่งมักจะทำโดยใช้การเชื่อมต่อแบบใช้สายแบบธรรมดาที่ไม่มีการเข้ารหัส

ในทางทฤษฎี หากคุณมีโฮสต์ที่เป็นอันตรายในเครือข่ายภายในของคุณ เป็นไปได้ที่จะสามารถตรวจจับรหัสผ่านของผู้ดูแลระบบที่คุณใช้เพื่อเชื่อมต่อกับเราเตอร์ของคุณ ตลอดจนข้อมูลอื่นๆ ที่คุณแลกเปลี่ยนกับเราเตอร์ รวมถึงช่วง IP, MAC การกรอง การส่งต่อพอร์ต และวลีรหัสผ่านอันมีค่าที่ใช้ในการเข้ารหัสการสื่อสารไร้สาย

แต่เนื่องจากคนส่วนใหญ่ไม่มีผู้ร้ายแอบฟังบนเครือข่ายในบ้าน ขั้นตอนการกำหนดค่าเริ่มต้นนี้จึงเสร็จสิ้นอย่างปลอดภัย หลังจากนั้นการส่งสัญญาณวิทยุที่ปล่อยออกมาจากอุปกรณ์ไร้สายของคุณ ในขณะที่ตรวจพบและจับได้ง่ายโดยผู้ร้ายที่เป็นไปได้ จะถูกเข้ารหัสและทำให้ไม่สามารถอ่านได้ การรักษาความลับของ การสื่อสารของคุณ

กลับไปที่บลูทูธ การแลกเปลี่ยนคีย์เริ่มต้นเป็นจุดอ่อนที่สุดของความปลอดภัย Bluetooth ทั้งหมดของคุณ และที่แย่ไปกว่านั้น แม้ว่าคุณจะใช้การเชื่อมต่อแบบใช้สายเพื่อรักษาความปลอดภัยให้กับเราเตอร์ได้ อุปกรณ์บลูทูธจะต้องส่งสัญญาณไร้สาย ซึ่งอุปกรณ์ที่รองรับบลูทูธจะรับได้ภายในช่วงสัญญาณ

ดังนั้น ความปลอดภัยของ Bluetooth ของคุณจึงเริ่มต้นด้วยการตรวจสอบให้แน่ใจว่าการแลกเปลี่ยนคีย์ของคุณปลอดภัย

การแลกเปลี่ยนคีย์ที่ปลอดภัย

วิธีที่ดีที่สุดในการจับคู่อุปกรณ์คือทำในห้องแยก ห่างไกลจากการสอดรู้สอดเห็น อุปกรณ์ Bluetooth ส่วนใหญ่มีช่วงสัญญาณที่สั้นมาก ดังนั้นหากไม่มีเสาอากาศในระยะ 2-3 เมตรจากตำแหน่งของคุณ คุณก็ไม่เป็นไร

ไม่แนะนำให้จับคู่อุปกรณ์ในที่สาธารณะที่มีผู้คนพลุกพล่าน เช่น สนามบิน

รู้ว่าจะจับคู่กับอุปกรณ์ใด

เช่นเดียวกับเราเตอร์ อุปกรณ์บลูทูธส่วนใหญ่ใช้ตัวระบุทั่วไป ซึ่งมักจะอิงตามชื่อผู้จำหน่ายและประเภทรุ่น ทำให้การระบุตัวตนทำได้ยากเมื่อมีตัวเลือกหลายตัว คุณควรตั้งชื่ออุปกรณ์ Bluetooth ของคุณที่มีความหมายแต่ไม่สื่อความหมายมากเกินไป เพื่อให้คุณรู้ว่าอุปกรณ์ใดเป็นของคุณ

ตัวอย่างเช่น Dedo นั้นดีกว่า RG4453C มาก ไม่ว่ายี่ห้อและรุ่นเฟิร์มแวร์นี้อาจหมายถึงรุ่นใด ในทำนองเดียวกัน คุณไม่ได้เรียกบุคคลด้วยหมายเลขประจำตัวประชาชนหรือหมายเลขประกันสังคม เนื่องจากเป็นการทั่วไปเกินกว่าจะจดจำได้ คุณใช้ชื่อ

ความยาวของคีย์เป็นสิ่งสำคัญ

นี่เป็นอีกปัจจัยสำคัญในแผนการรักษาความปลอดภัยโดยรวม แม้ว่าทราฟฟิกบลูทูธของคุณจะถูกเข้ารหัสไม่ว่าคุณจะเลือกคีย์ใด ความยากในการถอดรหัสข้อความที่เข้ารหัสจะขึ้นอยู่กับความยาวของคีย์

ตามทฤษฎีแล้ว ทุกข้อความที่เข้ารหัสสามารถถอดรหัสได้ สิ่งที่คุณต้องทำคือใช้เวลาทั้งหมดของจักรวาลจากนั้นใช้บางส่วนและเรียกใช้สัญลักษณ์แป้นพิมพ์ผสมที่เป็นไปได้กับชุดข้อความที่เป็นไปได้บนตารางคอมพิวเตอร์ขนาดใหญ่

ในความเป็นจริง สิ่งที่ทำให้ข้อความที่เข้ารหัสปลอดภัยคือเวลาที่ต้องใช้ในการถอดรหัสอัลกอริทึมหรือคีย์ที่ใช้ หากเวลานี้เกินระยะเวลาที่เหมาะสม ความพยายามอย่างดุร้ายจะไร้ประโยชน์

นี่คือสิ่งที่คุณต้องการปกป้องการสื่อสารของคุณจากการคาดเดาโดยอัตโนมัติกับเครือข่ายของคุณ คุณไม่จำเป็นต้องมีวิธีแก้ปัญหาที่สมบูรณ์แบบ เพียงแค่ต้องเพียงพอที่จะเอาชนะวิธีโจมตีทั่วไปในสถานการณ์ทั่วๆ ไปภายในระยะเวลาที่เหมาะสม เช่น หลายชั่วโมงหรือหลายวัน แค่นั้นแหละ.

การเลือกรหัส PIN ที่รัดกุมจะทำให้มั่นใจได้ว่าการสื่อสารในอุปกรณ์ของคุณจะยังคงปลอดภัย SANS Institute แนะนำรหัส PIN 12 หลัก

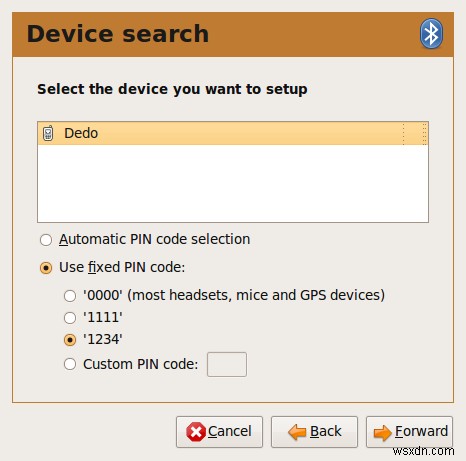

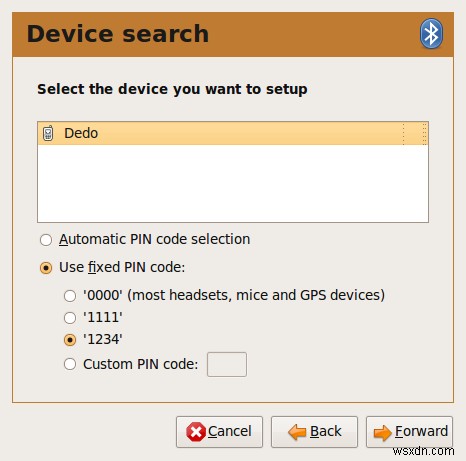

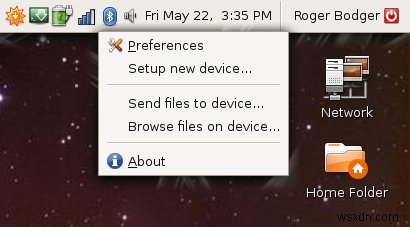

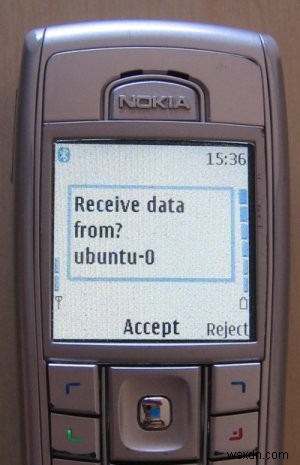

มาดูภาพหน้าจอที่เราโพสต์ด้านบนอีกครั้ง:

ภาพหน้าจอนี้ถ่ายด้วยระบบปฏิบัติการ Ubuntu Jaunty Jackalope ระหว่างพยายามจับคู่กับโทรศัพท์มือถือ Nokia ฉันตั้งชื่อมันว่า Dedo ตามกฎข้อที่แล้ว สิ่งที่ฉันต้องเลือกอีกอย่างคือรหัส PIN

อย่างที่คุณเห็น ตัวช่วยสร้าง Bluetooth บน Ubuntu เสนอ PIN ที่รู้จักและเป็นที่รู้จักมากที่สุดซึ่งใช้โดยผู้ขาย ซึ่งมักจะหมุนรอบชุดที่เดาได้ง่าย - 0000, 1111, 1234 เป็นต้น ซึ่งไม่แตกต่างจากเราเตอร์ซึ่งมาพร้อมกับผู้ดูแลระบบตามปกติ /12345 คอมโบชื่อผู้ใช้/รหัสผ่าน

ชุดค่าผสมเหล่านี้มักเป็นตัวเลือกแรกของ Blue Attacker เสมอ คุณสามารถเลือกผลไม้แขวนเตี้ยได้ง่ายๆ ถ้าคุณต้องการ แม้ว่าคุณจะใช้รหัสสี่หลักที่ไม่ใช่ค่าเริ่มต้น คุณจะเพิ่มความปลอดภัยได้ทันที แม้ว่ากลุ่มตัวเลือกจะมีขนาดเล็กและผู้โจมตีสามารถทำงานได้อย่างง่ายดาย

อีกตัวอย่างที่น่าสนใจคือแนวทางที่ Fedora นำเสนอในการเปิดตัว Leonidas เมื่อจับคู่กับอุปกรณ์ภายนอก Fedora จะสร้าง PIN แบบสุ่มที่คุณจะต้องป้อนลงในอุปกรณ์อื่นเพื่อให้การจับคู่สำเร็จ วิธีนี้จะเพิ่มความปลอดภัยของคุณโดยอัตโนมัติ เนื่องจากคีย์เป็นแบบสุ่มและยาวกว่าชุดค่าผสมสี่หลักมาตรฐานมาก

ขอแนะนำให้ใช้ PIN 12 หลัก การจำหรือป้อนข้อมูลลงในอุปกรณ์ที่ต้องการอาจเป็นเรื่องที่น่ารำคาญ แต่ต้องทำเพียงครั้งเดียวสำหรับความพยายามในการจับคู่แต่ละครั้ง

เมื่อคุณจับคู่อุปกรณ์ได้สำเร็จและปลอดภัยแล้ว คุณก็พร้อมดำเนินการต่อ ตอนนี้ เราจะมาดูกันว่าคุณควรทำอย่างไรเมื่อกำหนดค่าแกดเจ็ตของคุณแล้ว

แนวทางปฏิบัติที่ปลอดภัย

ตอนนี้เราจะตรวจสอบกฎสามัญสำนึกง่ายๆ สองสามข้อที่จะช่วยให้คุณรักษาความปลอดภัยของอุปกรณ์บลูทูธได้ หลักการคล้ายกับการแลกเปลี่ยนและแบ่งปันข้อมูลทุกประเภท คุณต้องการให้อีกฝ่ายเข้าถึงไฟล์ของคุณหรือไม่ เข้าถึงได้มากน้อยเพียงใด? อ่านอย่างเดียวหรืออาจจะเขียนด้วย? ไฟล์ใดที่คุณต้องการแบ่งปัน? คำถามทั้งหมดนี้ใช้ได้กับการแลกเปลี่ยนข้อมูลทุกประเภทผ่านเครือข่ายแบบมีสายหรือไร้สาย ไม่ว่าจะเป็นการแชร์แบบ Peer-to-Peer (P2P), Samba, NFS, Bluetooth, FTP หรือโปรโตคอลอื่นๆ

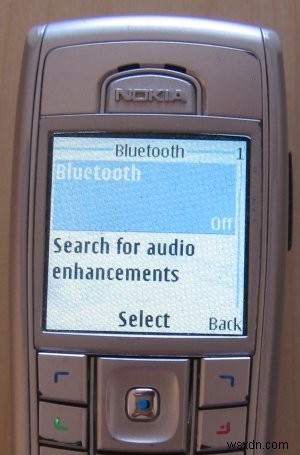

ปิดอุปกรณ์บลูทูธเมื่อไม่ได้ใช้งาน

ประการแรก ช่วยประหยัดแบตเตอรี่ ประการที่สอง ไม่มีเหตุผลใดที่จะต้องโฆษณาตัวตนของคุณไปทั่วโลก ใช่หรือไม่? เปิดใช้งานอุปกรณ์ Bluetooth เมื่อคุณต้องการส่งข้อมูล จากนั้นปิดเครื่อง คนส่วนใหญ่ใช้บลูทูธเท่าที่จำเป็น การเก็บไว้เป็นสิ่งที่ไม่จำเป็น

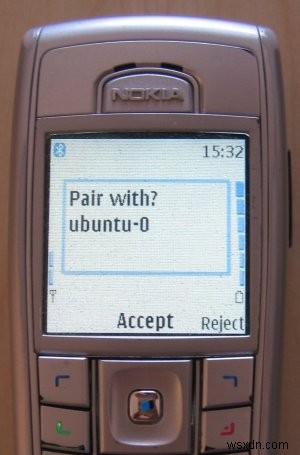

ปฏิเสธการเชื่อมต่อที่ไม่พึงประสงค์

นี่คือหลักการรักษาความปลอดภัยขั้นพื้นฐานที่สุดของทั้งหมด - การปฏิเสธโดยปริยาย หมายความว่าอย่าปล่อยให้อะไรผ่านไปยกเว้นการเชื่อมต่อที่เชื่อถือได้เพียงเล็กน้อยเท่านั้น ใช้กับบลูทูธได้ดีพอๆ กัน

เมื่อใดก็ตามที่อุปกรณ์ใหม่ที่ไม่รู้จักขอเชื่อมต่อกับอุปกรณ์ของคุณเอง คุณควรตรวจสอบสถานการณ์อย่างรอบคอบ คุณรู้จักโฮสต์อื่นนี้หรือไม่ คาดว่าจะเชื่อมต่อหรือไม่ หากคุณไม่สามารถตอบคำถามเหล่านี้ด้วยคำว่า 'ใช่' คุณควรปฏิเสธความพยายามเหล่านั้น มันง่ายมาก

คุณอาจสังเกตเห็นว่าโทรศัพท์มือถืออาจเสนอ "ยอมรับ" เป็นตัวเลือกเริ่มต้นด้วยแบบอักษรขนาดใหญ่และหนา โดยทั่วไปแล้ว หมายถึงโทรศัพท์มุ่งไปที่การใช้งาน แต่สำหรับคนส่วนใหญ่ นี่ก็หมายถึงความปลอดภัยที่น้อยลงด้วย

ในทำนองเดียวกัน เมื่ออุปกรณ์พยายามส่งข้อมูลถึงคุณ แม้ว่าคุณจะจับคู่กับอุปกรณ์นั้นแล้วก็ตาม ตรวจสอบให้แน่ใจว่าคุณยอมรับการถ่ายโอนข้อมูลจริงๆ หรือพยายามเรียกดูไฟล์ของคุณ การเชื่อมต่อ Bluetooth มักเป็นไปโดยเจตนา ดังนั้นจึงอาจไม่ต้องการเซอร์ไพรส์ที่ไม่คาดคิด

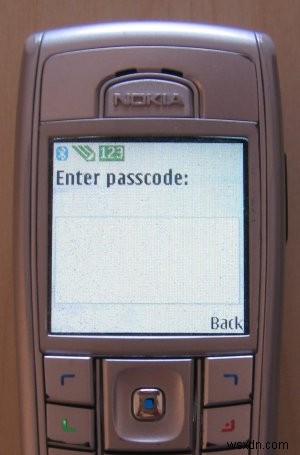

ตัวอย่างเช่น เมื่อฉันคลิกส่งไฟล์ไปยังอุปกรณ์ ...

โทรศัพท์ของฉันจะแจ้งฉันเกี่ยวกับความพยายามนี้ เนื่องจากเป็นการติดต่อที่คาดไว้ ฉันจึงอนุญาต ในทางกลับกัน หากคุณได้รับการสะกิดแบบนี้โดยไม่ได้ตั้งใจ มันอาจจะเป็นสิ่งที่ไม่พึงปรารถนา

จากนั้นเราจะเห็นภาพหน้าจอแฟนซีที่ฉันถ่ายเมื่อเขียนบทความความลับของ VMware บนจอแสดงผลขนาดเล็กของโทรศัพท์มือถือของฉัน

เช่นเดียวกับเมื่อพยายามเรียกดูอุปกรณ์ หากคุณอนุญาตการเชื่อมต่อ อีกฝ่ายจะมองเห็นไฟล์ของคุณ นี่คือสิ่งที่คุณควรพิจารณาอย่างรอบคอบ ตัวอย่างเช่น คุณอาจต้องการให้เพื่อนร่วมงานในที่ทำงานส่งรูปถ่ายที่เขาถ่ายด้วยกล้องโทรศัพท์ความละเอียด 0.1Kp มาให้คุณ แต่คุณอาจไม่ต้องการเปิดเผยเนื้อหาในโทรศัพท์ของคุณ

อุปกรณ์ Bluetooth ของคุณจะทำงานอย่างไรนั้นขึ้นอยู่กับรุ่นและประเภทที่คุณกำลังใช้ ฉันไม่สามารถให้สูตรที่แน่นอนแก่คุณได้ แต่ฉันสามารถแนะนำการตั้งค่าทั่วไปได้อย่างแน่นอน

ไม่ว่าคุณจะใช้อุปกรณ์ใด พยายามปิดไว้เมื่อไม่ได้ใช้งาน ตรวจสอบให้แน่ใจว่าคุณได้เปิดใช้งานคุณลักษณะด้านความปลอดภัยหากมี รวมทั้งวิธีตรวจสอบ (และปฏิเสธ) การเชื่อมต่อ Bluetooth ขาเข้า อุปกรณ์ของคุณควรแจ้งให้คุณทราบเมื่อมีการพยายามถ่ายโอนข้อมูลแต่ละรายการ แม้ว่าคุณจะเพิ่งอนุญาตก็ตาม ทำไม แล้วถ้าอุปกรณ์ที่คุณเพิ่งจับคู่ถูกขโมยล่ะ? มีใครบีบโทรศัพท์มือถือของเพื่อนของคุณและกำลังพยายามก่อกวนใครก็ตามที่ทำได้ นี่เป็นตัวอย่างคร่าวๆ แต่มีความเป็นไปได้แน่นอน เนื่องจากอุปกรณ์เคลื่อนที่ขนาดเล็กที่มีน้ำหนักเบามักถูกวางผิดที่ ถูกลืม สูญหาย และถูกขโมยได้ง่าย

นี่อาจฟังดูน่ารำคาญที่ต้องอนุญาตการเชื่อมต่อทุกครั้ง แต่ความจริงก็คือมีไม่มากนัก คุณบลูกับเพื่อนบ่อยแค่ไหน?

ด้วยเหตุผลนี้ การขาดแคลนการเชื่อมต่อบลูทูธ คนส่วนใหญ่มักลืมเกี่ยวกับข้อควรระวังด้านความปลอดภัยที่เกี่ยวข้องกับโปรโตคอลนี้ ซึ่งอาจทำให้ข้อมูลของตนเปิดเผยต่อบุคคลที่สามที่ไม่ต้องการได้ ในกรณีส่วนใหญ่ โทรศัพท์ของคุณจะมีขยะเป็นส่วนใหญ่และโทรศัพท์ที่สำคัญบางเครื่อง แต่อาจมีรายการข้อมูลที่ละเอียดอ่อนมากกว่า

ในทำนองเดียวกัน คุณสามารถกำหนดค่าคอมพิวเตอร์ของคุณสำหรับการแบ่งปันบลูทูธ ตัวอย่างเช่น Fedora 11 Leonidas มีเมนูเฉพาะสำหรับการตั้งค่าการแชร์ไฟล์ ซึ่งครอบคลุมอุปกรณ์ Blue ด้วย

ลองดูที่เมนู ตัวเลือกมากมาย ตัวอย่างเช่น คุณสามารถแชร์ไฟล์ได้เฉพาะกับอุปกรณ์ที่เชื่อมโยงเท่านั้น หรือไม่อนุญาตให้อุปกรณ์ระยะไกลลบไฟล์ โดยบังคับให้อยู่ในโหมดอ่านอย่างเดียว ในทำนองเดียวกัน คุณอาจต้องการยอมรับเฉพาะไฟล์สำหรับอุปกรณ์เชื่อมต่อและรับการแจ้งเตือน

ขั้นตอนต่อไป

ขั้นตอนต่อไปในบทช่วยสอนนี้คือภาพรวมของเครื่องมือ Bluetooth ต่างๆ ที่พร้อมใช้งาน บางตัวสำหรับ Linux บางตัวสำหรับ Windows ซึ่งสามารถใช้เพื่อสแกนหาอุปกรณ์ Bluetooth ที่ใช้งาน ดมกลิ่นการเชื่อมต่อ และอื่นๆ แต่ฉันจะไม่ทำอย่างนั้น

เราจะมีการสอนการวิเคราะห์เครือข่ายโดยเฉพาะในอนาคต อีกทั้งการใช้เครื่องมือประเภทนี้ต้องอาศัยความชำนาญและความรับผิดชอบ การใช้ทักษะการรักษาความปลอดภัยในทางที่ผิดแม้แต่กับการเล่นแผลงๆ ที่ไร้เดียงสาก็ทำได้ง่ายมาก

คอยติดตามตอนต่อไป ซึ่งเราจะเรียนรู้อย่างมีจริยธรรมเกี่ยวกับการสแกนความปลอดภัย เพื่อให้เราสามารถประเมินความเสี่ยง ตรวจสอบเครือข่ายของเราเพื่อหาช่องโหว่ และพัฒนามาตรการรับมือที่เหมาะสมต่อภัยคุกคามที่อาจเกิดขึ้น

สรุป

นั่นคือทั้งหมด กฎง่ายๆ ไม่กี่ข้อและ Bluexperience ของคุณก็เป็นเรื่องที่สนุกสนานได้ สำหรับคนส่วนใหญ่ บลูทูธเป็นสิ่งที่คล้ายกับภาพแรกในบทช่วยสอนนี้ ซึ่งเป็นเครื่องประดับในช่องปากที่แร็ปเปอร์สวมใส่หรือในลักษณะเดียวกัน Bluetooth แม้จะเป็นที่นิยมและใช้งานได้จริง แต่ก็ยังไม่ชัดเจนนักเมื่อพูดถึงรูปแบบการใช้งานและแนวทางปฏิบัติด้านความปลอดภัย คนส่วนใหญ่ไม่ทราบว่าอุปกรณ์ของพวกเขาทำงานอย่างไรและอากาศของพวกเขาเป็นอย่างไรสู่โลกกว้าง

โชคดีที่การกำหนดค่าอุปกรณ์ Bluetooth นั้นไม่แตกต่างจากอุปกรณ์ที่ใช้งานวิทยุทั่วไป หลักการพื้นฐานยังคงเหมือนเดิม ใช้การเข้ารหัสเพื่อทำให้ข้อมูลที่ส่งไม่สามารถอ่านได้โดยใครก็ตามที่บันทึกฝ่ายที่ต้องการ ตรวจสอบให้แน่ใจว่าการแลกเปลี่ยนคีย์เข้ารหัสเริ่มต้นเป็นแบบส่วนตัว ใช้คีย์ที่รัดกุม เช่น รหัสผ่านที่รัดกุม ปิดอุปกรณ์ของคุณเมื่อไม่ใช้งาน ยอมรับ/ปฏิเสธคำขอจับคู่ที่เข้ามาเป็นรายบุคคล ในขณะที่ระบุอุปกรณ์อื่นอย่างชัดเจน ใช้ความระมัดระวังเมื่อแชร์ไฟล์ทั้งสองวิธี

ฉันหวังว่าบทช่วยสอนนี้มีประโยชน์สำหรับคุณ ขอให้สนุกนะ แล้วเจอกัน

ไชโย