คุณเพิ่งได้รับการอัปเดต iOS ที่ไม่คาดคิด ไปดูกันเลย ถึงตอนนี้ คุณควรได้อัปเดต iPhone ของคุณเป็น iOS 9.3.5 เพื่อแก้ไขช่องโหว่ซีโร่เดย์ 3 ช่องโหว่ที่ถูกใช้อย่างแข็งขันเพื่อให้ผู้โจมตีมีโอกาสสกัดกั้นและขโมยข้อมูลที่เป็นความลับจากแอปจำนวนมาก

สปายแวร์ที่มีชื่อว่า Pegasus ถูกค้นพบโดยบริษัทวิจัยความปลอดภัยบนมือถือ Lookout ด้วยความช่วยเหลือจาก Citizen Lab ของมหาวิทยาลัยโตรอนโต พวกเขาเชื่อว่าสปายแวร์มีการแพร่ระบาดมาระยะหนึ่งแล้ว แม้ว่าส่วนใหญ่จะใช้เพื่อแพร่เชื้อไปยังเป้าหมายที่มีมูลค่าสูงซึ่งมีข้อมูลที่ละเอียดอ่อน

Pegasus ทะยานอิสระ

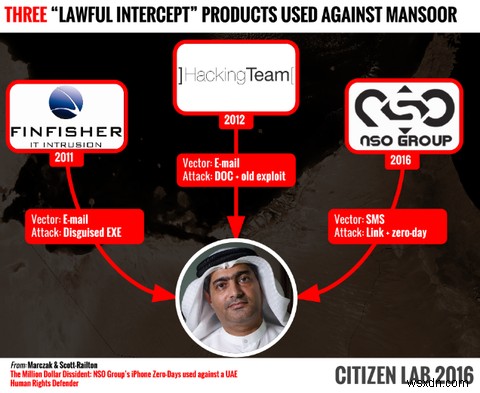

เพกาซัสถูกค้นพบเมื่อ Ahmed Mansoor นักปกป้องสิทธิมนุษยชนคนสำคัญ ได้รับ SMS ที่น่าสงสัยที่สัญญาว่าจะ "เป็นความลับใหม่" เกี่ยวกับผู้ต้องขังที่ถูกทรมานในเรือนจำสหรัฐอาหรับเอมิเรตส์ ถ้าเขาคลิกลิงก์ที่ให้ไว้ Mansoor ส่งต่อข้อความไปยัง Citizen Lab เพื่อทำการวิเคราะห์แทน

พวกเขาค้นพบสปายแวร์ขั้นสูงชิ้นหนึ่งซึ่งติดตั้งมาโดยเฉพาะเพื่อให้มีความยุ่งเหยิงมากที่สุด พร้อมคำแนะนำในการทำลายตนเอง Citizen Lab และ Lookout ได้ออกแถลงการณ์ที่อธิบายถึงการแฮ็กที่อาจเกิดขึ้นเนื่องจากมีลักษณะเฉพาะของกลุ่ม NSO ที่มืดมิดแต่โดดเด่น โดยอ้างว่าก่อตั้งโดยทหารผ่านศึกของหน่วยข่าวกรองอิสราเอล 8200 หน่วย

เราทราบดีว่าลิงก์ดังกล่าวเป็นของโครงสร้างพื้นฐานที่ใช้ประโยชน์จากช่องโหว่ที่เชื่อมต่อกับ NSO Group ซึ่งเป็นบริษัท 'สงครามไซเบอร์' ในอิสราเอล ซึ่งขาย Pegasus ซึ่งเป็นผลิตภัณฑ์สปายแวร์ ในกระเป๋าของเขา ซึ่งสามารถใช้กล้องและไมโครโฟนของ iPhone เพื่อสอดแนมกิจกรรมในบริเวณใกล้เคียงกับอุปกรณ์ บันทึกการโทร WhatsApp และ Viber บันทึกข้อความที่ส่งในแอปแชทบนมือถือ และติดตามการเคลื่อนไหวของเขา

เชื่อกันว่านี่เป็น "ตัวอย่างแรกของการเจลเบรกระยะไกลของ iPhone ที่ใช้ในป่าซึ่งเป็นส่วนหนึ่งของแคมเปญโจมตีแบบกำหนดเป้าหมาย" ทำให้การค้นพบนี้ทั้งหายากและสำคัญ การรวบรวมช่องโหว่ซีโร่เดย์ 3 ช่องโหว่นี้รวมเรียกว่า Trident และประกอบด้วย:

- CVE-2016-4657 -- การเยี่ยมชมเว็บไซต์ที่ออกแบบมาเพื่อประสงค์ร้ายอาจทำให้มีการใช้รหัสโดยอำเภอใจ

- CVE-2016-4655 -- แอปพลิเคชันอาจสามารถเปิดเผยหน่วยความจำเคอร์เนลได้

- CVE-2016-4656 -- แอปพลิเคชันอาจสามารถรันโค้ดโดยอำเภอใจด้วยสิทธิ์เคอร์เนล

พลังในตำนานของเพกาซัส

เราทราบเพียงว่ามีสปายแวร์ที่เรียกว่า Pegasus เพราะ Mansoor ได้ส่งต่อ SMS ที่ติดไวรัสไปยังนักวิจัยด้านความปลอดภัยในโตรอนโต พวกเขาจัดการแกะและแยกสปายแวร์ออกก่อนที่ลิงก์ที่ส่งไปยัง Mansoor จะไม่ทำงาน แล้วมันทำอย่างไร?

โดยทั่วไปแล้ว สิ่งที่คุณคาดหวังให้สปายแวร์ขั้นสูงสมัยใหม่ทำโดยส่วนใหญ่ โดยมุ่งเป้าไปที่โทรศัพท์มือถือโดยเฉพาะ ขโมยประวัติเบราว์เซอร์ อีเมล SMS และข้อมูลการรับส่งข้อความ (รวมถึงข้อมูลสำหรับแอป เช่น iMessage และ WhatsApp) ตลอดจนรายชื่อผู้ติดต่อ บันทึกปฏิทิน ประวัติตำแหน่ง และอื่นๆ อีกมากมาย

iPhone มีชื่อเสียงสมควรด้านความปลอดภัย เนื่องจาก Apple ควบคุมแพลตฟอร์ม iPhone อย่างเข้มงวด จึงมักต้องใช้ช่องโหว่ทางเทคนิคที่ซับซ้อนเพื่อเปิดใช้งานการติดตั้งและใช้งานเครื่องมือตรวจสอบ iPhone จากระยะไกล การหาประโยชน์เหล่านี้หายากและมีราคาแพง

นักวิจัยด้านความปลอดภัยรู้สึกประทับใจกับความสามารถของสปายแวร์ Pegasus ที่ยังคงสับสนอยู่เป็นเวลานาน โดยมี Mike Murray รองประธานฝ่ายวิจัยด้านความปลอดภัยของ Lookout กล่าวกับมาเธอร์บอร์ด:

ซอฟต์แวร์ NSO Group และวิธีการกำหนดค่าและเรียกใช้ ทั้งหมดนี้ไม่มีการตรวจพบ [มัน] ออกแบบมาเพื่อการซ่อนตัวและมองไม่เห็น

สปายแวร์ที่ขีดเส้นใต้การใช้งานกับเป้าหมายที่มีมูลค่าสูงนั้นได้รับการออกแบบมาเพื่อบันทึกโดยรอบและถ่ายภาพ แต่เมื่อปิดหน้าจอเท่านั้น เพกาซัสยังมีกลไกการทำลายตนเองบางอย่างที่สามารถกระตุ้นได้ในบางสถานการณ์

Pegasus ใช้ประโยชน์จากวิธีที่อุปกรณ์เคลื่อนที่แบบบูรณาการเข้ามาในชีวิตของเรา และการผสมผสานคุณลักษณะที่มีเฉพาะบนมือถือเท่านั้น -- เชื่อมต่อตลอดเวลา (WiFi, 3G/4G), การสื่อสารด้วยเสียง, กล้อง, อีเมล, การส่งข้อความ, GPS, รหัสผ่าน และรายชื่อผู้ติดต่อ อันเป็นผลมาจากการทำงานแบบโมดูลาร์ ความกว้างของการสื่อสารและข้อมูลผู้ใช้ที่ตรวจสอบ และวิธีการปรับแต่งที่จะใช้เครื่องมือในแอปพลิเคชันอื่น ๆ เพื่อแยกข้อมูลออกจากพวกเขา จนถึงปัจจุบัน Pegasus เป็นการโจมตีที่พัฒนาโดยเอกชนที่มีความซับซ้อนมากที่สุดที่ Lookout ได้พบบน ปลายทางมือถือ

"การสกัดกั้นโดยชอบด้วยกฎหมาย"

NSO Group ผู้พัฒนา Pegasus อนุญาตให้ใช้สปายแวร์ในปานามาและเม็กซิโก ตามข้อมูลที่รวบรวมโดย Privacy International กลุ่มนักเคลื่อนไหว มีรายงานว่ารัฐบาลปานามาจ่ายเงิน 8 ล้านดอลลาร์เพื่อซื้อ Pegasus ตามที่รายงานในท้องถิ่น นอกจากนี้เรายังสามารถเพิ่มสหรัฐอาหรับเอมิเรตส์ลงในรายการดังกล่าวได้ เนื่องจากมีส่วนเกี่ยวข้องโดยตรงในนิทรรศการนี้

เทคโนโลยี "การสกัดกั้นอย่างถูกกฎหมาย" ไม่ใช่เรื่องใหม่ และหลายประเทศมีกฎหมายที่เข้มงวดเพื่อให้แน่ใจว่าเทคโนโลยีเหล่านี้จะไม่ถูกนำไปใช้ในทางที่ผิด น่าเสียดายที่เรารู้ว่าไม่เป็นเช่นนั้นเสมอไป แม้แต่กรณีเดียวของ Ahmed Mansoor ก็ยังเน้นย้ำถึงปัญหาที่อยู่รอบ ๆ สปายแวร์ที่ทรงพลังเช่นนี้ ซึ่งเป็นเครื่องมือ "การสกัดกั้นที่ถูกต้องตามกฎหมาย" เครื่องมือที่สามที่ใช้ในการรวบรวมข้อมูลที่อาจนำไปใช้เพื่อต่อต้านเขา

ฉันมีความหมายอย่างไร

หากคุณได้อัปเดต iPhone ของคุณแล้ว ก็ไม่เป็นไร การโต้ตอบมากที่สุดที่ประชากรส่วนใหญ่ที่เป็นเจ้าของ iPhone จะมีกับ Pegasus คือการระบุการอัปเดตที่สำคัญที่ออกโดย Apple และติดตั้ง ตามที่บล็อก Errata Security กล่าวว่า:

ฉันคิดว่ามันใหม่สำหรับผู้ที่อยู่นอกชุมชนไซเบอร์เซ็ค แต่สำหรับพวกเราคนวงใน มันไม่คุ้มค่าที่จะบอกใบเรื่องข่าวโดยเฉพาะอย่างยิ่ง เป็นเพียงมัลแวร์ของรัฐบาลที่ติดตามนักเคลื่อนไหว มันก็แค่อีกชุดของ [ซีโรเดย์] เท่านั้น

ในกรณีนี้ จะมีความแตกต่างเล็กน้อย ในขณะที่ช่องโหว่ซีโร่เดย์ส่วนใหญ่มักถูกค้นพบโดยนักวิจัยด้านความปลอดภัยหรือโดยตัวบริษัทเอง ช่องโหว่นี้เป็นช่องโหว่ที่ถูกใช้อย่างแข็งขันเพื่อขโมยข้อมูลส่วนตัวและมีแนวโน้มว่าจะมีความไวสูง ซึ่งอาจทำให้ผู้คนตกอยู่ในอันตรายในทันที

นอกจากนี้ บริบทของการพัฒนา Pegasus ยังทำให้การค้นพบและการใช้งานของมันน่าสนใจกว่าปกติเล็กน้อย นั่นคือเครื่องมือสปายแวร์ที่อาจเป็นอันตรายซึ่งพัฒนาขึ้นในประเทศที่เป็นประชาธิปไตย อิสราเอล โดยขายให้กับผู้ที่มีระบอบการปกครองแบบกดขี่ เช่น UAE ในขณะที่เครื่องมือนี้ได้รับการพัฒนาอย่างถูกกฎหมายในฐานะเครื่องมือ "การสกัดกั้นโดยชอบด้วยกฎหมาย" กรณีนี้แสดงให้เห็นตัวอย่างวิธีการใช้สปายแวร์ในป่า กลุ่ม NSO ดำเนินการภายใต้กฎหมาย และในคำพูดของพวกเขาเอง ต้องการเพียง "ช่วยทำให้โลกนี้ปลอดภัยยิ่งขึ้น ด้วยการมอบเทคโนโลยีแก่รัฐบาลที่ได้รับอนุญาต ซึ่งช่วยให้พวกเขาต่อสู้กับการก่อการร้ายและอาชญากรรม"

อย่างไรก็ตาม มันยังคงถูกใช้ต่อต้านผู้เห็นต่าง ปกป้องสิทธิมนุษยชนในประเทศที่รู้จักว่ามีมุมมองที่ค่อนข้างสลัวต่อการกระทำดังกล่าว แทนที่จะปฏิเสธจุดยืนที่เป็นทางการว่า "ผลิตภัณฑ์ของตนใช้ได้เฉพาะสำหรับการป้องกันและสอบสวน แห่งกรรม” แน่นอน การกระทำของ Mansoor ภายในสหรัฐอาหรับเอมิเรตส์นั้นมีส่วนรวมอย่างมากกับกิจกรรมทางอาญา (ภายในเขตอำนาจศาลของพวกเขา)

พบข้อบกพร่องใน OS X และ Safari

Apple ได้เผยแพร่แพตช์สำคัญๆ สำหรับแพลตฟอร์มเดสก์ท็อป OS X และเบราว์เซอร์หลักอย่าง Safari หลังจากปรากฏว่าช่องโหว่ซีโร่เดย์ของ Trident จะส่งผลต่อบริการเหล่านั้นด้วย ค่อนข้างไม่น่าแปลกใจเมื่อพิจารณาจากจำนวนโค้ดที่แชร์ระหว่างแพลตฟอร์มเหล่านั้น ดังนั้นเมื่อพบช่องโหว่ในแพลตฟอร์มหนึ่ง มีโอกาสสูงที่จะส่งผลกระทบต่ออีกแพลตฟอร์มหนึ่ง

คุณสามารถหาแพตช์สำหรับ El Capitan และ Yosemite ได้ที่นี่ และแพทช์สำหรับ Safari สามารถพบได้ที่นี่ สามารถดาวน์โหลดและติดตั้งแพตช์เหล่านี้ได้โดยใช้กลไกการอัพเดทมาตรฐาน และเราขอแนะนำให้คุณทำเช่นนั้น

ปลอดภัย... จนกว่าจะถึงครั้งต่อไป

อุปกรณ์ Apple ของคุณปลอดภัยหากคุณได้อัพเดท หากคุณยังไม่แน่ใจ ให้ดาวน์โหลดแอป Lookout Security และสแกนระบบของคุณ หากพบบางสิ่ง คุณจะต้องติดตั้งโปรแกรมแก้ไข ผู้ใช้ที่ไม่ต้องการแพตช์ (เช่น หากคุณเจลเบรคแล้ว) อาจพิจารณาบทแนะนำนี้ (ข้อจำกัดความรับผิดชอบ:ฉันไม่ได้ทำสิ่งนี้และไม่ได้เชื่อมโยงกับหรืออนุมัติหรือรับรองโดย MakeUseOf แต่อย่างใด )

ช่องโหว่ Zero-day ถูกค้นพบตลอดเวลาและทำการแพตช์โดยไม่ต้องพยักหน้าต่อนักวิจัยด้านความปลอดภัยหรือบุคคลที่อาจได้รับผลกระทบ อย่างไรก็ตาม ผู้ใช้ iPhone ควรเอาใจใส่เป็นอย่างยิ่ง ผู้ใช้ Android เปิดรับแฮ็กเกอร์เก่าที่เชื่อมั่นในตนเองและรับชมวิดีโอ YouTube บางรายการได้

iPhones ยังคงถูกเอารัดเอาเปรียบโดยนักแสดงระดับชาติเท่านั้น ยังคงเป็นโทรศัพท์ที่ปลอดภัยที่สุดสำหรับผู้บริโภคส่วนใหญ่ แม้ว่าจะมีช่องโหว่ซีโร่เดย์จำนวนมากปรากฏในข่าวก็ตาม การหาประโยชน์แบบ Zero-day จะถูกตรวจสอบและเปิดเผยเสมอ Apple เสนอโปรแกรม Bug Bounty สูงสุด 200,000 ดอลลาร์ และปีที่แล้ว Zerodium โบรกเกอร์ซอฟต์แวร์เสนอเงิน 1 ล้านดอลลาร์สำหรับการหาช่องโหว่ที่อนุญาตให้ผู้โจมตีเข้าถึง iPhone คุณเห็นปัญหา

คุณและข้อมูลของคุณจะไม่เป็นไร แต่นี่ไม่ใช่ตัวอย่างสุดท้ายของสปายแวร์ที่กำหนดเป้าหมายนักเคลื่อนไหวหรือนักข่าว

คุณอัปเดต iPhone ของคุณแล้วหรือยัง คุณคิดว่าผู้กระทำการระดับชาติควรรับผิดชอบต่อการขายมัลแวร์และสปายแวร์ที่ "ติดอาวุธ" มากขึ้นหรือไม่? แจ้งให้เราทราบความคิดเห็นของคุณด้านล่าง!