การโจมตีทางอีเมลธุรกิจประนีประนอม (BEC) สร้างความสูญเสียมากกว่า 3 พันล้านดอลลาร์ในปี 2568 ตามรายงานประจำปีของศูนย์ร้องเรียนอาชญากรรมทางอินเทอร์เน็ตของ FBI ตัวเลขนี้เน้นย้ำถึงความจำเป็นในการป้องกัน BEC ที่ชาญฉลาดและเชื่อถือได้

การบุกรุกบัญชีอีเมลเพียงครั้งเดียวสามารถเปิดประตูสู่การฉ้อโกง การขโมยเงินเดือน หรือข้อมูลลูกค้าที่ถูกขโมยได้

ธุรกิจขนาดเล็กและขนาดกลางเป็นเป้าหมายสำคัญเนื่องจากธุรกิจดำเนินไปอย่างรวดเร็วและพึ่งพาการสื่อสารทางอีเมลเป็นอย่างมาก แต่ธุรกิจใดๆ ที่ไม่มีชั้นการรักษาความปลอดภัยที่สำคัญ เช่น การตรวจสอบสิทธิ์แบบหลายปัจจัย (MFA) หรือการกรองอีเมลขั้นสูง อาจมีความเสี่ยง เนื่องจากผู้โจมตีสามารถเข้าถึงบัญชีหรือปลอมตัวเป็นพนักงานได้โดยไม่ต้องมีการตรวจสอบเพิ่มเติม

บีอีซีทำงานอย่างไร?

การโจมตีแบบประนีประนอมอีเมลธุรกิจไม่ต้องอาศัยมัลแวร์ที่ตรวจพบได้หรือสัญญาณอันตรายทั่วไปที่คุณสามารถศึกษาและเรียนรู้ได้ ในทางกลับกัน การหลอกลวงของ BEC อาศัยความไว้วางใจ นักต้มตุ๋นศึกษาบริษัท เรียนรู้ว่าใครเป็นคนจัดการการชำระเงินหรือข้อมูลที่ละเอียดอ่อน จากนั้นส่งข้อความที่ดูเหมือนถูกต้องตามกฎหมายอย่างสมบูรณ์เพื่อรับเงินหรือข้อมูลทางธุรกิจที่ละเอียดอ่อน

ต่อไปนี้เป็นรายละเอียดเพิ่มเติมเกี่ยวกับวิธีการหลอกลวง BEC ทั่วไป:

- การวิจัยและกำหนดเป้าหมาย:ผู้โจมตีรวบรวมรายละเอียดเกี่ยวกับบริษัท เช่น ชื่อผู้นำ ผู้ขาย รอบการเรียกเก็บเงิน และแม้แต่ตารางวันหยุด พวกเขาตัดสินใจทีมหรือบุคคลที่พวกเขาต้องการกำหนดเป้าหมาย

- การแอบอ้างบุคคลอื่น:ผู้โจมตีปลอมแปลงหรือประนีประนอมบัญชีเพื่อปลอมตัวเป็น CEO ผู้จัดการ หรือซัพพลายเออร์ และอาจติดตามผลด้วยอีเมลฟิชชิ่งเพิ่มเติมเพื่อเข้าถึงบัญชีที่ละเอียดอ่อนหรือระบบทางการเงิน ความพยายามฟิชชิ่งอาจอยู่ในรูปแบบของการโจมตีด้วยการล่าวาฬเมื่อมุ่งเป้าไปที่ผู้นำระดับสูง

- สร้างความเร่งด่วน:อีเมลจะใช้ภาษาเร่งด่วนเพื่อกดดันคุณ เช่น "การโอนเงินนี้ต้องส่งวันนี้" หรือ "ฉันต้องการเอกสารนี้ตอนนี้"

- การขอการชำระเงินหรือข้อมูล:นักหลอกลวงขอเงิน การเปลี่ยนแปลงเงินเดือน หรือข้อมูลทางธุรกิจที่ละเอียดอ่อน

- เงินทุนหรือข้อมูลที่ส่ง:เป้าหมายตอบสนองโดยคิดว่าคำขอนั้นมีจริง และเงินหรือข้อมูลจะถูกส่งไปยังผู้โจมตีโดยตรง

BEC, ฟิชชิ่ง และฟิชชิ่งแบบหอกแตกต่างกันอย่างไร

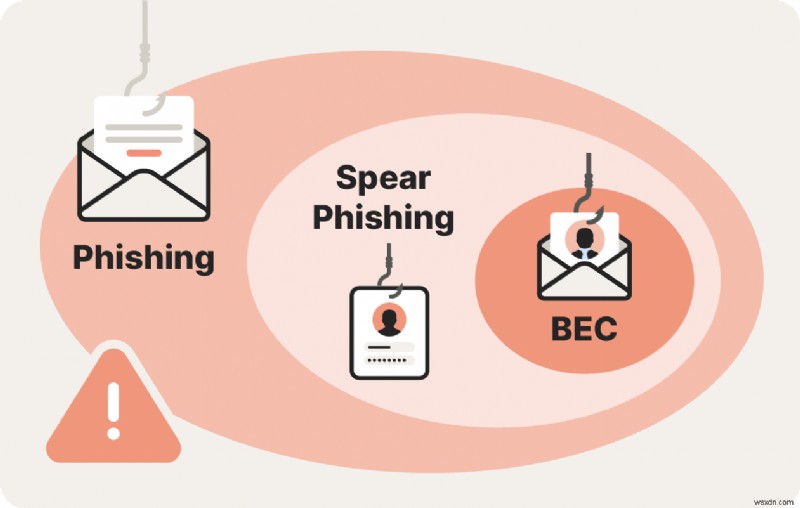

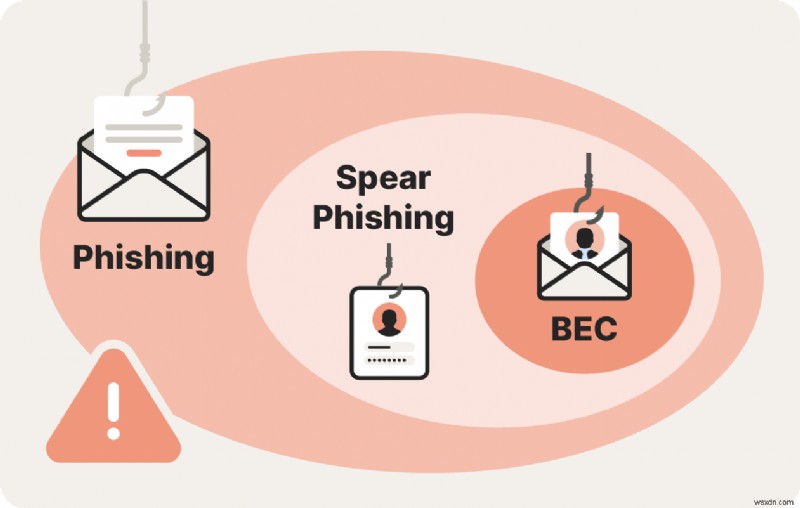

ฟิชชิ่งเป็นการหลอกลวงในวงกว้างที่ใช้ข้อความปลอมเพื่อหลอกให้เหยื่อคลิกลิงก์ที่เป็นอันตรายหรือมอบข้อมูลรับรอง Spear phishing เป็นฟิชชิ่งประเภทย่อยที่มีการกำหนดเป้าหมายซึ่งเปิดการโจมตีส่วนบุคคลต่อบุคคล กลุ่มเล็ก หรือองค์กรที่เฉพาะเจาะจง การโจมตีแบบ BEC เป็นรูปแบบฟิชชิ่งที่มีเป้าหมายสูงซึ่งเน้นไปที่การฉ้อโกงทางธุรกิจ

เช่นเดียวกับฟิชชิ่งแบบหลอกๆ BEC ใช้กลยุทธ์ฟิชชิ่ง แต่เน้นไปที่การฉ้อโกงทางการเงินและข้อมูลภายในธุรกิจที่เฉียบคมและมีมูลค่าสูงกว่า แต่แทนที่จะเป็นบุคคลที่มีมูลค่าสูง เช่น ผู้นำ ผู้ขาย หรือผู้บริหารที่เชื่อถือได้ กลายเป็นเป้าหมายของการโจมตี คนเหล่านั้นกลับถูกปลอมแปลงเป็นการโจมตีแบบ BEC โดยมีนักต้มตุ๋นใช้ประโยชน์จากความไว้วางใจที่พวกเขาสั่งเพื่อขอโอนเงินหรือข้อมูลที่ละเอียดอ่อน

การบุกรุกอีเมลธุรกิจเป็นรูปแบบหนึ่งของฟิชชิ่งที่มีเป้าหมายสูง

การบุกรุกอีเมลธุรกิจเป็นรูปแบบหนึ่งของฟิชชิ่งที่มีเป้าหมายสูง

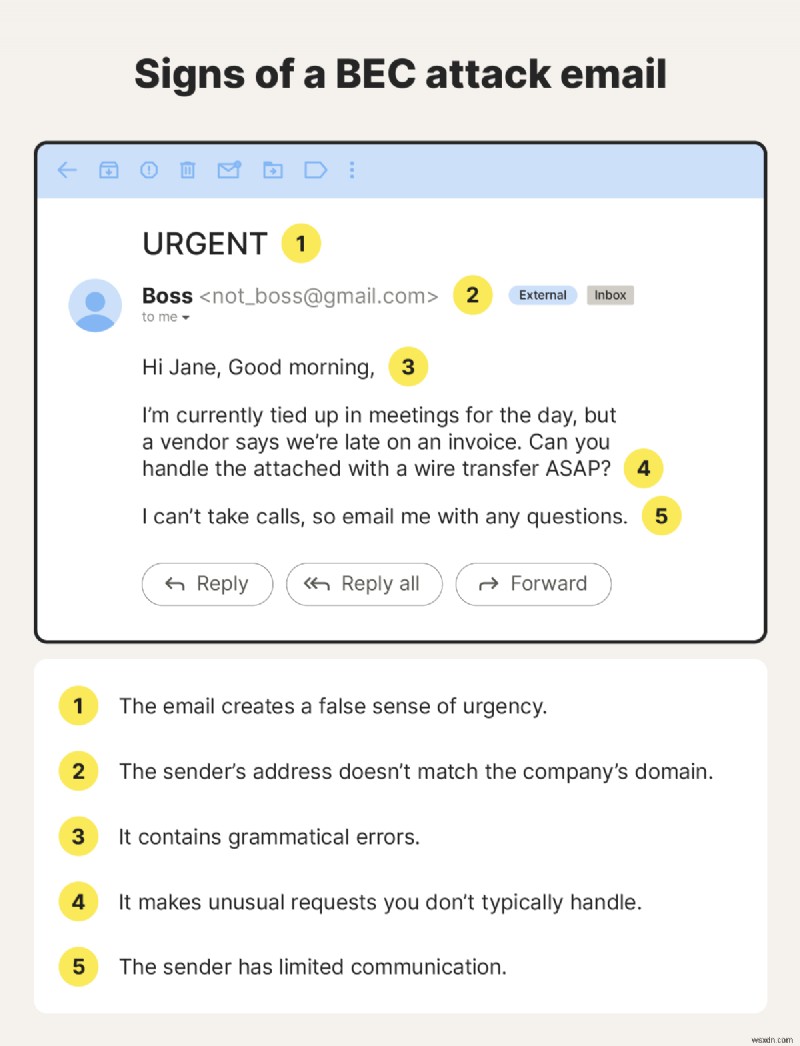

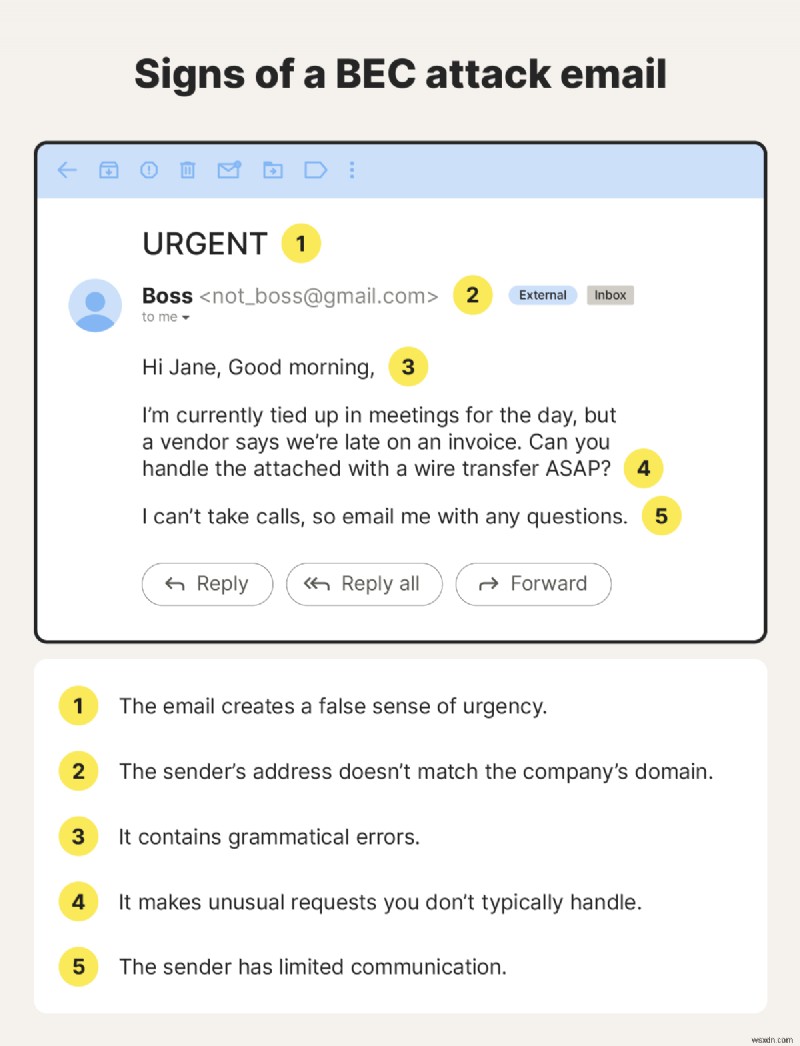

ตัวระบุการโจมตี BEC คืออะไร

ข้อความ BEC ได้รับการออกแบบให้ดูปกติตั้งแต่แรกเห็น แต่การตรวจสอบอย่างใกล้ชิดสามารถเปิดเผยเบาะแสได้ การโจมตีของ BEC นั้นมีความเป็นส่วนตัวสูง ดังนั้นพวกเขาจึงใช้แนวทางที่แตกต่างกัน ขึ้นอยู่กับว่าผู้โจมตีติดตามข้อมูลอะไรและใครที่พวกเขาแอบอ้าง แต่มีบางสิ่งที่ควรระวังซึ่งควรบอกให้คุณคิดอย่างมีวิจารณญาณก่อนที่จะตอบกลับ

ต่อไปนี้คือตัวระบุทั่วไปของการโจมตี BEC:

- คำขอเร่งด่วนสำหรับการโอนเงินหรือข้อมูลที่ละเอียดอ่อน

- การเปลี่ยนแปลงรายละเอียดการชำระเงินหรือข้อมูลบัญชีธนาคารอย่างกะทันหัน

- อีเมลที่ดูเหมือนส่งมาจากผู้บริหารแต่ให้ความรู้สึกหรือขอบเขตไม่เหมาะสมเล็กน้อย

- การสะกดผิดเล็กน้อยในที่อยู่หรือชื่อโดเมนของผู้ส่ง เช่น “1” ย่อยสำหรับ “l” หรือ “ฉัน”

- กดดันจากด้านบนเพื่อข้ามขั้นตอนการอนุมัติปกติ

- คำขอการรักษาความลับเกี่ยวกับธุรกรรมทางการเงิน

- ช่วงเวลาที่ผิดปกติ เช่น เรียกร้องการชำระเงินช่วงดึกหรือสุดสัปดาห์

ตัวอย่างอีเมลโจมตี BEC พร้อมคำอธิบายประกอบที่เน้นองค์ประกอบที่น่าสงสัย เช่น ภาษาที่มีความกดดันสูงและข้อจำกัดในการสื่อสาร

ตัวอย่าง BEC ทั่วไป

การหลอกลวงของ BEC มีรูปร่างและขนาดแตกต่างกัน แต่ทั้งหมดมีเป้าหมายเพื่อผลลัพธ์เดียวกัน:ได้รับความไว้วางใจอย่างรวดเร็วและหลอกให้คุณแบ่งปันเงินหรือข้อมูล แต่การได้เห็นว่าการโจมตีเหล่านี้เกิดขึ้นอย่างไรในชีวิตจริงจะช่วยให้ตรวจพบและหยุดได้ง่ายขึ้น

ต่อไปนี้คือตัวอย่างทั่วไปของการหลอกลวง BEC:

- คำขอด่วนจาก CEO:พนักงานได้รับอีเมลที่ดูเหมือนว่ามาจาก CEO เพื่อขอให้โอนเงินหรือซื้อบัตรของขวัญทันทีสำหรับข้อตกลงที่เป็นความลับ

- กลโกงการอัปเดตบัญชีเงินเดือน:ฝ่ายทรัพยากรบุคคลได้รับข้อความจากพนักงานที่ขอให้เปลี่ยนแปลงรายละเอียดการฝากเงินโดยตรงอย่างรวดเร็ว บัญชีธนาคารใหม่เป็นของผู้หลอกลวง

- การโจมตีแบบแทรกกลาง:ในการโจมตีแบบแทรกกลาง แฮ็กเกอร์แอบดักฟังการสนทนาทางอีเมลระหว่างสองฝ่าย จากนั้นจึงเข้ามาในช่วงเวลาที่เหมาะสมเพื่อแก้ไขรายละเอียดการชำระเงินหรือเปลี่ยนเส้นทางเงินทุน

- การฉ้อโกงใบแจ้งหนี้ของผู้ขาย:อาชญากรปลอมตัวเป็นซัพพลายเออร์ที่เชื่อถือได้และส่งคำแนะนำการชำระเงินที่อัปเดต การชำระตามใบแจ้งหนี้ครั้งถัดไปจะส่งตรงไปยังผู้โจมตี

- การเลียนแบบโดยอาศัย AI:ขณะนี้ผู้โจมตีบางรายใช้ AI และ Deepfakes เพื่อเลียนแบบเสียงและสไตล์การเขียน ข้อความเสียงปลอมหรืออีเมลที่โน้มน้าวใจอาจทำให้กลโกงดังกล่าวดูเหมือนเป็นเรื่องจริงอย่างน่าตกใจ

การโจมตี BEC ในชีวิตจริง

ในช่วงต้นปี 2024 Microsoft เปิดเผยว่าผู้แสดงภัยคุกคามระดับรัฐสามารถเข้าถึงบัญชีอีเมลของพนักงานจำนวนไม่มาก รวมถึงสมาชิกผู้นำระดับสูง ความปลอดภัยทางไซเบอร์ และทีมกฎหมาย บริษัทตรวจพบกิจกรรม ลบการเข้าถึงของผู้โจมตี และเริ่มทำงานร่วมกับหน่วยงานบังคับใช้กฎหมายและหน่วยงานกำกับดูแล

แม้ว่าเหตุการณ์ดังกล่าวจะไม่ส่งผลกระทบอย่างมีนัยสำคัญต่อการดำเนินงาน แต่ก็เน้นย้ำว่าการบุกรุกบัญชีอีเมลสามารถส่งผลกระทบอย่างไรต่อองค์กรที่มีความปลอดภัยสูงที่สุด

ทำไม BEC ถึงเป็นอันตราย

BEC โจมตีจุดที่ทำร้ายองค์กรของคุณมากที่สุด — เงินและชื่อเสียงของคุณ เหตุการณ์เดียวอาจทำให้ธุรกิจขนาดเล็กประสบความสูญเสียซึ่งขัดขวางการจ่ายเงินเดือน การชำระเงินของผู้ขายล่าช้า และทำให้การเติบโตหยุดชะงัก

นอกจากนี้ ข้อมูลพนักงานที่ถูกขโมยหรือข้อมูลลูกค้ายังอาจส่งผลเสียในระยะยาวได้ คุณอาจต้องเผชิญกับการเรียกร้องทางกฎหมาย ค่าปรับ ค่าใช้จ่ายในการแจ้งเตือนการละเมิด และความสัมพันธ์ของพันธมิตรที่ตึงเครียด ยิ่งไปกว่านั้น เวลาของทีมของคุณจะถูกดึงเข้าสู่การควบคุมความเสียหายแทนที่จะดำเนินธุรกิจ ลูกค้าอาจคิดให้รอบคอบก่อนที่จะแบ่งปันรายละเอียดอีกครั้ง

นั่นเป็นเหตุผลว่าทำไมการมีมาตรการป้องกัน BEC ที่แข็งแกร่ง เช่น ขั้นตอนการตรวจสอบการชำระเงิน การกรองอีเมลที่ปลอดภัย และการฝึกอบรมพนักงานเป็นประจำ จึงเป็นสิ่งสำคัญ แนวทางปฏิบัติเหล่านี้ช่วยให้พนักงานตรวจพบกิจกรรมที่น่าสงสัยได้ตั้งแต่เนิ่นๆ และป้องกันอาชญากรรมในโลกไซเบอร์ก่อนที่อีเมลหลอกลวงฉบับหนึ่งจะกลายเป็นวิกฤติครั้งใหญ่

วิธีป้องกันการโจมตี BEC

การป้องกัน BEC จำเป็นต้องมีการรักษาความปลอดภัยอีเมลแบบหลายชั้นสำหรับธุรกิจขนาดเล็ก ซึ่งหมายถึงเครื่องมืออีเมลที่ปลอดภัย การควบคุมการเข้าถึง และการฝึกอบรมพนักงานที่ทำงานร่วมกัน กระบวนการภายในที่ชัดเจนยังช่วยให้ทีมจัดการกับคำขอที่ละเอียดอ่อน เช่น การชำระเงินหรือการเปลี่ยนแปลงข้อมูล ด้วยความมั่นใจแทนที่จะเป็นความไม่แน่นอน

เพื่อป้องกันการโจมตีของ BEC ในธุรกิจขนาดเล็กและขนาดกลาง:

- สร้างกระบวนการตรวจสอบการชำระเงินที่เข้มงวด:ต้องได้รับการอนุมัติสองครั้งสำหรับการโอนเงินและการเปลี่ยนแปลงทางธนาคารของผู้ขาย ตรวจสอบคำขอโดยใช้หมายเลขโทรศัพท์ที่รู้จักแทนหมายเลขที่ระบุไว้ในอีเมล

- ใช้การตรวจสอบสิทธิ์แบบหลายปัจจัย (MFA):การใช้ MFA ในทุกบัญชีจะช่วยบล็อกความพยายามในการครอบครองบัญชี แม้ว่ารหัสผ่านจะถูกขโมยก็ตาม

- ปรับใช้การกรองอีเมลขั้นสูงและการป้องกันโดเมน:ใช้เครื่องมือที่ตรวจจับโดเมนปลอม ที่อยู่ที่เหมือนกัน และพฤติกรรมการส่งที่ผิดปกติ

- ให้การฝึกอบรมการรับรู้เกี่ยวกับฟิชชิ่งอย่างต่อเนื่อง:การจำลองเป็นประจำจะปรับปรุงการป้องกันฟิชชิ่งในโลกแห่งความเป็นจริงและลดการตอบสนองต่อคำขอเร่งด่วน

- ตรวจสอบกิจกรรมการเข้าสู่ระบบที่ผิดปกติ:ใช้เครื่องมือรักษาความปลอดภัยที่ส่งการแจ้งเตือนเมื่อมีคนลงชื่อเข้าใช้จากอุปกรณ์ใหม่ ตำแหน่งที่ไม่คุ้นเคย หรือสถานที่ห่างไกลสองแห่งภายในระยะเวลาอันสั้น

- เข้ารหัสการสื่อสารที่ละเอียดอ่อน:การเข้ารหัสอีเมลจะช่วยปกป้องข้อมูลบัญชีเงินเดือน สัญญา และบันทึกทางการเงินจากการสกัดกั้น

- จำกัดการเข้าถึงทางการเงิน:เฉพาะพนักงานที่ได้รับอนุญาตเท่านั้นที่ควรอนุมัติการชำระเงินหรือเปลี่ยนแปลงรายละเอียดธนาคาร จำนวนมือในกระบวนการที่น้อยลงหมายถึงโอกาสที่ข้อผิดพลาดของมนุษย์และการฉ้อโกงจะผ่านพ้นน้อยลง

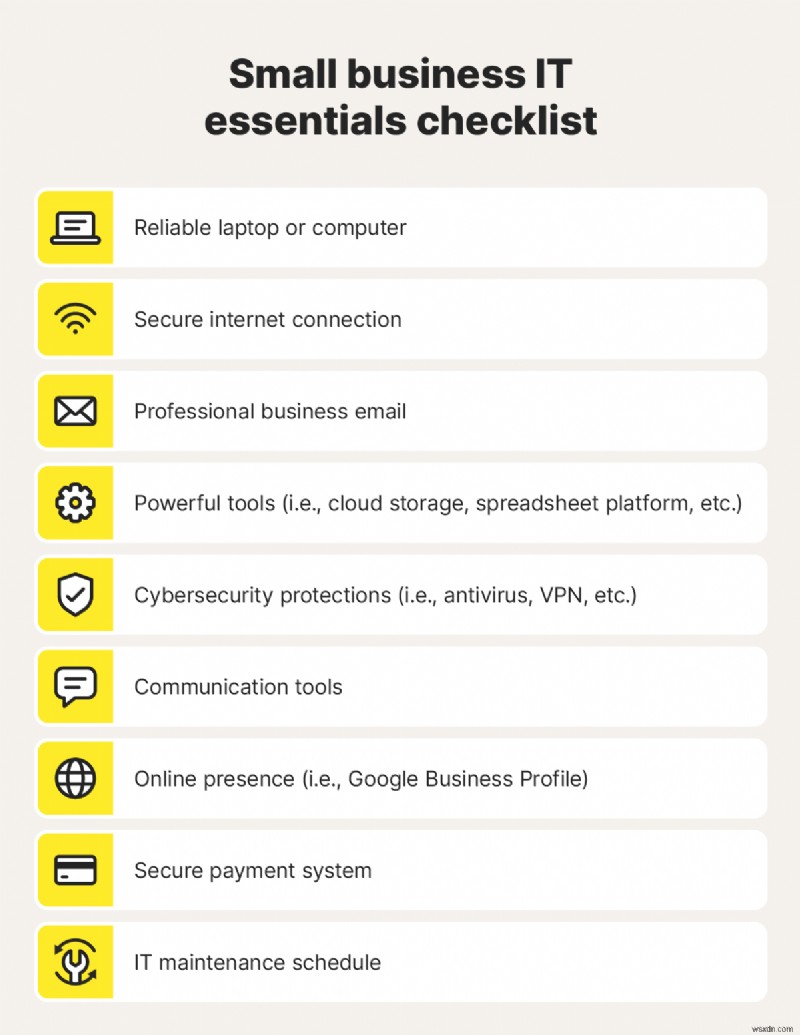

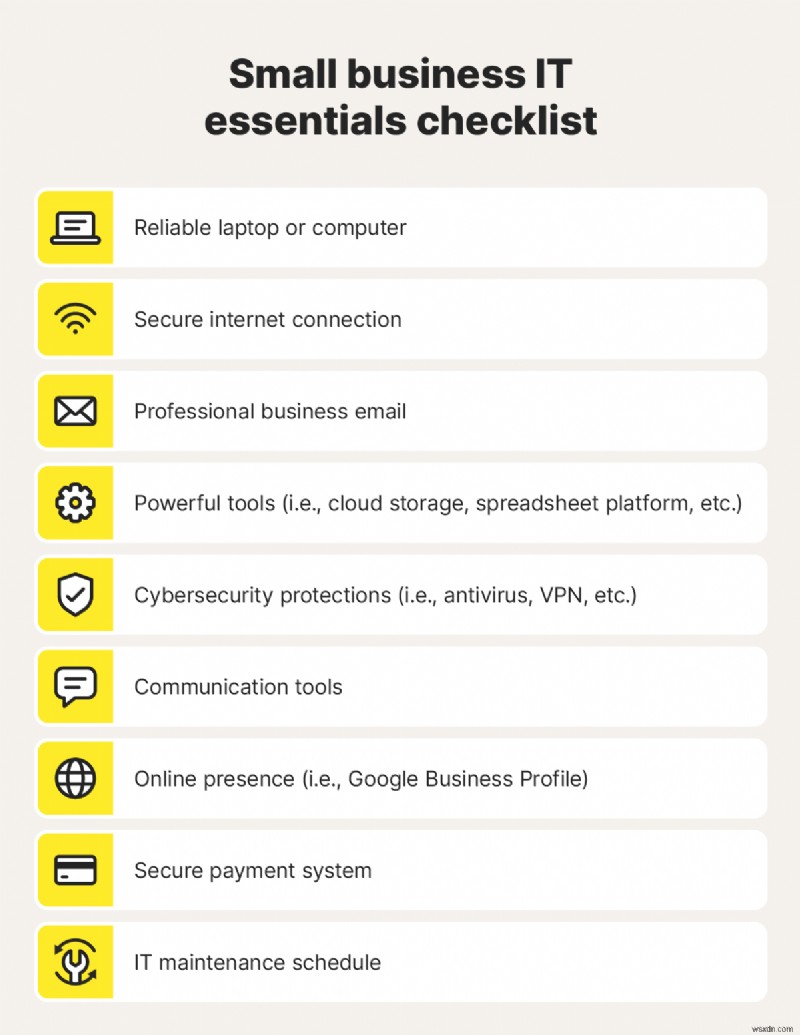

- ตรวจสอบกลุ่มการรักษาความปลอดภัยของคุณเป็นประจำ:ตรวจสอบให้แน่ใจว่าสิ่งสำคัญด้านไอทีสำหรับธุรกิจขนาดเล็กของคุณ เช่น เกตเวย์อีเมลที่ปลอดภัย การป้องกันปลายทาง การสำรองข้อมูล และการตรวจสอบ เป็นปัจจุบันและกำหนดค่าอย่างเหมาะสม

รายการตรวจสอบสิ่งจำเป็นด้านไอทีสำหรับธุรกิจขนาดเล็ก รวมถึงแล็ปท็อปที่เชื่อถือได้และเครื่องมือรักษาความปลอดภัยทางไซเบอร์

จะทำอย่างไรถ้าคุณสงสัยว่ามีการโจมตี BEC

หากคุณสงสัยว่ามีการโจมตี BEC ให้หยุดธุรกรรมทันที ตรวจสอบคำขอผ่านช่องทางที่เชื่อถือได้ แจ้งเตือนทีมไอทีหรือความปลอดภัยของคุณ และติดต่อธนาคารของคุณหากคุณได้ส่งเงินไปแล้ว การดำเนินการตั้งแต่เนิ่นๆ สามารถปกป้องเงิน ข้อมูล และชื่อเสียงของคุณ ในขณะเดียวกันก็ทำให้การตอบสนองด้านความปลอดภัยทางไซเบอร์โดยรวมแข็งแกร่งขึ้น

ต่อไปนี้เป็นรายละเอียดเพิ่มเติมเกี่ยวกับสิ่งที่ต้องทำหากคุณสงสัยว่ามีการโจมตี BEC:

- หยุดกิจกรรมที่เกี่ยวข้องทั้งหมดทันที:หยุดการชำระเงินชั่วคราว ระงับการโอนเงินที่รอดำเนินการ และป้องกันไม่ให้แชร์ข้อมูลใดๆ เพิ่มเติมจนกว่าสถานการณ์จะคลี่คลาย

- ตรวจสอบคำขอโดยใช้วิธีการที่เชื่อถือได้:ติดต่อผู้บริหาร พนักงาน หรือผู้ขายผ่านหมายเลขโทรศัพท์ที่รู้จักหรือระบบภายใน หลีกเลี่ยงการตอบกลับอีเมลที่น่าสงสัยโดยตรง

- แจ้งเตือนผู้นำและทีมไอทีหรือความปลอดภัยของคุณ:การรายงานภายในล่วงหน้าจะช่วยแก้ไขปัญหา ตรวจสอบการบุกรุกบัญชี และป้องกันความพยายามที่คล้ายกันทั่วทั้งบริษัท

- ติดต่อแผนกฉ้อโกงของธนาคารของคุณ:การรายงานอย่างรวดเร็วจะช่วยเพิ่มโอกาสในการหยุดหรือกู้คืนเงินที่สูญเสียไป และปกป้องธุรกิจของคุณ

- รักษาความปลอดภัยบัญชีที่ได้รับผลกระทบ:รีเซ็ตรหัสผ่าน เปิดใช้งาน MFA และตรวจสอบประวัติการเข้าสู่ระบบสำหรับกิจกรรมที่ผิดปกติ

- สแกนระบบและบันทึกอีเมล:มองหากฎการส่งต่ออัตโนมัติ (การตั้งค่าที่แอบส่งต่อสำเนาอีเมลไปยังที่อยู่ภายนอก) รวมถึงการเข้าถึงที่ไม่ได้รับอนุญาตหรือสัญญาณอื่น ๆ ที่แสดงว่าผู้โจมตีอาจยังอยู่ในเครือข่ายของคุณ

- จัดทำเอกสารทุกอย่าง:บันทึกอีเมล การประทับเวลา และรายละเอียดธุรกรรม สิ่งนี้สนับสนุนการสอบสวนและการเคลมประกันหากจำเป็น

การโจมตีประนีประนอมอีเมลธุรกิจสร้างขึ้นจากการหลอกลวง Norton Small Business ช่วยให้คุณต่อสู้กับภัยคุกคามด้วยการป้องกันที่ทรงพลังและง่ายต่อการจัดการที่ออกแบบมาสำหรับทีมที่กำลังเติบโต ตั้งแต่ความปลอดภัยของอุปกรณ์ไปจนถึงการตรวจสอบทางการเงิน Norton ช่วยลดความเสี่ยงของการยึดบัญชีและกิจกรรมทางการเงินที่น่าสงสัย

ด้วยการตั้งค่าที่ง่ายดายและการควบคุมแบบรวมศูนย์ Norton เพิ่มการป้องกันอัจฉริยะโดยไม่ทำให้ทีมของคุณช้าลง นั่นหมายถึงจุดอ่อนน้อยลง การป้องกันที่แข็งแกร่งขึ้น และความมั่นใจมากขึ้นในทุกอีเมลที่ธุรกิจของคุณส่งและรับ

คำถามที่พบบ่อย

ตัวอย่าง BEC ที่พบบ่อยที่สุดคืออะไร

หนึ่งในตัวอย่างที่พบบ่อยที่สุดของ BEC คือการหลอกลวงการฉ้อโกงของ CEO พนักงานได้รับอีเมลด่วนที่ดูเหมือนว่าส่งมาจาก CEO ของบริษัทเพื่อขอให้โอนเงินหรือซื้อบัตรของขวัญ ความกดดันในการดำเนินการอย่างรวดเร็วคือสิ่งที่ทำให้มีประสิทธิภาพ

BEC ส่งผลต่อความปลอดภัยทางไซเบอร์อย่างไร

BEC เปิดเผยช่องว่างในการควบคุมอีเมล การปกป้องข้อมูลประจำตัว และกระบวนการภายใน การโจมตีที่ประสบความสำเร็จอาจส่งผลให้เกิดการสูญเสียทางการเงิน การละเมิดข้อมูล และความเสียหายต่อความไว้วางใจ นอกจากนี้ยังแสดงให้เห็นว่าเหตุใดการตรวจสอบและการควบคุมการเข้าถึงที่เข้มงวดจึงเป็นส่วนสำคัญของแผนความปลอดภัยทางไซเบอร์

ธุรกิจของฉันสามารถใช้เครื่องมือใดในการตรวจจับ BEC ได้

คุณสามารถใช้เกตเวย์อีเมลที่ปลอดภัย, MFA, การตรวจสอบโดเมน และเครื่องมือตรวจจับภัยคุกคามตามพฤติกรรม โซลูชันเช่น Norton Small Business ยังช่วยเพิ่มการมองเห็นและการป้องกันในอุปกรณ์และบัญชีอีกด้วย ไม่ต้องพูดถึง การฝึกอบรมพนักงานและกระบวนการตรวจสอบการชำระเงินที่ชัดเจนมีบทบาทสำคัญในการตรวจจับกิจกรรมที่น่าสงสัยตั้งแต่เนิ่นๆ

ชื่ออื่นที่ใช้สำหรับการประนีประนอมอีเมลธุรกิจคืออะไร

การบุกรุกอีเมลธุรกิจหรือที่เรียกว่าการบุกรุกบัญชีอีเมล (EAC) เป็นรูปแบบหนึ่งของอาชญากรรมในโลกไซเบอร์ ภายใต้ขอบเขตนี้ คุณจะพบกลโกงประเภทต่างๆ เช่น การฉ้อโกงของ CEO, การฉ้อโกงใบแจ้งหนี้ของผู้ขาย และการหลอกลวงการเปลี่ยนบัญชีเงินเดือน โดยแต่ละประเภทจะใช้มุมที่แตกต่างกันเพื่อหลอกให้คุณส่งเงินหรือข้อมูล

หมายเหตุจากบรรณาธิการ: บทความของเรานำเสนอข้อมูลด้านการศึกษาและเขียนขึ้นเพื่อสร้างความตระหนักรู้ในหัวข้อสำคัญด้านความปลอดภัยทางไซเบอร์ ผลิตภัณฑ์และบริการของ Norton อาจไม่สามารถป้องกันภัยคุกคาม การฉ้อโกง หรืออาชญากรรมทุกประเภทที่เราเขียนถึงได้ สำหรับรายละเอียดเพิ่มเติมเกี่ยวกับวิธีที่เราค้นคว้า เขียน และทบทวนบทความของเรา โปรดดูนโยบายด้านบรรณาธิการของเรา