Xติดตั้งโดยการคลิกไฟล์ดาวน์โหลดไฟล์

จัดเก็บคีย์ BitLocker ใน Active Directory เพื่อลดความซับซ้อนในการกู้คืนอุปกรณ์และช่วยให้จัดการไดรฟ์ที่เข้ารหัสได้ คู่มือนี้จะอธิบายวิธีเปิดใช้งานพื้นที่เก็บข้อมูล ตรวจสอบการสำรองข้อมูลคีย์ และกู้คืนคีย์เมื่อจำเป็น

สารบัญ

- ฉันจะจัดเก็บคีย์ BitLocker ใน Active Directory ได้อย่างไร

- กำหนดค่านโยบายกลุ่มเพื่อจัดเก็บคีย์ใน AD

- ตรวจสอบคีย์ BitLocker ใน AD

- กู้คืนคีย์ BitLocker จาก AD

- บังคับให้อุปกรณ์ที่มีอยู่อัปโหลดคีย์

- ตรวจสอบคีย์ที่เก็บไว้ด้วย PowerShell

- คำถามที่พบบ่อย

ฉันจะจัดเก็บคีย์ BitLocker ใน Active Directory ได้อย่างไร

กำหนดค่านโยบายกลุ่มเพื่อจัดเก็บคีย์ใน AD

BitLocker จะอัปโหลดคีย์การกู้คืนไปยัง Active Directory เฉพาะเมื่อมีการใช้งานนโยบายที่ถูกต้องเท่านั้น

- เปิด คอนโซลการจัดการนโยบายกลุ่ม บนตัวควบคุมโดเมนของคุณ

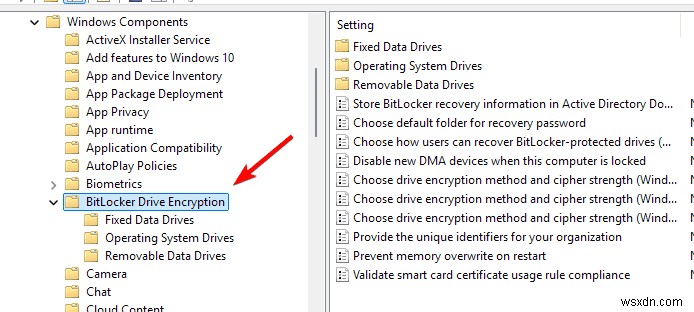

- ไปที่ การกำหนดค่าคอมพิวเตอร์> เทมเพลตการดูแลระบบ> ส่วนประกอบของ Windows> การเข้ารหัสลับไดรฟ์ด้วย BitLocker .

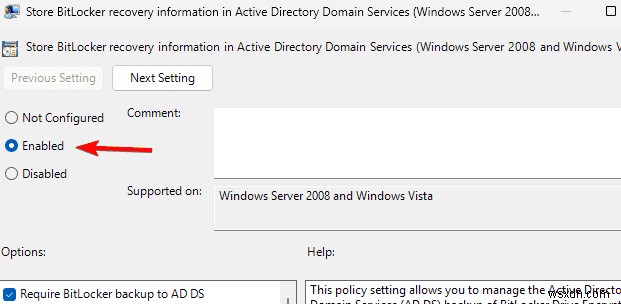

- เลือก เปิดใช้งาน .

- เปิดรหัสผ่านการกู้คืนข้อมูลสำรองและแพ็คเกจคีย์ .

- คลิก นำไปใช้ จากนั้น ตกลง .

- เรียกใช้ gpupdate /force บนเครื่องไคลเอนต์

คุณยังสามารถอ่านคำแนะนำโดยละเอียดเกี่ยวกับวิธีการปลดล็อค BitLocker โดยไม่ต้องใช้รหัสผ่านหรือคีย์การกู้คืน หากอุปกรณ์ล็อคตัวเองอยู่แล้ว

ตรวจสอบคีย์ BitLocker ใน AD

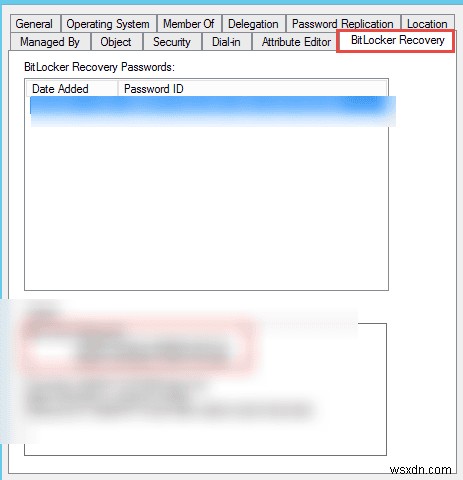

ผู้ดูแลระบบควรยืนยันว่าคีย์ BitLocker ปรากฏใน Active Directory หลังการเข้ารหัส

- เปิด ผู้ใช้ Active Directory และคอมพิวเตอร์ .

- เลือก ดู จากนั้นเปิดใช้งาน คุณลักษณะขั้นสูง .

- เรียกดูวัตถุคอมพิวเตอร์

- คลิกขวาแล้วเลือก คุณสมบัติ .

- เปิด การกู้คืน BitLocker แท็บ

- ตรวจสอบรหัสผ่านการกู้คืนที่เก็บไว้และแพ็คเกจคีย์

คุณยังเรียนรู้วิธีค้นหาคีย์จากบรรทัดคำสั่งได้จากคำแนะนำในการรับคีย์การกู้คืน BitLocker จาก CMD

กู้คืนคีย์ BitLocker จาก AD

เมื่ออุปกรณ์ขอคีย์การกู้คืน BitLocker ระหว่างการเริ่มต้นระบบ คุณสามารถดึงคีย์ดังกล่าวจาก Active Directory ได้โดยตรง

- เปิด ผู้ใช้ Active Directory และคอมพิวเตอร์ .

- ค้นหาคอมพิวเตอร์ที่ถูกล็อค

- เปิดคุณสมบัติ หน้าต่าง.

- คลิก การกู้คืน BitLocker แท็บ

- เลือกรายการกู้คืนที่ถูกต้อง

- คัดลอก คีย์การกู้คืน 48 หลัก และป้อนลงในพีซีที่ได้รับผลกระทบ

บังคับให้อุปกรณ์ที่มีอยู่อัปโหลดคีย์

อุปกรณ์ที่เข้ารหัสรุ่นเก่าอาจไม่ส่งคีย์ไปยัง Active Directory จนกว่าคุณจะทริกเกอร์การสำรองข้อมูล

- เรียกใช้ manage-bde -protectors -get C: ในพร้อมรับคำสั่ง

- คัดลอก ID ตัวป้องกันคีย์จากเอาต์พุต

- เรียกใช้ manage-bde -protectors -adbackup C:-id {ProtectorID} .

- เปิดรายการอุปกรณ์อีกครั้งใน Active Directory เพื่อตรวจสอบการอัปโหลดใหม่

กระบวนการนี้ยังช่วยเมื่อคุณทำตามขั้นตอนจากคู่มือนี้เกี่ยวกับสิ่งที่ต้องทำหากคีย์การกู้คืน BitLocker ของ Windows 11 สูญหาย

ตรวจสอบคีย์ที่เก็บไว้ด้วย PowerShell

PowerShell ช่วยให้คุณตรวจสอบออบเจ็กต์การกู้คืน BitLocker ทั้งหมดที่จัดเก็บไว้ใน Active Directory

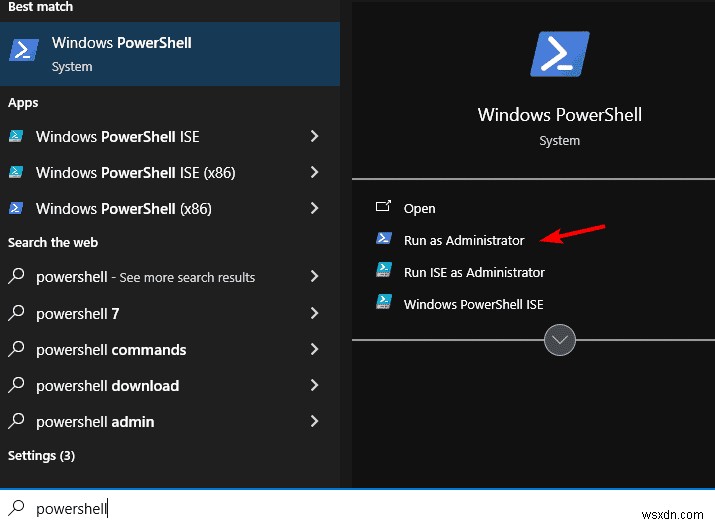

- เปิด PowerShell ในฐานะผู้ดูแลระบบ

- เรียกใช้:

04 - ตรวจสอบออบเจ็กต์การกู้คืนที่ส่งคืนสำหรับแต่ละอุปกรณ์และยืนยันว่าคีย์ตรงกับบันทึกของคุณ

คำถามที่พบบ่อย

BitLocker ต้องใช้ Active Directory เพื่อจัดเก็บคีย์หรือไม่

ไม่ BitLocker สามารถทำงานร่วมกับพื้นที่จัดเก็บคีย์ในเครื่องได้ แต่ Active Directory ช่วยให้คุณควบคุมจากส่วนกลางและกู้คืนอุปกรณ์โดเมนได้ง่ายขึ้น

ฉันสามารถจัดเก็บข้อมูลเจ้าของ TPM ใน AD ได้หรือไม่

ใช่ คุณสามารถกำหนดการตั้งค่านโยบายกลุ่มที่เกี่ยวข้องได้เพื่อให้ Windows จัดเก็บข้อมูลเจ้าของ TPM ถัดจากข้อมูล BitLocker ใน Active Directory

ฉันต้องใช้ Windows Server หรือไม่จึงจะใช้งานได้

ใช่ คุณต้องมี Active Directory Domain Services บน Windows Server หรือสภาพแวดล้อมที่เข้ากันได้ซึ่งจัดการโดเมนที่เข้าร่วมคอมพิวเตอร์

Azure AD สามารถแทนที่ AD ภายในองค์กรด้วยคีย์ BitLocker ได้หรือไม่

ใช่ Azure AD สามารถจัดเก็บคีย์การกู้คืน BitLocker สำหรับอุปกรณ์ Azure ที่เข้าร่วม Windows และนำเสนอวิธีการเรียกคืนข้อมูลผ่านระบบคลาวด์

พื้นที่เก็บข้อมูล Active Directory สำหรับคีย์ BitLocker ช่วยให้การตั้งค่าการเข้ารหัสของคุณเป็นระเบียบและปลอดภัย หลังจากที่คุณเปิดใช้งานการตั้งค่านโยบายกลุ่มแล้ว ให้ยืนยันคีย์ต่ออุปกรณ์และทดสอบการดึงข้อมูลเพื่อหลีกเลี่ยงไม่ให้เกิดความประหลาดใจในระหว่างการล็อก แนวทางนี้ช่วยให้ทีมไอทีลดเวลาหยุดทำงาน ปกป้องข้อมูล และรักษากระบวนการกู้คืนที่ชัดเจนสำหรับเครื่องที่เข้ารหัสทุกเครื่อง

มิลาน สตาโนเยวิช

ผู้เชี่ยวชาญด้านการแก้ไขปัญหา Windows

มิลานมีความกระตือรือร้นเกี่ยวกับเทคโนโลยีมาตั้งแต่สมัยยังเป็นเด็ก และสิ่งนี้ทำให้เขาสนใจเทคโนโลยีที่เกี่ยวข้องกับพีซีทั้งหมด เขาเป็นผู้ชื่นชอบพีซีและใช้เวลาส่วนใหญ่ในการเรียนรู้เกี่ยวกับคอมพิวเตอร์และเทคโนโลยี ก่อนที่จะเข้าร่วม WindowsReport เขาทำงานเป็นนักพัฒนาเว็บส่วนหน้า ปัจจุบัน เขาเป็นหนึ่งในผู้เชี่ยวชาญด้านการแก้ไขปัญหาในทีมงานทั่วโลกของเรา ซึ่งเชี่ยวชาญด้านข้อผิดพลาดและปัญหาซอฟต์แวร์ของ Windows

ผู้อ่านช่วยสนับสนุน Windows Report เราอาจได้รับค่าคอมมิชชันหากคุณซื้อผ่านลิงก์ของเรา

อ่านหน้าการเปิดเผยข้อมูลของเราเพื่อดูว่าคุณจะช่วย Windows Report รักษาทีมบรรณาธิการได้อย่างไร อ่านเพิ่มเติม