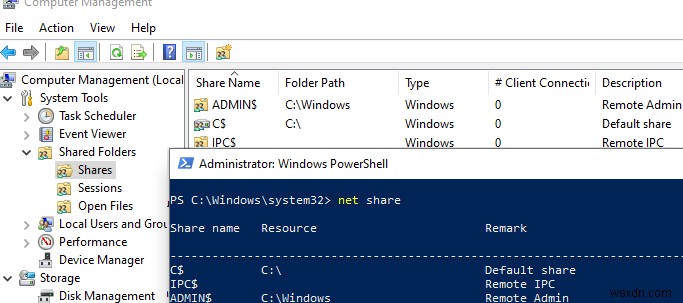

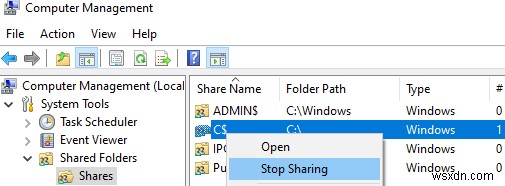

Administrative Shares ใช้ใน Windows เพื่อเข้าถึงและจัดการคอมพิวเตอร์จากระยะไกล หากคุณเปิดคอนโซลการจัดการคอมพิวเตอร์ (compmgmt.msc ) ขยายส่วนเครื่องมือระบบ -> โฟลเดอร์ที่ใช้ร่วมกัน -> แชร์ หรือเรียกใช้ net share คำสั่ง คุณจะเห็นรายการโฟลเดอร์ที่ใช้ร่วมกันของผู้ดูแลระบบ (โฟลเดอร์เหล่านี้ถูกซ่อนอยู่ในบริเวณใกล้เคียงเครือข่ายและการเข้าถึงถูกจำกัด)

Administrative Hidden Shares บน Windows คืออะไร

ตามค่าเริ่มต้น Windows จะสร้างส่วนแชร์ของผู้ดูแลระบบดังต่อไปนี้:

Admin$— ผู้ดูแลระบบระยะไกล (นี่คือ %SystemRoot% ไดเรกทอรี)IPC$— IPC ระยะไกล (ใช้ในไพพ์ที่มีชื่อ)C$— แชร์ไดรฟ์เริ่มต้น

หากมีพาร์ติชั่นอื่นในคอมพิวเตอร์ที่กำหนดอักษรระบุไดรฟ์ พาร์ติชั่นจะถูกเผยแพร่โดยอัตโนมัติเป็นการแชร์ของผู้ดูแลระบบ (D$ , E$ เป็นต้น) หากคุณใช้เครื่องพิมพ์ที่ใช้ร่วมกัน ควรมี Print$ หรือ FAX$ แชร์หากคุณใช้เซิร์ฟเวอร์แฟกซ์

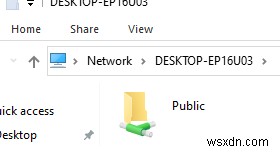

โปรดทราบว่าชื่อหุ้นของผู้ดูแลระบบลงท้ายด้วย $ . เครื่องหมายนี้ทำให้ LanmanServer ซ่อนทรัพยากร SMB เหล่านี้เมื่อเข้าถึงผ่านเครือข่าย (ไฟล์และโฟลเดอร์เฉพาะในโฟลเดอร์เครือข่ายที่ใช้ร่วมกันสามารถซ่อนได้โดยใช้การแจงนับจากการเข้าถึง) หากคุณพยายามดูรายการโฟลเดอร์เครือข่ายที่ใช้ร่วมกันที่มีอยู่ในคอมพิวเตอร์ใน File Explorer (\\computername ) คุณจะไม่เห็นรายการเหล่านี้ในรายการการแชร์ SMB ที่พร้อมใช้งาน

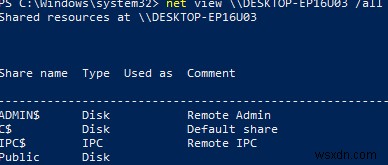

คุณรับรายการแชร์ของผู้ดูแลระบบที่ใช้ได้บนคอมพิวเตอร์ระยะไกลโดยใช้คำสั่ง:

net view \\computername /all

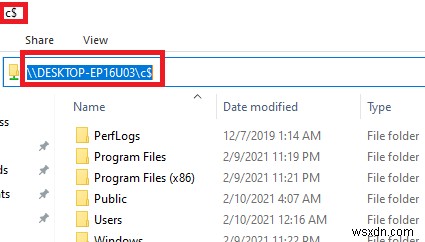

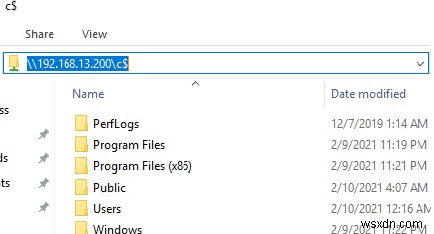

ในการดูเนื้อหาของการแชร์ของผู้ดูแลระบบจาก File Explorer คุณต้องระบุชื่อเต็ม ตัวอย่างเช่น \\computername\c$ . คำสั่งนี้จะเปิดเนื้อหาของโลคัลไดรฟ์ C และให้คุณเข้าถึงระบบไฟล์ของไดรฟ์ระบบของคอมพิวเตอร์ระยะไกลได้

เฉพาะสมาชิกของกลุ่มผู้ดูแลระบบคอมพิวเตอร์ในพื้นที่ (และกลุ่มตัวดำเนินการสำรองข้อมูล) เท่านั้นที่สามารถเข้าถึงการแชร์ของผู้ดูแลระบบได้ โดยที่คุณเปิดใช้งาน SMB เปิดการแชร์ไฟล์และเครื่องพิมพ์ และการเข้าถึงผ่านพอร์ต TCP 445 จะไม่ถูกบล็อกโดยกฎไฟร์วอลล์ Windows Defender

จะปิดการใช้งาน/เปิดใช้งานการแชร์ของผู้ดูแลระบบใน Windows 10 ได้อย่างไร

การแชร์การดูแลระบบ Windows นั้นสะดวกสำหรับการดูแลระบบคอมพิวเตอร์ระยะไกล แต่มีความเสี่ยงด้านความปลอดภัยเพิ่มเติม (อย่างน้อยที่สุด คุณไม่ควรใช้รหัสผ่านผู้ดูแลระบบภายในเครื่องเดียวกันในคอมพิวเตอร์ทุกเครื่อง ใช้ LAPS เพื่อทำให้รหัสผ่านไม่ซ้ำกัน) คุณสามารถป้องกันไม่ให้ Windows สร้างการแชร์ของผู้ดูแลระบบที่ซ่อนอยู่ได้อย่างสมบูรณ์

วิธีที่ง่ายที่สุดในการลบการแชร์ของผู้ดูแลระบบคือการคลิกขวาที่ชื่อที่ใช้ร่วมกันในสแน็ปอิน Computer Management แล้วเลือก หยุดการแชร์ (หรือใช้ net share Admin$ /delete สั่งการ). อย่างไรก็ตาม หลังจากรีสตาร์ท Windows แล้ว การแชร์ Admin$ จะถูกสร้างขึ้นใหม่โดยอัตโนมัติ

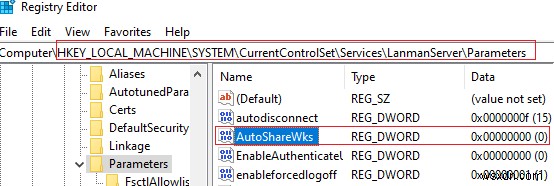

เพื่อป้องกันไม่ให้ Windows 10 เผยแพร่การแชร์การดูแลระบบ คุณต้องเปิดตัวแก้ไขรีจิสทรี (regedit.exe ) ไปที่คีย์รีจิสทรี HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters และเพิ่มพารามิเตอร์ Dword ชื่อ AutoShareWks (สำหรับ Windows รุ่นเดสก์ท็อป) หรือ AutoShareServer (สำหรับ Windows Server) และค่า 0 .

คุณสามารถสร้างพารามิเตอร์รีจิสทรีนี้ได้ด้วยตนเอง จากเครื่องมือเพิ่มบรรทัดคำสั่ง reg หรือผ่าน PowerShell:

reg add HKLM\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters /f /v AutoShareWks /t REG_DWORD /d 0

หรือ

New-ItemProperty -Name AutoShareWks -Path HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters -Type DWORD -Value 0

ตอนนี้ หลังจากรีบูตแล้ว ระบบจะไม่สร้างส่วนแชร์ของผู้ดูแลระบบ ในกรณีนี้ เครื่องมือสำหรับจัดการคอมพิวเตอร์ระยะไกล รวมถึง psexec ,จะหยุดทำงาน

หากคุณต้องการเปิดใช้งานการแชร์ของผู้ดูแลระบบบน Windows คุณต้องเปลี่ยนค่าพารามิเตอร์เป็น 1 หรือลบออก:

Set-ItemProperty -Name AutoShareWks -Path HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters -Value 1

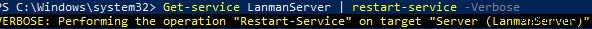

หากต้องการให้ Windows สร้างการแชร์ของผู้ดูแลระบบที่ซ่อนอยู่ใหม่ เพียงรีสตาร์ท เซิร์ฟเวอร์ บริการด้วยคำสั่ง:

Get-service LanmanServer | restart-service -verbose

เปิดใช้งานการเข้าถึงระยะไกลเพื่อแชร์ของผู้ดูแลระบบใน Windows 10 โดยใช้ LocalAccountTokenFilterPolicy

มีปัญหาสำคัญอย่างหนึ่งเมื่อทำงานกับโฟลเดอร์ที่ใช้ร่วมกันของผู้ดูแลระบบ Windows บนคอมพิวเตอร์ที่ไม่ได้เข้าร่วมโดเมน Active Directory (ส่วนหนึ่งของเวิร์กกรุ๊ป) ตามค่าเริ่มต้น Windows 10 จะจำกัดการเข้าถึงระยะไกลสำหรับแชร์การดูแลระบบให้กับผู้ใช้ที่เป็นสมาชิกของกลุ่มผู้ดูแลระบบภายใน การเข้าถึงระยะไกลใช้ได้เฉพาะในบัญชีผู้ดูแลระบบภายในเครื่องเท่านั้น (ปิดใช้งานโดยค่าเริ่มต้น)

นี่คือลักษณะของปัญหาโดยละเอียด ฉันกำลังพยายามเข้าถึงการแชร์ของผู้ดูแลระบบในตัวจากระยะไกลบนคอมพิวเตอร์ที่ใช้ Windows 10 ซึ่งเป็นสมาชิกของเวิร์กกรุ๊ป (โดยที่ไฟร์วอลล์ปิดอยู่) ดังนี้:

- \\w10_pc\C$

- \\w10_pc\D$

- \\w10_pc\IPC$

- \\w10_pc\Admin$

ในหน้าต่างการให้สิทธิ์ ฉันระบุข้อมูลประจำตัวของบัญชีที่เป็นสมาชิกของกลุ่มผู้ดูแลระบบในเครื่องบน Windows 10 และได้รับ “การเข้าถึงถูกปฏิเสธ " ข้อผิดพลาด. ในเวลาเดียวกัน ฉันสามารถเข้าถึงการแชร์เครือข่ายและเครื่องพิมพ์ที่ใช้ร่วมกันทั้งหมดบน Windows 10 ได้ (คอมพิวเตอร์ไม่ได้ซ่อนอยู่ใน Network Neighborhood) นอกจากนี้ ฉันสามารถเข้าถึงการแชร์ของผู้ดูแลระบบภายใต้ ผู้ดูแลระบบ . ในตัว บัญชีผู้ใช้. ถ้าคอมพิวเตอร์เครื่องนี้เข้าร่วมกับโดเมน Active Directory การเข้าถึงของผู้ดูแลระบบจะแชร์จากบัญชีโดเมนที่มีสิทธิ์ระดับผู้ดูแลระบบจะไม่ถูกบล็อก

ประเด็นนี้อยู่ในอีกแง่มุมหนึ่งของนโยบายความปลอดภัยที่ปรากฏใน UAC ซึ่งเรียกว่า Remote UAC (การควบคุมบัญชีผู้ใช้สำหรับการเชื่อมต่อระยะไกล) ที่กรองโทเค็นของบัญชีท้องถิ่นและบัญชี Microsoft และบล็อกการเข้าถึงระยะไกลเพื่อแชร์ผู้ดูแลระบบภายใต้บัญชีดังกล่าว เมื่อเข้าถึงภายใต้บัญชีโดเมน ข้อจำกัดนี้จะไม่มีผล

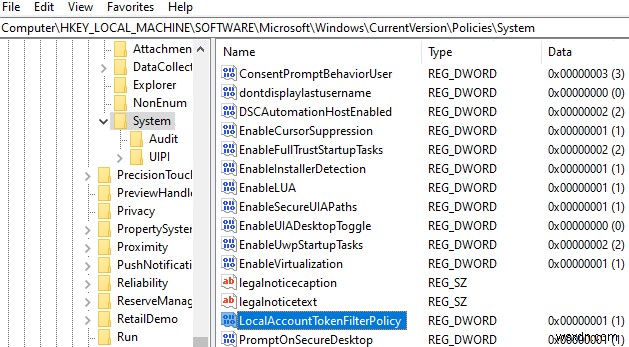

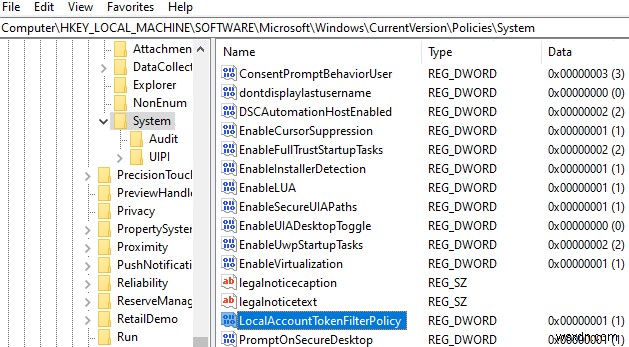

คุณสามารถปิดใช้งาน UAC ระยะไกลได้โดยการสร้าง LocalAccountTokenFilterPolicy พารามิเตอร์ในรีจิสทรี

เคล็ดลับ . จะลดระดับความปลอดภัยของ Windows ลงเล็กน้อย- เปิด Registry Editor (regedit.exe );

- ไปที่คีย์ reg ต่อไปนี้ HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System;

- สร้างพารามิเตอร์ DWORD (32 บิต) ใหม่โดยใช้ชื่อ LocalAccountTokenFilterPolicy;

- ตั้งค่าพารามิเตอร์ LocalAccountTokenFilterPolicy เป็น 1;

- รีสตาร์ทคอมพิวเตอร์เพื่อใช้การเปลี่ยนแปลง

reg add "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" /v "LocalAccountTokenFilterPolicy" /t REG_DWORD /d 1 /f

หลังจากรีบูตเครื่อง ให้ลองเปิด C$ admin ที่ใช้ร่วมกันบนคอมพิวเตอร์ที่ใช้ Windows 10 จากระยะไกล เข้าสู่ระบบโดยใช้บัญชีที่เป็นสมาชิกของกลุ่มผู้ดูแลระบบภายในเครื่อง หน้าต่าง File Explorer ควรเปิดขึ้นพร้อมกับเนื้อหาของไดรฟ์ C:\

ดังนั้นเราจึงดูวิธีอนุญาตการเข้าถึงระยะไกลเพื่อแชร์ผู้ดูแลระบบที่ซ่อนอยู่สำหรับผู้ดูแลระบบในพื้นที่ทั้งหมดของคอมพิวเตอร์ที่ใช้ Windows 10 โดยใช้คีย์ LocalAccountTokenFilterPolicy คู่มือนี้ใช้ได้กับ Windows 8.1, 7 และ Windows Server ด้วย