Tor เป็นหนึ่งในเครื่องมือที่ทรงพลังที่สุดในการปกป้องความเป็นส่วนตัวของคุณบนอินเทอร์เน็ต แต่เท่าที่เห็นในช่วงไม่กี่ปีที่ผ่านมา พลังของทอร์นั้นมีข้อจำกัด วันนี้ เราจะมาดูว่า Tor ทำงานอย่างไร ทำอะไรได้บ้าง และไม่ทำอะไร และใช้งานอย่างไรให้ปลอดภัย

อ่านต่อไปเพื่อดูวิธีที่คุณสามารถปลอดภัยจากโหนดทางออก Tor อันธพาลหรือที่ไม่ดี

สรุปสั้นๆ:Tor คืออะไร

Tor ทำงานดังนี้:เมื่อคุณส่งข้อความผ่าน Tor ข้อความนั้นจะถูกส่งแบบสุ่มทั่วทั้งเครือข่าย Tor โดยใช้เทคโนโลยีที่เรียกว่า "การกำหนดเส้นทางหัวหอม" การกำหนดเส้นทางหัวหอมคล้ายกับการส่งข้อความที่ปิดผนึกในชุดซองจดหมาย โดยแต่ละอันมีแม่กุญแจล็อกไว้

แต่ละโหนดในเครือข่ายถอดรหัสข้อความโดยเปิดซองจดหมายที่อยู่ด้านนอกสุดเพื่ออ่านปลายทางถัดไป จากนั้นจึงส่งซองจดหมายภายในที่ปิดผนึกไว้ (เข้ารหัส) ไปยังที่อยู่ถัดไป

ด้วยเหตุนี้ จึงไม่มีโหนดเครือข่าย Tor ใดที่สามารถเห็นลิงก์ในห่วงโซ่ได้มากกว่าหนึ่งลิงก์ และเส้นทางของข้อความจึงติดตามได้ยากอย่างยิ่ง

ในที่สุดแม้ว่าข้อความจะต้องจบลงที่ไหนสักแห่ง หากจะไปที่ "บริการที่ซ่อนไว้ของ Tor" ข้อมูลของคุณจะยังคงอยู่ในเครือข่าย Tor บริการที่ซ่อนอยู่ของ Tor คือเซิร์ฟเวอร์ที่มีการเชื่อมต่อโดยตรงกับเครือข่าย Tor และไม่มีการเชื่อมต่อกับอินเทอร์เน็ตปกติ (บางครั้งเรียกว่า clearnet)

แต่ถ้าคุณใช้ Tor Browser และเครือข่าย Tor เป็นพร็อกซีของ clearnet มันจะซับซ้อนขึ้นเล็กน้อย การเข้าชมของคุณต้องผ่าน "โหนดทางออก" โหนดทางออกคือโหนด Tor ชนิดพิเศษที่ส่งผ่านการรับส่งข้อมูลทางอินเทอร์เน็ตของคุณกลับไปยัง clearnet

แม้ว่าโหนดทางออกของ Tor ส่วนใหญ่จะใช้ได้ แต่บางโหนดก็มีปัญหา ปริมาณการใช้อินเทอร์เน็ตของคุณเสี่ยงต่อการสอดแนมจากโหนดทางออก แต่สิ่งสำคัญคือต้องสังเกตว่าอยู่ไกลจากพวกเขาทั้งหมด ปัญหามันแย่ขนาดไหน? คุณสามารถหลีกเลี่ยงโหนดทางออกที่เป็นอันตรายได้หรือไม่

วิธีจับโหนดออกจาก Tor ที่ไม่ดี

นักวิจัยด้านความปลอดภัยชาวสวีเดนชื่อ "Chloe" ได้พัฒนาเทคนิคที่หลอกล่อโหนดทางออก Tor ให้เปิดเผยตัวเอง [ลิงก์ Internet Archive; บล็อกเดิมไม่ทำงานอีกต่อไป] เทคนิคนี้เรียกว่า honeypot และนี่คือวิธีการ

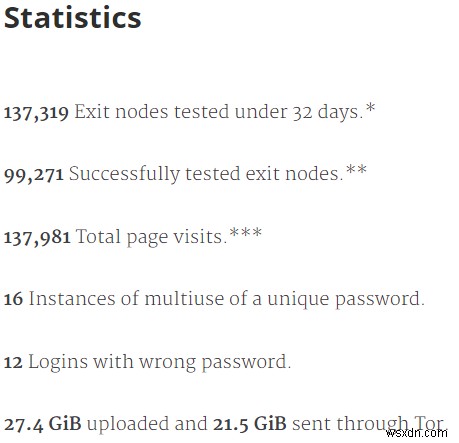

อันดับแรก Chloe ตั้งค่าเว็บไซต์โดยใช้ชื่อโดเมนและการออกแบบเว็บที่ดูถูกกฎหมายเพื่อใช้เป็นน้ำผึ้ง สำหรับการทดสอบเฉพาะ Chloe ได้สร้างโดเมนที่คล้ายกับผู้ค้า Bitcoin จากนั้น Chloe ดาวน์โหลดรายการของ Tor exit node ทุกอันที่ใช้งานอยู่ในขณะนั้น ล็อกอินเข้าสู่ Tor และใช้ Tor exit node แต่ละอันเพื่อล็อกอินเข้าสู่ไซต์

เพื่อให้ผลลัพธ์สะอาด เธอใช้บัญชีที่ไม่ซ้ำกันสำหรับโหนดทางออกแต่ละโหนดที่เป็นปัญหา (ประมาณ 1,400 ในขณะที่ทำการวิจัย)

จากนั้นโคลอี้ก็นั่งรอเป็นเวลาหนึ่งเดือน โหนดทางออกใด ๆ ที่พยายามขโมยข้อมูลรับรองการเข้าสู่ระบบจากการรับส่งข้อมูล Tor ที่กำลังออกจะเห็นรายละเอียดการเข้าสู่ระบบที่ไม่ซ้ำกัน ขโมยชื่อผู้ใช้และรหัสผ่าน และพยายามใช้ เว็บไซต์ผู้ค้า honeypot Bitcoin จะบันทึกความพยายามในการเข้าสู่ระบบและจดบันทึก

เนื่องจากชื่อผู้ใช้และรหัสผ่านแต่ละชุดไม่เหมือนกันสำหรับโหนดทางออกแต่ละโหนด Chloe จึงค้นพบโหนดทางออก Tor ที่เป็นอันตรายหลายตัวอย่างรวดเร็ว

จากโหนด 1,400 โหนด 16 โหนดพยายามขโมยข้อมูลรับรองการเข้าสู่ระบบ ดูเหมือนจะไม่มากแต่แม้แต่อันเดียวก็มากเกินไป

โหนดทางออกของ Tor เป็นอันตรายหรือไม่

การทดลอง honeypot โหนดทางออกทอร์ของ Chloe กำลังส่องสว่าง มันแสดงให้เห็นว่าโหนดทางออกของ Tor ที่เป็นอันตรายจะใช้โอกาสนี้ในการใช้ข้อมูลใดๆ ที่พวกเขาสามารถได้รับ

ในกรณีนี้ การวิจัย honeypot เป็นเพียงการเลือกโหนดทางออกของ Tor ซึ่งผู้ดำเนินการมีความสนใจที่จะขโมย Bitcoins สองสามอย่างรวดเร็ว คุณต้องพิจารณาว่าอาชญากรที่มีความทะเยอทะยานมากกว่าอาจจะไม่ปรากฏตัวในรังผึ้งธรรมดาๆ แบบนี้

อย่างไรก็ตาม มันเป็นการสาธิตเกี่ยวกับความเสียหายที่โหนดทางออก Tor ที่เป็นอันตรายสามารถทำได้ หากมีโอกาส

ย้อนกลับไปในปี 2550 Dan Egerstad นักวิจัยด้านความปลอดภัยได้ทดลองโหนดทางออก Tor ที่ถูกบุกรุกห้าโหนดเพื่อทดลอง Egerstad พบว่าตนเองครอบครองรายละเอียดการเข้าสู่ระบบสำหรับเซิร์ฟเวอร์หลายพันแห่งทั่วโลกอย่างรวดเร็ว ซึ่งรวมถึงเซิร์ฟเวอร์ที่เป็นของสถานทูตออสเตรเลีย อินเดีย อิหร่าน ญี่ปุ่น และรัสเซีย เป็นที่เข้าใจกันว่าข้อมูลเหล่านี้มาพร้อมกับข้อมูลที่ละเอียดอ่อนอย่างมากจำนวนมหาศาล

Egerstad ประมาณการว่า 95% ของการรับส่งข้อมูลที่วิ่งผ่านโหนดทางออก Tor ของเขาไม่ได้รับการเข้ารหัส โดยใช้โปรโตคอล HTTP มาตรฐาน ทำให้เขาสามารถเข้าถึงเนื้อหาได้อย่างสมบูรณ์

หลังจากที่เขาโพสต์งานวิจัยของเขาทางออนไลน์ Egerstad ถูกตำรวจสวีเดนบุกค้นและถูกควบคุมตัว เขาอ้างว่าเจ้าหน้าที่ตำรวจคนหนึ่งบอกเขาว่าการจับกุมนั้นเกิดจากแรงกดดันจากนานาชาติที่อยู่รอบ ๆ การรั่วไหล

5 วิธีในการหลีกเลี่ยงโหนดออกจาก Tor ที่เป็นอันตราย

มหาอำนาจต่างประเทศซึ่งข้อมูลถูกบุกรุกทำผิดพลาดขั้นพื้นฐาน พวกเขาเข้าใจผิดว่า Tor ทำงานอย่างไรและมีไว้เพื่ออะไร สมมติฐานคือ Tor เป็นเครื่องมือเข้ารหัสแบบ end-to-end มันไม่ใช่ Tor จะไม่เปิดเผยที่มาของการเรียกดูและข้อความของคุณ แต่ไม่ใช่เนื้อหา

หากคุณกำลังใช้ Tor เพื่อท่องอินเทอร์เน็ตปกติ โหนดทางออกสามารถสอดแนมในเซสชันการท่องเว็บของคุณได้ นั่นเป็นแรงจูงใจอันทรงพลังสำหรับคนที่ไร้ยางอายในการตั้งค่าโหนดทางออกสำหรับการจารกรรม โจรกรรม หรือแบล็กเมล์เท่านั้น

ข่าวดีก็คือ มีเคล็ดลับง่ายๆ บางอย่างที่คุณสามารถใช้เพื่อปกป้องความเป็นส่วนตัวและความปลอดภัยของคุณขณะใช้งาน Tor

1. อยู่บน Darkweb

วิธีที่ง่ายที่สุดในการรักษาความปลอดภัยจากโหนดทางออกที่ไม่ดีคืออย่าใช้ หากคุณยังคงใช้บริการที่ซ่อนไว้ของ Tor คุณสามารถเก็บการสื่อสารทั้งหมดของคุณเข้ารหัสไว้ได้โดยไม่ต้องออกจาก clearnet วิธีนี้ใช้ได้ผลดีเมื่อทำได้ แต่มันใช้ไม่ได้จริงเสมอไป

เนื่องจากเครือข่าย Tor (บางครั้งเรียกว่า "เว็บมืด") นั้นเล็กกว่าอินเทอร์เน็ตทั่วไปหลายพันเท่า คุณจะไม่พบสิ่งที่คุณต้องการเสมอไป นอกจากนี้ หากคุณต้องการใช้ไซต์โซเชียลมีเดียใดๆ (แถบ Facebook ซึ่งใช้งานไซต์ Tor onion) คุณจะต้องใช้โหนดทางออก

2. ใช้ HTTPS

อีกวิธีหนึ่งในการทำให้ Tor ปลอดภัยยิ่งขึ้นคือการใช้การเข้ารหัสแบบ end-to-end มีเว็บไซต์จำนวนมากขึ้นกว่าเดิมที่ใช้ HTTPS เพื่อรักษาความปลอดภัยให้กับการสื่อสารของคุณ แทนที่จะเป็นมาตรฐาน HTTP แบบเก่าที่ไม่ปลอดภัย HTTPS คือการตั้งค่าเริ่มต้นใน Tor สำหรับไซต์ที่รองรับ นอกจากนี้ โปรดทราบด้วยว่าไซต์ .onion ไม่ได้ใช้ HTTPS เป็นมาตรฐาน เนื่องจากการสื่อสารภายในเครือข่าย Tor การใช้บริการที่ซ่อนไว้ของ Tor นั้นโดยธรรมชาติแล้ว มีการเข้ารหัส

แต่ถ้าคุณเปิดใช้งาน HTTPS เมื่อการรับส่งข้อมูลของคุณออกจากเครือข่าย Tor ผ่านโหนดทางออก คุณจะรักษาความเป็นส่วนตัวของคุณ ดูคู่มือแบบโต้ตอบ Tor และ HTTPS ของมูลนิธิ Electronic Frontier Foundation เพื่อทำความเข้าใจเพิ่มเติมเกี่ยวกับวิธีที่ HTTPS ปกป้องการรับส่งข้อมูลทางอินเทอร์เน็ตของคุณ

ไม่ว่าในกรณีใด หากคุณกำลังเชื่อมต่อกับเว็บไซต์อินเทอร์เน็ตทั่วไปโดยใช้เบราว์เซอร์ของ Tor ตรวจสอบให้แน่ใจว่าปุ่ม HTTPS เป็นสีเขียวก่อนที่จะส่งข้อมูลที่สำคัญใดๆ

3. ใช้บริการที่ไม่ระบุชื่อ

วิธีที่สามที่คุณสามารถปรับปรุงความปลอดภัยของ Tor คือการใช้เว็บไซต์และบริการที่ไม่รายงานกิจกรรมของคุณโดยเด็ดขาด พูดง่ายกว่าทำในยุคนี้ แต่การปรับเปลี่ยนเล็กน้อยอาจมีผลกระทบอย่างมาก

ตัวอย่างเช่น การเปลี่ยนจากการค้นหาของ Google เป็น DuckDuckGo จะช่วยลดรอยเท้าของข้อมูลที่ติดตามได้ การเปลี่ยนไปใช้บริการส่งข้อความที่เข้ารหัส เช่น Ricochet (ซึ่งคุณสามารถกำหนดเส้นทางผ่านเครือข่าย Tor) ยังช่วยปรับปรุงการไม่เปิดเผยตัวตนของคุณอีกด้วย

4. หลีกเลี่ยงการใช้ข้อมูลส่วนบุคคล

คุณควรละเว้นจากการส่งหรือใช้ข้อมูลส่วนบุคคลใด ๆ บน Tor เพื่อเป็นการเสริมการใช้เครื่องมือเพื่อเพิ่มการไม่เปิดเผยตัวตนของคุณ การใช้ Tor เพื่อการวิจัยนั้นใช้ได้ แต่ถ้าคุณมีส่วนร่วมในฟอรัมหรือโต้ตอบกับบริการอื่น ๆ ที่ซ่อนอยู่ของ Tor อย่าใช้ข้อมูลส่วนบุคคลใด ๆ ที่สามารถระบุตัวตนได้

5. หลีกเลี่ยงการเข้าสู่ระบบ สมัครสมาชิก และชำระเงิน

คุณควรหลีกเลี่ยงไซต์และบริการที่กำหนดให้คุณต้องเข้าสู่ระบบ สิ่งที่ฉันหมายถึงที่นี่คือการส่งข้อมูลรับรองการเข้าสู่ระบบของคุณผ่านโหนดทางออก Tor ที่เป็นอันตรายอาจมีผลที่ตามมา หม้อน้ำผึ้งของ Chloe เป็นตัวอย่างที่สมบูรณ์แบบสำหรับเรื่องนี้

นอกจากนี้ หากคุณลงชื่อเข้าใช้บริการโดยใช้ Tor คุณอาจเริ่มใช้ข้อมูลบัญชีที่สามารถระบุตัวตนได้ ตัวอย่างเช่น หากคุณลงชื่อเข้าใช้บัญชี Reddit ปกติโดยใช้ Tor คุณต้องพิจารณาว่าคุณมีข้อมูลระบุตัวตนที่เชื่อมโยงกับบัญชีนี้อยู่แล้วหรือไม่

ในทำนองเดียวกัน ไซต์ Onion ของ Facebook จะเพิ่มความปลอดภัยและความเป็นส่วนตัว แต่เมื่อคุณลงชื่อเข้าใช้และโพสต์โดยใช้บัญชีปกติ ไซต์จะไม่ถูกซ่อนไว้ และทุกคนสามารถติดตามได้ (แม้ว่าจะมองไม่เห็นตำแหน่งก็ตาม คุณส่งมาให้)

Tor ไม่ใช่เวทมนตร์ หากคุณเข้าสู่ระบบบัญชี จะทิ้งร่องรอยไว้

6. ใช้ VPN

สุดท้าย ใช้ VPN เครือข่ายส่วนตัวเสมือน (VPN) ช่วยให้คุณปลอดภัยจากโหนดทางออกที่เป็นอันตรายโดยทำการเข้ารหัสข้อมูลของคุณต่อไปเมื่อออกจากเครือข่าย Tor หากข้อมูลของคุณยังคงถูกเข้ารหัส โหนดทางออกที่เป็นอันตรายจะไม่มีโอกาสสกัดกั้นและพยายามค้นหาว่าคุณเป็นใคร

ผู้ให้บริการ VPN ที่ชื่นชอบสองรายของ MakeUseOf คือ ExpressVPN (ผู้อ่าน MakeUseOf รับส่วนลด 49%) และ CyberGhost (ผู้อ่านของเราสามารถประหยัดได้ 80% เมื่อสมัครใช้งานสามปี) ทั้งคู่มีประวัติอันยาวนานและเป็นที่เคารพในการเก็บรักษาข้อมูลของคุณให้เป็นส่วนตัวเมื่อมีความสำคัญ

ใช้งาน Tor อย่างปลอดภัย

Tor และ Darkweb ไม่จำเป็นต้องเป็นอันตราย หากคุณปฏิบัติตามคำแนะนำด้านความปลอดภัยในบทความนี้ โอกาสในการสัมผัสจะลดลงอย่างมาก สิ่งสำคัญที่ต้องจำไว้คือการเคลื่อนไหวอย่างช้าๆ!

ต้องการเรียนรู้เพิ่มเติมเกี่ยวกับ Tor และ Dark Web หรือไม่? ดาวน์โหลดคู่มือ PDF ฟรีของเราเพื่อสำรวจวิธีสำรวจอินเทอร์เน็ตที่ซ่อนอยู่ ซึ่งจะช่วยให้คุณปลอดภัยในขณะที่คุณท่องโลกอินเทอร์เน็ตที่ซ่อนอยู่ หรือตรวจสอบคำแนะนำผู้ใช้อย่างไม่เป็นทางการของฉันเกี่ยวกับ Tor เพื่อดูคำแนะนำและเคล็ดลับด้านความปลอดภัยเพิ่มเติม