ตั้งแต่เดือนที่แล้ว ผู้ใช้ Nintendo หลายร้อยรายรายงานว่าบัญชีของพวกเขาถูกแฮ็กและเข้าถึงจากสถานที่ห่างไกล บัญชี Zoom มากกว่า 5,00,000 บัญชีกำลังลอยอยู่บนฟอรัมแฮ็กเกอร์ที่โฮสต์บน Dark Web เมื่อเร็ว ๆ นี้นักวิจัยได้ระบุโคลน Netflix และ Disney Plus ที่เป็นอันตรายมากกว่า 700 ตัวที่แฮ็กเกอร์ใช้เพื่อขูดข้อมูลของเหยื่อ เว็บไซต์โคลนหลอกลวงเหล่านี้อาจขโมยเงินผ่านการสมัครสมาชิกปลอมหรือเพียงแค่รวบรวมข้อมูลของผู้ใช้เพื่อรวบรวมรายละเอียดการธนาคารและข้อมูลรับรองการเข้าสู่ระบบอื่น ๆ เพื่อประโยชน์ของพวกเขา

คุณทราบหรือไม่ว่าการฉ้อโกงการขโมยข้อมูลล่าสุดเหล่านี้มีสิ่งหนึ่งที่เหมือนกัน? จนถึงขณะนี้ยังไม่มีข้อบ่งชี้ว่าการฉ้อโกงเหล่านี้เป็นผลมาจากการละเมิดในระดับบริษัท แต่ค่อนข้างเป็นเพราะ Credential Stuffing Attack . ประเภทของการโจมตีแบบเดรัจฉาน ซึ่งชื่อผู้ใช้และรหัสผ่านจะถูกทดสอบกับเว็บไซต์ด้วยวิธีอัตโนมัติ เพื่อเข้าควบคุมบัญชี

ส่วนที่ 1- การบรรจุหนังสือรับรองในการดำเนินการ

สิ่งสำคัญประการหนึ่งที่ควรค่าแก่การสังเกตคือ ทุกวันนี้ผู้ใช้ได้รับการปกป้องอย่างมากเมื่อพูดถึงความเป็นส่วนตัวทางดิจิทัล ทุกวันนี้ ผู้คนมักจะเก็บ 'รหัสผ่านที่ซับซ้อน' ซึ่งเป็นการผสมผสานระหว่างอักขระทั้งตัวบนและตัวล่าง พร้อมด้วยตัวเลขและอักขระพิเศษ แต่น่าเสียดาย หลังจากมีรหัสผ่านที่รัดกุมแล้ว ผู้คนก็ประสบปัญหาในการมีรหัสผ่านที่ไม่ซ้ำกันสำหรับเว็บไซต์และบริการอื่นๆ

ในที่สุดพวกเขาก็เก็บรหัสผ่านเดียวกันสำหรับทุกคน หมายความว่าตอนนี้แฮกเกอร์ไม่ต้องการฐานข้อมูลพิเศษเพื่อทำการยัดข้อมูลรับรอง พวกเขาสามารถอ้างถึงฐานข้อมูลขนาดใหญ่และพยายามเข้าถึง Netflix, Nintendo, Zoom หรือบริการอื่นๆ ด้วยชื่อผู้ใช้และรหัสผ่านจากฐานข้อมูลนั้น

ตามที่นักวิจัย “มีการใช้ 'OpenBullet' เพื่อดำเนินการบรรจุข้อมูลรับรองที่เกี่ยวข้องกับการซูม ขึ้นอยู่กับ หน้า OpenBullet GitHub เป็นเครื่องมือทดสอบออนไลน์ที่ใช้สำหรับการขูดและแยกวิเคราะห์ข้อมูลผู้ใช้โดยเฉพาะ เป็นเครื่องมือโอเพนซอร์ซเพื่อทำให้การโจมตีด้วยข้อมูลประจำตัวตรงไปตรงมาและง่ายดาย”

เพื่อไม่ให้เป็นการเสียเวลา เรามาดู Anatomy of Credential Stuffing Attack กันว่ามันทำงานอย่างไรและคุณจะป้องกันได้อย่างไร

ส่วนที่ 2- กายวิภาคของการบรรจุหนังสือรับรอง

Credential Stuffing Attack เป็นเพียงวิธีแก้ปัญหาง่ายๆ ในการเข้าควบคุมบัญชีผู้ใช้งาน ใช้ข้อมูลประจำตัวที่คล้ายกันหลายครั้ง เปิดเผยภัยคุกคามต่อการโจมตีและเข้าถึงโดยไม่ได้รับอนุญาต แม้ว่าการโจมตีจะดูท้าทาย แต่แฮ็กเกอร์มือใหม่ก็สามารถทำการโจมตีทางไซเบอร์ได้โดยใช้เครื่องมือออนไลน์ที่พร้อมใช้งานบนอินเทอร์เน็ต

จากการศึกษาล่าสุดพบว่า 43 เปอร์เซ็นต์ . ที่น่าตกใจ ของข้อมูลรับรองการเข้าสู่ระบบที่ส่งผ่านเว็บไซต์เป็นเพียงความพยายามในการเข้ายึดบัญชี เหตุผลเดียวที่อยู่เบื้องหลังการบรรจุข้อมูลรับรองคือการใช้รหัสผ่านซ้ำ

องค์กรที่กำหนดเป้าหมายมากที่สุดโดย Credential Stuffing Attack มาจากอุตสาหกรรมอีคอมเมิร์ซ การเงิน ความบันเทิงและโซเชียลมีเดีย ไอที โทรคมนาคม การขนส่ง และการค้าปลีก

ผลลัพธ์ของการโจมตี Credential Stuffing ที่ประสบความสำเร็จคือการยึดบัญชี ในขณะที่ข้อมูลรับรองที่ถูกขโมยและถูกต้องจะถูกขายให้กับบุคคลที่สามเพื่อระบายบัญชีของมูลค่าที่เก็บไว้หรือเพื่อขโมยข้อมูล

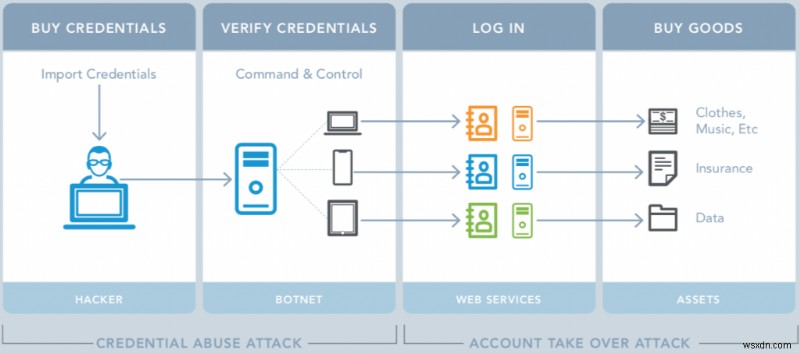

ภาพรวมของการใช้ข้อมูลประจำตัวในทางที่ผิดและการเข้าครอบครองบัญชี

ส่วนที่ 3- การโจมตีด้วย Credential Stuffing ทำงานอย่างไร

กระบวนการทั่วไปที่ตามมาโดยผู้โจมตีเพื่อดำเนินการ Credential Stuffing มีการอธิบายไว้ด้านล่าง:

ผู้โจมตี:

ขั้นตอนที่ 1- สร้างและตั้งค่าบอทที่ทำงานโดยอัตโนมัติเพื่อลงชื่อเข้าใช้หลายบัญชีในขณะที่แกล้งทำเป็นที่อยู่ IP

ขั้นตอนที่ 2- นอกจากนี้ พวกเขาเรียกใช้กระบวนการอัตโนมัติเพื่อตรวจสอบว่าข้อมูลประจำตัวที่ถูกขโมยนั้นสามารถใช้งานได้กับเว็บไซต์หลายแห่งหรือไม่ มีเครื่องมือบรรจุข้อมูลรับรองที่หลากหลายบนแพลตฟอร์มที่เป็นอันตรายซึ่งรวม "รายการพร็อกซี" เพื่อตีกลับคำขอในเว็บ และทำให้ดูเหมือนว่ามาจากที่อยู่ IP ที่แตกต่างกัน

ขั้นตอนที่ 3- พวกเขาตรวจสอบอย่างสม่ำเสมอเพื่อค้นหาข้อมูลประจำตัวที่ทำกำไรและรับ (PII) ข้อมูลที่ระบุตัวบุคคลได้ เช่น รายละเอียดธนาคารและข้อมูลอื่น ๆ ที่เกี่ยวข้องกับความเป็นส่วนตัว

ขั้นตอนที่ 4- พวกเขาเก็บข้อมูลบัญชีไว้เพื่อใช้ในภายหลัง เช่น การกำหนดเป้าหมายด้วยการโจมตีแบบฟิชชิ่ง พวกเขายังคัดลอกข้อมูลและขายหรือเผยแพร่ (ส่วนใหญ่บน Dark Web) เพื่อให้แฮกเกอร์รายอื่นใช้

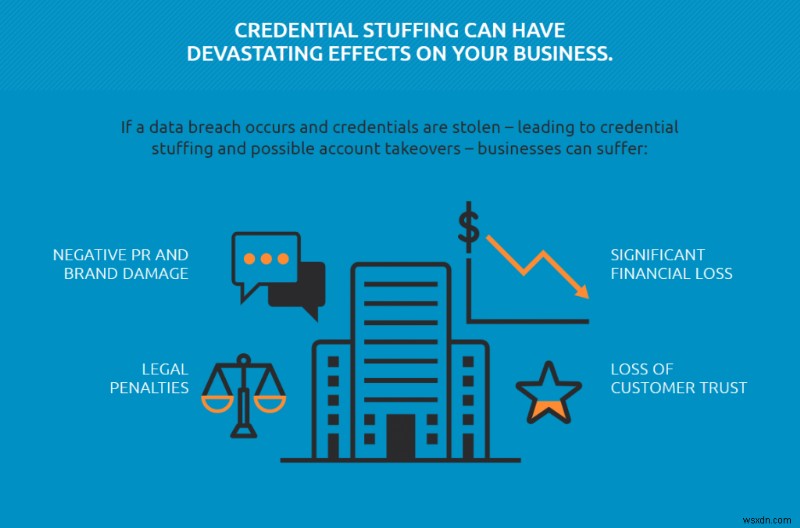

เมื่อผู้โจมตีเข้าถึงข้อมูลของเหยื่อได้ พวกเขาจะใช้เพื่อก่อความเสียหายหลายประเภท เช่น การขายการเข้าถึงบัญชีที่ถูกบุกรุก (เช่น Netflix และ Disney+) ปลอมแปลงเป็นผู้ใช้ที่ถูกต้องตามกฎหมายและกระทำการฉ้อโกงทางอีคอมเมิร์ซ แม้ว่าอาชญากรรมทั้งสองข้างต้นจะส่งผลร้ายแรงต่อลูกค้า แต่การจารกรรมองค์กร/การจารกรรมและการโจรกรรมอื่นๆ ของฉ้อฉลก็มีศักยภาพที่จะสร้างความเสียหายให้กับธุรกิจได้มากที่สุด

ในกรณีที่ผู้โจมตีเข้าถึงข้อมูลของพนักงานหรือผู้ดูแลระบบ พวกเขาสามารถค้นหาข้อมูลภายในที่ละเอียดอ่อนได้ทุกประเภท ซึ่งอาจขายให้กับผู้เสนอราคาสูงสุด

- การรักษาความปลอดภัยทางไซเบอร์สำหรับธุรกิจมีความสำคัญอย่างไรในองค์กร

- บริษัทต่างๆ เตรียมพร้อมสำหรับการโจมตีทางไซเบอร์หรือไม่

ส่วนที่ 4- ทำไมการใส่ข้อมูลประจำตัวจึงได้รับความนิยมในหมู่แฮกเกอร์

โดยสรุป Credential Stuffing Attack กำลังเพิ่มขึ้นเนื่องจากเทคนิคนี้เป็นไปโดยอัตโนมัติทั้งหมด ตรงไปตรงมาและเรียบง่าย เนื่องจากตลาดกำลังเต็มไปด้วยโซลูชันความปลอดภัยทางอินเทอร์เน็ตยอดนิยมที่มีฟังก์ชันการทำงานที่ซับซ้อน การแฮ็กเข้าสู่ระบบด้วยวิธีการที่ซับซ้อนและล้ำสมัยจึงกลายเป็นเรื่องจริงจัง ดังนั้นการเข้าใช้ Credential Stuffing จึงเป็นวิธีที่คุ้มค่าใช้จ่ายและเจาะระบบได้ง่ายโดยใช้เทคนิคพื้นฐานที่ได้ผล

ไม่ว่าผู้ใช้จะอาศัยโซลูชันการตรวจจับและการป้องกันความปลอดภัยขั้นสูงและชาญฉลาดหรือไม่ หากเขา/เธอประพฤติตัวในลักษณะที่มีความเสี่ยง ช่องโหว่ด้านความปลอดภัยก็ถูกสร้างขึ้นเสมอ

ใน Credential Stuffing Attack ผู้ใช้เพียงแค่ต้องตั้งรหัสผ่านเดียวกันสำหรับหลายบัญชีเพื่อที่จะตกเป็นเหยื่อ นักวิจัยหลายคนระบุว่า การรักษารหัสผ่านทั่วไปเป็นหนึ่งในข้อผิดพลาดที่พบบ่อยที่สุดที่ผู้ใช้ทำ ซึ่งเปิดประตูให้แฮ็กเกอร์ใช้การแสวงหาผลประโยชน์อย่างรวดเร็ว

ส่วนที่ 5- มาตรการที่คุณนำมาใช้เพื่อป้องกันการโจมตีด้วยการบรรจุข้อมูลรับรอง

การป้องกันตัวเองจาก Credential Stuffing Attacks นั้นค่อนข้างง่ายและเกี่ยวข้องกับแนวทางปฏิบัติด้านความปลอดภัยเพียงไม่กี่ข้อที่ต้องปฏิบัติตาม

1. รักษารหัสผ่านให้ถูกสุขอนามัย

หลีกเลี่ยงการใช้รหัสผ่านเดียวกันสำหรับแต่ละบัญชีของคุณ การโจมตีประเภทนี้เกิดขึ้นเนื่องจากผู้ใช้มักจะตั้งรหัสผ่านที่เหมือนกันหรือคล้ายกันสำหรับหลายบัญชีของตน

2. เปิดใช้งานการรับรองความถูกต้องด้วยหลายปัจจัยสำหรับบัญชีของคุณทั้งหมด

อาชญากรไซเบอร์กำลังคิดค้นเทคนิคที่ดีและซับซ้อนยิ่งขึ้นในการดึงข้อมูลส่วนบุคคลและร่องรอยอื่นๆ ที่เกี่ยวข้องกับความเป็นส่วนตัว แนวทางการรักษาความปลอดภัยแบบหลายชั้นเป็นวิธีแก้ไขปัญหาชั่วคราวที่ดีเยี่ยมเพื่อป้องกันไม่ให้เกิดปัญหาดังกล่าว

3. รีเซ็ตรหัสผ่านของคุณเป็นระยะ

คุณควรพิจารณาทำให้เป็นสิ่งที่ต้องทำเพื่อความปลอดภัยและความเป็นส่วนตัวที่ดีขึ้น ตรวจสอบให้แน่ใจว่าคุณไม่ได้ใช้รหัสผ่านที่ใช้ก่อนหน้านี้

4. ตรวจสอบให้แน่ใจว่าคุณไม่ได้ใช้รหัสผ่านเดียวกันสำหรับบัญชีส่วนตัวและบัญชีมืออาชีพของคุณ

มีหลายบริษัทที่สนับสนุนให้พนักงานทำความสะอาดระบบดิจิทัลเป็นระยะๆ หมายความว่าพวกเขาได้กำหนดให้ต้องเปลี่ยนรหัสผ่านทุก ๆ หกเดือน และรักษาให้แตกต่างออกไปสำหรับการทำงานและการใช้งานส่วนตัว

5. ตรวจสอบให้แน่ใจว่าบริการป้องกันภัยคุกคามที่คุณใช้นั้นไร้ที่ติ

ไม่จำเป็นต้องเป็นอัจฉริยะเพื่อทำความเข้าใจว่าการรักษาโซลูชัน Antivirus เป็นเกราะป้องกันที่ด้านบนสุดของระบบของคุณเป็นแก่นสารในทุกวันนี้ เราขอให้ผู้อ่านปกป้องระบบของตนด้วยการป้องกันไวรัสที่ดีที่สุดสำหรับ Windows, Mac, Android, iPhone และอุปกรณ์อื่นๆ

ส่วนที่ 6- Systweak ปกป้องผู้ใช้จากการโจมตีด้วยการบรรจุข้อมูลรับรองและการเข้าครอบครองบัญชีได้อย่างไร

Systweak นำเสนอหนึ่งในโซลูชั่นที่ล้ำหน้าที่สุดที่ช่วยให้ผู้ใช้หันเหการโจมตีที่ซับซ้อนที่สุด!

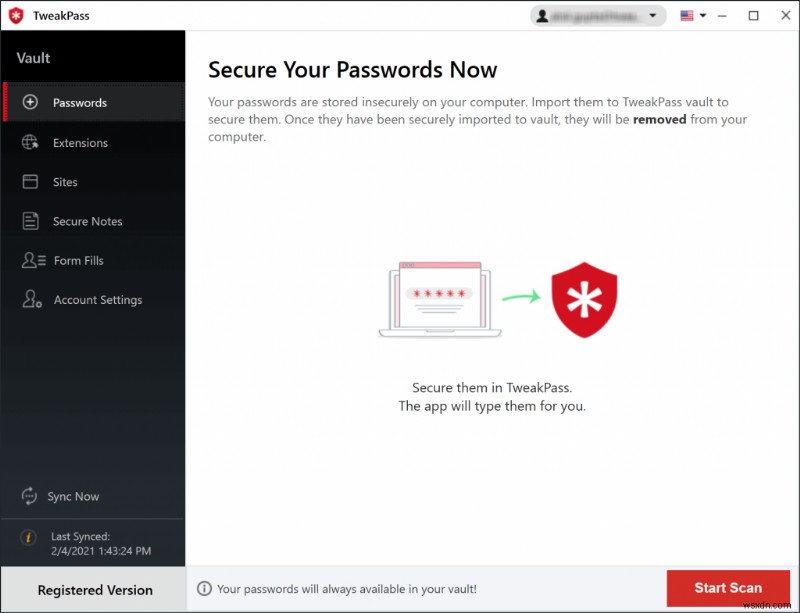

สำหรับผู้เริ่มต้น มีแอปจัดการรหัสผ่านเฉพาะ TweakPass ที่ให้ห้องนิรภัยพิเศษที่ปลอดภัยด้วยการเข้ารหัส AES-256-Bit, PBKDF2 SHA-256 &HMac เพื่อให้แน่ใจว่ามีการปกป้องข้อมูลประจำตัวและข้อมูลส่วนบุคคลของคุณแบบ 360 องศา เนื่องจากเราได้เรียนรู้ว่าการใช้รหัสผ่านเดิมซ้ำเพิ่มความเสี่ยงในการบรรจุข้อมูลประจำตัว มีคุณลักษณะตัวสร้างรหัสผ่านที่แนะนำรหัสผ่านที่ซับซ้อนและไม่ซ้ำกันสำหรับบัญชี เว็บไซต์ และบริการทั้งหมดของคุณ ยิ่งไปกว่านั้น คุณไม่จำเป็นต้องเรียนรู้รหัสผ่านที่ยาวและรัดกุมเหล่านี้เพราะ TweakPass ทำเพื่อคุณ มันยังช่วยให้คุณกรอกข้อมูลประจำตัวและข้อมูลส่วนตัวอื่น ๆ โดยอัตโนมัติในเวลาเพียงไม่กี่วินาที

Read More About The Password Manager App, Here!

For ultimate identity protection &security, they have Advanced Identity Protector. It is a sophisticated tool that helps users freely transact over multiple sites while keeping their data confidential. It performs a single scan over your machine &detects all the sensitive information related to your identity that may pose a threat &easily be available for hackers to commit crimes in your name. Once you find the hidden traces like Social Security Number, Credit Card Details, Contact Information etc., you can choose the store them in a Secure Vault or get rid of them completely, so that it doesn’t go into wrong hands.

To Know More About This Robust Utility, Click Here!

Part 7 – Bottom Line

There is no scarcity of Internet threats which puts the end consumers at risk and keeps IT Professionals busy. Credential Stuffing is one of the scariest risks that brings a significant threat to users. For these reasons, every individual is advised to use unique passwords, protect their accounts with multi-factor authentication &maintain digital hygiene, especially when they suspect they are using any of the fraudulent websites or services.

MUST-READ:

- Best VPN Solutions For Windows 2020

- Best VPN Clients For Mac Users 2020

- Best VPN Services For Android Devices 2020

- Best Free VPN Apps For iPhone &iPad 2020