แม้จะมี Ransomware สายพันธุ์นับไม่ถ้วนที่มีการโจมตีไม่รู้จบ ผู้เขียน Ransomware ดูเหมือนจะวางแผนที่จะทำให้ผู้ใช้ตกใจด้วยกลวิธีใหม่ๆ

เราได้รับแรนซัมแวร์สายพันธุ์ที่จะลบไฟล์หากไม่จ่ายค่าไถ่ตามเวลาที่กำหนด นอกจากนี้ยังมีตัวแปรที่ล็อคข้อมูลของผู้ใช้โดยการเปลี่ยนชื่อไฟล์ ทำให้การถอดรหัสยากยิ่งขึ้น อย่างไรก็ตาม ในครั้งนี้ ผู้เขียน Ransomware ตัดสินใจที่จะทำให้ Popcorn Time Ransomware ไหลลื่นอย่างง่ายดายเพื่อลดความพยายาม หรือเราควรจะพูดว่า พวกเขาตัดสินใจที่จะเมตตาเหยื่อเล็กน้อย

เมื่อเร็วๆ นี้ MalwareHunterTeam ค้นพบแรนซัมแวร์อีกสายพันธุ์หนึ่งที่เรียกว่า Popcorn Time ตัวแปรมีวิธีที่ผิดปกติในการรีดไถเงินจากผู้ใช้ หากเหยื่อส่งต่อความเครียดไปยังผู้ใช้อีกสองคนได้สำเร็จ เขาจะได้รับคีย์ถอดรหัสฟรี บางทีเหยื่อจะต้องจ่ายเงินถ้าเขาไม่สามารถผ่านไปได้ ยิ่งไปกว่านั้น มีโค้ดที่ยังไม่เสร็จในแรนซัมแวร์ซึ่งอาจลบไฟล์หากผู้ใช้ป้อนคีย์ถอดรหัสผิด 4 ครั้ง

มีอะไรน่าสงสัยเกี่ยวกับ Popcorn Time Ransomware

ความเครียดมีลิงก์การอ้างอิงซึ่งเก็บไว้เพื่อส่งต่อไปยังผู้ใช้รายอื่น เหยื่อเดิมได้รับคีย์ถอดรหัสเมื่ออีกสองคนจ่ายค่าไถ่ แต่ถ้าไม่เป็นเช่นนั้นเหยื่อหลักจะต้องชำระเงิน คำพูดของ Bleeping Computer “เพื่ออำนวยความสะดวกนี้ บันทึกค่าไถ่ Popcorn Time จะมี URL ที่ชี้ไปยังไฟล์ที่อยู่บนเซิร์ฟเวอร์ TOR ของแรนซัมแวร์ ขณะนี้เซิร์ฟเวอร์หยุดทำงาน ดังนั้นจึงไม่แน่ใจว่าไฟล์นี้จะปรากฏหรือถูกปลอมแปลงอย่างไรเพื่อหลอกลวงให้ผู้คนติดตั้ง”

นอกจากนี้ อาจเพิ่มคุณสมบัติอื่นให้กับตัวแปรที่จะลบไฟล์หากผู้ใช้เกิดป้อนคีย์ถอดรหัสไม่ถูกต้องถึง 4 ครั้ง เห็นได้ชัดว่าแรนซัมแวร์ยังอยู่ในขั้นตอนการพัฒนา ดังนั้นจึงไม่ทราบว่ากลยุทธ์นี้มีอยู่ในนั้นแล้วหรือเป็นเพียงการหลอกลวง

การทำงานของ Popcorn Time Ransomware

เมื่อติดตั้งแรนซัมแวร์สำเร็จแล้ว จะตรวจสอบว่าแรนซัมแวร์นั้นถูกเรียกใช้ผ่านไฟล์ต่างๆ เช่น %AppData%\been_here หรือไม่ และ %AppData%\server_step_one . หากระบบติดแรนซัมแวร์แล้ว ความเครียดจะสิ้นสุดลงเอง Popcorn Time เข้าใจสิ่งนี้หากระบบมีไฟล์ 'been_here' หากไม่มีไฟล์ดังกล่าวออกจากคอมพิวเตอร์ แรนซัมแวร์จะแพร่กระจายความชั่วร้ายต่อไป โดยจะดาวน์โหลดรูปภาพต่างๆ เพื่อใช้เป็นพื้นหลังหรือเริ่มกระบวนการเข้ารหัส

เนื่องจาก Popcorn Time ยังอยู่ในขั้นตอนการพัฒนา จึงเข้ารหัสเฉพาะโฟลเดอร์ทดสอบที่เรียกว่า Efiles . โฟลเดอร์นี้มีอยู่บนเดสก์ท็อปของผู้ใช้และมีไฟล์ต่างๆ เช่น .back, .backup, .ach เป็นต้น (รายการนามสกุลไฟล์ทั้งหมดแสดงไว้ด้านล่าง)

.1cd, .3dm, .3ds, .3fr, .3g2, .3gp, .3pr, .7z, .7zip, .aac, .aaf, .ab4, .accdb, .accde, .accdr, .accdt, .ach, .acr, .act, .adb, .adp, .ads, .aep, .aepx, .aes, .aet, .agdl, .ai, .aif, .aiff, .ait, .al, .amr, .aoi, .apj, .apk, .arch00, .arw, .as, .as3, .asf, .asm, .asp, .aspx, .asset, .asx, .atr, .avi, .awg, .back, .backup, .backupdb, .bak, .bar, .bay, .bc6, .bc7, .bdb, .bgt, .big, .bik, .bin, .bkf, .bkp, .blend, .blob, .bmd, .bmp, .bpw, .bsa, .c, .cas, .cdc, .cdf, .cdr, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .cdx, .ce1, .ce2, .cer, .cfg, .cfr, .cgm, .cib, .class, .cls, .cmt, .config, .contact, .cpi, .cpp, .cr2, .craw, .crt, .crw, .cs, .csh, .csl, .css, .csv, .d3dbsp, .dac, .dar, .das, .dat, .dazip, .db, .db0, .db3, .dba, .dbf, .dbx, .db_journal, .dc2, .dcr, .dcs, .ddd, .ddoc, .ddrw, .dds, .der, .des, .desc, .design, .dgc, .dir, .dit, .djvu, .dmp, .dng, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .drf, .drw, .dtd, .dwg, .dxb, .dxf, .dxg, .easm, .edb, .efx, .eml, .epk, .eps, .erbsql, .erf, .esm, .exf, .fdb, .ff, .ffd, .fff, .fh, .fhd, .fla, .flac, .flf, .flv, .flvv, .forge, .fos, .fpk, .fpx, .fsh, .fxg, .gdb, .gdoc, .gho, .gif, .gmap, .gray, .grey, .groups, .gry, .gsheet, .h, .hbk, .hdd, .hkdb, .hkx, .hplg, .hpp, .htm, .html, .hvpl, .ibank, .ibd, .ibz, .icxs, .idml, .idx, .iff, .iif, .iiq, .incpas, .indb, .indd, .indl, .indt, .inx, .itdb, .itl, .itm, .iwd, .iwi, .jar, .java, .jnt, .jpe, .jpeg, .jpg, .js, .kc2, .kdb, .kdbx, .kdc, .key, .kf, .kpdx, .kwm, .laccdb, .layout, .lbf, .lck, .ldf, .lit, .litemod, .log, .lrf, .ltx, .lua, .lvl, .m, .m2, .m2ts, .m3u, .m3u8, .m4a, .m4p, .m4u, .m4v, .map, .max, .mbx, .mcmeta, .md, .mdb, .mdbackup, .mdc, .mddata, .mdf, .mdi, .mef, .menu, .mfw, .mid, .mkv, .mlb, .mlx, .mmw, .mny, .mos, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .mpp, .mpqge, .mrw, .mrwref, .msg, .myd, .nc, .ncf, .nd, .ndd, .ndf, .nef, .nk2, .nop, .nrw, .ns2, .ns3, .ns4, .nsd, .nsf, .nsg, .nsh, .ntl, .nvram, .nwb, .nx2, .nxl, .nyf, .oab, .obj, .odb, .odc, .odf, .odg, .odm, .odp, .ods, .odt, .ogg, .oil, .orf, .ost, .otg, .oth, .otp, .ots, .ott, .p12, .p7b, .p7c, .pab, .pages, .pak, .pas, .pat, .pcd, .pct, .pdb, .pdd, .pdf, .pef, .pem, .pfx, .php, .pif, .pkpass, .pl, .plb, .plc, .plt, .plus_muhd, .pmd, .png, .po, .pot, .potm, .potx, .ppam, .ppj, .ppk, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prel, .prf, .prproj, .ps, .psafe3, .psd, .psk, .pst, .ptx, .pwm, .py, .qba, .qbb, .qbm, .qbr, .qbw, .qbx, .qby, .qcow, .qcow2, .qdf, .qed, .qic, .r3d, .ra, .raf, .rar, .rat, .raw, .rb, .rdb, .re4, .rgss3a, .rim, .rm, .rofl, .rtf, .rvt, .rw2, .rwl, .rwz, .s3db, .safe, .sas7bdat, .sav, .save, .say, .sb, .sd0, .sda, .sdf, .ses, .shx, .sid, .sidd, .sidn, .sie, .sis, .sldasm, .sldblk, .sldm, .sldprt, .sldx, .slm, .snx, .sql, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srt, .srw, .st4, .st5, .st6, .st7, .st8, .stc, .std, .sti, .stl, .stm, .stw, .stx, .sum, .svg, .swf, .sxc, .sxd, .sxg, .sxi, .sxm, .sxw, .syncdb, .t12, .t13, .tap, .tax, .tex, .tga, .thm, .tif, .tlg, .tor, .txt, .upk, .v3d, .vbox, .vcf, .vdf, .vdi, .vfs0, .vhd, .vhdx, .vmdk, .vmsd, .vmx, .vmxf, .vob, .vpk, .vpp_pc, .vtf, .w3x, .wab, .wad, .wallet, .wav, .wb2, .wma, .wmo, .wmv, .wotreplay, .wpd, .wps, .x11, .x3f, .xf, .xis, .xla, .xlam, .xlk, .xll, .xlm, .xlr, .xls, .xlsb, .xlsb3dm, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xxx, .ycbcra, .yuv, .zip, .ztmp

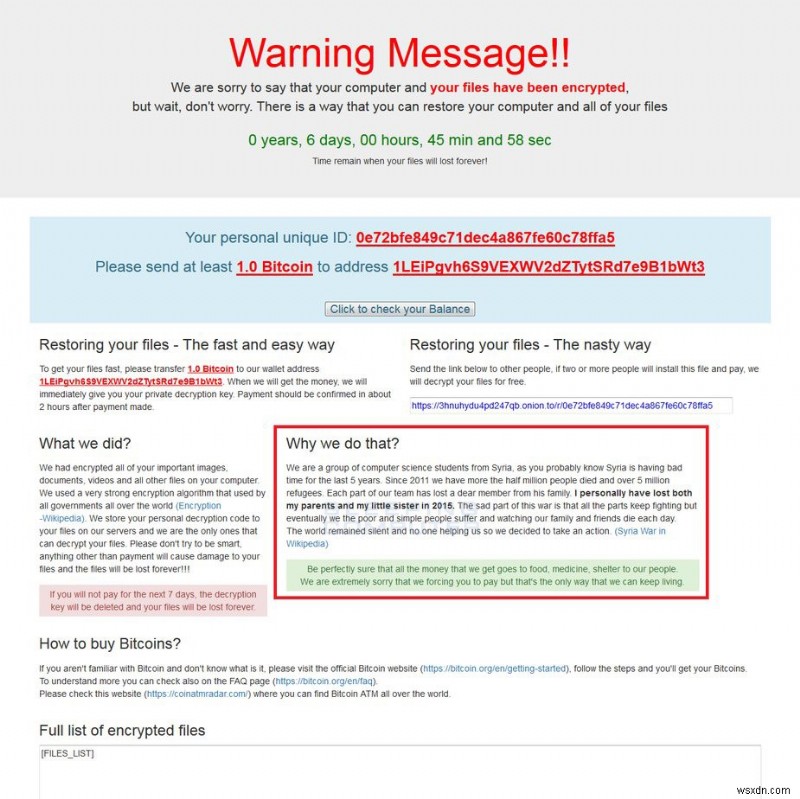

หลังจากนั้น แรนซัมแวร์จะค้นหาไฟล์ที่ตรงกับนามสกุลที่กำหนดและเริ่มเข้ารหัสไฟล์ด้วยการเข้ารหัส AES-256 เมื่อไฟล์ได้รับการเข้ารหัสด้วย Popcorn Time ไฟล์จะต่อท้าย .filock เป็นส่วนขยาย ตัวอย่างเช่น หากชื่อไฟล์เป็น 'abc.docx' ก็จะเปลี่ยนเป็น 'abc.docx.filock' เมื่อดำเนินการติดไวรัสสำเร็จ มันจะแปลงสตริง base64 สองสตริงและบันทึกเป็นบันทึกค่าไถ่ที่เรียกว่า restore_your_files.html และ restore_your_files.txt . หลังจากนั้น แรนซัมแวร์จะแสดงหมายเหตุค่าไถ่ HTML

แหล่งที่มาของรูปภาพ:bleepingcomputer.com

การป้องกันแรนซัมแวร์

ถึงขณะนี้ยังไม่มีการพัฒนาเครื่องมือตรวจจับหรือเครื่องมือกำจัดแรนซัมแวร์ที่สามารถช่วยผู้ใช้หลังจากติดไวรัสได้ อย่างไรก็ตาม ขอแนะนำให้ผู้ใช้ใช้มาตรการป้องกันไว้ก่อนเพื่อหลีกเลี่ยงการโจมตีของแรนซัมแวร์ สิ่งสำคัญที่สุดคือการสำรองข้อมูลของคุณ ต่อจากนั้น คุณยังสามารถมั่นใจได้ว่าท่องอินเทอร์เน็ตได้อย่างปลอดภัย เปิดใช้งานส่วนขยายบล็อกโฆษณา เก็บเครื่องมือป้องกันมัลแวร์ของแท้ และอัปเดตซอฟต์แวร์ เครื่องมือ แอป และโปรแกรมที่ติดตั้งบนระบบของคุณตามเวลาที่กำหนด เห็นได้ชัดว่าคุณต้องพึ่งพาเครื่องมือที่เชื่อถือได้สำหรับสิ่งเดียวกัน หนึ่งในเครื่องมือดังกล่าวคือ Right Backup ซึ่งเป็นโซลูชันการจัดเก็บข้อมูลบนคลาวด์ ช่วยให้คุณบันทึกข้อมูลบนระบบรักษาความปลอดภัยบนคลาวด์ด้วยการเข้ารหัส AES 256 บิต