เผยแพร่เมื่อวันที่ 12 เมษายน 2026 เวลา 14:00 น. EDT

Brady เป็นนักข่าวเทคโนโลยีของ MakeUseOf ที่มีประสบการณ์หลายปีครอบคลุมทุกอย่างเกี่ยวกับอุปกรณ์เคลื่อนที่ คอมพิวเตอร์ และเทคโนโลยีทั่วไป เขามุ่งเน้นไปที่โทรศัพท์ Android และอุปกรณ์เครื่องเสียง และสำเร็จการศึกษาระดับปริญญาตรี สาขาวิชาวารสารศาสตร์จากมหาวิทยาลัยเซนต์จอห์น

Brady ได้เขียนให้กับสื่อสิ่งพิมพ์เช่น Android Central, Android Authority, XDA, Android Police, iMore และอื่นๆ เขามีประสบการณ์ในการรายงานกิจกรรมสำคัญๆ ที่จัดขึ้นโดย Google, Apple และ Samsung รวมถึงงานแสดงสินค้าเช่น Lenovo Innovation World และ IFA

เมื่อเขาไม่ได้เขียนเกี่ยวกับและทดสอบอุปกรณ์ใหม่ล่าสุด คุณจะพบว่า Brady ดูบาสเก็ตบอล Big East และวิ่งอยู่

Microsoft ใช้ Secure Boot เพื่อปกป้องพีซี Windows ของคุณจากมัลแวร์ การโจมตี และช่องโหว่ด้านความปลอดภัยก่อนที่ระบบปฏิบัติการของคุณจะโหลดโดยสมบูรณ์ ตามค่าเริ่มต้น Secure Boot จะเปิดใช้งานบนพีซี Windows เพื่อตรวจสอบว่าซอฟต์แวร์ใด ๆ ที่ทำงานอยู่ใน Unified Extensible Firmware Interface (UEFI) นั้นเชื่อถือได้และปลอดภัย พูดง่ายๆ ก็คือ UEFI คือเฟิร์มแวร์พื้นฐานที่เปิดตัวเพื่อเริ่มต้นฮาร์ดแวร์ของพีซีและบูตระบบปฏิบัติการของคุณ การรักษาความปลอดภัย Windows ในตัวจะไม่ทำงานจนกว่าระบบปฏิบัติการจะบู๊ตเต็ม และนั่นคือสาเหตุที่ Secure Boot ได้รับมอบหมายให้ล็อค UEFI ก่อนที่จะเกิดเหตุ

เป็นเวลากว่าทศวรรษที่ Secure Boot ทำเช่นนั้น เครื่องมือรักษาความปลอดภัยไม่เคยถูกข้ามสู่สาธารณะจนกระทั่งปลายปี 2022 ก่อนหน้านี้ มีเพียงนักวิจัยเท่านั้นที่สามารถระบุวิธีเลี่ยงผ่าน Secure Boot ได้ ทุกอย่างเปลี่ยนไปจากการใช้ประโยชน์จาก BlackLotus ซึ่งเกี่ยวข้องกับบูทคิท UEFI ที่มี Secure Boot bypass ซึ่งปรากฏวางจำหน่ายในเดือนตุลาคม 2022 การใช้ประโยชน์จากช่องโหว่นี้พิสูจน์ได้ยากกว่าที่คาดไว้ แทนที่จะ "แคร็ก" Secure Boot วิธีเลี่ยงผ่านเช่น BlackLotus จะใช้ bootloader เวอร์ชันเก่าและเชื่อถือได้พร้อมช่องโหว่ที่ทราบ เนื่องจากสิ่งเหล่านี้เป็นโปรแกรมโหลดบูตอย่างเป็นทางการที่ได้รับความไว้วางใจจาก Secure Boot ซอฟต์แวร์ความปลอดภัยจึงไม่รับรู้ว่าสิ่งเหล่านี้เป็นภัยคุกคาม

โปรแกรมแก้ไขความปลอดภัยสำหรับช่องโหว่เช่นนี้จะไม่ถูกส่งไปยังพีซี Windows ตามค่าเริ่มต้น พวกเขาต้องการการรันคำสั่ง PowerShell ในฐานะผู้ดูแลระบบ และมาพร้อมกับความเสี่ยงในการปฏิบัติงานที่ร้ายแรง ปัจจัยทั้งสองส่งผลให้ทั้งผู้ใช้และองค์กรล้มเหลวในการดำเนินการแก้ไขด้วยตนเอง ส่งผลให้พีซี Windows หลายล้านเครื่องที่มี Secure Boot เสี่ยงต่อการถูกข้าม

ที่เกี่ยวข้อง

ที่เกี่ยวข้อง

ฉันปิด Secure Boot และพีซีของฉันไม่ระเบิด

ระบบของคุณจะยังคงทำงานโดยไม่มีคุณลักษณะด้านความปลอดภัย แต่จะมีความเสี่ยงอะไรบ้างหากคุณปิดใช้งาน

Secure Boot ไม่สามารถแตกหักได้อีกต่อไป

Secure Boot ถูกข้ามหลายครั้ง

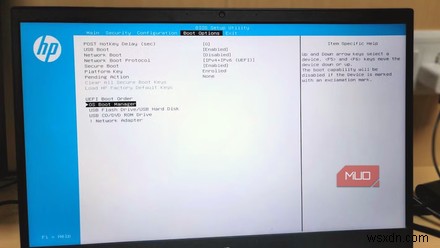

เครดิต:Dave Meikleham \ MakeUseOf

เครดิต:Dave Meikleham \ MakeUseOf เป็นเรื่องง่ายที่จะคิดว่า Secure Boot เป็นไปไม่ได้ที่จะข้ามไป เพราะมันเป็นเช่นนี้มานานนับทศวรรษแล้ว ถึงตอนนี้ นักแสดงที่ไม่ดีก็ไม่ขัดขวาง Secure Boot ด้วยการ "ทำลาย" มันเลย แต่จะค้นหาเวอร์ชันของ Bootloader ที่ถูกต้องตามกฎหมายและลงนาม แต่มีช่องโหว่ด้านความปลอดภัยที่สำคัญ การโจมตีแบบดาวน์เกรดเหล่านี้จะคืนค่า Windows Boot Manager ให้เป็นเวอร์ชันเก่าพร้อมช่องโหว่ที่ผู้โจมตีต้องการหาประโยชน์ เนื่องจากระบบ Secure Boot จดจำ Windows Boot Manager เวอร์ชันเก่า แต่มีช่องโหว่เป็นซอฟต์แวร์ Microsoft อย่างเป็นทางการ จึงอนุญาตให้โหลดได้

จากนั้น Secure Boot จะถูกข้ามไป และผู้โจมตีสามารถเรียกใช้ไดรเวอร์หรือมัลแวร์ที่ไม่ได้ลงนามได้ นี่คือวิธีที่ BlackLotus ซึ่งเป็นโปรแกรมบายพาส Secure Boot ที่โด่งดังที่สุด สามารถจัดการภัยคุกคามพีซี Windows 10 และ Windows 11 หลายล้านเครื่องได้ บริษัทใช้ช่องโหว่ด้านความปลอดภัยที่เรียกว่า "Baton Drop" ซึ่งมีการติดตามในชื่อ CVE-2022-21894 เพื่อ "ควบคุมจุดสิ้นสุดตั้งแต่ช่วงแรกของการบูตซอฟต์แวร์" ตามรายงานของสำนักงานความมั่นคงแห่งชาติของสหรัฐอเมริกา

นี่คือวิธีที่ NSA อธิบายการบายพาส Secure Boot ซึ่งยังคงเป็นไปได้ในปัจจุบันในเอกสารปี 2023:

แทนที่จะทำลายห่วงโซ่ความปลอดภัยในการบูต Linux BlackLotus มุ่งเป้าไปที่การบูต Windows โดยใช้ประโยชน์จากข้อบกพร่องใน bootloaders รุ่นเก่า — หรือที่เรียกว่าตัวจัดการการบูต — เพื่อตั้งค่าการปิดห่วงโซ่ของการกระทำที่เป็นอันตรายซึ่งส่งผลต่อความปลอดภัยของจุดสิ้นสุด การใช้ประโยชน์จาก Baton Drop (CVE-2022-21894) ทำให้ BlackLotus สามารถเพิกถอนนโยบาย Secure Boot และป้องกันการบังคับใช้ได้ ต่างจาก Boot Hole ตรงที่ bootloader ที่มีช่องโหว่ไม่ได้ถูกเพิ่มเข้าไปในรายการเพิกถอน Secure Boot DBX เนื่องจากบูทโหลดเดอร์ที่มีช่องโหว่ไม่อยู่ใน DBX ผู้โจมตีจึงสามารถแทนที่บูทโหลดเดอร์ที่มีแพตช์เต็มรูปแบบด้วยเวอร์ชันที่มีช่องโหว่เพื่อรัน BlackLotus ได้

นอกเหนือจากศัพท์เฉพาะทางเทคนิคแล้ว สิ่งสำคัญที่ควรทราบก็คือโปรแกรมโหลดบูตที่มีช่องโหว่ ไม่มี ถูกเพิ่มเข้าไปในรายการเพิกถอน Secure Boot DBX กล่าวอีกนัยหนึ่ง bootloaders รุ่นเก่าที่มีข้อบกพร่องด้านความปลอดภัยที่สำคัญนี้ยังคงได้รับความไว้วางใจจาก Secure Boot ในปัจจุบัน แม้หลังจากการอัปเดตแล้วก็ตาม รายการเพิกถอน Secure Boot DBX ประกอบด้วยรหัสที่ถูกบล็อกและใบรับรองที่เคยลงนาม แต่ขณะนี้ทราบว่ามีช่องโหว่

ควรบล็อกโมดูล UEFI ที่ไม่น่าเชื่อถือไม่ให้โหลด อย่างไรก็ตาม เนื่องจากโมดูลหรือใบรับรองเช่นเดียวกับที่ใช้ในการใช้ประโยชน์จาก Baton Drop ไม่ได้อยู่ในรายการนี้ จึงยังคงสามารถทำงานได้ — และ Secure Boot ยังสามารถข้ามได้

เป็นตัวเลือกที่เป็นไปไม่ได้สำหรับ Microsoft

การเพิกถอนคีย์ Secure Boot ที่ถูกบุกรุกสามารถปิดกั้นพีซี Windows

ถึงตอนนี้ คุณอาจสงสัยว่าเหตุใด Microsoft จึงไม่เพิ่มโปรแกรมโหลดบูตที่มีข้อบกพร่องเหล่านี้ไปยังรายการเพิกถอน Secure Boot DBX การตอบสนองของ Microsoft ต่อวิธีการบายพาส Secure Boot ค่อนข้างช้า และแพตช์อัตโนมัติสำหรับการหาประโยชน์อย่าง Baton Drop และ BlackLotus ยังไม่มีให้ใช้งาน หลังจากที่ BlackLotus ออกสู่ตลาดในเดือนตุลาคม 2022 การอัปเดตความปลอดภัยอย่างเป็นทางการจะไม่สามารถเข้าถึงผู้ใช้ Windows ได้จนกว่าจะถึงเดือนพฤษภาคม 2023 ซึ่งนั่นไม่ได้บอกเล่าเรื่องราวทั้งหมด ตามที่ Microsoft อธิบายไว้ในคู่มือการอัปเดตความปลอดภัยปี 2023 Windows Boot Manager ที่อัปเดตจะไม่เปิดใช้งานตามค่าเริ่มต้น และต้องมีขั้นตอนด้วยตนเองในการเปิดใช้งาน

ขั้นตอนเหล่านี้ไม่ใช่เรื่องง่ายหรือเป็นมิตรต่อผู้ใช้แม้แต่ในปี 2569 การอัปเดตความปลอดภัยที่ตามมาเช่นที่เผยแพร่สำหรับ Windows Boot Manager ในเดือนกรกฎาคม 2568 ยังคงไม่เปิดใช้งานการแก้ไขสำหรับ CVE-2022-21894 โดยอัตโนมัติ ตามโครงร่างเอกสารสนับสนุนของ Microsoft กระบวนการนี้เกี่ยวข้องกับการแก้ไขรีจิสทรีของ Windows การเรียกใช้คำสั่ง PowerShell ในฐานะผู้ดูแลระบบ การเพิ่มใบรับรองที่ได้รับผลกระทบด้วยตนเองไปยังรายการ Secure Boot UEFI Forbidden (DBX) ด้วยตนเอง และการใช้หมายเลขเวอร์ชันที่ปลอดภัย (SVN) กับเฟิร์มแวร์

ผู้ใช้ Windows โดยเฉลี่ยไม่ได้ทำเช่นนั้น พวกเขาอาจไม่รู้ด้วยซ้ำว่า Windows Registry คืออะไร หรือจะเรียกใช้คำสั่ง PowerShell ในฐานะผู้ดูแลระบบได้อย่างไร และนั่นคือสาเหตุที่ Secure Boot ยังคงสามารถข้ามได้อย่างง่ายดายในปี 2026 หลายปีหลังจากการใช้ประโยชน์จาก BlackLotus เป็นที่รู้จัก แล้วเหตุใด Microsoft จึงไม่เสริมความปลอดภัยให้กับ Secure Boot ด้วยการอัปเดตอัตโนมัติ

สิ่งที่ Microsoft ไม่ได้บอกผู้ใช้ทั่วไปคือการรักษาความปลอดภัยให้กับระบบ Secure Boot ด้วยการอัปเดตอัตโนมัติอาจทำให้พีซีจำนวนหนึ่งที่ไม่รู้จักและทำลายความเข้ากันได้กับอุปกรณ์เสริมจำนวนนับไม่ถ้วน อุปกรณ์บางอย่างอาจใช้ Windows Boot Manager ไม่สำเร็จหรือใช้งานไม่ได้ นอกจากนี้ สื่อการกู้คืนหรือการสำรองข้อมูลระบบที่จัดเก็บไว้ในซีดี/ดีวีดี บูต PXE หรือไดรฟ์ USB จะไม่ทำงานหลังจากติดตั้งแพตช์หากไม่มีการอัปเดตสื่อการกู้คืนแยกต่างหาก

หากการแพตช์การหาประโยชน์ซึ่งจะไม่ส่งผลกระทบต่อผู้ใช้ส่วนใหญ่ มีศักยภาพที่จะทำลายคอมพิวเตอร์และทำลายความเข้ากันได้กับสื่อการกู้คืนหรือการสำรองข้อมูล จะคุ้มค่าที่จะแพตช์หรือไม่ Microsoft ตัดสินใจที่จะปล่อยให้การตัดสินใจนั้นอยู่ในมือของผู้ใช้ Windows และนั่นคือสาเหตุที่ทำให้การตัดสินใจนั้นต้องดำเนินการด้วยตนเอง ขอย้ำอีกครั้งว่าเหตุใด Secure Boot จึงค่อนข้างเลี่ยงได้ง่าย โดยถือว่าตรงตามเงื่อนไขที่จำเป็น

ที่เกี่ยวข้อง

ที่เกี่ยวข้อง

สิ่งที่คุณสามารถทำได้เพื่อปกป้องข้อมูลของคุณ

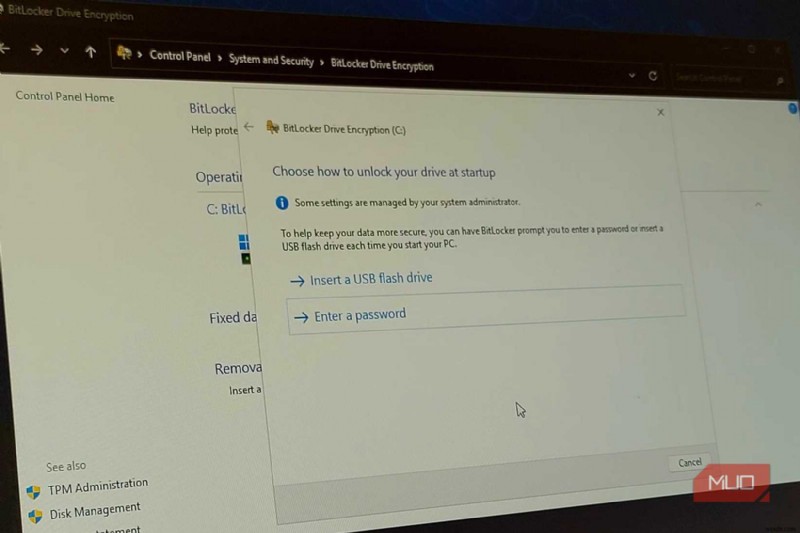

อัปเดต BIOS ของคุณเป็นประจำและตั้งค่า PIN พรีบูตของ BitLocker

เครดิต:Tashreef Shareef / MakeUseOf

เครดิต:Tashreef Shareef / MakeUseOf ช่องโหว่ Secure Boot เหล่านี้จำเป็นต้องมีการเข้าถึงทางกายภาพหรือทางผู้ดูแลระบบไปยังพีซี Windows เพื่อการแสวงหาผลประโยชน์ ทำให้การใช้งานในโลกแห่งความเป็นจริงนั้นเกิดขึ้นได้ยาก ในทางกลับกัน คนที่สามารถเข้าถึงพีซีของคุณสามารถย้อนกลับเวอร์ชัน bootloader ไปเป็นเวอร์ชันที่เสี่ยงต่อข้อบกพร่อง Secure Boot จากนั้นจึงเรียกใช้ช่องโหว่ นอกเหนือจากการใช้การอัปเดต Windows Boot Manager ที่มีความเสี่ยงด้วยตนเองแล้ว ยังมีขั้นตอนเล็กๆ น้อยๆ ที่ทุกคนสามารถทำได้เพื่อรักษาความปลอดภัยระบบและปกป้องข้อมูลของตน

ประการแรก เก็บฮาร์ดแวร์ของคุณไว้ในมือที่ถูกต้อง และอย่าเสียบปลั๊กสิ่งใดๆ เข้ากับพีซีที่คุณไม่ไว้วางใจ หลักฐานเดียวกันนี้ใช้กับระบบปฏิบัติการของคุณ คุณไม่ควรให้สิทธิ์การเข้าถึงแก่ผู้ดูแลระบบแก่สิ่งใดหรือใครก็ตามที่ไม่ต้องการ หากต้องการใช้มาตรการป้องกัน ให้เปิดใช้งาน BitLocker ด้วย PIN เพื่อล็อคข้อมูลของคุณไว้ แม้ว่า Secure Boot จะถูกข้ามก็ตาม นอกจากนี้ คุณยังสามารถตั้งค่าอุปกรณ์ของคุณเป็นพีซีที่มีแกนหลักที่ปลอดภัยเพื่อรักษาความปลอดภัยเคอร์เนลของ Windows ในกรณีที่โปรแกรมโหลดบูตถูกบุกรุก แต่สิ่งนี้จำเป็นต้องมีส่วนประกอบที่เหมาะสม เช่น ชิป TPM 2.0 และ CPU ที่รองรับ

โดยสรุป Secure Boot นั้นง่ายต่อการเลี่ยงเนื่องจากผู้โจมตีไม่ได้ทำการแคร็กมัน — พวกเขากำลังใช้ใบรับรอง bootloader ที่เป็นทางการและเชื่อถือได้พร้อมช่องโหว่ด้านความปลอดภัยที่สามารถถูกโจมตีได้ เนื่องจากการเพิกถอนใบรับรองเหล่านี้เป็นกระบวนการที่มีความเสี่ยง จึงยังคงเชื่อถือได้ และยังสามารถข้าม Secure Boot ได้