โดย

- ราหุล อวาติ

เผยแพร่:14 ส.ค. 2023

โหมดการคืนค่าบริการไดเรกทอรี (DSRM) เป็นตัวเลือกการบูตเซฟโหมดสำหรับตัวควบคุมโดเมน Windows Server DSRM ช่วยให้ผู้ดูแลระบบสามารถซ่อมแซม กู้คืน หรือกู้คืนฐานข้อมูล Active Directory (AD) การรีสตาร์ทตัวควบคุมโดเมนใน DSRM จะทำให้โดเมนออฟไลน์ ดังนั้นจึงทำงานเป็นเซิร์ฟเวอร์ปกติเท่านั้น

DSRM คล้ายกับ Safe Mode ในระบบปฏิบัติการ Windows อย่างไรก็ตาม มีเฉพาะในตัวควบคุมโดเมน Windows Server เท่านั้น โหมด DSRM มีอยู่ใน Windows Server เวอร์ชันเหล่านี้:

- Windows Server 2022

- วินโดวส์เซิร์ฟเวอร์ 2019

- วินโดวส์เซิร์ฟเวอร์ 2016

- Windows Server 2012 R2

- วินโดวส์เซิร์ฟเวอร์ 2008 R2

- วินโดวส์เซิร์ฟเวอร์ 2008

- วินโดวส์เซิร์ฟเวอร์ 2003

วัตถุประสงค์หลักของ DSRM คือเพื่อช่วยให้ผู้ดูแลระบบเข้าสู่ระบบเพื่อกู้คืนหรือซ่อมแซมฐานข้อมูล AD หากต้องการใช้ DSRM ผู้ดูแลระบบจะต้องสร้างบัญชีผู้ดูแลระบบภายใน DSRM ด้วยรหัสผ่าน พวกเขาต้องใช้บัญชีนั้นเมื่อจำเป็นต้องลงชื่อเข้าใช้ตัวควบคุมโดเมนด้วย DSRM ระหว่างการบูทเซิร์ฟเวอร์ และเพื่อคืนค่าการสำรองข้อมูล AD หลังจากเกิดข้อผิดพลาดหรือความล้มเหลวของระบบ รหัสผ่านบัญชีผู้ดูแลระบบแทบจะไม่เปลี่ยนแปลงในระหว่างการปรับใช้ตัวควบคุมโดเมน อย่างไรก็ตาม สามารถรีเซ็ตเซิร์ฟเวอร์ใดๆ ในโดเมนได้โดยไม่ต้องรีสตาร์ทเซิร์ฟเวอร์โดยใช้เครื่องมือ Ntdsutil

DSRM กับเซฟโหมด

สำหรับตัวควบคุมโดเมน Windows Server DSRM จะไม่เหมือนกับ Safe Mode DSRM จะใช้เมื่อคอนโทรลเลอร์พยายามเริ่มทำงานในเซฟโหมดแต่ไม่สามารถทำได้ โดยทั่วไป DSRM จำเป็นเฉพาะเมื่อ AD เสียหาย และไม่อนุญาตให้ผู้ดูแลระบบเข้าสู่ระบบโดยใช้ข้อมูลประจำตัว AD ปกติของตน ในสถานการณ์เช่นนี้ AD จะไม่บูตตามปกติ ดังนั้นจึงจำเป็นต้องใช้ DSRM โดยเฉพาะอย่างยิ่งเมื่อดำเนินการกู้คืน AD ทั่วทั้งโดเมนหรือทั่วทั้งฟอเรสต์

กระบวนการเข้าสู่ระบบบัญชี DSRM สำหรับผู้ดูแลระบบ

หากต้องการรีสตาร์ทตัวควบคุมโดเมนใน DSRM ผู้ดูแลระบบต้องเข้าสู่ระบบบัญชีผู้ดูแลระบบ DSRM กระบวนการประกอบด้วยขั้นตอนเหล่านี้:

- บูต DSRM แล้วคลิกสลับผู้ใช้> ผู้ใช้อื่น

- เป็นชื่อบัญชีเข้าสู่ระบบ ให้พิมพ์ .\Administrator

- รีเซ็ตรหัสผ่าน DSRM สำหรับบัญชี .\Administrator ด้วยเครื่องมือบรรทัดคำสั่ง Ntdsutil

- หากเซิร์ฟเวอร์ AD ไม่ทำงาน ให้รีเซ็ตรหัสผ่าน DSRM ด้วยเครื่องมือการกู้คืนรหัสผ่านที่สูญหาย

เมื่อเข้าสู่ระบบบัญชี DSRM พรอมต์การเข้าสู่ระบบเริ่มต้นอาจแสดงชื่อบัญชีเป็น MyDomain\Administrator อย่างไรก็ตาม วิธีดังกล่าวไม่ได้ผล ดังนั้นผู้ดูแลระบบจะต้องคลิกที่สลับผู้ใช้ก่อนแล้วพิมพ์ชื่อ .\Administrator ด้วยตนเอง

การบูตด้วยตนเองใน DSRM สามารถทำได้โดยการกดปุ่ม F8 ซ้ำๆ หลังจากหน้าจอทดสอบการเปิดเครื่อง BIOS และก่อนที่โลโก้ Windows จะปรากฏขึ้น การทำเช่นนี้จะเปิดเมนูข้อความที่มีตัวเลือกการบูตขั้นสูง เช่น Directory Services Restore Mode หรือ DS Restore Mode ผู้ดูแลระบบสามารถเลือกตัวเลือกและกดปุ่ม Enter เพื่อเข้าสู่ DSRM

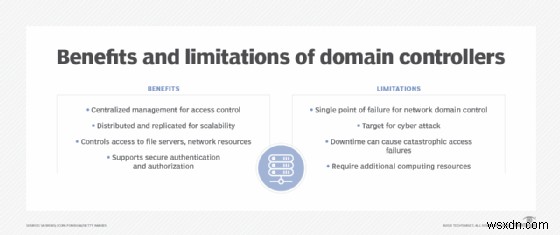

แม้ว่าตัวควบคุมโดเมนจะช่วยให้องค์กรขนาดใหญ่ปกป้องการตรวจสอบสิทธิ์และการอนุญาตการเข้าถึงเครือข่ายได้ แต่ก็มีค่าใช้จ่าย

แม้ว่าตัวควบคุมโดเมนจะช่วยให้องค์กรขนาดใหญ่ปกป้องการตรวจสอบสิทธิ์และการอนุญาตการเข้าถึงเครือข่ายได้ แต่ก็มีค่าใช้จ่าย กระบวนการรีเซ็ตรหัสผ่านผู้ดูแลระบบ DSRM ใน Windows Server

เมื่อมีการติดตั้ง AD บน Windows Server และในระหว่างกระบวนการเลื่อนระดับสำหรับตัวควบคุมโดเมน วิซาร์ดการติดตั้งจะพร้อมท์ให้ผู้ดูแลระบบเลือกรหัสผ่าน DSRM รหัสผ่านนี้จะทำให้ผู้ดูแลระบบมีประตูหลังไปยังฐานข้อมูลในกรณีที่มีสิ่งผิดปกติเกิดขึ้นในภายหลัง รหัสผ่านยังจำเป็นสำหรับการดำเนินการบำรุงรักษาและการกู้คืนใน DSRM อย่างไรก็ตาม มันไม่ได้ให้การเข้าถึงโดเมนหรือบริการใดๆ

ถ้าผู้ดูแลระบบลืมหรือทำรหัสผ่าน DSRM หาย พวกเขาสามารถเปลี่ยนได้โดยใช้เครื่องมือบรรทัดคำสั่ง Ntdsutil เครื่องมือนี้รวมเข้ากับยูทิลิตี้ Setpwd ที่เป็นส่วนหนึ่งของ Microsoft Windows ตั้งแต่ Windows 2000 ขั้นตอนการรีเซ็ตรหัสผ่านผู้ดูแลระบบ DSRM ใน Windows Server มีดังนี้:

- คลิกเริ่ม> เรียกใช้ พิมพ์ Ntdsutil แล้วคลิกตกลง

- ที่พรอมต์คำสั่ง Ntdsutil ให้พิมพ์ ตั้งรหัสผ่าน dsrm

- ที่พรอมต์คำสั่ง DSRM ให้พิมพ์รีเซ็ตรหัสผ่านบนเซิร์ฟเวอร์ null เพื่อรีเซ็ตรหัสผ่านบนเซิร์ฟเวอร์ปัจจุบัน หรือรีเซ็ตรหัสผ่านบนเซิร์ฟเวอร์ ชื่อเซิร์ฟเวอร์ เพื่อรีเซ็ตรหัสผ่านบนเซิร์ฟเวอร์อื่น

- พิมพ์รหัสผ่านใหม่

- ที่พรอมต์คำสั่ง DSRM ให้พิมพ์ q

- ที่พรอมต์คำสั่ง Ntdsutil ให้พิมพ์ q อีกครั้งเพื่อออก

คุณสามารถรีเซ็ตรหัสผ่าน DSRM สำหรับเซิร์ฟเวอร์ที่ผู้ดูแลระบบกำลังทำงานอยู่หรือสำหรับตัวควบคุมโดเมนอื่นในโดเมน ทุกครั้งที่เปลี่ยนรหัสผ่าน Windows Event ID (4794) จะถูกสร้างขึ้นเพื่อให้ผู้ดูแลระบบที่ได้รับอนุญาตคนอื่นๆ สามารถดูความพยายามเหล่านี้ และพิจารณาว่าความพยายามใดๆ กระทำโดยผู้ใช้ที่ไม่ใช่ผู้ดูแลระบบหรือผู้ใช้ที่เป็นอันตราย

ความเสี่ยงด้านความปลอดภัยของ DSRM

รหัสผ่านสำหรับบัญชีผู้ดูแลระบบ DSRM อาจถูกโจมตีโดยผู้บุกรุกที่เป็นอันตราย ซึ่งสร้างความเสี่ยงด้านความปลอดภัยอย่างมากสำหรับองค์กร ตัวอย่างเช่น ผู้คุกคามสามารถใช้รหัสผ่านเพื่อสร้างประตูหลังถาวรในตัวควบคุมโดเมน แบ็คดอร์นี้ช่วยให้พวกเขาสามารถรักษาความคงอยู่ของเครือข่ายองค์กรและเข้าถึง AD ได้ตลอดเวลาเพื่อเข้าถึงทรัพยากรและข้อมูลที่ละเอียดอ่อน พวกเขายังอาจขโมยข้อมูลประจำตัวจาก AD จัดการบัญชีบริการที่มีสิทธิพิเศษ และสกัดกั้นแพ็กเก็ตการรับส่งข้อมูลโดยใช้ฟังก์ชัน Local Loop Multicast Name Resolution ใน Windows

ในบางกรณี แฮกเกอร์อาจสามารถขโมยแฮชของบัญชีสิทธิพิเศษหรือยกระดับสิทธิ์ของตนโดยใช้ประโยชน์จากช่องโหว่แบบเปิดหรือผ่านทางวิศวกรรมสังคม รหัสผ่านบัญชีผู้ดูแลระบบ DSRM ที่ถูกลืม สูญหาย หรือเป็นค่าเริ่มต้นยังเพิ่มความเสี่ยงต่อการโจมตีของมัลแวร์ การลาดตระเวนของ Lightweight Directory Access Protocol และแม้แต่การครอบงำโดเมน การเข้าถึง AD อย่างอิสระยังช่วยให้ผู้โจมตีสามารถโจมตีกระบวนการสำรองข้อมูลขององค์กร และดึงข้อมูล AD ทั้งหมดออกจากไฟล์ ntds.dit ได้

เพื่อหลีกเลี่ยงความเสี่ยงเหล่านี้ ผู้ใช้ที่เป็นผู้ดูแลระบบจะต้องอัปเดตรหัสผ่านบัญชี DSRM ของตนเป็นประจำ นอกจากนี้จะต้องไม่ใช้รหัสผ่านเริ่มต้น สิ่งสำคัญคือต้องตั้งรหัสผ่านบัญชีที่ไม่ซ้ำกันสำหรับตัวควบคุมโดเมนแต่ละตัว

แนวปฏิบัติด้านความปลอดภัยที่ดีอื่นๆ เพื่อรักษารหัสผ่านบัญชีผู้ดูแลระบบ DSRM ให้ปลอดภัยมีดังต่อไปนี้:

- ในรีจิสทรี ให้ตั้งค่าของคีย์รีจิสทรี HKLM\System\CurrentControlSet\Control\Lsa\DsrmAdminLogonBehavior เป็น 1

- ในรีจิสทรี ตรวจสอบให้แน่ใจว่าค่าของคีย์รีจิสทรี HKLM\System\CurrentControlSet\Control\Lsa\DsrmAdminLogonBehavior ไม่ได้ถูกตั้งค่าเป็น 2

- ตรวจสอบ Windows Event ID 4794 และตั้งค่าการแจ้งเตือนเพื่อแจ้งให้ผู้ดูแลระบบทราบหากเกิดขึ้น

เรียนรู้เทคนิคที่สามารถใช้เพื่อแก้ไขปัญหาทั่วไปใน AD และเคล็ดลับในการแก้ปัญหาการจำลอง

อ่านต่อเกี่ยวกับโหมดการคืนค่าบริการไดเรกทอรี (DSRM)

- วิธีการทำงานของ Windows 11 Safe Mode และเมื่อใดที่ควรใช้งาน

- กลับมาแก้ไขด้วยวิธีการกู้คืน Active Directory

- เรียนรู้การสำรองและกู้คืน DNS

- การแก้ไขปัญหาเซิร์ฟเวอร์ DNS สำหรับ Linux และ Windows

- วิธีการสำรองและกู้คืนความเป็นสมาชิกกลุ่ม AD

เจาะลึกเกี่ยวกับข้อมูลประจำตัวของ Microsoft และการจัดการการเข้าถึง

-

วิธีการปรับใช้ Windows LAPS เพื่อการรักษาความปลอดภัยที่เข้มงวดยิ่งขึ้น

โดย:ไบรอัน โพซีย์

-

ตัวควบคุมโดเมนคืออะไร

โดย:กาวิน ไรท์

-

ปรับใช้ตัวควบคุมโดเมนแบบอ่านอย่างเดียวเพื่อความปลอดภัย ความเร็ว

โดย:เดมอน การ์น

-

ฟีเจอร์ Active Directory ใหม่ที่จะมาใน Windows Server 2025

โดย:ไบรอัน โพซีย์