เครดิต: Shutterstock

เครดิต: Shutterstock

เผยแพร่เมื่อ 29 เมษายน 2026, 16:44 น. EDT

Sara Heritage เป็นนักข่าวด้านเทคโนโลยีและเกม ซึ่งปัจจุบันกำลังก้าวขึ้นสู่ตำแหน่ง Master Ball ใน Pokemon Champions ทางสายย่อยใน IGN, GAMINGbible, The Gamer และอีกมากมาย คุณมักจะพบว่าเธอกำลังซ่อมแซมเทคโนโลยี หรือซ่อมแซมคอนโซลเก่า โดยมีแมว 1 ตัวจาก 3 ตัวอยู่ใกล้ๆ เสมอ มาพูดคุยกับเธอทาง Twitter @SHeritageJourno

ลงชื่อเข้าใช้บัญชี MakeUseOf ของคุณ

สรุป

- ฟิชชิ่งของ DHL ใช้การปลอมแปลงชื่อที่แสดงและโฟลว์ OTP ปลอมเพื่อขโมยรหัสผ่าน, IP, ตำแหน่งทางภูมิศาสตร์ และข้อมูลอุปกรณ์

- การหลอกลวงนี้ใช้ขั้นตอน "ยืนยันใบนำส่งสินค้า" ปลอมและความล่าช้าเทียมเพื่อลดการป้องกันของคุณ

- ป้องกันตัวคุณเอง:ตรวจสอบ URL ใช้เครื่องมือจัดการรหัสผ่าน ไม่ต้องป้อนรหัสบนหน้าจอ และยืนยันบนเว็บไซต์ของ DHL

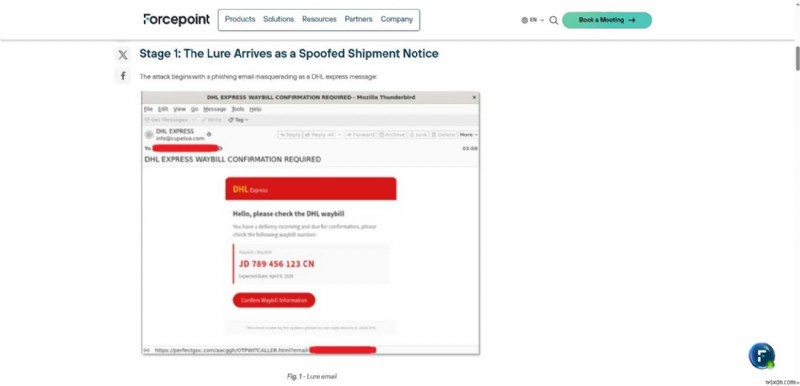

รายงานใหม่ที่น่าตกใจจาก Forcepoint X-Labs ได้ให้ความกระจ่างเกี่ยวกับแคมเปญฟิชชิ่งของ DHL ที่ซับซ้อนซึ่งกำหนดเป้าหมายผู้ใช้ทั่วโลก การใช้การเลียนแบบแบรนด์ที่คุ้นเคยและขั้นตอนการยืนยัน OTP ปลอม นักหลอกลวงกำลังรวบรวมรหัสผ่าน ที่อยู่ IP ข้อมูลตำแหน่งทางภูมิศาสตร์ และรายละเอียดอุปกรณ์จากผู้ใช้ในชีวิตประจำวัน

การหลอกลวงนี้ทำงานโดยการหลีกเลี่ยงข้อความ "บัญชีถูกบุกรุก" ที่มีเดิมพันสูง ซึ่งส่งเสียงระฆังปลุกของเราดังขึ้นในปี 2026 แต่กลับใช้ประโยชน์จากการยืนยันใบตราส่งสินค้าเพื่อหลอกลวงคุณ

ในขณะที่เขียนบทความนี้ ฉันคาดหวังว่าจะได้รับพัสดุจาก DHL; ฉันคลิก "ยืนยันใบนำส่งสินค้าของคุณ" โดยไม่ต้องคิด เพียงเพื่อที่จะรู้ว่าฉันได้ทำอะไรไปในไม่กี่วินาทีต่อมา การประชดนั้นเห็นได้ชัดเจน แต่มันพิสูจน์ได้ว่าแม้แต่ผู้ใช้ที่เชี่ยวชาญด้านเทคโนโลยีก็สามารถถูกจับได้เป็นครั้งคราว นี่คือทุกสิ่งที่คุณจำเป็นต้องรู้เกี่ยวกับการหลอกลวง DHL ล่าสุดนี้ รวมถึงสิ่งที่ควรทำหากคุณถูกหลอกลวง

ที่เกี่ยวข้อง

ที่เกี่ยวข้อง

การหลอกลวงของ DHL ทำงานอย่างไร

เครดิต:Forcepoint

เครดิต:Forcepoint แคมเปญที่ได้รับการขัดเกลาอย่างดีนี้ใช้ระบบรักษาความปลอดภัยเพื่อให้คุณรู้สึกปลอดภัยพร้อมทั้งล้วงกระเป๋าไปด้วย อีเมลดูเหมือนกับการแจ้งเตือนจริงของ DHL Express อย่างไรก็ตาม ตามที่ TechRadar ระบุไว้ ธงสีแดงแรกคือโดเมนของผู้ส่ง ในกรณีนี้ อีเมลมาจาก cupelva[.]com ซึ่งเป็นโดเมนที่ไม่มีการเชื่อมต่อกับ DHL บนอุปกรณ์เคลื่อนที่ สิ่งนี้อาจพลาดได้ง่ายเนื่องจาก "ชื่อที่แสดง" อ่านว่า "DHL Express" นี่เป็นตัวอย่างคลาสสิกของวิธีที่แฮกเกอร์ใช้การปลอมแปลงชื่อที่แสดงเพื่อหลีกเลี่ยงความสงสัยในช่วงแรกของเรา

ส่วนที่หลอกลวงที่สุดของกลโกงนี้เกิดขึ้นหลังจากที่คุณคลิกลิงก์ แทนที่จะนำคุณตรงไปยังหน้าเข้าสู่ระบบซึ่งอาจทำให้คุณสงสัย แฮกเกอร์จะนำคุณไปสู่ขั้นตอน "การตรวจสอบ" ต่างๆ:

- พิมพ์รหัสพัสดุปลอมบนหน้าจอเพื่อ "ยืนยัน" ตัวตนของคุณ

- ความล่าช้าเทียมที่ทำให้ดูเหมือนว่าฐานข้อมูลของเว็บไซต์ใช้งานได้จริง

ขั้นตอนเหล่านี้ลดระดับการป้องกันของคุณ เมื่อถึงเวลาที่คุณถูกถามถึงอีเมลและรหัสผ่าน คุณได้ "ยืนยัน" ธุรกรรมในใจแล้ว

ใช้เครื่องมือจัดการรหัสผ่านที่มีชื่อเสียง เนื่องจากเครื่องมือเหล่านี้เชื่อมโยงกับโดเมนเฉพาะ เครื่องมือเหล่านี้จะปฏิเสธที่จะ "ป้อนรหัสผ่านอัตโนมัติ" ของคุณบนเว็บไซต์ปลอม แม้ว่าหน้าเพจจะดูเหมือน DHL ทุกประการก็ตาม

หากคุณตกหลุมพรางการหลอกลวงนี้ การโจรกรรมจะเกิดขึ้นทันที แฮกเกอร์ใช้บริการที่ถูกต้องตามกฎหมายที่เรียกว่า EmailJD เพื่อส่งข้อมูลของคุณไปยังกล่องจดหมายโดยตรง

วิธีสังเกตขั้นตอนการทำงานของ DHL ปลอม

หากต้องการออนไลน์อย่างปลอดภัย คุณจะต้องทราบเคล็ดลับความปลอดภัยที่สำคัญเหล่านี้

- ตรวจสอบแถบที่อยู่เสมอ และใช้เครื่องมือลิงค์เว็บเพื่อให้แน่ใจว่าเว็บไซต์นั้นถูกต้องตามกฎหมาย

- ห้ามป้อนรหัสบนหน้าจอเด็ดขาด รหัสผ่านครั้งเดียวจริง (OTP) จะถูกส่งถึงคุณทางข้อความหรืออีเมล

- ใช้เครื่องมือจัดการรหัสผ่าน — หากเบราว์เซอร์ของคุณไม่รู้จักไซต์นั้น นั่นแสดงว่าไม่ใช่ของจริง

- ตรวจสอบคำสั่งซื้อของคุณอีกครั้งผ่านทางเว็บไซต์อย่างเป็นทางการของ DHL และพิมพ์หมายเลขติดตามของคุณด้วยตนเอง

หากคุณคิดว่าคุณตกเป็นเป้าหมายแล้ว โปรดดูคำแนะนำของเราเกี่ยวกับสิ่งที่ต้องทำหลังจากตกเป็นเหยื่อของการหลอกลวงออนไลน์เพื่อรักษาบัญชีของคุณให้ปลอดภัยก่อนที่จะสายเกินไป