' }; $('[data-toggle="tooltip-published"]').tooltip({ ...tooltipConfig, คอนเทนเนอร์:'.js-tooltip' }); $('[data-toggle="tooltip-published-expert"]').tooltip({ ...tooltipConfig, คอนเทนเนอร์:'.js-tooltip-expert' }); $(document).on('click', '[data-close-tooltip]', function () { $(this).closest('.tooltip').tooltip('hide'); });});

คำจำกัดความของบอตเน็ต:บอตเน็ตคืออะไร

บ็อตเน็ตคือกลุ่มของคอมพิวเตอร์ที่เชื่อมโยงกับมัลแวร์และควบคุมโดยผู้สร้างบ็อตเน็ต หรือที่เรียกว่า ผู้เลี้ยงบ็อต . ผู้เลี้ยงบอทแพร่เชื้อคอมพิวเตอร์เพื่อสร้างบอตเน็ต ซึ่งพวกเขาควบคุมเป็นกลุ่มเพื่อเริ่มต้นการโจมตีทางไซเบอร์ในวงกว้าง ส่งสแปม และดำเนินการแคมเปญฟิชชิ่ง

ความหมายของ บอตเน็ต คือ “roบอทเน็ต ทำงาน” และคอมพิวเตอร์ในบอตเน็ตเรียกว่า บอต หรือ คอมพิวเตอร์ซอมบี้ . บ็อตเน็ตบางตัวมีคอมพิวเตอร์หลายร้อยหรือหลายพันเครื่อง ทำให้พวกเขาเป็นหนึ่งในภัยคุกคามออนไลน์ที่ใหญ่ที่สุดในปัจจุบัน

บอตเน็ตทำงานอย่างไร?

อุปกรณ์ทุกชิ้นในบ็อตเน็ตเชื่อมโยงผ่านอินเทอร์เน็ตกับผู้เลี้ยงบอท ซึ่งควบคุมคอมพิวเตอร์ทุกเครื่องและใช้คอมพิวเตอร์เหล่านั้นเพื่อก่ออาชญากรรมทางไซเบอร์ที่หลากหลาย อุปกรณ์ที่เชื่อมต่ออินเทอร์เน็ตเกือบทุกชนิดสามารถเป็นส่วนหนึ่งของบ็อตเน็ตได้ ตั้งแต่คอมพิวเตอร์และเราเตอร์ไปจนถึงอุปกรณ์ IoT อัจฉริยะ (อินเทอร์เน็ตของสรรพสิ่ง) เช่น ทีวีและเทอร์โมสตัท บ็อตเน็ต Mirai ปี 2016 ได้รับผลกระทบอย่างมากต่ออุปกรณ์ IoT

วิธีสร้างบอตเน็ต

ในการสร้างและใช้บอตเน็ต แฮกเกอร์จำเป็นต้องทำ การโจมตีสามขั้นตอน :ทำให้อุปกรณ์ของเหยื่อติดไวรัส การเติบโตของบอตเน็ต และสุดท้ายคือการเปิดใช้งานบอตเน็ต

-

ทำให้เหยื่อติดเชื้อ: ผู้เลี้ยงบอทจะต้องนำมัลแวร์บอตเน็ตไปไว้ในคอมพิวเตอร์ของเหยื่อ การดาวน์โหลดและติดตั้งบ็อตเน็ตมักจะทำได้สำเร็จผ่านมัลแวร์หรือด้วยเทคนิควิศวกรรมสังคม

แฮกเกอร์อาจแพร่เชื้อไปยังเหยื่อผ่านมัลแวร์โทรจัน (ซึ่งปลอมตัวว่าเป็นสิ่งที่ไม่เป็นอันตราย) โดยการแพร่ไวรัสไปยังเว็บไซต์ด้วยโฆษณามัลแวร์ที่สามารถโจมตีผู้เข้าชม โดยการใช้ประโยชน์จากช่องโหว่ด้านความปลอดภัย หรือด้วยการโจมตีแบบฟิชชิ่งที่หลอกให้เหยื่อติดตั้งมัลแวร์

-

ขยายบอตเน็ต: คอมพิวเตอร์ซอมบี้ในบอตเน็ตสามารถใช้โดยผู้เลี้ยงบอทเพื่อแพร่เชื้อไปยังอุปกรณ์เพิ่มเติม มัลแวร์บอตเน็ตบางตัวสามารถแพร่กระจายตัวเองโดยอัตโนมัติโดยการสแกนเครือข่ายเพื่อค้นหาอุปกรณ์ที่มีช่องโหว่และแพร่เชื้อเมื่อพบ

เทคนิคนี้มีประสิทธิภาพโดยเฉพาะอย่างยิ่งเมื่อผู้เลี้ยงบอทใช้ช่องโหว่แบบ Zero-day ที่ยังไม่สามารถตอบโต้ได้

-

เปิดใช้งานบอตเน็ต: เมื่อบ็อตเน็ตใหม่มีขนาดเพียงพอ ผู้เลี้ยงบอทสามารถใช้พลังรวมของอุปกรณ์ที่ติดไวรัสเพื่ออะไรก็ได้ตั้งแต่การโจมตี DDoS ที่ทำลายล้างไปจนถึงการขุดคริปโต

ขั้นตอนสามขั้นตอนของการสร้างและใช้งานบ็อตเน็ต:การติดไวรัส การขยาย และการโจมตี

บอตเน็ตทำอะไรได้บ้าง?

หลังจากติดไวรัสในคอมพิวเตอร์หรืออุปกรณ์อื่นๆ แฮกเกอร์จะได้รับสิทธิ์การเข้าถึงระบบปฏิบัติการ (OS) และไฟล์ต่างๆ ในระดับผู้ดูแลระบบ พวกเขาสามารถใช้การเข้าถึงนี้เพื่อขโมยข้อมูลจากคอมพิวเตอร์ ตรวจสอบในขณะที่ใช้งาน หรือควบคุมการดำเนินการ

นี่คือสิ่งที่ผู้เลี้ยงบอทที่ควบคุมบอตเน็ตสามารถทำได้กับคอมพิวเตอร์ซอมบี้:

-

อ่าน/เขียนข้อมูลระบบ: แฮกเกอร์ไม่เพียงแต่สามารถอ่านข้อมูลระดับระบบบนคอมพิวเตอร์ซอมบี้เท่านั้น แต่ยังแก้ไขและเขียนข้อมูลใหม่ได้เช่นกัน

-

เก็บรวบรวมข้อมูลส่วนบุคคล: ผู้เลี้ยงบอทสามารถกรองไฟล์บนคอมพิวเตอร์ซอมบี้และเก็บเกี่ยวข้อมูลส่วนบุคคลที่ละเอียดอ่อน รวมถึงรหัสผ่านและข้อมูลทางการเงิน

-

สอดแนมเหยื่อ: ด้วยการเข้าถึงระดับระบบ ผู้เลี้ยงบอทสามารถดูว่าใครก็ตามที่ใช้คอมพิวเตอร์ซอมบี้กำลังทำอะไรอยู่

-

ส่งข้อมูล: บอตเน็ตจำนวนมากถูกใช้ในแคมเปญอีเมลจำนวนมาก เช่น บอตเน็ตสแปมที่กำจัดอีเมลขยะ ผู้เลี้ยงบอทอาจทำให้คอมพิวเตอร์ซอมบี้ส่งอีเมล ไฟล์ ข้อความ และข้อมูลประเภทอื่นๆ ได้

-

ติดตั้งแอป: Botnets อาจเป็นขั้นแรกของการโจมตีมัลแวร์ที่ใหญ่กว่า ด้วยการเข้าถึงคอมพิวเตอร์จำนวนมาก ผู้เลี้ยงบอทจึงสามารถแพร่เชื้อคอมพิวเตอร์ทุกเครื่องในเครือข่ายได้อย่างง่ายดายด้วยแรนซัมแวร์ สปายแวร์ แอดแวร์ และมัลแวร์ประเภทอื่น ๆ

-

ทำให้อุปกรณ์อื่นๆ ติดเชื้อ: คอมพิวเตอร์ซอมบี้สามารถสแกนเครือข่ายที่พวกเขาเปิดอยู่เพื่อหาเหยื่อที่อาจติดไวรัสได้ เทคนิคนี้มีศักยภาพโดยเฉพาะอย่างยิ่งเมื่อมัลแวร์บอตเน็ตแพร่กระจายผ่านช่องโหว่ด้านความปลอดภัยทางไซเบอร์

นั่นเป็นเหตุผลว่าทำไมเครื่องมือรักษาความปลอดภัยทางไซเบอร์จึงสามารถป้องกันบ็อตเน็ตได้อย่างดีเยี่ยม Avast One ตรวจสอบอุปกรณ์ของคุณทุกวันตลอด 24 ชั่วโมงเพื่อหาสัญญาณของมัลแวร์ ป้องกันการโจมตีก่อน มันเกิดขึ้น

แฮกเกอร์ควบคุมบอตเน็ตของตนได้อย่างไร

บอตเน็ตส่วนใหญ่มีหนึ่งในสองรูปแบบ:บอตเน็ตแบบรวมศูนย์ที่มีการสื่อสารโดยตรงจากผู้เลี้ยงบอทไปยังคอมพิวเตอร์ซอมบี้แต่ละเครื่อง และระบบกระจายอำนาจพร้อมลิงก์หลายรายการระหว่างอุปกรณ์ที่ติดไวรัสทั้งหมด

-

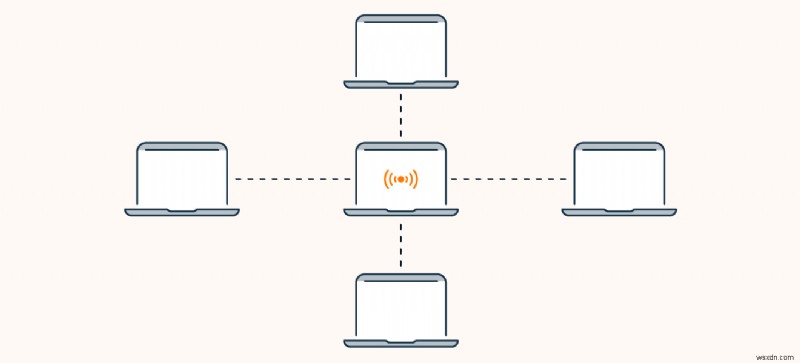

รวมศูนย์:โมเดลไคลเอ็นต์-เซิร์ฟเวอร์

บ็อตเน็ตแบบรวมศูนย์ใช้โครงสร้างไคลเอนต์-เซิร์ฟเวอร์ของสถาปัตยกรรมเครือข่ายแบบดั้งเดิมเพื่อสื่อสารกับอุปกรณ์ในบ็อตเน็ตจากเซิร์ฟเวอร์คำสั่งและการควบคุม (C&C) มันเป็นระบบที่มีประสิทธิภาพและมีจุดอ่อนที่ชัดเจนอย่างหนึ่ง — เซิร์ฟเวอร์ C&C นั้นค้นหาและปิดใช้งานได้ง่าย

เมื่อเซิร์ฟเวอร์ C&C ถูกปิด ผู้เลี้ยงบอทจะไม่สามารถสื่อสารกับบ็อตเน็ตของตนได้อีกต่อไป

โมเดลบอทเน็ตไคลเอ็นต์-เซิร์ฟเวอร์แบบรวมศูนย์

โมเดลบอทเน็ตไคลเอ็นต์-เซิร์ฟเวอร์แบบรวมศูนย์ -

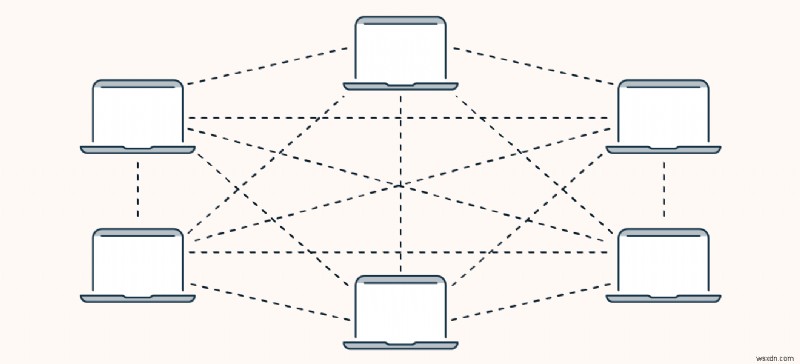

กระจายอำนาจ:รูปแบบเพียร์ทูเพียร์

โมเดลบอตเน็ตแบบเพียร์ทูเพียร์นั้นมีความก้าวหน้ามากกว่า โดยละทิ้งโมเดลไคลเอนต์-เซิร์ฟเวอร์ หันไปใช้โครงสร้างเพียร์ทูเพียร์ (P2P) ที่มีการสื่อสารกระจายทั่วทั้งเครือข่าย อุปกรณ์ที่ติดไวรัสแต่ละเครื่องสามารถสื่อสารกับอุปกรณ์อื่นๆ ได้ โดยไม่จำเป็นต้องใช้เซิร์ฟเวอร์ C&C เพียงเครื่องเดียว (และมีช่องโหว่)

เมื่อเปรียบเทียบกับบ็อตเน็ตไคลเอนต์-เซิร์ฟเวอร์ บ็อตเน็ต P2P นั้นรบกวนได้ยากกว่ามาก

โมเดลบอตเน็ตแบบ peer-to-peer (P2P) แบบกระจายอำนาจ

โมเดลบอตเน็ตแบบ peer-to-peer (P2P) แบบกระจายอำนาจ

บอทเน็ตทำอะไรได้บ้าง?

-

เปิดการโจมตี DDoS: ในการโจมตีแบบปฏิเสธการให้บริการแบบกระจาย (DDoS) ผู้เลี้ยงบอทจะทำให้คอมพิวเตอร์ทุกเครื่องในบอตเน็ตล้นเซิร์ฟเวอร์ด้วยการรับส่งข้อมูลพร้อมกันและต่อเนื่อง ซึ่งสามารถปิดเว็บไซต์และธุรกิจทั้งหมดได้อย่างรวดเร็ว การโจมตี DDoS ในปี 2019 ทำให้ Wikipedia ต้องออฟไลน์ในหลายประเทศทั่วโลก

-

ดำเนินการแคมเปญสแปมและฟิชชิ่ง: บอตเน็ตมักใช้ในแคมเปญการส่งจดหมายจำนวนมาก เนื่องจากสามารถส่งอีเมลได้จำนวนนับไม่ถ้วนในคราวเดียว บอตเน็ตสแปมจะส่งสแปมจำนวนมหาศาล แต่บอตเน็ตสแปมอื่นๆ อาจเป็นการโจมตีแบบฟิชชิ่งและการหลอกลวงอื่นๆ

-

ขุดสกุลเงินดิจิทัล: เนื่องจากสกุลเงินดิจิทัลกลายเป็นกระแสหลักมากขึ้น ผู้เลี้ยงบอทจึงใช้บอตเน็ตเป็นเครื่องมือในการขุดมากขึ้น มันเป็นการเข้ารหัสลับในวงกว้าง และรายได้ทั้งหมดจะตรงกลับไปยังผู้เลี้ยงบอท

-

ตรวจสอบเหยื่อและขโมยข้อมูลส่วนบุคคล: บ็อตเน็ตบางตัวไม่ได้ถูกระดมโจมตีเพื่อโจมตีผู้อื่น ผู้เลี้ยงบอทบางคนทิ้งบอทเน็ตไว้เฉยๆ และใช้พวกมันเพื่อติดตามเหยื่อและขโมยข้อมูลส่วนบุคคลที่ละเอียดอ่อน — รวมถึงข้อมูลการเข้าสู่ระบบและข้อมูลทางการเงิน

-

ทำให้เหยื่อติดมัลแวร์มากขึ้น: บ็อตเน็ตเป็นกลุ่มเป้าหมายที่พร้อมสำหรับการโจมตีมัลแวร์ที่เป็นอันตราย เช่น แรนซัมแวร์ เมื่อมีบ็อตเน็ตอยู่แล้ว ผู้เลี้ยงบอทจึงสามารถปรับใช้แรนซัมแวร์บนคอมพิวเตอร์ที่ติดไวรัสได้อย่างง่ายดาย

-

สร้างรายได้จากโฆษณาที่ฉ้อโกง: ในการหลอกลวงทั่วไป ผู้เลี้ยงบอทสามารถเช่าพื้นที่โฆษณาบนเว็บไซต์ จากนั้นประสานบอตเน็ตของตนเพื่อ "คลิก" โฆษณาทั้งหมด การคลิกแต่ละครั้งจะแปลงเป็นการชำระเงินสำหรับผู้เลี้ยงบอท

อุปกรณ์ประเภทใดที่สามารถรวมอยู่ในบ็อตเน็ตได้?

อุปกรณ์ที่เชื่อมต่ออินเทอร์เน็ตสามารถรวมอยู่ในบอตเน็ตได้ ตราบใดที่ผู้เลี้ยงบอตสามารถติดมัลแวร์บอตเน็ตได้ คอมพิวเตอร์ แล็ปท็อป สมาร์ทโฟน เกมคอนโซล และแม้แต่อุปกรณ์อัจฉริยะทั้งหมดสามารถรวมอยู่ในบอตเน็ตได้

อุปกรณ์อัจฉริยะเป็นเป้าหมายที่น่าสนใจสำหรับผู้เลี้ยงบอท เนื่องจากความปลอดภัยที่อ่อนแอเป็นหนึ่งในความเสี่ยงหลักใน Internet of Things ผู้ผลิตหลายรายไม่ปกป้องอุปกรณ์อัจฉริยะของตนด้วยมาตรการรักษาความปลอดภัยทางไซเบอร์ที่แข็งแกร่งแบบเดียวกับที่พบในสมาร์ทโฟนและคอมพิวเตอร์ และเจ้าของอุปกรณ์อัจฉริยะหลายรายไม่เคยเปลี่ยนรหัสผ่านของตนจากค่าเริ่มต้นจากโรงงาน

แฮกเกอร์สามารถใช้ประโยชน์จากจุดอ่อนด้านความปลอดภัยเหล่านี้เพื่อติดตั้งมัลแวร์บอตเน็ตบนอุปกรณ์ในบ้านอัจฉริยะ ให้ความสำคัญกับความปลอดภัยของบ็อตเน็ตเมื่อสร้างบ้านอัจฉริยะของคุณเองหรือซื้ออุปกรณ์อัจฉริยะ

ตัวอย่างบอตเน็ต

Botnets อยู่เบื้องหลังการโจมตีทางไซเบอร์ที่ทำลายล้างมากที่สุดหลายครั้งในช่วงไม่กี่ปีที่ผ่านมา ต่อไปนี้คือภาพรวมของบอตเน็ตที่โด่งดังที่สุดบางส่วนโดยละเอียดยิ่งขึ้น

ตัวกำหนดค่า

ตัวกำหนดค่า

ด้วยอุปกรณ์มากกว่า 10.5 ล้านเครื่องที่อยู่ภายใต้การควบคุมของตนจนถึงระดับสูงสุดในปี 2551 บ็อตเน็ต Conficker ยังคงเป็น หนึ่งในบ็อตเน็ตที่ใหญ่ที่สุดที่เคยสร้างมา . บอตเน็ตประเภทเวิร์มคอมพิวเตอร์ Conficker แพร่กระจายในอัตราที่ไม่เคยมีมาก่อน

หลังจากเข้าถึงเครือข่ายของรัฐบาลทั่วยุโรป Conficker ได้ก่อให้เกิดความเสียหายนับล้านและพร้อมที่จะสร้างความหายนะไปทั่วโลก แต่โชคดีที่บ็อตเน็ตไม่เคยถูกใช้ในการโจมตี DDoS ปัจจุบันเชื่อกันว่ามีอยู่ในคอมพิวเตอร์ประมาณ 500,000 เครื่องทั่วโลก

เกมโอเวอร์ ZeuS

เกมโอเวอร์ ZeuS

Gameover ZeuS เป็นบอตเน็ต P2P ที่เข้ารหัสซึ่งได้มาจากตระกูลมัลแวร์ ZeuS ถูกใช้อย่างฉาวโฉ่เพื่อขโมยข้อมูลรับรองการธนาคารจากเหยื่อหลายล้านราย เมื่อถึงเวลาที่ถูกรื้อถอน เชื่อกันว่า Gameover Zeus ทำให้เกิดการสูญเสียมากกว่า 100 ล้านดอลลาร์ .

ในปี 2013 บ็อตเน็ต Gameover ZeuS ถูกใช้เพื่อแพร่เชื้อเหยื่อด้วยแรนซัมแวร์ CryptoLocker การโจมตีด้วยแรนซัมแวร์ทำลายล้างได้รีดไถ Bitcoin มูลค่าหลายล้านดอลลาร์จากเหยื่อก่อนที่ บ็อตเน็ต Gameover ZeuS จะถูกปิดตัวลงในปี 2014 โดย Operation Tovar ซึ่งเป็นหน่วยงานเฉพาะกิจระหว่างประเทศซึ่งรวมถึง FBI และ Europol

มิไร

มิไร

บ็อตเน็ต Mirai ถูกค้นพบในปี 2559 โดยกำหนดเป้าหมายไปที่อุปกรณ์ Linux เช่น เราเตอร์และเว็บแคม และระบุว่าเป็นผู้รับผิดชอบต่อการโจมตี DDoS ที่มีชื่อเสียงระดับสูงหลายครั้ง . เครื่องที่ติดไวรัส Mirai จะสแกนอินเทอร์เน็ตเพื่อค้นหาอุปกรณ์ IoT โดยใช้รหัสผ่านเริ่มต้น และแพร่เชื้อเมื่อตรวจพบอุปกรณ์ใด ๆ

หลังจากการโจมตีระลอกแรกในเดือนกันยายน 2016 ซอร์สโค้ดของ Mirai ได้รับการเผยแพร่ทางออนไลน์ — ให้นักพัฒนามัลแวร์รายอื่นเรียนรู้จากมันและสร้างมัลแวร์บอตเน็ตที่ดียิ่งขึ้น

เมริส

เมริส

บ็อตเน็ต Mēris ระเบิด “บ็อตเน็ต Twitter” ในเดือนกันยายน 2021 หลังจากที่โจมตีบริษัทอินเทอร์เน็ตรัสเซีย Yandex ด้วยสร้างสถิติคำขอ 21.8 ล้านคำขอต่อวินาที . บ็อตเน็ต Mēris ประกอบด้วยอุปกรณ์ประมาณ 250,000 เครื่อง และยังโจมตี Cloudflare ผู้ให้บริการโครงสร้างพื้นฐานเว็บเมื่อต้นปีอีกด้วย

บอทส่วนใหญ่ในบอตเน็ต Mēris เป็นอุปกรณ์เครือข่าย เช่น เราเตอร์ ซึ่งผลิตโดย MikroTik ผู้ผลิตลัตเวีย ในการโจมตีครั้งก่อน ผู้สร้างบอตเน็ตจะติดต่อกับเป้าหมายที่เป็นไปได้ด้วยการคุกคามของการโจมตี หากไม่สามารถตอบสนองความต้องการในการขู่กรรโชกได้

จะทราบได้อย่างไรว่าคอมพิวเตอร์ของคุณเป็นส่วนหนึ่งของบอตเน็ต

เนื่องจากบอตเน็ตมักจะไม่ใช้พลังการประมวลผลที่มีนัยสำคัญ จึงอาจเป็นเรื่องยากที่จะบอกว่าคอมพิวเตอร์ของคุณเป็นส่วนหนึ่งของบอตเน็ตหรือไม่ แต่มีมี วิธีอื่นๆ สองสามวิธีในการพิจารณาว่าคอมพิวเตอร์ของคุณถูกผูกเข้ากับบ็อตเน็ตหรือไม่

-

อินเทอร์เน็ตช้าลงอย่างกะทันหันหรือแบนด์วิธพุ่งสูงขึ้น: ไม่ว่าจะเป็นการส่งอีเมลสแปมหรือการโจมตี DDoS แบนด์วิดธ์เป็นสิ่งสำคัญสำหรับบอตเน็ต แบนด์วิธที่เพิ่มขึ้นหรือลดลงอย่างกะทันหันในความเร็วอินเทอร์เน็ตอาจบ่งชี้ว่าบอตเน็ตกำลังทำงานในเบื้องหลัง นอกจากนี้ยังสามารถส่งสัญญาณมัลแวร์บ็อตเน็ตในอุปกรณ์สมาร์ทโฮมของคุณได้อีกด้วย

-

การเปลี่ยนแปลงที่ไม่สามารถอธิบายได้ในระบบของคุณ: ผู้เลี้ยงบอทสามารถแก้ไขไฟล์ระบบของคุณได้ หากคุณสังเกตเห็นการเปลี่ยนแปลงใดๆ ที่คุณไม่สามารถอธิบายได้ แสดงว่าอาจมีคนอื่นทำการเปลี่ยนแปลง

-

ไม่สามารถปิดกระบวนการได้: มัลแวร์ Botnet อาจป้องกันไม่ให้คุณปิดโปรแกรมที่จำเป็นในการบรรลุภารกิจ หากมีแอปที่คุณไม่สามารถปิดได้ นั่นอาจเป็นบ็อตเน็ตในที่ทำงาน

-

ไม่สามารถอัปเดตระบบปฏิบัติการของคุณได้: บอตเน็ตจำนวนมาก (และมัลแวร์ประเภทอื่นๆ) ใช้ระบบปฏิบัติการและช่องโหว่ของซอฟต์แวร์อื่นๆ เพื่อแพร่เชื้อไปยังอุปกรณ์ มัลแวร์บอตเน็ตบางตัวอาจทำให้ระบบปฏิบัติการของคุณไม่สามารถอัปเดตเพื่อให้สามารถคงอยู่ในระบบของคุณได้

-

กระบวนการที่ไม่รู้จักในตัวจัดการงาน: บน Windows ตัวจัดการงานจะแสดงกระบวนการทั้งหมดที่ทำงานอยู่ในคอมพิวเตอร์ของคุณ หากคุณเห็นสิ่งใดที่นี่ซึ่งคุณไม่รู้จัก ให้ค้นหาโดยเร็วที่สุด เนื่องจากอาจเป็นมัลแวร์บอตเน็ต

-

เครื่องมือป้องกันไวรัสของคุณตรวจพบมัลแวร์บอตเน็ต: เครื่องมือป้องกันไวรัสฟรีที่ดีที่สุดหลายตัวคือเครื่องสแกนบอตเน็ตที่ยอดเยี่ยม พวกเขาจะสแกนหาบ็อตเน็ตและภัยคุกคามอื่นๆ จากนั้นลบมัลแวร์หากพบ

รับการป้องกันบอตเน็ตฟรีด้วย Avast One ซึ่งจะตรวจจับมัลแวร์ ไวรัส และภัยคุกคามอื่นๆ แบบเรียลไทม์เพื่อปกป้องคุณจากการติดไวรัสที่เข้ามา เป็นโปรแกรมตรวจสอบบอทเน็ตและอื่นๆ อีกมากมาย — ปลอดภัยจากภัยคุกคามออนไลน์ทุกประเภท ฟรีอย่างแน่นอน

วิธีการป้องกันบอทเน็ต

-

อัปเดตซอฟต์แวร์ของคุณเสมอ: การอัปเดตซอฟต์แวร์ประกอบด้วยแพตช์รักษาความปลอดภัยเพื่อป้องกันจุดอ่อนที่ทราบ อัปเดตซอฟต์แวร์ของคุณทุกครั้งที่ทำได้เพื่อป้องกันมัลแวร์บอตเน็ต

-

อย่าเปิดไฟล์แนบที่ไม่คาดคิด: ดาวน์โหลดและเปิดไฟล์แนบที่คุณคาดว่าจะได้รับจากคนที่คุณรู้จักเท่านั้น แม้แต่ไฟล์แนบที่ไม่คาดคิดจากแหล่งที่มาที่รู้จักก็อาจเป็นเหยื่อฟิชชิ่งได้หากผู้ติดต่อของคุณถูกแฮ็ก

-

อย่าคลิกลิงก์แปลก ๆ: อีเมลฟิชชิ่งมักจะมีลิงก์ที่นำไปสู่เว็บไซต์ที่เป็นอันตรายซึ่งสามารถติดตั้งมัลแวร์ผ่านมัลแวร์โฆษณาหรือการดาวน์โหลดแบบไดรฟ์ได้

-

หลีกเลี่ยงเว็บไซต์ที่คลุมเครือ: เรียนรู้วิธีตรวจสอบเว็บไซต์เพื่อความปลอดภัย หากเว็บไซต์ดูไม่น่าเชื่อถือ ให้ปิดหน้าต่างหรือแท็บ

-

อย่าใช้บริการดาวน์โหลด P2P: การดาวน์โหลด P2P เช่น ทอร์เรนต์ อาจมีมัลแวร์บอตเน็ต รับสื่อของคุณจากแหล่งที่ถูกต้องและเชื่อถือได้แทน

-

สร้างรหัสผ่านใหม่เมื่อตั้งค่าอุปกรณ์ใหม่: หากคุณกำลังติดตั้งเราเตอร์ เว็บแคม หรืออุปกรณ์ IoT ใหม่ ให้เปลี่ยนข้อมูลรับรองการเข้าสู่ระบบทันที วิธีนี้จะป้องกันไม่ให้มัลแวร์บอตเน็ตเช่น Mirai เข้าถึงได้โดยใช้รหัสผ่านเริ่มต้น

-

ใช้ไฟร์วอลล์: ไฟร์วอลล์ที่ดีจะบล็อกการเชื่อมต่อจากมัลแวร์บอตเน็ตที่ติดตั้งไว้แล้วไปยังเซิร์ฟเวอร์ C&C หรืออุปกรณ์อื่นๆ บนบอตเน็ต P2P

-

ใช้รหัสผ่านที่รัดกุม: มัลแวร์บอตเน็ตบางตัวจะบังคับรหัสผ่านจนกว่าจะถอดรหัสได้ สร้างรหัสผ่านหรือข้อความรหัสผ่านที่ยาวและไม่ซ้ำใครเพื่อต้านทานการโจมตีประเภทนี้ได้ดียิ่งขึ้น

-

ใช้การตรวจสอบสิทธิ์แบบสองปัจจัย (2FA): 2FA ป้องกันมัลแวร์บอตเน็ตไม่ให้เจาะเข้าไปในอุปกรณ์และบัญชีของคุณ หากรหัสผ่านของคุณถูกบุกรุก

-

ใช้ซอฟต์แวร์ป้องกันไวรัส: เครื่องมือป้องกันไวรัสที่น่าเชื่อถือจะให้คุณสแกนและลบบอตเน็ตฟรีในขณะที่ปกป้องคุณจากมัลแวร์ประเภทอื่นเช่นกัน

ป้องกันและลบบอทเน็ตด้วยเครื่องมือรักษาความปลอดภัยฟรี

Botnets กำหนดเป้าหมายไปที่อุปกรณ์ที่มีการรักษาความปลอดภัยที่อ่อนแอ — อุปกรณ์ IoT และเราเตอร์ที่ไม่ได้รับการป้องกัน เช่นเดียวกับคอมพิวเตอร์และแล็ปท็อปที่มีช่องโหว่ของซอฟต์แวร์และรหัสผ่านที่ถอดรหัสได้ง่าย ด้วยเครื่องมือรักษาความปลอดภัยที่แข็งแกร่งเคียงข้างคุณ คุณจะได้รับการปกป้องอย่างดีจากมัลแวร์บอตเน็ตและภัยคุกคามออนไลน์อื่นๆ

Avast One ตรวจจับและบล็อกไฟล์แนบอีเมลและเว็บไซต์ที่เป็นอันตรายโดยอัตโนมัติ เช่นเดียวกับที่ผู้สร้างบอตเน็ตใช้ในแคมเปญฟิชชิ่ง และด้วยการตรวจสอบระบบตลอด 24 ชั่วโมงทุกวัน คุณจะได้รับการปกป้องล่วงหน้าหากมัลแวร์บอตเน็ตกำหนดเป้าหมายไปที่อุปกรณ์ของคุณ รับการป้องกันและลบบอตเน็ตฟรีวันนี้ — และเพลิดเพลินกับชุดคุณสมบัติความปลอดภัยและความเป็นส่วนตัวอื่นๆ — ด้วย Avast One