ผู้ใช้ Chromium ประมาณ 33% ได้ติดตั้งปลั๊กอินของเบราว์เซอร์บางประเภทแล้ว แทนที่จะเป็นเพียงเทคโนโลยีเฉพาะกลุ่มที่ผู้ใช้ระดับสูงใช้โดยเฉพาะ ส่วนเสริมกลับกลายเป็นกระแสหลักเชิงบวก โดยส่วนใหญ่มาจาก Chrome เว็บสโตร์และตลาดส่วนเสริมของ Firefox

แต่จะปลอดภัยแค่ไหน?

จากการวิจัยที่จะนำเสนอใน IEEE Symposium on Security and Privacy คำตอบคือ ไม่มาก . การศึกษาที่ได้รับทุนสนับสนุนจาก Google พบว่าผู้ใช้ Chrome หลายสิบล้านคนมีการติดตั้งมัลแวร์แบบแอดออนที่หลากหลาย ซึ่งคิดเป็น 5% ของปริมาณการใช้งาน Google ทั้งหมด

การวิจัยส่งผลให้มีการกำจัดปลั๊กอินเกือบ 200 รายการจาก Chrome App Store และทำให้เกิดคำถามถึงความปลอดภัยโดยรวมของตลาด

ดังนั้น Google กำลังทำอะไรเพื่อให้เราปลอดภัย และคุณจะตรวจพบโปรแกรมเสริมปลอมได้อย่างไร ฉันรู้แล้ว

ที่มาของส่วนเสริม

เรียกพวกเขาว่าคุณต้องการ - ส่วนขยายเบราว์เซอร์ ปลั๊กอิน หรือส่วนเสริม - ทั้งหมดนี้มาจากที่เดียวกัน นักพัฒนาอิสระจากภายนอกที่ผลิตผลิตภัณฑ์ที่รู้สึกว่าตอบสนองความต้องการหรือแก้ปัญหา

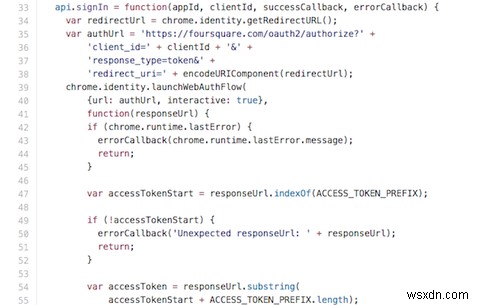

โดยทั่วไปแล้ว Add-on ของเบราว์เซอร์จะเขียนโดยใช้เทคโนโลยีเว็บ เช่น HTML, CSS และ JavaScript และมักจะสร้างขึ้นสำหรับเบราว์เซอร์ใดเบราว์เซอร์หนึ่งโดยเฉพาะ แม้ว่าจะมีบริการของบุคคลที่สามที่อำนวยความสะดวกในการสร้างปลั๊กอินของเบราว์เซอร์ข้ามแพลตฟอร์ม

เมื่อปลั๊กอินถึงระดับความสมบูรณ์และได้รับการทดสอบแล้ว ปลั๊กอินนั้นจะถูกปล่อยออกมา เป็นไปได้ที่จะแจกจ่ายปลั๊กอินโดยอิสระ แม้ว่านักพัฒนาส่วนใหญ่เลือกที่จะแจกจ่ายผ่าน Mozilla, Google และร้านส่วนขยายของ Microsoft

แม้ว่าก่อนที่จะสัมผัสคอมพิวเตอร์ของผู้ใช้ จะต้องได้รับการทดสอบเพื่อให้แน่ใจว่าปลอดภัยในการใช้งาน นี่คือวิธีการทำงานบน Google Chrome App Store

การรักษา Chrome ให้ปลอดภัย

นับตั้งแต่ยื่นส่วนขยายไปจนถึงเผยแพร่ในท้ายที่สุด ใช้เวลารอ 60 นาที เกิดอะไรขึ้นที่นี่? เบื้องหลังคือ Google กำลังตรวจสอบให้แน่ใจว่าปลั๊กอินไม่มีตรรกะที่เป็นอันตราย หรือสิ่งใดก็ตามที่อาจกระทบต่อความเป็นส่วนตัวหรือความปลอดภัยของผู้ใช้

กระบวนการนี้เรียกว่า 'Enhanced Item Validation' (IEV) และเป็นชุดของการตรวจสอบที่เข้มงวดซึ่งจะตรวจสอบโค้ดของปลั๊กอินและลักษณะการทำงานเมื่อติดตั้ง เพื่อระบุมัลแวร์

Google ยังได้เผยแพร่ 'คู่มือรูปแบบ' ที่บอกนักพัฒนาว่าพฤติกรรมใดบ้างที่ได้รับอนุญาต และกีดกันผู้อื่นอย่างชัดเจน ตัวอย่างเช่น ห้ามใช้ JavaScript แบบอินไลน์ - JavaScript ที่ไม่ได้จัดเก็บไว้ในไฟล์แยกต่างหาก เพื่อลดความเสี่ยงจากการโจมตีแบบแฝงสคริปต์

Google ไม่สนับสนุนอย่างยิ่งให้ใช้ 'eval' ซึ่งเป็นโครงสร้างการเขียนโปรแกรมที่ช่วยให้โค้ดสามารถรันโค้ดได้ และอาจทำให้เกิดความเสี่ยงด้านความปลอดภัยได้ทุกประเภท พวกเขายังไม่ค่อยสนใจปลั๊กอินที่เชื่อมต่อกับบริการระยะไกลที่ไม่ใช่ของ Google เนื่องจากมีความเสี่ยงที่จะถูกโจมตีโดยคนกลาง (MITM)

ขั้นตอนเหล่านี้เป็นขั้นตอนง่ายๆ แต่ส่วนใหญ่มีประสิทธิภาพในการรักษาความปลอดภัยให้ผู้ใช้ Javvad Malik ผู้สนับสนุนด้านความปลอดภัยของ Alienware คิดว่ามันเป็นขั้นตอนในทิศทางที่ถูกต้อง แต่สังเกตว่าความท้าทายที่ยิ่งใหญ่ที่สุดในการรักษาความปลอดภัยให้ผู้ใช้คือปัญหาของการศึกษา

“การแยกความแตกต่างระหว่างซอฟต์แวร์ที่ดีและไม่ดีนั้นยากขึ้นเรื่อย ๆ ในการถอดความ ซอฟต์แวร์ที่ถูกต้องตามกฎหมายคนหนึ่งคืออีกคนหนึ่งที่ขโมยข้อมูลประจำตัว ไวรัสประสงค์ร้ายที่ทำลายความเป็นส่วนตัวซึ่งเข้ารหัสไว้ในก้นบึ้งของนรก” อย่าเข้าใจฉันผิด ฉันยินดีต้อนรับ การย้ายโดย Google เพื่อลบส่วนขยายที่เป็นอันตรายเหล่านี้ - บางส่วนไม่ควรเปิดเผยต่อสาธารณะตั้งแต่แรก แต่ความท้าทายในอนาคตสำหรับบริษัทอย่าง Google คือการรักษาส่วนขยายและกำหนดขอบเขตของพฤติกรรมที่ยอมรับได้ การสนทนาที่ขยายขอบเขตนอกเหนือจากความปลอดภัยหรือเทคโนโลยี และคำถามสำหรับสังคมที่ใช้อินเทอร์เน็ตในวงกว้าง"

Google มีเป้าหมายเพื่อให้แน่ใจว่าผู้ใช้จะได้รับแจ้งเกี่ยวกับความเสี่ยงที่เกี่ยวข้องกับการติดตั้งปลั๊กอินของเบราว์เซอร์ ส่วนขยายแต่ละรายการใน Google Chrome App Store มีความชัดเจนเกี่ยวกับสิทธิ์ที่จำเป็น และต้องไม่เกินสิทธิ์ที่คุณให้ไว้ หากการขยายเวลาขอให้ทำสิ่งที่ดูไม่ปกติ แสดงว่าคุณมีเหตุอันควรสงสัย

แต่ในบางครั้ง อย่างที่เราทุกคนทราบกันดีว่ามัลแวร์สามารถเล็ดลอดผ่านเข้ามาได้

เมื่อ Google เข้าใจผิด

Google นั้นค่อนข้างจะแน่นหนาอย่างน่าประหลาดใจ แทบไม่มีนาฬิกาหลุดเลย อย่างน้อยก็ใน Google Chrome เว็บสโตร์ อย่างไรก็ตาม เมื่อมีอะไรเกิดขึ้น มันก็ไม่ดี

- AddToFeedly เป็นปลั๊กอิน Chrome ที่อนุญาตให้ผู้ใช้เพิ่มเว็บไซต์ในการสมัครรับฟีด Feedly RSS reader มันเริ่มต้นชีวิตในฐานะผลิตภัณฑ์ที่ถูกต้องตามกฎหมายที่เผยแพร่โดยนักพัฒนาอดิเรก แต่ถูกซื้อในราคาสี่หลักในปี 2014 จากนั้นเจ้าของรายใหม่ได้ติดตั้งปลั๊กอินด้วยแอดแวร์ SuperFish ซึ่งแทรกโฆษณาลงในหน้าเว็บและสร้างป๊อปอัป SuperFish ได้รับความอื้อฉาวเมื่อต้นปีนี้เมื่อปรากฏว่า Lenovo ได้จัดส่งพร้อมกับแล็ปท็อป Windows ระดับล่างทั้งหมด

- ภาพหน้าจอของหน้าเว็บทำให้ผู้ใช้สามารถจับภาพหน้าเว็บทั้งหมดที่พวกเขาเข้าชม และได้รับการติดตั้งบนคอมพิวเตอร์มากกว่า 1 ล้านเครื่อง อย่างไรก็ตาม มีการส่งข้อมูลผู้ใช้ไปยังที่อยู่ IP เดียวในสหรัฐอเมริกา เจ้าของ WebPage Screenshot ได้ปฏิเสธการกระทำผิดกฎหมายใดๆ และยืนยันว่านี่เป็นส่วนหนึ่งของหลักปฏิบัติในการประกันคุณภาพของพวกเขา Google ได้ลบออกจาก Chrome เว็บสโตร์แล้ว

- Adicionar Ao Google Chrome เป็นส่วนขยายหลอกลวงที่จี้บัญชี Facebook และแชร์สถานะ โพสต์ และรูปภาพที่ไม่ได้รับอนุญาต มัลแวร์แพร่กระจายผ่านไซต์ที่เลียนแบบ YouTube และบอกให้ผู้ใช้ติดตั้งปลั๊กอินเพื่อดูวิดีโอ Google ได้ลบปลั๊กอินแล้ว

เนื่องจากคนส่วนใหญ่ใช้ Chrome เพื่อทำการประมวลผลส่วนใหญ่ จึงเป็นเรื่องที่น่าหนักใจที่ปลั๊กอินเหล่านี้สามารถหลุดผ่านรอยแตกร้าวได้ แต่อย่างน้อยก็มี ขั้นตอน ที่จะล้มเหลว. เมื่อคุณติดตั้งส่วนขยายจากที่อื่น คุณจะไม่ได้รับการปกป้อง

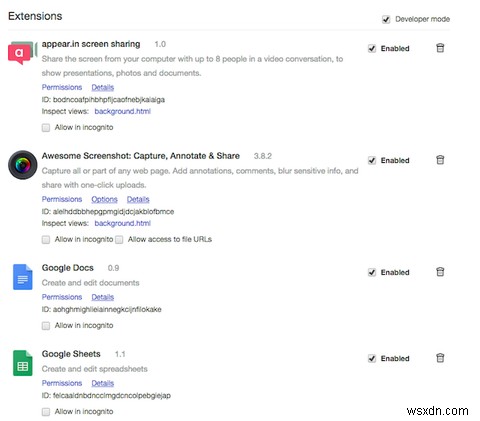

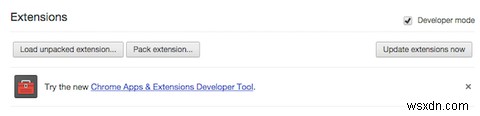

เช่นเดียวกับที่ผู้ใช้ Android สามารถติดตั้งแอปใดก็ได้ที่ต้องการ Google ให้คุณติดตั้งส่วนขยาย Chrome ที่คุณต้องการ รวมถึงส่วนขยายที่ไม่ได้มาจาก Chrome เว็บสโตร์ นี่ไม่ใช่เพียงเพื่อให้ผู้บริโภคมีทางเลือกมากขึ้นเท่านั้น แต่ยังช่วยให้นักพัฒนาสามารถทดสอบโค้ดที่พวกเขาใช้อยู่ก่อนที่จะส่งออกไปเพื่อขออนุมัติ

อย่างไรก็ตาม สิ่งสำคัญที่ต้องจำไว้คือส่วนขยายใดๆ ที่ติดตั้งด้วยตนเองไม่ได้ผ่านขั้นตอนการทดสอบที่เข้มงวดของ Google และอาจมีพฤติกรรมที่ไม่พึงประสงค์ได้ทุกประเภท

คุณเสี่ยงแค่ไหน

ในปี 2014 Google แซงหน้า Internet Explorer ของ Microsoft ในฐานะเว็บเบราว์เซอร์หลัก และปัจจุบันเป็นตัวแทนของผู้ใช้อินเทอร์เน็ตเกือบ 35% ด้วยเหตุนี้ สำหรับใครก็ตามที่ต้องการสร้างรายได้อย่างรวดเร็วหรือแจกจ่ายมัลแวร์ ก็ยังคงเป็นเป้าหมายที่ดึงดูดใจ

Google ส่วนใหญ่สามารถรับมือได้ มีเหตุการณ์เกิดขึ้นแต่พวกเขาถูกโดดเดี่ยว เมื่อมัลแวร์สามารถเล็ดลอดผ่านเข้ามาได้ พวกเขาก็จัดการกับมันอย่างเหมาะสม และด้วยความเป็นมืออาชีพที่คุณคาดหวังจาก Google

อย่างไรก็ตาม เป็นที่ชัดเจนว่าส่วนขยายและปลั๊กอินเป็นเวกเตอร์การโจมตีที่อาจเกิดขึ้นได้ หากคุณกำลังวางแผนที่จะทำอะไรที่ละเอียดอ่อน เช่น เข้าสู่ระบบธนาคารออนไลน์ของคุณ คุณอาจต้องการดำเนินการดังกล่าวในเบราว์เซอร์ที่แยกจากกันซึ่งไม่มีปลั๊กอินหรือหน้าต่างที่ไม่ระบุตัวตน และหากคุณมีส่วนขยายตามรายการข้างต้น ให้พิมพ์ chrome://extensions/ ในแถบที่อยู่ของ Chrome จากนั้นค้นหาและลบออกเพื่อความปลอดภัย

คุณเคยติดตั้งมัลแวร์ Chrome โดยไม่ได้ตั้งใจหรือไม่? อยู่เพื่อเล่าเรื่อง? ฉันอยากได้ยินเกี่ยวกับมัน แสดงความคิดเห็นด้านล่าง แล้วเราจะคุยกัน