ภัยคุกคามขั้นสูงแบบต่อเนื่องคืออะไร

ภัยคุกคามขั้นสูงแบบถาวร (APT) คือการโจมตีทางไซเบอร์ที่ซ่อนเร้น ซับซ้อน และต่อเนื่อง โดยมีจุดมุ่งหมายเพื่อขโมยข้อมูลที่ละเอียดอ่อนหรือขัดขวางการดำเนินงานของรัฐบาล การเงิน หรือระบบโครงข่ายไฟฟ้าที่สำคัญ การโจมตีเหล่านี้สามารถตรวจไม่พบได้เป็นระยะเวลานาน โดยแฮกเกอร์ใช้ประโยชน์จากเครื่องมือและวิธีการต่างๆ เช่น รูทคิทและ Steganography เพื่อปกปิดการมีอยู่และดำเนินกิจกรรมที่เป็นอันตราย

โดยทั่วไปเป้าหมายของ APT จะรวมถึงหน่วยงานภาครัฐ ภาคธุรกิจ และนักวิจัย ต่อไปนี้คือภาพรวมขององค์กรที่มักตกเป็นเป้าหมายและเหตุผล:

- รัฐบาลอาจมีข้อมูลลับ ความลับทางทหาร หรือข่าวกรองทางการเมืองที่ผู้โจมตีสามารถใช้เพื่อได้รับความได้เปรียบหรืออิทธิพลเชิงกลยุทธ์

- โครงสร้างพื้นฐานที่สำคัญ เช่น พลังงาน น้ำ การคมนาคม และโทรคมนาคม อาจหยุดชะงักเพื่อให้ได้อำนาจในการต่อรองหรือเพียงแค่สร้างความหายนะ

- บริษัทขนาดใหญ่อาจมีทรัพย์สินทางปัญญาหรือข้อมูลที่เป็นกรรมสิทธิ์ซึ่งผู้โจมตีสามารถใช้เพื่อสร้างความได้เปรียบทางการแข่งขันหรือเรียกค่าไถ่ได้

- สถาบันการเงินจัดเก็บข้อมูลของเจ้าของบัญชีและบันทึกที่แฮกเกอร์สามารถใช้เพื่อกระทำการฉ้อโกงทางการเงินหรือการขโมยข้อมูลส่วนตัว

- กลุ่มวิจัยสร้างเทคโนโลยีที่ล้ำสมัยและสร้างความก้าวหน้าทางวิทยาศาสตร์ที่ผู้โจมตี APT อาจขโมยไปเพื่อผลประโยชน์ของพวกเขาหรือของประเทศชาติ

ภัยคุกคามขั้นสูงแบบต่อเนื่องมักไม่กำหนดเป้าหมายไปที่บุคคล อย่างไรก็ตาม คุณอาจยังคงได้รับผลกระทบหากการหยุดชะงักดังกล่าวนำไปสู่การหยุดให้บริการในวงกว้าง ความไม่มั่นคงทางเศรษฐกิจ หรือการเปิดเผยข้อมูลส่วนบุคคล

ใครอยู่เบื้องหลังการโจมตี APT?

โดยทั่วไปแล้ว รัฐบาล กลุ่มที่ได้รับการสนับสนุนจากรัฐ นักแฮ็กทีวิสต์ หรือองค์กรอาชญากรรมที่ได้รับทุนสนับสนุนอย่างดีจะอยู่เบื้องหลัง APT การโจมตีเหล่านี้ต้องใช้ทรัพยากรที่กว้างขวาง ความเชี่ยวชาญเฉพาะทาง และความพยายามอย่างต่อเนื่อง ดังนั้นจึงมักจะไม่สมจริงสำหรับแฮกเกอร์หรืออาชญากรไซเบอร์รายย่อยที่จะกระทำการดังกล่าว

วงจรชีวิตของภัยคุกคามแบบถาวรขั้นสูง

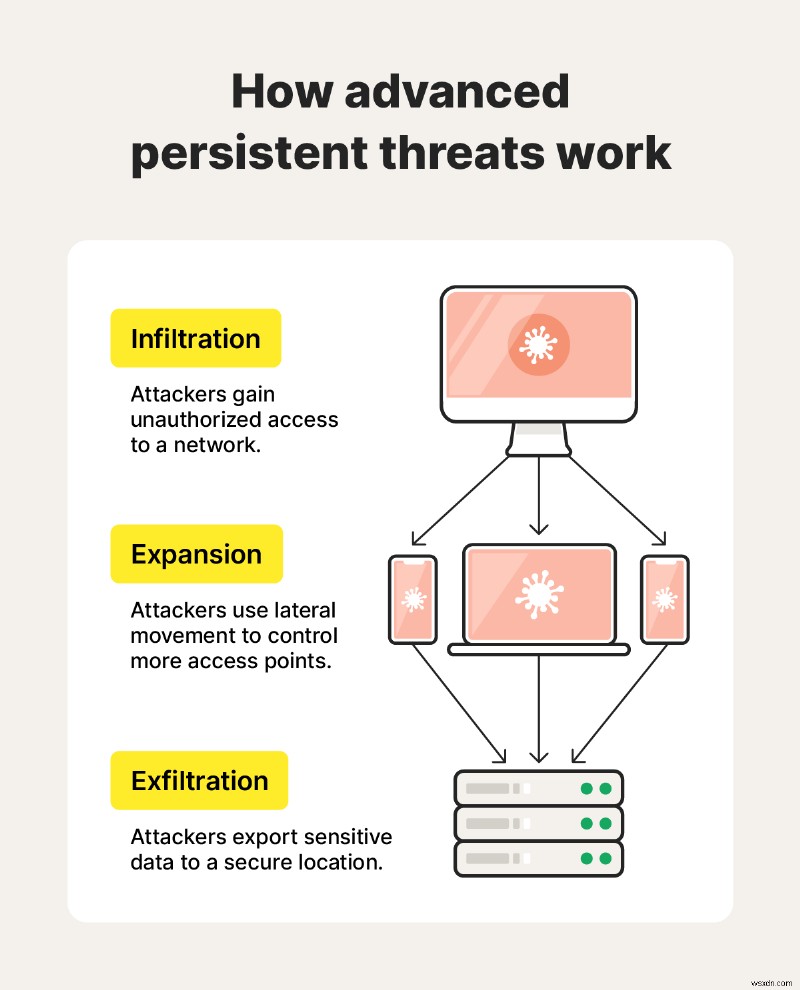

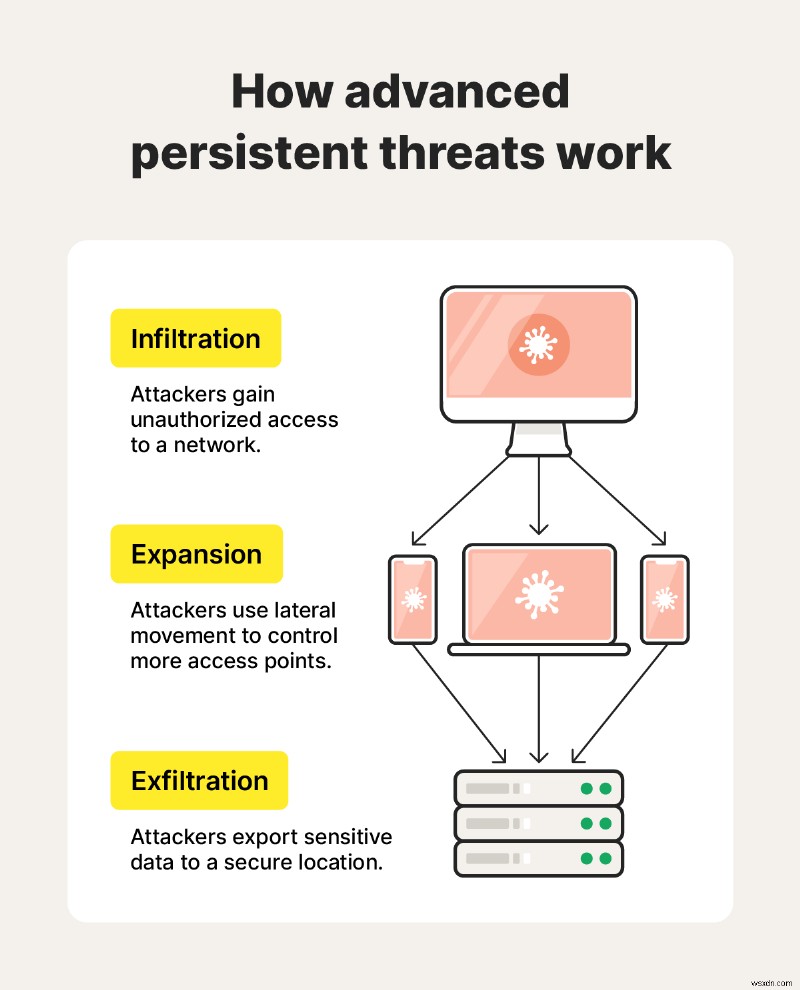

วงจรชีวิตของภัยคุกคามขั้นสูงแบบถาวรเกี่ยวข้องกับผู้โจมตีที่เข้าถึงเครือข่ายขององค์กร (การแทรกซึม) การเคลื่อนไหวบนเครือข่ายด้านข้างเพื่อแพร่เชื้อไปยังอุปกรณ์และระบบที่เชื่อมต่ออื่นๆ (ส่วนขยาย) และการกำหนดเส้นทางข้อมูลที่ถูกขโมยไปยังตำแหน่งที่พวกเขาควบคุม (การกรอง)

แผนภาพแสดงวิธีการทำงานของภัยคุกคามขั้นสูงแบบถาวร

ต่อไปนี้เป็นรายละเอียดเพิ่มเติมเกี่ยวกับขั้นตอนต่างๆ ในวงจรการใช้งาน APT

1. การแทรกซึม

การแทรกซึมเป็นระยะเริ่มต้นของการโจมตี APT ทีมผู้โจมตีที่เชี่ยวชาญจะเลือกเป้าหมาย ทำการวิจัยเชิงลึกให้เสร็จสิ้นเพื่อกำหนดเครื่องมือและยุทธวิธีที่มีประสิทธิภาพสูงสุดสำหรับการแทรกซึม และเข้าถึงเครือข่ายของเป้าหมายโดยไม่ได้รับอนุญาต บ่อยครั้งสิ่งนี้เกี่ยวข้องกับสปายแวร์ วิศวกรรมสังคม การดาวน์โหลดแบบไดรฟ์ การแทรก SQL หรือฟิชชิ่งแบบสเปียร์

เมื่อพวกเขาเข้ามาแล้ว พวกเขาก็สามารถสร้างฐานที่มั่น ซึ่งปูทางสำหรับการขยายตัว

2. การขยายตัว

หลังจากการแทรกซึม แฮกเกอร์จะขยายการโจมตีและเจาะลึกเข้าไปในเครือข่ายที่ถูกบุกรุกผ่านการเคลื่อนไหวด้านข้าง ในระหว่างกระบวนการนี้ ผู้โจมตีจะโจมตีอุปกรณ์เครือข่าย ระบบ และเซิร์ฟเวอร์อื่นๆ ซึ่งมักจะสร้าง “แบ็คดอร์” — หรือจุดเข้าใช้งานที่ซ่อนอยู่ — ขณะทำงาน

ด้วยการควบคุมจุดเชื่อมต่อเครือข่ายหลายจุด ผู้โจมตีสามารถสร้าง "การคงอยู่" ได้โดยการติดตั้งกลไกที่ซ่อนอยู่เพื่อรักษาการเข้าถึงและกลับเข้ามาใหม่ตามต้องการ ทำให้ทีมรักษาความปลอดภัยตรวจจับและกำจัดสิ่งเหล่านั้นได้ยากขึ้น

พวกเขาอาจขโมยข้อมูลประจำตัวของผู้ดูแลระบบผ่านคีย์ล็อกเกอร์หรือส่งการโจมตีแบบแฮชเพื่อเข้าถึงข้อมูลและทรัพยากรที่ถูกจำกัด โดยไม่สร้างกิจกรรมเครือข่ายที่ผิดปกติ

3. การกรอง

ในระหว่างการกรอง ผู้โจมตีจะถ่ายโอนข้อมูลที่เข้ารหัสไปยังตำแหน่งที่อยู่ภายใต้การควบคุมของพวกเขา

บ่อยครั้งที่พวกเขาใช้แนวทาง "ต่ำและช้า" เพื่อขโมยข้อมูลจำนวนเล็กน้อยเมื่อเวลาผ่านไป วิธีนี้จะหลีกเลี่ยงระบบตรวจจับการแจ้งเตือนที่ค้นหาปริมาณการรับส่งข้อมูลขาออกที่พุ่งสูงขึ้นอย่างกะทันหัน พวกเขายังอาจปกปิดกิจกรรมที่ผิดกฎหมายด้วยการสร้างช่องทางแอบแฝง — เส้นทางเครือข่ายที่เข้ารหัสซึ่งปิดบังข้อมูลระหว่างทาง

เพื่อรักษาจุดยืนและหลีกเลี่ยงการตรวจจับในระหว่างการกรอง บางครั้งผู้โจมตีใช้เทคนิคต่างๆ เช่น การซ่อนข้อมูลที่ถูกขโมยภายในไฟล์ที่ดูเหมือนไม่มีอันตราย) กำหนดเวลาการถ่ายโอนในช่วงนอกเวลาเร่งด่วน หรือเปิดการโจมตีแบบปฏิเสธการให้บริการ (DoS) หรือการโจมตีแบบปฏิเสธการให้บริการแบบกระจาย (DDoS) เป็นม่านควันเพื่อครอบงำเครือข่ายและทีมรักษาความปลอดภัย

คุณลักษณะภัยคุกคามขั้นสูงแบบถาวร

APT อาศัยเทคนิคการลักลอบและการหลีกเลี่ยง การเคลื่อนไหวด้านข้าง มัลแวร์ที่ล้ำหน้า และแนวทางที่ช้าและช้าในการขโมยข้อมูลโดยไม่มีการตรวจจับ

อย่างไรก็ตาม นี่ไม่ใช่สิ่งที่คุณจะเห็นเมื่อสิ้นสุดการโจมตี แต่คุณอาจสังเกตเห็นสัญญาณเตือนเช่น:

แทน- กิจกรรมบัญชีที่ผิดปกติ:คุณอาจสังเกตเห็นกิจกรรมบัญชีที่ผิดปกติ เช่น การเข้าสู่ระบบจากตำแหน่งที่ไม่คุ้นเคยหรือในเวลาทำการคี่

- บัญชีผู้ดูแลระบบใหม่:ผู้โจมตี APT อาจสร้างบัญชีผู้ดูแลระบบใหม่ทั้งหมดเพื่อให้เข้าถึงได้มากขึ้นโดยมีการตรวจสอบน้อยลง

- การชะลอตัวของเครือข่าย:หากผู้โจมตีรีบร้อนและถ่ายโอนข้อมูลที่ถูกขโมยจำนวนมาก พวกเขาอาจใช้แบนด์วิธจำนวนมากและทำให้อินเทอร์เน็ตช้าลง

- การใช้ข้อมูลที่เพิ่มขึ้นอย่างรวดเร็ว:การเพิ่มขึ้นอย่างกะทันหันหรือเกิดซ้ำในการรับส่งข้อมูลเครือข่ายขาออก โดยเฉพาะอย่างยิ่งในช่วงนอกเวลาเร่งด่วน สามารถบ่งชี้ว่ามีใครบางคนกำลังขโมยข้อมูลปริมาณมาก

- ไฟล์ที่ไม่คุ้นเคย:ผู้โจมตีมักจะติดตั้งมัลแวร์บนอุปกรณ์ที่ถูกบุกรุก ดังนั้นคุณอาจพบไฟล์หรือแอปพลิเคชันที่ไม่คุ้นเคยบนอุปกรณ์ของคุณ คุณอาจประสบปัญหาด้านประสิทธิภาพของอุปกรณ์ ซึ่งเป็นผลข้างเคียงจากการติดไวรัส

- เครื่องมือรักษาความปลอดภัยที่ถูกปิดใช้งาน:เพื่อหลบเลี่ยงเรดาร์ บางครั้งผู้โจมตีจะปิดการใช้งานซอฟต์แวร์ป้องกันไวรัส ไฟร์วอลล์ หรือระบบตรวจจับการบุกรุกเพื่อให้ทำงานโดยไม่มีใครสังเกตเห็น

ตัวอย่างภัยคุกคามขั้นสูง

มีหัวข้อต่างๆ ที่พบบ่อยระหว่างการโจมตี APT ที่รู้จักกันดี — บ่อยครั้งได้รับการสนับสนุนจากรัฐ ใช้มัลแวร์หรือฟิชชิ่งแบบกำหนดเอง และมีเป้าหมายที่จะขโมยข้อมูลหรือขัดขวางโครงสร้างพื้นฐานที่สำคัญเพื่อผลประโยชน์ทางการเมือง นี่คือตัวอย่างบางส่วน:

1. ก็อบลินแพนด้า

Goblin Panda เป็นกลุ่มจารกรรมทางไซเบอร์ที่มีฐานอยู่ในจีน ซึ่งส่วนใหญ่มุ่งเป้าไปที่ประเทศในเอเชียตะวันออกเฉียงใต้ โดยเฉพาะเวียดนาม กิจกรรมเพิ่มขึ้นท่ามกลางข้อพิพาทเรื่องดินแดนในปี 2014 และส่งผลกระทบต่อรัฐบาล กระทรวงกลาโหม และภาคพลังงานของเวียดนามเป็นหลัก

2. แฟนซีหมี

แฟนซี แบร์ เป็นกลุ่มที่มีฐานอยู่ในรัสเซีย ซึ่งเชื่อกันอย่างกว้างขวางว่ามีความเกี่ยวข้องกับหน่วยข่าวกรองทางการทหารของรัสเซีย (GRU) เป็นที่รู้จักในด้านการสร้างไซต์ปลอมแปลง เปิดตัวแคมเปญเก็บเกี่ยวข้อมูลประจำตัว และปรับใช้มัลแวร์เพื่อรวบรวมข้อมูลที่ละเอียดอ่อน จนถึงปัจจุบัน มีการกำหนดเป้าหมายไปที่ภาครัฐบาล การบินและอวกาศ กลาโหม และพลังงานเป็นหลักในสหรัฐอเมริกาและยุโรปตะวันตก

3. โคซี่แบร์

Cozy Bear เป็นกลุ่มแฮ็กรัสเซียอีกกลุ่มที่ได้รับการสนับสนุนจากรัฐ ซึ่งถูกกล่าวหาว่าเกี่ยวข้องกับหน่วยข่าวกรองต่างประเทศรัสเซีย (SVR) เช่นเดียวกับแฟนซีแบร์ APT นี้สอดคล้องกับผลประโยชน์ของรัสเซียอย่างใกล้ชิด อย่างไรก็ตาม Cozy Bear ได้พัฒนาเพื่อกำหนดเป้าหมายไปที่รัฐบาล โครงสร้างพื้นฐานที่สำคัญ บริษัท และห่วงโซ่อุปทาน โดยมักจะใช้ประโยชน์จากช่องโหว่แบบซีโรเดย์เพื่อรักษาการเข้าถึงแบบซ่อนตัว

ในปี 2558 Cozy Bear ละเมิดอนุสัญญาแห่งชาติของพรรคเดโมแครต โดยคงการเข้าถึงโดยตรวจไม่พบเป็นเวลาหลายเดือน แฟนซีแบร์ตามมาด้วยการบุกรุกที่เปิดเผยมากขึ้นในปี 2016 ตามที่เจ้าหน้าที่กระทรวงยุติธรรมอาวุโสระบุ การดำเนินการเหล่านี้ได้รับอนุญาตจากระดับสูงสุดของรัฐบาลรัสเซีย

4. โอเชี่ยนโลตัส

OceanLotus หรือที่รู้จักกันในชื่อ Ocean Buffalo เป็นกลุ่มภัยคุกคามขั้นสูงที่ต่อเนื่องจากประเทศเวียดนาม เป็นที่ทราบกันดีว่ากำหนดเป้าหมายไปที่บริษัทสินค้าอุปโภคบริโภค บริษัทผู้ผลิต องค์กรด้านการบริการ ผู้คัดค้านทางการเมือง นักข่าว และนักเคลื่อนไหว โดยเฉพาะในเอเชียตะวันออกเฉียงใต้ โดยทั่วไปแล้ว OceanLotus อาศัยวิศวกรรมสังคม การโจมตีแบบ Watering Hole และมัลแวร์แบบกำหนดเองเพื่อบุกรุกเครือข่ายส่วนตัว

ในปี 2020 นักวิจัยด้านความปลอดภัยทางไซเบอร์ได้เปิดเผยหลักฐานว่า Ocean Buffalo แทรกซึมเข้าไปในกระทรวงการจัดการเหตุฉุกเฉินของจีนและรัฐบาลมณฑลหวู่ฮั่นเพื่อรวบรวมข้อมูลเกี่ยวกับโควิด-19

5. ทีมเอลฟิน

ทีม Elfin เป็นกลุ่ม APT ของอิหร่านที่โจมตีรัฐบาล องค์กร และกลุ่มที่เกี่ยวข้องกับการวิจัยด้านวิศวกรรม การผลิต การบินและอวกาศ และพลังงาน การหาประโยชน์ของพวกเขาส่งผลกระทบต่อซาอุดีอาระเบีย สหรัฐอเมริกา และประเทศอื่นๆ เชื่อว่ามีการเลือกเป้าหมายบางส่วนเพื่อเตรียมพร้อมสำหรับการโจมตีห่วงโซ่อุปทานในอนาคต

ในปี 2019 ทีม Elfin พยายามแทรกซึมภาคส่วนเคมีของซาอุดีอาระเบียผ่านช่องโหว่ WinRAR สิ่งนี้จะทำให้พวกเขาสามารถรันโปรแกรมที่เป็นอันตราย ซึ่งอาจส่งผลต่อระบบที่สำคัญขององค์กร

6. ไททันเรน

Titan Rain เป็นชุดการโจมตีที่ได้รับการสนับสนุนจากรัฐจีนต่อหน่วยงานรัฐบาลของสหรัฐอเมริกาและสหราชอาณาจักรในช่วงต้นทศวรรษ 2000 ข้อมูลเฉพาะที่เชื่อถือได้เกี่ยวกับการโจมตีของ Titan Rain นั้นมีอยู่ไม่มากนัก อย่างไรก็ตาม เป็นที่ทราบกันดีว่าผู้โจมตีซึ่งเริ่มปฏิบัติการตั้งแต่อย่างน้อยปี 2003 สามารถเจาะข้อมูลกระทรวงการต่างประเทศสหรัฐฯ กระทรวงความมั่นคงแห่งมาตุภูมิ และกระทรวงกลาโหมและสำนักงานการต่างประเทศของสหราชอาณาจักรได้สำเร็จ

7. ลูกแมวเกลียว

Helix Kitty ถือเป็นกลุ่มภัยคุกคามต่อเนื่องขั้นสูงที่มีฐานอยู่ในอิหร่าน โดยมุ่งเป้าไปที่ภาคการบิน รัฐบาล พลังงาน การเงิน โทรคมนาคม และธุรกิจของประเทศต่างๆ รวมถึงบาห์เรนและคูเวต กลุ่มนี้มีชื่อเสียงจากการค้นคว้าอย่างรอบคอบเกี่ยวกับเป้าหมายในการโจมตีแบบฟิชชิ่งแบบหอกเพื่อสนับสนุนปฏิบัติการข่าวกรองของรัฐอิหร่าน

ในปี 2018 บริษัทรักษาความปลอดภัยทางไซเบอร์แห่งหนึ่งพบว่า Helix Kitty กำหนดเป้าหมายไปที่บริษัทโทรคมนาคมเพื่อรวบรวมข้อมูลจำนวนมากเพื่อจุดประสงค์ด้านข่าวกรอง ผู้โจมตีมีเป้าหมายเพื่อสกัดกั้นการสื่อสารที่ละเอียดอ่อน ขโมยข้อมูล และอาจปรับใช้มัลแวร์เพิ่มเติมเพื่อขยายการเข้าถึง

8. กลุ่มสมการ

Equation Group เป็นกลุ่มภัยคุกคามขั้นสูงต่อเนื่องที่เชื่อกันว่าเชื่อมโยงกับสำนักงานความมั่นคงแห่งชาติของสหรัฐอเมริกา (NSA) ใช้งานมาตั้งแต่อย่างน้อยต้นทศวรรษ 2000 โดยกำหนดเป้าหมายไปที่รัฐบาล ทหาร และองค์กรโครงสร้างพื้นฐานที่สำคัญทั่วแอฟริกา เอเชีย ยุโรป และตะวันออกกลาง

ในปี 2009 มีรายงานว่ากลุ่มได้แจกจ่ายซีดีรอมที่ติดไวรัสให้กับผู้เข้าร่วมการประชุมทางวิทยาศาสตร์ โดยฝังโทรจันที่ออกแบบมาเพื่อใช้ประโยชน์จากช่องโหว่ที่ไม่รู้จัก อย่างน้อยหนึ่งกรณี มัลแวร์ได้ติดตั้งแบ็คดอร์ DoubleFantasy ซึ่งทำให้ผู้โจมตีสามารถเข้าถึงการตรวจสอบกิจกรรมและขโมยงานวิจัยที่ละเอียดอ่อนได้อย่างต่อเนื่อง

การป้องกันภัยคุกคามขั้นสูงอย่างต่อเนื่อง

วิธีที่มีประสิทธิภาพที่สุดในการป้องกัน APT คือการหลีกเลี่ยงการตกเป็นเหยื่อของกลยุทธ์การแทรกซึม เช่น ฟิชชิ่งและวิศวกรรมสังคม เพิ่มมาตรการรักษาความปลอดภัย อัปเดตซอฟต์แวร์อยู่เสมอ และลงทุนในเครื่องมือรักษาความปลอดภัยทางไซเบอร์

มาดูกันว่าการป้องกันมีลักษณะอย่างไรสำหรับคุณ:

- จับตาดูการโจมตีแบบฟิชชิ่ง:รู้วิธีรับรู้ภัยคุกคามที่อาจเกิดขึ้น เพื่อช่วยหลีกเลี่ยงการคลิกลิงก์ฟิชชิ่งและผู้โจมตีแทรกซึมเครือข่ายของคุณ หากคุณไม่สามารถบอกได้ว่าข้อความนั้นถูกต้องหรือไม่ ให้เรียกใช้ผ่านผู้ช่วยที่ขับเคลื่อนด้วย AI เช่น Norton Genie เพื่อประเมินสัญญาณอันตรายก่อนที่จะโต้ตอบกับข้อความนั้น

- เรียนรู้ที่จะจดจำวิศวกรรมสังคม:การระบุความพยายามด้านวิศวกรรมสังคมตั้งแต่เนิ่นๆ สามารถขัดขวางขั้นตอนการแทรกซึมของภัยคุกคามขั้นสูงที่คงอยู่ได้

- ตั้งรหัสผ่านที่รัดกุม:สร้างรหัสผ่านที่รัดกุมและไม่ซ้ำกันเพื่อทำให้ผู้โจมตีเข้าถึงข้อมูลที่ถูกจำกัดและย้ายภายในเครือข่ายได้ยากขึ้น

- เปิดใช้งานการระบุตัวตนด้วยไบโอเมตริกซ์:ใช้ไบโอเมตริกซ์ เช่น ใบหน้า ม่านตา หรือลายนิ้วมือเพื่อเข้าถึงข้อมูลที่ละเอียดอ่อน มันจะยากขึ้นสำหรับผู้โจมตี APT ที่จะเข้าถึงโดยไม่ได้รับอนุญาต เนื่องจากลักษณะทางกายภาพนั้นยากต่อการทำซ้ำ

- อัปเดตซอฟต์แวร์ของคุณ:การอัปเดตซอฟต์แวร์มักจะแก้ไขช่องโหว่ที่ทราบ ซึ่งจำกัดจุดเริ่มต้นที่ผู้โจมตีสามารถโจมตีได้

- ใช้ VPN:เครือข่ายส่วนตัวเสมือน (VPN) สามารถช่วยให้คุณและกิจกรรมทางอินเทอร์เน็ตของคุณถูกผู้สอดแนมมองเห็นได้น้อยลง นอกจากนี้ยังช่วยป้องกันไม่ให้ผู้โจมตีดักจับข้อมูลที่ละเอียดอ่อนในขณะที่อยู่ระหว่างการส่งผ่าน

- ติดตั้งโปรแกรมป้องกันไวรัส:ซอฟต์แวร์ป้องกันไวรัสสามารถช่วยป้องกัน ตรวจจับ และลบมัลแวร์ที่ติดตั้งระหว่างการโจมตี APT เพียงจำไว้ว่ามันอาจจะไม่สามารถตรวจจับภัยคุกคามขั้นสูงแบบถาวรได้ทั้งหมดหากพวกมันใช้เทคโนโลยีใหม่หรือแบบกำหนดเอง

- จำกัดสิทธิ์:ด้วยการบังคับใช้การควบคุมการเข้าถึงที่เข้มงวดและการจำกัดสิทธิ์ของผู้ใช้ องค์กรสามารถป้องกันการโจมตีไม่ให้แพร่กระจายในแนวขวาง และลดผลกระทบโดยรวมของการละเมิดข้อมูลที่อาจเกิดขึ้นได้

เข้ารหัสการเชื่อมต่ออินเทอร์เน็ตของคุณด้วย VPN

เนื่องจากการโจมตีภัยคุกคามแบบต่อเนื่องขั้นสูงนั้นซับซ้อนมาก จึงสามารถแฝงตัวอยู่บนเครือข่ายที่ตรวจไม่พบได้เป็นเวลานาน หากต้องการจำกัดผลกระทบที่อาจเกิดขึ้นและขอบเขตของการละเมิด ให้ดำเนินการเพื่อปกป้องข้อมูลของคุณ เริ่มต้นด้วยการใช้ VPN — องค์ประกอบสำคัญของกลยุทธ์ความปลอดภัยทางไซเบอร์ที่แข็งแกร่ง

แม้ว่าจะไม่มี VPN ใดรับประกันการป้องกันภัยคุกคามขั้นสูงแบบถาวรได้ แต่ Norton VPN ก็ปกป้องความเป็นส่วนตัวดิจิทัลของคุณโดยการเข้ารหัสข้อมูลที่คุณส่งและรับออนไลน์ — ทำให้ผู้สอดแนมและอาชญากรไซเบอร์ไม่สามารถอ่านได้

คำถามที่พบบ่อย

เป้าหมายหลักของการโจมตี APT คืออะไร

เป้าหมายหลักของการโจมตีด้วยภัยคุกคามขั้นสูงแบบต่อเนื่องคือการสร้างสถานะระยะยาวและตรวจไม่พบบนเครือข่ายของเป้าหมายเพื่อขโมยข้อมูลที่ละเอียดอ่อน

อะไรที่ทำให้ APT แตกต่างจากมัลแวร์อื่นๆ

APT แตกต่างจากมัลแวร์อื่นๆ เนื่องจากเป็นการโจมตีทางไซเบอร์ขั้นสูงและยาวนาน การโจมตีเหล่านี้มักใช้มัลแวร์ที่ซับซ้อนและยากต่อการตรวจจับเพื่อแทรกซึมระบบเพื่อเป้าหมายเชิงกลยุทธ์ระยะยาว เช่น การจารกรรมหรือการขโมยทรัพย์สินทางปัญญา

ซึ่งแตกต่างจากมัลแวร์ทั่วไปที่แฮกเกอร์มักใช้เพื่อแสวงหาผลประโยชน์ทางการเงินอย่างรวดเร็ว เพื่อขัดขวางการดำเนินงาน หรือทำลายล้าง เช่นเดียวกับสปายแวร์ Pegasus APT จะถูกใช้งานโดยกลุ่มแฮ็คที่มีความซับซ้อนสูงเท่านั้น

ภัยคุกคามขั้นสูงแบบต่อเนื่องทำงานอย่างไร

ภัยคุกคามขั้นสูงแบบถาวรเกี่ยวข้องกับผู้โจมตีที่แทรกซึมเครือข่ายผ่านช่องโหว่หรือข้อผิดพลาดของมนุษย์ จากนั้นพวกมันจะเคลื่อนไปด้านข้างบนเครือข่ายที่ติดไวรัสเพื่อตั้งหลักเพิ่มเติม สุดท้าย พวกเขาจะขโมยข้อมูลในช่วงเวลาหลายเดือนหรือหลายปี