iPhone ของคุณประกอบไปด้วยเกือบทั้งชีวิตของคุณ ตั้งแต่ปฏิทินและบัตรชำระเงินไปจนถึงรหัสผ่านที่บันทึกไว้ ข้อความ เวชระเบียน และตัวระบุส่วนบุคคล

สิ่งที่ผู้เชี่ยวชาญพูด

“คุณไม่เพียงแค่พกพาโทรศัพท์อีกต่อไป คุณยังพกพาตัวตน ความทรงจำ การเงิน ความลับของคุณ และนั่นคือสิ่งที่อาชญากรไซเบอร์ตามหา” - รายงานภัยคุกคามรุ่นปี 2025

Luis Corrons ผู้เผยแพร่ด้านความปลอดภัย

มาตรการรักษาความปลอดภัยที่แข็งแกร่งของ Apple รวมถึงแซนด์บ็อกซ์ การตรวจสอบแอปที่เข้มงวด และการเข้ารหัสข้อมูล โดยทั่วไปจะรักษาข้อมูลนี้ให้ปลอดภัย แต่ไม่มีอุปกรณ์ใดที่มีภูมิคุ้มกันอย่างสมบูรณ์ และ iPhone ก็มีความเสี่ยงมากขึ้นหากข้ามการป้องกันในตัว

เมื่อเร็ว ๆ นี้ Apple เปิดเผยว่าแฮกเกอร์ใช้ประโยชน์จากช่องโหว่ของ WebKit เพื่อติดตั้งสปายแวร์บน iPhone จำนวนไม่มาก แม้ว่าสิ่งเหล่านี้จะเป็นการโจมตีแบบกำหนดเป้าหมาย แต่ก็ทำหน้าที่เป็นเครื่องเตือนใจที่ชัดเจนว่าแม้แต่อุปกรณ์และระบบปฏิบัติการที่มีความปลอดภัยสูงก็ยังไม่รอดพ้นจากการประนีประนอม

อ่านต่อเพื่อเรียนรู้ว่า iPhone อาจถูกแฮ็กได้อย่างไร และขั้นตอนการปฏิบัติที่คุณสามารถทำได้เพื่อลดความเสี่ยง

iPhone จะถูกแฮ็กได้อย่างไร

อาชญากรสามารถแฮ็ก iPhone ผ่านการโจมตีทางไซเบอร์ต่างๆ รวมถึงโค้ดที่เป็นอันตรายที่ซ่อนอยู่ในแอพ หรือโดยการติดตั้งมัลแวร์โดยตรงหากพวกเขาสามารถเข้าถึงอุปกรณ์ของคุณได้ ความเสี่ยงจะเพิ่มขึ้นหากโทรศัพท์ของคุณเจลเบรค ไม่มีการอัปเดตซอฟต์แวร์ที่สำคัญ หรือเชื่อมต่อกับเครือข่าย Wi-Fi สาธารณะหรือที่ไม่ปลอดภัย

ต่อไปนี้คือวิธีที่ผู้อื่นสามารถแฮ็ก iPhone ของคุณได้:

การโจมตีแบบฟิชชิ่ง

หนึ่งในวิธีที่พบได้บ่อยที่สุดที่ iPhone สามารถถูกแฮ็กได้คือการหลอกลวงแบบฟิชชิ่ง ซึ่งเป็นรูปแบบหนึ่งของวิศวกรรมสังคมที่ผู้โจมตีใช้การหลอกลวงเพื่อหลอกให้ผู้ใช้เปิดเผยข้อมูลที่ละเอียดอ่อน โดยมักจะมาทางอีเมล ข้อความ DM บนโซเชียลมีเดีย หรือโฆษณาออนไลน์

การโจมตีอาจมาในรูปแบบลิงก์หรือไฟล์แนบที่ไม่เด่นชัด ซึ่งมักจะมาจากสิ่งที่ดูเหมือนจะเป็นแหล่งที่เชื่อถือได้ ตัวอย่างเช่น แฮกเกอร์อาจแอบอ้างเป็นตัวแทนธนาคาร ตัวแทนบริการลูกค้า นายจ้าง เพื่อน หรือบุคคลอื่นที่คุณน่าจะไว้วางใจให้คลิก

แอปที่เป็นอันตราย

แม้ว่าแอพที่ให้บริการผ่าน Apple App Store จะได้รับการตรวจสอบอย่างเข้มงวดเพื่อตรวจหามัลแวร์ แต่แอพที่เป็นอันตรายหรือถูกบุกรุกก็อาจเล็ดลอดเข้ามาได้เป็นบางครั้ง ในบางกรณี แฮกเกอร์อาจสร้างแอปที่ดูเหมือนถูกต้องตามกฎหมายและฝังโค้ดที่เป็นอันตรายไว้ภายใน หรือใช้ช่องโหว่ของแอปเพื่อเข้าถึงโดยไม่ได้รับอนุญาต

ตัวอย่างล่าสุดคือการโจมตีแบบคลิกเป็นศูนย์ของ WhatsApp ซึ่งผู้โจมตีได้รวมข้อบกพร่องใน WhatsApp เข้ากับช่องโหว่ของ iOS เพื่อติดตั้งสปายแวร์อย่างลับๆ บน iPhone ของบุคคลที่เป็นเป้าหมายที่เลือก

หากคุณเจลเบรก iPhone ของคุณเพื่อเข้าถึงแอพจาก App Store ของบริษัทอื่น คุณจะมีความเสี่ยงต่อมัลแวร์เพิ่มมากขึ้น ด้วยการเลี่ยงการรักษาความปลอดภัยในตัวของ Apple คุณจะสูญเสียการป้องกันที่สำคัญและเปิดเผยตัวเองต่อแอปและซอฟต์แวร์ที่อาจไม่เคยได้รับการตรวจสอบด้านความปลอดภัย

การติดตั้งมัลแวร์โดยตรง

ผู้โจมตีที่สามารถเข้าถึง iPhone ของคุณได้อาจสามารถติดตั้งมัลแวร์ได้โดยตรง โหมดจำกัด USB ของ Apple ช่วยจำกัดการโจมตีเหล่านี้จำนวนมาก แต่หากคุณแตะ “เชื่อถือคอมพิวเตอร์เครื่องนี้” คุณอาจให้สิทธิ์การเข้าถึงที่อนุญาตให้อุปกรณ์ที่เป็นอันตรายอ่านข้อมูล ตรวจสอบกิจกรรม หรือแม้แต่แฮ็กกล้องของคุณ

การโจมตีเหล่านี้มักเกิดขึ้นเมื่อโทรศัพท์เชื่อมต่อกับคอมพิวเตอร์ที่ไม่คุ้นเคย อุปกรณ์เสริมที่ไม่น่าเชื่อถือ หรือแม้แต่สถานีชาร์จสาธารณะบางแห่ง ในบางกรณี ผู้โจมตีใช้สายเคเบิลพิเศษหรือเครื่องมือทางนิติเวชเพื่อใช้ประโยชน์จากการเชื่อมต่อ USB และพยายามเลี่ยงการป้องกันเพื่อดึงข้อมูลจากอุปกรณ์ที่ถูกล็อค

เครือข่าย Wi-Fi ที่ถูกบุกรุก

Wi-Fi สาธารณะมักไม่มีการเข้ารหัส ซึ่งทำให้ผู้โจมตีสามารถสกัดกั้นการรับส่งข้อมูล เช่น ข้อมูลการเข้าสู่ระบบ รายละเอียดทางการเงิน และกิจกรรมการท่องเว็บได้ง่ายขึ้น แฮกเกอร์ยังอาจทำการโจมตีแบบ Evil Twin ด้วยการตั้งค่าเครือข่าย Wi-Fi ปลอมที่เลียนแบบเครือข่ายที่ถูกต้องและนำคุณไปยังเว็บไซต์ที่เป็นอันตรายหรือเก็บข้อมูลผ่านการโจมตีแบบแทรกกลาง

ตัวอย่างเช่น Apple เปิดเผยช่องโหว่ในปี 2025 ในแอปรหัสผ่านที่อนุญาตให้ผู้โจมตีดักฟังคำขอเว็บที่ไม่ได้เข้ารหัสบางรายการ และเปลี่ยนเส้นทางผู้ใช้ไปยังหน้าเข้าสู่ระบบปลอมที่น่าเชื่อ ในทางปฏิบัติแล้ว คนที่อยู่ในเครือข่าย Wi-Fi สาธารณะเดียวกันสามารถยุ่งเกี่ยวกับคำขอเหล่านั้นและส่งเหยื่อไปยังไซต์ปลอมแปลงที่ออกแบบมาเพื่อขโมยข้อมูลประจำตัวได้

จะเกิดอะไรขึ้นหาก iPhone ของคุณถูกแฮ็ก

หาก iPhone ของคุณถูกแฮ็ก ผลที่ตามมาอาจมีตั้งแต่การขโมยข้อมูลไปจนถึงการครอบครองอุปกรณ์ทั้งหมด แฮกเกอร์อาจใช้อุปกรณ์ของคุณเป็น Launchpad เพื่อโจมตีเพิ่มเติม มาดูสิ่งที่อาจเกิดขึ้นเมื่อผู้โจมตีสามารถเข้าถึงได้โดยละเอียด:

- การขโมยข้อมูล:ผู้โจมตีอาจขโมยและใช้ประโยชน์จากรูปภาพ ข้อความ รายชื่อติดต่อ รายละเอียดบัญชี หรือข้อมูลที่เก็บไว้อื่น ๆ

- การสูญเสียทางการเงิน:หากพวกเขาเข้าถึงแอปธนาคารหรือการเข้าสู่ระบบที่บันทึกไว้ พวกเขาอาจพยายามทำธุรกรรมที่ไม่ได้รับอนุญาตหรือเข้าครอบครองบัญชีที่เชื่อมโยง แม้แต่บริการสตรีมมิ่งอย่าง Netflix และ Spotify ก็ตกเป็นเป้าแผนการขโมยบัญชี

- การครอบครองระยะไกล:สปายแวร์บางตัวสามารถติดตามตำแหน่ง อ่านการสื่อสาร หรือในกรณีขั้นสูง สามารถเปิดใช้งานไมโครโฟน กล้อง หรือแอป เพื่อเปิดประตูสู่กลโกงอื่น ๆ ได้

- การหยุดชะงักของอุปกรณ์:สามารถติดตั้งมัลแวร์ที่ทำให้เกิดข้อขัดข้อง ลดประสิทธิภาพการทำงาน หรือทำให้โทรศัพท์ใช้งานไม่ได้ บางตัวอาจใช้แรนซัมแวร์เพื่อล็อคระบบหรือข้อมูลของคุณและเรียกร้องการชำระเงินเพื่อกู้คืน

- การโจมตีเพิ่มเติม:บัญชีที่ถูกบุกรุกสามารถใช้เพื่อส่งข้อความฟิชชิ่งหรือสแปมไปยังผู้ติดต่อของคุณ เพื่อกระจายการหลอกลวงเพิ่มเติม

ก่อนหน้านี้ Wall Street Journal รายงานเกี่ยวกับการโจรกรรม iPhone หลายครั้ง โดยผู้โจมตีสังเกตเห็นเหยื่อกรอกรหัสผ่าน จากนั้นขโมยอุปกรณ์และใช้รหัสเพื่อล็อคพวกเขาออกจากบัญชี Apple ของพวกเขา

บุคคลในที่ทำงานหรือวงสังคมของคุณอาจใช้กลยุทธ์ที่คล้ายกันซึ่งเข้าถึงอุปกรณ์ของคุณได้ในช่วงสั้นๆ ซึ่งอาจอนุญาตให้พวกเขาติดตั้งเครื่องมือติดตามหรือซอฟต์แวร์ที่เป็นอันตรายอื่นๆ

สัญญาณว่า iPhone ของคุณถูกแฮ็ก

ไม่ใช่เรื่องง่ายเสมอไปที่จะบอกว่า iPhone ของคุณถูกแฮ็กหรือไม่ ข้อบกพร่องหรือการชะลอตัวที่น่าสงสัยหลายอย่างสามารถสืบย้อนกลับไปถึงฮาร์ดแวร์ที่ล้าสมัย ข้อบกพร่องของซอฟต์แวร์ หรือข้อผิดพลาดทั่วไปของผู้ใช้ ถึงกระนั้น ก็ยังมีธงสีแดงหลายประการที่ควรค่าแก่การเฝ้าดู

วิธีตรวจสอบแฮกเกอร์บน iPhone ของคุณมีดังนี้

โทรศัพท์ของคุณช้าหรือร้อน

หาก iPhone ของคุณช้าหรือร้อนผิดปกติ อาจส่งสัญญาณการแฮ็กได้ ซอฟต์แวร์ที่เป็นอันตรายมักจะดำเนินการกระบวนการที่ใช้ทรัพยากรจำนวนมากอย่างเงียบ ๆ ในพื้นหลัง ทำให้ CPU และ GPU ทำงานหนักเกินไป กิจกรรมที่ซ่อนอยู่นี้ทำให้เกิดความร้อนและลดประสิทธิภาพในขณะที่ระบบพยายามดิ้นรนเพื่อตามให้ทัน

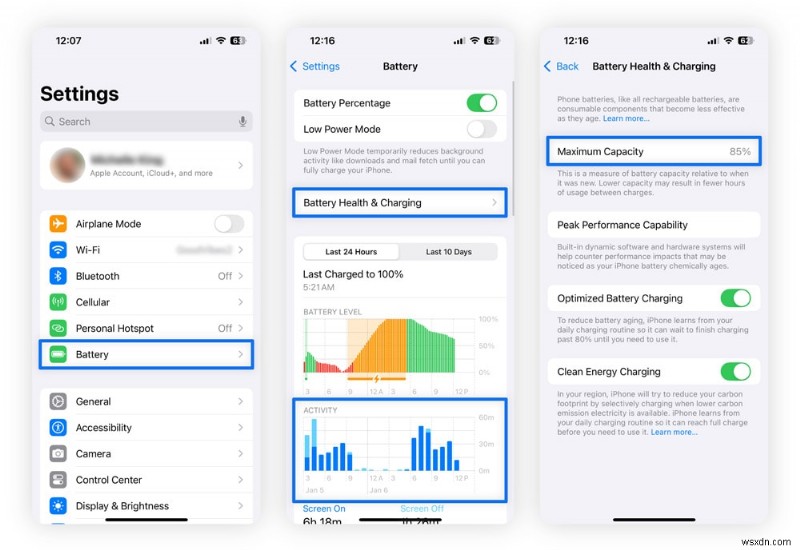

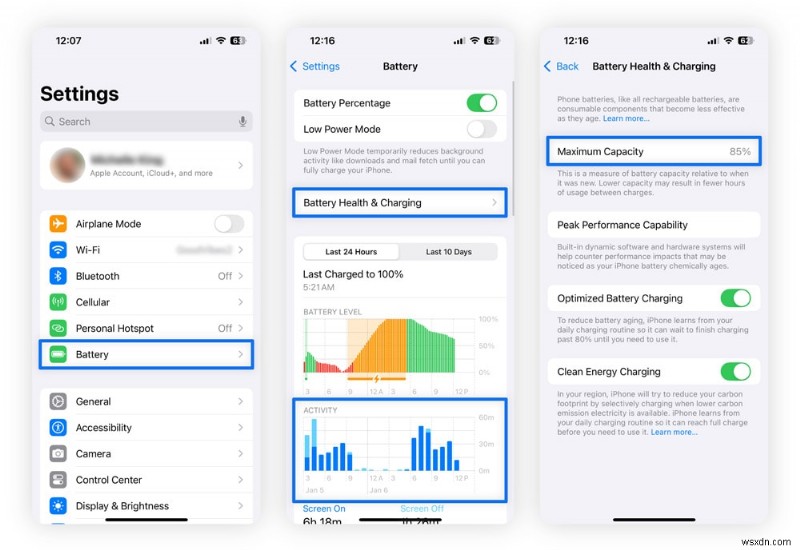

ต่อไปนี้เป็นวิธีดูว่าแอปที่เป็นอันตรายทำให้ iPhone ของคุณร้อนหรือช้า:

- เปิดการตั้งค่าบน iPhone ของคุณ

- ไปที่แบตเตอรี่และตรวจสอบแผนภูมิการใช้งานแบตเตอรี่และกิจกรรมสำหรับแอปใดๆ ที่ใช้พลังงานในปริมาณที่ผิดปกติ

- กลับไปที่การตั้งค่าและเปิดความเป็นส่วนตัวและความปลอดภัย

- เลือกการวิเคราะห์และการปรับปรุง และตรวจสอบบันทึกการวิเคราะห์สำหรับแอปหรือกระบวนการใดๆ ที่ดูน่าสงสัยหรือไม่อยู่ในตำแหน่ง

ข้อมูลนี้สามารถช่วยเปิดเผยแอปที่ใช้พลังงานมากผิดปกติหรือทำงานผิดปกติได้

คุณถูกล็อคไม่ให้เข้าใช้ Apple ID หรือมีการเชื่อมต่ออุปกรณ์ที่ไม่คุ้นเคย

หนึ่งในสิ่งแรกที่แฮ็กเกอร์ทำเมื่อเข้าถึง iPhone หรืออุปกรณ์ iOS อื่นได้คือเปลี่ยนรหัสผ่าน Apple ID เพื่อล็อคเจ้าของออกจากบัญชี เมื่อเกิดเหตุการณ์นี้ คุณอาจไม่สามารถลงชื่อเข้าใช้ iCloud, ดาวน์โหลดแอปจาก App Store หรือเข้าถึงกระเป๋าสตางค์ดิจิทัล, iMessage หรือ FaceTime ได้

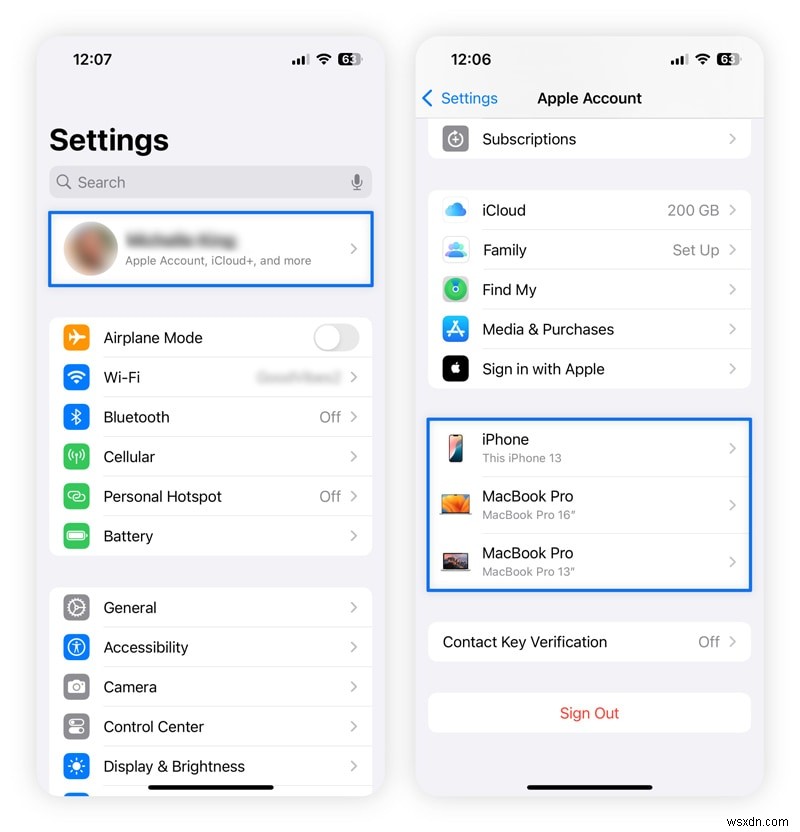

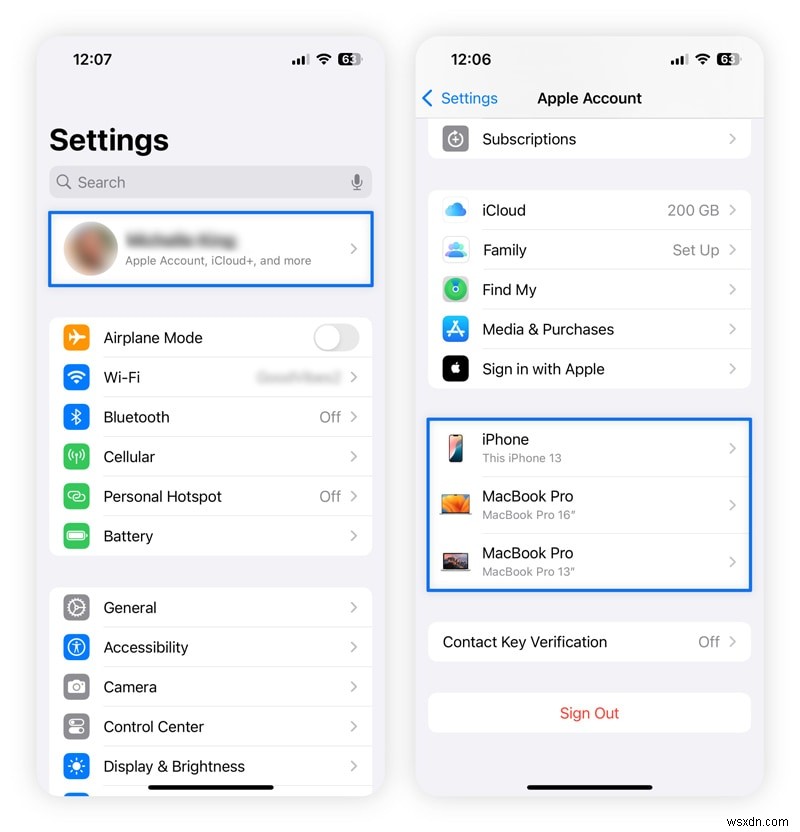

หากต้องการตรวจสอบการเข้าถึงโดยไม่ได้รับอนุญาตบน iPhone ของคุณ:

- เปิดการตั้งค่าแล้วแตะ [ชื่อของคุณ] ที่ด้านบน

- เลื่อนลงเพื่อดูรายการอุปกรณ์ที่เชื่อมโยงกับ Apple ID ของคุณและค้นหาอุปกรณ์ที่ไม่คุ้นเคย โดยให้ความสนใจอย่างใกล้ชิดกับชื่ออุปกรณ์ ประเภท และเวลาที่ใช้งานครั้งล่าสุด

ภาพหน้าจอแสดงวิธีนำทางและตรวจสอบรายการอุปกรณ์ของบัญชี Apple

3. หากคุณเห็นสิ่งที่น่าสงสัย ให้แตะที่สิ่งนั้นแล้วเลือกลบออกจากบัญชีทันที จากนั้นเปลี่ยนรหัสผ่าน Apple ID ของคุณ

หากแฮ็กเกอร์ไล่คุณออกจากบัญชีของคุณ วิธีที่ง่ายและปลอดภัยที่สุดในการควบคุมอีกครั้งคือไปที่ iforgot.apple.com คุณเพียงแค่ต้องระบุหมายเลขโทรศัพท์และข้อมูลระบุตัวตนของคุณเพื่อรีเซ็ตรหัสผ่านและลบอุปกรณ์ที่ไม่รู้จักออก

เมื่อคุณทำเช่นนี้ ให้รีเซ็ตรหัสผ่านของคุณบนอุปกรณ์อื่น ผู้โจมตีสามารถขโมยรหัสผ่านใหม่ของคุณได้หากมีการใช้งานคีย์ล็อกเกอร์หรือสปายแวร์บนอุปกรณ์ของคุณ

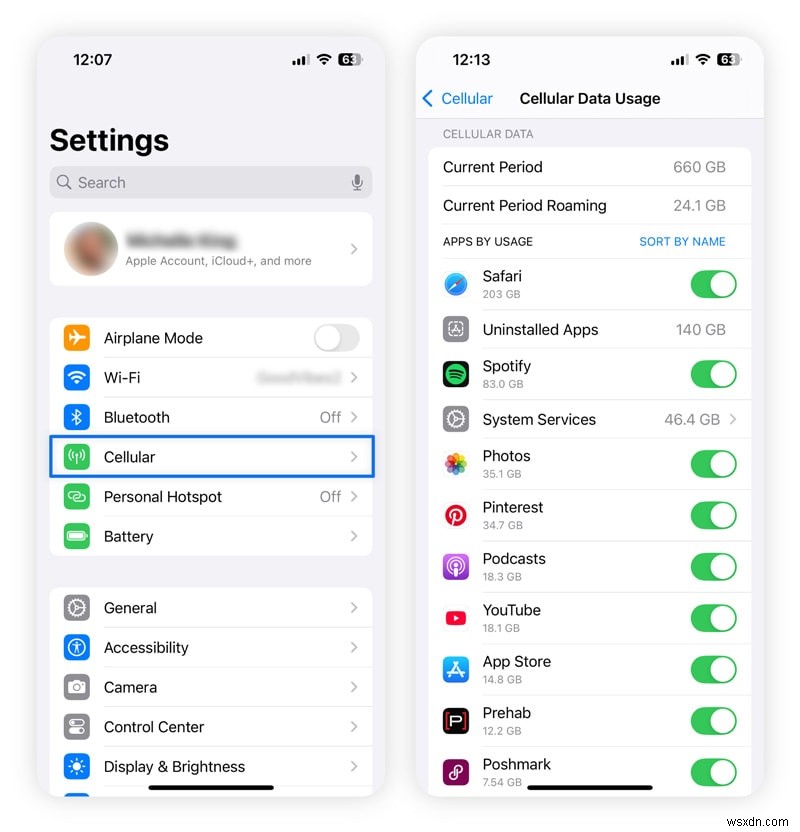

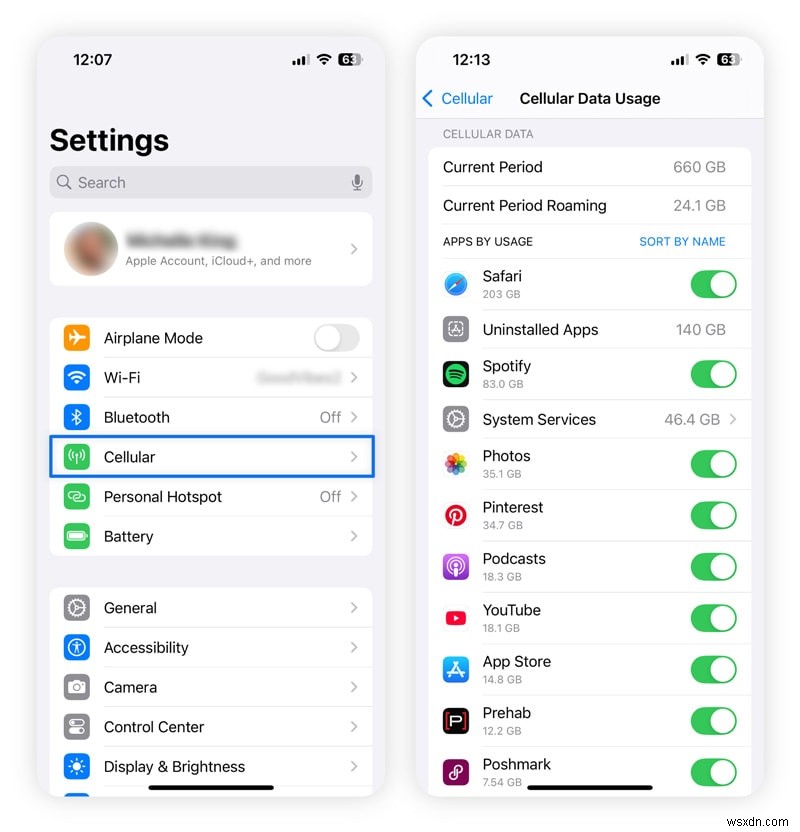

ปริมาณการใช้ข้อมูลของคุณสูง

อีกวิธีในการตรวจสอบว่า iPhone ของคุณถูกแฮ็กหรือไม่คือการใช้ข้อมูลที่เพิ่มขึ้นอย่างกะทันหัน มัลแวร์ สปายแวร์ และซอฟต์แวร์ที่เป็นอันตรายอื่นๆ จะสื่อสารกับเซิร์ฟเวอร์ระยะไกลหรือแฮ็กเกอร์ แม้ว่าคุณจะไม่ได้ใช้โทรศัพท์ก็ตาม กิจกรรมตลอดทั้งวันนี้กินข้อมูลมือถือจำนวนมาก

วิธีตรวจสอบการใช้ข้อมูลของคุณ:

- เปิดการตั้งค่าบน iPhone ของคุณ

- แตะเซลลูลาร์ (หรือข้อมูลมือถือ ขึ้นอยู่กับภูมิภาคของคุณ)

- ตรวจสอบรายชื่อแอปเพื่อดูว่าแอปใดใช้ข้อมูลเครือข่ายมือถือมากที่สุด

คุณยังสามารถตรวจสอบค่าโทรศัพท์ของคุณเพื่อดูค่าบริการเกินปริมาณข้อมูลที่ไม่สามารถอธิบายได้ซึ่งอาจบ่งบอกถึงกิจกรรมที่ผิดปกติ

ภาพหน้าจอแสดงวิธีนำทางและตรวจสอบการใช้ข้อมูลเซลลูลาร์ของ iPhone

แอปที่ไม่คุ้นเคยปรากฏขึ้น

หากคุณเริ่มเห็นแอพที่คุณไม่ได้ดาวน์โหลดบนหน้าจอหลักหรือในการตั้งค่า อาจหมายความว่าแฮกเกอร์กำลังตั้งหลักอยู่ใน iPhone ของคุณ แอปอาจเป็นสปายแวร์ที่ขโมยข้อมูลของคุณ มัลแวร์ที่ขโมยทรัพยากรระบบ หรือประตูหลังที่ให้ผู้โจมตีเข้าถึงอุปกรณ์ของคุณจากระยะไกลได้

ในบางกรณี คุณอาจเห็นแอปเดียวกันสองเวอร์ชัน — ซึ่งเป็นตัวบ่งชี้ว่าอาจมีโทรจัน แอปที่เป็นอันตรายเหล่านี้เลียนแบบแอปที่ถูกต้องตามกฎหมาย โดยมักจะคัดลอกชื่อหรือไอคอนของซอฟต์แวร์ที่คุณใช้อยู่แล้ว ขณะเรียกใช้โค้ดที่ซ่อนอยู่ในเบื้องหลัง เมื่อติดตั้งแล้ว พวกเขาสามารถจับข้อมูลที่ละเอียดอ่อน เปลี่ยนเส้นทางกิจกรรม หรือเปิดประตูสู่มัลแวร์เพิ่มเติมโดยไม่มีสัญญาณเตือนที่ชัดเจน

ตัวอย่างเช่น ในปี 2024 นักวิจัยได้ค้นพบโทรจัน iOS ที่เผยแพร่ผ่านแพลตฟอร์ม TestFlight ของ Apple ผู้ที่ตกเป็นเหยื่อที่ติดตั้งแอป "ทดสอบ" ที่ดูเหมือนถูกกฎหมายได้เปิดเผยเอกสารประจำตัว ข้อความ และแม้แต่ข้อมูลการจดจำใบหน้าแก่ผู้โจมตีโดยไม่รู้ตัว

แบตเตอรี่ของคุณหมดเร็วกว่าที่ควร

โดยทั่วไปแบตเตอรี่ของโทรศัพท์จะหมดเร็วขึ้นตามอายุ แต่ถ้าคุณสังเกตเห็นว่าอายุการใช้งานแบตเตอรี่ลดลงอย่างกะทันหันและสำคัญ อาจหมายความว่ามีคนแฮ็ก iPhone ของคุณ นั่นเป็นเพราะว่าซอฟต์แวร์ที่เป็นอันตรายสามารถทำงานได้อย่างเงียบๆ ในพื้นหลัง ทำให้สิ้นเปลืองพลังงานแบตเตอรี่อย่างต่อเนื่อง

หากคุณเห็นชั่วโมงต่อการชาร์จน้อยลง ให้เริ่มด้วยการตรวจสอบเหล่านี้:

- เปิดการตั้งค่า จากนั้นไปที่แบตเตอรี่และสุขภาพแบตเตอรี่และการชาร์จ

- ดูความจุสูงสุดเพื่อยืนยันว่าแบตเตอรี่ยังอยู่ในสภาพดีหรือไม่

หากสภาพของแบตเตอรี่แข็งแรงดีและความจุยังคงสูง (มากกว่า 80%) สาเหตุที่ทำให้แบตเตอรี่หมดอย่างรวดเร็วอาจเป็นมัลแวร์ที่ซ่อนอยู่

ภาพหน้าจอแสดงวิธีนำทางและตรวจสอบการใช้งานแบตเตอรี่ของ iPhone

ผู้ติดต่อของคุณได้รับข้อความแปลกๆ

หากคนในรายชื่อติดต่อของคุณเริ่มได้รับข้อความ อีเมล หรือ DM ที่คุณไม่เคยส่ง อาจส่งสัญญาณว่ามีใครบางคนบุกรุกบัญชี iPhone หรือ Apple ของคุณ ผู้โจมตีสามารถส่งข้อความที่มีลิงก์ฟิชชิ่งโดยใช้ชื่อ หมายเลขโทรศัพท์ของคุณ และแม้แต่ผ่านแอปส่งข้อความเดียวกันเพื่อทำให้ดูถูกต้องตามกฎหมาย

สิ่งนี้ยังสามารถเกิดขึ้นได้หลังจากการโจมตีด้วยการสลับซิม ซึ่งอาชญากรโน้มน้าวผู้ให้บริการมือถือของคุณให้โอนหมายเลขโทรศัพท์ของคุณไปยังซิมการ์ดที่พวกเขาควบคุม เมื่อพวกเขาขโมยหมายเลขของคุณ พวกเขาสามารถส่งและรับข้อความในนามของคุณ รีเซ็ตรหัสผ่านที่ต้องอาศัยการยืนยันทาง SMS และแอบอ้างเป็นคุณในหลายบัญชี

ผู้โจมตียังสามารถจี้บัญชี WhatsApp ผ่านการโจมตี GhostPairing และส่งลิงก์ฟิชชิ่งไปยังผู้ติดต่อของเหยื่อได้

คุณได้รับการแจ้งเตือน

ผู้โจมตีอาจทริกเกอร์การแจ้งเตือนจากแหล่งต่างๆ ทั้งนี้ขึ้นอยู่กับเป้าหมายของผู้โจมตีและอย่างไร:

- Apple:หากมีคนพยายามลงชื่อเข้าใช้ Apple ID ของคุณจากอุปกรณ์หรือตำแหน่งที่ไม่คุ้นเคย

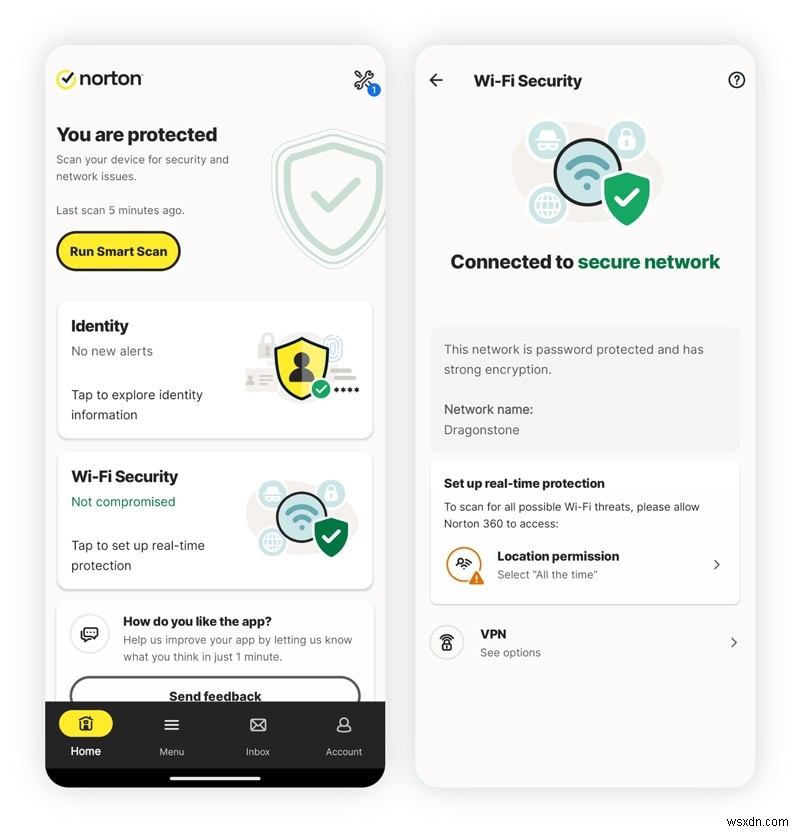

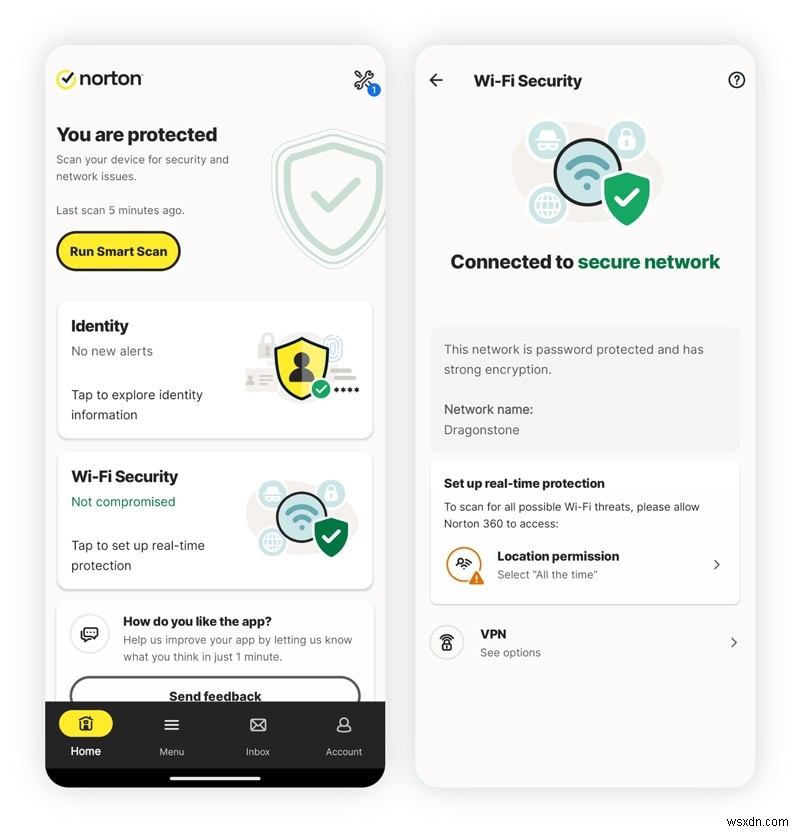

- แอปความปลอดภัย:เครื่องมือเช่น Norton Mobile Security อาจตั้งค่าสถานะแอปที่น่าสงสัยหรือกิจกรรมที่เป็นอันตราย

- ธนาคารหรือผู้ให้บริการบัตรเครดิตของคุณ:คุณอาจได้รับการแจ้งเตือนเกี่ยวกับธุรกรรมที่ผิดปกติหรือไม่ได้รับอนุญาต

- ผู้ให้บริการมือถือของคุณ:การแจ้งเตือนเกี่ยวกับการเปลี่ยนแปลงบัญชีที่น่าสงสัยหรือการเปลี่ยนซิมการ์ดสามารถส่งสัญญาณถึงความพยายามในการสลับซิมได้

- แพลตฟอร์มโซเชียลมีเดีย:การแจ้งเตือนการเข้าสู่ระบบจากอุปกรณ์หรือตำแหน่งที่ไม่รู้จักอาจบ่งบอกถึงการบุกรุกบัญชี

การแจ้งเตือนที่ถูกต้องมักจะเชื่อมโยงกับกิจกรรมเฉพาะในบัญชีของคุณ และรวมถึงแบรนด์อย่างเป็นทางการและรายละเอียดการติดต่อ หากคุณได้รับ โปรดปฏิบัติต่ออย่างจริงจัง เนื่องจากอาจบ่งบอกได้ว่ามีคนพยายามเข้าถึงอุปกรณ์หรือบัญชีของคุณ

จะทำอย่างไรถ้า iPhone ของคุณถูกแฮ็ก

หากคุณสงสัยว่า iPhone ของคุณถูกแฮ็ก ให้เริ่มต้นด้วยการเปิดโหมดเครื่องบิน วิธีนี้จะตัดการเชื่อมต่อเครือข่ายทั้งหมดและบล็อกการเข้าถึงอุปกรณ์ของคุณเพิ่มเติม จากนั้นทำตามขั้นตอนด้านล่างเพื่อลบแฮ็กเกอร์ออกจากโทรศัพท์ของคุณและควบคุมอีกครั้ง

เรียกใช้การสแกนมัลแวร์

iPhone ไม่เตือนผู้ใช้เกี่ยวกับมัลแวร์ด้วยป๊อปอัป หากคุณสังเกตเห็นสัญญาณของมัลแวร์บนสมาร์ทโฟนของคุณ ให้ทำการสแกนด้วยเครื่องมือที่เชื่อถือได้ เช่น Norton Mobile Security นี่เป็นหนึ่งในวิธีการที่เชื่อถือได้มากที่สุดในการตรวจจับซอฟต์แวร์ที่เป็นอันตรายซึ่งอาจทะลุการป้องกันในตัวของ Apple ซอฟต์แวร์บล็อกการโจมตีจากแอดแวร์มากกว่า 400,000 ครั้ง (ทั้ง Android และ iOS) ในเดือนกันยายน 2025 เพียงอย่างเดียว

ภาพหน้าจอแสดงวิธีเรียกใช้การสแกนมัลแวร์บน Norton Antivirus สำหรับอุปกรณ์มือถือ

ลบแอปและอุปกรณ์ที่ไม่คุ้นเคย

รักษา iPhone ของคุณให้สะอาดโดยลบแอพที่ไม่ได้ใช้หรือไม่รู้จักออก วิธีนี้จะช่วยลดโอกาสเสี่ยงต่อช่องโหว่และสามารถขัดขวางการแฮ็กที่มีอยู่ได้โดยการลบเครื่องมือที่แฮ็กเกอร์ใช้ออก บน iPhone ของคุณ ให้กดไอคอนแอพค้างไว้จนกระทั่งเปิดหน้าต่างใหม่ แล้วแตะลบแอพ จากนั้นแตะลบแอปและลบเพื่อลบแอปออกจากโทรศัพท์ของคุณและลบข้อมูล

แจ้งเตือนธนาคารของคุณ

หากคุณใช้แอพธนาคารบนมือถือหรือบัตรเครดิตบน iPhone ของคุณ ให้ติดต่อผู้ให้บริการเหล่านั้นเพื่อหยุด ตรวจสอบ หรือปิดบัญชีที่มีช่องโหว่หลังจากการแฮ็ก นอกจากนี้ ให้แจ้งเตือนการฉ้อโกงกับหนึ่งในสามสำนักงานเครดิตหลัก (พวกเขาจะแจ้งให้ผู้อื่นทราบ) เพื่อช่วยป้องกันแฮกเกอร์จากการเปิดบัญชีใหม่ในชื่อของคุณ

ล้างแคชและประวัติการเข้าชมของคุณ

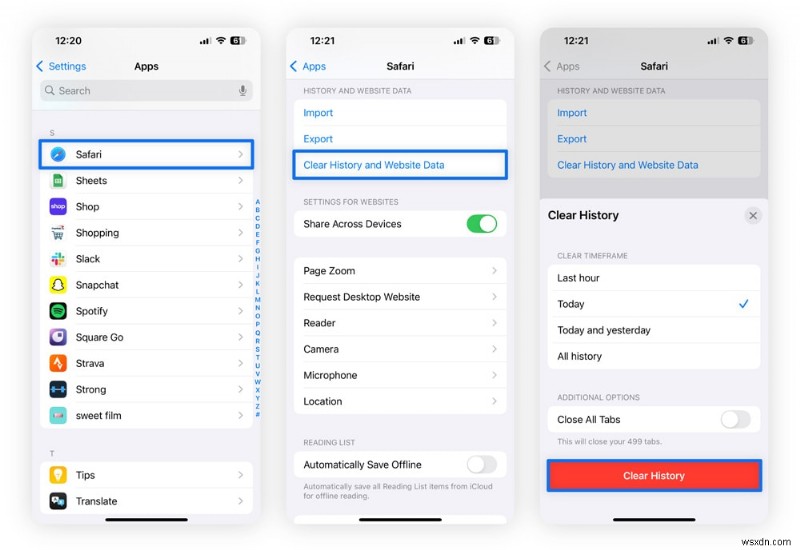

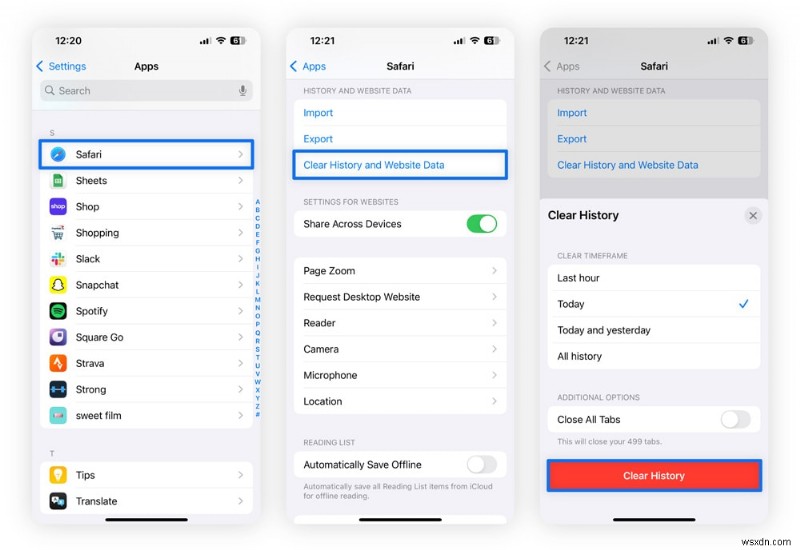

แฮกเกอร์สามารถใช้ประโยชน์จากแคชของเบราว์เซอร์ของคุณเพื่อติดตามกิจกรรมและขโมยข้อมูล การล้างแคชและประวัติการเข้าชมจะช่วยล้างข้อมูลที่เก็บไว้ที่อาจใช้ ต่อไปนี้เป็นวิธีล้างประวัติและข้อมูลเว็บไซต์บน iPhone:

- เปิดการตั้งค่า เลือกแอป จากนั้นเลื่อนลงแล้วแตะ Safari

- เลือกล้างประวัติและข้อมูลเว็บไซต์

- คลิกยืนยันเพื่อลบคุกกี้ ไฟล์แคช และประวัติการเข้าชมของคุณ

การดำเนินการนี้จะลบคุกกี้ ไฟล์แคช และประวัติการเรียกดู ทำให้ผู้โจมตีติดตามกิจกรรมของคุณได้ยากขึ้น

ภาพหน้าจอสามภาพแสดงวิธีล้างประวัติบนเบราว์เซอร์ Safari ของ iPhone

เปลี่ยนรหัสผ่านของคุณ

หากคุณสงสัยว่า iPhone ของคุณถูกบุกรุก ให้เริ่มต้นด้วยการเปลี่ยนรหัสผ่าน Apple ID ของคุณก่อน จากนั้นอัปเดตรหัสผ่านสำหรับบัญชีอื่นๆ ที่อาจได้รับผลกระทบ นอกจากนี้เรายังขอแนะนำให้คุณใช้ข้อความรหัสผ่านหรือการผสมผสานระหว่างตัวอักษร ตัวเลข และอักขระพิเศษเพื่อทำให้รหัสผ่านของคุณถูกถอดรหัสได้ยากขึ้นจากการโจมตีแบบดุร้าย

เพื่อการป้องกันที่แข็งแกร่งยิ่งขึ้น ใช้เครื่องมือสร้างรหัสผ่านเพื่อสร้างรหัสผ่านที่ปลอดภัยเป็นพิเศษสำหรับบัญชีของคุณ ตัวอย่างเช่น เครื่องมือเช่น Norton Password Manager สามารถช่วยให้คุณสร้างรหัสผ่านที่รัดกุมและไม่ซ้ำใครสำหรับทุกบัญชีได้อย่างรวดเร็ว และจัดเก็บไว้อย่างปลอดภัย ดังนั้นคุณจึงไม่ต้องจัดการรหัสผ่านด้วยตนเอง

รีเซ็ต iPhone ของคุณเป็นค่าเริ่มต้น (วิธีสุดท้าย)

การรีเซ็ตเป็นค่าจากโรงงานเป็นทางเลือกสุดท้ายของคุณ จะคืนค่า iPhone ของคุณกลับสู่สถานะดั้งเดิมและสามารถลบมัลแวร์ที่ฝังอยู่ลึกได้ อย่างไรก็ตาม มันยังลบแอป ไฟล์ การตั้งค่า และข้อมูลส่วนบุคคลทั้งหมดของคุณด้วย ดังนั้นจึงควรใช้เฉพาะเมื่อโซลูชันอื่นล้มเหลวเท่านั้น

ต่อไปนี้เป็นวิธีรีเซ็ต iPhone ของคุณ:

- เปิดการตั้งค่าแล้วแตะทั่วไป

- เลือกถ่ายโอนหรือรีเซ็ต iPhone> ลบเนื้อหาและการตั้งค่าทั้งหมด

- แตะดำเนินการต่อและปฏิบัติตามคำแนะนำ

ความเชื่อผิด ๆ ด้านความปลอดภัยทั่วไป 3 ข้อเกี่ยวกับ iPhone

iPhone มีความปลอดภัย แต่ถึงแม้จะมีความเชื่อที่ได้รับความนิยม แต่ก็ไม่ได้มีความคงกระพัน พวกมันอาจติดมัลแวร์ แอพใน App Store ก็ไม่รอดพ้นจากช่องโหว่ และการโจมตีแบบฟิชชิ่งสามารถกำหนดเป้าหมายผู้ใช้ iPhone ได้เช่นเดียวกับอุปกรณ์อื่นๆ

ต่อไปนี้เป็นความเชื่อผิดๆ เกี่ยวกับความปลอดภัยของ iPhone ที่พบบ่อย ซึ่งถูกหักล้าง:

1. “iPhone ไม่สามารถติดไวรัสได้”

เหตุใดจึงเป็นเท็จ:ผู้ไม่หวังดีมีโอกาสน้อยที่จะติดไวรัสในอุปกรณ์ iOS เนื่องจาก “ระบบนิเวศแบบปิด” อย่างไรก็ตาม ในปี 2025 Apple ได้เปิดเผยช่องโหว่แบบ Zero-day จำนวน 9 รายการซึ่งแฮ็กเกอร์ได้ใช้ประโยชน์

2. “แอป App Store ทั้งหมดปลอดภัย”

เหตุใดจึงเป็นเท็จ:บางครั้งแอปที่เป็นอันตรายอาจเลี่ยงกระบวนการตรวจสอบของ Apple ได้โดยการซ่อนโค้ดที่เป็นอันตรายไว้ในฟังก์ชันที่ถูกต้องตามกฎหมาย หรือเลื่อนการเปิดใช้งานออกไปในภายหลัง แม้ว่ากรณีดังกล่าวจะเกิดขึ้นได้ยาก (ต้องขอบคุณ "สวนที่มีกำแพงล้อมรอบ" ของ Apple ที่มีการควบคุมอย่างเข้มงวด) ในปี 2024 แอปโทรจันก็เข้าสู่ App Store โดย Apple ได้กำจัดแอปที่เป็นอันตรายประมาณ 20 แอปในต้นปี 2025

3. “iPhone ที่ไม่ใช่เจลเบรคไม่สามารถถูกแฮ็กได้”

เหตุใดจึงเป็นเท็จ: การเจลเบรก iPhone อาจทำให้เสี่ยงต่อการถูกแฮ็กมากขึ้น เนื่องจากจะเป็นการลบรั้วและการป้องกันในตัวของอุปกรณ์ออก แต่แม้แต่ iPhone มาตรฐานก็อาจถูกแฮ็กได้หากคุณตกเป็นเหยื่อฟิชชิ่งหรือการหลอกลวงตัวคุณเองเช่น FakeCaptcha อันที่จริงแล้ว กลโกง Scam-Yourself เพิ่มขึ้น 614% ในไตรมาสที่ 3 ปี 2025 เมื่อเทียบกับปีที่แล้ว

ปกป้อง iPhone ของคุณจากแฮกเกอร์

การตื่นตัวต่อลิงก์ที่น่าสงสัยและการใช้การป้องกันในตัวของ Apple ถือเป็นก้าวแรกที่ชาญฉลาด แต่ก็ไม่ได้หยุดทุกภัยคุกคาม เลเยอร์ที่เพิ่มเข้ามาเช่น Norton Mobile Security สำหรับ iOS จะช่วยปิดช่องว่าง

มันสามารถตั้งค่าสถานะข้อความหลอกลวง บล็อกเว็บไซต์ที่เป็นอันตราย และตรวจสอบเครือข่าย Wi-Fi เพื่อหาปัญหาด้านความปลอดภัย ทั้งหมดนี้ทำงานอย่างเงียบ ๆ ในเบื้องหลัง และด้วยการป้องกันการหลอกลวงที่ขับเคลื่อนด้วย AI ขั้นสูง คุณจึงสามารถตรวจจับกลยุทธ์วิศวกรรมสังคมที่ออกแบบมาเพื่อหลอกให้คุณส่งมอบข้อมูลส่วนบุคคล

คำถามที่พบบ่อย

iPhone สามารถถูกแฮ็กจากข้อความได้หรือไม่

ใช่ iPhone สามารถถูกแฮ็กได้ผ่านทางข้อความหากคุณคลิกลิงก์ที่เป็นอันตรายซึ่งนำคุณไปยังเว็บไซต์ฟิชชิ่งหรือนำคุณไปดาวน์โหลดมัลแวร์หรือสปายแวร์ ตัวอย่างเช่น ข้อความหลอกลวงอาจขอให้คุณสแกนโค้ด QR หรือแตะลิงก์ที่ขโมยข้อมูลประจำตัวหรือติดตั้งแอปที่เป็นอันตราย

iPhone อาจถูกแฮ็กจากเว็บไซต์ได้หรือไม่

ใช่ iPhone สามารถถูกแฮ็กได้โดยไปที่เว็บไซต์ที่เป็นอันตรายหรือเต็มไปด้วยมัลแวร์ ผู้โจมตีสร้างเว็บไซต์ที่เป็นอันตรายซึ่งสามารถขโมยข้อมูลรับรองการเข้าสู่ระบบของคุณผ่านหน้าฟิชชิ่งหรือพยายามใช้ประโยชน์จากช่องโหว่ของ iOS เพื่อติดตั้งมัลแวร์

ในบางกรณี การโหลดหน้าเว็บที่ถูกบุกรุกอาจทำให้เกิดการโจมตีแบบไดรฟ์โดยทำให้แฮกเกอร์เข้าถึงอุปกรณ์หรือข้อมูลของคุณได้อย่างจำกัด แม้ว่าคุณจะไม่ได้ดาวน์โหลดอะไรเลยก็ตาม

ฉันควรกดหมายเลขอะไรเพื่อดูว่าโทรศัพท์ของฉันถูกแฮ็กหรือไม่

ไม่มีรหัสเดียวที่คุณสามารถกดเพื่อยืนยันว่า iPhone ของคุณถูกแฮ็ก แต่คุณสามารถใช้รหัสการโทรเพื่อตรวจสอบว่าการโทรหรือข้อความของคุณถูกส่งต่ออย่างลับๆ หรือไม่ นี่คือสิ่งที่แฮกเกอร์ทำเมื่อพวกเขาต้องการสอดแนมการสื่อสารของคุณ

ตัวอย่างเช่น การโทร #21# จะแสดงว่าการส่งต่อทำงานอยู่หรือไม่ และ *#62# แสดงว่าการโทรหรือข้อความของคุณถูกเปลี่ยนเส้นทางไปที่ใด

มีใครสามารถแฮ็ก iPhone ของฉันและเข้าถึงจากระยะไกลได้หรือไม่

ใช่ แฮกเกอร์สามารถเข้าถึง iPhone จากระยะไกลได้หากมีการติดตั้งโทรจันการเข้าถึงระยะไกล (RAT) การให้สิทธิ์อนุญาตผ่านการหลอกลวงแบบฟิชชิ่ง หรือมีช่องโหว่ของซอฟต์แวร์ อย่างไรก็ตาม การทำให้อุปกรณ์ของคุณอัปเดตอยู่เสมอและการใช้เครื่องมือรักษาความปลอดภัยออนไลน์ เช่น Norton Mobile Security สามารถลดความเสี่ยงได้อย่างมาก เนื่องจากสามารถบล็อกไซต์ที่เป็นอันตรายและแจ้งเตือนคุณเกี่ยวกับข้อความหลอกลวงได้

มีการละเมิดความปลอดภัยของ Apple หรือไม่

ใช่ มีเหตุการณ์การโจมตีทางไซเบอร์แบบ Zero-day และการละเมิด iPhone หลายครั้งในปี 2025 ในเหตุการณ์ล่าสุด Apple เปิดเผยข้อบกพร่องในเฟรมเวิร์ก ImageIO ที่ผู้โจมตีได้ใช้ประโยชน์แล้ว ข้อบกพร่องดังกล่าวทำให้ไฟล์รูปภาพที่เป็นอันตรายซึ่งส่งผ่านแอปส่งข้อความหรือแพลตฟอร์มโซเชียล ทำลายหน่วยความจำของอุปกรณ์ได้