ฟิชชิ่งแบบหอกคืออะไร

การโจมตีแบบฟิชชิ่งแบบหอกเป็นการโจมตีแบบฟิชชิ่งประเภทหนึ่งที่ได้รับการปรับให้เป็นส่วนตัวสูงเพื่อกำหนดเป้าหมายเป็นบุคคลหรือกลุ่มขนาดเล็กโดยเฉพาะ การใช้เทคนิควิศวกรรมสังคม นักฟิชชิ่งแบบเจาะจงใช้ประโยชน์จากความรู้เกี่ยวกับเป้าหมายเพื่อหลอกให้พวกเขาเปิดเผยข้อมูลที่ละเอียดอ่อน คลิกลิงก์ที่เป็นอันตราย หรือดาวน์โหลดมัลแวร์

การรู้รายละเอียดส่วนบุคคล เช่น งานของเป้าหมาย ชื่อนามสกุล วันเกิด ความสนใจทางวิชาชีพ หรือพฤติกรรมการท่องเว็บช่วยให้นักฟิชชิ่งแบบหัวหอกสร้างข้ออ้างที่น่าเชื่อถือซึ่งอาจทำให้ตรวจพบการหลอกลวงได้ยากขึ้น

แตกต่างจากอีเมลฟิชชิ่งจำนวนมาก ข้อความฟิชชิ่งแบบพุ่งเป้าให้ความรู้สึกเหมือนจริงและคุ้นเคย และการปรับเปลี่ยนในแบบของคุณนั้นได้ผล:ในการตรวจสอบอีเมล 5 หมื่นล้านฉบับในกล่องจดหมาย 3.5 ล้านกล่อง Barracuda บริษัทรักษาความปลอดภัยทางไซเบอร์ พบว่าฟิชชิ่งแบบหอกคิดเป็นสัดส่วนน้อยกว่า 0.1% ของอีเมลทั้งหมด แต่ทำให้เกิดการละเมิด 66%

มาดูกันว่าฟิชชิ่งแบบสเปียร์คืออะไร ทำงานอย่างไร และเคล็ดลับในการป้องกันตัวคุณเอง

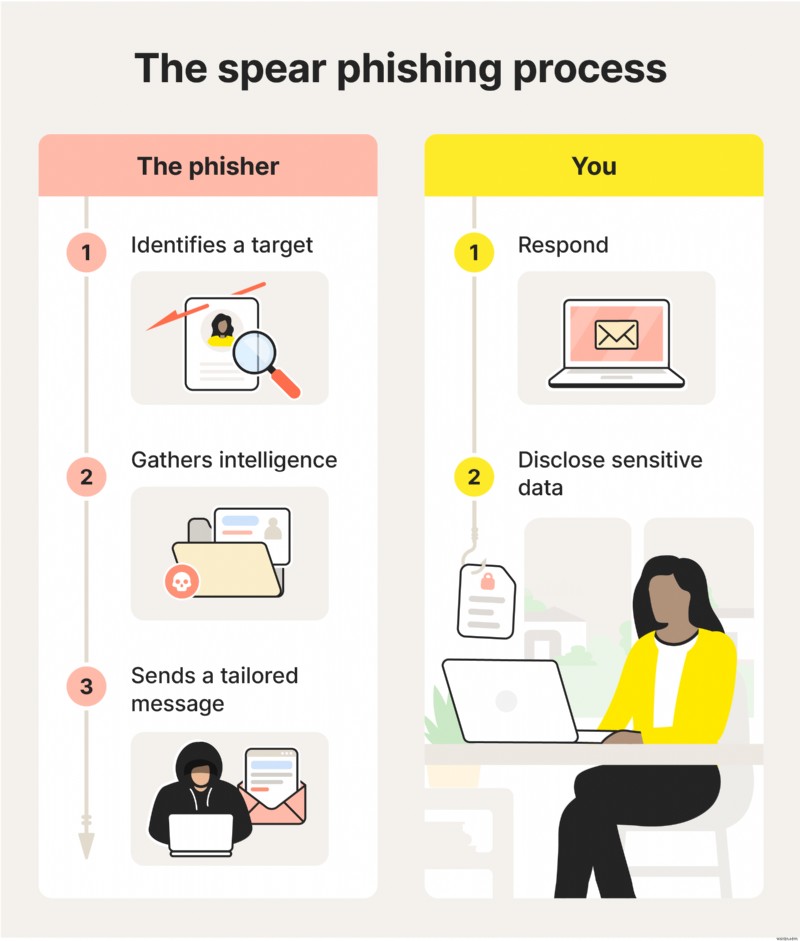

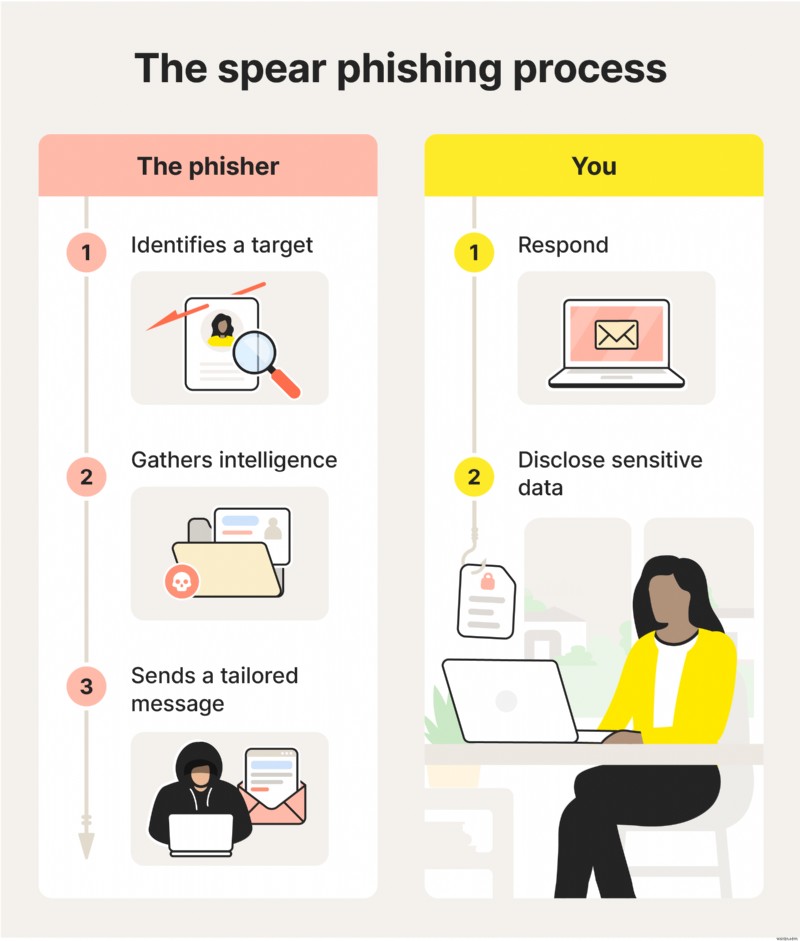

วิธีการทำงานของฟิชชิ่งแบบ Spear

ในการรักษาความปลอดภัยทางไซเบอร์ ฟิชชิ่งแบบหลอกทำงานโดยใช้ประโยชน์จากข้อมูลส่วนบุคคลเพื่อสร้างข้อความฟิชชิ่งที่ได้รับการปรับแต่งซึ่งดูถูกต้องตามกฎหมายและได้รับความไว้วางใจจากบุคคลที่เป็นเป้าหมายเพียงรายเดียว

โดยทั่วไปแล้วเหตุการณ์จะเกิดขึ้นดังนี้:

- ฟิชเชอร์ระบุเป้าหมายของพวกเขา:ผู้โจมตีตัดสินใจว่าจะกำหนดเป้าหมายใครและสิ่งที่พวกเขาต้องการได้รับ เช่น การเข้าถึงบัญชีหรือระบบเฉพาะ ข้อมูลทางการเงิน หรือแม้แต่หมายเลขประกันสังคม

- ฟิชเชอร์รวบรวมข้อมูล:พวกเขาค้นคว้าเป้าหมายโดยใช้ข้อมูลที่เปิดเผยต่อสาธารณะ การละเมิดข้อมูล หรือโซเชียลมีเดียเพื่อเรียนรู้รายละเอียดที่ทำให้การโจมตีน่าเชื่อถือมากขึ้น ฟิชเชอร์อาจค้นหาตำแหน่งงาน กิจวัตร หรือสมาชิกในครอบครัว

- ฟิชเชอร์ร่างข้อความ:ผู้โจมตีใช้รายละเอียดที่รวบรวมมาสร้างข้อความส่วนตัวที่ดูเกี่ยวข้องและน่าเชื่อถือ ซึ่งมักจะแอบอ้างเป็นผู้ติดต่อ องค์กร หรือผู้มีอำนาจที่เชื่อถือได้เพื่อลดความสงสัยของเป้าหมาย

- ข้อความถูกส่งออกไป:ผู้โจมตีส่งข้อความผ่านช่องทางที่เป้าหมายใช้เป็นประจำ เช่น อีเมล ข้อความ (การโจมตีแบบสมิชชิ่ง) โทรศัพท์ (การโจมตีแบบวิชชิ่ง) หรือแพลตฟอร์มโซเชียลมีเดีย

- คุณตอบกลับ:หากคุณหลงกล คุณอาจถูกหลอกให้คลิกลิงก์ไปยังเว็บไซต์ที่เป็นอันตราย เปิดไฟล์แนบที่ติดมัลแวร์ หรือตอบกลับด้วยข้อมูลที่ละเอียดอ่อน

- ข้อมูลของคุณถูกขโมย:ผู้โจมตีใช้การโต้ตอบเพื่อบันทึกข้อมูลประจำตัว รายละเอียดทางการเงิน หรือข้อมูลที่ละเอียดอ่อนอื่น ๆ ซึ่งสามารถนำไปใช้ในการยึดบัญชี การฉ้อโกง การขโมยข้อมูลประจำตัว หรือการโจมตีเพิ่มเติมได้

ความสำเร็จของแคมเปญฟิชชิ่งแบบ Spear ส่วนใหญ่ขึ้นอยู่กับการวิจัยและการปรับแต่งที่ใช้ในการโจมตีเป็นส่วนใหญ่ การมุ่งเน้นไปที่คุณภาพมากกว่าปริมาณหมายความว่าบางครั้งแฮ็กทีวิสต์และแฮ็กเกอร์ที่ได้รับการสนับสนุนจากรัฐบาลอาจถูกระบุว่าอยู่เบื้องหลังการโจมตีแบบฟิชชิ่งแบบหอก

ภาพประกอบที่แสดงรายละเอียดวิธีการทำงานของการโจมตีแบบฟิชชิ่งแบบหอก

ฟิชชิ่งแบบหอก เทียบกับ ฟิชชิ่ง เทียบกับ ปลาวาฬ

ความแตกต่างที่สำคัญระหว่างฟิชชิ่ง ฟิชชิ่งแบบหอก และการล่าวาฬก็คือใครคือเป้าหมาย และเหตุใดจึงตกเป็นเป้าหมาย การโจมตีแบบฟิชชิ่งมุ่งเป้าไปที่กลุ่มใหญ่ การโจมตีแบบฟิชชิ่งแบบหอกมุ่งเป้าไปที่บุคคลหนึ่งหรือกลุ่มเล็กมาก และการโจมตีแบบวาฬมุ่งเป้าไปที่เป้าหมายเดียวที่มีมูลค่าสูง

ต่อไปนี้เป็นรายละเอียดเกี่ยวกับความแตกต่าง:

- ฟิชชิ่ง:ผู้โจมตีส่งข้อความทั่วไปไปยังผู้รับจำนวนมาก โดยอาศัยปริมาณมากกว่าการปรับเปลี่ยนในแบบของคุณ ข้อความไม่ได้ปรับแต่งให้เหมาะกับบุคคลใดบุคคลหนึ่ง และโดยทั่วไปมีจุดมุ่งหมายเพื่อขโมยข้อมูลรับรองการเข้าสู่ระบบ รายละเอียดการชำระเงิน หรือข้อมูลพื้นฐานอื่นๆ แม้ว่าการสูญเสียส่วนบุคคลอาจมีน้อยลง แต่แคมเปญฟิชชิ่งยังคงสร้างความเสียหายในวงกว้างได้

- ฟิชชิ่งแบบ Spear:ผู้โจมตีกำหนดเป้าหมายเป็นบุคคลหรือกลุ่มเล็ก ๆ และปรับแต่งข้อความโดยใช้รายละเอียดที่ทราบ เช่น บทบาทของงาน ความสัมพันธ์ หรือกิจกรรมล่าสุด เนื่องจากข้อความดังกล่าวดูมีความเกี่ยวข้องและน่าเชื่อถือมากขึ้น การโจมตีแบบฟิชชิ่งแบบสเปียร์จึงมีแนวโน้มที่จะประสบความสำเร็จมากกว่าและอาจนำไปสู่การยึดบัญชี การโจรกรรมข้อมูลระบุตัวตน หรือการฉ้อโกงทางการเงินแบบกำหนดเป้าหมาย

- การล่าวาฬ:รูปแบบฟิชชิ่งแบบพุ่งเป้าที่มีเป้าหมายสูง ซึ่งมุ่งเน้นไปที่บุคคลที่มีมูลค่าสูง เช่น ผู้บริหารหรือผู้มีอำนาจตัดสินใจระดับสูง การโจมตีด้วยการล่าวาฬได้รับการออกแบบมาเพื่อใช้ประโยชน์จากอำนาจหรือการเข้าถึง และมักจะพยายามกระตุ้นธุรกรรมทางการเงินขนาดใหญ่ เปิดเผยข้อมูลบริษัทที่ละเอียดอ่อน หรือประนีประนอมกับระบบที่สำคัญ

ดังนั้น แม้ว่าความตั้งใจที่จะหลอกล่อให้ผู้อื่นเข้าถึงหรือเปิดเผยข้อมูลที่ละเอียดอ่อนจะเหมือนกันสำหรับทั้งสามสิ่งนี้ แต่ระดับของการกำหนดเป้าหมายจะเปลี่ยนทั้งความยากในการตรวจพบกลโกงและความรุนแรงของความเสียหายที่อาจเกิดขึ้น

ตัวอย่างฟิชชิ่งแบบหอกในโลกแห่งความเป็นจริง

ต่อไปนี้เป็นตัวอย่างในโลกแห่งความเป็นจริงที่แสดงให้เห็นว่านักฟิชชิ่งแบบเจาะจงใช้การส่งข้อความแบบกำหนดเป้าหมายเพื่อเข้าถึงระบบ ขโมยเงิน และละเมิดข้อมูลที่ละเอียดอ่อนได้อย่างไร

แคมเปญฟิชชิ่งกำหนดเป้าหมายไปที่ทีมสนับสนุนลูกค้า

ในการโจมตีที่ถูกเปิดเผยในปี 2025 นักฟิชชิ่งแบบ Spear ได้ส่งอีเมลปลอมเกี่ยวกับธนาคารไปยังที่อยู่อีเมลของทีมสนับสนุนของบริษัทผู้ผลิต ข้อความนี้ดูเหมือนจะเป็นคำขอการชำระเงินที่ถูกต้องตามกฎหมายซึ่งรวมอยู่ในไฟล์ ZIP ในอีเมล

เมื่อผู้รับเปิดไฟล์แนบ จะมีการติดตั้งสปายแวร์บนอุปกรณ์ของพวกเขา มัลแวร์นี้จะบันทึกการกดแป้นพิมพ์อย่างเงียบ ๆ และรวบรวมรหัสผ่านที่บันทึกไว้และข้อมูลละเอียดอ่อนอื่น ๆ เพื่อส่งกลับ (หรือ "ถอนตัว" ในทางคำพูดเกี่ยวกับความปลอดภัยทางไซเบอร์) ไปยังผู้โจมตี

โทรจันการเข้าถึงระยะไกลมุ่งเป้าไปที่ความพยายามทำสงครามของยูเครน

ในแคมเปญฟิชชิ่งแบบหอกซึ่งมีชื่อว่า PhantomCaptcha ผู้โจมตีกำหนดเป้าหมายไปที่องค์กรช่วยเหลือและสำนักงานรัฐบาลระดับภูมิภาคของยูเครนที่เกี่ยวข้องกับความพยายามบรรเทาทุกข์จากสงคราม นี่คือฟิชชิ่งฟิชชิ่งแบบหลายขั้นตอนที่กล่าวกันว่าใช้เวลาหกเดือนในการวางแผน

ต่อไปนี้เป็นภาพรวมว่าการโจมตีแบบฟิชชิ่ง PhantomCaptcha spear เกิดขึ้นได้อย่างไร:

- เหยื่อล่อครั้งแรก:เป้าหมายได้รับไฟล์ PDF ที่ติดไวรัสซึ่งออกแบบมาให้ดูเหมือนประกาศของรัฐบาลที่ชอบด้วยกฎหมาย

- ฟิชชิ่งที่ใช้ CAPTCHA ปลอม:PDF นำผู้รับไปยังหน้า CAPTCHA ปลอมที่แนะนำให้พวกเขาคลิก "ฉันไม่ใช่หุ่นยนต์"

- มัลแวร์ที่ติดตั้ง:การ “คลิก” ทำให้คำสั่ง PowerShell ที่ซ่อนอยู่ทำงานและติดตั้งมัลแวร์บนอุปกรณ์

- ผู้โจมตีได้รับการควบคุมจากระยะไกล:มีการติดตั้งโทรจันการเข้าถึงระยะไกล (RAT) ซึ่งช่วยให้ผู้โจมตีสามารถตรวจสอบกิจกรรม ขโมยข้อมูล และเรียกใช้คำสั่งจากระยะไกลได้

แม้ว่าอีเมลฟิชชิ่งจะถูกส่งในช่วงเวลาสั้นๆ แต่มัลแวร์ที่พวกเขาติดตั้งก็สร้างความเสี่ยงด้านความปลอดภัยในระยะยาว เมื่อมีโทรจันการเข้าถึงระยะไกล ผู้โจมตีสามารถรักษาการเข้าถึงอย่างต่อเนื่อง ดำเนินการคำสั่งจากระยะไกล และขโมยข้อมูลเมื่อเวลาผ่านไป ซึ่งอาจเปิดใช้งานการโจมตีที่ตามมาได้ดีกว่าแคมเปญฟิชชิ่งแบบหอกเริ่มแรก

คำเชิญเข้าร่วมการประชุมที่น่าสงสัยมุ่งเป้าไปที่นักเรียนในเอดินบะระ

อีกเหตุการณ์หนึ่งในช่วงต้นปี 2025 เจ้าหน้าที่แผนกการศึกษาของสภาเอดินบะระในสกอตแลนด์ระบุอีเมลฟิชชิ่งแบบหลอกๆ พร้อมคำเชิญเข้าร่วมการประชุมที่น่าสงสัยที่ส่งถึงนักเรียนและผู้ปกครอง สภาดำเนินการอย่างรวดเร็ว โดยรีเซ็ตรหัสผ่านของนักเรียนทั้งหมดเพื่อเป็นการป้องกันไว้ก่อน แต่น่าเสียดายที่สิ่งนี้ทำให้นักเรียนไม่สามารถเข้าถึงเครื่องมือการเรียนรู้ออนไลน์ที่สำคัญในช่วงฤดูการสอบ

แม้ว่าข้อมูลจะไม่ถูกบุกรุก แต่เหตุการณ์ดังกล่าวแสดงให้เห็นว่าข้อความเดียวที่น่าเชื่อถือยังคงทำให้เกิดการหยุดชะงักอย่างแท้จริง แม้ว่าจะถูกจับได้อย่างรวดเร็วก็ตาม

เคล็ดลับในการป้องกันตัวเองจากการโจมตีแบบฟิชชิ่งแบบหอก

ฟิชชิ่งแบบ Spear ได้รับการออกแบบให้ดูเป็นส่วนตัวและน่าเชื่อถือ ดังนั้นการป้องกันที่ดีที่สุดคือการชะลอและตรวจสอบก่อนที่คุณจะคลิก เปิด หรือตอบกลับ ใช้นิสัยเหล่านี้เพื่อลดความเสี่ยงที่จะตกเป็นเหยื่อการโจมตีแบบฟิชชิ่งแบบหอก:

- โปรดระวังแผนการฟิชชิ่ง:มองหาสัญญาณอันตรายที่พบบ่อย เช่น ความเร่งด่วนที่ไม่คาดคิด ความกดดันในการหลีกเลี่ยงกระบวนการปกติ การขอเงินหรือข้อมูลที่ละเอียดอ่อนที่ผิดปกติ และข้อความที่ไม่ตรงกับโทนเสียงโดยทั่วไปของผู้ส่ง

- ตรวจสอบรายละเอียดผู้ส่ง:ผู้โจมตีสามารถปลอมชื่อที่แสดงในขณะที่ใช้ที่อยู่อีเมลที่เหมือนกัน ขยายข้อมูลผู้ส่งในอีเมลและค้นหาการสะกดผิด อักขระพิเศษ หรือสลับตัวอักษรและตัวเลข

- ยืนยันลิงก์ก่อนคลิก:เลื่อนเมาส์เพื่อดูตัวอย่างปลายทางและดูโดเมนแปลก ๆ หรือคำพิเศษ (ระวังอย่าคลิก!) หากคุณต้องการเข้าถึงบัญชี ให้พิมพ์ไซต์ลงในเบราว์เซอร์ของคุณหรือใช้บุ๊กมาร์กที่บันทึกไว้แทนการคลิกลิงก์

- ยืนยันคำขอที่ผิดปกติโดยใช้ช่องทางอื่น:หากผู้ส่งขอข้อมูลที่ละเอียดอ่อน บัตรของขวัญ การโอนเงิน หรือข้อมูลรับรองการเข้าสู่ระบบ ให้ยืนยันโดยการโทรไปยังหมายเลขที่รู้จักหรือส่งข้อความถึงบุคคลนั้นผ่านวิธีการอื่นที่เชื่อถือได้

- ปฏิบัติต่อไฟล์แนบว่าอาจไม่ปลอดภัย:อย่าเปิดไฟล์แนบที่ไม่คาดคิด โดยเฉพาะอย่างยิ่งหากเป็นเรื่องเร่งด่วนหรือคลุมเครือ เนื่องจากอาจทำให้เกิดการดาวน์โหลดมัลแวร์ได้

- ลดการเปิดเผยข้อมูลของคุณบนเว็บไซต์นายหน้าข้อมูล:นายหน้าข้อมูลรวบรวมและขายข้อมูลส่วนบุคคลที่ผู้โจมตีสามารถใช้เพื่อปรับแต่งข้อความฟิชชิ่งแบบสเปียร์ได้ เครื่องมือความเป็นส่วนตัว เช่นเดียวกับที่รวมอยู่ใน Norton 360 Deluxe สามารถช่วยคุณเลือกไม่ใช้ได้เมื่อเป็นไปได้ โดยจำกัดปริมาณข้อมูลที่ถูกเปิดเผย

- ใช้การป้องกันบัญชีที่แข็งแกร่งยิ่งขึ้น:ใช้รหัสผ่านที่ปลอดภัยและไม่ซ้ำใครและตัวจัดการรหัสผ่าน เปิด 2FA หรือการตรวจสอบยืนยันตัวตนสำหรับบัญชีหลัก โดยเฉพาะอีเมล การเข้าสู่ระบบธนาคาร และสถานที่ทำงาน

- อัปเดตซอฟต์แวร์ของคุณอยู่เสมอ:การอัปเดตซอฟต์แวร์มักจะแก้ไขช่องโหว่ด้านความปลอดภัยที่ผู้โจมตีหาประโยชน์ เปิดการอัปเดตอัตโนมัติเมื่อเป็นไปได้

- สำรองข้อมูลไฟล์ไว้:การสำรองข้อมูลเป็นประจำสามารถช่วยให้คุณกู้คืนได้ หากมีการติดตั้งมัลแวร์หรือแรนซัมแวร์ที่ล็อคหรือทำให้ไฟล์ของคุณเสียหายหลังจากการโจมตีแบบฟิชชิ่ง หากคุณจำเป็นต้องใช้ข้อมูลสำรอง อย่าลืมใช้ก่อนที่จะติดตั้งมัลแวร์ในอุปกรณ์ของคุณ

จะทำอย่างไรถ้าคุณคลิกลิงก์ฟิชชิ่งแบบหลอก

หากคุณคลิกลิงก์ที่น่าสงสัย เปิดไฟล์แนบ หรือป้อนข้อมูล ให้ดำเนินการอย่างรวดเร็วเพื่อจำกัดความเสียหายและรักษาความปลอดภัยให้กับบัญชีของคุณ ปฏิบัติตามเคล็ดลับเหล่านี้โดยเร็วที่สุดเพื่อลดความเสียหาย:

- ตัดการเชื่อมต่อจากอินเทอร์เน็ต:ปิด Wi-Fi หรือปิดใช้งานข้อมูลมือถือเพื่อลดโอกาสที่มัลแวร์จะสื่อสารออกไปภายนอก

- เรียกใช้การสแกนป้องกันมัลแวร์:ใช้เครื่องมือสแกนมัลแวร์ที่เชื่อถือได้เพื่อตรวจหามัลแวร์ สปายแวร์ หรือเครื่องมือการเข้าถึงระยะไกล และทำตามขั้นตอนการแก้ไขที่แนะนำ

- เปลี่ยนรหัสผ่านของคุณ:เปลี่ยนรหัสผ่านที่เชื่อมโยงกับบัญชีอีเมลของคุณ จากนั้นไปยังบัญชีธนาคารและบัญชีที่สำคัญอื่นๆ ใช้รหัสผ่านที่ไม่ซ้ำใครที่รัดกุมและออกจากระบบเซสชันอื่น

- เปิดใช้งานการตรวจสอบสิทธิ์แบบสองปัจจัย (2FA):เปิด 2FA ทันที (ควรเป็นแอปตรวจสอบสิทธิ์หรือคีย์ความปลอดภัย) เพื่อลดความเสี่ยงในการเข้าครอบครองบัญชีหากข้อมูลประจำตัวถูกขโมย

- ตรวจสอบกิจกรรมที่น่าสงสัย:ตรวจสอบการเข้าสู่ระบบที่ไม่คุ้นเคย อีเมลรีเซ็ตรหัสผ่านที่คุณไม่ได้ร้องขอ กฎการส่งต่อใหม่ในอีเมลของคุณ และธุรกรรมที่ไม่ได้รับอนุญาต ติดตามดูสิ่งนี้ต่อไปเป็นเวลาหลายสัปดาห์

- รายงานข้อความ:รายงานฟิชชิ่งแบบเจาะจงไปยังผู้ให้บริการอีเมลของคุณหรือทีมไอที/ความปลอดภัยในที่ทำงานของคุณ หากข้อความแอบอ้างเป็นบริษัท ให้รายงานไปยังองค์กรนั้นด้วย

- ตรวจสอบสัญญาณของการโจรกรรมข้อมูลส่วนบุคคล:หากคุณแบ่งปันข้อมูลส่วนบุคคล ให้ตรวจสอบงบการเงินและรายงานเครดิตสำหรับกิจกรรมที่ไม่คาดคิด พิจารณาส่งการแจ้งเตือนการฉ้อโกงหรือการระงับเครดิตหาก SSN ของคุณถูกเปิดเผย

ป้องกันตัวเองจากฟิชชิ่งแบบหอก

ฟิชชิ่งแบบ Spear ทำงานเพราะการโจมตีดูเหมือนถูกต้องตามกฎหมายและมาถึงในช่วงเวลาที่เหมาะสม ทำให้ตรวจพบได้ยากแม้ว่าคุณจะรู้ว่าต้องมองหาอะไรก็ตาม ซอฟต์แวร์ความปลอดภัยทางไซเบอร์โดยเฉพาะสามารถช่วยให้คุณตรวจจับลิงก์ที่เป็นอันตราย เว็บไซต์ปลอม และสปายแวร์ได้เมื่อยามของคุณไม่ทำงาน

Norton 360 Deluxe มีการป้องกันกลโกงที่ขับเคลื่อนด้วย AI ที่แข็งแกร่ง ซึ่งจะช่วยบล็อกเว็บไซต์หลอกลวง สแกนการดาวน์โหลดและไฟล์แนบเพื่อหามัลแวร์ และตรวจสอบแอปเพื่อหาพฤติกรรมที่น่าสงสัยซึ่งอาจบ่งบอกถึงสปายแวร์ นอกจากนี้ยังมีเครื่องมือจัดการรหัสผ่าน โปรแกรมป้องกันไวรัส VPN และฟีเจอร์การตรวจสอบความเป็นส่วนตัวที่ช่วยให้คุณลบข้อมูลส่วนบุคคลของคุณออกจากไซต์นายหน้าข้อมูลได้

คำถามที่พบบ่อย

อาชญากรไซเบอร์ใช้ AI ในฟิชชิ่งแบบหลอกได้อย่างไร

อาชญากรไซเบอร์สามารถใช้เครื่องมือ AI เพื่อทำการโจมตีแบบฟิชชิ่งแบบหอกแบบอัตโนมัติได้ และแทนที่จะสร้างด้วยตนเองสำหรับเป้าหมายเฉพาะจำนวนเล็กน้อย ผู้โจมตีสามารถใช้ AI เพื่อสร้างอีเมลที่กำหนดเองสำหรับบุคคลนับพันได้ ด้วยการวิเคราะห์ข้อมูลสาธารณะ รูปแบบการเขียน และพฤติกรรมออนไลน์ AI สามารถช่วยสร้างอีเมล ข้อความ และเว็บไซต์ปลอมที่เป็นเป้าหมายซึ่งฟังดูเป็นธรรมชาติและน่าเชื่อถือมากขึ้น ซึ่งทำให้ตรวจพบการโจมตีแบบฟิชชิ่งแบบหอกได้ยากขึ้นและดำเนินการอัตโนมัติได้ง่ายขึ้น

โคลนฟิชชิ่งเหมือนกับฟิชชิ่งแบบหอกหรือไม่

ไม่ Spear phishing มุ่งเป้าไปที่บุคคลใดบุคคลหนึ่งโดยใช้รายละเอียดส่วนตัวเพื่อทำให้ข้อความรู้สึกว่าถูกต้องตามกฎหมาย ในขณะเดียวกัน โคลนฟิชชิ่งคือฟิชชิ่งแบบหอกประเภทหนึ่ง ซึ่งข้อความจริงที่ได้รับก่อนหน้านี้จะถูกคัดลอกและส่งซ้ำด้วยลิงก์ที่เป็นอันตรายหรือไฟล์แนบที่แทนที่ข้อความต้นฉบับ

หมายเหตุจากบรรณาธิการ: บทความของเรานำเสนอข้อมูลด้านการศึกษาและเขียนขึ้นเพื่อสร้างความตระหนักรู้ในหัวข้อสำคัญด้านความปลอดภัยทางไซเบอร์ ผลิตภัณฑ์และบริการของ Norton อาจไม่สามารถป้องกันภัยคุกคาม การฉ้อโกง หรืออาชญากรรมทุกประเภทที่เราเขียนถึงได้ สำหรับรายละเอียดเพิ่มเติมเกี่ยวกับวิธีที่เราค้นคว้า เขียน และทบทวนบทความของเรา โปรดดูนโยบายด้านบรรณาธิการของเรา