การตกเป็นเหยื่อของการโจมตีแบบฟิชชิ่งอาจทำให้คุณต้องเสียเงินในระยะสั้น และทำให้คุณเสี่ยงต่อการฉ้อโกงที่ตามมาหรือการขโมยข้อมูลส่วนตัวในภายหลัง และด้วยเทคโนโลยีใหม่ที่เกิดขึ้นอย่างต่อเนื่อง ผู้ฉ้อโกงจึงพัฒนาวิธีการที่มีประสิทธิภาพมากขึ้นซึ่งสามารถหลอกผู้คนได้มากขึ้น

การศึกษาในปี 2024 พบว่าอีเมลฟิชชิ่งแบบอัตโนมัติเต็มรูปแบบสามารถกระตุ้นให้เหยื่อคลิกลิงก์ปลอมได้ดีกว่าอีเมลแบบเดิมถึง 350% ซึ่งมีประสิทธิภาพเทียบเท่ากับอีเมลฟิชชิ่งที่พัฒนาโดยผู้เชี่ยวชาญ นั่นหมายความว่านักต้มตุ๋นทั่วไปสามารถโจมตีได้อย่างซับซ้อนพอๆ กับนักต้มตุ๋นมืออาชีพ

ในบริบทนี้ การเรียนรู้วิธีตรวจจับการโจมตีแบบฟิชชิ่งมีความสำคัญมากกว่าที่เคย อ่านต่อเพื่อเรียนรู้เกี่ยวกับฟิชชิ่งประเภทต่างๆ AI เปลี่ยนแปลงเกมอย่างไร และสิ่งที่คุณสามารถทำได้เพื่อช่วยปกป้องข้อมูลและเงินที่หามาอย่างยากลำบาก

การโจมตีแบบฟิชชิ่งคืออะไร

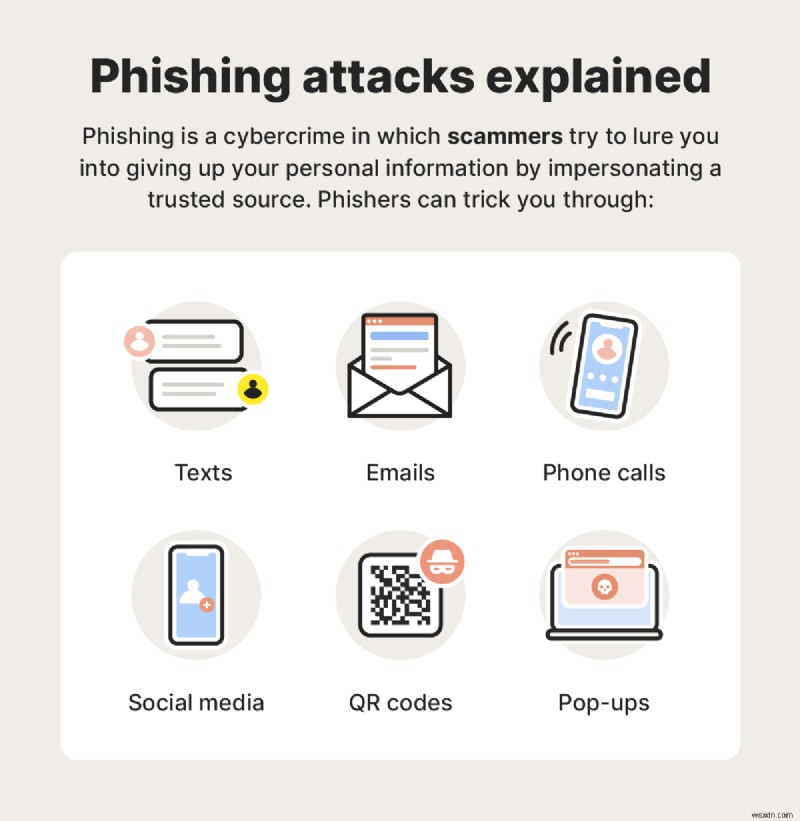

ฟิชชิ่งคือการโจมตีทางไซเบอร์ประเภทหนึ่งที่เกี่ยวข้องกับกลยุทธ์วิศวกรรมสังคม โดยนักต้มตุ๋นแอบอ้างเป็นบุคคลหรือองค์กรที่น่าเชื่อถือ เพื่อหลอกให้คุณเปิดเผยข้อมูลที่ละเอียดอ่อน เช่น รหัสผ่าน หมายเลขบัตรเครดิต หรือข้อมูลส่วนบุคคล (PII) หากคุณพลาด นักต้มตุ๋นก็สามารถแฮ็กบัญชีของคุณ ขโมยเงิน หรือแม้แต่ขโมยข้อมูลส่วนตัวได้

คำอธิบายการโจมตีแบบฟิชชิ่ง รวมถึงไอคอนภาพสำหรับวิธีการทั่วไป เช่น อีเมล ข้อความ โทรศัพท์ และโค้ด QR ที่หลอกลวง

การโจมตีแบบฟิชชิ่งสามารถใช้กลยุทธ์ต่างๆ มากมายเพื่อหลอกคุณได้ บางอย่าง เช่น การหลอกลวงด้านการสนับสนุนด้านเทคนิค อาจเกี่ยวข้องกับการหลอกลวงที่โทรหาคุณโดยไม่ได้ตั้งใจ โดยอ้างว่าเป็นตัวแทนฝ่ายสนับสนุนที่ต้องการแก้ไขปัญหาเร่งด่วนกับอุปกรณ์ของคุณ คนอื่นๆ อาจอาศัยการโน้มน้าวอีเมลปลอมที่มีลิงก์อันตรายที่กระตุ้นให้เกิดการดาวน์โหลดมัลแวร์

การโจมตีทางไซเบอร์ประเภทนี้ถือเป็นภัยคุกคามอย่างต่อเนื่อง โดย Anti-Phishing Working Group (APWG) รายงานการโจมตีแบบฟิชชิ่งมากกว่า 1 ล้านครั้งในไตรมาสแรกของปี 2025 เพียงอย่างเดียว ซึ่งถือเป็นสถิติไตรมาสเดียวที่สูงที่สุดนับตั้งแต่ปี 2023

วิธีการทำงานของฟิชชิ่ง

การโจมตีแบบฟิชชิ่งจะบงการความไว้วางใจของคุณและใช้กลยุทธ์เร่งด่วนเพื่อให้คุณเต็มใจส่งมอบข้อมูลส่วนบุคคลของคุณ นักต้มตุ๋นใช้ข้ออ้าง วิธีการติดต่อ และกลยุทธ์วิศวกรรมสังคมที่หลากหลายเพื่อโน้มน้าวเหยื่อว่าพวกเขาเป็นใคร

ต่อไปนี้เป็นขั้นตอนพื้นฐานสี่ขั้นตอนที่อธิบายการโจมตีแบบฟิชชิ่งโดยทั่วไป:

- การตั้งค่า:ขั้นแรก นักหลอกลวงต้องการข้อมูลส่วนบุคคลของคุณ ซึ่งอาจพบได้ในไซต์ค้นหาบุคคลสาธารณะหรือในการละเมิดข้อมูล จากนั้นพวกเขาจะสร้างข้ออ้างที่น่าเชื่อถือในการติดต่อคุณ เช่น รางวัลปลอม การแจ้งเตือนบัญชี หรือการข่มขู่โดยตรง ซึ่งบางครั้งก็เป็นส่วนตัวเพื่อมุ่งเป้าไปที่คุณโดยเฉพาะ

- สิ่งล่อใจ:นักต้มตุ๋นจะแอบอ้างเป็นบุคคลที่น่าเชื่อถือ เช่น ตัวแทนสนับสนุนของ IRS บริษัทที่ถูกกฎหมาย หรือผู้ช่วยฝ่ายช่วยเหลือด้านไอที และติดต่อกับคุณทางข้อความ อีเมล ข้อความโซเชียลมีเดีย หรือโทรศัพท์ พวกเขามักจะใช้การสร้างแบรนด์ที่น่าเชื่อถือเพื่อทำให้แนวทางดังกล่าวดูเหมือนเป็นจริง

- การจับภาพ:หากคุณคลิกลิงก์ฟิชชิ่งในอีเมล ดาวน์โหลดไฟล์แนบปลอม หรือเต็มใจให้รายละเอียดแก่นักหลอกลวง พวกเขาอาจสามารถเก็บข้อมูลที่ละเอียดอ่อนได้ เช่น ข้อมูลทางการเงินหรือรหัสผ่าน หลังจากนั้นพวกเขาจะตัดการติดต่อ

- การใช้ประโยชน์:สุดท้ายนี้ นักต้มตุ๋นสามารถใช้ข้อมูลที่พวกเขาขโมยมาเพื่อผลประโยชน์ส่วนตัว ไม่ว่าจะเป็นโดยการขายมันบนดาร์กเว็บ ใช้มันเพื่อขโมยจากบัญชีธนาคารของคุณโดยตรง หรือการขโมยข้อมูลส่วนตัวหรือการฉ้อโกง เช่น การเปิดบัตรเครดิตใหม่ในชื่อของคุณ

นักต้มตุ๋นใช้กลยุทธ์ต่างๆ เพื่อหลอกให้คุณเปิดเผยข้อมูลที่ละเอียดอ่อน กลยุทธ์บางอย่างที่พวกเขาอาจเรียกใช้ ได้แก่:

- วิศวกรรมสังคม:นี่คือเวลาที่อาชญากรบิดเบือนอารมณ์และความรู้สึกไว้วางใจของบุคคล

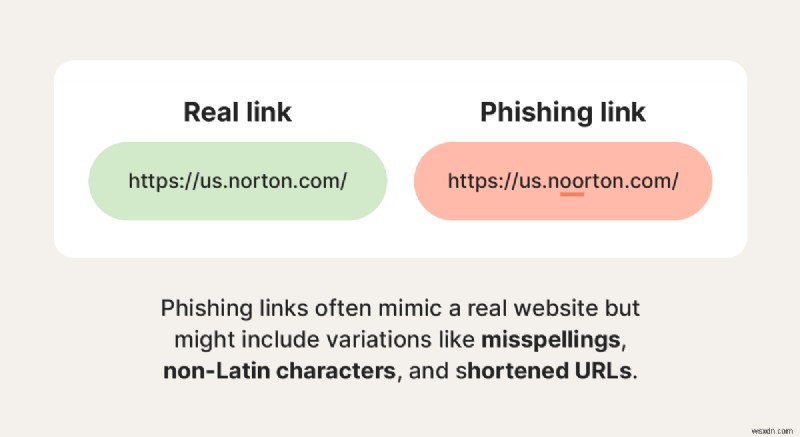

- การจัดการไฮเปอร์ลิงก์:อาชญากรไซเบอร์มักจะซ่อนเว็บไซต์ฟิชชิ่งไว้เบื้องหลัง URL ที่ดูถูกต้องตามกฎหมาย

- การแสดงผลกราฟิก:ผู้โจมตีอาจส่งอีเมลเป็นรูปภาพเพื่อหลีกเลี่ยงการสแกนและตัวกรองฟิชชิ่ง

- การเปลี่ยนเส้นทางไซต์:อาชญากรอาจส่งคุณไปยังไซต์ฟิชชิ่งก่อนที่จะเปลี่ยนเส้นทางคุณไปยังไซต์ที่ถูกต้องตามกฎหมาย

- การย่อลิงค์ให้สั้นลง:อาชญากรไซเบอร์อาจปิดบัง URL ของเว็บไซต์ที่เป็นอันตรายโดยย่อขนาดให้เล็กลง

- การพิมพ์ผิด:ผู้โจมตีเลียนแบบเว็บไซต์ทั่วไปที่มี URL ที่พิมพ์ผิด เช่น การแทนที่ตัวอักษรด้วยตัวเลข เป็นต้น

- เครื่องกำเนิดเสียง AI:เทคโนโลยี AI ช่วยให้นักต้มตุ๋นสามารถปลอมเสียงของตนให้ดูเหมือนคนอื่นหรือเลียนแบบคนที่คุณไว้วางใจได้

- แชทบอท:อาชญากรไซเบอร์อาจใช้แชทบอท AI เพื่อสร้างข้อความฟิชชิ่งที่เป็นส่วนตัวและปราศจากข้อผิดพลาดในวงกว้าง

ตัวอย่างของลิงก์จริงกับลิงก์ฟิชชิ่ง

ประเภทของการโจมตีแบบฟิชชิ่ง

การหลอกลวงแบบฟิชชิ่งอาจมีได้หลายรูปแบบ — ประเภทของการโจมตีที่นักต้มตุ๋นใช้นั้นขึ้นอยู่กับความชอบของพวกเขา สิ่งที่พวกเขารู้เกี่ยวกับเป้าหมาย แพลตฟอร์มการสื่อสารที่เลือก และเป้าหมายสุดท้าย

ต่อไปนี้เป็นภาพรวมของการโจมตีแบบฟิชชิ่งบางประเภทที่พบบ่อยที่สุด

อีเมลฟิชชิ่ง

จากข้อมูลของหน่วยงานรักษาความปลอดภัยทางไซเบอร์และโครงสร้างพื้นฐาน (CISA) พบว่ามากกว่า 90% ของการโจมตีทางไซเบอร์ที่ประสบความสำเร็จเริ่มต้นด้วยอีเมลฟิชชิ่ง ผู้ฉ้อโกงส่งอีเมลฟิชชิ่งที่แอบอ้างเป็นบริษัทที่ถูกกฎหมาย ซึ่งมักจะเป็นธนาคารหรือผู้ให้บริการบัตรเครดิต

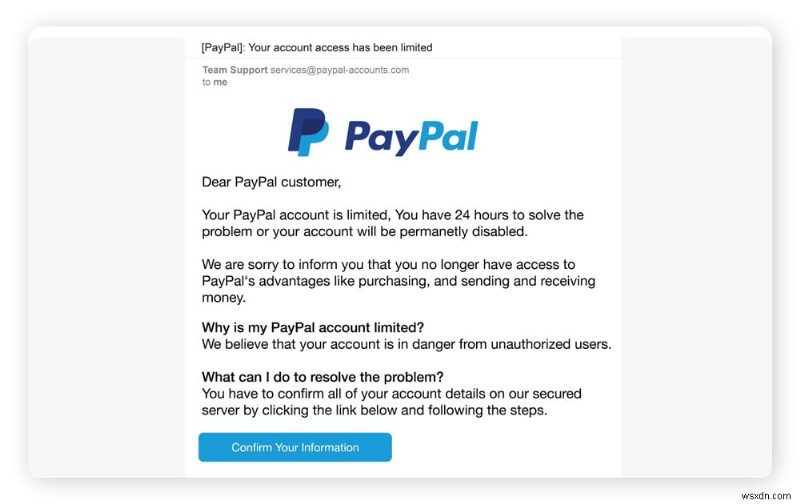

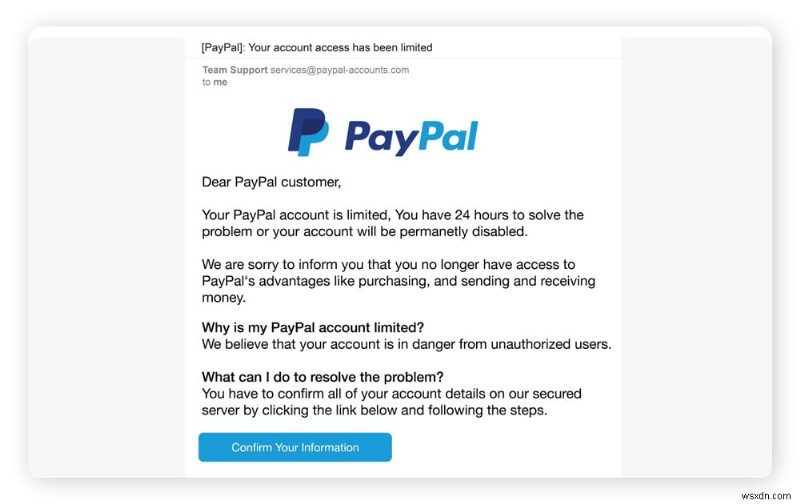

ตัวอย่างอีเมลฟิชชิ่งแสดงให้เห็นว่าอาชญากรไซเบอร์พยายามหลอกเหยื่ออย่างไรให้ให้ข้อมูลที่ละเอียดอ่อนโดยให้พวกเขาดาวน์โหลดมัลแวร์โดยไม่รู้ตัว หรือนำทางพวกเขาไปยังเว็บไซต์ที่ไม่ปลอดภัยซึ่งพวกเขาถูกขอให้ป้อนข้อมูลส่วนตัวโดยสมัครใจ

ภาพหน้าจอของอีเมลฟิชชิ่งของ PayPal พร้อมลิงก์ที่เป็นอันตราย

สมิชชิ่ง (SMS ฟิชชิ่ง)

การโจมตีแบบฟิชชิ่งที่ส่งผ่านข้อความเรียกว่า smishing พวกเขาเกี่ยวข้องกับการหลอกลวงที่ส่งข้อความที่ออกแบบมาให้ดูเหมือนว่ามาจากแหล่งที่ถูกต้อง เช่น ธนาคาร ผู้ค้าปลีก หรือบริษัทจัดส่ง เช่น USPS แต่ข้อความมักจะมีลิงก์ที่นำไปสู่หน้าเข้าสู่ระบบปลอมหรือกระตุ้นให้มีการดาวน์โหลดมัลแวร์

การโจมตีแบบ smishing ระลอกใหญ่เกิดขึ้นในปี 2567 และ 2568 ในรูปแบบของกลโกงค่าผ่านทาง ข้อความหลอกลวงอ้างว่าเหยื่อยังไม่ได้ชำระค่าธรรมเนียมทางด่วน และมีความเสี่ยงที่จะถูกปรับหรือถูกระงับ โดยมีลิงก์ที่นำพวกเขาไปยังเว็บไซต์ที่ข้อมูลการชำระเงินของพวกเขาถูกเก็บรวบรวมโดยฉ้อโกง กลุ่มที่อยู่เบื้องหลังเรื่องนี้ประสบความสำเร็จในการขโมยเงินและข้อมูลบัตรเครดิตจน Google กำลังฟ้องร้องพวกเขา

วิชชิ่ง (ฟิชชิ่งด้วยเสียง)

ในการโจมตีแบบวิชชิ่ง นักต้มตุ๋นโทรหาเหยื่อและหลอกให้พวกเขาเปิดเผยข้อมูลส่วนบุคคล เช่น หมายเลขประกันสังคม รหัสผ่าน หรือรายละเอียดบัญชีธนาคาร โดยทั่วไปแล้วจะสวมรอยเป็นเจ้าหน้าที่บังคับใช้กฎหมาย หน่วยงานรัฐบาล หรือตัวแทนธนาคาร

พวกเขาใช้กลยุทธ์ต่างๆ เช่น การปลอมแปลงหมายเลขผู้โทรและการโคลนเสียงของ AI เพื่อทำให้การโทรดูน่าเชื่อถือมากขึ้น และพยายามสร้างความรู้สึกเร่งด่วนทางโทรศัพท์เพื่อป้องกันไม่ให้เหยื่อคิดอย่างมีวิจารณญาณ แม้แต่ FBI ก็ถูกปลอมแปลงเป็นการโจมตีแบบวิชชิ่ง โดยสำนักงานออกคำเตือนหลังจากพบว่านักต้มตุ๋นสวมรอยเป็นเจ้าหน้าที่อาวุโสของสหรัฐฯ

ฟิชชิ่งหอก

การโจมตีแบบฟิชชิ่งแบบ Spear มุ่งเป้าไปที่บุคคล ธุรกิจ หรือองค์กรที่เฉพาะเจาะจง แทนที่จะกระจายเครือข่ายให้กว้างขึ้น โดยปกติแล้ว นักฟิชชิ่งแบบหอกลงทุนเวลาและความพยายามอย่างมากในการค้นคว้าเป้าหมายและสร้างบุคลิกที่น่าเชื่อถือ สิ่งนี้ช่วยให้พวกเขาสร้างแนวทางที่เป็นส่วนตัวมากขึ้น ซึ่งมีโอกาสสูงกว่าที่จะหลอกเหยื่อที่เลือกได้สำเร็จ

ตัวอย่างเช่น ในการโจมตีแบบฟิชชิ่งแบบหอกในยูทาห์เมื่อเร็ว ๆ นี้ นักต้มตุ๋นแกล้งทำเป็นศาสตราจารย์และกำหนดเป้าหมายนักเรียนที่มีโอกาสเข้าร่วมโครงการที่นำโดยศาสตราจารย์ ซึ่งท้ายที่สุดก็รีดนมนักเรียนหนึ่งคนจาก $3,000

การล่าวาฬ

การโจมตีของวาฬนั้นเหมือนกับการโจมตีแบบฟิชชิ่งแบบหอก แต่มุ่งเป้าไปที่ประธานเจ้าหน้าที่บริหาร (CEO) ประธานเจ้าหน้าที่ฝ่ายปฏิบัติการ (COO) หรือผู้บริหารระดับสูงอื่นๆ ในบริษัทโดยเฉพาะ เป้าหมายของการโจมตีด้วยการล่าวาฬคือการหลอกล่อผู้มีอำนาจให้เปิดเผยข้อมูลองค์กรที่เป็นความลับซึ่งสามารถนำไปใช้ในการฉ้อโกงหรือขู่กรรโชกได้

การโจมตีเหล่านี้มักจะมีความซับซ้อนมากกว่าการโจมตีแบบฟิชชิ่งทั่วไป และต้องมีการวิจัยอย่างกว้างขวางจากนักหลอกลวง พวกเขามักจะพึ่งพาอีเมลปลอมที่ดูเหมือนว่ามาจากแหล่งที่เชื่อถือได้ภายในบริษัทหรือผู้จำหน่ายหรือเอเจนซี่ภายนอกที่ถูกต้องตามกฎหมาย

โคลนฟิชชิ่ง

ในการโจมตีแบบฟิชชิ่งแบบโคลน นักต้มตุ๋นจะสร้างอีเมลเวอร์ชันที่เกือบจะเหมือนกันซึ่งเหยื่อได้รับแล้ว อีเมลที่ลอกแบบจะถูกส่งจากที่อยู่อีเมลที่คล้ายคลึงกับอีเมลที่ผู้ส่งดั้งเดิมใช้ โดยมีความแตกต่างเพียงอย่างเดียวคือไฟล์แนบหรือลิงก์ใหม่

โคลนอีเมลฟิชชิ่งพยายามสร้างความสับสนให้เหยื่อคลิกข้อความผิดเวอร์ชัน และหากเหยื่อคลิกลิงก์หรือดาวน์โหลดไฟล์แนบในเวอร์ชันปลอม พวกเขาจะถูกนำไปยังเว็บไซต์ที่เป็นอันตรายหรือทำให้อุปกรณ์ของพวกเขาติดมัลแวร์ขโมยข้อมูลโดยไม่รู้ตัว

ฟิชชิ่งป๊อปอัป

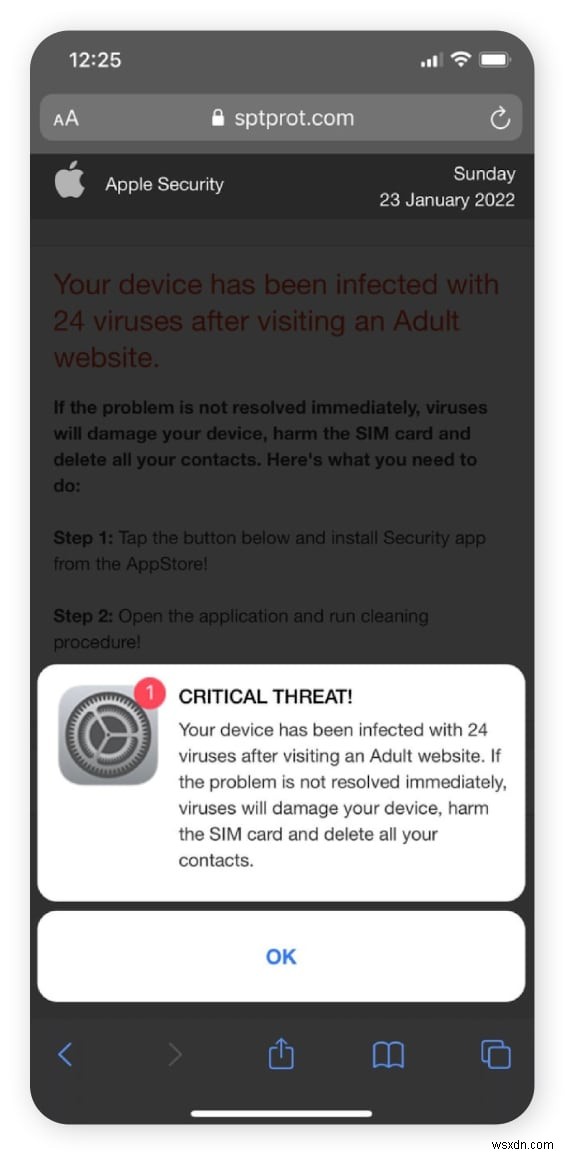

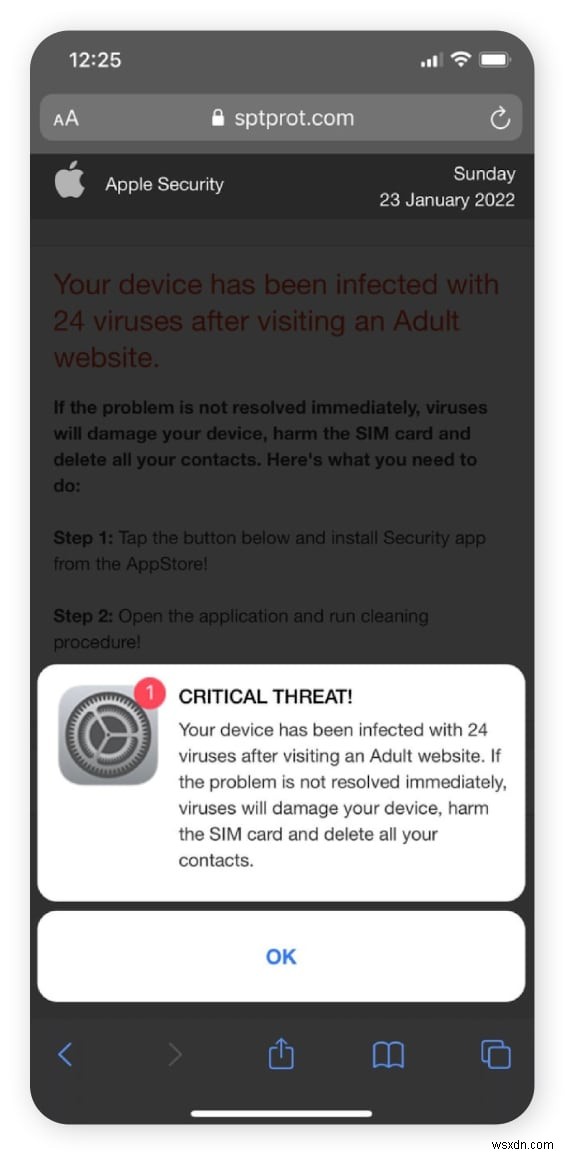

การหลอกลวงฟิชชิ่งโฆษณาป๊อปอัปหลอกให้ผู้คนติดตั้งมัลแวร์ประเภทต่างๆ บนอุปกรณ์ของตนโดยใช้ประโยชน์จากกลยุทธ์ที่ทำให้หวาดกลัว ตัวอย่างฟิชชิ่งป๊อปอัปทั่วไปเกี่ยวข้องกับการแจ้งเตือนไวรัสปลอมที่ป๊อปอัปและเตือนเป้าหมายว่าอุปกรณ์ของพวกเขาติดไวรัส

ภาพหน้าจอของการแจ้งเตือนไวรัสปลอมบน iPhone ซึ่งเป็นผลมาจากกลโกงแบบฟิชชิ่ง

การแจ้งเตือนอาจอ้างว่าวิธีเดียวที่จะลบไวรัสได้คือการติดตั้งซอฟต์แวร์ป้องกันไวรัส แต่จริงๆ แล้วเหยื่อจะถูกชี้ไปที่เวอร์ชันปลอมที่ขโมยข้อมูลหากติดตั้งไว้ แบรนด์ยอดนิยมมักถูกเลียนแบบ โดยนักต้มตุ๋นใช้ประโยชน์จากชื่อที่เชื่อถือได้เพื่อหลอกเป้าหมายในการหลอกลวงแอนติไวรัสของ Microsoft และ Norton เป็นต้น

การประนีประนอมทางอีเมลธุรกิจ (BEC)

การโจมตีแบบประนีประนอมทางอีเมลธุรกิจเกี่ยวข้องกับอาชญากรไซเบอร์ที่ปลอมตัวเป็นบุคคลที่เชื่อถือได้ภายในบริษัท เช่น ตัวแทนฝ่ายทรัพยากรบุคคล ซีอีโอ หรือเจ้าของ เพื่อหลอกให้พนักงานส่งเงินหรือแบ่งปันข้อมูลอันมีค่า การโจมตีเหล่านี้ได้รับการออกแบบเพื่อหลีกเลี่ยงตัวกรองสแปมของธุรกิจโดยดูถูกกฎหมายและมักจะโจมตีเจ้าของธุรกิจขนาดเล็กอย่างรุนแรง

ตัวอย่างเช่น นักต้มตุ๋นอาจแอบอ้างเป็นสมาชิกของทีมบัญชีเงินเดือน และส่งคำขอไปยังพนักงานระดับล่างเพื่อขอให้อัปเดตรายละเอียดธนาคารของพนักงานคนอื่น หากทำสำเร็จ เงินเดือนของเหยื่อจะถูกส่งไปยังบัญชีของผู้หลอกลวงแทน ในปี 2025 สิ่งที่เรียกว่าโจรสลัดบัญชีเงินเดือนประสบความสำเร็จในการใช้ BEC เพื่อเข้าถึงบัญชี Workday ของมหาวิทยาลัยหลายแห่ง เป็นการแย่งชิงบัญชีเงินเดือน

นักตกปลาหรือฟิชชิ่งโซเชียลมีเดีย

ฟิชชิ่ง Angler คือการหลอกลวงบนโซเชียลมีเดียที่เกิดขึ้นบนแพลตฟอร์มเช่น Facebook และ X ศิลปินหลอกลวงรอให้เป้าหมายโพสต์คำถามหรือข้อร้องเรียนบนเพจของบริษัท จากนั้นปลอมตัวเป็นทีมสนับสนุนเพื่อโน้มน้าวให้คุณให้ข้อมูลส่วนบุคคลหรือคลิกลิงก์ที่เป็นอันตราย

ตัวอย่างเช่น สมมติว่าคุณโพสต์ข้อร้องเรียนบนเพจ Facebook ของ American Airlines นักต้มตุ๋นที่สวมรอยเป็นฝ่ายสนับสนุนลูกค้าอาจตอบกลับโดยขอรายละเอียดการจองและข้อมูลการชำระเงินของคุณ หากคุณพลาด พวกเขาก็สามารถใช้รายละเอียดของคุณเพื่อชำระเงินบนเว็บไซต์อื่นได้

ฟิชชิ่งรหัส QR (quishing)

นักหลอกลวงแบบ Quishing ฝังลิงก์ปลอมหรือฉ้อโกงลงในโค้ด QR และส่งทางอีเมลหรือข้อความ หากคุณสแกน คุณจะถูกนำไปยังไซต์หลอกลวงที่ออกแบบมาเพื่อรวบรวมข้อมูลที่ละเอียดอ่อน เช่น ชื่อผู้ใช้ รหัสผ่าน หรือข้อมูลทางการเงินของคุณ เนื่องจากระบบรักษาความปลอดภัยจำนวนมากประสบปัญหาในการวิเคราะห์ URL ที่ฝังอยู่ในรูปภาพ — และโค้ด QR ไม่มีการแสดงตัวอย่างลิงก์ — การเลิกโจมตีมักจะสามารถข้ามตัวกรองสแปมได้โดยสิ้นเชิง

นักต้มตุ๋นจอมหลอกลวงยังเคยติดสติกเกอร์โค้ด QR ไว้บนโค้ด QR ที่ถูกต้องในโลกแห่งความเป็นจริง โดยเฉพาะอย่างยิ่งในสถานที่ที่ผู้คนคาดว่าจะเห็น เช่น มิเตอร์จอดรถหรือโต๊ะในร้านอาหาร

ฟิชชิ่งที่ขับเคลื่อนด้วย AI

เครื่องมือที่ขับเคลื่อนด้วย AI ทำให้เกิดการโจมตีรูปแบบใหม่ หลอกลวงมากขึ้น และน่าเสียดายที่ประสบความสำเร็จมากขึ้นผ่านการดีพเฟค ระบบอัตโนมัติ และการปรับแต่งส่วนบุคคล ขณะนี้การโจมตีแบบฟิชชิ่งประมาณ 67.4% ใช้ AI ในรูปแบบใดรูปแบบหนึ่ง

AI สามารถวิเคราะห์พฤติกรรมออนไลน์ของคุณเพื่อสร้างอีเมลฟิชชิ่งที่กำหนดเป้าหมาย ปรับแต่ง และปราศจากข้อผิดพลาดโดยอัตโนมัติ นอกจากนี้ยังสามารถสร้างเว็บไซต์ปลอมที่ดูสมจริงและสร้างเสียงและวิดีโอปลอมที่น่าเชื่อถือได้

ข่าวดีก็คือความก้าวหน้าใน AI ยังสามารถช่วยปกป้องคุณได้ รายงานภัยคุกคาม Gen ล่าสุดเปิดเผยว่า AI ของพวกเขาสามารถตรวจจับและบล็อกเว็บไซต์ที่สร้างโดย AI ได้มากกว่า 140,000 เว็บไซต์ได้สำเร็จ

วิธีสังเกตการโจมตีแบบฟิชชิ่งก่อนคลิกลิงก์

ทุกวันนี้ นักฟิชชิ่งมีความเชี่ยวชาญมากขึ้นในการล่อเหยื่อและล่อลวงพวกเขาด้วยเทคโนโลยีที่พัฒนาอย่างต่อเนื่อง ยังมีหลายวิธีที่คุณสามารถระบุการโจมตีแบบฟิชชิ่งได้ก่อนที่จะเกิดปัญหา มองหา:

- ข้อเสนอที่ไม่น่าเชื่อ:ระวังอีเมลที่เสนอผลิตภัณฑ์หรือบริการราคาถูกมาก ถ้ามันดูดีเกินกว่าที่จะเป็นจริง ก็อาจจะเป็นเช่นนั้น

- คำขอข้อมูลส่วนบุคคล:สถาบันที่ถูกต้องตามกฎหมายเช่นธนาคารจะไม่ขอรายละเอียดบัญชีทางอีเมล — จะไม่เปิดเผยข้อมูลที่ละเอียดอ่อนเพื่อตอบสนองต่ออีเมลที่ไม่พึงประสงค์

- ข้อผิดพลาดในการสะกดและไวยากรณ์:อีเมลที่พิมพ์ผิดและการใช้ถ้อยคำที่กระจัดกระจายเป็นเรื่องปกติในอีเมลฟิชชิ่งและข้อความตัวอักษร อย่างไรก็ตาม สัญญาณนี้พบได้ไม่บ่อยนักในขณะนี้ที่นักต้มตุ๋นสามารถใช้ AI เพื่อสร้างข้อความที่ปราศจากข้อผิดพลาดได้

- คำทักทายทั่วไป:นักฟิชชิ่งมักจะไม่สนใจที่จะปรับเปลี่ยนอีเมลในแบบของคุณ เพราะพวกเขาเพียงต้องการกระจายเครือข่ายและจับผู้คนให้ได้มากที่สุด คุณอาจได้รับอีเมลที่มีคำทักทายทั่วไป เช่น "สวัสดีครับ" หรือ "เรียน เจ้าของบัญชี"

- ภาษาเร่งด่วน:นักฟิชชิ่งมุ่งหวังที่จะสร้างความรู้สึกเร่งด่วนเพื่อเร่งให้คุณคลิกลิงก์ อย่ากดดัน — ใช้เวลาในการอ่านและตอบอีเมล

- ผู้ส่งที่ไม่คุ้นเคย:ลบอีเมลจากผู้ส่งที่ไม่รู้จักโดยไม่ต้องคลิกอะไรเลย นี่เป็นสิ่งสำคัญอย่างยิ่งหากคุณไม่สามารถยืนยันตัวตนของผู้ส่งได้

- ผู้ส่งที่คุ้นเคย:แม้แต่ที่อยู่อีเมลที่ดูเหมือนคุ้นเคยก็อาจเป็นของปลอมได้ หากน้ำเสียง ช่องทางการสื่อสาร หรือเนื้อหารู้สึกไม่ปกติ ให้ลองยืนยันตัวตนของพวกเขาโดยติดต่อโดยใช้การสื่อสารรูปแบบอื่น เช่น การส่งข้อความ การโทร หรือการส่งข้อความ

- ลิงก์และไฟล์แนบที่น่าสงสัย:ก่อนที่จะคลิกลิงก์หรือดาวน์โหลดไฟล์แนบ ให้วางเมาส์เหนือลิงก์และตรวจสอบ URL ว่ามีสัญญาณใด ๆ ที่อาจปลอมแปลงหรือไม่ เช่น ตัวเลขแทนที่ตัวอักษร

ฉันจะรู้ได้อย่างไรว่าฉันคลิกลิงก์ฟิชชิ่ง

คุณอาจไม่ทราบทันทีว่าคุณคลิกลิงก์ฟิชชิ่ง เนื่องจากอาจต้องใช้เวลาระยะหนึ่งก่อนที่ธงสีแดงจะปรากฏขึ้น อย่างไรก็ตาม สัญญาณเตือนสำคัญที่บ่งบอกว่าคุณถูกหลอก ได้แก่ การมาถึงเว็บไซต์ที่ดูเหมือนจะไม่ถูกต้องนัก สังเกตว่ามีการดาวน์โหลดเริ่มต้นในเบราว์เซอร์ของคุณ และเห็นคำขอข้อมูลที่ละเอียดอ่อนไม่เหมาะสม

หากคุณคลิกลิงก์และมีเหตุผลที่จะสงสัยว่าลิงก์นั้นถูกต้องตามกฎหมาย โปรดระวัง:

- การเปลี่ยนเส้นทางที่น่าสงสัย:หากการคลิกลิงก์เปลี่ยนเส้นทางคุณไปยัง URL ที่ไม่ตรงกับที่คุณคลิกครั้งแรก คุณอาจถูกเปลี่ยนเส้นทางไปยังเว็บไซต์ที่เป็นอันตราย

- URL เว็บไซต์ปลอม:หากเว็บไซต์ที่ลิงก์นำไปนั้นดูไม่เหมือนเวอร์ชันที่ถูกต้องตามกฎหมาย ก็อาจเป็นเว็บไซต์ฟิชชิ่งปลอม ค้นหาเว็บไซต์จริงบน Google เพื่อยืนยันว่าคุณอยู่ในเว็บไซต์ปลอมหรือไม่

- คำขอข้อมูลส่วนบุคคล:มีแบบฟอร์มที่ขอรายละเอียดที่ละเอียดอ่อน เช่น หมายเลขประกันสังคมหรือข้อมูลบัญชีของคุณ ที่ดูเหมือนไม่มีเหตุผลหรือไม่? หากเป็นเช่นนั้น อาจเป็นนักต้มตุ๋นที่พยายามรับข้อมูลของคุณ

- ข้อเสนอที่ดีเกินจริง:หากเว็บไซต์อีกด้านหนึ่งของลิงก์แนะนำว่าคุณสามารถลาพักร้อนฟรีหรือได้งานง่ายๆ ที่ให้เงินเดือนสูงลิ่ว นั่นเป็นสัญญาณอันตรายที่คุณกำลังถูกหลอก

- ภาษาที่มีความกดดันสูง:ภาษาเร่งด่วนในข้อความ สำเนาเว็บไซต์ หรือป๊อปอัปอาจเป็นความพยายามกระตุ้นให้คุณคลิกลิงก์หรือป้อนข้อมูลโดยไม่ต้องคิด

- ข้อผิดพลาดด้านไวยากรณ์:แม้ว่าอีเมลจะปราศจากข้อผิดพลาดด้านไวยากรณ์ แต่หากลิงก์นำคุณไปยังหน้าเว็บหรือการดาวน์โหลดที่มีไวยากรณ์ผิดหรือการสะกดผิด โปรดระวัง

- การติดมัลแวร์:หลังจากที่คุณคลิกลิงก์ หากเบราว์เซอร์หรือคอมพิวเตอร์ของคุณปรากฏขึ้นทันทีพร้อมการแจ้งเตือนการดาวน์โหลดหรือการแจ้งเตือนการติดมัลแวร์ ลิงก์นั้นอาจเป็นอันตราย

จะทำอย่างไรถ้าคุณคลิกลิงก์ฟิชชิ่ง

หากกลโกงฟิชชิ่งล่อลวงให้คุณคลิกลิงก์ที่เป็นอันตราย สิ่งสำคัญคือต้องดำเนินการอย่างรวดเร็วเพื่อลดผลกระทบที่ตามมา ขั้นแรก หยุดการโต้ตอบทั้งหมด — หยุดสื่อสารกับผู้โจมตี ยกเลิกการดาวน์โหลดที่ใช้งานอยู่ และปิดเว็บไซต์ปลอมหาก URL พาคุณไปที่เว็บไซต์นั้น จากนั้น รักษาความปลอดภัยอุปกรณ์ของคุณ และเริ่มกระบวนการตรวจสอบเครดิตและบัญชีอื่นๆ ของคุณเพื่อหาสัญญาณของการฉ้อโกง

คำแนะนำทีละขั้นตอนง่ายๆ ต่อไปนี้ครอบคลุมสิ่งที่ต้องทำหากคุณพบว่าคุณคลิกลิงก์ฟิชชิ่ง:

- หยุดการโต้ตอบ:หยุดตอบสนองต่อผู้หลอกลวงทันทีและยกเลิกการดำเนินการใด ๆ ที่กำลังดำเนินการอยู่ เช่น การดาวน์โหลดที่ใช้งานอยู่ รายงานการโทร อีเมล หรือข้อความว่าเป็นสแปม และบล็อกผู้ส่ง

- ตัดการเชื่อมต่ออินเทอร์เน็ตของคุณ:การตัดการเชื่อมต่อจากอินเทอร์เน็ตสามารถบังคับให้หยุดการถ่ายโอนข้อมูลอย่างต่อเนื่องและจำกัดการแพร่กระจายของมัลแวร์ ทำให้คุณมีเวลาในการแก้ไขปัญหา

- สแกนอุปกรณ์ของคุณเพื่อหามัลแวร์:ใช้ซอฟต์แวร์ป้องกันไวรัสเช่น Norton 360 Deluxe เพื่อสแกนอุปกรณ์ของคุณเพื่อหามัลแวร์ที่ยังคงอยู่และลบออก เพื่อคืนความเป็นส่วนตัวของคุณ

- เปลี่ยนรหัสผ่านของคุณ:อัปเดตรหัสผ่านของคุณในบัญชีที่อาจถูกบุกรุก โดยใช้รหัสผ่านใหม่ที่ปลอดภัย

- เปิดใช้งานการตรวจสอบสิทธิ์แบบสองปัจจัย (2FA): รักษาบัญชีที่ละเอียดอ่อนที่สุดของคุณให้ปลอดภัยยิ่งขึ้นด้วยขั้นตอนการตรวจสอบเพิ่มเติมที่จำเป็นสำหรับการตรวจสอบสิทธิ์แบบสองปัจจัย

- ติดต่อผู้ให้บริการบัตรเครดิตของคุณและตรวจสอบใบแจ้งยอดของคุณ:หากคุณแบ่งปันข้อมูลบัตรเครดิตของคุณกับฟิชเชอร์หรือดาวน์โหลดมัลแวร์ที่อาจขโมยข้อมูลดังกล่าว โปรดติดต่อผู้ออกบัตรเครดิตของคุณเพื่ออายัดบัตรของคุณและหยุดการซื้อที่ไม่ได้รับอนุญาต

- แจ้งเตือนสำนักงานเครดิต:หากคุณให้ข้อมูลที่ละเอียดอ่อนแก่ผู้ฉ้อโกงหรือกังวลว่าข้อมูลนั้นถูกขโมย ให้อายัดหรือล็อคเครดิตของคุณเพื่อช่วยหยุดอาชญากรในการเปิดบัญชีเครดิตใหม่หรือกู้ยืมเงินในชื่อของคุณ

- ตรวจสอบรายงานเครดิตของคุณ:ตรวจสอบรายงานเครดิตของคุณเป็นประจำเพื่อดูสัญญาณของการโจรกรรมข้อมูลประจำตัวและการฉ้อโกง สิ่งเหล่านี้อาจปรากฏขึ้นหลายเดือนหลังจากการโจมตีแบบฟิชชิ่ง ดังนั้นควรพิจารณาตั้งค่าการติดตามเครดิตเพื่อความครอบคลุมอย่างต่อเนื่อง

- รายงานการโจมตีแบบฟิชชิ่ง:รายงานการโจมตีแบบฟิชชิ่งต่อเจ้าหน้าที่และกลุ่มต่อต้านอาชญากรรมทางไซเบอร์ เช่น FTC, IC3 และ APWG

ในปี 2024 APWG รายงานการโจมตีแบบฟิชชิ่งมากกว่า 3.7 ล้านครั้ง หรือคิดเป็นการโจมตีประมาณ 10,174 ครั้งต่อวัน ดังนั้นหากคุณพบว่าตัวเองตกเป็นเป้า จงรู้ว่าคุณอยู่ไกลจากการอยู่คนเดียว สิ่งสำคัญคือคุณต้องดำเนินการเพื่อป้องกันความเสียหายเพิ่มเติมและสร้างการป้องกันที่ดีขึ้นเพื่อลดความเสี่ยงในอนาคต

ป้องกันการโจมตีแบบฟิชชิ่งด้วย Norton

ในขณะที่อาชญากรไซเบอร์พัฒนากลยุทธ์ฟิชชิ่งและการหลอกลวงอย่างต่อเนื่อง ซอฟต์แวร์ความปลอดภัยขั้นสูงสามารถช่วยเสริมการป้องกันของคุณได้ Norton 360 Deluxe ช่วยให้คุณปกป้องอุปกรณ์ของคุณและท่องเว็บได้อย่างปลอดภัยยิ่งขึ้น ด้วยการตรวจจับกลโกงที่ขับเคลื่อนโดย AI ซึ่งสามารถช่วยบล็อกความพยายามในการฟิชชิ่งและป้องกันไม่ให้นักหลอกลวงขโมยข้อมูลของคุณเมื่อคุณคลิกลิงก์ที่เป็นอันตราย

นอกจากนี้ ด้วยการป้องกันมัลแวร์และไวรัสที่ทรงพลัง คุณจะมีวิธีที่มีประสิทธิภาพในการระบุและลบซอฟต์แวร์ที่เป็นอันตรายใดๆ ที่เข้ามายังอุปกรณ์ของคุณผ่านการโจมตีแบบฟิชชิ่ง

คำถามที่พบบ่อย

ใครคือเป้าหมายของการโจมตีแบบฟิชชิ่ง

ทุกคนสามารถตกเป็นเป้าหมายในการโจมตีแบบฟิชชิ่งได้ เพื่อเพิ่มโอกาสในการประสบความสำเร็จ นักฟิชชิ่งมักจะกำหนดเป้าหมายที่อยู่อีเมลหรือหมายเลขโทรศัพท์ให้ได้มากที่สุดเท่าที่จะเป็นไปได้

คุณถูกหลอกโดยการดาวน์โหลดแบบไดรฟ์บายได้ไหม

ใช่ การดาวน์โหลดแบบ Drive-by คือเมื่อเว็บไซต์หรือแอปดาวน์โหลดซอฟต์แวร์ที่เป็นอันตรายบนอุปกรณ์ของคุณโดยที่คุณไม่รู้หรือยินยอม ซึ่งอาจเกิดจากการคลิกลิงก์ในข้อความฟิชชิ่ง และอาจเพิ่มความเสี่ยงที่รหัสผ่าน รายละเอียดส่วนบุคคล หรือข้อมูลทางการเงินของคุณตกไปอยู่ในมือของผู้ไม่หวังดี

ฉันควรรีเซ็ตโทรศัพท์หรือไม่หากคลิกลิงก์ฟิชชิ่ง

ในกรณีส่วนใหญ่ การรีเซ็ตโทรศัพท์หลังจากคลิกลิงก์ฟิชชิ่งไม่ได้ช่วยอะไรมากนัก ข้อยกเว้นคือการรีเซ็ตโทรศัพท์เป็นค่าเริ่มต้นจากโรงงานสามารถช่วยล้างสปายแวร์หรือไวรัสที่ติดตั้งระหว่างการโจมตีแบบฟิชชิ่งได้ แต่ควรถือเป็นทางเลือกสุดท้าย เนื่องจากคุณจะสูญเสียข้อมูลใดๆ ที่จัดเก็บไว้ในอุปกรณ์ของคุณ เว้นแต่คุณจะสร้างข้อมูลสำรอง

คุณสามารถถูกหลอกลวงโดยการเปิดข้อความได้หรือไม่

ไม่ การเปิดข้อความหลอกลวงนั้นไม่มีความเสี่ยง อย่างไรก็ตาม การคลิกลิงก์ภายในข้อความ การดาวน์โหลดไฟล์แนบ หรือการตอบกลับอาจทำให้คุณเสี่ยงต่อมัลแวร์หรือหลอกให้คุณเปิดเผยข้อมูลส่วนบุคคล