เผยแพร่เมื่อวันที่ 10 มีนาคม 2026 เวลา 11:00 น. EDT

Oluwademilade เป็นผู้ชื่นชอบเทคโนโลยีและมีประสบการณ์ในการเขียนมากกว่าห้าปี เขาเข้าร่วมทีม MUO ในปี 2022 และครอบคลุมหัวข้อต่างๆ รวมถึงเทคโนโลยีสำหรับผู้บริโภค, iOS, Android, ปัญญาประดิษฐ์, ฮาร์ดแวร์, ซอฟต์แวร์ และความปลอดภัยทางไซเบอร์ นอกจากงานเขียนที่ MUO แล้ว งานของเขายังปรากฏใน HowtoGeek, Cryptoknowmics, TechNerdiness และ SlashGear

Oluwademilade เข้าเรียนที่มหาวิทยาลัย Ibadan ในประเทศไนจีเรีย โดยได้รับปริญญาทางการแพทย์จากวิทยาลัยแพทยศาสตร์ Oluwademilade เป็นเลิศในด้านการบริการสาธารณะ ได้รับเกียรติจากตำแหน่ง Global Action Ambassador จากองค์กรนักศึกษาในเครือสหประชาชาติ เขาได้รับตำแหน่งนี้ในกรุงกัวลาลัมเปอร์ ประเทศมาเลเซีย เพื่อเป็นการยกย่องความพยายามของเขาในการสร้างผลกระทบเชิงบวกระดับโลกในปี 2020

ในเวลาว่าง Oluwademilade สนุกกับการทดสอบแอปและฟีเจอร์ AI ใหม่ แก้ไขปัญหาเทคโนโลยีสำหรับครอบครัวและเพื่อนฝูง การเรียนรู้ภาษาการเขียนโค้ดใหม่ๆ และการเดินทางไปยังสถานที่ใหม่ๆ ทุกครั้งที่เป็นไปได้

คุณอาจคิดว่าหากมีสิ่งลึกลับเกิดขึ้นบนพีซีของคุณ โปรแกรมป้องกันไวรัสจะตรวจจับได้ และบางทีมันอาจจะ-ในที่สุด แต่เมื่อถึงเวลาที่ซอฟต์แวร์รักษาความปลอดภัยแบบเดิมได้ตั้งค่าสถานะ ความเสียหายก็สามารถทำได้แล้ว จะเกิดอะไรขึ้นหากคอมพิวเตอร์ของคุณสามารถเก็บบันทึกการทำงานโดยละเอียดของทุกสิ่งที่เกิดขึ้นภายใต้ประทุน:ทุกกระบวนการที่เริ่มต้น ทุกการเชื่อมต่อเครือข่ายที่เปิดขึ้น ทุกครั้งที่การประทับเวลาการสร้างไฟล์มีการเปลี่ยนแปลงอย่างน่าสงสัย

นั่นคือสิ่งที่ Sysmon ทำ เป็นเครื่องมือฟรีที่ Microsoft สร้างขึ้นซึ่งอยู่ในหมวดหมู่ที่กว้างกว่าของเครื่องมือ Windows Sysinternals สำหรับการตรวจจับพฤติกรรมที่น่าสงสัย ส่วนที่น่าสนใจคือแม้ว่ายูทิลิตี้เหล่านี้จะเป็นมาตรฐานทองคำในการค้นหาสปายแวร์และแอดแวร์บนพีซีของคุณ แต่ผู้ใช้ Windows ในชีวิตประจำวันส่วนใหญ่อาจไม่เคยได้ยินเกี่ยวกับพวกเขา

Sysmon ช่วยให้ Windows มีระดับการมองเห็นว่าการบันทึกในตัวไม่สามารถจับคู่ได้

Event Viewer จะไม่ตัดมัน

Windows เก็บบันทึกเหตุการณ์ไว้อยู่แล้ว และหากคุณเคยเปิด Event Viewer เพื่อแก้ไขปัญหา คุณอาจสังเกตเห็นว่ามันรู้สึกวุ่นวายขนาดไหน มีเสียงรบกวนมากและความชัดเจนไม่เพียงพอเสมอไป Sysmon ย่อมาจาก System Monitor เป็นสัตว์ที่แตกต่างไปจากเดิมอย่างสิ้นเชิง เมื่อติดตั้งแล้ว ระบบจะทำงานเป็นบริการระบบและไดรเวอร์อุปกรณ์แบบถาวร โดยจะต้องบูตเครื่องใหม่อีกครั้ง และเขียนเหตุการณ์ที่มีรายละเอียดครบถ้วนลงในบันทึกเหตุการณ์ของ Windows ความแตกต่างนั้นคล้ายคลึงกับการเปรียบเทียบกล้องรักษาความปลอดภัยที่มีเม็ดหยาบกับกล้องที่สามารถอ่านป้ายทะเบียนได้

แค็ตตาล็อกเหตุการณ์ของ Sysmon บันทึกกระบวนการสร้างพร้อมกับอาร์กิวเมนต์บรรทัดคำสั่งแบบเต็ม ดังนั้นคุณไม่เพียงแค่เห็นว่าโปรแกรมทำงานเท่านั้น แต่ยังเห็นว่ามันเปิดตัวอย่างไรด้วย นอกจากนี้ยังบันทึกการเชื่อมต่อเครือข่าย รวมถึงกระบวนการเริ่มต้น ที่อยู่ IP พอร์ต และชื่อโฮสต์ ทำให้สามารถติดตามว่าแอปพลิเคชันใดติดต่อกับเซิร์ฟเวอร์ใดและเมื่อใด มันยังตั้งค่าสถานะการเปลี่ยนแปลงการประทับเวลาการสร้างไฟล์ ซึ่งเป็นเคล็ดลับคลาสสิกที่มัลแวร์ใช้เพื่อปลอมตัวเป็นไฟล์ระบบที่ถูกต้องตามกฎหมาย นอกเหนือจากนั้น Sysmon ยังคอยจับตาดูการโหลดไดรเวอร์ การเปลี่ยนแปลงรีจิสทรี การสืบค้น DNS และเทคนิคขั้นสูงอื่นๆ เช่น กระบวนการกลวง ซึ่งบันทึกภายใต้ Event ID 25 ซึ่งโค้ดที่เป็นอันตรายซ่อนอยู่ภายในกระบวนการ Windows ที่สำคัญอย่างอื่น

ที่เกี่ยวข้อง

ที่เกี่ยวข้อง

นี่คือวิธีที่จะบอกได้ว่าพีซีของคุณถูกใช้อย่างเงียบๆ เพื่ออย่างอื่น

คิดว่าพีซีของคุณอาจทำมากกว่าที่คุณขอใช่หรือไม่ ต่อไปนี้คือวิธีที่ฉันตรวจสอบกิจกรรมที่ซ่อนอยู่

นี่คือตารางแบบร่างที่ครอบคลุมรหัสเหตุการณ์ที่เกี่ยวข้องกับความปลอดภัยมากที่สุด:

<หัว>รหัสเหตุการณ์

ชื่อ

สิ่งที่จับได้

1

กระบวนการสร้าง

ทุกกระบวนการที่เรียกใช้ รวมถึงบรรทัดคำสั่งแบบเต็ม กระบวนการหลัก และแฮชของไฟล์ เป็นเหตุการณ์เดียวที่มีประโยชน์ที่สุดในการตรวจจับการประหารชีวิตที่น่าสงสัย

2

เวลาสร้างไฟล์เปลี่ยนแปลง

แจ้งเมื่อกระบวนการจงใจเปลี่ยนแปลงการประทับเวลาการสร้างไฟล์ ซึ่งเป็นกลยุทธ์มัลแวร์แบบคลาสสิกที่จะผสมผสานกับไฟล์ระบบที่ถูกต้องตามกฎหมาย

3

การเชื่อมต่อเครือข่าย

บันทึกการเชื่อมต่อ TCP/UDP ขาออก โดยเชื่อมโยงแต่ละรายการกับกระบวนการที่สร้างขึ้น จำเป็นสำหรับการตรวจจับบีคอนหรือการขโมยข้อมูล

6

โหลดไดร์เวอร์แล้ว

บันทึกไดรเวอร์เคอร์เนลขณะโหลด รวมถึงสถานะลายเซ็น ไดรเวอร์ที่ไม่ได้ลงนามหรือไม่คาดคิดถือเป็นสัญญาณอันตรายร้ายแรง

7

โหลดรูปภาพแล้ว

ติดตามการโหลด DLL เข้าสู่กระบวนการ ปิดใช้งานโดยค่าเริ่มต้นเนื่องจากระดับเสียง แต่มีประสิทธิภาพในการตรวจจับการจี้ DLL เมื่อกรองอย่างระมัดระวัง

8

สร้างเธรดระยะไกล

ตรวจจับเมื่อกระบวนการหนึ่งแทรกเธรดเข้าไปในอีกกระบวนการหนึ่ง ซึ่งเป็นเทคนิคที่โดดเด่นของการฉีดโค้ดและการโจมตีแบบกลวงของกระบวนการ

10

การเข้าถึงกระบวนการ

เริ่มทำงานเมื่อกระบวนการหนึ่งเปิดหน่วยความจำของอีกกระบวนการหนึ่ง โดยจับเครื่องมือขโมยข้อมูลประจำตัวที่กำหนดเป้าหมายไปที่ LSASS (กระบวนการที่เก็บความลับในการเข้าสู่ระบบ Windows)

11

สร้างไฟล์

บันทึกไฟล์ใหม่ที่สร้างหรือเขียนทับ มีประโยชน์อย่างยิ่งเมื่อดูโฟลเดอร์ Temp, Downloads และ Startup

12–14

เหตุการณ์รีจิสทรี

ครอบคลุมถึงการสร้างคีย์รีจิสทรี การลบ การเปลี่ยนแปลงค่า และการเปลี่ยนชื่อ ซึ่งเป็นวิธีหลักที่มัลแวร์สร้างการคงอยู่ตลอดการรีบูต

15

ไฟล์สร้างสตรีมแฮช

จับไฟล์ที่ดาวน์โหลดผ่านเบราว์เซอร์โดยบันทึกสตรีม Zone Identifier ที่แนบมากับไฟล์เหล่านั้น มีประโยชน์สำหรับการติดตามที่มาของไฟล์ปฏิบัติการที่น่าสงสัย

17–18

เหตุการณ์ไปป์

ตรวจสอบการสร้างและการเชื่อมต่อไปป์ที่มีชื่อ ซึ่งเป็นวิธีการสื่อสารระหว่างกระบวนการทั่วไปที่ใช้โดยมัลแวร์และเฟรมเวิร์กหลังการแสวงหาผลประโยชน์ เช่น Cobalt Strike

19–21

เหตุการณ์ WMI

ติดตามตัวกรอง WMI และการลงทะเบียนผู้บริโภค ซึ่งเป็นเทคนิคการคงอยู่แบบไร้ไฟล์ที่ได้รับความนิยม ซึ่งแทบไม่มีร่องรอยใดๆ เลยหากไม่มีเหตุการณ์นี้

22

แบบสอบถาม DNS

บันทึกทุกการค้นหา DNS ที่กระบวนการทำ ทำให้สามารถตรวจพบการเชื่อมต่อกับโดเมนที่เป็นอันตรายที่รู้จักแม้กระทั่งก่อนที่จะสร้างการเชื่อมต่อ TCP แบบเต็ม

25

การปลอมแปลงกระบวนการ

ตรวจจับกระบวนการกลวงและการกระจัดกระจาย (เทคนิคที่แทนที่หน่วยความจำกระบวนการที่ถูกต้องด้วยโค้ดที่เป็นอันตรายเพื่อหลบเลี่ยงการตรวจจับ)

29

ตรวจพบไฟล์ที่ปฏิบัติการได้

ตั้งค่าสถานะการสร้างไฟล์ปฏิบัติการใหม่ (รูปแบบ PE) บนระบบ ซึ่งเป็นตัวบ่งชี้เริ่มต้นที่ชัดเจนของ dropper หรือตัวติดตั้งที่ทำงานอยู่

นี่คือวิธีการทำให้ Sysmon ทำงาน

หากคุณสามารถเปิดเทอร์มินัลได้ แสดงว่าคุณมาถูกทางแล้ว

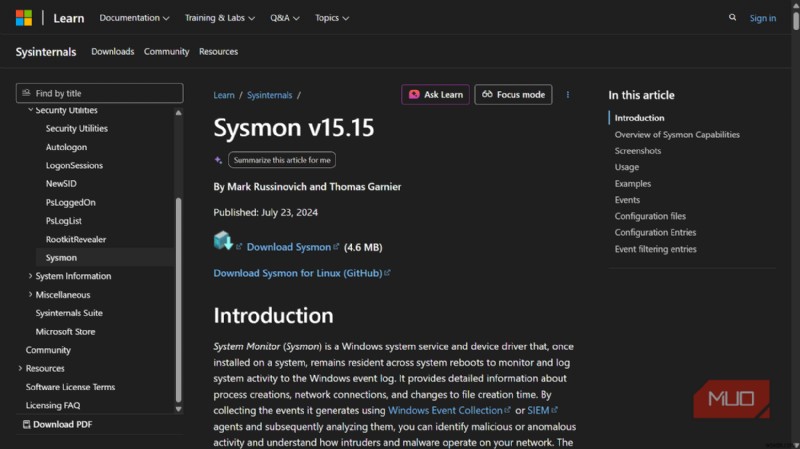

Sysmon ดาวน์โหลดฟรีจากหน้า Sysinternals ของ Microsoft (เวอร์ชัน 15.15 ตามที่เขียนนี้) และการติดตั้งเป็นเพียงคำสั่งเดียว คุณจะต้องมีสิทธิ์ของผู้ดูแลระบบและทางอ้อมสั้นๆ ผ่าน PowerShell หรือ Command Prompt แต่กระบวนการทั้งหมดใช้เวลาไม่เกินห้านาที

ซิสมอน

ระบบปฏิบัติการ Windows (พร้อมเวอร์ชัน Linux ด้วย)

นักพัฒนาซอฟต์แวร์ ไมโครซอฟต์ (ทีมงาน Sysinternals)

รูปแบบราคา ฟรี

Sysmon เป็นเครื่องมือตรวจสอบระบบขั้นสูงที่บันทึกกิจกรรม Windows โดยละเอียด เช่น การเปิดตัวกระบวนการ การเชื่อมต่อเครือข่าย และการเปลี่ยนแปลงไฟล์ โดยทำงานอยู่เบื้องหลัง ทำให้ผู้เชี่ยวชาญด้านความปลอดภัยมองเห็นสิ่งที่เกิดขึ้นภายในพีซีได้อย่างเจาะลึก

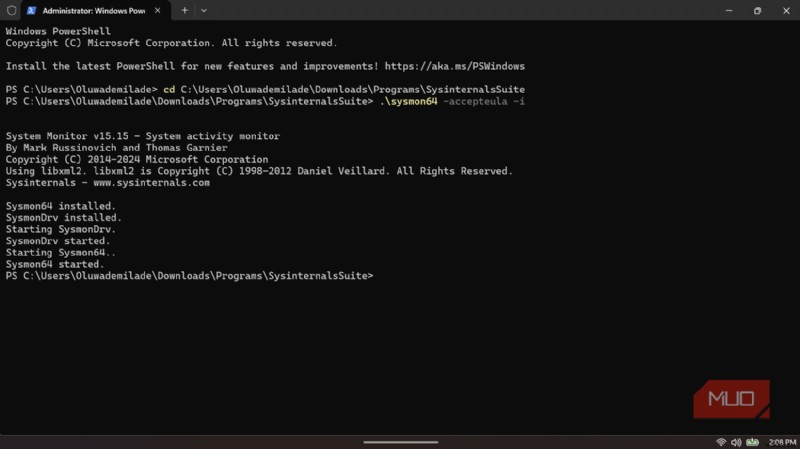

ไปที่หน้า Sysmon อย่างเป็นทางการบน Microsoft Learn ดาวน์โหลดไฟล์ ZIP (ประมาณ 4.6MB) และแตกเนื้อหาออกมา จากนั้นเปิด PowerShell หรือ Command Prompt ในฐานะผู้ดูแลระบบ นำทางไปยังโฟลเดอร์ และเรียกใช้:

.\sysmon64 -accepteula -i

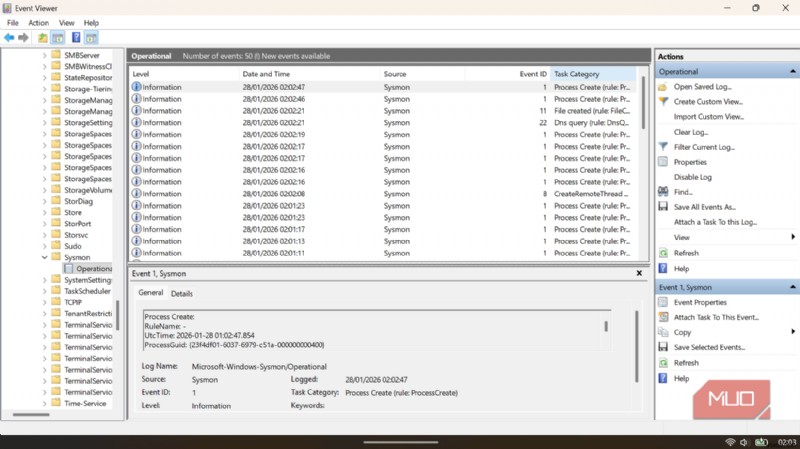

นั่นคือการติดตั้งขั้นพื้นฐาน:Sysmon จะติดตั้งบริการและไดรเวอร์ในเบื้องหลัง ที่จริงแล้วคุณไม่จำเป็นต้องรีบูทด้วยซ้ำ จากจุดนั้นเป็นต้นไป ระบบจะเริ่มบันทึกเหตุการณ์ไปที่ บันทึกแอปพลิเคชันและบริการ -> ไมโครซอฟต์ -> วินโดวส์ -> ซิสมอน -> การทำงานใน Event Viewer . คุณสามารถดูบันทึกเหล่านั้นได้ทันที

การถอนการติดตั้งทำได้ง่ายเพียงแค่:sysmon64 -u . เครื่องมือนี้ไม่เคยพยายามยึดตัวเอง ซึ่งฉันเคารพ

คุณไม่จำเป็นต้องคิดออกเพียงลำพัง

การติดตั้ง Sysmon เริ่มต้นนั้นใช้งานได้จริง แต่มีไฟล์การกำหนดค่าในตัวมันเอง Sysmon ยอมรับการกำหนดค่า XML ที่ระบุเหตุการณ์ที่จะบันทึก เหตุการณ์ที่จะกรองออก และความละเอียดในการดำเนินการ หากคุณไม่คุ้นเคยกับรูปแบบนี้ คุณสามารถทำความเข้าใจได้ว่าไฟล์ XML คืออะไรและใช้งานอย่างไร เนื่องจากไฟล์เหล่านี้จะกำหนด "ตรรกะ" ที่ Sysmon ใช้ในการตรวจสอบระบบของคุณ การเขียนของคุณเองตั้งแต่เริ่มต้นเป็นโครงการ แต่คุณไม่จำเป็นต้องทำ

ชุมชนความปลอดภัยทางไซเบอร์ได้สร้างการกำหนดค่าสำเร็จรูปที่โดดเด่น สิ่งที่ใช้กันอย่างแพร่หลายที่สุดคือ SwiftOnSecurity sysmon-config ซึ่งให้บริการฟรีบน GitHub โดยมีดาวเกือบ 5,000 ดวงและส้อมมากกว่า 1,700 รายการ ได้รับการปรับแต่งอย่างระมัดระวังเพื่อบันทึกเหตุการณ์ที่เกี่ยวข้องกับความปลอดภัย ในขณะเดียวกันก็กรองสัญญาณรบกวนที่อาจจะทำให้บันทึกของคุณไม่สามารถอ่านได้ ทุกบรรทัดมีการแสดงความคิดเห็น ดังนั้นจึงเพิ่มเป็นสองเท่าของบทช่วยสอน หากต้องการติดตั้งด้วยการกำหนดค่านี้ คุณจะต้องเรียกใช้:

sysmon64 -accepteula -i sysmonconfig-export.xml

หากต้องการอัปเดตการติดตั้งที่มีอยู่ด้วยไฟล์กำหนดค่าใหม่:

sysmon64 -c sysmonconfig-export.xml

หากคุณต้องการบางสิ่งที่เป็นโมดูลาร์มากขึ้น โปรเจ็กต์โมดูลระบบซิสมอนโดย Olaf Hartong (บน GitHub) นำเสนอแนวทางที่ดูแลโดยชุมชนที่รวบรวมได้ ซึ่งแมปกับเฟรมเวิร์ก MITER ATT&CK โดยตรง ทั้งสองเป็นจุดเริ่มต้นที่ยอดเยี่ยม

มันจะไม่หยุดการโจมตีทุกครั้ง แต่คุณจะรู้ว่ามีเหตุการณ์หนึ่งเกิดขึ้น

คุณไม่จำเป็นต้องเป็นวิศวกรความปลอดภัยก็สามารถใช้งาน Sysmon ได้ดี คุณต้องมีไฟล์กำหนดค่าที่เหมาะสม ความเต็มใจที่จะเปิด Event Viewer เป็นครั้งคราว และความพึงพอใจที่รู้ว่าหากมีเหตุการณ์แปลก ๆ เกิดขึ้นบนเครื่องของคุณ คุณจะมีบันทึกของมัน สำหรับฉัน ความอุ่นใจนั้นคุ้มค่ากับการตั้งค่าห้านาที