ในบทความนี้ เราจะแสดงวิธีแก้ไขความสัมพันธ์ระหว่างเวิร์กสเตชันและโดเมน Active Directory เมื่อผู้ใช้ไม่สามารถเข้าสู่ระบบคอมพิวเตอร์โดเมนของตนได้ มาพิจารณาถึงสาเหตุของปัญหาและวิธีง่ายๆ ในการซ่อมแซมความเชื่อถือระหว่างคอมพิวเตอร์และตัวควบคุมโดเมนผ่านช่องทางที่ปลอดภัยโดยไม่ต้องรีบูตคอมพิวเตอร์และเข้าร่วมโดเมนอีกครั้ง

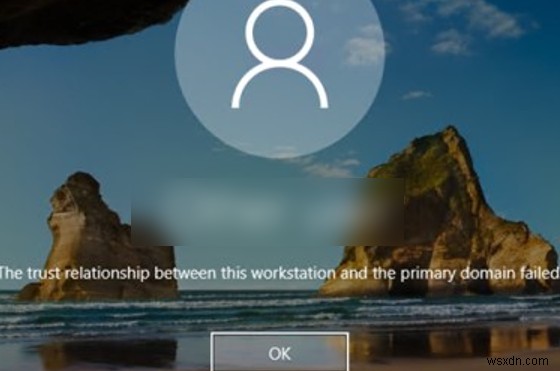

ความสัมพันธ์ที่เชื่อถือได้ระหว่างเวิร์กสเตชันนี้กับโดเมนหลักล้มเหลว

ปัญหาปรากฏขึ้นเมื่อผู้ใช้พยายามเข้าสู่ระบบเวิร์กสเตชันหรือเซิร์ฟเวอร์สมาชิกโดยใช้ข้อมูลประจำตัวของโดเมน และเกิดข้อผิดพลาดต่อไปนี้หลังจากป้อนรหัสผ่าน:

The trust relationship between this workstation and the primary domain failed.

ข้อผิดพลาดอาจมีลักษณะเช่นนี้:

The security database on the server does not have a computer account for this workstation trust relationship.

รหัสผ่านบัญชีเครื่อง (คอมพิวเตอร์) ในโดเมน Active Directory

เมื่อคอมพิวเตอร์เข้าร่วมโดเมน Active Directory บัญชีคอมพิวเตอร์แยกต่างหากจะถูกสร้างขึ้น เช่นเดียวกับผู้ใช้ คอมพิวเตอร์แต่ละเครื่องมีรหัสผ่านในการรับรองความถูกต้องของคอมพิวเตอร์ในโดเมน และสร้างการเชื่อมต่อที่เชื่อถือได้กับตัวควบคุมโดเมน อย่างไรก็ตาม รหัสผ่านคอมพิวเตอร์จะถูกตั้งค่าและเปลี่ยนโดยอัตโนมัติไม่เหมือนกับรหัสผ่านของผู้ใช้

สิ่งสำคัญบางอย่างเกี่ยวกับรหัสผ่านบัญชีคอมพิวเตอร์ใน AD:

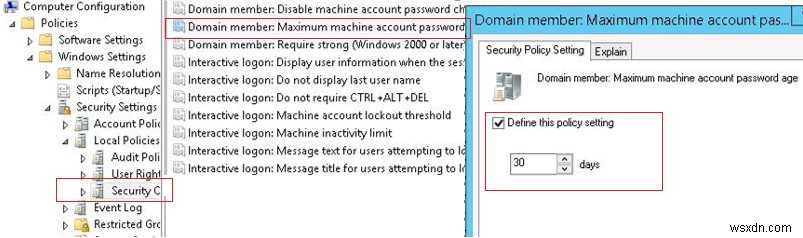

- ต้องเปลี่ยนรหัสผ่านคอมพิวเตอร์ใน AD เป็นประจำ (ทุกๆ 30 วันโดยค่าเริ่มต้น)เคล็ดลับ คุณสามารถกำหนดอายุรหัสผ่านคอมพิวเตอร์สูงสุดได้โดยใช้ สมาชิกโดเมน:อายุรหัสผ่านบัญชีเครื่องสูงสุด นโยบายที่อยู่ภายใต้การกำหนดค่าคอมพิวเตอร์ -> การตั้งค่า Windows-> การตั้งค่าความปลอดภัย -> นโยบายท้องถิ่น -> ตัวเลือกความปลอดภัย อายุการใช้งานรหัสผ่านคอมพิวเตอร์อาจอยู่ได้ตั้งแต่ 0 ถึง 999 วัน (30 วันโดยค่าเริ่มต้น)

- รหัสผ่านคอมพิวเตอร์ไม่สามารถหมดอายุได้ซึ่งต่างจากรหัสผ่านของผู้ใช้ คอมพิวเตอร์เริ่มเปลี่ยนรหัสผ่าน ไม่ใช่ตัวควบคุมโดเมน รหัสผ่านคอมพิวเตอร์ไม่อยู่ภายใต้นโยบายรหัสผ่านของโดเมน แม้ว่าคอมพิวเตอร์จะปิดทำงานเป็นเวลา 30 วันขึ้นไป คุณยังสามารถเปิดเครื่องได้ และคอมพิวเตอร์จะตรวจสอบสิทธิ์ใน DC ของคุณด้วยรหัสผ่านเก่า จากนั้น Netlogon . ในพื้นที่ บริการจะเปลี่ยนรหัสผ่านคอมพิวเตอร์ในฐานข้อมูลท้องถิ่น (รหัสผ่านถูกเก็บไว้ในรีจิสทรี

HKLM\SECURITY\Policy\Secrets\$machine.ACC) จากนั้นจะอัปเดตรหัสผ่านบัญชีคอมพิวเตอร์ใน Active Directory - รหัสผ่านคอมพิวเตอร์มีการเปลี่ยนแปลงใน DC ที่ใกล้ที่สุด การเปลี่ยนแปลงจะไม่ถูกส่งไปยังตัวควบคุมโดเมนที่มีบทบาท FSMO โปรแกรมจำลอง PDC (เช่น หากคอมพิวเตอร์เปลี่ยนรหัสผ่านใน DC หนึ่งเครื่อง จะไม่สามารถตรวจสอบความถูกต้องได้ ใน DC อื่นจนกว่าการเปลี่ยนแปลง AD จะถูกจำลอง)

หากแฮชของรหัสผ่านที่คอมพิวเตอร์ส่งไปยังตัวควบคุมโดเมนไม่ตรงกับรหัสผ่านของบัญชีคอมพิวเตอร์ในฐานข้อมูล AD คอมพิวเตอร์จะไม่สามารถสร้างการเชื่อมต่อที่ปลอดภัยกับ DC และส่งคืนข้อผิดพลาดในการเชื่อมต่อที่เชื่อถือได้

เหตุใดจึงเกิดปัญหา:

- คอมพิวเตอร์ได้รับการคืนค่าจากจุดคืนค่าเก่าหรือสแน็ปช็อต (ในกรณีของเครื่องเสมือน) ที่สร้างขึ้นเร็วกว่ารหัสผ่านคอมพิวเตอร์ที่มีการเปลี่ยนแปลงใน AD หากคุณหมุนคอมพิวเตอร์กลับสู่สถานะก่อนหน้า คอมพิวเตอร์จะพยายามตรวจสอบสิทธิ์ใน DC โดยใช้รหัสผ่านเก่า เป็นปัญหาที่พบบ่อยที่สุด;

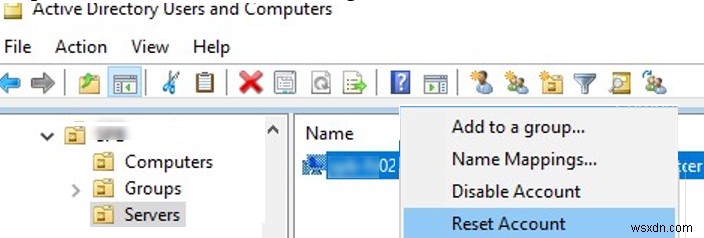

- มีการสร้างคอมพิวเตอร์ชื่อเดียวกันใน AD หรือมีผู้รีเซ็ตบัญชีคอมพิวเตอร์ในโดเมนโดยใช้คอนโซล ADUC (

dsa.msc);

- บัญชีคอมพิวเตอร์ในโดเมนถูกปิดใช้งานโดยผู้ดูแลระบบ (เช่น ในระหว่างขั้นตอนปกติของการปิดใช้งานวัตถุ AD ที่ไม่ใช้งาน)

- ค่อนข้างน้อยเมื่อเวลาของระบบบนคอมพิวเตอร์ไม่ถูกต้อง

นี่คือวิธีคลาสสิกในการซ่อมแซมความสัมพันธ์ระหว่างคอมพิวเตอร์และโดเมน:

- รีเซ็ตบัญชีคอมพิวเตอร์ใน AD;

- ย้ายคอมพิวเตอร์จากโดเมนไปยังเวิร์กกรุ๊ปภายใต้ผู้ดูแลระบบภายใน

- รีบูต

- เข้าร่วมคอมพิวเตอร์กับโดเมนอีกครั้ง

- รีสตาร์ทคอมพิวเตอร์อีกครั้ง

วิธีการนี้ดูเรียบง่าย แต่ดูงุ่มง่ามเกินไป ต้องรีสตาร์ทคอมพิวเตอร์อย่างน้อยสองครั้งและใช้เวลา 10-30 นาที นอกจากนี้ คุณอาจประสบปัญหาในการใช้โปรไฟล์ผู้ใช้ในเครื่องแบบเก่า

มีวิธีที่ชาญฉลาดกว่าในการซ่อมแซมความสัมพันธ์ที่เชื่อถือได้โดยใช้ PowerShell โดยไม่ต้องเข้าร่วมโดเมนใหม่หรือรีสตาร์ทคอมพิวเตอร์

ตรวจสอบและกู้คืนความสัมพันธ์ที่เชื่อถือได้ระหว่างคอมพิวเตอร์และโดเมนโดยใช้ PowerShell

ถ้าคุณไม่สามารถรับรองความถูกต้องบนคอมพิวเตอร์ภายใต้บัญชีโดเมน และเกิดข้อผิดพลาดต่อไปนี้:ความสัมพันธ์ที่เชื่อถือระหว่างเวิร์กสเตชันนี้และโดเมนหลักล้มเหลว คุณต้องเข้าสู่ระบบคอมพิวเตอร์โดยใช้บัญชีผู้ดูแลระบบในพื้นที่ของคุณ คุณยังสามารถถอดสายเคเบิลเครือข่ายและรับรองความถูกต้องบนคอมพิวเตอร์ด้วยบัญชีโดเมนที่เข้าสู่ระบบคอมพิวเตอร์เมื่อเร็วๆ นี้โดยใช้ Cached Credentials

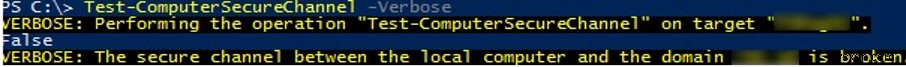

เปิดคอนโซล PowerShell ที่ยกระดับและใช้ Test-ComputerSecureChannel cmdlet ตรวจสอบให้แน่ใจว่ารหัสผ่านเครื่องคอมพิวเตอร์ตรงกับรหัสผ่านที่จัดเก็บไว้ใน AD

Test-ComputerSecureChannel –verbose

ถ้ารหัสผ่านไม่ตรงกันและคอมพิวเตอร์ไม่สามารถสร้างความสัมพันธ์ที่เชื่อถือได้กับโดเมน คำสั่งจะคืนค่า False – The Secure channel between the local computer and the domain woshub.com is broken .

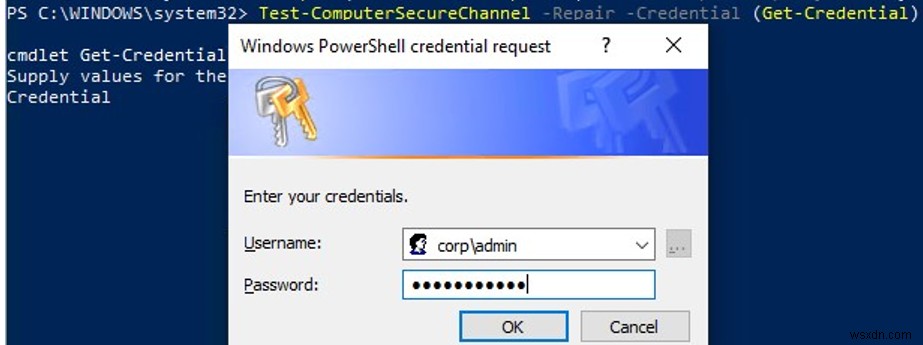

หากต้องการบังคับให้รีเซ็ตรหัสผ่านบัญชีคอมพิวเตอร์ใน AD ให้เรียกใช้คำสั่งนี้:

Test-ComputerSecureChannel –Repair –Credential (Get-Credential)

ในการรีเซ็ตรหัสผ่าน ให้ป้อนข้อมูลประจำตัวของบัญชีผู้ใช้ที่มีสิทธิ์รีเซ็ตรหัสผ่านบัญชีคอมพิวเตอร์ ผู้ใช้ต้องได้รับมอบหมายสิทธิ์ในการจัดการคอมพิวเตอร์ใน Active Directory (คุณอาจใช้สมาชิกกลุ่ม Domain Admins)

จากนั้นเรียกใช้ Test-ComputerSecureChannel อีกครั้งเพื่อให้แน่ใจว่าส่งคืน True (The Secure channel between the local computer and the domain woshub.com is in good condition )

ดังนั้นรหัสผ่านของคอมพิวเตอร์จึงถูกรีเซ็ตโดยไม่ต้องรีสตาร์ทหรือเข้าร่วมโดเมนด้วยตนเองอีกครั้ง ตอนนี้คุณสามารถเข้าสู่ระบบคอมพิวเตอร์โดยใช้บัญชีโดเมนของคุณ

นอกจากนี้ ในการบังคับรีเซ็ตรหัสผ่าน คุณสามารถใช้ Reset-ComputerMachinePassword cmdlet.

Reset-ComputerMachinePassword -Server mun-dc01.woshub.com -Credential woshub\adm_user1

mun-dc01.woshub.com เป็นชื่อของ DC ที่ใกล้ที่สุดเพื่อเปลี่ยนรหัสผ่านคอมพิวเตอร์

ควรรีเซ็ตรหัสผ่านคอมพิวเตอร์ทุกครั้งก่อนสร้างสแน็ปช็อตเครื่องเสมือนหรือจุดคืนค่าคอมพิวเตอร์ คุณจะย้อนกลับไปยังสถานะคอมพิวเตอร์ก่อนหน้าได้ง่ายขึ้น

ถ้าคุณมีสภาพแวดล้อมการพัฒนาหรือการทดสอบ ซึ่งคุณต้องกู้คืนสถานะ VM ก่อนหน้าจากสแน็ปช็อตบ่อยครั้ง คุณอาจต้องการปิดใช้งานการเปลี่ยนรหัสผ่านในโดเมนสำหรับคอมพิวเตอร์เหล่านี้โดยใช้ GPO ในการดำเนินการ ให้ตั้งค่า สมาชิกโดเมน:ปิดใช้งานการเปลี่ยนแปลงรหัสผ่านบัญชีเครื่อง นโยบายที่อยู่ในการกำหนดค่าคอมพิวเตอร์ -> นโยบาย -> การตั้งค่า Windows -> การตั้งค่าความปลอดภัย -> นโยบายท้องถิ่น -> ตัวเลือกความปลอดภัย คุณกำหนดเป้าหมายนโยบายไปที่ OU ได้ด้วยคอมพิวเตอร์ทดสอบหรือใช้ตัวกรอง GPO WMI

การใช้ Get-ADComputer cmdlet (จากโมดูล Active Directory สำหรับ Windows PowerShell) คุณสามารถตรวจสอบวันที่ของการเปลี่ยนรหัสผ่านคอมพิวเตอร์ครั้งล่าสุดใน AD:

Get-ADComputer –Identity mun-wks5431 -Properties PasswordLastSet

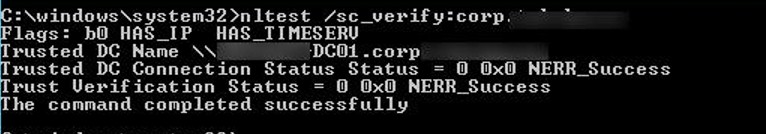

คุณยังตรวจสอบได้ว่ามีช่องสัญญาณที่ปลอดภัยระหว่างคอมพิวเตอร์กับ DC หรือไม่โดยใช้คำสั่งนี้:

nltest /sc_verify:woshub.com

บรรทัดต่อไปนี้ยืนยันว่าซ่อมแซมความเชื่อถือสำเร็จแล้ว:

Trusted DC Connection Status = 0 0x0 NERR_Success Trust Verification Status = 0 0x0 NERR_Success

ซ่อมแซมความเชื่อถือของโดเมนโดยใช้ Netdom

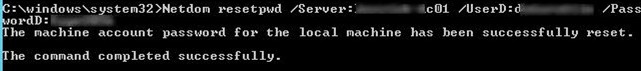

ใน Windows 7/2008R2 และใน Windows เวอร์ชันก่อนหน้าที่ไม่มี PowerShell 3.0 คุณไม่สามารถใช้ cmdlet ของ Test-ComputerSecureChannel และ Reset-ComputerMachinePassword เพื่อรีเซ็ตรหัสผ่านคอมพิวเตอร์และซ่อมแซมความสัมพันธ์ที่เชื่อถือได้กับโดเมน ในกรณีนี้ ให้ใช้ netdom.exe เครื่องมือในการกู้คืนช่องสัญญาณที่ปลอดภัยด้วยตัวควบคุมโดเมน

เน็ตดอม รวมอยู่ใน Windows Server 2008 หรือใหม่กว่า และสามารถติดตั้งบนคอมพิวเตอร์ของผู้ใช้ได้จาก RSAT (เครื่องมือการดูแลเซิร์ฟเวอร์ระยะไกล) เมื่อต้องการซ่อมแซมความสัมพันธ์ที่เชื่อถือได้ ให้เข้าสู่ระบบโดยใช้ข้อมูลประจำตัวของผู้ดูแลระบบภายใน (โดยพิมพ์ .\Administrator บนหน้าจอเข้าสู่ระบบ) และเรียกใช้คำสั่งต่อไปนี้:

Netdom resetpwd /Server:DomainController /UserD:Administrator /PasswordD:Password

The machine account password for the local machine has successfully reset.

- เซิร์ฟเวอร์ เป็นชื่อของตัวควบคุมโดเมนที่มีอยู่

- UserD เป็นชื่อของผู้ใช้ที่มีสิทธิ์ของผู้ดูแลระบบโดเมนหรือได้รับมอบหมายสิทธิ์ใน OU ที่มีบัญชีคอมพิวเตอร์

- รหัสผ่าน D รหัสผ่านผู้ใช้

Netdom resetpwd /Server:mun-dc01 /UserD:jsmith /PasswordD:Pra$$w0rd

หลังจากรันคำสั่ง คุณไม่จำเป็นต้องรีบูตเครื่องคอมพิวเตอร์:เพียงแค่ออกจากระบบและเข้าสู่ระบบอีกครั้งโดยใช้บัญชีโดเมนของคุณ

อย่างที่คุณเห็น การซ่อมแซมความเชื่อถือระหว่างคอมพิวเตอร์กับโดเมนทำได้ง่ายมาก