อาการ:PrestaShop index.php Hack

Index.php สามารถแทรกโค้ดที่เป็นอันตรายโดยแฮกเกอร์เพื่อทำงานที่เป็นอันตรายจำนวนหนึ่งให้สำเร็จ การตรวจจับแฮ็ค index.php ใน Prestashop ไม่ใช่เรื่องง่าย อย่างไรก็ตาม อาการบางอย่างที่ต้องระวังคือ:- ผู้ใช้ที่เยี่ยมชมร้านค้า Prestashop ของคุณกำลังถูกเปลี่ยนเส้นทางไปยังไซต์ที่เป็นอันตราย

- Defacement ของหน้า index.php

- ป๊อปอัปหรือโฆษณาที่เป็นอันตรายหลายรายการปรากฏบนหน้า index.php

- หน้า index.php กำลังขอให้ผู้ใช้ติดตั้งมัลแวร์

- เนื้อหาที่ไม่มีความหมายปรากฏบนหน้า index.php หรือมีบางอย่างที่ดูเหมือนจะใช้งานไม่ได้

- หน้า index.php มีขนาดใหญ่และโหลดช้า

สาเหตุ:PrestaShop index.php Hack

โมดูลการอัปโหลดที่มีช่องโหว่

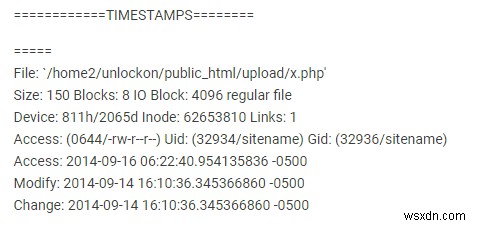

โมดูลการอัปโหลดทำให้ผู้ใช้สามารถอัปโหลดไฟล์บางไฟล์ไปยังร้านค้า Prestashop ของคุณ เช่น ใบแจ้งหนี้ .txt หรือ .pdf ระวัง นี่อาจเป็นความเสี่ยงด้านความปลอดภัย เพื่อป้องกันการใช้รหัส โมดูลส่วนใหญ่อนุญาตให้อัปโหลดเฉพาะไฟล์บางประเภท เช่น .png, .txt เป็นต้น อย่างไรก็ตาม โมดูลการอัปโหลดที่มีโค้ดไม่ดีสามารถอนุญาตให้อัปโหลดไฟล์ .php ไปยังเซิร์ฟเวอร์ที่นำไปสู่การใช้โค้ดได้ ตัวอย่างหนึ่งดังแสดงในภาพด้านล่าง นี่คือบันทึกของไซต์ที่ถูกแฮ็กจริง บันทึกแสดงให้เห็นชัดเจนว่าโมดูลที่มีช่องโหว่ก่อนอนุญาตให้ผู้โจมตีอัปโหลดไฟล์ x.php ที่เป็นอันตราย หลังจากนั้น ตั้งค่าการอนุญาตเป็น (0644/-rw-r–r–) เพื่ออนุญาตให้มีการเรียกใช้โค้ดที่นำไปสู่การแฮ็ก index.php

นี่คือบันทึกของไซต์ที่ถูกแฮ็กจริง บันทึกแสดงให้เห็นชัดเจนว่าโมดูลที่มีช่องโหว่ก่อนอนุญาตให้ผู้โจมตีอัปโหลดไฟล์ x.php ที่เป็นอันตราย หลังจากนั้น ตั้งค่าการอนุญาตเป็น (0644/-rw-r–r–) เพื่ออนุญาตให้มีการเรียกใช้โค้ดที่นำไปสู่การแฮ็ก index.php ช่องโหว่ทั่วไป

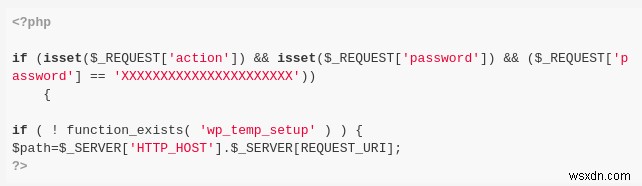

โมดูลและไฟล์ที่เข้ารหัสไม่ดีมักเสี่ยงต่อการถูกโจมตี เช่น XSS, SQLi เป็นต้น ไฟล์ index.php ที่เข้ารหัสไม่ดีอาจถูกแทรกด้วยโค้ดจาวาสคริปต์ที่เป็นอันตราย โค้ดที่เป็นอันตรายนี้สามารถทำงานได้หลากหลายตั้งแต่การทำให้ไซต์เสียหายไปจนถึงการขโมยข้อมูลบัตรเครดิตของผู้ใช้ Prestashop ตัวอย่างหนึ่งคือมัลแวร์ pub2srv ซึ่งกำหนดเป้าหมายไปที่ index.php โดยเฉพาะ มัลแวร์นี้ใช้ SQLi เพื่อแทรกโค้ดจาวาสคริปต์ที่เป็นอันตรายลงในไฟล์ index.php ของ CMS ต่างๆ เช่น Prestashop ด้านล่างนี้คือข้อมูลโค้ดของโค้ดที่เป็นอันตรายดังกล่าวซึ่งถูกแทรกโดยมัลแวร์ pub2srv ในไฟล์ index.php

รหัสผ่านที่อ่อนแอ

รหัสผ่านที่อ่อนแอหรือเป็นค่าเริ่มต้นสำหรับบริการต่างๆ เช่น FTP สามารถเปิดประตูไซต์ของคุณให้เข้าถึงแฮกเกอร์ได้ แฮกเกอร์สามารถใช้ข้อมูลประจำตัวเหล่านี้เพื่อเข้าสู่ไซต์ของคุณและแก้ไขเนื้อหาของ index.php อาจมีบริการบางอย่างที่ทำงานอยู่บนพอร์ตต่างๆ ของเซิร์ฟเวอร์ของคุณซึ่งมีข้อมูลประจำตัวแบบฮาร์ดโค้ด คุณอาจไม่ทราบถึงบริการเหล่านี้ แต่แฮกเกอร์ใช้เครื่องสแกนพิเศษเพื่อตรวจจับและฉีด index.php ด้วยโค้ดที่เป็นอันตรายต้องการความช่วยเหลืออย่างมืออาชีพในการทำความสะอาด index.php ที่ถูกแฮ็กของร้านค้า PrestaShop ของคุณหรือไม่ ส่งข้อความถึงเราบนวิดเจ็ตการแชท และเรายินดีที่จะช่วยเหลือคุณ ทำความสะอาดร้าน PrestaShop ของฉันเลย

การอนุญาตไฟล์ที่อ่อนแอ

PrestaShop อนุญาตให้แก้ไขไฟล์ที่ละเอียดอ่อนเช่น index.php ให้กับผู้ใช้ที่ระบุเท่านั้น อย่างไรก็ตาม หากสิทธิ์ของไฟล์เหล่านี้ไม่ได้รับการตั้งค่าอย่างถูกต้อง ทุกคนสามารถแก้ไขไฟล์ index.php ของคุณได้ นอกจากนี้ หากเปิดใช้งานรายการไดเรกทอรีราก ผู้โจมตีสามารถอ่านไฟล์ที่ละเอียดอ่อนของร้านค้า PrestaShop ของคุณได้ จากนั้นสามารถใช้ข้อมูลที่ได้รับจากไฟล์เหล่านั้นเพื่อฉีด index.php ด้วยโค้ดที่เป็นอันตรายโมดูลและไฟล์ที่ล้าสมัย

PrestaShop ออกการอัปเดตบ่อยครั้งเพื่อแก้ไขจุดบกพร่องต่างๆ ข้อบกพร่องเหล่านี้ส่วนใหญ่เกี่ยวข้องกับความปลอดภัยซึ่งสามารถตรวจสอบได้จากบันทึกการเปลี่ยนแปลง อย่างไรก็ตาม หากคุณล้มเหลวในการอัปเดตไฟล์หลักและโมดูลของคุณ นี่เป็นคำเชิญแบบเปิดสำหรับผู้โจมตี ในบางครั้งขณะอัปเดต ไฟล์ index.php อาจถูกเปลี่ยนชื่อเป็น index.php.old และถูกละไว้บนเซิร์ฟเวอร์ ผู้โจมตีสามารถตรวจจับไฟล์ดังกล่าวและใช้เพื่อแทรกมัลแวร์ลงใน index.phpวิธีแก้ไข:PrestaShop index.php Hack

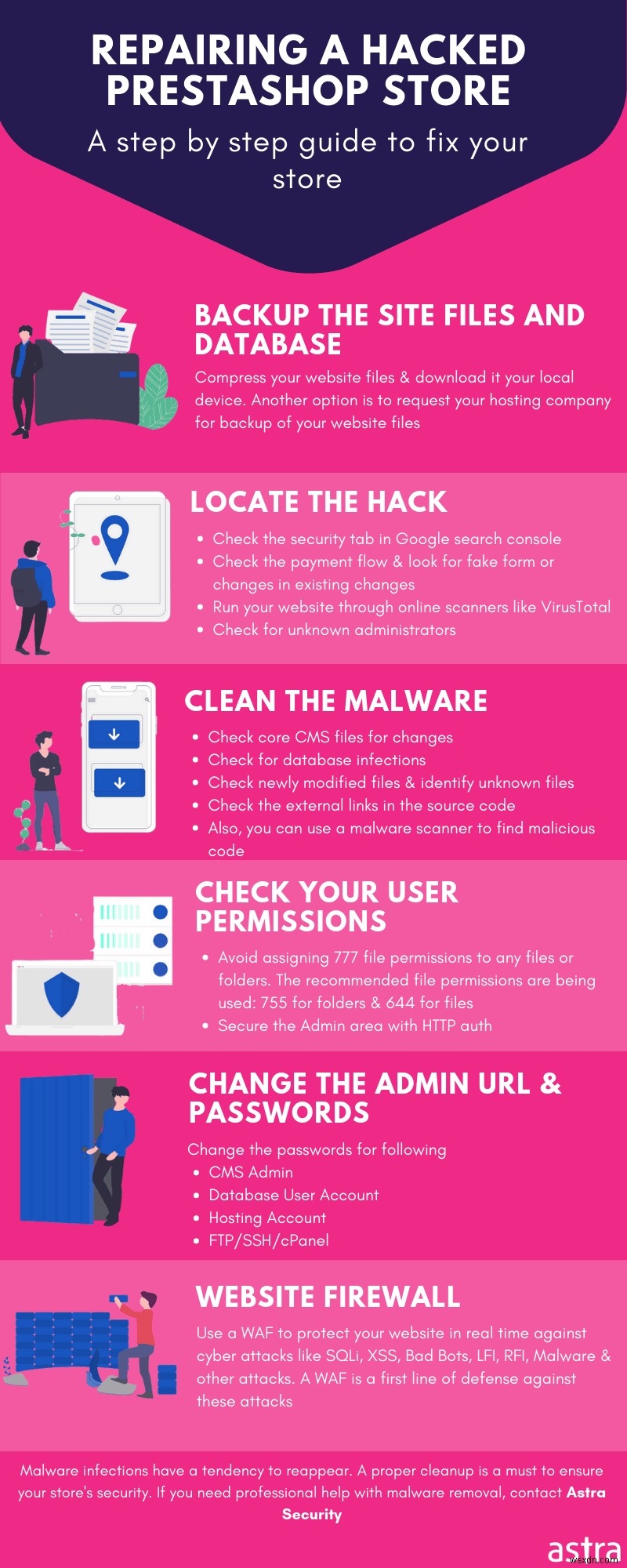

- ขั้นแรก วางไซต์ Prestashop ของคุณเข้าสู่โหมดการบำรุงรักษาก่อนที่จะซ่อมแซม index.php

- เปลี่ยนรหัสผ่านทั้งหมดเป็นรหัสผ่านแบบสุ่มและปลอดภัย

- มองหาโค้ดที่เป็นอันตรายในไฟล์ index.php หากคุณไม่ทราบว่าโค้ดนี้ใช้ทำอะไร เพียงแสดงความคิดเห็นหรือติดต่อผู้เชี่ยวชาญ

- ค้นหารหัสที่เข้ารหัส base64 ในไฟล์ index.php และถอดรหัสโดยใช้เครื่องมือออนไลน์

- ลบโค้ดที่เป็นอันตรายในไฟล์ index.php และไฟล์อื่นๆ

- ตั้งค่าการอนุญาตใน Prestashop เป็น 755 สำหรับโฟลเดอร์และ 644 สำหรับไฟล์ 664

- ลบโมดูล Prestashop ที่น่าสงสัยหรือไม่มีชื่อเสียง มีทางเลือกมากมาย

- อย่าลืมอัปเดต Prestashop เป็นเวอร์ชันล่าสุด

- สุดท้าย นำร้านค้า Prestashop ของคุณออกจากโหมดบำรุงรักษา