เผยแพร่เมื่อวันที่ 28 กุมภาพันธ์ 2026 เวลา 14:30 น. EST

Gavin เป็นหัวหน้ากลุ่มธุรกิจด้านเทคโนโลยีที่อธิบาย ความปลอดภัย อินเทอร์เน็ต สตรีมมิ่ง และความบันเทิง อดีตพิธีกรร่วมใน Really Useful Podcast และเป็นผู้วิจารณ์ผลิตภัณฑ์บ่อยครั้ง เขาได้รับปริญญาด้านการเขียนร่วมสมัยที่ปล้นสะดมจากเนินเขาเดวอน มีประสบการณ์การเขียนระดับมืออาชีพมากกว่าทศวรรษ และผลงานของเขาได้ปรากฏใน How-To Geek, บทวิจารณ์ของผู้เชี่ยวชาญ, บทวิจารณ์ที่เชื่อถือได้, เคล็ดลับเทคโนโลยีออนไลน์ และ Help Desk Geek และอื่นๆ อีกมากมาย Gavin ได้เข้าร่วมงาน CES, IFA, MWC และงานแสดงสินค้าเทคโนโลยีอื่นๆ เพื่อรายงานตรงจากพื้นที่งาน ซึ่งรวบรวมขั้นตอนต่างๆ นับแสนขั้นตอนในกระบวนการนี้ เขารีวิวหูฟัง เอียร์บัด และคีย์บอร์ดแบบกลไกมากกว่าที่เขาอยากจะจำ และเพลิดเพลินกับชา เกมกระดาน และฟุตบอลมากมาย

การหลอกลวงออนไลน์ส่วนใหญ่ยังคงมีเป้าหมายเดียว นั่นคือการขโมยรหัสผ่านของคุณ เราได้รับการฝึกให้ระวังหน้าเข้าสู่ระบบปลอม ลิงก์ที่น่าสงสัย และอีเมลด่วนที่ขอให้เรา "ยืนยัน" ข้อมูลรับรองบัญชีของเรา

แต่การโจมตีบัญชี Microsoft คลื่นลูกใหม่ทำงานแตกต่างออกไป เหยื่อเข้าสู่ระบบเว็บไซต์จริงของ Microsoft ใช้การตรวจสอบความปลอดภัยจริง และแม้แต่ทำการตรวจสอบสิทธิ์แบบหลายปัจจัยให้สำเร็จ แต่ผู้โจมตียังคงสามารถเข้าถึงได้

เทคนิคนี้เรียกว่า ฟิชชิ่งรหัสอุปกรณ์ ไม่ขโมยรหัสผ่านของคุณเลย แต่จะหลอกให้คุณให้สิทธิ์การเข้าถึงด้วยตนเอง โดยใช้ระบบการตรวจสอบสิทธิ์ของ Microsoft เองตามที่ออกแบบไว้ทุกประการ

การเข้าสู่ระบบด้วยรหัสอุปกรณ์มีประโยชน์จริงๆ

คุณอาจเคยใช้มันหลายครั้งมาก่อน

Microsoft ก็เหมือนกับบริษัทเทคโนโลยีรายใหญ่อื่นๆ ที่สนับสนุนสิ่งที่เรียกว่าขั้นตอนการให้สิทธิ์อุปกรณ์ ซึ่งเรียกอีกอย่างว่าการเข้าสู่ระบบด้วยรหัสอุปกรณ์ แต่ที่ธรรมดากว่านั้นคือช่วงเวลาที่คุณแสดงรหัสเข้าสู่ระบบที่ตรงกันบนอุปกรณ์ต่างๆ ของคุณ แทนที่จะเป็นหน้าเข้าสู่ระบบแบบเต็ม ซึ่งคุณต้องจับคู่หรือป้อนเพื่อดำเนินการกระบวนการเข้าสู่ระบบให้เสร็จสิ้น

มันมีประโยชน์มาก โดยเฉพาะอย่างยิ่งบนอุปกรณ์ที่ไม่สามารถแสดงหน้าเข้าสู่ระบบแบบเต็มได้อย่างง่ายดายหรือกรณีเมื่อคุณเชื่อมต่อกับอุปกรณ์ที่มีการใช้งานอย่างจำกัด ตัวอย่างเช่น คุณอาจพบปัญหาเหล่านี้บนสมาร์ททีวีหรือเมื่อเชื่อมต่อกับทีวีในห้องพักในโรงแรม ทั้งสองอย่างนี้เป็นตัวอย่างที่ชัดเจน

โดยส่วนใหญ่แล้ว กระบวนการนี้จะปลอดภัยอย่างสมบูรณ์ และไม่มีสิ่งใดเกี่ยวกับกระบวนการนี้ที่เป็นอันตราย แต่ทั้งหมดนั้นเปลี่ยนแปลงไปตามการหาประโยชน์เฉพาะ

ที่เกี่ยวข้อง

ที่เกี่ยวข้อง

วิธีการรักษาความปลอดภัยยอดนิยมนี้ไม่สามารถหยุดแฮกเกอร์ได้จริงๆ

แม้ว่าจะใช้ได้ทุกที่ แต่ก็ไม่ได้ผลเสมอไป

คุณลักษณะที่ถูกต้องตามกฎหมายสามารถนำมาใช้กับคุณได้

มันใช้ประโยชน์จากสมมติฐานทั่วไป

การเข้าสู่ระบบด้วยรหัสอุปกรณ์มีประโยชน์อย่างเหลือเชื่อ อย่างไรก็ตาม อาจถูกโจมตีได้เนื่องจากกระบวนการเข้าสู่ระบบของอุปกรณ์โดยธรรมชาติถือว่าบุคคลที่ป้อนรหัสเป็นฝ่ายเริ่มคำขอ นั่นคือส่วนที่กระบวนการพังทลายลง

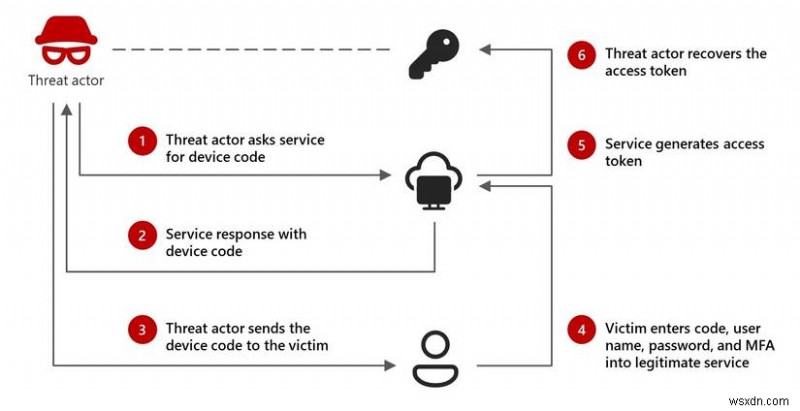

หากผู้โจมตีทราบที่อยู่อีเมลของคุณหรือข้อมูลติดต่ออื่นที่รู้จัก พวกเขาสามารถเริ่มต้นคำขอเข้าสู่ระบบอุปกรณ์จากอุปกรณ์ของตนเอง โดยเริ่มเซสชันที่ไม่ซ้ำกัน จากนั้น Microsoft (และบริษัทเทคโนโลยีอื่นๆ) จะสร้างรหัสอุปกรณ์ที่ถูกต้องซึ่งเชื่อมโยงกับเซสชันนั้น

นี่คือจุดที่ยุ่งยาก แทนที่จะพยายามใช้เอง ผู้โจมตีสามารถส่งโค้ดถึงคุณโดยตรง โดยปลอมตัวเป็นกระบวนการอื่น ซึ่งหลายๆ วิธีนำกลยุทธ์ฟิชชิ่งที่คุ้นเคยมาพิจารณา:

- การแจ้งเตือนความปลอดภัยที่อ้างว่ามีกิจกรรมที่น่าสงสัย

- การแจ้งเตือน Microsoft 365 ด่วน

- ข้อความจากทีมหรือข้อความสนับสนุนด้านไอที

- คำขอทางธุรกิจหรืออีเมลอื่น ๆ

คำขอนำคุณไปที่หน้าเข้าสู่ระบบอย่างเป็นทางการของ Microsoft และป้อนรหัสที่ให้มาเพื่อ "ปลอดภัย" หรือ "ยืนยัน" บัญชีของพวกเขา นี่คือจุดที่ขั้นตอนต่อไปของการแสวงหาผลประโยชน์เริ่มต้นขึ้น คุณไม่ได้ไปที่หน้าเข้าสู่ระบบปลอมหรือพอร์ทัลฟิชชิ่งที่ออกแบบมาอย่างชาญฉลาด แต่เป็นหน้าเข้าสู่ระบบ Microsoft จริง และการตรวจสอบการรับรองความถูกต้องนั้นเป็นของจริง

คุณระบุการเข้าสู่ระบบด้วยรหัสอุปกรณ์ตามปกติ อนุมัติคำขอ และรู้สึกเหมือนคุณได้ปกป้องบัญชีของคุณแล้ว แต่ในความเป็นจริง คุณได้รับรองความถูกต้องของผู้โจมตีแล้ว โดยมอบกุญแจให้กับบัญชีของคุณในกระบวนการ

ในกระบวนการทั้งหมด รหัสผ่านของคุณจะไม่ถูกเปิดเผย แต่คุณได้มอบบัญชีของคุณโดยตรงแล้ว

เหตุใดการหลอกลวงการเข้าสู่ระบบด้วยรหัสอุปกรณ์จึงทำงานได้ดี

ทุกอย่างเกี่ยวกับการเลียนแบบ

เครดิต: Microsoft

เครดิต: Microsoft ปัญหาที่ใหญ่ที่สุดของการหลอกลวงเข้าสู่ระบบด้วยรหัสอุปกรณ์คือมันเลี่ยงกลวิธีหลอกลวงฟิชชิ่งแบบดั้งเดิมส่วนใหญ่ ฟิชชิ่งมักจะเกี่ยวข้องกับหน้าเข้าสู่ระบบที่ลอกแบบ หน้าเข้าสู่ระบบที่เหมือนกัน หรือระบบที่ดักข้อมูลประจำตัว

ในขณะที่กลโกงฟิชชิ่งสำหรับเข้าสู่ระบบด้วยรหัสอุปกรณ์ข้ามไปทั้งหมด ทำให้ทุกอย่างปรากฏเหนือกระดานและถูกกฎหมาย ไม่ได้ทำให้มันปรากฏ "เหนือกระดาน" ด้วยซ้ำ - จริงๆ แล้วมันเป็นอย่างนั้น ขณะที่คุณกำลังโต้ตอบกับกระบวนการตรวจสอบสิทธิ์ของ Microsoft การหลอกลวงทั้งหมดได้ผลเพราะกระบวนการทั้งหมดทำงานตรงตามที่ควร มันกลับตรงกันข้ามกับคุณเล็กน้อย

แล้วผู้โจมตีจะได้อะไรจากโทเค็นการเข้าถึงของคุณ?

การตรวจสอบสิทธิ์ผู้โจมตีถือเป็นสถานการณ์ที่ไม่ดีอย่างเห็นได้ชัด

หลังจากการรับรองความถูกต้องเสร็จสิ้น Microsoft จะออกสิ่งที่เรียกว่าโทเค็นการเข้าถึง ซึ่งทำหน้าที่เหมือนหลักฐานชั่วคราวว่าการเข้าสู่ระบบได้รับการตรวจสอบแล้ว ในทางปฏิบัติ ระบบจะถือว่าผู้ถือได้พิสูจน์ตัวตนแล้ว ดังนั้นจึงอนุญาตให้เข้าถึงได้โดยไม่ต้องขอข้อมูลประจำตัวซ้ำๆ

จากนั้น คำตอบสำหรับสิ่งที่ผู้โจมตีจะได้รับนั้นขึ้นอยู่กับบัญชีเป้าหมาย ตัวอย่างเช่น หากบัญชี Outlook ของคุณตกเป็นเป้าหมาย ผู้โจมตีสามารถเข้าถึงอีเมลของคุณ จากนั้นขยายบริการอื่นๆ ที่เกี่ยวข้องกับที่อยู่ (โดยการรีเซ็ตรหัสผ่าน การเข้าถึงรหัส 2FA เป็นต้น)

แต่หากการเข้าสู่ระบบ Teams ของคุณตกเป็นเป้าหมาย ผู้โจมตีอาจเข้าไปอยู่ในบัญชี Teams ของบริษัทคุณ โดยสามารถเข้าถึงข้อมูลที่เก็บไว้ที่นั่นได้

ที่เกี่ยวข้อง

ที่เกี่ยวข้อง

แล้วคุณจะป้องกันฟิชชิ่งรหัสอุปกรณ์ได้อย่างไร?

การเฝ้าระวังอย่างต่อเนื่องและไม่มีที่สิ้นสุด

ท้ายที่สุดแล้ว การป้องกันที่ดีที่สุดจากการโจมตีการเข้าสู่ระบบอุปกรณ์โค้ดคือการพยายามทำความเข้าใจจริงๆ ว่าการเข้าสู่ระบบของอุปกรณ์ทำงานอย่างไร แม้แต่ความเข้าใจในระดับพื้นฐานเกี่ยวกับกระบวนการเข้าสู่ระบบของอุปกรณ์ก็ยังปกป้องคุณจากการโจมตีแบบฟิชชิ่งนี้ได้

กล่าวโดยสรุป รหัสเข้าสู่ระบบของอุปกรณ์ควรปรากฏเฉพาะเมื่อคุณเริ่มเข้าสู่ระบบบนอุปกรณ์อื่นด้วยตนเองเท่านั้น Microsoft จะไม่สุ่มส่งรหัสให้คุณเพื่อรักษาความปลอดภัยบัญชีของคุณ เช่นเดียวกับที่จะไม่ส่งข้อความถามคุณเพื่อขอรหัสผ่าน เพื่อยืนยันรหัส 2FA และอื่นๆ

นี่ไม่ใช่แค่ Microsoft เท่านั้น ไม่มีบริษัทใดไม่ว่าจะเชี่ยวชาญหรือไม่ก็ตาม ไม่ควรขอข้อมูลนี้จากคุณ เป็นส่วนตัวและสำหรับคุณโดยเฉพาะ

ในกรณีส่วนใหญ่ คุณสามารถปฏิบัติตามกฎความปลอดภัยทั่วไปในการตรวจหากลโกงฟิชชิ่งได้:

- อย่าป้อนรหัสเข้าสู่ระบบที่ส่งทางอีเมล แชท หรือข้อความ

- ปฏิบัติต่อคำขอการรับรองความถูกต้องที่ไม่คาดคิดในลักษณะเดียวกับที่คุณจะปฏิบัติต่อคำขอรหัสผ่าน

- หากคุณได้รับข้อความแจ้ง MFA ที่คุณไม่ได้ทริกเกอร์ ให้ปฏิเสธทันที

- ตรวจสอบกิจกรรมการลงชื่อเข้าใช้ Microsoft เป็นประจำสำหรับแอปพลิเคชันหรือเซสชันที่ไม่คุ้นเคย

โปรดจำไว้ว่า รหัสการตรวจสอบสิทธิ์เป็นการอนุญาต ไม่ใช่ขั้นตอนการตรวจสอบ หากคุณไม่ได้เริ่มกระบวนการ แสดงว่ามีคนอื่นเริ่มดำเนินการ