เผยแพร่เมื่อวันที่ 29 ตุลาคม 2025 เวลา 13:00 น. EDT

Gavin เป็นหัวหน้ากลุ่มธุรกิจด้านเทคโนโลยีที่อธิบาย ความปลอดภัย อินเทอร์เน็ต สตรีมมิ่ง และความบันเทิง อดีตพิธีกรร่วมใน Really Useful Podcast และเป็นผู้วิจารณ์ผลิตภัณฑ์บ่อยครั้ง เขาได้รับปริญญาด้านการเขียนร่วมสมัยที่ปล้นสะดมจากเนินเขาเดวอน มีประสบการณ์การเขียนระดับมืออาชีพมากกว่าทศวรรษ และผลงานของเขาได้ปรากฏใน How-To Geek, บทวิจารณ์ของผู้เชี่ยวชาญ, บทวิจารณ์ที่เชื่อถือได้, เคล็ดลับเทคโนโลยีออนไลน์ และ Help Desk Geek และอื่นๆ อีกมากมาย Gavin ได้เข้าร่วมงาน CES, IFA, MWC และงานแสดงสินค้าเทคโนโลยีอื่นๆ เพื่อรายงานตรงจากพื้นที่งาน ซึ่งรวบรวมขั้นตอนต่างๆ นับแสนขั้นตอนในกระบวนการนี้ เขารีวิวหูฟัง เอียร์บัด และคีย์บอร์ดแบบกลไกมากกว่าที่เขาอยากจะจำ และเพลิดเพลินกับชา เกมกระดาน และฟุตบอลมากมาย

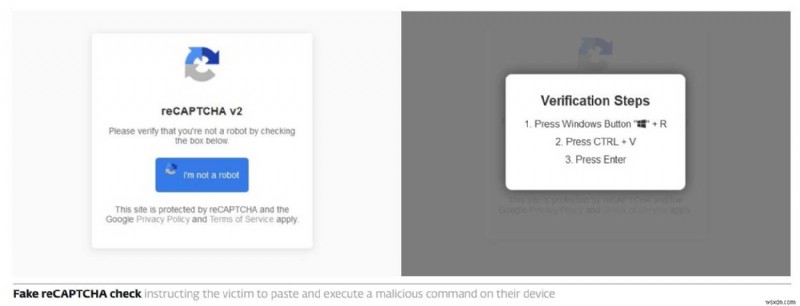

ลองนึกภาพหน้าเว็บที่ดูเหมือน CAPTCHA ที่ถูกต้องตามกฎหมาย “การอัปเดตเบราว์เซอร์” หรือกล่องโต้ตอบการแก้ไขที่เป็นประโยชน์ หน้าดังกล่าวจะคัดลอกข้อความหรือโค้ดบางส่วนลงในคลิปบอร์ดของคุณ จากนั้นแจ้งให้คุณเปิด Run, Terminal หรือ File Explorer แล้ววางตรงนั้นเพื่อ "ยืนยัน" หรือ "แก้ไข" หน้านั้น

เมื่อคุณวางและกด Enter คุณจะดำเนินการทุกอย่างที่ผู้โจมตีใส่ไว้ในคลิปบอร์ดของคุณ ซึ่งมักจะเป็นคำสั่ง PowerShell หรือเชลล์ที่ดาวน์โหลดและเรียกใช้มัลแวร์เพิ่มเติม การกระทำง่ายๆ ของผู้ใช้จะเปลี่ยนความอยากรู้อยากเห็นเป็นการประนีประนอม

มันเป็นเรื่องจริงโดยสิ้นเชิง:นี่คือวิธีการทำงานของการโจมตีด้านความปลอดภัยทางวิศวกรรมสังคม ClickFix (และส่วนขยาย FileFix) เหตุใดจึงยังคงเป็นอันตราย และเหตุใดจึงไม่โจมตีในเร็วๆ นี้

มัลแวร์นี้ทำให้คุณติดเชื้อตัวเอง

เครดิต: Microsoft

เครดิต: Microsoft ClickFix ปรากฏตัวครั้งแรกในปี 2024 และได้พัฒนาไปสู่รูปแบบต่างๆ มากมาย สถานที่ตั้งของมันฟังดูดุร้ายและแปลกประหลาด แต่จะสมเหตุสมผลมากขึ้นเมื่อคุณตระหนักว่าบางแง่มุมของมันน่าเชื่อแค่ไหน คุณจะไม่ใช่คนแรกที่พูดว่า "ไม่มีทางที่ฉันจะคัดลอกและวางบางอย่างลงในคอมพิวเตอร์ของฉัน" และคุณก็พูดถูก แต่เช่นเดียวกับการหลอกลวงอื่นๆ คุณอาจไม่ใช่เป้าหมายจริงๆ ลองพิจารณากลุ่มเสี่ยงที่ใช้คอมพิวเตอร์ และคุณจะเข้าใจได้ดีขึ้นว่าทำไมสิ่งนี้ถึงเป็นปัญหาใหญ่

เครดิต: ESET

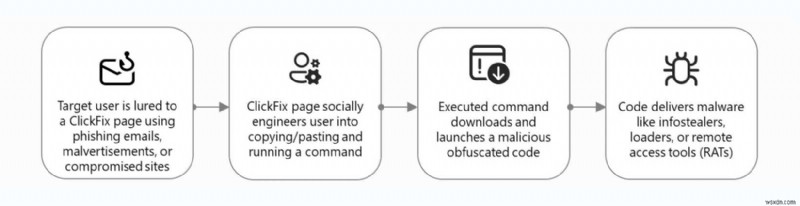

เครดิต: ESET - คุณเข้าสู่หน้าเว็บที่ดูเหมือน CAPTCHA ที่ถูกต้องตามกฎหมาย การอัปเดตเบราว์เซอร์ หรือข้อความแจ้งการซ่อมแซมระบบ หน้านี้อ้างว่ามีบางอย่างผิดพลาดและบอกให้คุณ "แก้ไข" โดยการวางคำสั่งสั้น ๆ ลงในกล่องโต้ตอบ Run หรือหน้าต่าง PowerShell

- ผู้โจมตีใช้ JavaScript เพื่อแอบโค้ดที่เป็นอันตรายเข้าไปในคลิปบอร์ดโดยที่ผู้ใช้ไม่รู้ตัวและอยู่นอกสายตา โดยมีคำแนะนำที่ซ่อนอยู่ในการดาวน์โหลดมัลแวร์เพิ่มเติม

- เหยื่อควรเปิดกล่องโต้ตอบเรียกใช้ กด CTRL + V จากนั้น Enter—ดำเนินการคำสั่งที่เป็นอันตรายและดาวน์โหลดมัลแวร์เพิ่มเติม

เมื่อทำตามคำสั่งแล้ว อะไรก็เกิดขึ้นได้ เหยื่อไม่รู้ว่าจะเกิดอะไรขึ้นบนคอมพิวเตอร์ของตน และผลลัพธ์ที่ได้อาจเป็นข้อมูลขโมยข้อมูล แรนซัมแวร์ โทรจันการเข้าถึงระยะไกล และอื่นๆ อีกมากมาย ทั้งหมดนี้ดาวน์โหลดลงในเครื่องของคุณโดยตรง

อย่างที่คุณคาดหวัง การโจมตี ClickFix ส่วนใหญ่จะมุ่งเน้นไปที่ผู้ใช้ Windows เช่นเดียวกับมัลแวร์ส่วนใหญ่ทั่วโลก อย่างไรก็ตาม ผู้ใช้ macOS ไม่ได้ปราศจากความเสี่ยง บริษัทรักษาความปลอดภัย เช่น Emsisoft และ Fortinet ต่างก็บันทึกการโจมตี ClickFix ที่เน้นไปที่ macOS และเน้นว่า macOS ไม่ได้รับการปกป้องจากมัลแวร์

ClickFix เริ่มต้นอย่างไร

ClickFix มาจากไหน?

เช่นเดียวกับมัลแวร์ส่วนใหญ่ การโจมตี ClickFix มักจะเริ่มต้นด้วยอีเมลฟิชชิ่งและเว็บไซต์ที่ถูกบุกรุก นักวิจัยได้ติดตามแคมเปญที่แสดงเป็น GitHub, Booking.com และแม้แต่หน้าการยืนยัน Cloudflare เพจปลอมมักจะถูกส่งผ่านทาง:

- อีเมลฟิชชิ่งที่เชื่อมโยงไปยังหน้า "แก้ไขการยืนยัน" หรือ "การตรวจสอบบัญชี"

- มัลแวร์โฆษณาและการอัปเดตเบราว์เซอร์ปลอมที่ให้บริการผ่านเครือข่ายโฆษณา

- เปลี่ยนเส้นทางจากเว็บไซต์ที่ถูกกฎหมายแต่ถูกแฮ็ก

- ลิงก์โซเชียลมีเดียที่ผลักดันคำแนะนำ "แพทช์" ปลอม

เมื่อดาวน์โหลดมัลแวร์ด้วยวิธีใดวิธีหนึ่งข้างต้น เหยื่อจะได้รับคำแนะนำเกี่ยวกับวิธีการลบไวรัสออกจากระบบของพวกเขา อย่างไรก็ตาม คำแนะนำเหล่านั้นจะดาวน์โหลดมัลแวร์เพิ่มเติม ซึ่งมักจะเป็นอันตรายมากกว่าการติดไวรัสเดิมมาก

ด้วยเหตุนี้ ClickFix จึงไม่ใช่มัลแวร์ประเภทหนึ่ง มันเป็นวิธีการจัดส่ง นี่คือสาเหตุที่ ClickFix ถูกมองว่าเป็นการโจมตีทางวิศวกรรมสังคม:มันโน้มน้าวให้เหยื่อทำสิ่งที่อันตราย นี่คือสาเหตุว่าทำไมมันจึงมีประสิทธิภาพมาก เนื่องจากเหยื่อกำลังดำเนินการคำสั่ง มันจึงข้ามการป้องกันในตัวส่วนใหญ่ใน Windows เนื่องจากคุณร้องขอและดำเนินการดาวน์โหลดมัลแวร์โดยเฉพาะ

FileFix ใช้ File Explorer เพื่อดาวน์โหลดมัลแวร์

นอกจากนี้ยังมี ClickFix เวอร์ชันใหม่กว่าที่เรียกว่า FileFix

เปิดเผยครั้งแรกในเดือนมิถุนายน 2568 โดยนักวิจัยด้านความปลอดภัย mr.d0x การโจมตีนี้ใช้ File Explorer ใน Windows เพื่อเรียกใช้คำสั่งที่เป็นอันตรายเดียวกันเพื่อดาวน์โหลดมัลแวร์

ดังนั้น แทนที่จะต้องเปิดกล่องโต้ตอบเรียกใช้หรือ PowerShell การโจมตีจะสั่งให้เหยื่อเปิด File Explorer จากนั้น เหยื่อจะคัดลอกสคริปต์ที่เป็นอันตรายลงในแถบที่อยู่ของ File Explorer และกด Enter เพื่อดำเนินการคำสั่งอย่างมีประสิทธิภาพ

จากนั้นผลลัพธ์จะคล้ายกับ ClickFix มีการดาวน์โหลดมัลแวร์มากขึ้น ทำให้เครื่องของคุณติดไวรัสมากขึ้น

ClickFix จะไม่ไปไหนเลย

ตัวเลขไม่ได้โกหก

ปัญหาของ ClickFix ไม่ใช่แค่ว่ามันเป็นการส่อเสียดเท่านั้น นอกจากนี้ยังเป็นหนึ่งในภัยคุกคามที่เติบโตเร็วที่สุด และไม่แสดงสัญญาณของการชะลอตัวใดๆ รายงานภัยคุกคามในช่วงครึ่งแรกของปี 2025 ของ ESET พบว่ามีการโจมตี ClickFix เพิ่มขึ้นถึง 500 เปอร์เซ็นต์ในช่วงเวลาหนึ่งปี

สิ่งที่ทำให้เทคนิควิศวกรรมสังคมใหม่นี้มีประสิทธิภาพก็คือ มันง่ายพอสำหรับเหยื่อที่จะปฏิบัติตามคำแนะนำ น่าเชื่อถือพอที่จะดูเหมือนว่าอาจแก้ไขปัญหาที่ถูกสร้างขึ้นมา และใช้ความน่าจะเป็นที่เหยื่อจะไม่ใส่ใจมากนักกับคำสั่งที่แน่นอนที่พวกเขาถูกขอให้วางและดำเนินการบนอุปกรณ์ของพวกเขา — Dušan Lacika วิศวกรการตรวจจับอาวุโสของ ESET

ในทำนองเดียวกัน รายงานของ Microsoft ระบุอินสแตนซ์ของผู้คนนับหมื่นที่ใช้โค้ดที่เป็นอันตราย

น่าเสียดายที่ ClickFix มีจุดเด่นของการโจมตีที่จะถูกนำไปใช้ซ้ำๆ แล้วทำไมจะไม่ได้ล่ะ? ผู้โจมตีเห็นได้ชัดว่าประสบความสำเร็จอย่างมาก ดังนั้นเหตุใดจึงต้องเปลี่ยนสิ่งที่ใช้ได้ผล

มีสาเหตุอีกสองสามประการที่ทำให้สิ่งนี้กลายเป็นการโจมตีแบบมุ่งเป้า:

- ข้ามการป้องกันเบราว์เซอร์เนื่องจากไม่มีการดาวน์โหลดโดยตรงเพื่อตั้งค่าสถานะ

- ขึ้นอยู่กับความไว้วางใจของมนุษย์ ไม่ใช่การหาประโยชน์จากระบบ ดังนั้นแพตช์เพียงอย่างเดียวไม่สามารถแก้ไขได้

- ใช้ซ้ำได้ไม่รู้จบ — กลุ่มใดก็ได้สามารถสร้างเวอร์ชันของตนเองได้ภายในไม่กี่นาที

- ดูถูกต้องตามกฎหมายด้วยหน้าเพจปลอมและโลโก้แบรนด์ที่ได้รับการขัดเกลา

- ราคาถูกและใช้งานง่ายผ่านโครงสร้างพื้นฐานฟิชชิ่งที่มีอยู่

นั่นเป็นการผสมผสานที่สูงส่งสำหรับการกระจายมัลแวร์

มีสองสามวิธีในการหลีกเลี่ยงการโจมตี ClickFix

ห้ามวางคำสั่งแบบสุ่มเด็ดขาด

แม้ว่าดูเหมือนการตรวจจับการโจมตี ClickFix จะเป็นเรื่องยาก แต่ก็ไม่ใช่ว่าจะเป็นไปไม่ได้

- ตรวจสอบให้แน่ใจว่าคุณรู้วิธีสังเกตสัญญาณแบบคลาสสิกของอีเมลฟิชชิ่ง เนื่องจากนั่นเป็นหนึ่งในวิธีหลักที่การโจมตี ClickFix เริ่มต้นขึ้น

- อย่าวางคำสั่งที่ไม่รู้จักลงใน Run, PowerShell หรือ File Explorer ไม่มีเว็บไซต์ที่ถูกต้องตามกฎหมายจะขอให้คุณทำเช่นนั้น

- ปฏิบัติต่อหน้า "แก้ไข" หรือ "ยืนยัน" ที่ไม่คาดคิดด้วยความสงสัย หากมีบางอย่างดูผิดปกติ ให้ปิดแท็บและเข้าถึงบริการโดยตรง

- ทำให้เบราว์เซอร์และคุณลักษณะความปลอดภัยของระบบปฏิบัติการของคุณใช้งานได้ Windows SmartScreen, Defender และ Safe Browsing ของ Chrome ยังคงสามารถบล็อกเพย์โหลดสุดท้ายได้ หรือติดตั้งเครื่องมือรักษาความปลอดภัยของบริษัทอื่น เช่น Malwarebytes Premium

- ใช้การป้องกันแบบเรียลไทม์และชุดโปรแกรมป้องกันไวรัสที่ทันสมัยซึ่งตรวจสอบกิจกรรม PowerShell

- โปรดใช้ความระมัดระวังกับ URL แบบสั้นและไฟล์แนบในอีเมล แคมเปญ ClickFix จำนวนมากเริ่มต้นจากห่วงโซ่การเปลี่ยนเส้นทางที่สั้นลง

- หากคุณได้วางคำสั่งแล้ว ให้ตัดการเชื่อมต่ออินเทอร์เน็ตทันทีและทำการสแกนมัลแวร์เต็มรูปแบบ เป็นไปได้ว่าเครื่องของคุณและข้อมูลประจำตัวของคุณอาจถูกบุกรุกแล้ว

การเรียนรู้วิธีระบุอีเมลฟิชชิ่งและการสร้างแนวทางการรักษาความปลอดภัยที่หลีกเลี่ยงความเสี่ยงเป็นวิธีที่ดีที่สุดในการรักษาความปลอดภัยได้อย่างง่ายดาย คุณกำลังหยุดการโจมตี ClickFix ที่อาจเกิดขึ้นก่อนที่มันจะเริ่มต้นขึ้น