WordPress อ่อนแอต่อการโจมตีทางไซเบอร์ประเภทต่างๆ และสิ่งสำคัญของการรักษาความปลอดภัย WordPress คือการทำความเข้าใจว่าคุณกำลังเผชิญอะไรอยู่

หากคุณสงสัยว่าเว็บไซต์ของคุณถูกโจมตี การป้องกันที่ดีที่สุดคือไฟร์วอลล์ WordPress

ตั้งแต่การโจมตีแบบดุร้ายไปจนถึงการแทรก SQL ภัยคุกคามเหล่านี้สามารถส่งผลต่อความปลอดภัยและฟังก์ชันการทำงานของเว็บไซต์ของคุณได้ หลายแห่งได้รับการออกแบบมาเพื่อแทรกมัลแวร์ลงในไซต์ของคุณ

ดังนั้น คุณควรทำความคุ้นเคยกับการโจมตี WordPress ทั่วไปเหล่านี้ สิ่งนี้จะช่วยปกป้องไซต์ WordPress ของคุณและรับประกันประสบการณ์ออนไลน์ที่ราบรื่นสำหรับผู้เยี่ยมชมของคุณ

TL;DR: การปกป้องไซต์ WordPress ของคุณเริ่มต้นด้วยการทำความเข้าใจว่าการโจมตีเหล่านี้คืออะไรและส่งผลต่อไซต์ของคุณอย่างไร จากนั้น ปกป้องไซต์ของคุณจากการโจมตีเหล่านี้โดยใช้ไฟร์วอลล์ที่แข็งแกร่งของ MalCare เมื่อรวมกับคุณสมบัติป้องกันมัลแวร์ที่แข็งแกร่งและการป้องกันบอทแล้ว MalCare จึงเป็นปลั๊กอินความปลอดภัย WordPress ที่ดีที่สุด

ในบทความนี้ เราจะสำรวจประเภทการโจมตีทั่วไปที่ไซต์ WordPress เผชิญ ความเสี่ยงที่อาจเกิดขึ้นจากแต่ละประเภท และขั้นตอนที่คุณสามารถทำได้เพื่อปกป้องเว็บไซต์ของคุณจากภัยคุกคามเหล่านี้

1. การโจมตี XSS

ในการโจมตีด้วยสคริปต์ข้ามไซต์ (XSS) ของ WordPress ผู้ไม่ประสงค์ดีจะพบจุดอ่อนในเว็บไซต์เพื่อแอบเข้าไปใน JavaScript ที่เป็นอันตราย สคริปต์เหล่านี้รอจนกว่าผู้ใช้ที่ไม่สงสัยจะโต้ตอบกับเว็บไซต์ ซึ่งมักจะกรอกแบบฟอร์มหรือคลิกลิงก์ เมื่อถูกทริกเกอร์ สคริปต์เหล่านี้สามารถขโมยข้อมูลผู้ใช้ เปลี่ยนเส้นทางไปยังเว็บไซต์ที่เป็นอันตราย หรือแม้แต่เปลี่ยนรูปลักษณ์ของเว็บไซต์ดั้งเดิม โดยพื้นฐานแล้ว การโจมตี XSS ช่วยให้ผู้ไม่หวังดีใช้เบราว์เซอร์ของผู้ใช้เพื่อต่อต้านพวกเขา ในลักษณะที่อาจนำไปสู่ความเสียหายร้ายแรงได้

ในเดือนมีนาคม 2024 ช่องโหว่ XSS ในปลั๊กอิน Popup Builder ทำให้เว็บไซต์มากกว่า 100,000 แห่งตกอยู่ในความเสี่ยงทุกวัน เพื่อใช้ประโยชน์จากช่องโหว่นี้ ผู้โจมตีอาจแทรกมัลแวร์ลงในไซต์ที่มีช่องโหว่ ต่อมาผู้โจมตีสามารถขโมยข้อมูลที่เป็นความลับและเข้ายึดไซต์ WordPress ที่ถูกบุกรุกได้ ไฟร์วอลล์ของ MalCare เป็นเพียงการป้องกันการโจมตีนี้ ในขณะที่ปลั๊กอินยังคงมีช่องโหว่อยู่

อาการของการแฮ็กนี้: การโจมตี XSS ที่ประสบความสำเร็จอาจมีความหมายใดๆ บนไซต์ของคุณ มันอาจจะแสดงบนเว็บไซต์ในรูปแบบของพฤติกรรมที่เป็นอันตราย เช่น การกระทำที่ไม่ได้รับอนุญาต หรือบัญชีผู้ใช้ที่น่าสงสัย เป้าหมายของการโจมตีคือการควบคุมไซต์เพื่อจุดประสงค์ที่เป็นอันตราย ดังนั้นอาการเหล่านี้คืออาการที่ควรมองหา

วิธีปกป้องไซต์ของคุณจากการโจมตี XSS

- ติดตามช่องโหว่ที่รายงานและอัปเดตปลั๊กอิน ธีม และแกนหลักของ WordPress ทั้งหมดเป็นประจำเพื่อแก้ไขโดยเร็วที่สุด

- ติดตั้งปลั๊กอินไฟร์วอลล์ WordPress ที่มีชื่อเสียง เช่น MalCare เพื่อป้องกันการโจมตีดังกล่าว

- ใช้ส่วนหัวนโยบายความปลอดภัยของเนื้อหา (CSP) เพื่อระบุรูปแบบของเนื้อหาที่เชื่อถือได้บนไซต์ของคุณ

- ให้ความรู้แก่ผู้ใช้เกี่ยวกับอันตรายของกลยุทธ์วิศวกรรมสังคม

2. การโจมตีแบบฉีด SQL

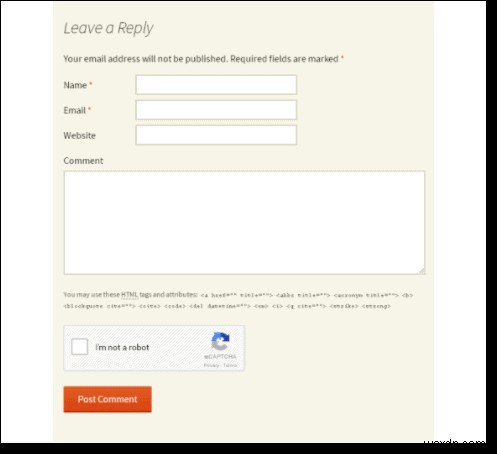

การแทรก SQL เป็นการโจมตีร้ายแรงที่อาจส่งผลต่อความสมบูรณ์และการรักษาความลับของฐานข้อมูลของเว็บไซต์ มันเกิดขึ้นเมื่อแฮกเกอร์ป้อนโค้ด SQL ที่เป็นอันตรายลงในช่องป้อนข้อมูลที่ไม่ปลอดภัยบนเว็บไซต์ เมื่อมีการส่งเนื้อหาของช่องป้อนข้อมูล รหัสนี้จะรันและจัดการฐานข้อมูล ซึ่งอาจนำไปสู่การเข้าถึงโดยไม่ได้รับอนุญาต การโจรกรรมข้อมูล หรือแม้แต่การลบข้อมูลที่สำคัญ

ในเดือนเมษายน ปี 2024 Icegram Express ถูกค้นพบว่ามีช่องโหว่การแทรก SQL ทำให้แฮกเกอร์สามารถโจมตีแบบฉีดได้ พวกเขาร่วมกันทำให้ไซต์มากกว่า 90,000 แห่งตกอยู่ในความเสี่ยง ในเวลาเดียวกัน มีการค้นพบช่องโหว่ที่คล้ายกันในปลั๊กอิน WP Activity Log ซึ่งทำให้ไซต์มากกว่า 200,000 แห่งตกอยู่ในความเสี่ยง ไซต์ที่มีไฟร์วอลล์ขั้นสูงของ MalCare จะหลีกเลี่ยงการถูกโจมตี

อาการของการแฮ็กนี้: การโจมตีแบบฉีด SQL แสดงอาการเช่น:

- การเปลี่ยนแปลงที่ไม่คาดคิดในเนื้อหาหรือโครงสร้างฐานข้อมูลไซต์

- การเข้าถึงข้อมูลที่ละเอียดอ่อนหรือพื้นที่ของเว็บไซต์โดยไม่ได้รับอนุญาต

- การสืบค้นฐานข้อมูลที่ผิดปกติหรือน่าสงสัยในบันทึกของเซิร์ฟเวอร์ ฯลฯ

วิธีปกป้องไซต์ของคุณจากการโจมตีแบบแทรก SQL

- ใช้ไฟร์วอลล์เฉพาะ WordPress เช่น MalCare เพื่อระบุและบล็อกความพยายามโจมตี

- ติดตั้งปลั๊กอินความปลอดภัย เช่น MalCare ที่สามารถสแกนหามัลแวร์ที่แทรกผ่านการโจมตีแบบแทรก SQL

- อยู่ห่างจากปลั๊กอินและธีมที่ไม่มีค่าซึ่งอาจมีแบ็คดอร์ที่สามารถถูกโจมตีได้

- อัปเดตคอร์ ธีม และปลั๊กอิน WordPress ของคุณอยู่เสมอ

3. การโจมตีด้วยการแทรกลิงก์สแปม

ตามชื่อที่บอกเป็นนัย การโจมตีด้วยการแทรกลิงก์สแปมทำให้แฮกเกอร์สามารถแทรกลิงก์สแปมลงในเนื้อหาหรือโค้ดของไซต์ได้ ลิงก์เหล่านี้มักจะนำไปสู่เว็บไซต์ที่ไม่เกี่ยวข้อง ตลาดสีเทา หรือเว็บไซต์ที่ผิดกฎหมาย แฮ็กเกอร์พยายามดึง SEO และการจัดอันดับเว็บไซต์ของคุณออกไป และท้ายที่สุดก็ก่อให้เกิดอันตรายต่อ SEO และประสบการณ์ผู้ใช้ของเว็บไซต์ของคุณ

ในเดือนตุลาคม 2023 แคมเปญ Balada Injector ใช้ประโยชน์จากข้อบกพร่องในปลั๊กอิน tagDiv Composer และแฮ็กเว็บไซต์ WordPress กว่า 17,000 แห่ง ผู้เยี่ยมชมเว็บไซต์ที่ถูกแฮ็กเหล่านี้จะถูกเปลี่ยนเส้นทางไปยังหน้าสนับสนุนเทคโนโลยีปลอม การชนะลอตเตอรีปลอม และการหลอกลวงอื่น ๆ

อาการของการแฮ็กนี้: การโจมตีด้วยการแทรกลิงก์สแปมจะปรากฏขึ้นโดยฉับพลันโดยไม่ได้รับอนุญาตของลิงก์ที่ไม่เกี่ยวข้องหรือน่าสงสัยภายในเนื้อหาหรือโค้ด อันดับของเครื่องมือค้นหาลดลง เพิ่มการเข้าชมเว็บไซต์ที่ไม่เกี่ยวข้องผ่านลิงก์ที่แทรกไว้ เป็นต้น

วิธีปกป้องไซต์ของคุณจากการโจมตีด้วยการแทรกลิงก์สแปม

- อย่าใช้ปลั๊กอินหรือธีมที่ไม่มีค่าใด ๆ บนไซต์ WordPress ของคุณ

- ตรวจสอบแบ็คดอร์ในปลั๊กอินและธีมที่ติดตั้งบนเว็บไซต์ WordPress ของคุณ

- เปลี่ยนรหัสผ่านทั้งหมดเป็นประจำ เช่น รหัสผ่านการเข้าถึง รหัสผ่านฐานข้อมูล ฯลฯ

- ตรวจสอบให้แน่ใจว่าคอร์ ธีม และปลั๊กอิน WordPress ของคุณเป็นปัจจุบัน

- ติดตั้งปลั๊กอินความปลอดภัย เช่น MalCare ที่ออกแบบมาเพื่อตรวจจับและป้องกันการโจมตีด้วยการแทรกลิงก์สแปม

4. การโจมตีการเรียกใช้โค้ดจากระยะไกล

การโจมตีการเรียกใช้โค้ดจากระยะไกล (RCE) เกิดขึ้นเมื่อผู้ประสงค์ร้ายได้รับการเข้าถึงเซิร์ฟเวอร์ของเว็บไซต์โดยไม่ได้รับอนุญาต และเรียกใช้โค้ดจากระยะไกล สิ่งนี้ทำให้ผู้โจมตีสามารถควบคุมแง่มุมต่าง ๆ ของเว็บไซต์ ซึ่งอาจนำไปสู่การขโมยข้อมูล การทำลายล้าง หรือแม้แต่การประนีประนอมเซิร์ฟเวอร์โดยสิ้นเชิง

ในเดือนตุลาคม ปี 2023 ไฟร์วอลล์ WordPress ขั้นสูงของ MalCare สามารถหยุดยั้งความพยายามแฮ็กเว็บไซต์ได้มากกว่า 11,000 ครั้งโดยใช้ช่องโหว่ WP Elementor ก่อนหน้านั้น MalCare ได้หยุดการโจมตีมากกว่า 2,000 ครั้งบนเว็บไซต์ WordPress โดยมีเป้าหมายเพื่อใช้ประโยชน์จากช่องโหว่ของ Forminator การโจมตีทั้งหมดนี้มีวิธีการเดียวกัน:อัปโหลดไฟล์ที่เป็นอันตรายไปยังเว็บไซต์โดยใช้ปลั๊กอินแบบฟอร์มเหล่านี้ ซึ่งช่วยให้แฮกเกอร์สามารถเข้าถึงไซต์จากระยะไกลและดำเนินการที่ไม่ได้รับอนุญาต รวมถึงการรวมไฟล์จากระยะไกล

อาการของการแฮ็กนี้: สามารถตรวจพบการโจมตี RCE ได้ หากคุณสังเกตเห็นการเปลี่ยนแปลงที่ผิดปกติหรือไม่ได้รับอนุญาตในเว็บไซต์ เนื้อหา ไฟล์ ฯลฯ ประสิทธิภาพเว็บไซต์ลดลงอย่างมาก หรือหลักฐานของกิจกรรมที่ไม่ได้รับอนุญาตในบันทึกของเซิร์ฟเวอร์

วิธีปกป้องไซต์ของคุณจากการโจมตีการเรียกใช้โค้ดจากระยะไกล

- ใช้นโยบายรหัสผ่านที่รัดกุมและวิธีการตรวจสอบสิทธิ์แบบสองปัจจัยเพื่อป้องกันการเข้าถึงโดยไม่ได้รับอนุญาต

- ตั้งค่าการอนุญาตไฟล์ที่เหมาะสมและจำกัดการเข้าถึงไฟล์และไดเรกทอรีที่สำคัญสำหรับผู้ใช้ที่ได้รับอนุญาตเท่านั้น

- ตรวจสอบบันทึกเป็นประจำเพื่อดูการอัปโหลดหรือการดำเนินการไฟล์ที่ผิดปกติ

- อัปเดตปลั๊กอิน ธีม และแกน WordPress ของคุณอยู่เสมอ

- ใช้ความสามารถไฟร์วอลล์ที่แข็งแกร่งของ MalCare เพื่อตรวจจับและบล็อกคำขอการเข้าถึงที่น่าสงสัยก่อนที่จะเข้าถึงไซต์ของคุณ

5. การโจมตีแบบฟิชชิ่ง

การโจมตีแบบฟิชชิ่งกำหนดเป้าหมายผู้ใช้ผ่านอีเมล ข้อความ หรือเว็บไซต์หลอกลวง โดยหลอกให้พวกเขาเปิดเผยข้อมูลที่ละเอียดอ่อน เช่น ข้อมูลการเข้าสู่ระบบหรือรายละเอียดทางการเงิน ผู้โจมตียังสามารถใช้ไซต์ WordPress ที่ถูกบุกรุกเพื่อโฮสต์หน้าฟิชชิ่งได้ ดังนั้นการโจมตีแบบฟิชชิ่งอาจส่งผลกระทบต่อไซต์ WordPress ในรูปแบบที่แตกต่างกัน

ในเดือนมกราคม 2022 ช่องโหว่ในปลั๊กอิน WP HTML Mail ทำให้เว็บไซต์มากกว่า 20,000 แห่งตกอยู่ในความเสี่ยง ข้อบกพร่องที่มีความรุนแรงสูงนี้นำไปสู่การแทรกโค้ดบนเว็บไซต์ที่ได้รับผลกระทบ และการแพร่กระจายของอีเมลฟิชชิ่งที่น่าเชื่อ โดยอ้างว่าเป็นเว็บไซต์ที่ถูกแฮ็ก

อาการของการแฮ็กนี้: หากผู้ใช้ของคุณได้รับอีเมลหรือข้อความที่น่าสงสัยซึ่งอ้างว่ามาจากเว็บไซต์ของคุณและขอข้อมูลที่ละเอียดอ่อน ไซต์ของคุณอาจตกอยู่ภายใต้การโจมตีแบบฟิชชิง อีเมลอาจนำไปสู่หน้าลงทะเบียนปลอม ซึ่งอาจออกแบบมาเพื่อรวบรวมข้อมูลทางการเงินหรือข้อมูลรับรองการเข้าสู่ระบบ

วิธีปกป้องไซต์ของคุณจากการโจมตีแบบฟิชชิ่ง

- ให้ความรู้แก่ผู้ใช้เว็บไซต์ของคุณให้รู้จักความพยายามในการฟิชชิ่ง ตรวจสอบให้แน่ใจว่าพวกเขาเข้าใจผลที่ตามมาจากการคลิกลิงก์ที่น่าสงสัยหรือการให้ข้อมูลที่ละเอียดอ่อน

- รับใบรับรอง SSL สำหรับเว็บไซต์ของคุณและกำหนดค่าให้เข้ารหัสข้อมูลที่ส่งระหว่างเว็บไซต์ของคุณและผู้ใช้

- ตรวจสอบและสแกนเว็บไซต์ของคุณเป็นประจำเพื่อหากิจกรรมที่น่าสงสัยหรือพฤติกรรมที่ผิดปกติ

- สนับสนุนให้ผู้ใช้รายงานอีเมลหรือข้อความฟิชชิ่งที่อาจเป็นไปได้

6. การโจมตีด้วยกำลังดุร้าย

การโจมตีแบบ Brute-force มีเป้าหมายเพื่อเข้าถึงเว็บไซต์ WordPress โดยไม่ได้รับอนุญาต โดยการลองใช้ชื่อผู้ใช้และรหัสผ่านต่างๆ ผสมกันซ้ำๆ จนกว่าจะค้นพบข้อมูลประจำตัวที่ถูกต้อง การโจมตีนี้ใช้ประโยชน์จากข้อมูลรับรองการเข้าสู่ระบบที่ไม่รัดกุมหรือคาดเดาได้ง่าย แทนที่จะเป็นช่องโหว่เฉพาะ แฮกเกอร์ยังสามารถใช้บอทอัตโนมัติเพื่อคาดเดาข้อมูลประจำตัวเหล่านี้ผ่านไฟล์ WordPress xmlrpc.php ทำให้ง่ายต่อการเปิดการโจมตีแบบเดรัจฉาน

ในปี 2558 Dunkin 'Donuts ประสบกับการโจมตีแบบดุร้ายโดยแฮกเกอร์ชิงเงินบัตรของขวัญจำนวนมหาศาลจากผู้ใช้ 19,715 รายในเวลาเพียงห้าวัน หลังจากการฟ้องร้อง Dunkin 'Donuts ต้องจ่ายเงิน 650,000 ดอลลาร์ให้กับลูกค้า การป้องกันการโจมตีประเภทนี้ที่มีประสิทธิภาพมากที่สุดคือไฟร์วอลล์ที่ซับซ้อนพร้อมการป้องกันบอท

อาการของการแฮ็กนี้: การพยายามเข้าสู่ระบบที่ล้มเหลวเพิ่มขึ้นอย่างเห็นได้ชัด ซึ่งมักจะมาจากที่อยู่ IP หลายแห่ง ถือเป็นสัญญาณแรกของการโจมตีแบบ Brute Force อาจทำให้ประสิทธิภาพของเว็บไซต์ช้าลงเนื่องจากมีการโหลดมากเกินไปในหน้าเข้าสู่ระบบ รวมถึงบัญชีผู้ใช้หลายบัญชีถูกล็อคเนื่องจากความพยายามดังกล่าว

วิธีปกป้องไซต์ของคุณจากการโจมตีแบบดุร้าย

- สนับสนุนให้ผู้ใช้สร้างรหัสผ่านที่ซับซ้อนและไม่ซ้ำใครซึ่งไม่สามารถคาดเดาได้ง่าย

- ใช้คุณลักษณะการจำกัดการเข้าสู่ระบบเพื่อจำกัดและล็อกผู้ใช้ที่เกินขีดจำกัดชั่วคราว

- บังคับใช้ 2FA สำหรับชั้นความปลอดภัยเพิ่มเติมเมื่อเข้าสู่ระบบ

- ปิดการใช้งาน XML RPC บนไซต์ WordPress ของคุณ

- ใช้ไฟร์วอลล์เช่น WordPress เฉพาะของ MalCare เพื่อตรวจจับและบล็อกความพยายามจากที่อยู่ IP ที่เป็นอันตราย

- เลือกใช้ไฟร์วอลล์ที่มีการป้องกันบอทในตัว ซึ่งจะป้องกันบอทที่ไม่ดี เช่น บอทที่ดุร้ายและสแครปเปอร์เพื่อการวัดที่ดี ขณะเดียวกันก็อนุญาตให้บอทดีๆ เช่น Googlebot เข้าถึงไซต์ได้

- ปิดการลงทะเบียนผู้ใช้และเข้าสู่ระบบหากเว็บไซต์ของคุณไม่ต้องการ

7. การโจมตี CSRF

การโจมตีการปลอมแปลงคำขอข้ามไซต์ (CSRF) หลอกผู้ใช้ที่ได้รับการตรวจสอบสิทธิ์ให้ดำเนินการบนเว็บแอปพลิเคชันโดยไม่รู้ตัวโดยไม่ได้รับความยินยอม การโจมตีเหล่านี้เกิดขึ้นเมื่อผู้ใช้เข้าสู่ระบบและเยี่ยมชมเว็บไซต์ที่เป็นอันตราย จากนั้นจะส่งคำขอที่ไม่ได้รับอนุญาตไปยังเว็บไซต์เป้าหมายในนามของผู้ใช้

ในเดือนกุมภาพันธ์ 2023 มีการค้นพบช่องโหว่ CSRF ในปลั๊กอิน Forms by CaptainForm ซึ่งอนุญาตให้มีการโจมตี CSRF ส่งผลให้ไซต์ WordPress กว่า 10,000 แห่งตกอยู่ในความเสี่ยง

อาการของการแฮ็กนี้: การโจมตี CSRF แสดงอาการดังนี้:

- การเปลี่ยนแปลงบัญชีผู้ใช้ การตั้งค่า หรือข้อมูลที่ไม่คาดคิดโดยไม่ได้รับความยินยอมจากผู้ใช้

- กิจกรรมที่ผิดปกติหรือน่าสงสัยที่บันทึกไว้ในบันทึกของเซิร์ฟเวอร์ ซึ่งบ่งบอกถึงการกระทำที่ไม่ได้รับอนุญาต

วิธีปกป้องไซต์ของคุณจากการโจมตี CSRF

- ตรวจสอบส่วนหัวของผู้อ้างอิงเพื่อให้แน่ใจว่าคำขอมาจากโดเมนเดียวกัน โดยให้การป้องกันเพิ่มเติมอีกชั้นจากการโจมตี CSRF

- ใช้ส่วนหัวการรักษาความปลอดภัย เช่น นโยบายความปลอดภัยของเนื้อหา (CSP) เพื่อลดความเสี่ยงของการโจมตี CSRF บางประเภท

- ดำเนินการตรวจสอบความปลอดภัยและทดสอบการเจาะระบบเพื่อระบุและแก้ไขช่องโหว่ CSRF ที่อาจเกิดขึ้น

8. การโจมตีแบบไฮแจ็กเซสชัน

การไฮแจ็กเซสชันเกิดขึ้นเมื่อผู้โจมตีเข้าถึงเซสชันที่ใช้งานอยู่ของผู้ใช้โดยไม่ได้รับอนุญาต โดยการสกัดกั้นหรือขโมยรหัสเซสชันหรือโทเค็น ซึ่งช่วยให้ผู้โจมตีสามารถปลอมตัวเป็นผู้ใช้และอาจดำเนินการในนามของผู้ใช้ได้

ในเดือนพฤษภาคมปี 2023 ช่องโหว่ XSS ในปลั๊กอิน Beautiful Cookie Consent Banner ได้เปิดเผยไซต์ WordPress มากกว่า 1.5 ล้านไซต์ให้พบกับโค้ดที่เป็นอันตรายซึ่งทำการโจมตีด้วยการแย่งชิงเซสชัน และอื่นๆ อีกมากมาย

อาการของการแฮ็กนี้: หากผู้ใช้ของคุณรายงานการเข้าถึงหรือกิจกรรมที่ไม่ได้รับอนุญาตในบัญชีของพวกเขา หรือหากคุณเห็นบันทึกที่น่าสงสัยในบันทึก ไซต์ของคุณอาจเผชิญกับการโจมตีการไฮแจ็กเซสชัน

วิธีปกป้องไซต์ของคุณจากการโจมตีด้วยการขโมยเซสชัน

- ตรวจสอบให้แน่ใจว่าเว็บไซต์ของคุณใช้ HTTPS เพื่อเข้ารหัสการสื่อสารระหว่างเบราว์เซอร์ของผู้ใช้และเซิร์ฟเวอร์ ทำให้ผู้โจมตีดักจับข้อมูลเซสชันได้ยากขึ้น

- ใช้การตั้งค่าการหมดเวลาเซสชันเพื่อนำผู้ใช้ออกจากระบบโดยอัตโนมัติหลังจากไม่มีการใช้งานช่วงระยะเวลาหนึ่ง

- บังคับใช้ 2FA เป็นชั้นการตรวจสอบสิทธิ์เพิ่มเติม

- จับตาดูรูปแบบการเข้าสู่ระบบหรือกิจกรรมที่ผิดปกติซึ่งอาจบ่งชี้ว่าเซสชันถูกแย่งชิง

9. การโจมตีเพื่อขโมยคุกกี้

การโจมตีด้วยการขโมยคุกกี้ (หรือการดมเซสชัน) เกิดขึ้นเมื่อผู้โจมตีสกัดกั้นคุกกี้ที่ไม่ได้เข้ารหัสที่ส่งระหว่างเบราว์เซอร์ของผู้ใช้และเซิร์ฟเวอร์ของเว็บไซต์ เมื่อได้รับคุกกี้เหล่านี้ ผู้โจมตีจะสามารถเข้าถึงเซสชันของผู้ใช้โดยไม่ได้รับอนุญาต ซึ่งอาจนำไปสู่การแอบอ้างบุคคลอื่นและการกระทำที่ไม่ได้รับอนุญาต

ในเดือนมีนาคม พ.ศ. 2566 แฮกเกอร์ได้รับข้อมูลที่ละเอียดอ่อนโดยใช้ประโยชน์จากช่องโหว่ในเว็บไซต์อย่างเป็นทางการของผู้ผลิตรถสปอร์ตหรู Ferrari เว็บไซต์ใช้ W3 Total Cache เวอร์ชันเก่า ซึ่งมีจำนวนการติดตั้งที่ใช้งานอยู่มากกว่า 1 ล้านครั้ง แฮกเกอร์ขโมยคุกกี้โดยใช้ข้อบกพร่องนี้และเข้าถึงไฟล์ wp-config.php ซึ่งจัดเก็บข้อมูลประจำตัว WordPress การติดตั้งไฟร์วอลล์ WordPress ที่แข็งแกร่งจะป้องกันการสูญเสียที่เกิดขึ้นจากการโจมตีเหล่านี้

อาการของการแฮ็กนี้: หากผู้ใช้ของคุณรายงานการเข้าถึงบัญชีของตนโดยไม่ได้รับอนุญาต หรือหากคุณเห็นการเข้าสู่ระบบที่ไม่ได้รับอนุญาตในบันทึก เว็บไซต์ของคุณอาจกำลังถูกโจมตีเพื่อขโมยคุกกี้

วิธีปกป้องไซต์ของคุณจากการโจมตีด้วยการขโมยคุกกี้

- ตรวจสอบให้แน่ใจว่าเว็บไซต์ของคุณใช้ HTTPS เพื่อเข้ารหัสการสื่อสารระหว่างเบราว์เซอร์ของผู้ใช้และเซิร์ฟเวอร์ ทำให้ผู้โจมตีดักจับคุกกี้ได้ยากขึ้นอย่างมาก

- ใช้ไฟร์วอลล์เฉพาะ WordPress เช่น MalCare เพื่อตรวจจับและบล็อกคำขอที่น่าสงสัย

- จับตาดูบันทึกเว็บไซต์ของคุณเพื่อหารูปแบบการเข้าสู่ระบบที่ผิดปกติหรือกิจกรรมที่อาจบ่งบอกถึงการขโมยคุกกี้

10. การโจมตี SSRF

การโจมตีการปลอมแปลงคำขอฝั่งเซิร์ฟเวอร์ (SSRF) เกิดขึ้นเมื่อผู้โจมตีหลอกเว็บแอปพลิเคชันให้ส่งคำขอที่เป็นอันตรายในนามของพวกเขา การโจมตีเหล่านี้มักกำหนดเป้าหมายไปที่ทรัพยากร บริการ หรือข้อมูลที่ภายในหรือภายนอกที่ไม่ควรสามารถเข้าถึงได้ แม้ว่าจะไม่ใช่ช่องโหว่โดยตรงของ WordPress เอง แต่ช่องโหว่ SSRF อาจมีอยู่ในปลั๊กอินหรือธีม WordPress ที่มีโค้ดไม่ดีหรือกำหนดค่าไม่ถูกต้อง

ในเดือนพฤศจิกายน 2022 มีการค้นพบช่องโหว่ SSRF ในปลั๊กอิน Paytm Payment Gateway สิ่งนี้ทำให้ไซต์ WordPress มากกว่า 9,000 แห่งเข้าถึงและเปิดเผยข้อมูลโดยไม่ได้รับอนุญาต

อาการของการแฮ็กนี้: หากคุณเห็นคำขอเซิร์ฟเวอร์ที่ไม่ได้รับอนุญาตหรือการแก้ไขทรัพยากรหรือบริการในบันทึกเว็บไซต์ของคุณ เว็บไซต์ของคุณอาจเผชิญกับการโจมตี SSRF

วิธีปกป้องไซต์ของคุณจากการโจมตี SSRF

- ใช้ส่วนหัวการรักษาความปลอดภัย เช่น นโยบายความปลอดภัยของเนื้อหา (CSP) เพื่อลดความเสี่ยงของการโจมตี SSRF โดยระบุทรัพยากรที่สามารถเข้าถึงได้

- อัปเดตปลั๊กอิน ธีม และแกน WordPress ของคุณอยู่เสมอ

- ใช้ไฟร์วอลล์เฉพาะ WordPress เช่น MalCare เพื่อตรวจสอบและกรองการรับส่งข้อมูลขาเข้า ตรวจจับและบล็อกคำขอที่น่าสงสัย

11. การโจมตี DDoS

การโจมตีแบบปฏิเสธการให้บริการ (DDoS) แบบกระจายทำให้เว็บไซต์หรือเซิร์ฟเวอร์มีปริมาณการรับส่งข้อมูลอย่างล้นหลาม ทำให้ผู้ใช้ที่ถูกกฎหมายไม่สามารถใช้งานได้ ไซต์ WordPress ไม่ค่อยมีประสบการณ์การโจมตี DDoS ด้วยตนเอง แต่สามารถถูกแฮ็กให้กลายเป็นส่วนหนึ่งของบอตเน็ตได้ ซึ่งจะทำให้เกิดการโจมตีบนเว็บแอปพลิเคชันอื่น ๆ

ในปี 2014 มีไซต์ WordPress ที่ถูกบุกรุกมากกว่า 162,000 ไซต์ถูกใช้สำหรับการโจมตี DDoS โดยใช้การกำหนดค่า XML-RPC ล่าสุด เว็บไซต์หลายแห่งในยูเครนตกเป็นเป้าหมายของการโจมตี DDoS โดยใช้เว็บไซต์ WordPress ที่ถูกบุกรุกในปี 2022

อาการของการแฮ็กนี้: ไซต์ของคุณอาจตกอยู่ภายใต้การโจมตี DDoS หากคุณเห็น:

- ประสิทธิภาพเว็บไซต์ช้าผิดปกติ

- เว็บไซต์ไม่สามารถใช้งานได้โดยสมบูรณ์

- การใช้ทรัพยากรเซิร์ฟเวอร์เพิ่มขึ้น เช่น การใช้ CPU หรือแบนด์วิธสูง

วิธีปกป้องไซต์ของคุณจากการโจมตี DDoS

- ใช้บริการป้องกัน DDoS หรือใช้ผู้ให้บริการโฮสติ้งที่นำเสนอการลด DDoS เพื่อช่วยดูดซับและกรองการรับส่งข้อมูลที่เป็นอันตราย

- ใช้การปรับสมดุลโหลดเพื่อกระจายการรับส่งข้อมูลไปยังเซิร์ฟเวอร์หลายเครื่อง เพื่อลดผลกระทบของการโจมตี DDoS

- ใช้ CDN เพื่อแคชและให้บริการเนื้อหาจากเซิร์ฟเวอร์แบบกระจายหลายตัว ช่วยลดความเครียดบนเซิร์ฟเวอร์ต้นทางของคุณในระหว่างการโจมตี DDoS

- ใช้ไฟร์วอลล์เฉพาะ WordPress เช่น MalCare และใช้กฎการจำกัดอัตราเพื่อบล็อกหรือจำกัดการรับส่งข้อมูลจากแหล่งที่มาที่น่าสงสัยหรือเป็นอันตราย

- ปิดการใช้งาน XML-RPC บนไซต์ WordPress ของคุณเพื่อป้องกันการใช้งานในทางที่ผิดในการโจมตีดังกล่าว

- จับตาดูรูปแบบการเข้าชมเว็บไซต์ของคุณ และตั้งค่าการแจ้งเตือนเมื่อมีการเข้าชมเพิ่มขึ้นผิดปกติซึ่งอาจบ่งบอกถึงการโจมตี DDoS

12. การโจมตี XXE

XML ภายนอกเอนทิตี (XXE) โจมตีแอปพลิเคชันเป้าหมายที่แยกวิเคราะห์อินพุต XML ผู้โจมตีใช้ประโยชน์จากสิ่งนี้โดยการแทรกเนื้อหา XML ที่เป็นอันตราย ซึ่งอาจนำไปสู่การเปิดเผยข้อมูลที่ละเอียดอ่อน การปฏิเสธการให้บริการ หรือการปลอมแปลงคำขอฝั่งเซิร์ฟเวอร์ แม้ว่าการโจมตี XXE จะไม่เฉพาะเจาะจงกับ WordPress แต่ปลั๊กอินหรือธีมที่มีโค้ดไม่ดีก็สามารถสร้างช่องโหว่ได้

ในเดือนมิถุนายน 2558 มีการค้นพบช่องโหว่ XXE ในปลั๊กอิน WordPress ยอดนิยม WooCommerce ด้วยจำนวนการติดตั้งที่ใช้งานอยู่มากกว่า 5 ล้านครั้ง ทำให้เว็บไซต์จำนวนมากถูกโจมตี XXE

อาการของการแฮ็กนี้: สัญญาณที่บ่งบอกว่าไซต์ WordPress ประสบกับการโจมตี XXE อาจเป็นได้ว่าไซต์นั้นทำงานช้ามากอย่างกระทันหัน มีการส่งข้อมูลจำนวนผิดปกติจากไซต์ ข้อมูลที่เป็นความลับ เช่น รายละเอียดการเข้าสู่ระบบรั่วไหล การเปลี่ยนแปลงเนื้อหาของเว็บไซต์ หรือข้อความแสดงข้อผิดพลาดที่เกี่ยวข้องกับ XML ปรากฏขึ้น อย่างไรก็ตาม สัญญาณเหล่านี้อาจชี้ไปที่การโจมตีประเภทต่างๆ ไม่ใช่แค่ XXE

วิธีปกป้องไซต์ของคุณจากการโจมตี XXE

- อัปเดตปลั๊กอิน ธีม และแกน WordPress ของคุณอยู่เสมอ

- ใช้ไฟร์วอลล์เช่น MalCare เพื่อตรวจสอบและกรองการรับส่งข้อมูลขาเข้า เพื่อตรวจจับและบล็อกคำขอที่น่าสงสัย

ขั้นตอนในการรับประกันการป้องกันโดยรวมของเว็บไซต์ WordPress ของคุณ

การรักษาความปลอดภัยให้กับเว็บไซต์ WordPress ของคุณเป็นสิ่งสำคัญในการปกป้องเว็บไซต์จากการโจมตี WordPress ประเภทต่างๆ ต่อไปนี้เป็นมาตรการที่มีประสิทธิภาพเพื่อเสริมการป้องกันไซต์ของคุณ:

- ใช้ไฟร์วอลล์ที่มีประสิทธิภาพ เช่น MalCare เพื่อให้การป้องกันอัตโนมัติต่อคำขอโจมตีหลายประเภท ไฟร์วอลล์ทำหน้าที่เป็นกำแพงกั้นระหว่างไซต์ของคุณกับภัยคุกคามที่อาจเกิดขึ้น โดยกรองการรับส่งข้อมูลที่เป็นอันตรายก่อนที่จะเข้าถึงเซิร์ฟเวอร์ของคุณ

- ใช้งานปลั๊กอินความปลอดภัย เช่น MalCare ที่มีเครื่องสแกนมัลแวร์ การสแกนเป็นประจำสามารถช่วยตรวจจับโค้ดหรือไฟล์ที่เป็นอันตรายที่อาจบุกรุกไซต์ของคุณได้

- ปลั๊กอินและธีมที่ล้าสมัยเป็นจุดอ่อนที่พบบ่อย ที่ผู้โจมตีทางไซเบอร์ใช้ประโยชน์ การอัปเดตเป็นประจำทำให้คุณได้รับประโยชน์จากแพตช์รักษาความปลอดภัยและการแก้ไขข้อบกพร่องล่าสุด

- หลีกเลี่ยงการใช้ส่วนขยายที่เป็นโมฆะหรือละเมิดลิขสิทธิ์ สำหรับเว็บไซต์ของคุณ พวกมันมักจะมีมัลแวร์ลับๆ ซึ่งทำให้ไซต์ของคุณเสี่ยงต่อการถูกโจมตี

- เพิ่มความปลอดภัยในการเข้าสู่ระบบ ด้วยนโยบายรหัสผ่านที่แข็งแกร่ง ส่งเสริมรหัสผ่านที่ซับซ้อนและไม่ซ้ำใคร และให้ความรู้แก่ผู้ใช้เกี่ยวกับความเสี่ยงของการแชร์รหัสผ่านและการใช้ซ้ำ ใช้การตรวจสอบสิทธิ์แบบสองปัจจัย (2FA) เพื่อเพิ่มการรักษาความปลอดภัยอีกชั้นหนึ่ง

- จับตาดูบัญชีผู้ใช้อย่างใกล้ชิด และกิจกรรมต่างๆ ตรวจสอบบันทึกกิจกรรมเป็นประจำและกำหนดนโยบายสำหรับการจัดการบัญชีที่ไม่มีความเคลื่อนไหว

- ใช้เครือข่ายการจัดส่งเนื้อหา (CDN) CDN กระจายโหลดของการโจมตีซ้ำไปยังเซิร์ฟเวอร์หลายเครื่อง ช่วยลดผลกระทบของการโจมตี DDoS นอกจากนี้ยังมีสำเนาแคชของไซต์ของคุณ ซึ่งช่วยเพิ่มประสิทธิภาพ

ผลกระทบของการโจมตีไซต์ WordPress

หากคุณมีไซต์ WordPress คุณต้องระวังตัวเองถึงผลที่ตามมาที่อาจเกิดขึ้นจากการโจมตีไซต์ของคุณ นี่เป็นสิ่งสำคัญสำหรับคุณที่จะเข้าใจถึงความสำคัญของมาตรการรักษาความปลอดภัย

- การแทรกมัลแวร์: การโจมตีอาจนำไปสู่การแทรกโค้ดหรือไฟล์ที่เป็นอันตราย ซึ่งส่งผลต่อความสมบูรณ์ของไซต์ของคุณ

- ข้อมูลที่ถูกบุกรุก: ข้อมูลที่ละเอียดอ่อนของผู้ใช้อาจตกอยู่ในความเสี่ยง ซึ่งนำไปสู่การละเมิดความเป็นส่วนตัวและผลทางกฎหมายที่อาจเกิดขึ้นได้

- ค่าใช้จ่ายในการลบ: การทำความสะอาดหลังการโจมตีอาจมีค่าใช้จ่ายสูง ซึ่งรวมถึงค่าใช้จ่ายสำหรับบริการรักษาความปลอดภัย ค่าธรรมเนียมทางกฎหมาย และการสูญเสียรายได้ที่อาจเกิดขึ้น

- ปัญหา SEO และการสร้างแบรนด์: การโจมตีบางอย่าง เช่น การแฮ็กยาหรือสแปม SEO อาจทำให้ชื่อเสียงของเว็บไซต์ของคุณเสื่อมเสียและส่งผลกระทบต่อการจัดอันดับของเครื่องมือค้นหา

- ปัญหาด้านความน่าเชื่อถือกับผู้เยี่ยมชมและลูกค้า: ไซต์ที่ถูกบุกรุกจะทำลายความไว้วางใจของผู้เยี่ยมชมและลูกค้า ซึ่งอาจนำไปสู่การสูญเสียความน่าเชื่อถือและรายได้

เหตุใด WordPress จึงเป็นเป้าหมายยอดนิยมสำหรับแฮกเกอร์

WordPress เป็นแพลตฟอร์มสร้างเว็บไซต์ที่ช่วยให้ทุกคนสามารถสร้างเว็บไซต์ได้โดยไม่ต้องรู้วิธีการเขียนโค้ด นอกจากนี้ WordPress ยังไม่มีค่าใช้จ่าย

ด้วยเหตุนี้ แพลตฟอร์มดังกล่าวจึงขับเคลื่อนไซต์ที่ใช้งานอยู่มากกว่า 1.3 พันล้านแห่งในปัจจุบัน

ข้อเสียของทั้งหมดนี้คือเว็บไซต์ WordPress ตกเป็นเป้าหมายมากกว่าเว็บไซต์ที่สร้างบนแพลตฟอร์มอื่นๆ จากการแฮ็กเข้าสู่ไซต์ไปจนถึงการกักไว้เพื่อเรียกค่าไถ่ ไซต์ WordPress เผชิญกับความพยายามอันหนักหน่วงของแฮกเกอร์

อย่างที่กล่าวไปแล้ว WordPress นั้นแข็งแกร่งกว่าแพลตฟอร์มอื่น ๆ มาก ความจริงก็คือ WordPress ได้แก้ไขปัญหาที่แพลตฟอร์มอื่นกำลังเผชิญอยู่มานานแล้ว ช่องโหว่ส่วนใหญ่ถูกนำมาใช้กับไซต์ WordPress ผ่านทางปลั๊กอินและธีม และไม่ค่อยพบในแกนกลางอีกต่อไป

ดังนั้นแม้ว่า WordPress จะเป็นเป้าหมายที่พบบ่อย แต่คุณสามารถใช้ประโยชน์จากข้อดีทั้งหมดได้โดยคำนึงถึงความปลอดภัยอย่างรอบคอบ การติดตั้ง MalCare ซึ่งเป็นปลั๊กอินความปลอดภัยที่มีไฟร์วอลล์ เครื่องสแกน และการกำจัดมัลแวร์ในตัวถือเป็นก้าวสำคัญในทิศทางนั้น

ความคิดสุดท้าย

โดยสรุป การปกป้องไซต์ WordPress ของคุณจากภัยคุกคามที่อาจเกิดขึ้นเป็นสิ่งสำคัญอย่างยิ่งในการรับประกันการทำงานที่ไม่หยุดชะงักและรักษาความไว้วางใจของผู้เยี่ยมชมของคุณ ด้วยการทำความเข้าใจการโจมตีประเภทต่างๆ ที่ไซต์ WordPress อาจเผชิญ ตั้งแต่การแทรก XSS และ SQL ไปจนถึง DDoS และความพยายามฟิชชิ่ง คุณจะมีความพร้อมที่จะใช้มาตรการป้องกันได้ดียิ่งขึ้น

นี่คือจุดที่ปลั๊กอินความปลอดภัยอย่าง MalCare สามารถสร้างความแตกต่างได้ MalCare เป็นปลั๊กอินความปลอดภัยเฉพาะของ WordPress ซึ่งทำให้เป็นศัตรูที่มีศักยภาพต่อช่องโหว่และการโจมตีที่รู้จัก รวมถึงการเจาะวัตถุ PHP และช่องโหว่แบบซีโร่เดย์ ยิ่งไปกว่านั้น ไฟร์วอลล์ที่แข็งแกร่ง คุณสมบัติการสแกนและกำจัดมัลแวร์ที่แข็งแกร่ง และความสามารถในการป้องกันบอทที่แข็งแกร่งขึ้น ทำให้สิ่งนี้กลายเป็นกำลังสำคัญในระบบนิเวศของ WordPress

คำถามที่พบบ่อย

WordPress ถูกแฮ็กหรือไม่?

ใช่ คำเตือนประการหนึ่งที่มาพร้อมกับการเป็นระบบจัดการเนื้อหาที่ได้รับความนิยมมากที่สุดในโลกก็คือ WordPress ถูกแฮ็กเป็นประจำ แม้ว่าสาเหตุของการแฮ็กเหล่านี้อาจแตกต่างกันไป แต่ขั้นตอนในการรักษาความปลอดภัยเว็บไซต์ WordPress ของคุณยังคงเหมือนเดิม

WordPress ถูกแฮ็กกี่ครั้ง

เป็นการยากที่จะระบุจำนวนเว็บไซต์ WordPress ที่ถูกแฮ็กได้อย่างแม่นยำ อย่างไรก็ตาม การประมาณการต่างๆ ระบุว่ามีไซต์อย่างน้อย 10,000 ถึง 12,000 แห่งถูกแฮ็กทุกวัน ด้วย WordPress ที่ให้บริการเกือบ 40% ของเว็บไซต์ทั้งหมดทั่วโลก จึงเป็นเรื่องง่ายที่จะพิจารณาว่า 1 ใน 25 ไซต์ WordPress ถูกแฮ็ก

แฮกเกอร์โจมตี WordPress อย่างไร

แฮกเกอร์โจมตีไซต์ WordPress โดยใช้เครื่องมือและลูกเล่นที่หลากหลาย แฮกเกอร์บางคนค้นหาและพบการควบคุมการเข้าถึงที่อ่อนแอ เช่น ชุดชื่อผู้ใช้และรหัสผ่านที่เดาง่าย คนอื่นๆ ระบุข้อบกพร่องหรือช่องโหว่ในปลั๊กอินและธีม หรือในแกนหลักของ WordPress และใช้ประโยชน์จากข้อบกพร่องเหล่านั้นเพื่อเข้าถึงเว็บไซต์ บางคนยังใช้วิศวกรรมสังคมเพื่อดึงข้อมูลประจำตัวจากบุคคลที่ไม่รู้ตัว

เหตุใดเว็บไซต์ WordPress ของฉันจึงถูกโจมตี

ไซต์ WordPress ของคุณอาจถูกโจมตีด้วยเหตุผลหลายประการ รหัสผ่านที่อ่อนแอ, แกน WordPress, ธีมและปลั๊กอินที่ล้าสมัย, การเชื่อมต่อที่ไม่ปลอดภัย, การอนุญาตไฟล์ที่ไม่ถูกต้อง และเว็บโฮสติ้งที่ไม่ปลอดภัย เป็นสาเหตุส่วนหนึ่ง คุณควรแก้ไขปัญหาเหล่านี้ทีละประเด็นทันที หรือใช้ปลั๊กอินความปลอดภัยเช่น MalCare เพื่อรักษาความปลอดภัยเว็บไซต์ของคุณจากการโจมตีทุกประเภท

รู้สึกเหมือนเว็บไซต์ของฉันกำลังถูกโจมตีตลอด 24 ชั่วโมงทุกวัน นี่เป็นเรื่องปกติหรือไม่?

ใช่ ทันทีที่เว็บไซต์ของคุณเปิดใช้งาน ผู้ใช้ทั่วไปและผู้ไม่ประสงค์ดีก็จะถูกค้นพบเช่นกัน ดังนั้น จึงจำเป็นอย่างยิ่งที่จะต้องรักษาความปลอดภัยเว็บไซต์ของคุณให้เร็วที่สุดโดยใช้ปลั๊กอินรักษาความปลอดภัยที่ครอบคลุม เช่น MalCare ที่มาพร้อมกับไฟร์วอลล์ในตัว คุณสมบัติการตรวจจับและกำจัดมัลแวร์ รวมถึงการป้องกันบอท

ปลั๊กอินสามารถต่อต้านการโจมตีของ WordPress ได้จริงหรือ

ใช่ ปลั๊กอินความปลอดภัย WordPress ต่อต้านการโจมตีได้อย่างแน่นอน อย่างไรก็ตาม ประสิทธิภาพจะกำหนดว่าเว็บไซต์ของคุณมีความปลอดภัยเพียงใด หากคุณกังวลเกี่ยวกับความปลอดภัยของไซต์ของคุณ ให้ใช้ปลั๊กอินความปลอดภัยเฉพาะ WordPress ที่ครอบคลุม เช่น MalCare MalCare มีไฟร์วอลล์ในตัวที่แข็งแกร่ง ความสามารถในการตรวจจับและกำจัดมัลแวร์ รวมถึงการป้องกันบอท คุณสมบัติทั้งหมดเหล่านี้ร่วมกันช่วยให้เว็บไซต์ของคุณปลอดภัยจากการโจมตีทุกรูปแบบ