ข่าวลือเกี่ยวกับการเอารัดเอาเปรียบในปลั๊กอิน WordPress โพสต์ที่เกี่ยวข้องกับ Yuzo ยังไม่ลดลงเมื่อมีรายงานการใช้ประโยชน์ในปลั๊กอิน WordPress ใหม่ เครื่องมือปรับแต่งธีมภาพดินสอสีเหลือง โผล่ขึ้นมา ปลั๊กอินนี้ค่อนข้างได้รับความนิยมโดยมีการติดตั้งมากกว่า 30,000 ครั้งในขณะที่ถูกลบออกจากเว็บไซต์ทางการของ WordPress หลังจากที่นักวิจัยด้านความปลอดภัยเปิดเผยช่องโหว่ในซอฟต์แวร์สองรายการ ความพยายามในการแสวงหาผลประโยชน์ก็เพิ่มสูงขึ้น เนื่องจากการโจมตีที่ติดตามไซต์จำนวนมากตอนนี้จึงเปลี่ยนเส้นทางไปยังไซต์ที่เป็นอันตรายอื่น ๆ

สถานะปัจจุบันของ การใช้ประโยชน์จากดินสอสีเหลือง

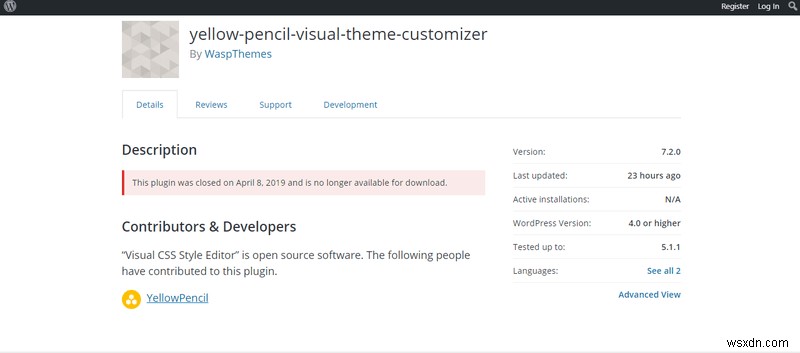

ฉันพยายามค้นหา เครื่องมือปรับแต่งธีมภาพดินสอสีเหลือง บน WordPress และผลลัพธ์นี้มา:

แม้ว่าคำอธิบายจะแสดงให้เห็นชัดเจนว่าอัปเดตล่าสุดเมื่อ 23 ชั่วโมงที่แล้ว นั่นคือในวันที่ 12 เมษายน และเวอร์ชันใหม่ 7.2.0 ได้รับการเผยแพร่แล้ว อย่างไรก็ตาม WordPress ได้นำปลั๊กอินออกจากหน้าเนื่องจากความถี่ของการโจมตี นอกจากนี้ ผู้ใช้ปัจจุบันของ เครื่องมือปรับแต่งธีมภาพดินสอสีเหลือง ขอแนะนำให้ถอนการติดตั้งโดยไม่ชักช้าเพื่อหยุดการโจมตีจากการเข้าถึงเว็บไซต์ WordPress ของตน

บทความที่เกี่ยวข้อง:แฮ็กแผงผู้ดูแลระบบ WordPress

ช่องโหว่ใน การใช้ประโยชน์จากปลั๊กอินดินสอสีเหลือง

ช่องโหว่ 2 รายการที่ได้รับความสนใจหลังจากเปิดเผยต่อสาธารณะในบล็อกที่มี PoC (การพิสูจน์แนวคิด) มีการระบุไว้ด้านล่าง

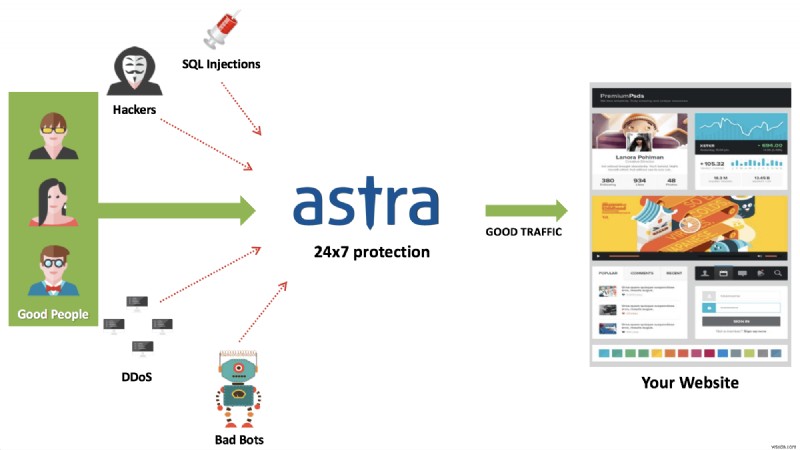

เพิ่มการเปลี่ยนเส้นทางเว็บไซต์ WordPress และผู้ใช้ที่ไม่รู้จักหรือไม่ ไปที่ Astra หรือฝากข้อความบนวิดเจ็ตการแชท และเรายินดีที่จะช่วยเหลือคุณ แก้ไขเว็บไซต์ WordPress ที่ถูกแฮ็กของคุณทันที

ช่องโหว่ในการยกระดับสิทธิ์

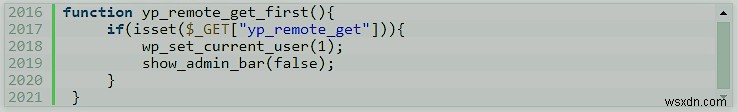

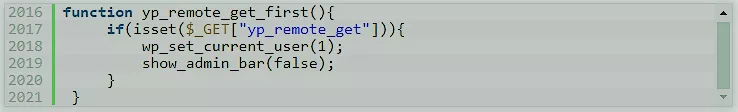

ช่องโหว่แรกที่ถูกโจมตีในปลั๊กอินนี้คือ “ช่องโหว่การยกระดับสิทธิ์” เกิดขึ้นเนื่องจากข้อบกพร่องใน yellow-pencil.php ไฟล์ในปลั๊กอิน ใน yellow-pencil.php ฟังก์ชัน yp_remote_get_first( ) ถูกตั้งค่าซึ่งจะตรวจสอบคำขอที่มาจาก (yp_remote_get ) การทำงาน. ด้วยเหตุนี้ ผู้ใช้ที่ไม่ผ่านการตรวจสอบสิทธิ์จึงสามารถเข้าถึงอำนาจที่ผู้ดูแลระบบมีอยู่

การตรวจสอบคำขอข้ามไซต์ (CSRF) ตรวจสอบ

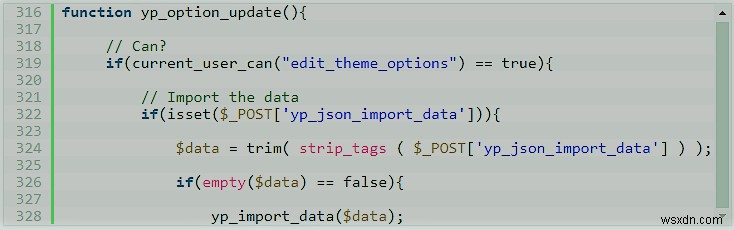

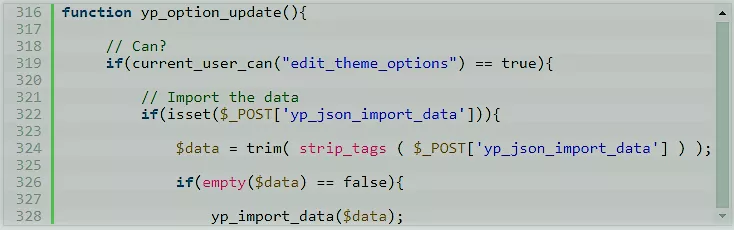

ช่องโหว่ที่สองไม่ได้เกิดจากการมีฟังก์ชันเฉพาะ แต่เกิดจากการไม่มีการตรวจสอบ A Cross-site request forgery (CSRF) ซึ่งจะเป็นอุปสรรคเพิ่มเติมสำหรับการโจมตีที่กำลังจะมาถึงเหล่านี้ การไม่มีการตรวจสอบ CSRF จะทำให้ผู้ใช้ที่ไม่ผ่านการตรวจสอบสิทธิ์สามารถใช้ประโยชน์จากจุดบกพร่องนี้ได้

นอกจากนี้ เป็นที่ทราบกันดีว่าการโจมตีล่าสุดทั้งหมด เช่น ปลั๊กอิน Yuzo Related Posts สงครามโซเชียล ฯลฯ ถูกดำเนินการโดยใช้ที่อยู่ IP เดียวกัน เป็นที่คาดการณ์ว่านักวิจัยด้านความปลอดภัยที่ไม่เห็นด้วยกับ WordPress อยู่เบื้องหลังการโจมตีแบบอนุกรม

คู่มือที่เกี่ยวข้อง – การลบมัลแวร์ WordPress

บทสรุป- การใช้ประโยชน์จากปลั๊กอินดินสอสีเหลือง

ดังที่เราได้เห็นในกรณีล่าสุด การถอนการติดตั้ง อัปเดต และการรีเซ็ตเป็นวิธีแก้ไข นอกจากนี้ การมีไฟร์วอลล์อย่าง Astra's Firewall สำหรับ WordPress บนเว็บไซต์ของคุณจะช่วยได้มากสำหรับการรักษาความปลอดภัยเว็บไซต์ของคุณและการโจมตีซีโร่เดย์ Astra Website Security Suite เป็นโซลูชันการรักษาความปลอดภัยแบบครบวงจรสำหรับเว็บไซต์ Malware Scanner ของเราจะสแกนและแก้ไขเว็บไซต์ของคุณในเวลาอันสั้น

ใช้การสาธิต Astra ตอนนี้!