เผยแพร่เมื่อวันที่ 2 ธันวาคม 2025 เวลา 15:00 น. EST

ความหลงใหลในเทคโนโลยีผู้บริโภคของ Tashreef เริ่มต้นขึ้นในห้องสมุดโรงเรียนเมื่อเขาบังเอิญไปพบกับนิตยสารเทคโนโลยีชื่อ CHIP ซึ่งท้ายที่สุดก็เป็นแรงบันดาลใจให้เขาเลือกเรียนปริญญาสาขาวิทยาการคอมพิวเตอร์ ตั้งแต่ปี 2012 Tashreef ได้เขียนบทความเชิงปฏิบัติอย่างมืออาชีพมากกว่าพันบทความ ซึ่งมีส่วนร่วมใน Windows Report และ How-To Geek ปัจจุบันเขามุ่งเน้นไปที่เนื้อหา Microsoft Windows ที่ MakeUseOf ซึ่งเขาใช้มาตั้งแต่ปี 2550

ด้วยประสบการณ์จริงในการสร้างเว็บไซต์และบล็อกเทคโนโลยี เขานำข้อมูลเชิงลึกที่นำไปใช้ได้จริงของนักพัฒนามาสู่การเขียนทางเทคนิคของเขา คุณสามารถดูผลงานทั้งหมดของเขาได้ที่ itashreef.com

คุณอาจสะดุดกับวิดีโออธิบายวิธีใช้สั้นๆ ของเขา ซึ่งทำให้หัวข้อที่ซับซ้อนง่ายขึ้น นอกเหนือจากการเขียนแล้ว Tashreef ยังสนุกกับการสร้างวิดีโออธิบายสั้นๆ การเล่นเกม และการสำรวจรายการแอนิเมชัน

ลองนึกภาพการคลิกอีเมล Microsoft ที่ดูสมจริงพร้อมโลโก้ เค้าโครง และ URL ที่คุ้นเคย เพียงแต่ทำให้ข้อมูลประจำตัวบัญชีของคุณสูญหาย อีเมลฟิชชิ่งฉลาดขึ้นเรื่อยๆ เนื่องจากผู้คุกคามกำลังใช้ประโยชน์จากภาพลวงตาในการพิมพ์เพื่อหลอกให้คุณยอมมอบรายละเอียดการเข้าสู่ระบบของคุณ

การโจมตีรูปแบบนี้เรียกว่าการพิมพ์ผิด และเป็นการจู่โจมที่ละเอียดอ่อนมาก เมื่อดูแวบแรก ที่อยู่ของผู้ส่งก็ดูถูกต้อง การออกแบบอีเมลตรงกับสิ่งที่คุณคาดหวังจาก Microsoft แม้แต่ลิงก์ในอีเมลก็ยังดูเหมือนถูกต้อง แต่ลองมองเข้าไปใกล้ๆ แล้วคุณจะสังเกตเห็นว่ามีบางอย่างผิดปกติ:อักขระเพียงตัวเดียวก็เพียงพอที่จะทำให้บัญชีของคุณถูกแฮ็กได้

typosquatting คืออะไรและทำงานอย่างไร

เคล็ดลับการมองเห็นที่ใช้ประโยชน์จากวิธีการอ่านของเรา

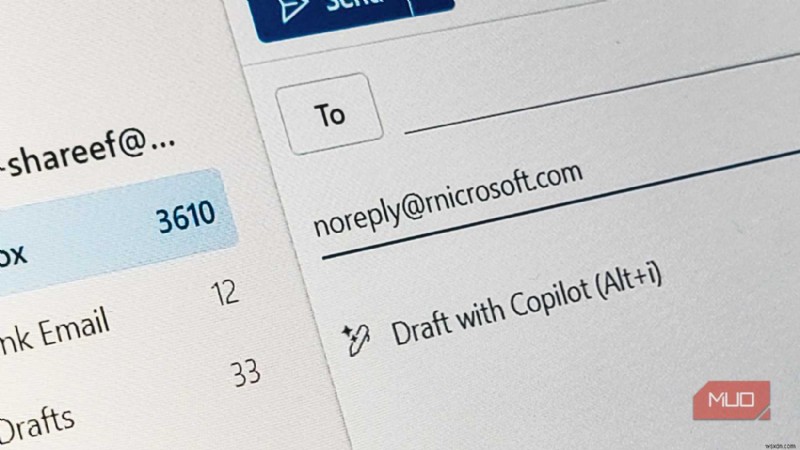

เครดิต:Tashreef Shareef / MakeUseOf

เครดิต:Tashreef Shareef / MakeUseOf ในกรณีนี้ ผู้คุกคามลงทะเบียนโดเมน เช่น rnicrosoft.com และส่งอีเมลจากโดเมนนั้นราวกับว่าเป็นฝ่ายสนับสนุนอย่างเป็นทางการของ Microsoft เมื่อมองแวบแรก และโดยเฉพาะอย่างยิ่งบนโทรศัพท์ สมองของคุณอาจเห็นว่าเป็น microsoft.com แทนที่จะเป็น "r-nicrosoft" นี่คือการดำเนินการพิมพ์ผิดแบบคลาสสิก (หรือที่เรียกว่าการแย่งชิง URL)

Typosquatting เกี่ยวข้องกับการสร้างโดเมนปลอมที่มีลักษณะเกือบจะเหมือนกับเว็บไซต์ยอดนิยม ผู้โจมตีใช้การสะกดผิด สลับอักขระ โดเมนระดับบนสุดที่แตกต่างกัน (.co แทน .com) หรือโดเมนย่อยที่เปลี่ยนแปลงเพื่อป้องกันไม่ให้ผู้คนระวังตัว

เป้าหมายคือการหลอกให้คุณคลิกลิงก์หรือพิมพ์ URL ที่นำไปสู่โดเมนที่เหมือนกัน เมื่อไปถึงที่นั่น ผู้ที่ตกเป็นเหยื่อมักจะพบกับเว็บไซต์โคลนที่มีแบรนด์และการออกแบบที่ตรงกัน คุณเข้าสู่ระบบ ป้อนรายละเอียดการชำระเงิน หรือดาวน์โหลดไฟล์และให้สิ่งที่พวกเขาต้องการแก่ผู้โจมตี

การพิมพ์ดีดได้ผลเพราะสมองของเราประมวลผลคำที่คุ้นเคยเป็นรูปแบบ แทนที่จะอ่านตัวอักษรแต่ละตัวทีละตัว เมื่อคุณเห็น "microsoft" หลายร้อยครั้ง สมองของคุณจะเริ่มจดจำรูปร่างแทนที่จะตรวจสอบอักขระแต่ละตัว นักต้มตุ๋นใช้ประโยชน์จากสิ่งนี้โดยใช้ตัวอักษรที่มีลักษณะคล้ายกัน เช่น "rn" สำหรับ "m" "vv" สำหรับ "w" หรือ "1" สำหรับ "l"

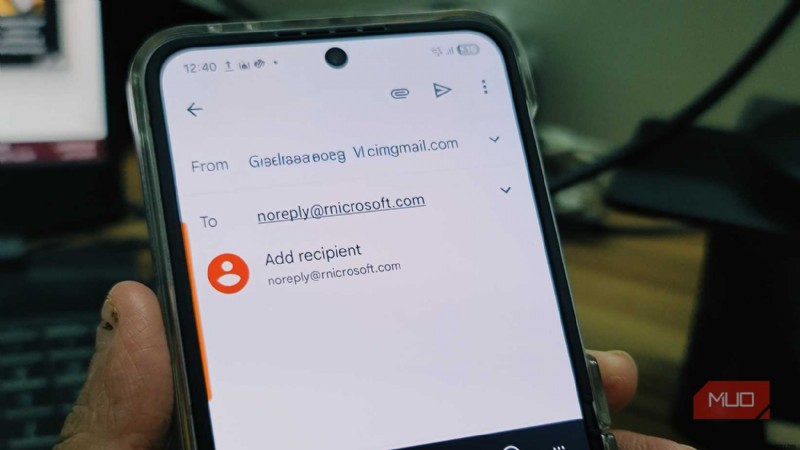

เครดิต:Tashreef Shareef / MakeUseOf

เครดิต:Tashreef Shareef / MakeUseOf ปัญหาจะยิ่งแย่ลงในอุปกรณ์พกพา หน้าจอขนาดเล็ก แบบอักษรเริ่มต้น และการเลื่อนอย่างรวดเร็วทำให้ความแตกต่างเล็กๆ น้อยๆ เหล่านี้แทบจะมองไม่เห็น คุณกำลังตรวจสอบอีเมลบนโทรศัพท์ระหว่างรับประทานอาหารกลางวัน คุณเห็นข้อความจากสิ่งที่ดูเหมือน Microsoft และคุณแตะผ่านโดยไม่ต้องคิดเลย

สิ่งที่ทำให้การพิมพ์ผิดมีประสิทธิภาพมากคือการใช้งานในอีเมลฟิชชิ่ง นักต้มตุ๋นสามารถลงทะเบียนโดเมนที่พิมพ์ผิด ตั้งค่าการตรวจสอบสิทธิ์อีเมลที่เหมาะสม (SPF, DKIM, DMARC) และส่งข้อความที่ดูถูกต้องตามกฎหมายทั้งหมด อีเมลจะส่งผ่านตัวกรองสแปม เข้าสู่กล่องจดหมายของคุณ และรอให้คุณคลิก

เพราะเหตุใดตัวกรองเบราว์เซอร์และอีเมลจึงไม่จับสิ่งเหล่านี้เสมอไป

โดเมนที่ดูถูกต้องตามกฎหมายผ่านการตรวจสอบอัตโนมัติ

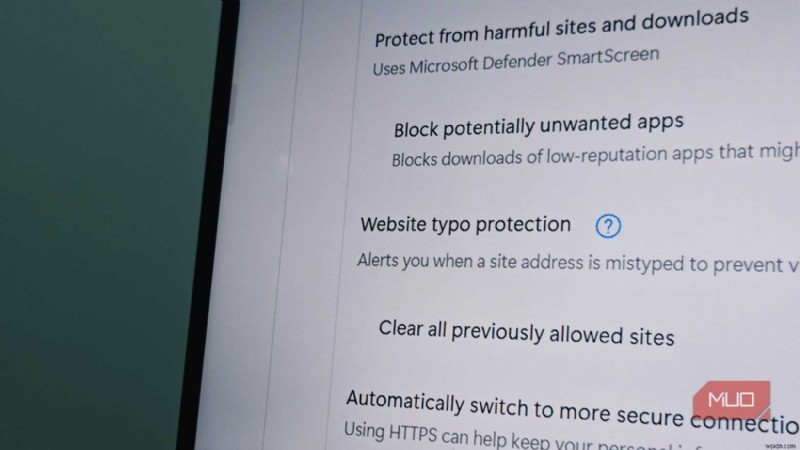

เครดิต:Tashreef Shareef / MakeUseOf

เครดิต:Tashreef Shareef / MakeUseOf คุณอาจคิดว่าผู้ให้บริการอีเมลหรือเบราว์เซอร์ของคุณจะตรวจพบ URL ปลอมหรือสะกดผิดอย่างเห็นได้ชัด และบ่อยครั้งที่เป็นเช่นนั้น Edge และ Chrome สามารถตรวจจับการพิมพ์ผิดใน URL ได้ น่าเสียดายที่การพิมพ์ผิดจะใช้ประโยชน์จากช่องว่างที่ระบบอัตโนมัติเหล่านี้พลาดไป

โดเมนที่ถูก Typosquatted มักจะได้รับการจดทะเบียนอย่างถูกต้องด้วยใบรับรอง SSL ที่ถูกต้องและเนื้อหาที่ดูไม่เป็นพิษเป็นภัย เกตเวย์อีเมลมุ่งเน้นไปที่รูปแบบสแปมและผู้ส่งที่รู้จักไม่ดี แต่อีเมลจากโดเมนที่พิมพ์ผิดที่กำหนดค่าอย่างถูกต้องพร้อมการตรวจสอบสิทธิ์ที่เหมาะสมอาจดูคล้ายกับการรับส่งข้อมูลที่ถูกต้องทางสถิติ เว้นแต่ว่าตัวกรองจะตรวจสอบความคล้ายคลึงของแบรนด์โดยเฉพาะ หรือใช้การเรียนรู้ของเครื่องที่ปรับแต่งสำหรับโดเมนที่คล้ายกัน ก็จะไม่ติดธงข้อความว่าน่าสงสัย

การป้องกันเบราว์เซอร์มีข้อจำกัดที่คล้ายกัน โดเมนการพิมพ์ผิดใหม่ปรากฏขึ้นอย่างต่อเนื่องและอาจใช้งานได้เพียงช่วงสั้นๆ ก่อนที่จะเปลี่ยนไปใช้โครงสร้างพื้นฐานใหม่ รายการบล็อกและคุณสมบัติการป้องกันการพิมพ์ผิดอาจล้าหลังหรือพลาดการโจมตีแบบกำหนดเป้าหมายในปริมาณน้อยโดยสิ้นเชิง เมื่อโดเมนถูกแฟล็ก ความเสียหายก็มักจะเกิดขึ้นแล้ว

การป้องกันการพิมพ์ผิดเป็นเรื่องง่าย แต่ถ้าคุณรู้วิธี

นิสัยและเครื่องมือง่ายๆ ที่ทำให้คุณปลอดภัย

บริษัทเทคโนโลยีรายใหญ่ เช่น Google, Microsoft, Amazon และบริษัทอื่นๆ ต่อสู้กับการพิมพ์ผิดและมักจะซื้อโดเมนเวอร์ชันสะกดผิดทั่วไปและเปลี่ยนเส้นทางไปยังเว็บไซต์อย่างเป็นทางการของพวกเขา ตัวอย่างเช่น หากคุณพิมพ์ gooogle.com (โดยมีเครื่องหมาย "o เพิ่มเติม ") คุณจะถูกนำไปยัง URL ที่ถูกต้อง Google.com วิธีนี้จะป้องกันไม่ให้ผู้หลอกลวงลงทะเบียนการพิมพ์ผิดทั่วไป แต่พวกเขาไม่สามารถซื้อทุกรูปแบบที่เป็นไปได้ ซึ่งหมายความว่าคุณยังต้องระมัดระวัง

การป้องกันที่ง่ายที่สุดคือการหยุดชั่วคราวก่อนที่คุณจะคลิก วางเมาส์เหนือลิงก์ในอีเมลเพื่อดู URL จริงก่อนคลิก ตรวจสอบแถบที่อยู่อย่างระมัดระวัง โดยเฉพาะบนอุปกรณ์เคลื่อนที่ ซึ่งหน้าจอขนาดเล็กจะมองเห็นความแตกต่างเล็กๆ น้อยๆ ได้ยากขึ้น หากมีบางอย่างที่ทำให้รู้สึกไม่สบายใจเกี่ยวกับหน้าเข้าสู่ระบบ รวมถึงแบบอักษรผิด องค์ประกอบที่หายไป หรืออะไรก็ตามที่ดูไม่ถูกต้อง ให้ปิดแท็บและไปที่ไซต์โดยตรงโดยพิมพ์ URL ด้วยตนเองหรือใช้บุ๊กมาร์ก

ผู้จัดการรหัสผ่านมีการป้องกันในตัวที่นี่ หากเครื่องมือจัดการรหัสผ่านของคุณไม่กรอกอัตโนมัติในหน้าเข้าสู่ระบบ นั่นเป็นสัญญาณที่ชัดเจนว่าโดเมนนั้นไม่ใช่โดเมนที่คุณใช้ตามปกติ ผู้จัดการรหัสผ่านจะตรวจสอบโดเมนที่แน่นอน ไม่ใช่รูปลักษณ์ภายนอก ดังนั้นไซต์ที่พิมพ์ผิดจะไม่ทำให้เกิดการป้อนอัตโนมัติ

เพื่อการป้องกันที่แข็งแกร่งยิ่งขึ้น ให้พิจารณาเปลี่ยนไปใช้รหัสผ่านแทนรหัสผ่าน Passkey ออกแบบมาให้ป้องกันฟิชชิ่งได้ เนื่องจากเชื่อมโยงกับโดเมนเฉพาะ และใช้งานไม่ได้กับไซต์ที่มีลักษณะเหมือนกัน คุณยังสามารถใช้คีย์ความปลอดภัยของฮาร์ดแวร์สำหรับบัญชีที่รองรับพาสคีย์ได้ อุปกรณ์ทางกายภาพเหล่านี้จะตรวจสอบความถูกต้องของเว็บไซต์ก่อนที่จะตรวจสอบสิทธิ์ ทำให้การโจมตีแบบ typosquatting ไม่มีประโยชน์อย่างยิ่ง

จงสงสัยลิงก์อีเมลอยู่เสมอ

การพิมพ์ดีดได้ผลเพราะเป็นการใช้ประโยชน์จากวิธีที่สมองของเราประมวลผลข้อมูลที่คุ้นเคย เราเห็นสิ่งที่เราคาดหวังที่จะเห็น ไม่ใช่สิ่งที่อยู่ตรงนั้นจริงๆ นักหลอกลวงวางใจในสิ่งนี้ โดยสร้างโดเมนและอีเมลที่ผ่านการทดสอบอย่างรวดเร็ว

อย่างไรก็ตาม เมื่อคุณรู้ว่าเคล็ดลับนี้ทำงานอย่างไร คุณจะเริ่มสังเกตเห็นการเปลี่ยนอักขระที่ละเอียดอ่อนเหล่านั้นได้ง่ายขึ้น ใช้เวลาสักครู่ในการตรวจสอบที่อยู่และ URL ของผู้ส่ง โดยเฉพาะหน้าเข้าสู่ระบบและธุรกรรมทางการเงิน ใช้บุ๊กมาร์กสำหรับไซต์ที่คุณเข้าชมบ่อยๆ และปล่อยให้ผู้จัดการรหัสผ่านทำการยืนยันโดเมนให้กับคุณ การหยุดชั่วคราวดังกล่าวอาจช่วยให้คุณไม่ต้องส่งมอบข้อมูลรับรองของคุณให้กับผู้ที่จดทะเบียนโดเมนที่ดูเกือบจะ—แต่ยังไม่ค่อย—ถูกต้อง