คุณเคยได้รับอีเมลและสงสัยว่ามันมาจากไหนหรือใครเป็นคนส่งจริงๆ น่าแปลกที่สามารถรับข้อมูลจำนวนมากได้จากข้อมูลเมตาในส่วนหัวของอีเมล

ส่วนหัวเป็นส่วนหนึ่งของอีเมลทุกฉบับที่คนส่วนใหญ่ไม่เคยเห็นด้วยซ้ำ มันมีข้อมูลมากมายที่ดูเหมือน gobbledygook สำหรับผู้ใช้ทั่วไป นอกจากนี้ โปรแกรมรับส่งอีเมลส่วนใหญ่จะซ่อนข้อมูลเมตา ซึ่งมักจะทำให้เข้าถึงได้ยาก

เนื่องจากมีโปรแกรมรับส่งเมลจำนวนมาก ทั้งบนเดสก์ท็อปและบนเว็บ การแสดงวิธีดึงส่วนหัวของอีเมลอาจกลายเป็นหนังสือเล่มเล็กๆ ดังนั้น เราจะเน้นที่วิธีดูส่วนหัวของอีเมลใน Gmail และสิ่งที่คุณสามารถเรียนรู้ได้จากมัน

ส่วนหัวของอีเมลคืออะไร

ส่วนหัวของอีเมลคือชุดของข้อมูลเมตาที่บันทึกเส้นทางที่อีเมลไปถึงคุณ คุณอาจพบข้อมูลมากมายในส่วนหัวหรือเพียงแค่ข้อมูลพื้นฐาน

มีมาตรฐานสำหรับข้อมูลที่ควรจะรวมอยู่ในส่วนหัว แต่ไม่ได้จำกัดเฉพาะข้อมูลที่เซิร์ฟเวอร์อีเมลอาจใส่ลงในส่วนหัว

หากคุณสงสัยว่ามาตรฐานของโปรโตคอลอีเมลเป็นอย่างไร ลองดู RFC 5321 - Simple Mail Transfer Protocol ปวดหัวนิดหน่อย โดยเฉพาะถ้าคุณไม่จำเป็นต้องรู้เรื่องนี้

วิธีดูส่วนหัวของอีเมลใน Gmail

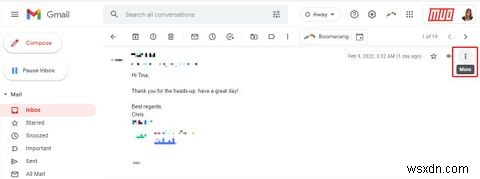

เมื่อคุณเปิดข้อความอีเมลใน Gmail แล้ว ให้คลิกที่ไอคอนสามจุด ที่มุมบนขวาของข้อความเพื่อขยาย เพิ่มเติม เมนู. คลิกที่ แสดงต้นฉบับ เพื่อดูข้อความอีเมลดิบที่มีเนื้อหาและส่วนหัวทั้งหมดเปิดเผย

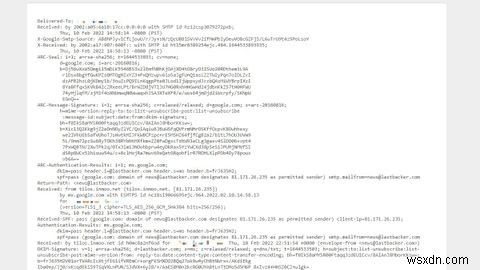

หน้าต่างหรือแท็บใหม่จะเปิดขึ้น และคุณจะเห็นอีเมลเวอร์ชันข้อความธรรมดาที่มีส่วนหัวอยู่ด้านบนแน่นอน เนื้อหาของส่วนหัวจะมีลักษณะดังนี้:

ก็ดี แต่หมายความว่าอย่างไร

ส่วนหัวของอีเมลสร้างขึ้นได้อย่างไร

เมื่อทราบวิธีสร้างส่วนหัวตามเส้นทางที่อีเมลส่งไป คุณจะพัฒนาความเข้าใจที่ลึกซึ้งยิ่งขึ้นว่าข้อมูลของส่วนหัวหมายถึงอะไร มาดูส่วนต่าง ๆ ที่เพิ่มเข้ามา และส่วนที่สำคัญที่สุดหมายถึงอะไร

บนคอมพิวเตอร์ของผู้ส่ง

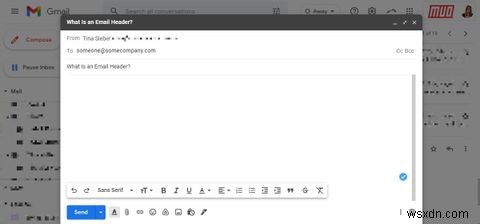

ส่วนหนึ่งของส่วนหัวจะถูกสร้างขึ้นเมื่อผู้ส่งสร้างอีเมลเพื่อส่งไปยังผู้รับ ซึ่งจะรวมถึงข้อมูลต่างๆ เช่น เวลาที่เขียนอีเมล ใครเป็นคนแต่ง หัวเรื่อง และผู้รับอีเมล

นี่เป็นส่วนหนึ่งของส่วนหัวที่คุณคุ้นเคยมากที่สุดเมื่อเห็นเป็นบรรทัด Date:, From:, To:และ Subject:ที่ด้านบนของอีเมล

ในบริการอีเมลของผู้ส่ง

ข้อมูลเพิ่มเติมจะถูกเพิ่มลงในส่วนหัวเมื่อส่งอีเมลแล้วจริงๆ บริการนี้จัดทำโดยบริการอีเมลที่ผู้ส่งใช้ ในกรณีนี้ ผู้ส่งกำลังใช้บริการอีเมลที่โฮสต์ ดังนั้นที่อยู่ IP ที่แสดงจึงเป็นที่อยู่ภายในเครือข่ายของผู้ให้บริการ

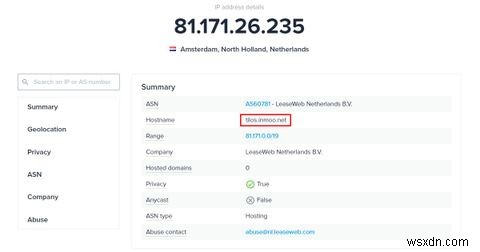

การค้นหา WHOIS จะไม่ให้ข้อมูลที่เป็นประโยชน์ใดๆ สิ่งที่เราทำได้คือทำการค้นหาโดย Google บนชื่อเซิร์ฟเวอร์ ในกรณีนี้คือ tilos.inmoo.net ด้วยการขุดค้นเพียงเล็กน้อย เราจะสามารถค้นหาทั้งชื่อเซิร์ฟเวอร์และที่อยู่ IP ได้ที่ bgp.tools

การตรวจสอบที่อยู่ IP เพิ่มเติมพบว่าผู้ส่งกำลังใช้ LeaseWeb บริษัทการประมวลผลแบบคลาวด์และบริการเว็บของเนเธอร์แลนด์

นอกจากที่อยู่ IP ของผู้ส่งแล้ว ส่วนหัวของอีเมลยังแสดงเวลาที่อีเมลถูกส่งโดยบริการอีเมลของผู้ส่ง (พฤ. 10 ก.พ. 2022 14:58:13 -0800 (PST)) และ Message-ID เฉพาะ ข้อความตามที่เพิ่มโดยบริการอีเมล

ระหว่างทางไปยังบริการอีเมลของผู้รับ

จากนั้น อีเมลอาจใช้เส้นทางจำนวนเท่าใดก็ได้เพื่อสิ้นสุดที่บริการอีเมลของผู้รับ คุณสามารถเพิ่มลงในส่วนหัวเพื่อแสดง "กระโดด" ที่อีเมลต้องส่งถึงคุณ

ฮ็อพเหล่านี้เริ่มต้นที่เซิร์ฟเวอร์ที่จัดการอีเมลล่าสุด และกลับไปที่เซิร์ฟเวอร์ที่จัดการในตอนแรก ตามลำดับเวลาย้อนกลับ ในตัวอย่างของเรา การกระโดดครั้งแรกจะนำอีเมลจากผู้ส่งไปยัง Google จากที่ซึ่งจะใช้เวลาอีกสองครั้งจนถึงปลายทางสุดท้าย

กระโดดสุดท้าย:

Received: from tilos.inmoo.net (tilos.inmoo.net. [81.171.26.235])

by mx.google.com with ESMTPS id nc18si9066695ejc.964.2022.02.10.14.58.13

for <xxx@gmail.com>

(version=TLS1_3 cipher=TLS_AES_256_GCM_SHA384 bits=256/256);

Thu, 10 Feb 2022 14:58:13 -0800 (PST)

Received-SPF: pass (google.com: domain of news@lastbacker.com designates 81.171.26.235 as permitted sender) client-ip=81.171.26.235;

Authentication-Results: mx.google.com;

dkim=pass header.i=@lastbacker.com header.s=ms header.b=frJ635H2;

spf=pass (google.com: domain of news@lastbacker.com designates 81.171.26.235 as permitted sender) smtp.mailfrom=news@lastbacker.com

นี่คือฮ็อพที่นำจากเซิร์ฟเวอร์ของ LeaseWeb ไปยังเซิร์ฟเวอร์อีเมลของผู้รับ เราสามารถบอกได้ว่า mx.google.com ได้รับแล้ว ดังนั้นผู้รับจึงมีบริการอีเมลกับ Google

นี่เป็นการดีที่จะจดบรรทัด Received-SPF: SPF หรือ Sender Policy Framework เป็นมาตรฐานที่เซิร์ฟเวอร์อีเมลของผู้ส่งสามารถประกาศตัวเองว่าเป็นผู้ส่งอีเมลที่ถูกต้องตามกฎหมาย

ในกรณีนี้ รอบคัดเลือกคือ ผ่าน ซึ่งหมายความว่าที่อยู่ IP ได้รับอนุญาตให้ส่งจากโดเมน มีการลงทะเบียนเป็น ล้มเหลว เซิร์ฟเวอร์ของ Gmail จะถูกปฏิเสธ ถ้าเป็น softfail , Gmail จะยอมรับมัน แต่ติดธงว่าอาจไม่ได้มาจากใครที่มันบอกว่ามาจาก

ฮ็อปก่อนหน้า:

ฮอพสุดท้ายสามารถถูกนำหน้าด้วยอย่างน้อยหนึ่งฮ็อพ การประทับเวลาสำหรับแต่ละเซิร์ฟเวอร์แสดงให้เห็นว่าแต่ละเซิร์ฟเวอร์ใช้เวลานานเท่าใดในการส่งข้อความ สิ่งนี้จะไม่บอกอะไรคุณมากนัก เว้นแต่คุณจะเป็นวิศวกรเครือข่าย

ในทางทฤษฎี คุณสามารถคำนวณคร่าวๆ ว่าเซิร์ฟเวอร์ทั้งสองนั้นห่างกันแค่ไหน

ที่เซิร์ฟเวอร์อีเมลของผู้รับ

เมื่อไปถึงบริการอีเมลของผู้รับแล้ว ข้อมูลเพิ่มเติมจะถูกเพิ่มในส่วนหัว ซึ่งอาจรวมถึงเซิร์ฟเวอร์บริการอีเมลของผู้รับที่ได้รับ และเมื่อได้รับข้อความจากเซิร์ฟเวอร์อีเมลใด ที่อยู่อีเมลของผู้รับที่ต้องการ และที่อยู่อีเมล "ตอบกลับ" ที่ผู้ส่งระบุไว้

ย้อนกลับไปใน Final Hop เราพบว่าบริการอีเมลของผู้รับอยู่กับ Google ที่สำคัญที่สุด เราสามารถบอกได้ด้วย เส้นทางกลับ: ไม่ว่าอีเมลที่จะตอบกลับและอีเมลของผู้ส่งจะเหมือนกันหรือไม่ หากใช่ แสดงว่าอีเมลนี้มีโอกาสสูงที่จะถูกต้องตามกฎหมาย

ข้อมูลอื่นจากส่วนหัวอื่น

ส่วนหัวของอีเมลนี้ถูกจำกัดในข้อมูลเนื่องจากมีการใช้บริการอีเมลที่โฮสต์อยู่ หากผู้ส่งใช้เซิร์ฟเวอร์อีเมลของตนเอง เราอาจได้รับข้อมูลเพิ่มเติมเล็กน้อย

เราอาจสามารถระบุได้อย่างชัดเจนว่าพวกเขาใช้โปรแกรมรับส่งเมลใด หรือเราอาจดำเนินการ WHOIS กับที่อยู่ IP ของผู้ส่งและรับตำแหน่งโดยประมาณของผู้ส่ง

เรายังสามารถทำการค้นหาเว็บอย่างง่ายบนโดเมนของผู้ส่ง และดูว่ามีเว็บไซต์สำหรับพวกเขาหรือไม่ ตามเว็บไซต์นั้น เราอาจสามารถค้นหาข้อมูลเพิ่มเติมเกี่ยวกับผู้ส่งได้

คุณอาจทำการค้นหาเว็บด้วยที่อยู่อีเมลเอง ค้นหาบุคคลนั้นทางออนไลน์ และเริ่มหลอกล่อพวกเขา แม้ว่าเราไม่แนะนำให้คุณทำเช่นนั้น

การถอดรหัสส่วนหัวและข้อมูลเมตาของอีเมล

การถอดรหัสส่วนหัวของอีเมลโดยใช้ข้อมูลดิบเพียงอย่างเดียวอาจเป็นเรื่องยาก โชคดีที่คุณสามารถถอยกลับไปใช้เครื่องมือออนไลน์เพื่อทำหน้าที่แทนคุณ และ Gmail ทำให้ง่ายต่อการคัดลอกส่วนหัวทั้งหมดด้วยการคลิกปุ่ม เมื่อคุณดูข้อความต้นฉบับ (ดูด้านบน) พร้อมข้อมูลเมตาทั้งหมด ให้คลิก คัดลอกไปยังคลิปบอร์ด จากนั้นไปที่ไซต์ใดไซต์หนึ่งด้านล่าง

- ข้อความส่วนหัวของกล่องเครื่องมือผู้ดูแลระบบ Google:ไซต์นี้จะแจกแจงข้อมูลพื้นฐานและเส้นทางที่อีเมลใช้จากผู้ส่งไปยังผู้รับ

- กล่องเครื่องมือ MX:ข้อมูลนี้จะแบ่งส่วนหัวโดยละเอียดและแสดงความล่าช้า ปัญหาการตรวจสอบสิทธิ์ และอีเมลที่สร้างขึ้นแต่ละครั้ง

- WhatIsMyIP:หากคุณสงสัยว่าอีเมลมาจากไหน ให้ไปที่นี่ บริการนี้ทำการค้นหา WHOIS

- ส่วนหัวของอีเมล:ในส่วนหัวของอีเมล คุณจะได้รับการวิเคราะห์ Message Transfer Agent (MTA) โดยละเอียด ซึ่งเป็นภาพแสดงเส้นทางที่อีเมลของคุณใช้ไปทั่วโลก พร้อมด้วยรายละเอียดการให้คะแนนของ hop และสแปม

ทุกอย่างที่ต้องเรียนรู้จากส่วนหัวของอีเมล

การสื่อสารทางอิเล็กทรอนิกส์ทั้งหมดทิ้งรอยเท้าไว้ บางส่วนมีขนาดใหญ่และง่ายต่อการติดตาม บางส่วนถูกบดบังด้วยตัวกรองเว็บและพร็อกซีเซิร์ฟเวอร์ ไม่ว่าจะด้วยวิธีใด สิ่งที่เหลืออยู่บอกเราบางอย่างเกี่ยวกับบุคคลที่สร้างพวกเขา

จากข้อมูลเมตานั้น เราอาจดำเนินการตรวจสอบเพิ่มเติมเพื่อเรียนรู้เพิ่มเติมเกี่ยวกับบุคคลที่เกี่ยวข้อง พวกเขากำลังซ่อนอะไรบางอย่างโดยใช้ VPN หรือไม่? พวกเขามาจากธุรกิจที่ถูกกฎหมายและมีเว็บที่ถูกต้องหรือไม่? นี่คือคนที่ฉันอยากออกเดทด้วยจริงๆ เหรอ? คนธรรมดาสามารถเรียนรู้อะไรเกี่ยวกับฉันได้บ้าง อย่าว่าแต่ NSA

ดูส่วนหัวของอีเมลและดูว่าพวกเขาพูดถึงคุณอย่างไร หากคุณพบพาดหัวบางบรรทัดที่ไม่เข้าท่านัก โปรดขอให้ Google ช่วยถอดรหัส