การโจมตีทางไซเบอร์ที่ซับซ้อนอย่างต่อเนื่องต่อบุคคลและสถาบันขนาดใหญ่ รวมถึงกองทัพสหรัฐฯ ตอกย้ำว่าภัยคุกคามที่ลุกลามอย่างรวดเร็วไม่เพียงแต่เป็นอันตรายต่อผู้บริโภคเท่านั้น แต่ยังรวมถึงองค์กรที่มีทรัพยากรและได้รับการคุ้มครองมากที่สุดด้วย เรียนรู้เพิ่มเติมเกี่ยวกับไวรัสและมัลแวร์ล่าสุด เหตุใดการหลอกลวงและการโจมตีแบบฟิชชิ่งจึงกลายเป็นพาหะของการโจมตีแบบถาวร และ AI เปลี่ยนแปลงภูมิทัศน์ภัยคุกคามอย่างไร

' }; $('[data-toggle="tooltip-published"]').tooltip({ ...tooltipConfig, คอนเทนเนอร์:'.js-tooltip' }); $('[data-toggle="tooltip-published-expert"]').tooltip({ ...tooltipConfig, คอนเทนเนอร์:'.js-tooltip-expert' }); $(document).on('click', '[data-close-tooltip]', function () { $(this).closest('.tooltip').tooltip('hide'); });});

ไวรัสคอมพิวเตอร์ มัลแวร์ และภัยคุกคามอื่นๆ ในปัจจุบันในปี 2024

ภาพรวมภัยคุกคามมีการพัฒนาอย่างต่อเนื่อง เนื่องจากอาชญากรไซเบอร์ค้นหาวิธีใหม่ในการส่งไวรัสคอมพิวเตอร์สมัยใหม่และมัลแวร์อื่น ๆ ไปยังอุปกรณ์และเครือข่าย แต่สิ่งหนึ่งที่คงที่ก็คือภัยคุกคามมัลแวร์ยังคงเติบโตและก้าวหน้าต่อไป

การพัฒนาที่ชัดเจนในปี 2023 คือแรนซัมแวร์ ซึ่งพบว่าเดือนมีนาคมทำลายสถิติการโจมตีแรนซัมแวร์โดยเพิ่มขึ้น 62% เมื่อเทียบเป็นรายปี แนวโน้มนี้ยังคงดำเนินต่อไปในวงกว้างในปี 2024 โดยมีการโจมตีจากแรนซัมแวร์ที่สูงเป็นประวัติการณ์เมื่อเดือนต่อเดือนและปีต่อปี

แต่ในขณะที่แรนซัมแวร์อาจเป็นหนึ่งในวิธีที่แฮ็กเกอร์ชื่นชอบในการทำกำไรจากอาชญากรรมในโลกไซเบอร์ มัลแวร์ประเภทอื่นๆ ยังคงเป็นหายนะอย่างต่อเนื่อง และเวกเตอร์การโจมตีที่ซับซ้อนมากขึ้น รวมถึงโทรจันและการดาวน์โหลดแบบไดรฟ์ทำให้มัลแวร์ทุกประเภทยากต่อการป้องกัน

ภัยคุกคามมัลแวร์คอมพิวเตอร์อันดับต้นๆ ที่ควรระวังในปี 2024 มีดังนี้

-

ราส

-

ล็อคบิต 3.0

-

8ฐาน

-

ซอคโกลิช

-

คลอป

-

อากิระ

-

Windows Update Ransomware (ไซบอร์ก)

1. ราส

ในอดีต แรนซัมแวร์ถูกจำกัดไว้เฉพาะผู้ไม่ประสงค์ดีที่มีความรู้และความสามารถในการสร้างซอฟต์แวร์ของตนเองเท่านั้น สิ่งนี้เปลี่ยนไปพร้อมกับการเพิ่มขึ้นของ Ransomware as a Service (RaaS) ตอนนี้ใครๆ ก็สามารถจ่ายเงินให้ “ผู้เชี่ยวชาญ” เพื่อทำการโจมตีที่ซับซ้อนแทนพวกเขาได้

RaaS เป็นเทรนด์ที่น่ากังวล เนื่องจากทำให้แฮกเกอร์ที่มีประสบการณ์เพียงเล็กน้อยหรือไม่มีเลยสามารถเข้าถึงเครื่องมือมัลแวร์ที่ซับซ้อนได้ ช่วยให้การโจมตีของแรนซัมแวร์แพร่หลายมากขึ้นและคาดเดาไม่ได้ เมื่อการเข้าถึงมัลแวร์ในระดับใหม่นี้พัฒนาขึ้น จำนวนการโจมตีที่ไม่คาดคิดและไม่แน่นอนที่เปิดใช้งานโดยกลุ่ม RaaS ดูเหมือนว่าจะเพิ่มขึ้นในปีต่อ ๆ ไป

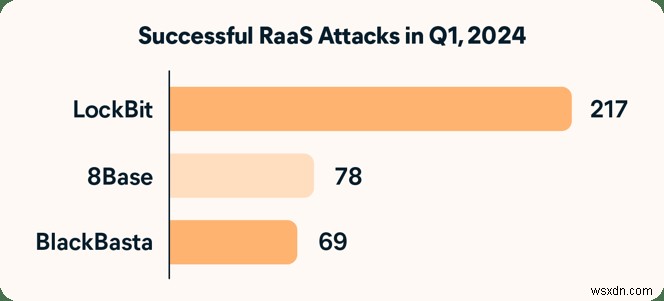

ล็อคบิต ยังคงเป็น RaaS ที่ได้รับการยอมรับและแพร่หลายมากที่สุดในช่วงไตรมาสแรกของปี 2024 โดยมีการโจมตีที่ประกาศว่าประสบความสำเร็จ 217 ครั้ง ซึ่งถือเป็นการโจมตีแบบขู่กรรโชก RaaS มากกว่าที่กระทำโดย 8Base และ แบล็คบาสต้า — กลุ่มแรนซัมแวร์ที่ใหญ่ที่สุดสองกลุ่มถัดไป — รวมเข้าด้วยกัน

2. ล็อคบิต 3.0

กลุ่มมัลแวร์เรียกค่าไถ่ LockBit เปิดใช้งานมาตั้งแต่ปี 2020 สิ่งที่ทำให้ LockBit 3.0 แตกต่างจากซอฟต์แวร์ที่เป็นอันตรายเวอร์ชันก่อนหน้าของกลุ่มก็คือ ซอฟต์แวร์ดังกล่าวได้กลายเป็นโมดูลาร์ ซึ่งหมายความว่ามัลแวร์แพร่ระบาดไปยังระบบเป็นขั้นตอน ทำให้ยากต่อการตรวจจับและป้องกันมากกว่ารุ่นเก่าและทำซ้ำน้อยกว่า

ดูรายละเอียดเหตุการณ์ LockBit ล่าสุดโดยละเอียดยิ่งขึ้น:

-

LockBit ถูกใช้เพื่อขโมยพิมพ์เขียวและแผนผัง 3,000 ชิ้นจากผู้ผลิตชิ้นส่วน Space X Maximum Industries

-

การกล่าวอ้างโดยกลุ่ม LockBit ว่าพวกเขาได้นำข้อมูลจาก TSMC ซึ่งเป็นผู้ผลิตเซมิคอนดักเตอร์ และเรียกร้องค่าไถ่จำนวน 70 ล้านดอลลาร์

-

การค้นพบ LockBit 3.0 เวอร์ชันย่อยใหม่พร้อมฟีเจอร์ที่แพร่กระจายได้เองซึ่งเลียนแบบการแพร่กระจายของไวรัสคอมพิวเตอร์แบบเดิมๆ

-

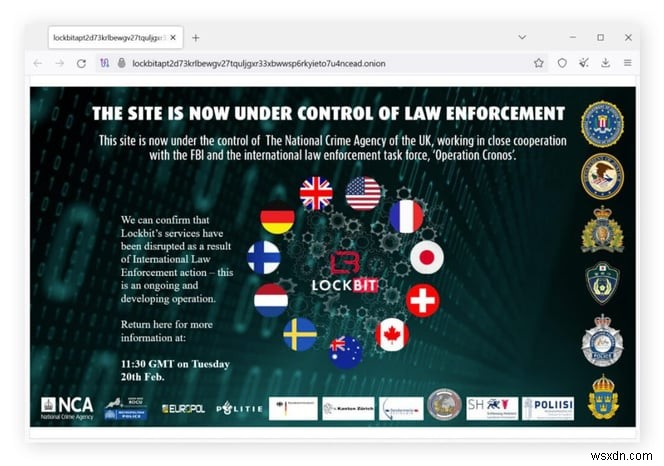

หลังจากที่หน่วยงานอาชญากรรมแห่งชาติ (NCA), FBI และ Europol ของสหราชอาณาจักรได้จัดการร่วมกันขัดขวางการดำเนินการของ LockBit รวมถึงการเข้ายึดเว็บไซต์ที่กลุ่มแรนซัมแวร์ใช้ LockBit ก็เริ่มการโจมตีจากเซิร์ฟเวอร์ใหม่โดยใช้ตัวเข้ารหัสที่อัปเดต

ข้อความที่แสดงบนเว็บไซต์ LockBit ที่ถูกยึดโดยหน่วยงานบังคับใช้กฎหมาย แหล่งที่มา:รายงานภัยคุกคามของ Avast 2024 และ BBC

ข้อความที่แสดงบนเว็บไซต์ LockBit ที่ถูกยึดโดยหน่วยงานบังคับใช้กฎหมาย แหล่งที่มา:รายงานภัยคุกคามของ Avast 2024 และ BBC

3. 8ฐาน

กลุ่มแรนซัมแวร์ 8Base เปิดใช้งานตั้งแต่เดือนมีนาคม 2565 โดยมีเหยื่อมากกว่า 356 รายตกเป็นเหยื่อภายในเดือนพฤษภาคม 2567 กลุ่มนี้ได้รับความสนใจอย่างมากในเดือนมิถุนายน 2566 หลังจากมีกิจกรรมเพิ่มขึ้นอย่างมาก

8Base มีแนวโน้มที่จะกำหนดเป้าหมายธุรกิจด้วยวิธีการขู่กรรโชกซ้ำซ้อน — ขโมยและเข้ารหัสข้อมูลก่อนที่จะใช้กลยุทธ์ชื่อและความอับอายเพื่อรักษาความปลอดภัยในการชำระค่าไถ่ พวกเขามีความคล้ายคลึงกับกลุ่มอื่น RansomHouse ซึ่งทำให้เกิดข่าวลือว่า 8Base เป็นลูกหลาน และยังคงมีความไม่แน่นอนเกี่ยวกับความตั้งใจและแนวทางเบื้องหลัง 8Base

4. ซอคโกลิช

SocGholish คิดเป็น 60% ของสายพันธุ์มัลแวร์สิบอันดับแรกที่ส่งผลกระทบต่อผู้ใช้ Windows ในช่วงต้นปี 2024 ทำให้เป็นหนึ่งในภัยคุกคามที่ใหญ่ที่สุดของปี SocGholish หรือที่รู้จักในชื่อ FakeUpdates มีมาตั้งแต่ปี 2017 เป็นอย่างน้อย

เป็นตัวดาวน์โหลดที่ส่งมาทีละการดาวน์โหลด โดยที่ผู้ใช้ดาวน์โหลดมัลแวร์จากเว็บไซต์ที่ถูกบุกรุกหรือเป็นอันตรายโดยไม่รู้ตัว โดยถูกหลอกให้คลิกซอฟต์แวร์ปลอมหรือลิงก์อัปเดตเบราว์เซอร์

ต่อไปนี้เป็นวิธีที่การโจมตีของมัลแวร์ SocGhollish โดยทั่วไป:

-

การอัปเดตเบราว์เซอร์ปลอม: แฮกเกอร์สร้างเว็บไซต์ที่เป็นอันตรายหรือบุกรุกเว็บไซต์ที่ถูกต้องตามกฎหมายเพื่อแสดงการแจ้งเตือนการอัปเดตซอฟต์แวร์ปลอมที่เลียนแบบการแจ้งเตือนการอัปเดตจริงจากเบราว์เซอร์ยอดนิยมอย่างใกล้ชิด

-

การดาวน์โหลดที่เป็นอันตราย: หากผู้ใช้ตกเป็นเหยื่อการอัปเดตปลอม จากนั้นจะถูกเปลี่ยนเส้นทางไปยังหน้าดาวน์โหลด และไฟล์ที่ดูเหมือนจะไม่เป็นอันตรายจะถูกดาวน์โหลดและดำเนินการโดยไม่มีการโต้ตอบใดๆ เพิ่มเติม

-

มัลแวร์รอง: มัลแวร์รอง เช่น โทรจันการเข้าถึงระยะไกล (RAT) อาจถูกนำไปใช้เพื่อควบคุมระบบหรือขโมยข้อมูลที่ละเอียดอ่อน

5. ปิด

Clop ransomware (หรือที่รู้จักในชื่อ CLOP, Cl0p และ TA505) ถือเป็นภัยคุกคามที่อันตรายที่สุดประการหนึ่งต่อความปลอดภัยของข้อมูลในปัจจุบัน เป็น CryptoMix เวอร์ชันปรับปรุงใหม่ ซึ่งระบุครั้งแรกในปี 2559 โดยมีเป้าหมายเป็นพีซี Windows แก๊งชาวรัสเซียที่รับผิดชอบเรื่องแรนซัมแวร์ได้อ้างสิทธิ์ในการละเมิดข้อมูลสำคัญๆ หลายครั้ง รวมถึงการโจมตี BBC และ British Airways

อันตรายที่เกิดจากแรนซั่มแวร์ Clop กลายเป็นหัวข้อข่าวตลอดปี 2023 เนื่องจากโค้ดที่เป็นอันตรายกำหนดเป้าหมายไปที่ธุรกิจหลายแห่ง หน่วยงานรัฐบาลกลางของสหรัฐอเมริกา และรัฐบาลของรัฐในรัฐมินนิโซตาและอิลลินอยส์ มหาวิทยาลัย Johns Hopkins ในบัลติมอร์และระบบมหาวิทยาลัยทั่วทั้งรัฐของจอร์เจียตกเป็นเหยื่อของการโจมตีของ Clop ในช่วงเวลาเดียวกัน

"แก๊งรัสเซียที่รับผิดชอบ (สำหรับ Clop) ได้อ้างสิทธิ์ความเป็นเจ้าของต่อการละเมิดข้อมูลสำคัญหลายครั้ง รวมถึงการโจมตี BBC และ British Airways"

เพื่อเป็นการตอบสนอง CISA และ FBI ได้เผยแพร่คำเตือนเกี่ยวกับแก๊งค์แรนซัมแวร์ Clop โดยเผยให้เห็นว่าอาชญากรไซเบอร์ได้ใช้การแทรก SQL เพื่อใช้ประโยชน์จากช่องโหว่ในซอฟต์แวร์ถ่ายโอนข้อมูล MOVEit ช่องโหว่ดังกล่าวทำให้พวกเขาสามารถเข้าถึงข้อมูลที่โฮสต์โดยบริการ รวมถึงข้อมูลที่ละเอียดอ่อนเกี่ยวกับหน่วยงานภาครัฐและผู้ใช้แต่ละราย

6. อากิระ

Akira เป็นหนึ่งในภัยคุกคามแรนซัมแวร์ล่าสุดที่ได้รับความสนใจจากคนจำนวนมาก เนื่องจากมีชื่อเสียงในการเรียกร้องค่าไถ่หลายร้อยล้าน เนื่องจากค่าธรรมเนียมมหาศาลเหล่านี้ จึงไม่น่าเป็นไปได้ที่เหยื่อขององค์กรจะเห็นข้อมูลที่ถูกขโมยอีกครั้ง เว้นแต่ว่าจะมีการเผยแพร่สู่สาธารณะบนเว็บไซต์ของกลุ่มบนเว็บมืด

Akira เป็นภัยคุกคามทางไซเบอร์ที่เกิดขึ้นใหม่ที่น่ากังวลอย่างยิ่ง และมีความเชื่อมโยงกับการโจมตีที่มีชื่อเสียงหลายครั้ง รวมถึง:

-

การโจมตีครั้งใหญ่ที่มหาวิทยาลัยเมอร์เซอร์ในจอร์เจีย

-

การขโมยข้อมูล 543 GB จากเว็บไซต์ Middlesex County Public Schools ในรัฐเวอร์จิเนีย

-

การเข้ารหัสและการเรียกค่าไถ่เซิร์ฟเวอร์ บันทึก และข้อมูลส่วนบุคคลของพนักงานที่ธนาคารเพื่อการพัฒนาแห่งแอฟริกาใต้

7. Windows Update Ransomware (ไซบอร์ก)

หลักการพื้นฐานประการหนึ่งของความปลอดภัยทางไซเบอร์คือการตรวจสอบให้แน่ใจว่าอุปกรณ์ใช้ระบบปฏิบัติการและซอฟต์แวร์ล่าสุด แต่แฮกเกอร์บางคนใช้ประโยชน์จากสิ่งนี้เพื่อหลอกล่อเหยื่อด้วยการอัปเดตปลอมที่มีมัลแวร์

แม้ว่าแรนซัมแวร์อัพเดต Windows จะไม่ใช่เวกเตอร์การโจมตีใหม่ แต่แรนซัมแวร์ที่เป็นนวัตกรรมใหม่ยังคงได้รับการพัฒนาเพื่อใช้ประโยชน์จากอีเมลอัพเดตการติดตั้งปลอมที่อ้างว่ามาจากบริษัทซอฟต์แวร์ที่มีชื่อเสียงเช่น Microsoft

มัลแวร์ประเภทหนึ่งที่พบบ่อยที่สุดในการโจมตีเหล่านี้เรียกว่า Cyborg ransomware ซึ่งเป็นรูปแบบหนึ่งของแรนซัมแวร์ที่พบได้ทั่วไปในปี 2019 เมื่อเปิดใช้งานแล้ว Cyborg จะกวาดล้างพีซีเป้าหมาย และเข้ารหัสทุกไฟล์ที่มันพบ

กิจกรรมภัยคุกคามทั่วโลก

ขนาดที่แท้จริงของภัยคุกคามที่เกิดจากมัลแวร์ถือเป็นข้อกังวลร้ายแรงสำหรับทั้งบุคคลและองค์กรทั่วโลก ตามรายงานภัยคุกคามของ Gen จากไตรมาสที่สองของปี 2024 มีการโจมตีทางไซเบอร์ที่สังเกตได้เพิ่มขึ้น 46% เมื่อเทียบเป็นรายปีในช่วงเดือนเมษายนถึงมิถุนายน โดยมีกลโกงเป็นภัยคุกคามหลักและเบราว์เซอร์และเว็บเป็นพื้นที่การโจมตีหลัก

กิจกรรมการโจมตีทางไซเบอร์ที่แพร่หลายสะท้อนให้เห็นในรายงาน Human Risk Review ของ SoSafe ปี 2024 ซึ่งพบว่าครึ่งหนึ่งขององค์กรที่สำรวจประสบกับการโจมตีที่ประสบความสำเร็จในช่วงสามปีที่ผ่านมา ศักยภาพในการทำลายล้างการโจมตีระดับระบบได้รับการเน้นย้ำโดยการศึกษาในปี 2023 ที่พบว่า 43% ของการโจมตีด้วยแรนซัมแวร์ทั้งหมดเข้าถึง PowerShell ในขณะที่ 91% ของการโจมตีที่น่าประหลาดใจทั้งหมดได้ขโมยข้อมูล

ภัยคุกคามไม่ได้จำกัดอยู่เพียงบริษัทและองค์กรเอกชนเท่านั้น กองทัพสหรัฐฯ กำลังค้นหาระบบของตนเพื่อหามัลแวร์ที่เชื่อกันว่าถูกฝังโดยนักแสดงชาวจีน หากปล่อยทิ้งไว้โดยไม่ตรวจสอบ เจ้าหน้าที่บริหารของสหรัฐฯ เกรงว่าโค้ดที่เป็นอันตรายอาจรบกวนระบบไฟฟ้า ระบบสื่อสาร การประปา และโครงสร้างพื้นฐานที่สำคัญอื่นๆ ของกองทัพและพลเรือน

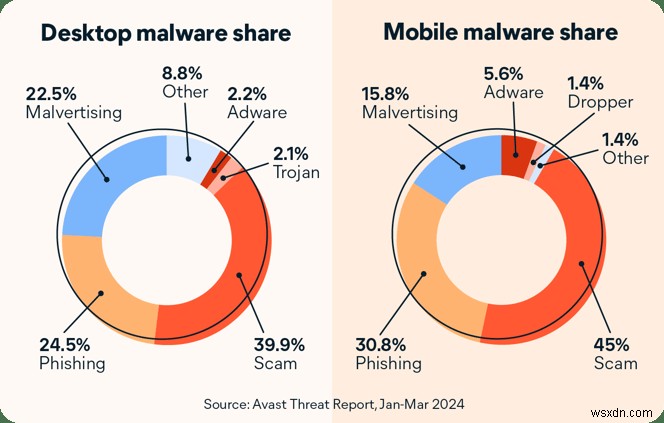

นอกจากนี้ เทคนิควิศวกรรมสังคมในปัจจุบันเป็นเวกเตอร์การโจมตีหลักสำหรับมัลแวร์บนมือถือและเดสก์ท็อป ซึ่งหมายความว่าการหลอกลวงและการสื่อสารแบบฟิชชิ่งจะบดบังอันตรายที่เกิดจากมัลแวร์แบบดั้งเดิม เช่น โทรจันหรือแอดแวร์ กล่าวอีกนัยหนึ่ง แทนที่จะเป็นช่องโหว่ของซอฟต์แวร์ ปัจจุบันมนุษย์เป็นเกตเวย์ไวรัสและมัลแวร์อื่นๆ ที่ถูกใช้ประโยชน์มากที่สุด

หากต้องการข้อมูลเพิ่มเติม โปรดดูไทม์ไลน์ของ Center for Strategic and International Studies เกี่ยวกับการโจมตีทางไซเบอร์ที่สำคัญซึ่งส่งผลกระทบต่อหน่วยงานภาครัฐและเป้าหมายที่มีมูลค่าสูงอื่นๆ ทั่วโลก

โชคดีที่เครื่องมือรักษาความปลอดภัยทางไซเบอร์ล่าสุดสามารถช่วยป้องกันการโจมตีจากภัยคุกคามใหม่และที่เกิดขึ้นใหม่ได้ รายงานภัยคุกคามของ Avast จากไตรมาสแรกของปี 2024 แสดงให้เห็นว่า Avast บล็อกการโจมตีมากกว่า 3 พันล้านครั้ง และ URL ที่เป็นอันตรายมากกว่า 500 ล้านรายการในช่วงสามเดือน

อนาคตของไวรัสและมัลแวร์ AI

หนึ่งในความท้าทายที่ยิ่งใหญ่ที่สุดในด้านความปลอดภัยทางไซเบอร์ในปัจจุบันคือการเพิ่มขึ้นของไวรัสที่ขับเคลื่อนโดย AI และมัลแวร์อื่นๆ ที่สร้างขึ้นด้วยความช่วยเหลือของเครื่องมือแฮ็ก AI แบบกำหนดเอง เช่น Worm GPT

แบล็คแมมบา

นักวิจัยได้พัฒนามัลแวร์พิสูจน์แนวคิดที่ซับซ้อนที่เรียกว่า BlackMamba ซึ่งสามารถใช้ประโยชน์จากปัญญาประดิษฐ์เพื่อสร้างเพย์โหลดที่เป็นอันตรายแบบไดนามิก วิธีการที่เป็นเอกลักษณ์นี้ทำให้การตรวจจับทำได้ยาก เนื่องจากมัลแวร์สามารถเปลี่ยนลายเซ็นต์เพื่อหลบเลี่ยงการป้องกันแบบเดิมได้

BlackMamba มีความสามารถในการคีย์ล็อก ขโมยข้อมูลที่ละเอียดอ่อน และสร้างการเข้าถึงระยะไกลไปยังระบบที่ถูกบุกรุก เทคนิคการทำให้งงงวยขั้นสูงและลักษณะการปรับตัวถือเป็นความท้าทายที่สำคัญสำหรับผู้เชี่ยวชาญด้านความปลอดภัยในการตามทันภัยคุกคามที่พัฒนาอยู่

สคริปต์ฟิชชิ่ง

นอกจากนี้ Generative AI ยังช่วยให้แฮกเกอร์สร้างสคริปต์ฟิชชิ่งที่ซับซ้อนและน่าเชื่อถือในปริมาณมากได้อีกด้วย และจะเป็นเรื่องยากมากสำหรับผู้เชี่ยวชาญด้านความปลอดภัยในการระบุและป้องกันอีเมลฟิชชิ่งที่เป็นส่วนตัวอย่างมากซึ่งใช้เสียงและวิดีโอปลอมเพื่อเลียนแบบการสื่อสารที่ถูกต้องตามกฎหมาย

การโจมตีแบบฟิชชิ่งที่ขับเคลื่อนด้วย AI มีความซับซ้อนมากขึ้นและตรวจจับได้ยากขึ้น

การโจมตีแบบฟิชชิ่งที่ขับเคลื่อนด้วย AI มีความซับซ้อนมากขึ้นและตรวจจับได้ยากขึ้น

แม้กระทั่งตอนนี้ การค้นพบที่น่าตกใจจาก SoSafe แสดงให้เห็นว่าผู้ใช้หนึ่งในสามคลิกเนื้อหาที่เป็นอันตรายในอีเมลฟิชชิ่ง และครึ่งหนึ่งยังคงป้อนข้อมูลที่ละเอียดอ่อนต่อไป อนาคตของความปลอดภัยทางไซเบอร์มีความหมายอย่างไรนั้นยังไม่เป็นที่ทราบแน่ชัด

เนื่องจาก BlackMambas ในชีวิตจริงถูกเผยแพร่สู่โลกดิจิทัลของเรา และข้อความฟิชชิ่งก็ตรวจพบได้ยากขึ้น การมีซอฟต์แวร์รักษาความปลอดภัยที่ล้ำสมัยเพื่อควบคุมผู้ไม่ประสงค์ดีจึงเป็นสิ่งจำเป็น แต่จำเป็นต้องมีแนวทางแบบองค์รวม และนั่นหมายถึงการใช้มาตรการด้านความปลอดภัยต่างๆ

วิธีการป้องกันไวรัสและภัยคุกคามล่าสุด

ด้วยความซับซ้อนของการโจมตีทางไซเบอร์ที่เพิ่มมากขึ้น การใช้เครื่องมือและแนวปฏิบัติด้านความปลอดภัยออนไลน์อย่างเต็มรูปแบบจึงมีความสำคัญมากกว่าที่เคย คุณสามารถลดความเสี่ยงที่จะตกเป็นเหยื่อการโจมตีได้โดยปฏิบัติตามคำแนะนำด้านความปลอดภัยทางอินเทอร์เน็ตที่ดีที่สุด

เคล็ดลับความปลอดภัยออนไลน์

การรับรองความถูกต้องแบบหลายปัจจัย: เปิดใช้งานการตรวจสอบสิทธิ์แบบสองปัจจัย (2FA) หรือการตรวจสอบสิทธิ์แบบหลายปัจจัย (MFA) สำหรับบัญชีและอุปกรณ์ของคุณทุกครั้งที่เป็นไปได้

ตัวจัดการรหัสผ่าน: สร้างรหัสผ่านที่รัดกุมและไม่ซ้ำใครและใช้เครื่องมือจัดการรหัสผ่านเพื่อติดตามรหัสผ่านทั้งหมด

ติดตั้งการอัปเดต: อัปเดตแอปและซอฟต์แวร์ของคุณอยู่เสมอเพื่อรับประโยชน์จากแพทช์รักษาความปลอดภัยล่าสุด

ซอฟต์แวร์รักษาความปลอดภัยทางไซเบอร์: ติดตั้งและใช้เครื่องมือรักษาความปลอดภัยทางไซเบอร์ที่เชื่อถือได้ เช่น ซอฟต์แวร์ป้องกันมัลแวร์ ไฟร์วอลล์ และ VPN

รับการรักษาความปลอดภัยและการปกป้องความเป็นส่วนตัวที่ครอบคลุมด้วย Avast

ต้องการปรับปรุงความปลอดภัยออนไลน์ของคุณและปกป้องอุปกรณ์ของคุณจากไวรัสคอมพิวเตอร์ล่าสุดหรือไม่? ดาวน์โหลด Avast One โซลูชันความปลอดภัยแบบครบวงจรพร้อมการตรวจจับและกำจัดมัลแวร์แบบเรียลไทม์ที่ขับเคลื่อนโดยกลไกการตรวจจับภัยคุกคามที่ได้รับรางวัล ซึ่งช่วยต่อต้านไวรัสใหม่และที่เกิดขึ้นใหม่และภัยคุกคามออนไลน์อื่น ๆ รับการรักษาความปลอดภัยที่แข็งแกร่งวันนี้ — ฟรี