คุณสังเกตเห็นสิ่งแปลก ๆ ในฐานข้อมูลของคุณเมื่อเร็ว ๆ นี้หรือไม่? คุณเห็นตารางที่ไม่รู้จักจำนวนหนึ่งหรือคุณสังเกตเห็น URL ที่ไม่รู้จักในตารางตัวเลือกหรือไม่

นี่เป็นสัญญาณคลาสสิกของฐานข้อมูลที่ถูกแฮ็ก

ฐานข้อมูล WordPress เก็บข้อมูลจากเว็บไซต์ WordPress ของคุณ เมื่อฐานข้อมูลของคุณถูกแฮ็ก แฮกเกอร์สามารถขโมยข้อมูล เปลี่ยนเส้นทางเว็บไซต์ของคุณไปยังเว็บไซต์อื่น และอื่นๆ

แต่ไม่ต้องกังวล ฐานข้อมูลที่ติดไวรัสเป็นปัญหาทั่วไปที่เจ้าของเว็บไซต์ WordPress ต้องเผชิญ และมีวิธีการกู้คืนฐานข้อมูลที่ถูกแฮ็กของคุณ คุณจะต้องสแกนและทำความสะอาดเว็บไซต์ของคุณทันที

มีสองวิธีในการทำเช่นนี้ คุณสแกนและล้างฐานข้อมูลที่ถูกแฮ็กได้ด้วยตนเองหรือใช้ปลั๊กอิน

ในการลบมัลแวร์ออกจากฐานข้อมูล WP ด้วยตนเอง คุณต้องมีความรู้เกี่ยวกับฐานข้อมูล ถึงอย่างนั้นกระบวนการก็ใช้เวลานาน ดังนั้นการสแกนและล้างข้อมูลด้วยตนเองจึงเหมาะที่สุดสำหรับผู้ใช้ที่มีความเชี่ยวชาญด้านเทคนิค

สำหรับผู้ใช้ที่ไม่มีความเชี่ยวชาญด้านเทคนิค การใช้ปลั๊กอินความปลอดภัยเป็นตัวเลือกที่ดีที่สุด

ในบทความนี้ เราจะนำคุณผ่านขั้นตอนการสแกนฐานข้อมูล WordPress เพื่อหามัลแวร์โดยใช้ปลั๊กอิน ในกรณีที่คุณยังต้องการใช้เส้นทางแบบแมนนวล เราได้ให้รายละเอียดไว้แล้วเช่นกัน

TL;DR :ในการแก้ไขเว็บไซต์ของคุณ คุณต้องสแกนฐานข้อมูล WordPress ด้วย MalCare ทันที จะค้นหามัลแวร์ภายในไม่กี่นาทีและช่วยให้คุณสามารถล้างฐานข้อมูลของคุณได้ ปลั๊กอินนี้จะช่วยให้คุณใช้มาตรการป้องกันเพื่อให้แน่ใจว่าเว็บไซต์ของคุณยังคงได้รับการปกป้องจากการพยายามแฮ็คในอนาคต

ฐานข้อมูล WordPress คืออะไร

ฐานข้อมูลคือคลังข้อมูลดิจิทัลที่จัดเก็บข้อมูลจากเว็บไซต์ WordPress ของคุณ ทุกเว็บไซต์ไม่ว่าจะสร้างขึ้นบน CMS ใดจะมีฐานข้อมูล

WordPress สร้างฐานข้อมูลโดยอัตโนมัติเมื่อคุณสร้างเว็บไซต์ WordPress ใช้ซอฟต์แวร์การจัดการฐานข้อมูลที่เรียกว่า MySQL เพื่อสร้างฐานข้อมูล

ฐานข้อมูล MySQL มีสองหน้าที่ – การจัดเก็บข้อมูลและการดึงข้อมูล

สิ่งนี้หมายความว่าเมื่อคุณเผยแพร่โพสต์หรือเพจ จะถูกจัดเก็บไว้ในฐานข้อมูล . และเมื่อผู้เยี่ยมชมพยายามเข้าถึงโพสต์หรือเพจ WordPress จะดึงข้อมูลจากฐานข้อมูล เพื่อแสดงต่อผู้เข้าชม

หมายเหตุด่วน: บางท่านอาจทราบดีว่าไฟล์ WordPress ยังเก็บข้อมูลจากเว็บไซต์ของคุณ นั่นเป็นความจริง แต่ไฟล์และฐานข้อมูล WordPress รวบรวมข้อมูลประเภทต่างๆ เพื่อทำความเข้าใจความแตกต่างนี้ เราแนะนำให้อ่าน คู่มือสำหรับผู้เริ่มต้นใช้งานเกี่ยวกับโครงสร้างของเว็บไซต์ WordPress

ฐานข้อมูล WordPress สามารถเข้าถึงบัญชีโฮสติ้งได้ มีเพียงเจ้าของเว็บไซต์เท่านั้นที่สามารถเข้าถึงฐานข้อมูลได้ เว้นแต่เขา/เธอจะแบ่งปันข้อมูลประจำตัวของบัญชีโฮสติ้งกับผู้อื่น แต่แฮกเกอร์ได้ค้นพบวิธีอื่นๆ ในการเข้าถึงฐานข้อมูล โดยส่วนใหญ่ใช้ช่องโหว่ด้านความปลอดภัยในเว็บไซต์ ในส่วนถัดไป เราจะบอกคุณว่าฐานข้อมูลถูกแฮ็กอย่างไร

ฐานข้อมูล WordPress เป็นคลังสินค้าดิจิทัลที่จัดเก็บ เรียกค้น และแสดงข้อมูลทั้งหมดของเว็บไซต์ของคุณ คลิกเพื่อทวีตฐานข้อมูล WordPress ของฉันจะถูกแฮ็กได้อย่างไร

มี 2 วิธีหลักที่แฮกเกอร์สามารถเข้าถึงฐานข้อมูล WordPress ของคุณได้ ได้แก่:

1. เริ่มการโจมตีด้วยการฉีด SQL

2. เปิดตัว Brute Force Attack

1. เริ่มการโจมตีด้วยการฉีด SQL

เว็บไซต์ WordPress ส่วนใหญ่อนุญาตให้ผู้ใช้เพิ่มความคิดเห็นหรือติดต่อผู้ดูแลเว็บไซต์หรือเจ้าของ พื้นที่ที่ผู้ใช้สามารถป้อนข้อความของตนเองได้เรียกว่า 'ช่องป้อนข้อมูล'

เมื่อฟิลด์อินพุตไม่ได้รับการกำหนดค่าอย่างถูกต้อง แฮกเกอร์สามารถใช้ประโยชน์จากช่องดังกล่าวได้ แทนที่จะเขียนความคิดเห็น แฮกเกอร์สามารถแทรกโค้ดที่เป็นอันตรายได้

ความคิดเห็นที่ส่งบนเว็บไซต์ของคุณจะถูกเก็บไว้ในฐานข้อมูล นั่นคือวิธีที่โค้ดที่เป็นอันตรายพบว่ามันเข้ามาในฐานข้อมูลของคุณและเปิดประตูให้แฮกเกอร์เข้าถึงฐานข้อมูลของคุณ

ตัวอย่างหนึ่งที่นึกถึงคือการฉีดโค้ด SQL ในปลั๊กอิน WordPress ปฏิทินการจอง ช่องโหว่ดังกล่าวทำให้ผู้โจมตีสามารถป้อนคำสั่ง SQL ที่ไม่ถูกต้องซึ่งถูกส่งไปยังฐานข้อมูล ซึ่งทำให้ผู้โจมตีสามารถดูข้อมูลจากฐานข้อมูลได้

2. เปิดตัว Brute Force Attack

สามารถเข้าถึงฐานข้อมูล WordPress ได้โดยลงชื่อเข้าใช้บัญชีโฮสติ้งของคุณด้วยข้อมูลประจำตัวของคุณ

แฮกเกอร์สามารถเปิดการโจมตีแบบเดรัจฉานโดยพยายามเดาชื่อผู้ใช้และรหัสผ่านของบัญชีของคุณ

หากคุณมีข้อมูลประจำตัวที่คาดเดาได้ง่าย เช่น ผู้ดูแลระบบ (ชื่อผู้ใช้) และรหัสผ่าน 123 (รหัสผ่าน) มีโอกาสที่บัญชีของคุณจะถูกแฮ็กได้ง่าย เมื่อเข้าถึงบัญชีโฮสติ้งของคุณแล้ว พวกเขาจะใช้ประโยชน์จากฐานข้อมูลของคุณ

หากคุณสงสัยว่าฐานข้อมูลของคุณถูกแฮ็ก คุณต้องใช้มาตรการรักษาความปลอดภัยของเว็บไซต์ทันที ซึ่งรวมถึงการสแกนและล้างฐานข้อมูลของคุณ ซึ่งเราจะแนะนำคุณในหัวข้อถัดไป

หากฐานข้อมูลของคุณถูกแฮ็ก คุณต้องทำตามขั้นตอนเพื่อล้างข้อมูลทันที ใช้การกำจัดมัลแวร์ทันทีของ MalCare เพื่อล้างมัลแวร์ออกจากเว็บไซต์ของคุณ คลิกเพื่อทวีตจะสแกนและทำความสะอาดฐานข้อมูล WordPress สำหรับมัลแวร์ได้อย่างไร

มีสองวิธีในการสแกนและทำความสะอาดฐานข้อมูลของเว็บไซต์ WordPress คุณสามารถทำได้ด้วยตนเองหรือโดยใช้ปลั๊กอิน เราจะแสดงให้คุณเห็นทั้งสองวิธี

สแกนและล้างฐานข้อมูล WordPress โดยใช้ปลั๊กอิน

ไม่ใช่ทุกปลั๊กอินความปลอดภัยที่สามารถค้นหาและลบมัลแวร์ในฐานข้อมูลได้

- หามัลแวร์ในฐานข้อมูลได้ยาก มันสามารถซ่อนได้ทุกที่ ปลั๊กอินความปลอดภัยส่วนใหญ่จะดูเฉพาะในที่ที่พบมัลแวร์โดยทั่วไปเท่านั้น ซึ่งหมายความว่า มัลแวร์ที่ซ่อนไว้ที่อื่นจะตรวจไม่พบ .

- นอกจากนี้ ปลั๊กอินความปลอดภัยส่วนใหญ่ยังใช้ลายเซ็นแบบเก่าหรือวิธีการจับคู่รูปแบบเพื่อค้นหามัลแวร์ในฐานข้อมูล แต่ด้วยวิธีการนี้ เครื่องสแกนมัลแวร์ของ WordPress สามารถค้นหามัลแวร์ที่รู้จักเท่านั้น ไม่ใช่มัลแวร์ใหม่หรือซับซ้อน .

- นอกจากนี้ ปลั๊กอินความปลอดภัยจำนวนมากสำหรับ WordPress ยังมีเวลาตอบสนองที่ยาวนาน อาจใช้เวลาระหว่างสองสามชั่วโมงถึงสองสามวันเพื่อล้างฐานข้อมูลของคุณ เราทราบดีว่าเวลาที่เว็บไซต์ของคุณถูกแฮ็กเป็นสิ่งสำคัญ ความล่าช้าในการทำความสะอาดเว็บไซต์ของคุณอาจทำให้สถานการณ์แย่ลง ตัวอย่างเช่น ผู้ให้บริการโฮสติ้งของคุณอาจระงับไซต์ของคุณและ Google อาจขึ้นบัญชีดำไซต์ของคุณ

คุณจะต้องมีปลั๊กอินที่ไม่มีปัญหาเหล่านี้ MalCare เป็นปลั๊กอินความปลอดภัยอย่างหนึ่ง

แทนที่จะอาศัยวิธีการแบบเก่า เช่น ลายเซ็นหรือการจับคู่รูปแบบ จะตรวจสอบรูปแบบและพฤติกรรมของรหัสเพื่อระบุว่ารหัสนั้นเป็นอันตรายหรือไม่ นั่นเป็นวิธีที่พบมัลแวร์ใหม่และซับซ้อน

ยิ่งไปกว่านั้น ปลั๊กอินนี้ยังมีมากกว่าสถานที่ที่รู้จักซึ่งโดยทั่วไปจะพบมัลแวร์ มันมองเข้าไปในซอกมุมและสอบสวนพฤติกรรมที่น่าสงสัย หากเว็บไซต์ของคุณมีมัลแวร์ MalCare จะพบมัน

ในส่วนถัดไป เราจะแสดงวิธีใช้ MalCare Security Plugin

สแกนและล้างฐานข้อมูล WordPress ด้วย MalCare Security Plugin

ทำตามคำแนะนำทีละขั้นตอนของเราเพื่อสแกนไซต์ WordPress ของคุณและทำความสะอาดหากเครื่องสแกนพบการติดไวรัส

ขั้นตอนที่ 1: ดาวน์โหลดและติดตั้ง MalCare Security เพิ่มไซต์ของคุณลงในแดชบอร์ด MalCare และปลั๊กอินจะเริ่มสแกนมัลแวร์ WordPress บนเว็บไซต์ของคุณทันที

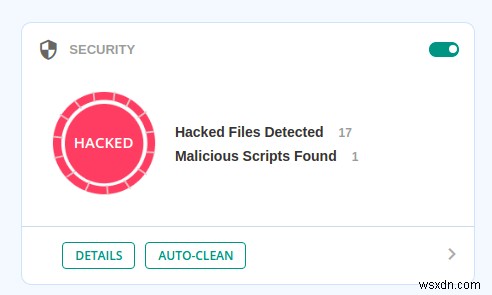

ขั้นตอนที่ 2: หลังจากสแกนเว็บไซต์ WordPress แล้ว MalCare จะแจ้งให้คุณทราบหากพบมัลแวร์ในฐานข้อมูลของคุณ

โปรดทราบว่าปลั๊กอินจะสแกนทั้งไฟล์และฐานข้อมูล ดังนั้นหากพบไฟล์ที่น่าสงสัย ปลั๊กอินจะแจ้งให้คุณทราบด้วยเช่นกัน บนเว็บไซต์ที่เราสแกน MalCare พบ 17 ไฟล์ที่ถูกแฮ็ก WordPress และ 1 สคริปต์ที่เป็นอันตรายในฐานข้อมูล

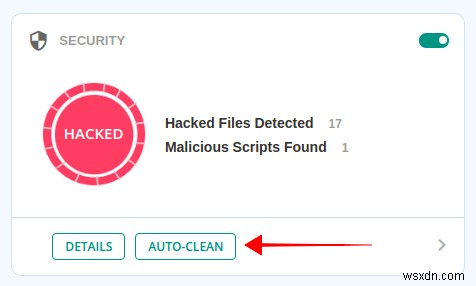

ขั้นตอนที่ 3: หากมีมัลแวร์อยู่บนไซต์ของคุณ คุณต้องกำจัดมัลแวร์โดยเร็วที่สุด ด้วย MalCare คุณมีตัวเลือกการลบมัลแวร์ WordPress แบบทันที เพียงคลิกที่ ล้างอัตโนมัติ บนแดชบอร์ดของ MalCare และปลั๊กอินจะเริ่มทำความสะอาดเว็บไซต์ของคุณ

การล้างฐานข้อมูลของคุณจะใช้เวลาสองสามนาที แต่เมื่อเสร็จสิ้น คุณจะได้รับแจ้งเกี่ยวกับฐานข้อมูลในแดชบอร์ด MalCare

สแกนและล้างฐานข้อมูล WordPress ด้วยตนเอง

การสแกนและล้างฐานข้อมูลด้วยตนเองจะใช้เวลานาน นอกจากนี้ ยังมีโอกาสดีที่คุณจะพลาดมัลแวร์ที่ซ่อนอยู่ นอกจากนี้ หากคุณทำผิดพลาดขณะทำความสะอาดฐานข้อมูล เช่น ลบตารางผิดหรือลบโค้ดที่ไม่เป็นอันตราย อาจทำให้เว็บไซต์ของคุณเสียหายได้

นี่คือเหตุผลที่เราแนะนำอย่างยิ่งให้สแกนและล้างฐานข้อมูลของคุณด้วยความช่วยเหลือของปลั๊กอิน แต่ถ้าคุณรู้สึกผจญภัยในวันนี้และต้องการลองใช้วิธีการแบบแมนนวล ให้ดำเนินการเลย แต่ก่อนอื่น ให้สำรองข้อมูลเว็บไซต์ WordPress ของคุณโดยสมบูรณ์ คุณสามารถใช้ปลั๊กอินสำรอง เช่น BlogVault เพื่อสำรองข้อมูล ในกรณีที่มีสิ่งผิดปกติเกิดขึ้น คุณสามารถกู้คืนข้อมูลสำรองและทำให้ไซต์ WordPress ของคุณพร้อมใช้งานได้ทันที

ในฐานข้อมูลของคุณ มีตัวบ่งชี้ทั่วไปสองประการของมัลแวร์. – ฟังก์ชัน PHP ที่เป็นอันตรายและลิงก์หรือ iFrames ที่ไม่รู้จัก เราจะแสดงวิธีค้นหาสิ่งเหล่านี้ด้วยตนเอง

- ฟังก์ชัน PHP ที่เป็นอันตราย: วิธีหนึ่งที่ใช้กันทั่วไปในการระบุการติดไวรัสในฐานข้อมูลคือการมีอยู่ของรหัสที่อาจเป็นอันตราย เช่น base64_decode, gzinflate, error_reporting(0) และ shell_exec ที่กล่าวว่ามีข้อเสียเปรียบของวิธีนี้ รหัสไม่ได้เป็นอันตรายเสมอไป บางครั้งโปรแกรมเมอร์มักใช้โค้ดดังกล่าวเพื่อเรียกใช้ฟังก์ชันบางอย่าง

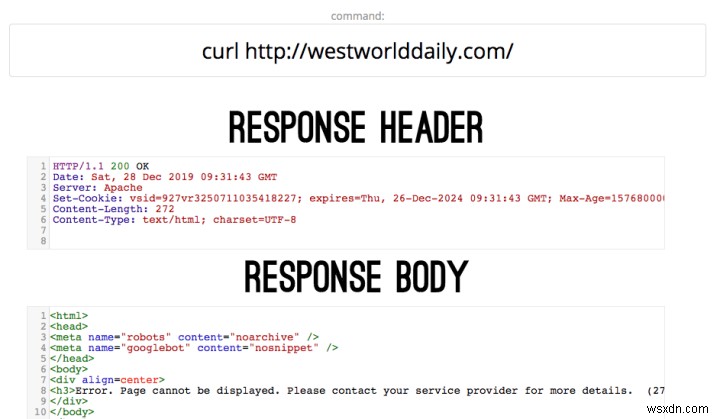

- ลิงก์หรือ iFrame ที่ไม่รู้จัก: แฮกเกอร์แทรกลิงก์ที่ไม่รู้จักและ iFrames ลงในเว็บไซต์และปลอมแปลงเพื่อให้เจ้าของเว็บไซต์ไม่สามารถระบุลิงก์ได้ วิธีที่ดีในการหาลิงก์เหล่านี้คือการตรวจสอบโค้ดเว็บไซต์ของคุณ คุณสามารถใช้เครื่องมือชื่อ Online cURL เพื่อแสดงและตรวจสอบรหัสบนเว็บไซต์ของคุณได้ ค้นหารหัสที่ไม่ต้องการอย่างระมัดระวังหรือข้อความที่น่าสงสัย เช่น ชื่อยารักษาโรค

เมื่อคุณพบสัญญาณของมัลแวร์ในฐานข้อมูลของคุณแล้ว คุณต้องทำความสะอาดมัน ในการทำความสะอาดฐานข้อมูล คุณจะต้องกู้คืนสำเนาของฐานข้อมูลที่สะอาด คุณสามารถทำได้ก็ต่อเมื่อคุณได้ทำการสำรองฐานข้อมูล WordPress แต่ถ้าคุณไม่มีข้อมูลสำรองที่สมบูรณ์เพื่อกู้คืนเว็บไซต์ เราขอแนะนำให้คุณใช้ปลั๊กอินสำรอง

แค่นั้นแหละ คน นั่นคือจุดสิ้นสุดของการสแกนมัลแวร์และการล้างฐานข้อมูล WordPress ของคุณ

หากคุณต้องการส่งออกฐานข้อมูล WordPress เราขอแนะนำให้คุณอ่านคำแนะนำในการส่งออกฐานข้อมูล WordPress หรือไม่

ในบทสรุป

การทำให้ฐานข้อมูลของคุณถูกแฮ็กอาจเป็นการปลุกที่คุณต้องให้ความสำคัญต่อการรักษาความปลอดภัยอย่างจริงจังมากขึ้น แม้ว่าเว็บไซต์ของคุณอาจอยู่ในอันตรายแล้ว แต่ก็ไม่มีการรับประกันว่าจะไม่มีการแฮ็กอีกเลย หากคุณต้องการหลีกเลี่ยงไม่ให้การโจมตีดังกล่าวเกิดขึ้นอีก วิธีที่ดีที่สุดคือใช้มาตรการรักษาความปลอดภัยของ WordPress และใช้ปลั๊กอินความปลอดภัยและสแกนฐานข้อมูล WordPress เพื่อหามัลแวร์เป็นประจำ ปลั๊กอินจะเสนอการตรวจจับมัลแวร์ การล้าง และมาตรการเพื่อปกป้องเว็บไซต์ของคุณจากการพยายามแฮ็กในอนาคต

ลองดู ปลั๊กอินความปลอดภัย MalCare