เมื่อเร็ว ๆ นี้ แฮกเกอร์เริ่มใช้ประโยชน์จากเทคนิค SEO ที่คุณได้รับมาอย่างหนักเพื่อให้มองเห็นเว็บไซต์สแปมของพวกเขาผ่านการจัดอันดับที่ดีขึ้นในเว็บไซต์ของคุณ นี่คือ แบล็กแฮท SEO สแปม หรือ SEO เป็นพิษใน Magento, Opencart &Prestashop บทความนี้กล่าวถึงการโจมตีทั้งหมดด้วยอาการ สาเหตุ ผลลัพธ์ และขั้นตอนในการแก้ไข

ประเภทของการโจมตีด้วยสแปมของ Black Hat SEO

แฮ็กคีย์เวิร์ดภาษาญี่ปุ่น

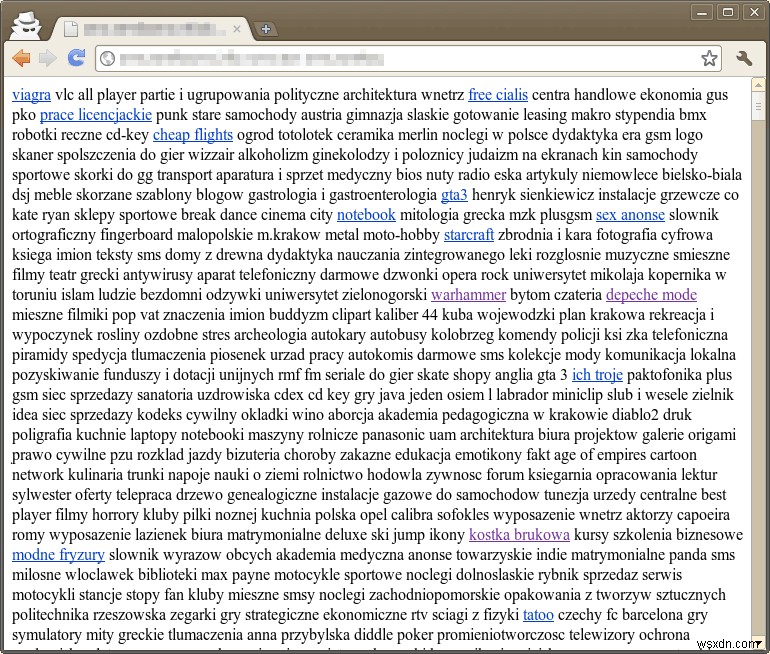

หรือที่รู้จักในชื่อ Japanese Keyword Hack สแปม Black Hat SEO ที่ผิดกฎหมายนี้ค่อนข้างแพร่หลายเมื่อเร็ว ๆ นี้ แฮกเกอร์วางลิงก์ที่สร้างโดยอัตโนมัติในข้อความภาษาญี่ปุ่นในเว็บไซต์ของคุณซึ่งได้รับการพัฒนาโดยใช้ระบบจัดการเนื้อหา เช่น Prestashop, OpenCart, Magento, Drupal และ WordPress ผลลัพธ์ของเครื่องมือค้นหาสำหรับเว็บไซต์ของคุณอาจมีลักษณะดังนี้:

ดังนั้นเมื่อมีคนเยี่ยมชมเว็บไซต์ของคุณและคลิกลิงก์ดังกล่าว พวกเขาจะถูกเปลี่ยนเส้นทางไปยังเว็บไซต์พันธมิตรที่ขายสินค้าและเครื่องแต่งกายของแบรนด์ปลอม เพิ่มเติมเกี่ยวกับเรื่องนี้ในบทความนี้

แฮ็กคีย์เวิร์ดที่พูดไม่ชัด

ในการแฮ็กคำสำคัญที่พูดไม่ชัด แฮ็กเกอร์จะเพิ่มหน้าสแปมซึ่งเต็มไปด้วยข้อความที่ไม่มีความหมายที่มีคีย์เวิร์ด พร้อมด้วยลิงก์ที่เกี่ยวข้องไปยังเว็บไซต์ของคุณ บางครั้งหน้าเหล่านี้ยังมีรูปภาพเพื่อจัดการกับเครื่องมือค้นหา และเพิ่มอันดับและปริมาณการเข้าชมหน้าในการค้นหาของ Google

ในการเยี่ยมชมหน้าที่ถูกแฮ็กเหล่านี้ ผู้เยี่ยมชมจะถูกเปลี่ยนเส้นทางไปยังหน้าที่ไม่เกี่ยวข้อง เช่น ไซต์สินค้าปลอม แฮกเกอร์สร้างรายได้เมื่อมีผู้เยี่ยมชมหน้าสแปมเหล่านี้

โดยทั่วไป หน้าสแปมที่เปลี่ยนเส้นทางจะมีลักษณะดังนี้:

เช่นเดียวกับในการแฮ็กคีย์เวิร์ดของญี่ปุ่น แฮ็กเกอร์มักใช้การปิดบังเพื่อทำให้เจ้าของเว็บไซต์ตรวจพบได้ยากขึ้นว่าเว็บไซต์นั้นติดไวรัสหรือไม่

ฟาร์มาแฮ็ค

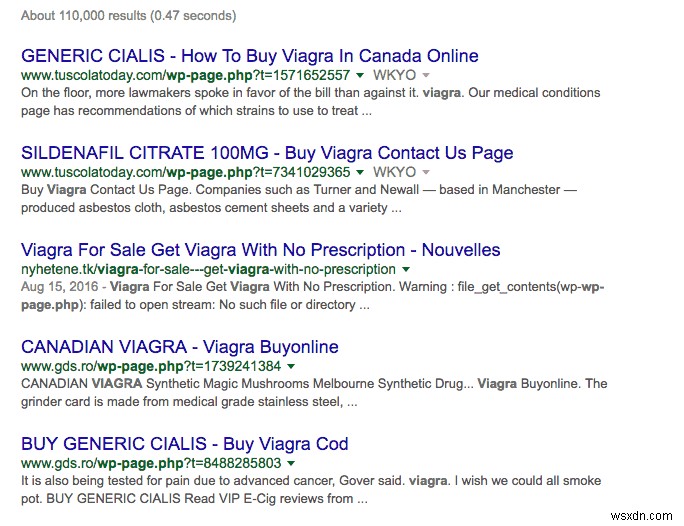

ประเภทที่สามทั่วไปของสแปม SEO ของ Black Hat คือ Pharma Hack ในกรณีนี้ ผู้โจมตีใช้ประโยชน์จากเว็บไซต์ที่มีช่องโหว่เพื่อแจกจ่ายผลิตภัณฑ์ยาให้กับผู้เยี่ยมชมเว็บไซต์ผ่านทางเว็บไซต์ของคุณ อาการของการแฮ็กร้านขายยารวมถึงลิงก์ที่ฝังไว้และข้อความสแปมบนหน้าเว็บหรือรายการที่แก้ไขในหน้าผลลัพธ์ของเครื่องมือค้นหา (SERPs)

การโจมตีเหล่านี้มักกำหนดเป้าหมายเสิร์ชเอ็นจิ้นยอดนิยม เช่น Google หรือ Bing เพื่อพยายามเพิ่มการเข้าชมไปยังธุรกิจยาที่ผิดกฎหมาย พวกเขายังเพิ่มชื่อและคำอธิบายปลอมเพื่อทำให้ลิงก์ดูมีความเกี่ยวข้อง ผลการค้นหาโดยทั่วไปมีลักษณะดังนี้:

คุณสามารถอ่านเพิ่มเติมเกี่ยวกับการแฮ็ค Pharma ได้ที่นี่

การตรวจจับสแปม SEO ของ Black Hat

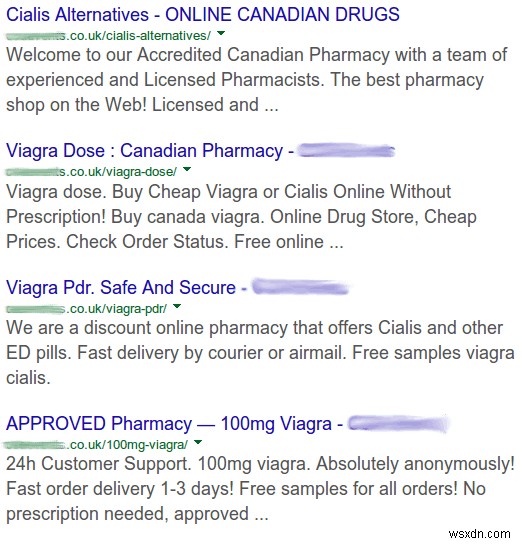

1. การใช้ Google Search

คุณสามารถค้นพบหน้าสแปมโดยค้นหา site:[your site root URL] japan . หากคุณเห็นผลการค้นหาเต็มไปด้วยข้อความภาษาญี่ปุ่น เว็บไซต์ของคุณอาจได้รับผลกระทบจากการแฮ็กคีย์เวิร์ดภาษาญี่ปุ่น

คุณยังสามารถค้นหาคำหลักเฉพาะเพื่อค้นหาหน้าคำหลักที่อ่านไม่เป็นภาษา หรือผลิตภัณฑ์ยาเพื่อค้นหาหน้า Pharma Hack

เช่นเดียวกับในภาพด้านบน หากคุณพบเนื้อหาที่น่าสงสัย – ที่นี่ โดเมนหลักของเว็บไซต์คือ .co.uk แต่ผลิตภัณฑ์ยาถูกจัดส่งจากแคนาดา – อาจเป็นตัวบ่งชี้ว่าไซต์ของคุณถูกแฮ็ก

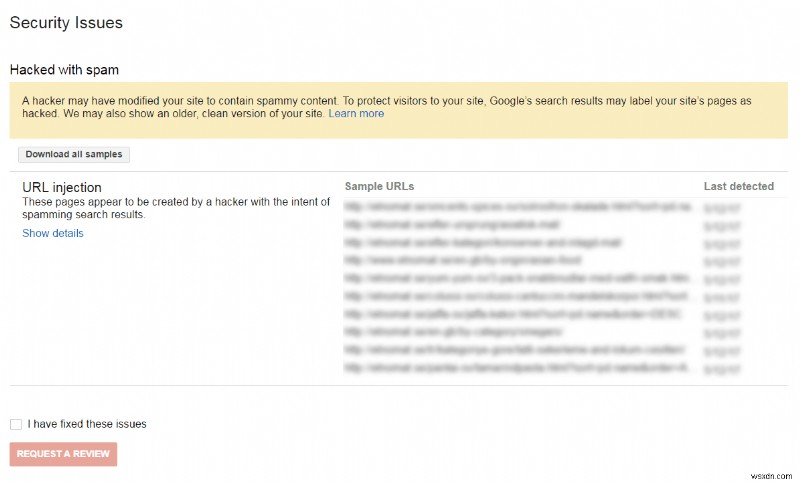

2. การใช้ Google Search Console

ใน Google Search Console/Google Webmaster Tools ให้ไปที่ Security Issues Tool ในแถบด้านข้างทางซ้าย หากแฮ็กเกอร์แก้ไขเว็บไซต์ของคุณ คุณสามารถค้นหาข้อมูลเพิ่มเติมได้ในหน้านี้ คุณอาจเห็นข้อความดังนี้:

3. การใช้เครื่องมือ “ดึงข้อมูลเหมือนเป็น Google”

หากคุณได้ดำเนินการตามสองขั้นตอนข้างต้นแล้วและเห็น 404: Page not Found Error จึงเป็นความคิดที่ดีที่จะตรวจสอบการปิดบังโดยการป้อน URL ของไซต์ของคุณในเครื่องมือดึงข้อมูลเหมือนเป็น Google (การปิดบังเป็นเทคนิคที่ช่วยให้แฮ็กเกอร์สามารถแสดง URL หรือเนื้อหาที่ไม่มีความหมาย/สแปมต่อผู้ใช้และเครื่องมือค้นหา ในขณะที่เจ้าของไซต์อาจแสดงข้อผิดพลาด HTTP 404 หน้า) หากแฮ็กเกอร์โจมตีไซต์ของคุณ คุณอาจเห็น ผลลัพธ์ที่ผิดปกติ

4. การใช้แผนผังไซต์ของคุณ

ตรวจสอบแผนผังเว็บไซต์เพื่อดูว่ามีลิงก์ที่น่าสงสัยใหม่ๆ ที่สร้างโดยแฮ็กเกอร์หรือไม่ ซึ่งจะช่วยจัดทำดัชนีหน้าเว็บของตนได้เร็วขึ้น หากคุณเห็นหน้าที่น่าสงสัย แสดงว่าเว็บไซต์ของคุณอาจถูกแฮ็ก!

ติด Black Hat SEO Spam? ส่งข้อความถึงเราบนวิดเจ็ตการแชทและเรายินดีที่จะช่วยเหลือคุณ แก้ไขการเป็นพิษของ SEO ตอนนี้

ผลกระทบของ Black Hat SEO Spam

- เทคนิคการแฮ็กคีย์เวิร์ดภาษาญี่ปุ่นและเทคนิคสแปม SEO ของ Black Hat โดยทั่วไปส่งผลในทางลบต่อ SEO ของคุณ ซึ่งอาจส่งผลต่อการเข้าชมและรายได้สำหรับเว็บไซต์ของคุณ

- Google อาจเริ่มแสดงคำเตือน "ไซต์นี้อาจถูกแฮ็ก" หรือ "ไซต์หลอกลวง" ซึ่งอาจส่งผลให้เว็บไซต์ของคุณถูกขึ้นบัญชีดำโดย Google

- หากไซต์ของคุณเป็นไซต์อีคอมเมิร์ซ ผู้ใช้ของคุณอาจสงสัยในความปลอดภัยของกระบวนการเช็คเอาต์และข้อมูลการชำระเงินของพวกเขา ส่งผลให้ยอดขายของคุณลดลง

- Google หรือ Bing ให้บริการเฉพาะลิงก์ที่เกี่ยวข้อง ดังนั้นพวกเขาจะทำการรูทไซต์ใดๆ ที่ยอมรับการชำระเงินสำหรับลิงก์ย้อนกลับ ลิงก์ปลอมทำให้ดูเหมือนว่าไซต์ของคุณทำเช่นนั้น ดังนั้นการเข้าชมและรายได้ของคุณจะได้รับผลกระทบ

- การมีสแปมในเว็บไซต์ของคุณส่งผลเสียต่อชื่อเสียงของคุณ ความพยายามในการสร้างการเชื่อมต่อกับผู้เข้าชมเว็บไซต์ของคุณใหม่นั้นยิ่งใหญ่มาก

แก้ไข Black Hat SEO Spam

1. สำรองข้อมูลเว็บไซต์ของคุณก่อนทำความสะอาด

ขอแนะนำให้ใช้เว็บไซต์แบบออฟไลน์เพื่อที่ผู้ใช้จะได้ไม่ต้องเข้าชมหน้าที่ติดไวรัสในขณะที่คุณกำลังทำความสะอาด อย่าลืมสำรองข้อมูลไฟล์หลักและฐานข้อมูลทั้งหมด อย่าลืมสำรองข้อมูลในรูปแบบไฟล์บีบอัด เช่น .zip

2. ลบบัญชีที่สร้างขึ้นใหม่ออกจาก Google Search Console

หากคุณไม่รู้จักบัญชีหรือผู้ใช้ในคอนโซลการค้นหาของ Google ของไซต์ ให้ลบออกทันที แฮ็กเกอร์มักจะเพิ่มบัญชีผู้ดูแลระบบที่เป็นสแปมเพื่อให้เปลี่ยนการตั้งค่าเว็บไซต์ของคุณได้

3. ตรวจสอบไฟล์ .htaccess ของเว็บไซต์ของคุณ

แฮกเกอร์มักใช้ไฟล์ .htaccess เพื่อเปลี่ยนเส้นทางผู้ใช้และเครื่องมือค้นหาไปยังหน้าที่เป็นอันตราย หากคุณมีข้อมูลสำรองของไซต์ คุณสามารถใช้เวอร์ชันนั้นเพื่อตรวจสอบเนื้อหาของไฟล์ .htaccess ได้ หากคุณพบรหัสที่น่าสงสัย ให้ลบออกหรือแสดงความคิดเห็น

4. แทนที่ไฟล์หลัก ปลั๊กอิน และธีม

คุณสามารถแทนที่ไฟล์หลักที่ติดไวรัสด้วยไฟล์เวอร์ชันดั้งเดิมจากแหล่งที่เชื่อถือได้ หลังจากดาวน์โหลดไฟล์และไดเร็กทอรีเวอร์ชันใหม่และอัปเดตแล้ว คุณสามารถลบไฟล์ที่เก่ากว่าได้

5. ลบไฟล์ที่น่าสงสัยที่แก้ไขล่าสุด

คุณอาจพบไฟล์ที่อาจติดไวรัสโดยดูจากไฟล์ที่เพิ่งแก้ไข ลบไฟล์ที่ติดไวรัสโดยลบผ่านเทอร์มินัลหรือไคลเอนต์ FTP แม้ว่าหลังจากการดำเนินการนี้ มัลแวร์ยังคงปรากฏขึ้นในผลการค้นหา นั่นหมายความว่าแฮ็กเกอร์ติดตั้งแบ็คดอร์ในฐานข้อมูลของคุณ

6. ตรวจสอบคำหลัก

แฮกเกอร์ยังสามารถใช้ชื่อที่คล้ายกับคีย์เวิร์ดที่มีอยู่เพื่อเพิ่มไฟล์ที่เป็นอันตรายเหล่านี้ไปยังเซิร์ฟเวอร์ ตัวอย่างเช่น:

<title>{keyword}</title>

<meta name="description" content="{keyword}" />

<meta name="keywords" content="{keyword}" />

<meta property="og:title" content="{keyword}" />

<div style="position: absolute; top: -1000px; left: -1000px;">Cheap prescription drugs </div>

ที่นี่คำว่า "คำหลัก" จะถูกแทนที่ด้วย "คำหลัก" อย่าลืมตรวจสอบคีย์เวิร์ดดังกล่าวและลบโค้ดที่เป็นอันตรายออก

7. ถอดประตูหลังออก

โดยทั่วไป แฮกเกอร์จะรวมแบ็คดอร์ไว้ในไฟล์ header.php เพื่อให้โค้ดที่เป็นอันตรายทำงานทุกครั้งที่มีการร้องขอหน้าเว็บไซต์สาธารณะ การดำเนินการนี้ทำเพื่อสแปมโปรแกรมรวบรวมข้อมูลของเครื่องมือค้นหาโดยใช้เว็บไซต์ของเราเป็นหลัก นอกจากนี้ยังจะสร้าง wp-page.php ขึ้นใหม่เป็นคุณลักษณะ "ลบการป้องกัน" หลังจากลบไฟล์ด้านบนและฟังก์ชันรวมใน header.php แล้ว เราสามารถมั่นใจได้ว่าผลลัพธ์ที่เป็นสแปมจะถูกลบออกจาก SERP ของเรา

8. เรียกใช้การสแกนมัลแวร์

เรียกใช้การสแกนมัลแวร์บนเว็บเซิร์ฟเวอร์ของคุณเพื่อหามัลแวร์และไฟล์ที่เป็นอันตราย คุณสามารถใช้เครื่องมือ "Virus Scanner" ใน cPanel ที่โฮสต์เว็บของคุณให้มา หรือรับโปรแกรมล้างมัลแวร์จากผู้เชี่ยวชาญด้วย Astra Pro Plan

9. ตรวจสอบการล้างข้อมูล

หลังจากล้างมัลแวร์แล้ว วิธีที่ดีในการตรวจสอบว่ามัลแวร์หายไปโดยสมบูรณ์แล้วคือการทำให้ Google รวบรวมข้อมูลเว็บไซต์ของคุณอีกครั้ง โดยลงชื่อเข้าใช้ Google Search Console และไปที่ รวบรวมข้อมูล> ดึงข้อมูลเหมือนเป็น Google จากที่นี่ พิมพ์/ค้นหาตำแหน่งของ URL ที่ได้รับผลกระทบ จากนั้นคลิก สร้างดัชนีใหม่ ปุ่ม. หากส่งคืนหน้า “ไม่พบ” แสดงว่าคุณได้ทำความสะอาดเว็บไซต์ของคุณในที่สุด!

สแปม SEO ของ Black Hat:บทสรุป

การโจมตีทางไซเบอร์นั้นน่ากลัว – แต่ผลที่ตามมาของพวกมันกลับมีมากกว่านั้น การศึกษาของเราแสดงให้เห็นว่าแม้ว่าคุณจะพร้อมให้กู้คืนเว็บไซต์ของคุณจากการโจมตีดังกล่าว SEO ของคุณก็ยังได้รับผลกระทบ

เว็บไซต์ของคุณต้องการความน่าเชื่อถือและความปลอดภัยเพื่อดึงดูดลูกค้า และสแปมสามารถทำลายล้างได้ในบริบทนั้น แฮ็กเกอร์ไม่ต้องกังวลกับขนาดเว็บไซต์ของคุณ ดังนั้นไซต์ของคุณจึงมีความเสี่ยงที่จะติดไวรัสอยู่เสมอ

หากคุณไม่ต้องการที่จะเผชิญกับปัญหาดังกล่าว ให้พิจารณาลงทุนในการป้องกันเว็บไซต์เชิงรุก และรักษากิจวัตรการรักษาความปลอดภัยมาตรฐานสำหรับเว็บไซต์ของคุณ ไฟร์วอลล์และปลั๊กอินความปลอดภัยได้รับการทดสอบแล้วว่าสามารถปกป้องเว็บไซต์ของคุณได้ยาวนาน ด้วยวิธีนี้ คุณจะไม่ต้องกังวลกับการถูกแฮ็กอีกต่อไป!

เกี่ยวกับแอสตร้า

ที่ Astra เรามีทีมผู้เชี่ยวชาญด้านความปลอดภัยที่คอยช่วยเหลือเจ้าของเว็บไซต์และผู้พัฒนาเว็บไซต์ให้ปลอดภัยจากผู้โจมตีเป็นประจำทุกวัน ไฟร์วอลล์อัจฉริยะของเราให้การรักษาความปลอดภัยแบบเรียลไทม์ 24×7 กับบอทที่ไม่ดี แฮกเกอร์ มัลแวร์ XSS, SQLi และการโจมตี 80+ Astra Firewall ได้รับการปรับแต่งอย่างมากสำหรับ Prestashop, OpenCart &Magento เพื่อให้การรักษาความปลอดภัยรอบด้านแก่ร้านค้าอีคอมเมิร์ซของคุณ ใช้ การสาธิต Astra ตอนนี้!