การเปลี่ยนเส้นทาง Magento ที่ถูกแฮ็กคืออะไร

Magento ถูกแฮ็กเปลี่ยนเส้นทาง กล่าวง่ายๆ คือ โค้ดขนาดเล็กที่เพิ่มลงในเว็บไซต์ Magento เพื่อเปลี่ยนเส้นทางผู้ใช้ไปยังเว็บไซต์เป้าหมายอย่างน้อยหนึ่งเว็บไซต์ โดยปกติจะทำเพื่อวัตถุประสงค์ในการสร้างการแสดงผลโฆษณา แต่ก็อาจทำให้สูญเสียรายละเอียดทางการเงิน ข้อมูลส่วนบุคคล และอื่นๆ ได้เช่นกัน

คุณอาจพบว่าเว็บไซต์ของคุณถูกแฮ็กด้วยความช่วยเหลือของอาการต่างๆ เช่น มีโค้ดที่เป็นอันตรายในส่วนหัวหรือส่วนท้ายของเว็บไซต์ ปริมาณการใช้งานลดลงอย่างกะทันหัน เนื่องจาก Google อาจแสดงข้อความเตือนแก่ผู้เข้าชม ข้อความเตือนใน Google Search Console และอีกมากมาย

ไม่ใช่เรื่องแปลกที่เว็บไซต์ Magento ที่ถูกแฮ็กจะเปลี่ยนเส้นทางผู้ใช้ไปยังเว็บไซต์สแปมหรือสำหรับผู้ใหญ่ การแฮ็กเหล่านี้อาจทำให้สูญเสียลูกค้าของคุณ สร้างความเสียหายอย่างมากต่อเอกลักษณ์ของแบรนด์ และส่งผลต่อการจัดอันดับ SEO ของไซต์ของคุณ

เปลี่ยนเส้นทาง Magento ที่ถูกแฮ็กหรือไม่ ส่งข้อความถึงเราบนวิดเจ็ตการแชท และเรายินดีที่จะช่วยเหลือคุณ แก้ไขเว็บไซต์ Magento ของฉันทันที

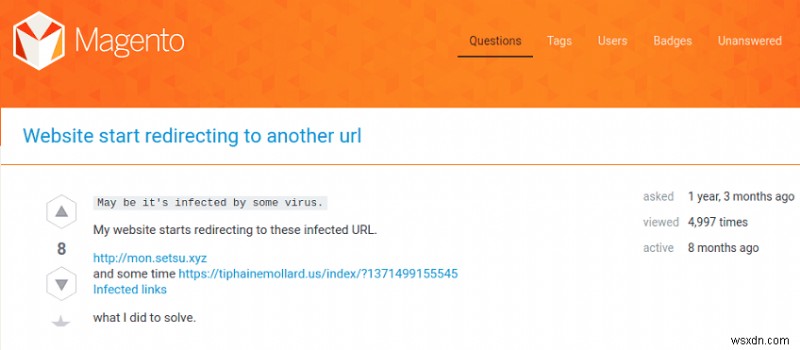

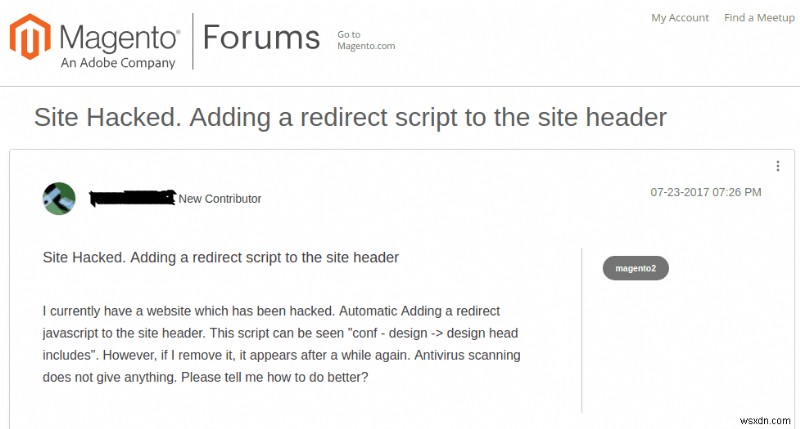

ตัวอย่างการเปลี่ยนเส้นทางมัลแวร์ Magento

เราต้องการดูจำนวนคนที่มีปัญหากับปัญหาการเปลี่ยนเส้นทาง Magento ที่ถูกแฮ็ก เราค้นหาในฟอรัมยอดนิยม ต่อไปนี้คือตัวอย่างบางส่วนที่เราพบใน Magento Forums และ StackExchange

ผลของการเปลี่ยนเส้นทาง Magento Spam

- การเปลี่ยนเส้นทางไปยังเว็บไซต์สแปม เช่น ภาพอนาจาร โฆษณา หรือการสนับสนุนการดูแลลูกค้าปลอม

- ร้านค้าของ Magento ได้รับการเปลี่ยนเส้นทางจากการค้นหาของ Google แฮกเกอร์ทำเช่นนี้เพื่อให้บอทการค้นหาเห็นไซต์สแปมจากผลการค้นหา ซึ่งอาจส่งผลต่อ SEO ร้านค้าของคุณและถูกขึ้นบัญชีดำ

- บางครั้งแฮ็กเกอร์จะจำกัดเอฟเฟกต์การเปลี่ยนเส้นทางไปยังอุปกรณ์พกพาหรือแล็ปท็อป หรือเฉพาะบางพื้นที่เพื่อให้ผู้คนไม่รู้จักการโจมตีของมัลแวร์หรืออาการแฮ็กได้ง่าย

- ไฟล์ที่ติดไวรัสเพิ่มเติมในเซิร์ฟเวอร์ซึ่งให้การควบคุมในการเพิ่มหรือลบข้อมูลผู้ใช้ การขโมยข้อมูลทางการเงิน และอื่นๆ

- ข้อความแสดงข้อผิดพลาดในเครื่องมือของผู้ดูแลเว็บ เครื่องมือของผู้ดูแลเว็บไม่เคยโกหก และจะแสดงปัญหาต่างๆ เช่น ข้อผิดพลาด 404 ข้อผิดพลาดในการรวบรวมข้อมูล ไฟล์บันทึกขัดข้อง ข้อผิดพลาดของเซิร์ฟเวอร์ ข้อผิดพลาดในการติดมัลแวร์ และอื่นๆ อีกมากมาย

- ผลกระทบเชิงลบต่อ SEO สาเหตุหลักคือ – อัตราตีกลับเพิ่มขึ้นเนื่องจากการเปลี่ยนเส้นทางไปยังเว็บไซต์สแปม ลดเวลาเฉลี่ยที่ใช้บนเว็บไซต์

- การสูญเสียลูกค้าและยอดขาย การเปลี่ยนเส้นทางไปยังเว็บไซต์สแปมจะทำให้ลูกค้าลาออกในที่สุด ซึ่งส่งผลต่อยอดขาย

- โฆษณาถูกระงับโดย AdWords

วิธีแก้ไข ม เปลี่ยนเส้นทางร้านค้าตัวแทน

- ตรวจสอบความสมบูรณ์ของไฟล์หลัก

ไฟล์ที่แก้ไขล่าสุดอาจอยู่ภายใต้การแฮ็ก ดังนั้นควรตรวจสอบระบบไฟล์ Magento ทั้งหมดเพื่อหามัลแวร์

เปลี่ยนเส้นทาง Magento ที่ถูกแฮ็กหรือไม่ ส่งข้อความถึงเราบนวิดเจ็ตการแชท และเรายินดีที่จะช่วยเหลือคุณ แก้ไขเว็บไซต์ Magento ของฉันทันที

เวอร์ชัน Magento 1.x และ 2.x ทั้งหมดมีอยู่ใน GitHub สามารถดาวน์โหลดวีโอไอพีในเครื่องได้โดยใช้เทอร์มินัล SSH ตัวอย่างต่อไปนี้ใช้ Magento 2.1.3 สำหรับไฟล์ที่ไม่ปนเปื้อน และ public_html สำหรับตำแหน่งของการติดตั้ง Magento บนเซิร์ฟเวอร์

ใช้คำสั่ง SSH ต่อไปนี้เพื่อตรวจสอบความสมบูรณ์ของไฟล์หลัก

$ mkdir magento-2.1.3

$ cd magento-2.1.3

$ wget https://github.com/magento/magento2/archive/2.1.3.tar.gz

$ tar -zxvf 2.1.3.tar.gz

$ diff -r 2.1.3 ./public_html

การเปรียบเทียบระหว่างไฟล์ Magento ที่สะอาดและการติดตั้งของคุณจะเสร็จสิ้นในขั้นสุดท้าย diff คำสั่ง. โมดูลเพิ่มเติมที่เพิ่มเข้ามาจะรวมอยู่ในผลลัพธ์และสามารถเปรียบเทียบกับไฟล์ที่ไม่ปนเปื้อนที่รู้จักแล้วด้วยวิธีเดียวกันได้

คุณต้องตรวจสอบความสมบูรณ์ของไฟล์หลักของ Magento แต่โปรดระมัดระวังอย่าลบโมดูลหรือแพตช์ที่ถูกตั้งค่าสถานะเป็น false positive โปรดทราบว่าเครื่องมือออนไลน์ฟรีส่วนใหญ่จะตรวจสอบเฉพาะโฟลเดอร์ที่สำคัญเท่านั้น หากต้องการตรวจสอบอย่างละเอียด ให้ทำตามขั้นตอนด้านล่าง

หากต้องการตรวจสอบไฟล์ที่แก้ไขล่าสุดด้วยตนเอง

- ขั้นแรก ให้เข้าสู่ระบบเว็บเซิร์ฟเวอร์ Magento ของคุณ

- หากคุณใช้ SSH คุณสามารถรับรายการไฟล์ที่แก้ไขทั้งหมดในช่วง 15 วันที่ผ่านมาโดยใช้คำสั่งต่อไปนี้

$ find ./ -type f -mtime -15

- หากคุณใช้ SFTP ให้ตรวจสอบคอลัมน์วันที่แก้ไขล่าสุดสำหรับไฟล์บนเซิร์ฟเวอร์

- จดบันทึกไฟล์ทั้งหมดที่เพิ่งแก้ไข

ตรวจสอบไฟล์ล่าสุดที่มีการแก้ไขในช่วง 7 ถึง 30 วันที่ผ่านมาซึ่งคุณพบว่าน่าสงสัย

หมายเหตุ :ขอแนะนำอย่างยิ่งให้ใช้ SFTP/SSH/FTPS แทน FTP ที่ไม่ได้เข้ารหัสเมื่อเข้าถึงเซิร์ฟเวอร์ เพื่อให้ปลอดภัยยิ่งขึ้น

นอกจากนี้ มัลแวร์สามารถซ่อนได้โดยการเปลี่ยนวันที่แก้ไขไฟล์ ดังนั้น ขอแนะนำให้ใช้เครื่องสแกนออนไลน์หรือส่วนขยายวีโอไอพีเพื่อค้นหากิจกรรมที่น่าสงสัย เพย์โหลดที่เป็นอันตราย และอื่นๆ

- ตรวจสอบบันทึกของผู้ใช้

แฮกเกอร์ส่วนใหญ่ตั้งเป้าที่จะสร้างบัญชีผู้ใช้บนไซต์วีโอไอพีที่ถูกแฮ็ก ดังนั้น ตรวจสอบบัญชีผู้ใช้ Magento ทั้งหมดและให้ความสำคัญกับผู้ดูแลระบบมากขึ้น

ขั้นตอนในการตรวจสอบผู้ใช้ที่เป็นอันตรายใน Magento

- ลงชื่อเข้าใช้แผงการดูแลระบบ Magento ของคุณ

- คลิก ระบบ ในรายการเมนูและเลือก ผู้ใช้ หรือ ผู้ใช้ทั้งหมด ภายใต้ การอนุญาต .

- ตรวจสอบรายการทั้งหมดและตรวจสอบหมายเลขประจำตัวที่ผิดปกติหรือล่าสุดอีกครั้ง

- ลบบัญชีผู้ใช้ที่น่าสงสัยที่คุณคิดว่าสร้างโดยแฮกเกอร์

เว็บไซต์ Magento เผชิญกับการเปลี่ยนเส้นทางที่เป็นอันตราย? ส่งข้อความถึงเราบนวิดเจ็ตการแชท และเรายินดีที่จะช่วยเหลือคุณ แก้ไขเว็บไซต์ Magento ของฉันทันที

หากคุณสามารถจัดการการแยกวิเคราะห์บันทึกของเซิร์ฟเวอร์ได้ คุณสามารถลองค้นหาคำขอไปยังพื้นที่ผู้ดูแลระบบได้ หากคุณพบบัญชีใดๆ ที่เข้าสู่ระบบจากเขตเวลาและพื้นที่ทางภูมิศาสตร์ที่ต่างกัน โอกาสที่บัญชีจะถูกแฮ็กก็สูงขึ้น Astra ให้การแจ้งเตือนการเข้าสู่ระบบของผู้ดูแลระบบ

-

ตรวจสอบรายงาน

คุณสามารถตรวจสอบว่า Google หรือหน่วยงานด้านความปลอดภัยอื่นๆ ได้ขึ้นบัญชีดำเว็บไซต์ของคุณหรือไม่โดยใช้เครื่องมือวินิจฉัยที่เกี่ยวข้อง

ขั้นตอนในการตรวจสอบ Google รายงานเพื่อความโปร่งใสสำหรับเว็บไซต์ของคุณ

- ไปที่เว็บไซต์สถานะไซต์ Safe Browsing

- ป้อน URL ของเว็บไซต์ของคุณแล้วคลิกปุ่มค้นหา

- คุณสามารถตรวจสอบ

- รายละเอียดความปลอดภัยของเว็บไซต์ – ข้อมูลเกี่ยวกับสแปม การเปลี่ยนเส้นทางที่เป็นอันตราย และการดาวน์โหลด

- รายละเอียดการทดสอบ – รายละเอียดวันที่ Google สแกนล่าสุดพร้อมกับมัลแวร์ที่ตรวจพบ

ขอแนะนำให้ตรวจสอบว่าลูกค้าของคุณได้รายงานกิจกรรมที่เป็นการฉ้อโกงหลังจากซื้อจากเว็บไซต์ของคุณหรือไม่ อาจมีประโยชน์ในการระบุว่าไซต์ของคุณมีมัลแวร์ที่ขโมยข้อมูลบัตรเครดิตหรือไม่

จะทำให้ Magento Store ของคุณปลอดภัยจากการถูกแฮ็กในอนาคตได้อย่างไร

การแก้ไขไซต์ที่ติดไวรัสไม่ได้ทำให้ปลอดภัยจากการโจมตีในอนาคต ช่องโหว่ที่แฮ็กเกอร์ใช้ในการแทรกมัลแวร์ลงในไซต์ของคุณต้องถูกค้นพบและแก้ไข ไปที่บล็อกโพสต์นี้เพื่อเรียนรู้วิธีป้องกันการแทรกมัลแวร์ Magento ต่อไปนี้เป็นขั้นตอนบางส่วนที่คุณต้องปฏิบัติตามเพื่อป้องกันเว็บไซต์ของคุณจากการถูกแฮ็กในอนาคต

- ติดตั้ง Web Application Firewall(WAF) :WAF จะกรองแฮกเกอร์ มัลแวร์ และบอทออก WAF ทำงานเหมือนยามเฝ้าประตู และตรวจสอบการรับส่งข้อมูลที่เข้ามายังเว็บไซต์ทั้งหมด และดำเนินการที่จำเป็นหากมีความจำเป็น การใช้ WAF มีข้อดีหลายประการ ข้อสำคัญคือ:

ขอการกรอง - ตรวจสอบคำขอ HTTP ขาเข้าและขาออกทั้งหมด และทำให้แน่ใจว่ามีเพียง "การรับส่งข้อมูลที่ดี" เท่านั้นที่เข้าถึงเซิร์ฟเวอร์

การสแกนมัลแวร์เพื่ออัปโหลด – เว็บไซต์อีคอมเมิร์ซส่วนใหญ่อนุญาตให้ลูกค้าอัปโหลดใบเรียกเก็บเงินและรูปภาพอื่นๆ เพื่อวัตถุประสงค์ต่างๆ แฮกเกอร์มองว่านี่เป็นโอกาสในการอัปโหลดสคริปต์และไฟล์ที่เป็นอันตราย WAF นี้ปกป้องเว็บไซต์จากการโจมตีเหล่านี้

การบล็อกบอทที่เป็นอันตราย – บอทที่เป็นอันตรายแทรกซึมเว็บไซต์และสร้างความเสียหายอย่างใหญ่หลวงผ่านการขูดเนื้อหา สแปมฟอรัมด้วยโฆษณา และอื่นๆ สิ่งนี้สามารถยุติได้โดยใช้ WAF อันทรงพลัง

- ดำเนินการตรวจสอบความปลอดภัย Magento มีความสำคัญเนื่องจากอาจเปิดเผยอันตรายที่อาจเกิดขึ้นซึ่งคุณไม่มีเงื่อนงำตั้งแต่แรก การตรวจสอบความปลอดภัยควรดำเนินการเป็นระยะๆ หรือเมื่อมีการบันทึกกิจกรรมที่น่าสงสัย เพื่อให้แน่ใจว่าไซต์ของคุณปลอดภัย ณ จุดใดจุดหนึ่ง การตัดสินใจที่ชาญฉลาดที่จะรักษาการป้องกันด้วยเครื่องมือที่เหมาะสม แทนที่จะใช้มาตรการเมื่อเกิดความเสียหายเสร็จสิ้นแล้ว

เมื่อคำนึงถึงสิ่งนี้ Astra ได้พัฒนาระบบตรวจสอบความปลอดภัยขั้นสูงที่จะปกป้องคุณจากปัญหาด้านความปลอดภัยทั้งหมด

อื่นๆ

- ลบบัญชีผู้ดูแลระบบที่ไม่ได้ใช้ทั้งหมด

- เปลี่ยนรหัสผ่านของบัญชีผู้ดูแลระบบทั้งหมด และตรวจสอบให้แน่ใจว่าคุณใช้รหัสผ่านที่รัดกุมเท่านั้น

- เปิดใช้งานการตรวจสอบสิทธิ์แบบสองปัจจัยโดยใช้ Google Authenticator เพื่อให้มีชั้นความปลอดภัยเพิ่มเติม

- ติดตั้งแพตช์ที่จำเป็นทั้งหมดและอัปเดต Magento ของคุณเป็นเวอร์ชันล่าสุด ไม่ใช่นักพัฒนา? รับความช่วยเหลือจาก Codilar

- ใช้เครื่องมือความปลอดภัยทางไซเบอร์ของ Magento เพื่อให้ร้านค้าออนไลน์ของคุณปลอดภัย

- สุดท้าย กำหนดค่าไซต์ของคุณด้วยการป้องกันแบบเดรัจฉาน

Astra Security Suite ได้รับการปรับแต่งเป็นพิเศษสำหรับร้านค้า Magento และให้การป้องกันแบบ 360 องศาสำหรับการโจมตี เช่น SQL Injection, Credit Card hack, Malware Injection, XSS, CSRF, LFI, RFI, Bad Bots และการโจมตีมากกว่า 100 รายการ

ใช้ Astra DEMO ตอนนี้!