ปลั๊กอินรถเข็นที่ถูกละทิ้งใน WooCommerce ถูกละเมิด – อัปเดตทันที

ไซต์ที่ใช้ WordPress อยู่ภายใต้การโจมตีจากแฮกเกอร์ที่ใช้ประโยชน์จากช่องโหว่ XSS ในปลั๊กอิน woocommerce-Abandoned-cart เพื่อฝังแบ็คดอร์และเข้าควบคุมไซต์ที่มีช่องโหว่

ปลั๊กอิน woocommerce-Abandoned-cart ช่วยให้เจ้าของเว็บไซต์ WooCommerce ติดตามตะกร้าสินค้าที่ถูกละทิ้งเพื่อกู้คืนยอดขายเหล่านั้น

การขาดสุขอนามัยในการป้อนข้อมูลและเอาต์พุตของผู้ใช้ที่เป็นแขกทำให้ผู้โจมตีใส่ JavaScript ที่เป็นอันตรายลงในช่องข้อมูลจำนวนมาก ซึ่งจะดำเนินการเมื่อผู้ใช้ที่เข้าสู่ระบบด้วยสิทธิ์ของผู้ดูแลระบบดูรายการรถเข็นที่ถูกละทิ้ง

ในปัจจุบัน ไซต์ WordPress ที่ใช้ woocommerce-abandoned-cart หรือ woocommerce-abandoned-cart-pro ควรอัปเดตเป็นเวอร์ชันล่าสุดที่พร้อมใช้งานทันที ไซต์ WordPress ที่ใช้ Astra WAF ได้รับการปกป้องจากการโจมตีนี้เนื่องจากการป้องกัน XSS ในตัวของไฟร์วอลล์

ขอแนะนำให้ผู้ใช้ที่ได้รับผลกระทบที่ไม่ได้ติดตั้ง Astra พิจารณาตรวจสอบความปลอดภัยของเว็บไซต์เพื่อยืนยันความสมบูรณ์ของเว็บไซต์ WordPress

รายละเอียดของช่องโหว่ XSS ในปลั๊กอิน WordPress Cart ที่ถูกละทิ้ง

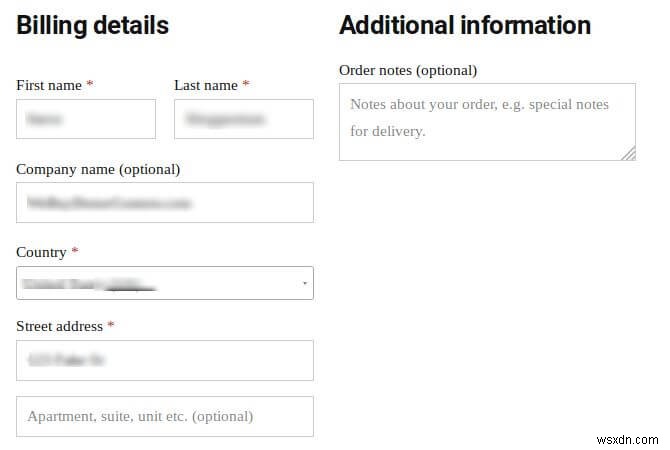

เมื่อผู้ใช้ที่ไม่ผ่านการตรวจสอบสิทธิ์เพิ่มผลิตภัณฑ์ลงในตะกร้าสินค้าและไปที่การชำระเงิน woocommerce-abandoned-cart แขกรับเชิญเข้ามามีบทบาท

save_data การดำเนินการ AJAX จะส่งข้อมูลที่แขกป้อนกลับไปยังปลั๊กอิน จุดประสงค์คือหากกระบวนการเช็คเอาต์ไม่เสร็จสิ้นเนื่องจากเหตุผลใดๆ ปลั๊กอินจะแจ้งเตือนเจ้าของร้านภายในแดชบอร์ดของตนโดยปลั๊กอิน

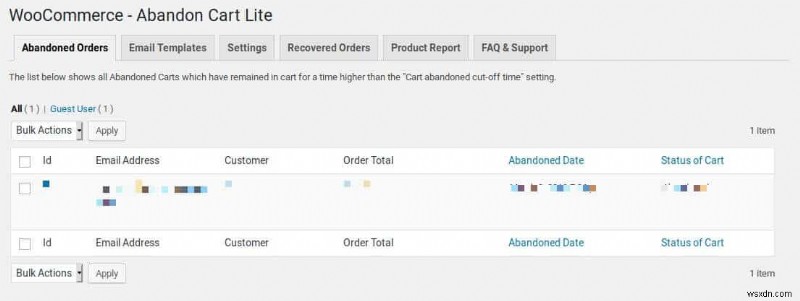

ป้อนข้อมูลการฆ่าเชื้อคำขอ AJAX เหล่านี้ ($_POST ฟิลด์) ไม่ได้ดำเนินการโดยฟังก์ชันที่จัดการฟิลด์เหล่านี้ billing_first_name , billing_last_name และ billing_company คือช่องข้อมูลของนักช้อปบางส่วนที่จัดเก็บโดยตรงเมื่อได้รับจากผู้ใช้ ข้อมูลจากคำขอนี้จะถูกจัดเก็บไว้ในฐานข้อมูลและสามารถเข้าถึงได้โดยผู้ดูแลระบบจากแดชบอร์ดของ WordPress ข้อมูลลูกค้า รถเข็นแต่ละรายการ ยอดสั่งซื้อ และข้อมูลดังกล่าวจะปรากฏให้ผู้ดูแลระบบเห็นได้จากแดชบอร์ด

ไม่มีการฆ่าเชื้อเอาต์พุตในระหว่างการแสดงข้อมูลนี้ในเบราว์เซอร์ของผู้ดูแลระบบ เนื่องจากช่อง "ลูกค้า" เป็นช่องเดียวที่เกิดจากการร้อยสตริงเข้าด้วยกันของ billing_first_name และ billing_last_name ในตารางผลลัพธ์เป็นเป้าหมายสำหรับแฮกเกอร์ที่ใช้ประโยชน์จากโฟลว์นี้

แผงการดูแลระบบ WordPress ถูกบุกรุกเนื่องจากปลั๊กอินรถเข็นที่ถูกละทิ้ง? ส่งข้อความถึงเราบนวิดเจ็ตการแชท และเรายินดีที่จะช่วยคุณแก้ไข แก้ไขเว็บไซต์ WordPress ของฉันทันที

วิธีที่แฮ็กเกอร์ใช้ประโยชน์จากช่องโหว่นี้ในปลั๊กอิน Abandoned Cart

แฮกเกอร์โจมตีร้านค้าที่ใช้ WordPress WooCommerce เพื่อสร้างตะกร้าสินค้าที่เต็มไปด้วยสินค้าที่มีชื่อผิดรูปแบบ

การออกจากไซต์หลังจากแทรกโค้ดการหาช่องโหว่ในฟิลด์ใดๆ ของรถเข็นส่งผลให้ฐานข้อมูลของร้านค้าจัดเก็บโค้ดการหาช่องโหว่ที่แทรกไว้

โค้ดการเอารัดเอาเปรียบนี้ที่แฮ็กเกอร์แทรกไว้จะถูกดำเนินการทันทีที่มีการโหลดหน้าแบ็กเอนด์ที่เกี่ยวข้องเมื่อผู้ดูแลระบบเข้าถึงเพื่อดูรายการรถเข็นที่ถูกละทิ้ง

ในการโจมตีที่ค้นพบโดย Wordfence ลิงก์ bit.ly ถูกใช้เพื่อโหลดไฟล์ JavaScript โดยโค้ดการเอารัดเอาเปรียบ ในไซต์ที่มีการใช้งานปลั๊กอินที่มีช่องโหว่ โค้ดพยายามสร้างแบ็คดอร์ที่แตกต่างกันสองอัน

ในขณะที่ แบ็คดอร์แรกคือบัญชีผู้ดูแลระบบใหม่ที่สร้างโดยแฮกเกอร์ โดยมีชื่อผู้ใช้ “woouser” และที่อยู่อีเมลที่โฮสต์ไว้ที่ Mailinator ซึ่งเป็นแบ็คดอร์ที่สองในเทคนิคที่ค่อนข้างฉลาด มันแสดงรายการปลั๊กอินทั้งหมดที่ติดตั้งบนเว็บไซต์และค้นหาปลั๊กอินที่ปิดใช้งานตัวแรก แทนที่จะเปิดใช้งานปลั๊กอินอีกครั้ง เนื้อหาของไฟล์หลักจะถูกแทนที่ด้วย สคริปต์ที่จะให้แฮกเกอร์สามารถเข้าถึงได้ในอนาคต .

ผู้โจมตีสามารถส่งคำสั่งที่เป็นอันตรายไปยังประตูหลังนี้ได้ แม้ว่าบัญชี “woouser” จะถูกลบออก ตราบใดที่ไฟล์ของปลั๊กอินที่ถูกปิดใช้งานยังคงอยู่ในดิสก์และสามารถเข้าถึงได้โดยคำขอของเว็บ

ผลกระทบ:

ผลกระทบของข้อบกพร่องนี้มีตั้งแต่การใช้ไซต์สำหรับ SEO Spams ไปจนถึงแฮกเกอร์ที่ปลูกการ์ด skimmers

แก้ไขการใช้ประโยชน์จากปลั๊กอินรถเข็นที่ถูกละทิ้ง

เวอร์ชัน 5.2.0 ของ Abandoned Cart Lite สำหรับ WooCommerce ซึ่งเปิดตัวเมื่อวันที่ 18 กุมภาพันธ์ 2019 ได้เห็นการแก้ไขที่จัดการกับเวกเตอร์การโจมตี XSS ที่แฮ็กเกอร์ใช้ในช่องโหว่นี้

ขอแนะนำเป็นอย่างยิ่งว่าเจ้าของร้านค้าทั้งหมดที่ใช้ปลั๊กอิน WordPress นี้ในเว็บไซต์ของตนต้องตรวจสอบรายการที่น่าสงสัยในรายการบัญชีผู้ดูแลระบบบนแผงควบคุมของตน รวมทั้งปรับปรุงเว็บไซต์ให้ทันสมัยอยู่เสมอ เป็นไปได้อย่างยิ่งที่แฮ็กเกอร์อาจเปลี่ยนชื่อจาก “woouser” เป็นอย่างอื่นได้

เป็นที่น่าสังเกตว่าแพทช์นี้ไม่ใช่วิธีแก้ปัญหาที่สมบูรณ์สำหรับข้อบกพร่องนี้ เนื่องจากไม่ได้จัดการกับแบ็คดอร์ที่สองหรือสคริปต์ที่มีอยู่ก่อนแล้วซึ่งถูกฉีดเข้าไป ดังนั้น ข้อแนะนำสำหรับเจ้าของร้านที่ใช้ woocommerce-abandoned-cart หรือ woocommerce-abandoned-cart-pro คือการตรวจสอบการแทรกสคริปต์ใด ๆ ในฐานข้อมูลของพวกเขา แม้ว่าชื่อตารางที่จะตรวจสอบอาจแตกต่างกัน แต่ชื่อตารางac_guest_abandoned_cart_history เป็นที่ที่ข้อมูลผู้ซื้อของแขกสามารถอยู่ได้ นอกจากนี้ บัญชีผู้ดูแลระบบที่ไม่ได้รับอนุญาตทั้งหมดจะต้องถูกลบออกเพื่อเป็นส่วนหนึ่งของการล้าง

แผงการดูแลระบบ WordPress ถูกบุกรุกเนื่องจากปลั๊กอินรถเข็นที่ถูกละทิ้ง? ส่งข้อความถึงเราบนวิดเจ็ตการแชท และเรายินดีที่จะช่วยคุณแก้ไข แก้ไขเว็บไซต์ WordPress ของฉันทันที