การโดนโจมตีโดยการทำลายเว็บไซต์เป็นสิ่งที่แย่ที่สุด

คุณไม่เพียงถูกแฮ็กเท่านั้น แต่แฮ็กเกอร์ยังติดป้ายไฟนีออนให้โลกเห็นว่าไม่มีใครควรเข้าชมไซต์ของคุณ

ส่วนที่แย่ที่สุด?

แฮกเกอร์ที่ทำลายเว็บไซต์ของคุณ อย่าคาดหวังว่าคุณจะสามารถทำอะไรกับมันได้ .

คุณอาจมาที่นี่เพราะ:

- การแฮ็กนั้นมองเห็นได้ชัดเจน แฮ็กเกอร์เป็นคนงี่เง่าตัวจริงที่ทำลายเว็บไซต์ของคุณอย่างสมบูรณ์

- ปลั๊กอินความปลอดภัยของคุณกำลังตั้งค่าสถานะว่าอาจเป็นภัยคุกคามที่ทำให้เว็บไซต์เสียโฉม

ไม่ว่าจะด้วยวิธีใด คุณต้องมีวิธีแก้ปัญหาด่วน . ข่าวดีก็คือ หากคุณมีไซต์ WordPress เรามีวิธีแก้ไขปัญหาของคุณ

มาลดความซับซ้อนกันเถอะ

แน่นอน หากมองเห็นการแฮ็กได้จริงๆ สิ่งที่คุณต้องทำคือแก้ไขด่วน

ไม่ต้องกังวล. เราจะแสดงให้คุณเห็นถึงวิธีกลับไปทำให้ธุรกิจของคุณเติบโต แทนที่จะดูการโจมตีที่ทำให้เสียโฉมเว็บไซต์ทำลายล้าง

หากคุณแน่ใจว่าคุณถูกโจมตีโดยมัลแวร์ที่ทำให้เว็บไซต์เสียโฉม ให้คุณกลับไปมุ่งเน้นไปที่การทำเงินแทนที่จะกังวลเกี่ยวกับความปลอดภัยของเว็บไซต์และแฮ็กเกอร์

ในบทความนี้ เราจะ:

- ช่วยคุณทำความสะอาดไซต์ของคุณครั้งแล้วครั้งเล่า

- แนะนำคุณถึงวิธีที่ไซต์ของคุณติดไวรัสตั้งแต่แรก

- และวิธีป้องกันไม่ให้ไซต์ WordPress ของคุณถูกแฮ็กอีกครั้ง

ส่วนที่ดีที่สุด?

เราจะทำโดยไม่เหนื่อย

มาดำน้ำกันเถอะ!

เว็บไซต์ของคุณโดนมัลแวร์โจมตีเว็บไซต์จริงหรือไม่

หากปลั๊กอินความปลอดภัยของคุณทำเครื่องหมายว่าเป็นภัยคุกคามที่อาจมีลักษณะดังนี้:

Severity: enPotentiallySuspiciousThreatType

File: wp-content/plugins/jetpack/changelog.txt

File signature: 211c7b5d2292dcd474aaeef3bd2255f4

Threat signature: 65b0f2becffb61cb9f5fba232f7b9987

Threat name: Heur.HTML.Defacement.gen.F4248

Threat: Fatal Error...

Details: Website Potentially Defaced”คุณต้องทานเกลือเล็กน้อย

เป็นไปได้ว่านี่เป็นผลบวกที่ผิดพลาด ข้อความแสดงข้อผิดพลาดนั้นสร้างโดย Quterra แต่แม้แต่ Wordfence และ Sucuri ก็สามารถส่งสัญญาณเตือนที่ผิดพลาดได้

สิ่งที่ดีที่สุดที่จะทำตอนนี้คือต้องแน่ใจว่ามันเป็นภัยคุกคามหรือไม่

ติดตั้ง MalCare และรับการสแกนเว็บไซต์ของคุณฟรี หากมีภัยคุกคามที่ต้องกังวลจริงๆ คุณจะรู้ได้ทันที อัลกอริธึมการเรียนรู้ของ MalCare จะส่งการแจ้งเตือนหากมีสิ่งที่ต้องกังวลเท่านั้น วิธีการทำงานของมันล้ำลึกกว่าเครื่องสแกนมัลแวร์อื่นๆ

จากนั้นกลับมาที่บทความนี้และเราจะแสดงให้คุณเห็นว่าต้องทำอย่างไรหากคุณติดเชื้อจริงๆ

หากคุณแน่ใจว่าการเสียหน้าเว็บไซต์เป็นปัญหาจริงๆ ให้อ่านต่อไป

มัลแวร์ที่ทำให้เว็บไซต์เสียหายคืออะไร

ในความเป็นจริง ไม่มีมัลแวร์ตัวใดตัวหนึ่งที่ทำให้เว็บไซต์เสียหาย

การโจมตีแบบ Defacement มักจะเป็นผลจากการโจมตีอื่น ไซต์ของคุณอาจถูกโจมตีด้วย:

- การฉีด SQL

- Cross-site Scripting

- มัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็ก

- ตัวแปรของมัลแวร์ WP-VCD.PHP

คุณสามารถติดเชื้อได้หลายวิธี

สิ่งหนึ่งที่แน่นอน – มันทำลายเว็บไซต์ของคุณ

ขณะนี้ มีมัลแวร์ที่ทำให้ไซต์เสียหายได้หลายรูปแบบ

เราจะพูดถึงอาการที่พบบ่อยที่สุดของการโจมตีเว็บไซต์เสียโฉมต่อไป

อาการของการโจมตีเว็บไซต์ Defacement

อาการที่ชัดเจนที่สุดคือ 'การแจ้งเตือนที่ถูกแฮ็ก' แบบนี้:

การทำให้เว็บไซต์เสียโฉมแบบนี้ค่อนข้างชัดเจน

หากนี่คือสิ่งที่คุณกำลังประสบปัญหาอยู่ คุณควรข้ามไปยังส่วนที่เราพูดถึงเกี่ยวกับการทำความสะอาดไซต์ WordPress ของคุณ

แต่นี่ไม่ใช่เพียงรูปแบบเดียวของการทำให้เว็บไซต์เสียหาย

คุณยังสามารถรับป๊อปอัป เนื้อหา และการเปลี่ยนเส้นทางที่ไม่ได้รับอนุญาตบนไซต์ของคุณ:

- ภาพอนาจาร

- ยาและสเตียรอยด์ที่ผิดกฎหมาย

- โฆษณาแสดงความเกลียดชังทางศาสนา

- ข้อความแสดงความเกลียดชังทางการเมือง

เวอร์ชันยอดนิยมอีกเวอร์ชันหนึ่งคือเมื่อคุณเริ่มเห็นเนื้อหาในไซต์ของคุณในภาษาอื่นเช่นนี้:

เหล่านี้มักจะเป็นรูปแบบหนึ่งของการฉีด SQL หรืออีกรูปแบบหนึ่ง นอกจากนี้ยังอาจถูกแฮ็กมัลแวร์เปลี่ยนเส้นทาง ไม่ว่าในกรณีใด การแก้ไขที่เราจัดเตรียมไว้ให้คุณจะใช้ได้ทั้งสองทาง!

จะทำความสะอาดการโจมตีไซต์ได้อย่างไร

มีสองวิธีในการแก้ไขปัญหาการทำให้ไซต์ของคุณเสียหาย:

- ล้างข้อมูลโดยใช้ MalCare ใน <60 วินาที

- ทำความสะอาดด้วยตนเองใน 2 ชั่วโมง (อาจไม่ทำงาน)

ถึงเวลาที่จะเอาชนะแฮ็กเกอร์และควบคุมชีวิตของคุณ หลังจากส่วนนี้ไม่ทางใดก็ทางหนึ่ง – คุณสามารถ มุ่งเน้นที่ธุรกิจของคุณ ไม่ใช่การรักษาความปลอดภัยของเว็บไซต์ .

วิธีทำความสะอาดเว็บไซต์ Defacement โดยใช้ MalCare ใน <60 วินาที

MalCare เป็นชุดความปลอดภัยที่ครอบคลุมซึ่งประกอบด้วย:

- การสแกนมัลแวร์

- กำจัดมัลแวร์ 1 คลิกทันที

- การปกป้องเว็บไซต์ของ WordPress

และฟีเจอร์เจ๋งๆ อื่นๆ อีกมากมายที่ปกป้องไซต์ของคุณจากแฮกเกอร์และมัลแวร์

อัลกอริธึมการเรียนรู้ขั้นสูงของ MalCare จะระบุแหล่งที่มาของการโจมตีและนำออกอย่างรวดเร็วโดยไม่ทำลายไซต์ของคุณ

ด้วยปลั๊กอินความปลอดภัยอื่น ๆ ของ WordPress คุณเสี่ยงต่อการทำลายไซต์ของคุณโดยสมบูรณ์ ปลั๊กอินพรีเมียมบางตัวให้บริการที่ดีกว่า แต่นั่นคือสิ่งที่เป็น นั่นคือบริการ

พูดง่ายๆ: ปลั๊กอินอื่นๆ กำหนดให้วิศวกรที่เป็นมนุษย์ทำความสะอาดไซต์ของคุณด้วยตนเอง อาจใช้เวลาสักครู่และคุณอาจจะต้องจ่ายเงินเพื่อทำความสะอาดไซต์ของคุณ

อีกอย่าง คุณรู้หรือไม่ว่าด้วยปลั๊กอินกำจัดมัลแวร์ชั้นนำของ WordPress ส่วนใหญ่ คุณจะต้องจ่ายแยกต่างหากสำหรับการล้างแต่ละครั้ง

พวกเรารู้. คุณถูกจับเป็นตัวประกันโดยปลั๊กอินที่ควรปกป้องคุณ!

คุณสามารถใช้ MalCare เพื่อล้างความเสียหายของไซต์ได้ด้วยวิธีต่อไปนี้:

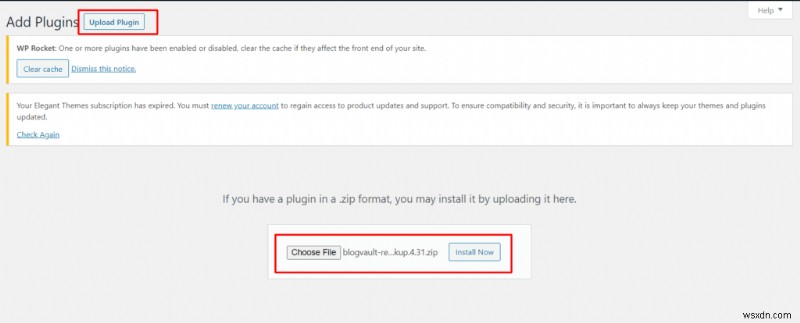

ขั้นตอนที่ 1:ติดตั้ง MalCare

ติดตั้งปลั๊กอิน MalCare จากเว็บไซต์ของเรา

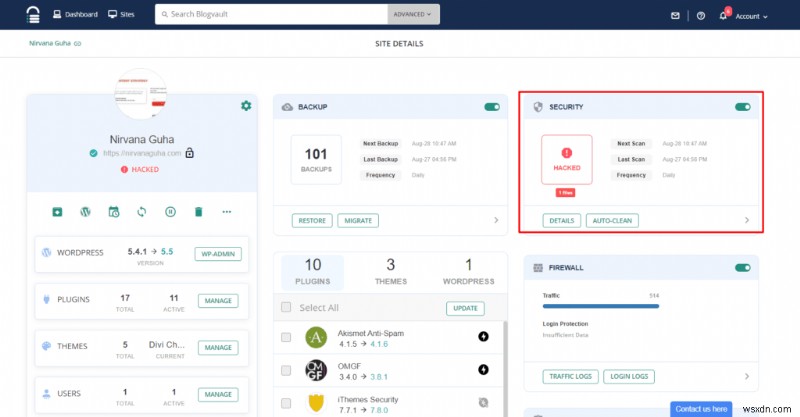

ขั้นตอนที่ 2:สแกนเว็บไซต์ของคุณ

ใช้ MalCare เพื่อสแกนเว็บไซต์ของคุณโดยอัตโนมัติ:

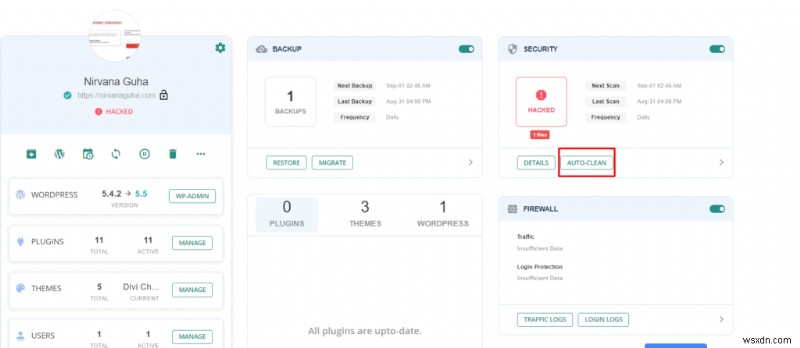

ขั้นตอนที่ 3:ทำความสะอาดเว็บไซต์ของคุณใน 1 คลิก

คลิกที่ 'ล้างอัตโนมัติ' เพื่อล้างทันที:

เมื่อเสร็จสิ้นแล้ว คุณควรอ่านคำแนะนำในการปกป้องไซต์ของคุณจากการโจมตีในอนาคต

คุณได้รับทั้งหมดนี้เพียง $89/ปี!

เข้าร่วมกับอีก 250,000 ไซต์และติดตั้ง MalCare วันนี้

วิธีทำความสะอาดเว็บไซต์ Defacement ด้วยตนเอง (ไม่แนะนำ)

การล้างมัลแวร์ด้วยตนเองไม่ใช่เรื่องดี

ทำไม?

ง่าย – ยากเกินไปที่จะระบุแหล่งที่มาของการติดเชื้อผ่านการวิเคราะห์ด้วยตนเอง

ด้วยการโจมตีเพื่อทำลายไซต์ ไม่มีทางบอกได้ว่ามัลแวร์ประเภทใดที่โจมตีไซต์ของคุณโดยไม่ต้องตรวจสอบเพิ่มเติม

ส่วนที่แย่ที่สุดคือคุณอาจทำลายเว็บไซต์ของคุณได้ในกระบวนการ

ดังที่กล่าวไปแล้ว ส่วนต่อไปนี้เป็นเรื่องเกี่ยวกับวิธีการล้างข้อมูลด้วยตนเองที่อาจใช้ได้ผลสำหรับคุณ อีกครั้งไม่มีการรับประกันที่นี่

ส่วนที่ 1:ตรวจสอบไฟล์หลักของ WordPress สำหรับมัลแวร์

ไฟล์หลักของ WordPress ควบคุมลักษณะการทำงานของไซต์ของคุณ การติดไวรัสหนึ่งในไฟล์เหล่านี้มักจะมีความสำคัญสูงสุดสำหรับแฮ็กเกอร์ ด้วยเหตุผลสองประการ:

- การแยกโค้ดที่ดีและไม่ดีออกจากกันเป็นเรื่องยากมาก

- ไม่มีใครชอบยุ่งกับไฟล์หลัก การเปลี่ยนแปลงบางอย่างอาจทำให้ไซต์ของคุณเสียหายได้

ขั้นตอนที่ 1:ตรวจสอบเวอร์ชัน WordPress บนไซต์ของคุณ

ทำตามขั้นตอนในบทความนี้โดย Kinsta เพื่อตรวจสอบเวอร์ชันของ WordPress

ในการแฮ็กขั้นสูงบางอย่าง คุณอาจไม่สามารถเข้าถึงแดชบอร์ด WordPress ของคุณได้ ไม่ต้องห่วง. แม้ว่าคุณจะไม่สามารถเข้าถึงแดชบอร์ดของผู้ดูแลระบบ WordPress ได้ คุณยังสามารถค้นหาเวอร์ชัน WordPress ของคุณได้

ขั้นตอนที่ 2:ดาวน์โหลดไฟล์ WordPress ของคุณโดยใช้ cPanel

บทความนี้โดย Clook จะแสดงวิธีดาวน์โหลดไฟล์ของคุณจาก cPanel โดยตรง โชคดีที่คุณไม่ต้องดาวน์โหลดไฟล์ทีละไฟล์จริงๆ ไปที่ cPanel ของเว็บไซต์ของคุณแล้วใช้ Backup Wizard เพื่อดาวน์โหลดไฟล์

ขั้นตอนที่ 3:ดาวน์โหลดเวอร์ชันของ WordPress บนไซต์ของคุณ

คุณสามารถดาวน์โหลดไฟล์ WordPress ดั้งเดิมได้ที่นี่ ตรวจสอบเวอร์ชันจากขั้นตอนที่ 1 และค้นหาเวอร์ชันที่ถูกต้องในรายการ จากนั้นคลิก 'ดาวน์โหลด'

ขั้นตอนที่ 4:เรียกใช้ Diffchecker

เราบันทึกสิ่งที่เลวร้ายที่สุดไว้เป็นครั้งสุดท้าย

ตอนนี้คุณจะต้องเปรียบเทียบไฟล์ WordPress ของเว็บไซต์ของคุณกับไฟล์ WordPress จริง ใช้ตัวกระจายสัญญาณเพื่อค้นหาความแตกต่างในโค้ด

ข้อควรระวัง: ห้ามลบโค้ดใดๆ เว้นแต่คุณจะแน่ใจ 100% ว่าเป็นโค้ดที่ไม่ถูกต้อง

ส่วนที่ 2:ตรวจสอบแบ็คดอร์

แบ็คดอร์นั้นเป็นข้อมูลโค้ดที่ช่วยให้แฮ็กเกอร์สามารถเข้าถึงไซต์ WordPress ของคุณได้ แฮ็กเกอร์จะออกจากประตูหลังเพื่อให้แน่ใจว่าพวกเขาสามารถแพร่ระบาดในเว็บไซต์ของคุณได้ แม้ว่าคุณจะจัดการทำความสะอาดมันก็ตาม โดยปกติแล้วจะเป็นโค้ด PHP ที่เป็นอันตราย

วิธีง่ายๆ ในการทำเช่นนี้คือค้นหาไฟล์ของคุณสำหรับฟังก์ชัน PHP ที่เป็นอันตราย เช่น:

- ประเมิน

- base64_decode

- gzinflate

- preg_replace

- str_rot13

หมายเหตุ: ฟังก์ชันเหล่านี้ไม่ได้เป็นอันตรายโดยเนื้อแท้ ปลั๊กอิน WordPress จำนวนมากใช้ฟังก์ชันเดียวกันเพื่อทำงานที่จำเป็น ดังนั้น หากคุณไม่มั่นใจ 100% ว่ากำลังทำอะไรอยู่ อย่าลบไฟล์หรือเนื้อหาในไฟล์เหล่านั้น มันสามารถทำลายไซต์ของคุณได้อย่างสมบูรณ์

ส่วนที่ 3:ลบบัญชีผู้ดูแลระบบที่ไม่รู้จัก

ในบางกรณี เช่น มัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็ก แฮ็กเกอร์จะสร้างบัญชีผู้ดูแลระบบปลอมขึ้นมาเอง เป็นอีกวิธีหนึ่งในการควบคุมไซต์ของคุณอีกครั้งในกรณีที่คุณจัดการทำความสะอาดไซต์ที่เสียหาย

อย่างที่เราพูดไป แฮ็กเกอร์ไม่เชื่อว่าคุณจะชนะได้จริง

วิธีที่ง่ายที่สุดคือไปที่แดชบอร์ด WordPress และลบบัญชีผู้ดูแลระบบที่ดูน่าสงสัยออก

จากนั้นเปลี่ยนรหัสผ่านสำหรับผู้ใช้ทั้งหมดเพื่อการวัดที่ดี

ส่วนที่ 4:สแกนไฟล์ปลั๊กอินและธีม

คุณสามารถดาวน์โหลดไฟล์ปลั๊กอินและธีมได้จากที่เก็บ WordPress

หลังจากนั้น คุณจะต้องเรียกใช้ diffchecker อีกครั้งในไฟล์ปลั๊กอินและธีม กระบวนการนี้เหมือนกับการตรวจสอบไฟล์หลักที่แตกต่างกัน

แต่นี่มันน่ารำคาญยิ่งกว่า

อาจไม่มีแม้แต่การอัปเดตปลั๊กอินที่ครอบคลุมช่องโหว่

ไม่เพียงแค่นั้น คุณอาจไม่พบเวอร์ชันของปลั๊กอินใน repo ของ WordPress ธีมและปลั๊กอินพรีเมียมส่วนใหญ่ไม่เปิดให้ใช้งานอย่างเปิดเผย

ส่วนที่ 5:สแกนและทำความสะอาดฐานข้อมูลของคุณ

วิ่ง

ไม่จริงจัง นั่นคือคำแนะนำอย่างเป็นทางการของเรา หากจำเป็นต้องล้างฐานข้อมูลด้วยตนเอง ให้เรียกใช้

ความผิดพลาดเพียงเล็กน้อยอาจทำลายโอกาสในการกู้คืนเว็บไซต์ของคุณได้

นอกจากนั้น คุณสามารถค้นหาฐานข้อมูลสำหรับสคริปต์ที่เป็นอันตรายได้ เช่นเดียวกับที่คุณสแกนไฟล์สำหรับแบ็คดอร์ โดยพื้นฐานแล้วมันเป็นแนวคิดเดียวกัน แต่มีความผันผวนมากกว่า

ค้นหาคีย์เวิร์ดมัลแวร์ที่รู้จัก เช่น: